Leetcode-每日一题【剑指 Offer 25. 合并两个排序的链表】

题目

输入两个递增排序的链表,合并这两个链表并使新链表中的节点仍然是递增排序的。

示例1:

输入:1->2->4, 1->3->4

输出:1->1->2->3->4->4

限制:

0 <= 链表长度 <= 1000

解题思路

1.题目要求我们合并两个链表并使新链表中的节点仍然是递增排序的。

2.首先我们设置一个虚拟头节点merge,让 temp 指向 merge

然后比较l1和l2指向元素的大小将小的元素先入队,若相等时将l2指向的元素先入栈

然后将指针指向被入队元素的下一个元素(此处的l2就指向了 1 的下一个元素 3)

这时l2已经指向null 了,我们只需要将还没有入队的l1中的元素接在 temp 后面即可。

代码实现

class Solution {public ListNode mergeTwoLists(ListNode l1, ListNode l2) {ListNode merge = new ListNode(0);ListNode temp = merge;while(l1 != null && l2 != null ){if(l1.val < l2.val){temp.next = l1;l1 = l1.next;}else{temp.next = l2;l2 = l2.next;}temp = temp.next;}temp.next = l1 == null ? l2 : l1;return merge.next;}

}测试结果

相关文章:

Leetcode-每日一题【剑指 Offer 25. 合并两个排序的链表】

题目 输入两个递增排序的链表,合并这两个链表并使新链表中的节点仍然是递增排序的。 示例1: 输入:1->2->4, 1->3->4输出:1->1->2->3->4->4 限制: 0 < 链表长度 < 1000 解题思路 1…...

前端盒子模型

day05-盒子模型 目标:掌握盒子模型组成部分,使用盒子模型布局网页区域 01-选择器 结构伪类选择器 基本使用 作用:根据元素的结构关系查找元素。 [外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-lNhfXFEc-169194…...

【ARM Cache 系列文章 9 -- ARM big.LITTLE技术】

文章目录 big.LITTLE 技术背景big.LITTLE 技术详解big.LITTLE 硬件要求 big.LITTLE 软件模型CPU MigrationGlobal Task SchedulingGlobal Task Scheduling比CPU Migration的优势 转自:https://zhuanlan.zhihu.com/p/630981648 如有侵权,请联系删除 big.L…...

【BASH】回顾与知识点梳理(十四)

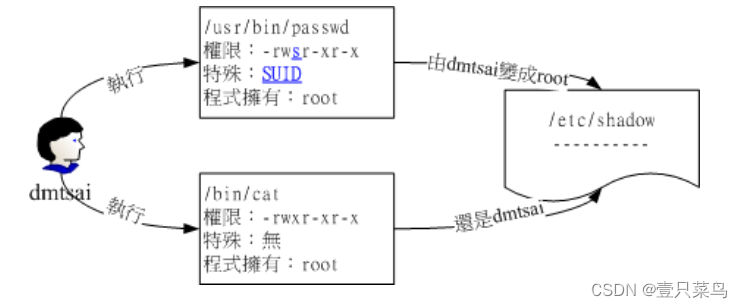

【BASH】回顾与知识点梳理 十四 十四. 文件与目录的默认权限与隐藏权限14.1 文件预设权限:umaskumask 的利用与重要性:专题制作 14.2 文件隐藏属性chattr (配置文件案隐藏属性)lsattr (显示文件隐藏属性) 14.3 文件特殊权限: SUID, SGID, SBI…...

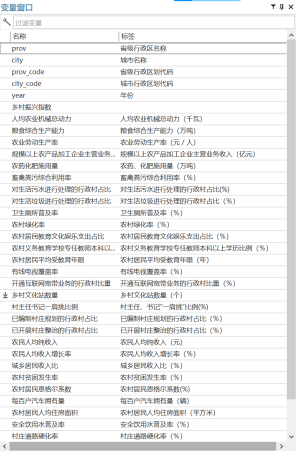

乡村振兴指数与其30余个原始变量数据(2000-2022年)

乡村振兴是当下经济学研究的热点之一,对乡村振兴进行测度,是研究基础。测度乡村振兴水平的学术论文广泛发表在《数量经济技术经济研究》等顶刊上。整理了2000-2022年城市层面的乡村振兴指数与其30余个原始变量数据,供大家使用。 数据来源&…...

深入理解MySQL表的操作和管理

MySQL是一种广泛使用的关系型数据库管理系统,用于存储和管理大量结构化数据。在MySQL中,表是数据的基本组织单位,对表的操作和管理能力对于数据库的性能和数据完整性至关重要。本文将深入讨论MySQL表的操作和管理,包括创建表、修改…...

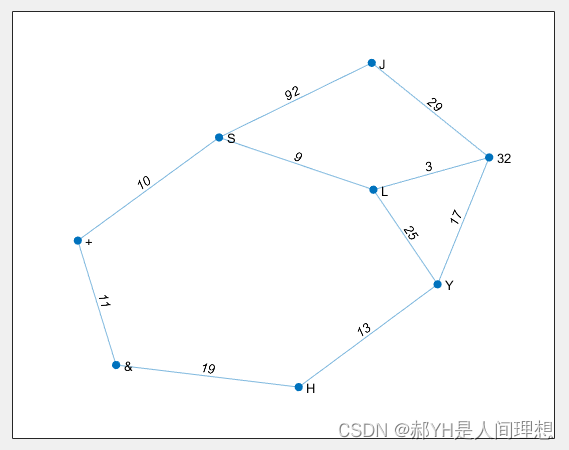

MATLAB图论合集(一)基本操作基础

本帖总结一些经典的图论问题,通过MATLAB如何计算答案。近期在复习考研,以此来巩固一下相关知识——虽然考研肯定不能用MATLAB代码哈哈,不过在实际应用中解决问题还是很不错的,比C易上手得多~ 图论中的图(Graph…...

Redis布隆过滤器的原理和应用场景,解决缓存穿透

目录 一、redis 二、布隆过滤器 三、缓存穿透问题 四、布隆过滤器解决缓存穿透 一、redis Redis(Remote Dictionary Server)是一种开源的内存数据存储系统,也是一个使用键值对(Key-Value)方式的高性能数据库。Red…...

数据结构中的英文缩写和易忘的专有名词

树与二叉树 满二叉树:每层的节点数都是该层能取到的最大值完全二叉树:在满二叉树的基础上,去掉最下层右面的一些连续叶子节点所形成的二叉树AVL:平衡二叉树。树中任意节点的左子树和右子树高度之差的绝对值不超过1的二叉排序树称…...

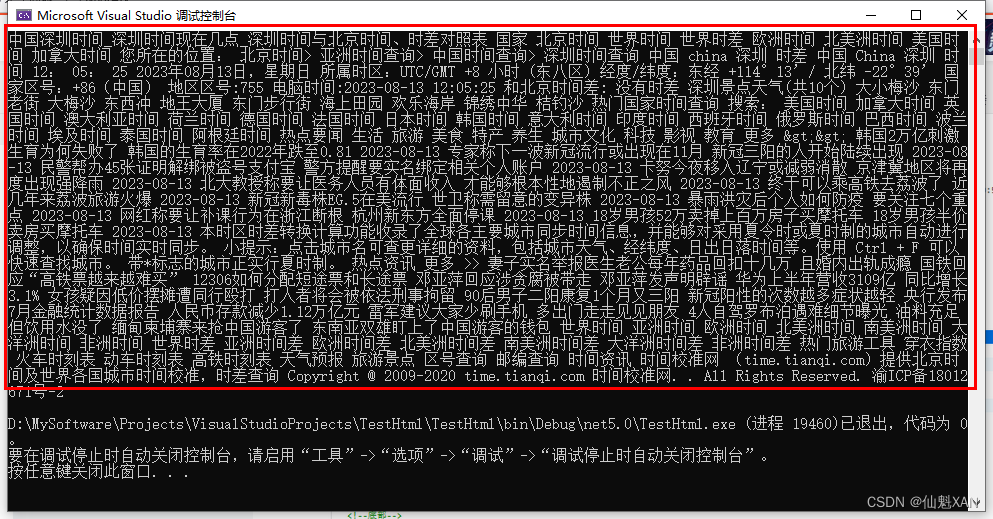

Unity C# 之 Http 获取网页的 html 数据,并去掉 html 格式等相关信息

Unity C# 之 Http 获取网页的 html 数据,并去掉 html 格式等相关信息 目录 Unity C# 之 Http 获取网页的 html 数据,并去掉 html 格式等相关信息 一、简单介绍 二、实现原理 三、注意事项 四、效果预览 五、关键代码 一、简单介绍 Unity中的一些知…...

MODBUS TCP转CCLINK IE协议网关cclink通讯异常的处理方法

你是否曾经遇到过需要将不同的设备连接到一个统一的网络中?或者你是否曾经遇到过设备之间的通讯协议不兼容的问题?捷米的JM-CCLKIE-TCP通讯网关就是为解决这些问题而设计的。 JM-CCLKIE-TCP通讯网关是一款自主研发的CCLINK IE FIELD BASIC从站功能的通讯…...

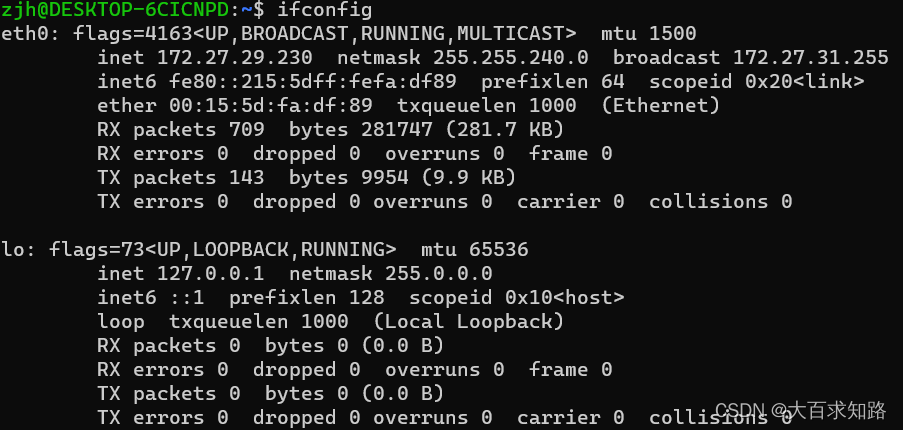

linux中的ifconfig和ip addr

在linux操作系统中ifconfig和ip addr都是显示网卡配置信息的命令,好多人有疑惑它们有什么区别呢 区别1:对于linux发行的版本不一样 ip addr是对新发行版本的linux使用会比较多;而ifconfig是老版本遇到使用的会比较多。 区别2:显…...

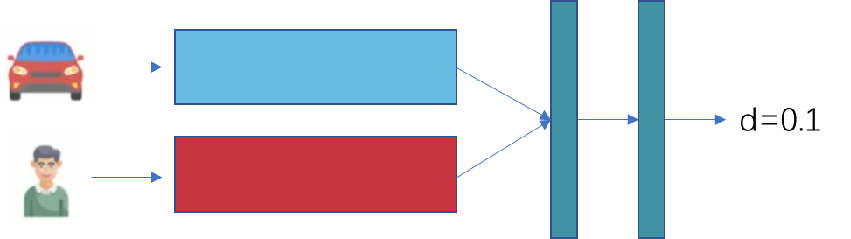

图像多目标跟踪

目标跟踪(Object Tracking)是自动驾驶中常见的任务,根据跟踪目标数量的不同,目标跟踪可分为: 单目标跟踪(Single Object Tracking,SOT)多目标跟踪(Multi-Objects Tracki…...

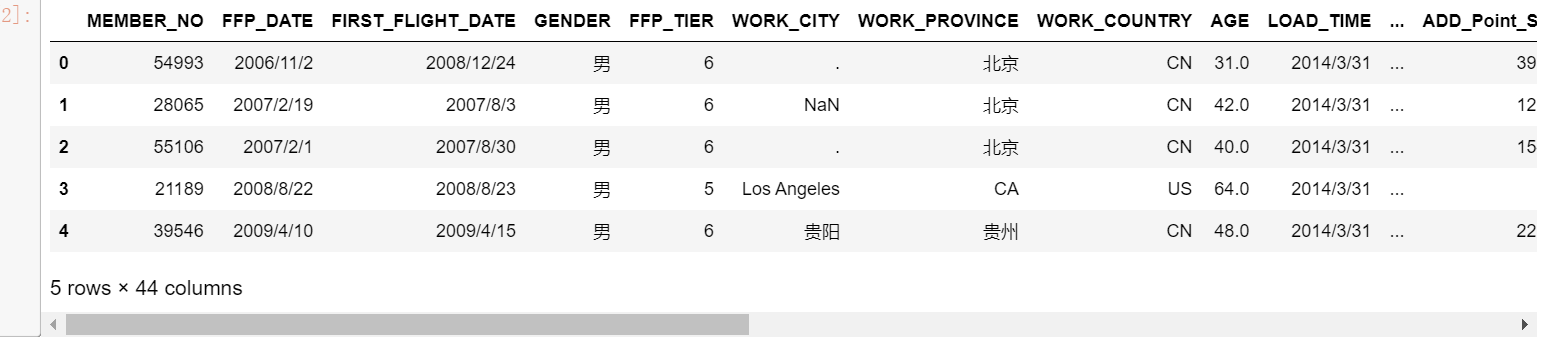

42 | 航空公司客户价值分析

民航的竞争除了三大航空公司之间的竞争之外,还将加入新崛起的各类小型航空公司、民营航空公司,甚至国外航空巨头。航空产品生产过剩,产品同质化特征愈加明显,于是航空公司从价格、服务间的竞争逐渐转向对客户的竞争。 目前航空公司已积累了大量的会员档案信息和其乘坐航班…...

第三章 图论 No.11二分图,匈牙利算法与点覆盖

文章目录 二分染色:257. 关押罪犯增广路径372. 棋盘覆盖 最小点覆盖376. 机器任务 最大独立集378. 骑士放置 最小路径点覆盖 二分染色:257. 关押罪犯 257. 关押罪犯 - AcWing题库 最大最小问题,一眼二分 答案的范围在 [ 1 , 1 e 9 ] [1, 1…...

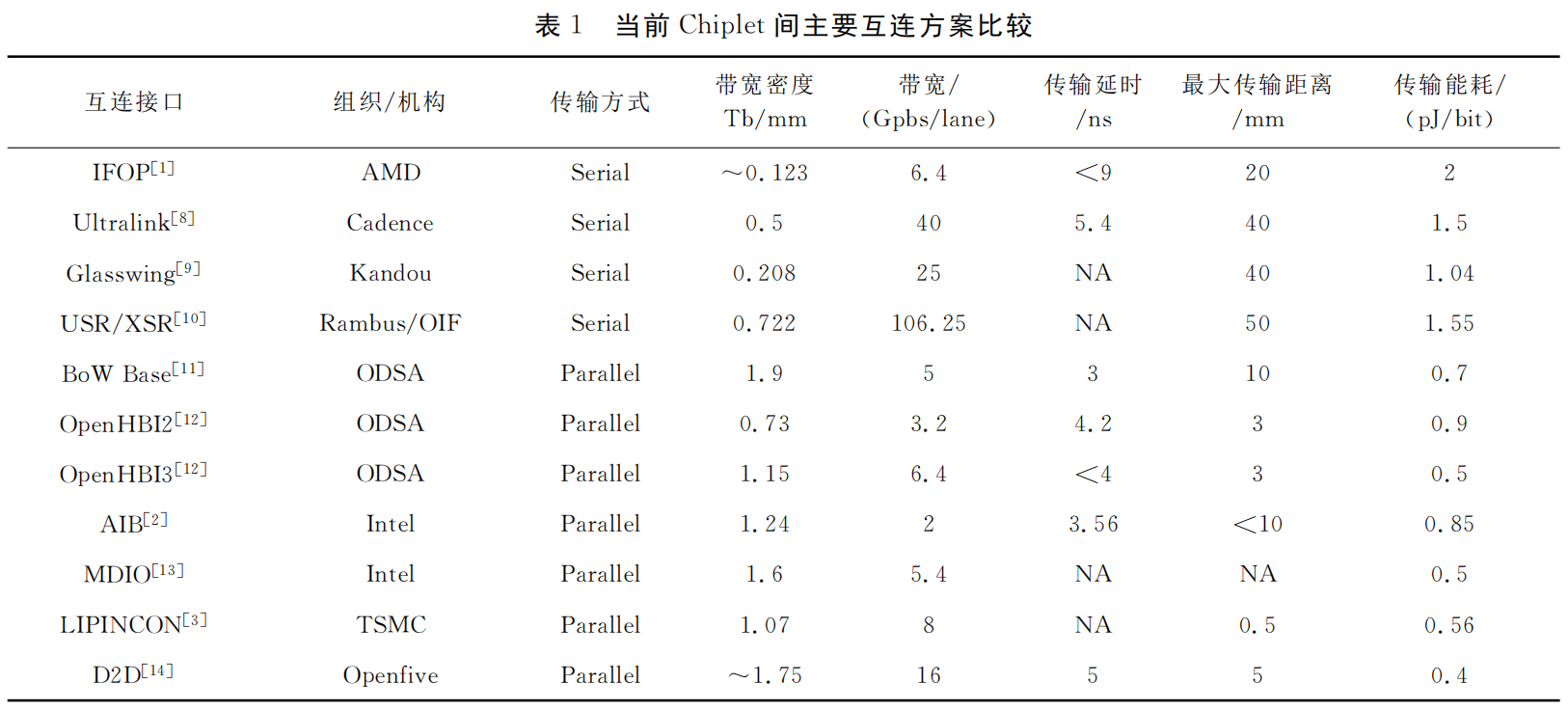

Die2Die(D2D)和chip2chip(C2C)之间的高速互联接口

随着chiplet的兴起,Die2Die的高速互联越来越重要,相比于传统的C2C(chip2chip)的互联,D2D的片间距离很近(10mm量级),且这些小的chip(裸片)最终形成一个封装【多芯片模块(MCM)】。所以D2D的互联信道短&#x…...

JAVA设计模式汇总

文章目录 一、设计模式分为三大类二、设计模式的六大原则三、汇总 一、设计模式分为三大类 创建型模式共五种:工厂方法模式、抽象工厂模式、单例模式、建造者模式、原型模式。 结构型模式共七种:适配器模式、装饰器模式、代理模式、外观模式、桥接模式…...

【实战讲解】数据血缘落地实施

在复杂的社会分工协作体系中,我们需要明确个人定位,才能更好的发挥价值,数据也是一样,于是,数据血缘应运而生。 今天这篇文章会全方位的讲解数据血缘,并且给出具体的落地实施方案。 一、数据血缘是什么…...

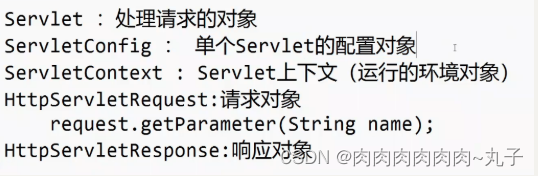

Java课题笔记~ ServletContext

单个Servlet的配置对象 web.xml <servlet><servlet-name>FirstServlet</servlet-name><servlet-class>com.ambow.test.FirstServlet</servlet-class><init-param><param-name>charset</param-name><param-value>utf-8&…...

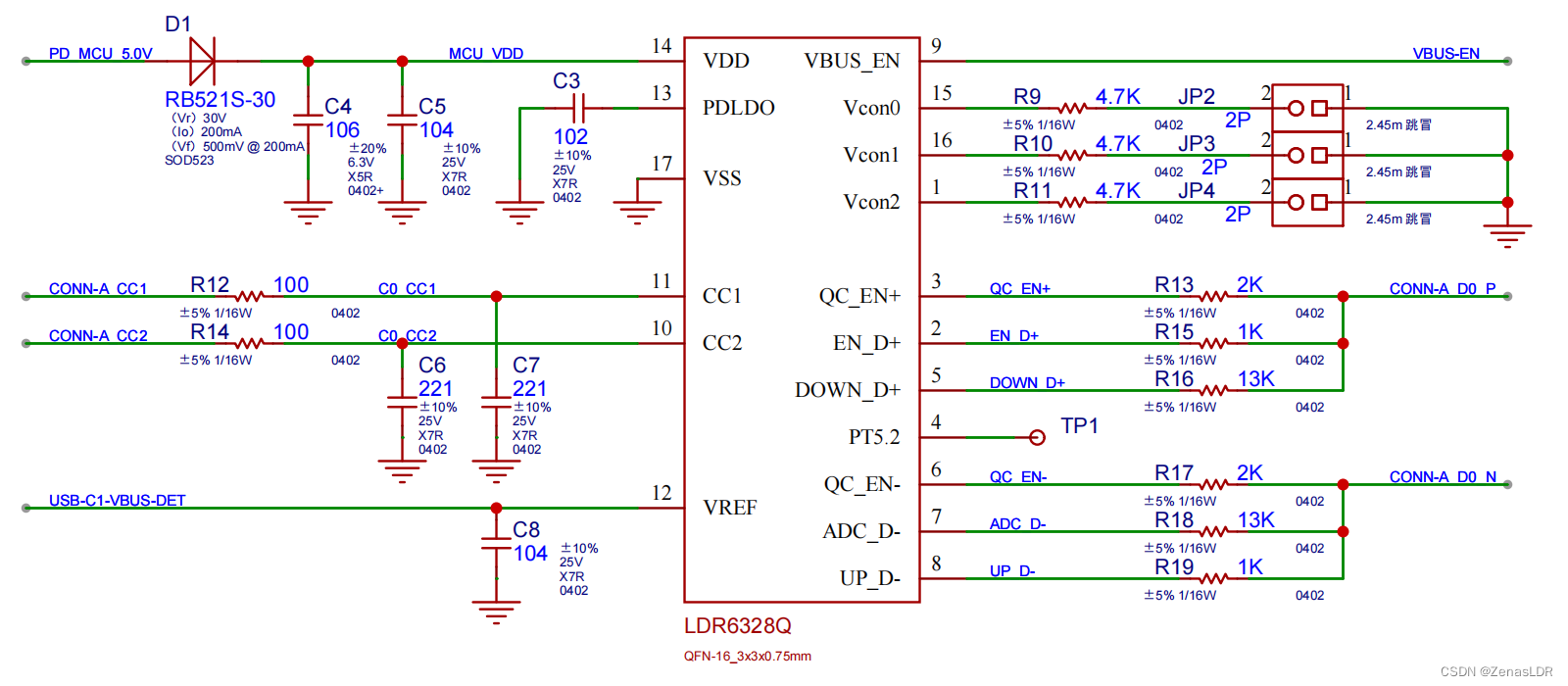

设备取电芯片LDR6328Q

2021年5月,USB-IF 协会发布了全新的USB PD3.1规范,该规范将快充功率上限从100 W提升至240W(支持Extended Power Range,简称EPR)。充电功率的提升也让USB PD的应用从手机、笔记本电脑,扩展到便携式设备、物联…...

操作系统层优化:为 Stable Yogi 模型部署调优 Linux 内核参数

操作系统层优化:为 Stable Yogi 模型部署调优 Linux 内核参数 如果你已经成功部署了 Stable Yogi 模型,但总觉得它的推理速度还能再快一点,或者在高并发请求下系统偶尔会卡顿、报错,那么问题可能不在模型本身,而在于它…...

)

Zynq UltraScale实战:Linux A53与裸机R5共享内存的5个关键步骤(附代码)

Zynq UltraScale实战:Linux A53与裸机R5共享内存的5个关键步骤(附代码) 在异构计算架构中,Zynq UltraScale MPSoC凭借其独特的双核Cortex-A53与实时核Cortex-R5组合,成为工业控制、自动驾驶等领域的理想选择。但如何让…...

工作原理系列(一))

AI智能体视觉检测系统(TVA)工作原理系列(一)

TVA初探——核心概念与应用场景解析作为企业初级技术人员,在接触AI智能体视觉检测系统(TVA)时,首先需要明确其核心定位、与传统机器视觉的区别,以及在工业场景中的实际应用价值。TVA全称为“Transformer-based Vision …...

终极指南:MAA明日方舟小助手如何实现游戏日常一键自动化

终极指南:MAA明日方舟小助手如何实现游戏日常一键自动化 【免费下载链接】MaaAssistantArknights 《明日方舟》小助手,全日常一键长草!| A one-click tool for the daily tasks of Arknights, supporting all clients. 项目地址: https://g…...

INA219电流电压功率监测库详解:高精度电源监控实战指南

1. 项目概述DFRobot_INA219 是一款基于 Texas Instruments INA219 高精度电流/电压/功率监测芯片的 Arduino 兼容库,对应硬件型号为 SEN0291 —— Gravity I2C 数字功率计模块。该模块采用标准 IC 接口通信,支持在 0–26 V 总线电压、8 A 检测电流范围内…...

如何构建高效跨设备键鼠共享系统:Lan Mouse终极指南

如何构建高效跨设备键鼠共享系统:Lan Mouse终极指南 【免费下载链接】lan-mouse mouse & keyboard sharing via LAN 项目地址: https://gitcode.com/gh_mirrors/la/lan-mouse 在当今多设备协同的工作环境中,跨设备键鼠共享技术已成为提升工作…...

AI 术语通俗词典:中位数

中位数是统计学、数据分析、机器学习和人工智能中非常基础的一个术语。它用来描述一组数据按大小规律排序后,位于中间位置的数值。换句话说,中位数是在回答:如果把这组数据从小到大排好,最中间的那个位置在哪里。如果说平均数回答…...

)

2026奇点智能大会前瞻:为什么92%的AI工程团队将在Q3前重构Agent框架?(Gartner未公开预警报告首曝)

第一章:2026奇点智能技术大会:大模型Agent框架 2026奇点智能技术大会(https://ml-summit.org) 本届大会首次将大模型Agent框架确立为核心技术范式,聚焦于可推理、可规划、可协作的自主智能体系统设计。与传统微调或提示工程不同,…...

从‘找茬游戏’到智能识别:一文读懂VM BLOB分析里的连通性、阈值与特征筛选

从‘找茬游戏’到智能识别:解密BLOB分析中的连通性、阈值与特征筛选 想象一下,你正在玩一款经典的"找茬游戏"——在两幅看似相同的图片中,需要快速识别出细微的差异点。这种视觉搜索的过程,与机器视觉中的BLOB分析有着惊…...

栽)

归并排序力扣题(leetcode)栽

1.概述在人工智能快速发展的今天,AI不再仅仅是回答问题的聊天机器人,而是正在演变为能够主动完成复杂任务的智能代理。OpenAI的Codex CLI就是这一趋势的典型代表——一个跨平台的本地软件代理,能够在用户的机器上安全高效地生成高质量的软件变…...