人脸识别技术应用安全管理规定(试行)|企业采用人脸打卡方式,这4条规定值得关注

近日,为规范人脸识别技术应用,国家互联网信息办公室起草了,并向全社会公开征求意见。该规定一共列举了25条,企业如借助人脸识别技术采集考勤打卡数据,以下4条规定值得关注。

第四条 只有在具有特定的目的和充分的必要性,并采取严格保护措施的情形下,方可使用人脸识别技术处理人脸信息。实现相同目的或者达到同等业务要求,存在其他非生物特征识别技术方案的,应当优先选择非生物特征识别技术方案。

第五条 使用人脸识别技术处理人脸信息应当取得个人的单独同意或者依法取得书面同意。法律、行政法规规定不需取得个人同意的除外。

第八条 组织机构为实施内部管理安装图像采集、个人身份识别设备的,应当根据实际需求合理确定图像信息采集区域,采取严格保护措施,防止违规查阅、复制、公开、对外提供、传播个人图像等行为,防止个人信息泄露、篡改、丢失或者被非法获取、非法利用。

第十五条 人脸识别技术使用者处理人脸信息,应当事前进行个人信息保护影响评估,并对处理情况进行记录。

个人信息保护影响评估主要包括下列内容:

(一)是否符合法律、行政法规的规定和国家标准的强制性要求,是否符合伦理道德;

(二)处理人脸信息是否具有特定的目的和充分的必要性;

(三)是否限于实现目的所必需的准度、精度及距离要求;

(四)采取的保护措施是否合法有效并与风险程度相适应;

(五)发生或者可能发生人脸信息泄露、篡改、丢失、毁损或者被非法获取、非法利用的风险以及可能造成的危害;

(六)可能对个人权益带来的损害和影响,以及降低不利影响的措施是否有效。

个人信息保护影响评估报告应当至少保存三年。处理人脸信息的目的、方式发生变化,或者发生重大安全事件的,人脸识别技术使用者应当重新进行个人信息保护影响评估。

结合规 定中第四条和第五条,建议企业优先选择非生物特征识别的方式采集考勤打卡数据,例如可考虑移动端GPS、蓝牙、WiFi等打卡方式。 如果企业出于管理需求仍然选用人脸识别打卡方式,则须要在采取严格的保护措施并取得员工同意的情况下,才能采集员工的人脸信息用于考勤打卡。 而根据规定的第八条及第十五条内容,企业如选用人脸考勤机采集员工个人图像后,需要防止违规查阅、复制、公开、对外提供、传播个人图像等行为,并且防止个人信息泄露、篡改、丢失或者被非法获取、非法利用。

企业采用人脸识别技术管理考勤时

需要注意哪些事项?

- 企业应对内部管理中使用到人脸识别技术的场景进行充分评估,对于非充分必要使用人脸识别技术的,应尽快采取其它非生物特征识别技术方案进行替换。

- 在使用人脸识别技术时,应采用最少化的数据收集原则,只收集必要的人脸信息,并对人脸信息在最小必要周期内保存,使用完成后及时删除人脸信息。

- 确保在部署使用人脸识别技术之前,向员工充分说明使用目的、范围、处理方式等,并取得书面同意。可以在入职时让员工充分了解企业管理中需要使用人脸识别技术的具体场景,后安排员工签署同意收集人脸信息的告知同意书。

- 对于特殊岗位需要使用人脸识别技术的,应当在劳动合同中明确写明,并让员工充分知晓。

- 对于不须用户取得同意的情形,要确保符合法律法规的规定,企业不能擅自拓展适用范围。

- 建立并落实人脸信息的收集、存储、使用、共享等环节的保护机制,确保员工的人脸信息安全。同时提供其它选项给不愿参与的员工。

- 建立数据分类保护制度,对不同安全级别的数据采取不同保护措施。对人脸信息实施最高级别的保护措施,避免人脸信息的泄露、篡改和未授权访问。

- 定期对人脸识别系统进行安全审计和风险评估,确保系统的可靠性和安全性。

- 建立人脸识别技术使用的监督机制,如聘请第三方进行审计,让员工对人脸识别技术的使用进行监督等。

与员工及工会进行沟通,充分听取意见和建议,改进人脸识别技术的应用流程,维护员工权益;向员工开放隐私诉求反馈途径,当发生人脸识别技术应用相关的争议时,应及时调查和处理,保障员工的合法权益,规范人脸信息的使用行为。

如何合规采集人脸考勤数据?

盖雅劳动力管理云App提供多种打卡方式其中包括蓝牙定位打卡、特定无线网络打卡、GPS定点打卡,企业也可利用指纹、面部识别考勤机,采集准确考勤打卡数据,实时同步至盖雅考勤系统。如企业选择采集人脸打卡方式,盖雅提供的人脸打卡考勤设备以及移动端拍照打卡功能已嵌入相关合规设计,可帮助企业更好地遵守以上规定。1. 员工首次使用盖雅劳动力管理云App的拍照打卡功能前,会提供隐私政策并征求同意后才可使用该功能;而对于利用盖雅人脸打卡考勤机采集打卡数据的企业,也需要征集到员工的书面同意后才可使用。

2. 在使用盖雅劳动力管理云App拍照打卡之前,App需要获得用户手机的拍照以及其他相关访问权限后才能使用,确保使用过程的合法合规。

2. 在使用盖雅劳动力管理云App拍照打卡之前,App需要获得用户手机的拍照以及其他相关访问权限后才能使用,确保使用过程的合法合规。

3. 盖雅提供的人脸打卡考勤设备或移动端拍照打卡功能采集到的人脸信息会被妥善保存,每个员工打卡后只可查看本人的打卡数据,可以有效避免信息泄露、篡改、非法利用等行为。

3. 盖雅提供的人脸打卡考勤设备或移动端拍照打卡功能采集到的人脸信息会被妥善保存,每个员工打卡后只可查看本人的打卡数据,可以有效避免信息泄露、篡改、非法利用等行为。

4. 通过盖雅提供人脸打卡考勤机以及移动端拍照打卡功能采集到的人脸信息,在员工离职后都会将其人脸信息自动删除,避免非必要的存储。

目前,盖雅已获得了安永出具的覆盖安全、可用、保密和隐私四大范畴的 SOC 2 Type II 和 SOC 3 鉴证报告,并通过了ISO27001信息安全管理体系、ISO20000-1信息技术服务管理体系及ISO9001 质量管理体系认证。这些充分证明了盖雅稳定可用的服务水准,以及高度保障客户数据安全性的能力。 盖雅会持续关注其他相关合规政策动向,不断精进,坚持高标准的信息数据安全要求,为客户在数据安全与合规、信息技术服务等方面保驾护航。

如想了解更多关于企业应用人脸识别技术政策的专业解读及其他相关合规政策,扫描下方二维码,可第一时间获得相关资料。

盖雅会持续关注其他相关合规政策动向,不断精进,坚持高标准的信息数据安全要求,为客户在数据安全与合规、信息技术服务等方面保驾护航。

如想了解更多关于企业应用人脸识别技术政策的专业解读及其他相关合规政策,扫描下方二维码,可第一时间获得相关资料。相关文章:

人脸识别技术应用安全管理规定(试行)|企业采用人脸打卡方式,这4条规定值得关注

近日,为规范人脸识别技术应用,国家互联网信息办公室起草了,并向全社会公开征求意见。该规定一共列举了25条,企业如借助人脸识别技术采集考勤打卡数据,以下4条规定值得关注。 第四条 只有在具有特定的目的和充分的必要…...

leetcode 817. 链表组件(java)

链表组件 题目描述HashSet 模拟 题目描述 给定链表头结点 head,该链表上的每个结点都有一个 唯一的整型值 。同时给定列表 nums,该列表是上述链表中整型值的一个子集。 返回列表 nums 中组件的个数,这里对组件的定义为:链表中一段…...

分布式事务基础理论

基础概念 什么是事务 什么是事务?举个生活中的例子:你去小卖铺买东西,“一手交钱,一手交货”就是一个事务的例子,交钱和交货必 须全部成功,事务才算成功,任一个活动失败,事务将撤销…...

《打造高可用PostgreSQL:策略与工具》

🌷🍁 博主猫头虎(🐅🐾)带您 Go to New World✨🍁 🐅🐾猫头虎建议程序员必备技术栈一览表📖: 🛠️ 全栈技术 Full Stack: 📚…...

【八大经典排序算法】快速排序

【八大经典排序算法】快速排序 一、概述二、思路实现2.1 hoare版本2.2 挖坑法2.3 前后指针版本 三、优化3.1 三数取中3.1.1 最终代码3.1.2 快速排序的特性总结 四、非递归实现快排 一、概述 说到快速排序就不得不提到它的创始人 hoare了。在20世纪50年代,计算机科学…...

vue 父组件给子组件传递一个函数,子组件调用父组件中的方法

vue 中父子组件通信,props的数据类型可以是 props: {title: String,likes: Number,isPublished: Boolean,commentIds: Array,author: Object,callback: Function,contactsPromise: Promise // or any other constructor }在父组件中,我们在子组件中给他…...

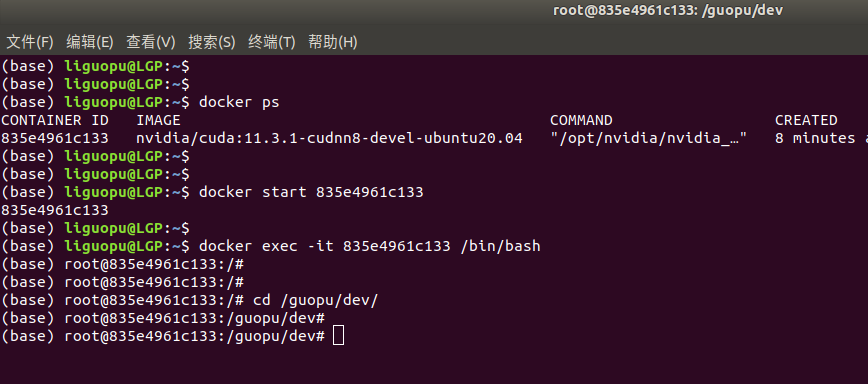

docker 获取Nvidia 镜像 | cuda |cudnn

本文分享如何使用docker获取Nvidia 镜像,包括cuda10、cuda11等不同版本,cudnn7、cudnn8等,快速搭建深度学习环境。 1、来到docker hub官网,查看有那些Nvidia 镜像 https://hub.docker.com/r/nvidia/cuda/tags?page2&name11.…...

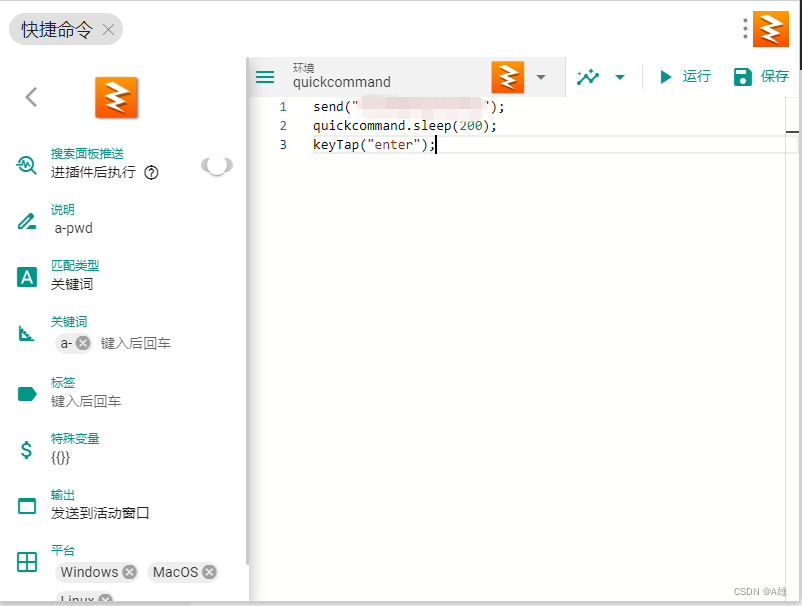

uTool快捷指令

send("************"); quickcommand.sleep(200); keyTap("enter");...

R reason ‘拒绝访问‘的解决方案

Win11系统 安装rms的时候报错: Error in loadNamespace(j <- i[[1L]], c(lib.loc, .libPaths()), versionCheck vI[[j]]) : namespace Matrix 1.5-4.1 is already loaded, but > 1.6.0 is required## 安装rms的时候报错,显示Matrix的版本太低…...

许战海战略文库|品类缩量时代:制造型企业如何跨品类打造份额产品?

所有商业战略的本质是围绕着竞争优势与竞争效率展开的。早期,所有品牌立足于从局部竞争优势出发。因此,品牌创建初期大多立足于单个品类。后期增长受限,就要跨品类持续扩大竞争优势,将局部竞争优势转化为长期竞争优势,如果固化不前很难获得增…...

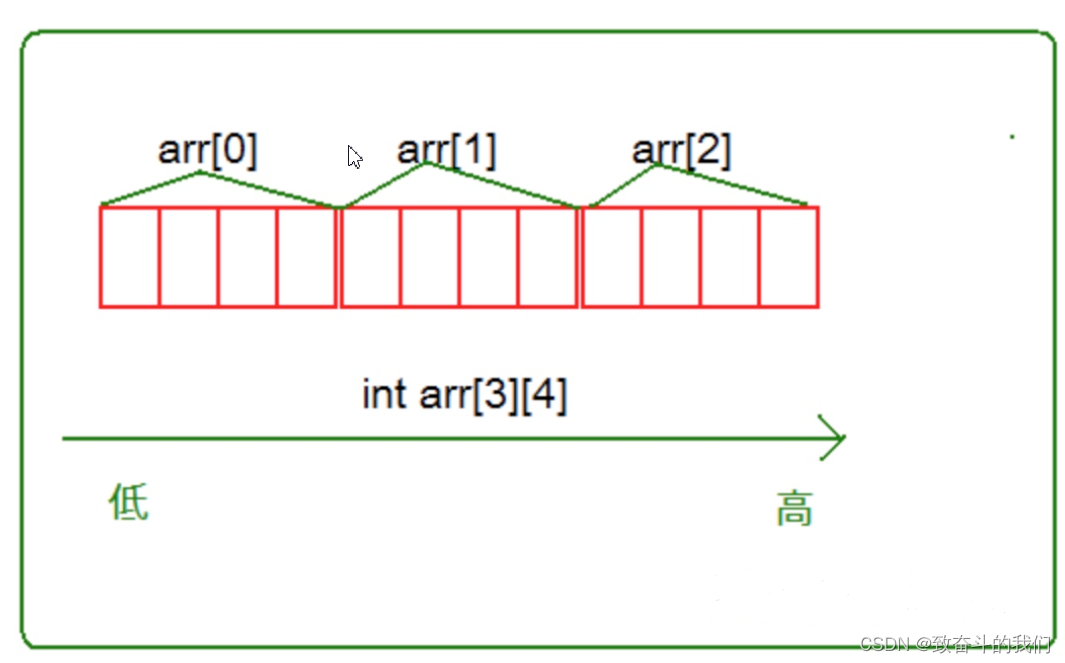

BIT-4-数组

一维数组的创建和初始化一维数组的使用 一维数组在内存中的存储 二维数组的创建和初始化二维数组的使用二维数组在内存中的存储 数组越界数组作为函数参数数组的应用实例1:三子棋 数组的应用实例2:扫雷游戏 1. 一维数组的创建和初始化 1.1 数组的创建 …...

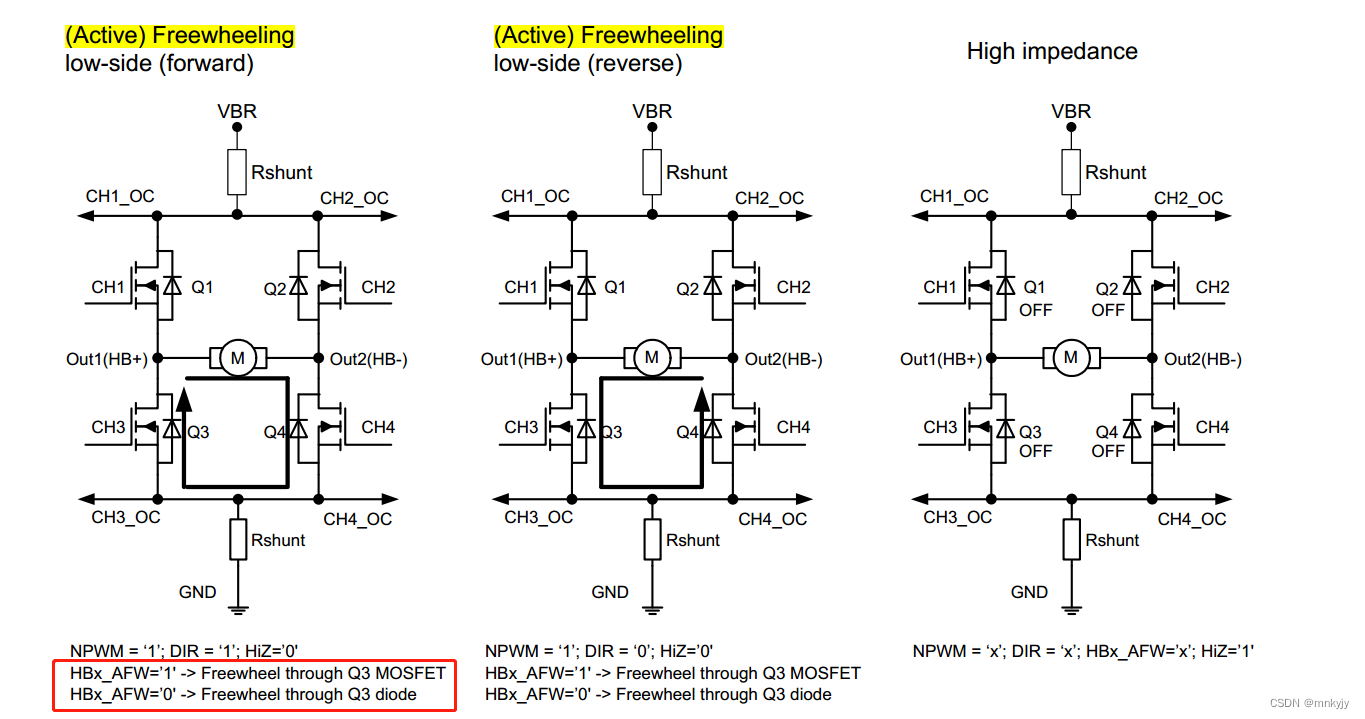

L9945的H桥续流模式

在H桥的配置中,包括两种续流模式:主动续流和被动续流。 一个L9945可输出两个H桥驱动。HB1在CMD3中配置,HB2在CMD7中配置。 主动续流:通过Q3的MOS的二极管来续流 被动续流:通过Q3外部的二极管来续流...

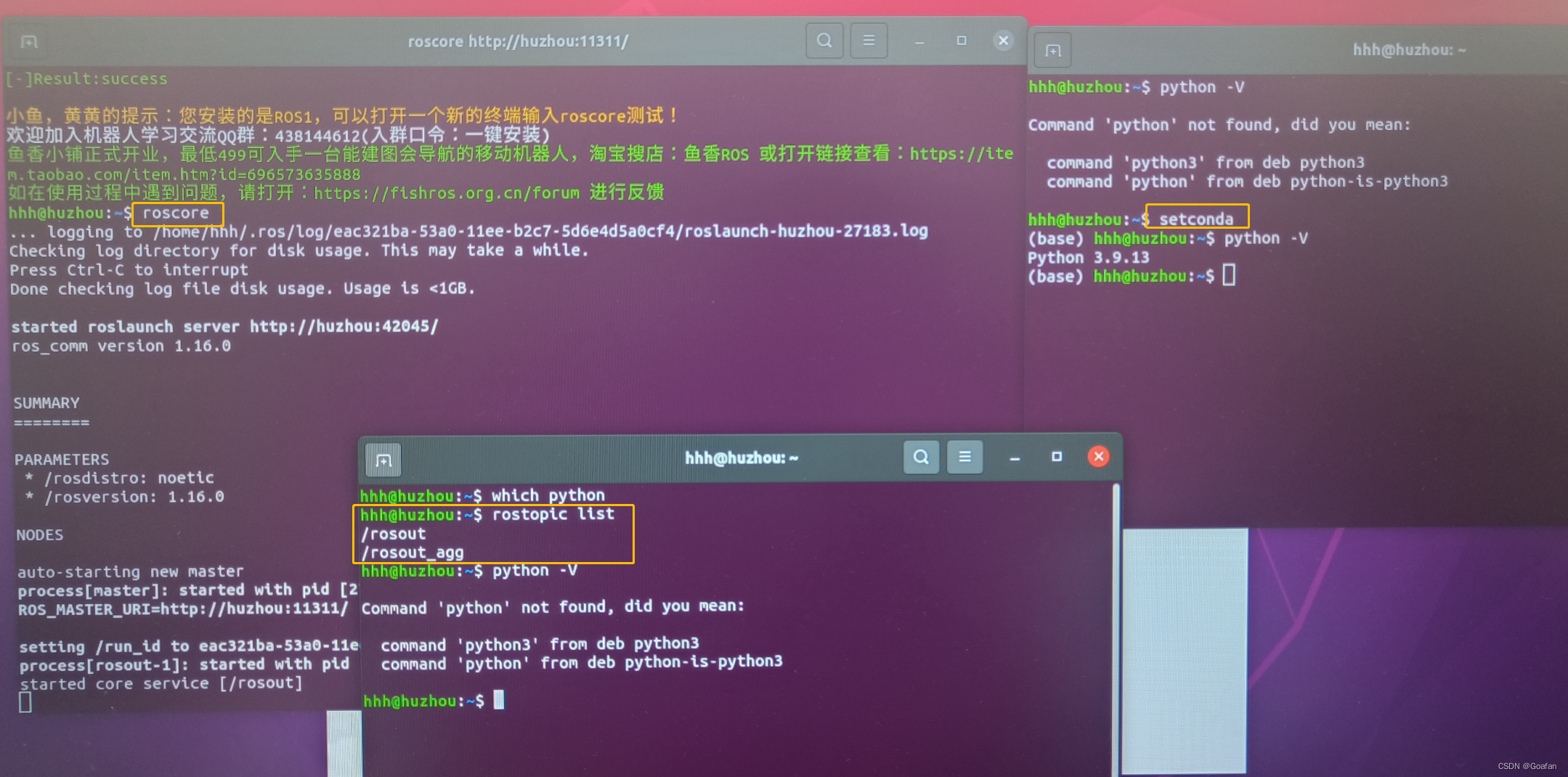

Ubuntu20.04安装Nvidia显卡驱动、CUDA11.3、CUDNN、TensorRT、Anaconda、ROS/ROS2

1.更换国内源 打开终端,输入指令: wget http://fishros.com/install -O fishros && . fishros 选择【5】更换系统源,后面还有一个要输入的选项,选择【0】退出,就会自动换源。 2.安装NVIDIA驱动 这一步最痛心…...

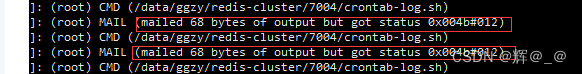

linux下使用crontab定时器,并且设置定时不执行的情况,附:项目启动遇到的一些问题和命令

打开终端,以root用户身份登录。 运行以下命令打开cron任务编辑器: crontab -e 如果首次编辑cron任务,会提示选择编辑器。选择你熟悉的编辑器,比如nano或vi,并打开相应的配置文件。 在编辑器中,添加一行类…...

linux下二进制安装docker最新版docker-24.0.6

一.基础环境 本次实操是公司技术培训下基于centos7.9操作系统安装docker最新版docker-24.0.6,下载地址是:https://download.docker.com/linux/static/stable/x86_64/docker-24.0.6.tgz 二. 下载Docker压缩包 mkdir -p /opt/docker-soft cd /opt/docker…...

计算机视觉 01(介绍)

一、深度学习 1.1 人工智能 1.2 人工智能,机器学习和深度学习的关系 机器学习是实现人工智能的一种途径,深度学习是机器学习的一个子集,也就是说深度学习是实现机器学习的一种方法。与机器学习算法的主要区别如下图所示[参考:黑…...

Java下部笔记

目录 一.双列集合 1.Map 2.Map的遍历方式 3.可变参数 4.Collection中的默认方法 5.不可变集合(map不会) 二.Stream流 1.获取stream流 2.中间方法 3.stream流的收集操作 4.方法引用 1.引用静态方法 2.引用成员方法 3.引用构造方法 4.使用类…...

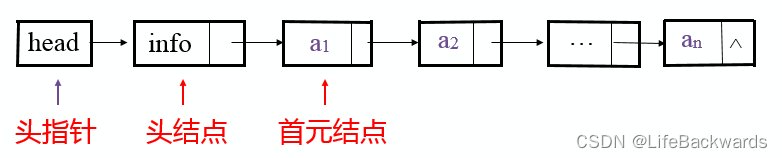

链表基本操作

单链表简介 单链表结构 头指针是指向链表中第一个结点的指针 首元结点是指链表中存储第一个数据元素a1的结点 头结点是在链表的首元结点之前附设的一个结点;数据域内只放空表标志和表长等信息 单链表存储结构定义: typedef struct Lnode { ElemTyp…...

Linux学习笔记-Ubuntu系统下配置用户ssh只能访问git仓库

目录 一、基本信息1.1 系统信息1.2 git版本[^1]1.2.1 服务器端git版本1.2.2 客户端TortoiseGit版本1.2.3 客户端Git for windows版本 二、创建git用户和群组[^2]2.1 使用groupadd创建群组2.2 创建git用户2.2.1 使用useradd创建git用户2.2.2 配置新建的git用户ssh免密访问 2.3 创…...

央媒发稿不能改?媒体发布新闻稿有哪些注意点

传媒如春雨,润物细无声,大家好,我是51媒体网胡老师。 “央媒发稿不能改”是媒体行业和新闻传播领域的普遍理解。央媒,即中央主要媒体,是权威性的新闻源,当这些媒体发布新闻稿或报道时,其他省、…...

)

告别启动盘识别难题:手把手教你搞定CentOS 7在SR650上的UEFI启动与自定义分区(含/dev/sdX查找技巧)

告别启动盘识别难题:手把手教你搞定CentOS 7在SR650上的UEFI启动与自定义分区(含/dev/sdX查找技巧) 在服务器运维领域,系统安装看似基础却暗藏玄机。特别是当面对企业级硬件如Lenovo SR650时,UEFI启动模式与传统BIOS的…...

·面经深度解析)

前端八股文面经大全:上海威派格前端实习(2026-05-07)·面经深度解析

前言 大家好,我是木斯佳。 相信很多人都感受到了,在AI浪潮的席卷之下,前端领域的门槛在变高,纯粹的“增删改查”岗位正在肉眼可见地减少。曾经热闹非凡的面经分享,如今也沉寂了许多。但我们都知道,市场的…...

Google 2026 AI全家桶升级:企业管理员必须在48小时内完成的3项策略校准与2项合规备案

更多请点击: https://intelliparadigm.com 第一章:Google 2026 AI全家桶升级全景图 2026年,Google正式发布新一代AI基础设施矩阵——“Project Aether”,标志着其AI全家桶从模块化协同迈向原生融合时代。核心升级聚焦于模型、工具…...

国家级数据仓库构建:从爬取到应用的全流程实践指南

1. 项目概述与核心价值最近在整理一个数据项目时,我偶然发现了一个名为“national_data”的仓库,作者是Ddhjx。这个项目名听起来平平无奇,但点进去之后,我发现它远不止是一个简单的数据集合。它本质上是一个结构化的、持续更新的国…...

Simplefolio构建优化终极指南:Tree Shaking与代码分割实战

Simplefolio构建优化终极指南:Tree Shaking与代码分割实战 【免费下载链接】simplefolio ⚡️ A minimal portfolio template for Developers 项目地址: https://gitcode.com/gh_mirrors/si/simplefolio Simplefolio是一个为开发者设计的极简个人作品集模板&…...

认知神经科学研究报告【20260055】

文章目录VAR 平稳向量自回归任务:L3 自适应涌现与 L4 经验迁移实验报告一、实验目标二、实验设计三、核心成果3.1 自主模型发现3.2 L4 跨任务经验迁移3.3 自主因果推断四、涌现层级评估六、结论VAR 平稳向量自回归任务:L3 自适应涌现与 L4 经验迁移实验报…...

单片机开发者如何通过Taotoken调用大模型API优化代码注释

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 单片机开发者如何通过Taotoken调用大模型API优化代码注释 对于单片机开发者而言,编写清晰、准确的代码注释是提升项目可…...

网盘直链下载助手:解锁九大网盘下载速度的终极方案

网盘直链下载助手:解锁九大网盘下载速度的终极方案 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘 / 天翼云盘…...

Loop Habit Tracker习惯追踪应用技术深度解析与架构实践指南

Loop Habit Tracker习惯追踪应用技术深度解析与架构实践指南 【免费下载链接】uhabits Loop Habit Tracker, a mobile app for creating and maintaining long-term positive habits 项目地址: https://gitcode.com/gh_mirrors/uh/uhabits Loop Habit Tracker是一款基于…...

开源贡献者如何优雅管理上游补丁:隔离、消毒与自动化工作流实践

1. 项目概述:一个开源贡献者的“清洁”工作流如果你和我一样,长期维护着一些开源项目,同时又基于这些项目进行深度定制和二次开发,那你一定遇到过这个经典难题:如何优雅地管理那些你为上游项目(即原始开源项…...