文件审计及文件完整性监控

什么是文件审核

对文件服务器中发生的所有事件的检查称为文件审核。这包括监视文件访问,其中包含谁访问了什么文件、何时以及从何处访问的详细信息;对访问最多和修改的文件的分析;成功和失败的文件访问尝试;等等。文件服务器审核过程的主要目标是跟踪在配置的服务器环境中发生的所有操作,并确保整个数据生命周期中的数据安全性和可见性。

文件审核如何工作

以下框架适用于文件审核过程:

- 配置:文件服务器、故障转移群集和工作组服务器所需的 SACL,用于准确、全面的审核。

- 审计:根据配置的服务器中指定的审核策略实时执行文件和文件夹操作。

- 报告:用于内部和外部审核目的的文件操作,例如读取、写入、安全权限更改等。

- 警报:当系统捕获不符合规定的使用策略的活动时,技术人员。

- 调查:异常的根本原因,并实施纠正措施以修补可能发生安全漏洞的漏洞。

本机文件审核的限制

虽然本机文件审计有足够的工具来帮助组织构建基本的审计系统,但它与实际情况相去甚远,使用本机方法实施可操作的文件审核系统几乎是不可能的,更不用说满足监管法律规定的命令的系统了。

本机文件审核的一些显着缺点

- 它仅适用于较小的环境,无法纵向扩展以满足大型组织的审计严格要求,从而导致性能问题。

- 磁盘存储容量已满后,本机审核工具中生成的事件日志将被覆盖。

- 单控制台报告是不可能的,所有事件都是随意记录的,需要巧妙的脚本和关联来提取谁做了什么以及哪个文件样式的报告。

由于搜索能力差,很难挑出重要的审计数据。 - 同一事件在不同版本的 Windows 文件服务器中可能具有不同的 ID,因此覆盖它们的任务落在脚本编写器身上。

- 为每个操作生成的日志条目数过多,因此,查找可能导致安全事件的风险事件既耗时又任务密集。

- 文件系统内执行的任何可疑活动都不会被注意到,并且由于缺乏警报或电子邮件通知功能,很难深入了解事故的原因(如果有)。

- 它不支持特定于合规性的报告。

文件审计解决方案

- 持续监控文件和文件夹更改,例如读取、写入、删除、复制、粘贴、移动等,通过文件访问审核,管理员可以快速检测数据的潜在威胁。

- 使用文件完整性监控检查在工作时间后对文件和文件夹所做的未经授权的更改、文件中修改数量的突然激增、重复失败的访问尝试以及其他可疑事件。

- 配置实时更改警报和即时威胁响应以捕获流氓用户,并使用勒索软件检测软件执行自定义脚本以阻止攻击。

- 遵守行业特定和区域特定的 IT 法规,如 GDPR、HIPAA、PCI DSS、FISMA、GLBA 等,并使用合规性审计软件快速解决问题。

- 安排各种整合的用户、共享、主机和特定于位置的报告。

文件完整性监控(FIM)

FIM 是指跟踪对文件和文件夹所做的实时更改的持续过程。这有助于识别文件是否或何时被篡改。监控文件完整性对于发现和阻止网络威胁至关重要。这包括跟踪对业务关键型文件的未经授权的更改、识别可疑的文件访问模式以及仔细检查文件安全权限更改。

文件完整性监控(FIM)的重要性

文件完整性是 CIA 三合会的衡量标准,包括数据的机密性、完整性和可用性。对于企业来说,建立中央情报局三合会以确保关键数据的安全存储至关重要。以下方面使得持续评估文件完整性非常重要:

- 保护敏感数据:包含重要数据(例如客户个人信息)的文件必须受到持续监视,这些文件的快速更改可能表示恶意软件感染或非法内部活动。因此,管理员必须主动监控重要文件是否存在未经授权的修改和传输。

- 监视安全更改:将文件权限转移到大型组或过度使用管理员权限是安全漏洞的初始指标, 文件服务器审核软件可以帮助跟踪对文件的安全权限更改,并可能阻止潜在的违规行为。

- 发现恶意内部人员:文件完整性不仅用于检查未经授权的更改;它也可以用来研究用户行为。借助用户行为分析 (UBA),管理员可以分析员工如何存储、检索和管理文件。例如,在工作时间之外访问的文件、敏感文件的移动等可能表明即将发生内部威胁。

- 检测网络攻击:FIM 可以帮助防止危险的数据威胁,并有助于最大程度地减少攻击的规模和影响。动态文件完整性监控软件可以快速检测和响应勒索软件攻击、非法泄露数据等。

如何进行文件完整性监控

FIM 是一个连续的过程,与所有其他安全措施并行运行,以防止灾难性的数据泄露和及时泄露,动态数据防损软件,与文件完整性监控工具,可以帮助跟踪所有文件移动和修改,使管理员能够立即发现并响应未经授权的活动。此外,将 FIM 工具与现有的安全信息和事件管理(SIEM)设置集成,以开发针对数据威胁的全面跟踪和战斗系统。

DataSecurity Plus与 SIEM 解决方案和其他文件安全工具集成的工具,通过禁用受损的用户帐户或及时关闭受感染的客户端设备来阻止勒索软件。

通过使用 FIM 保护组织的文件服务器,以满足 PCI DSS、HIPAA 和其他合规性法规。这些要求要求变更检测功能和数据保护功能携手合作,以保护关键信息免遭数据盗窃和泄露。通过数据可见性和安全性双管齐下的方法,最大限度地提高高风险文件和文件夹的安全性。

文件完整性监控工具的主要功能包括:

- 实时跟踪异常文件创建、修改、删除、复制等。

- 检查文件安全权限更改以发现未经授权的权限提升。

- 获得有关何时、何地、哪些文件被修改以及由谁修改的可操作见解。

- 使用自定义威胁响应检测和修正勒索软件攻击。

- 接收有关检测到未经授权的文件修改、权限更改、删除事件突然激增等的即时通知。

- 生成自定义报告以监视可疑用户的活动并预测潜在的内部活动。

DataSecurity Plus 的双管齐下的文件安全方法(数据可见性和安全性)获得切实可行的见解,保护组织的业务关键型数据免受数据威胁。

相关文章:

文件审计及文件完整性监控

什么是文件审核 对文件服务器中发生的所有事件的检查称为文件审核。这包括监视文件访问,其中包含谁访问了什么文件、何时以及从何处访问的详细信息;对访问最多和修改的文件的分析;成功和失败的文件访问尝试;等等。文件服务器审核过程的主要目标是跟踪在配置的服务器…...

华为智能企业远程办公安全解决方案(1)

华为智能企业远程办公安全解决方案(1) 课程地址方案背景需求分析企业远程办公业务概述企业远程办公安全风险分析企业远程办公环境搭建需求分析 方案设计组网架构设备选型方案亮点 课程地址 本方案相关课程资源已在华为O3社区发布,可按照以下…...

k8s中常用命令总结

文章目录 进入pod容器的命令pod中只有1个用户容器pod中只有2个(含)以上用户容器 yaml中的字段不清楚后面跟什么,通过explain来查看查看pod内指定容器的日志Pod内各个容器的服务端口不能相同资源对象的创建方式一方式二 查看pod的详细信息查看…...

Logistic map混沌掩盖信号

开学接触了一些有关混沌知识的学习,阅读量一些混沌通信的论文,对于混沌掩盖信号以确保加密通信有一定的兴趣。混沌的产生我选用的是logistic map映射产生混沌,主要就是一个递推公式: 对于这样一个式子,可以看出&#x…...

外包干了2个月,技术有明显退步...

先说一下自己的情况,本科生,18年通过校招进入广州某软件公司,干了接近3年的功能测试,今年国庆,感觉自己不能够在这样下去了,长时间呆在一个舒适的环境会让一个人堕落!可我已经在一个企业干了3年的功能测试&…...

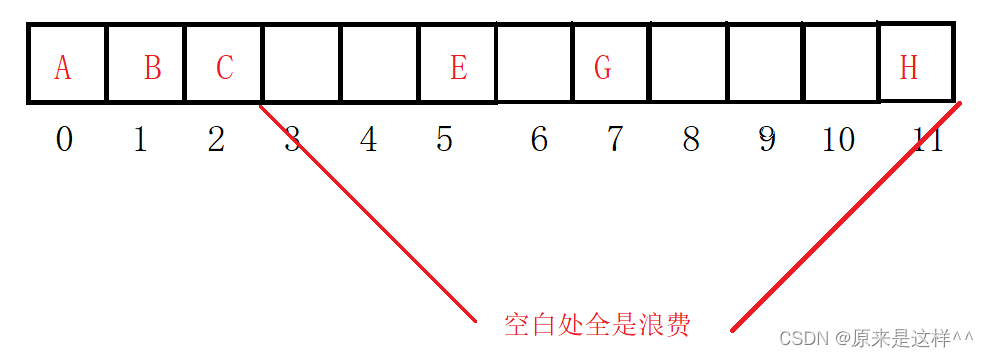

顺序表和链表

顺序表和链表 一.线性表二.顺序表三.链表链表的分类单链表的实现双链表的实现 四.顺序表和链表的区别和联系 一.线性表 常见的线性表:顺序表、链表、栈、队列、字符串 线性表在逻辑上是线性结构,也就说是连续的一条直线,但是在物理结构上并不…...

k8s--架构基础--云控制器管理器

具体来说,云控制器管理器允许用户将集群与云服务提供商的 API 进行连接,以获取与云平台相关的信息和资源。通过这种连接,Kubernetes 可以利用云服务提供商的功能和特性,例如虚拟机、负载均衡器、对象存储等。与此同时,…...

OpenAI 更新 ChatGPT:支持图片和语音输入【附点评】

一、消息正文 9月25日消息,近日OpenAI宣布其对话AI系统ChatGPT进行升级,添加了语音输入和图像处理两个新功能。据OpenAI透露,这些新功能将在未来两周内面向ChatGPT Plus付费用户推出,免费用户也将很快可以使用这些新功能。这标志着ChatGPT继续朝着多模态交互的方向发展,为用户提…...

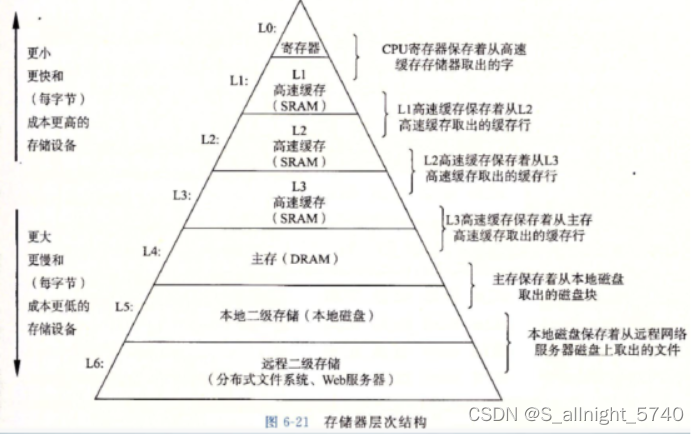

数据结构:堆的简单介绍

目录 堆的介绍:(PriorityQueue) 大根堆:根节点比左右孩子节点大 小根堆:根节点比左右孩子节点小 堆的存储结构: 为什么二叉树在逻辑上用满二叉树结构,而不是普通二叉树呢? 因为如果是普通二叉树会造成资源的浪费编辑 堆的介绍:(PriorityQueue) 堆又称优先级队列,何为优先…...

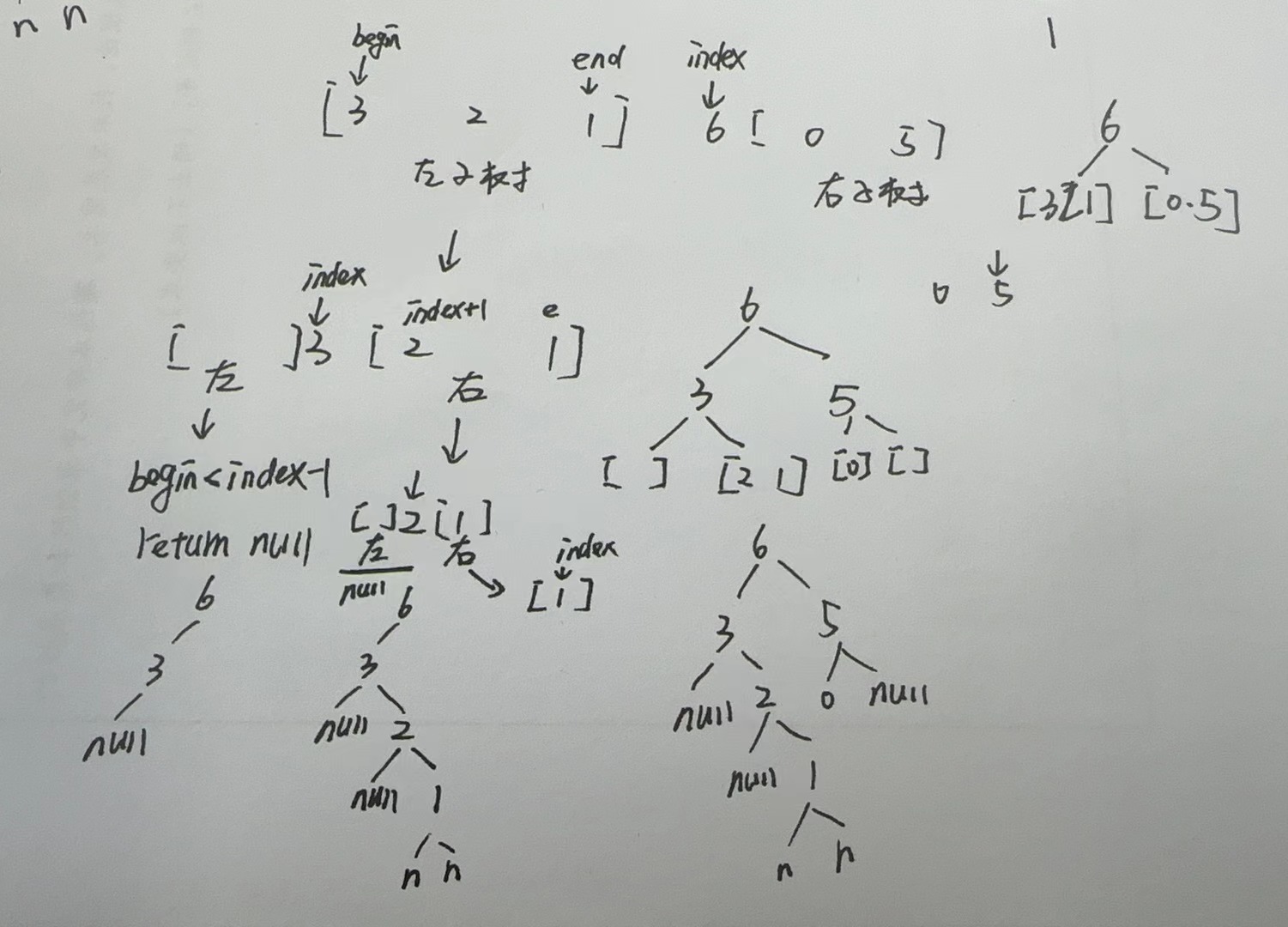

【LeetCode-中等题】654.最大二叉树

文章目录 题目方法一:递归 题目 方法一:递归 class Solution {int[] num null; public TreeNode constructMaximumBinaryTree(int[] nums) {num nums;return myTree(0,num.length-1);}public TreeNode myTree( int begin , int end){if(begin > end…...

基于微信小程序的刷题考试系统设计与实现(适用于各类考试类、答题类程序)

文章目录 前言系统主要功能:具体实现截图论文参考详细视频演示为什么选择我自己的网站自己的小程序(小蔡coding)有保障的售后福利 代码参考源码获取 前言 💗博主介绍:✌全网粉丝10W,CSDN特邀作者、博客专家、CSDN新星计…...

用Java打印长方形、平行四边形 、三角形、菱形、空心菱形

今天复习使用嵌套for来完成一些任务,于是想着打印一些图形来练习 思考感悟 长方形 行数 和 每行的星星数嵌套遍历即可 平行四边形 核心:每行空格数总行数-行数 行数空格数132231 三角形 核心:每行星星数2*当前行数-1 行数星星数1123…...

es6模块化,怎么判断当前文件使用的是es6的模块化还是commenjs的模块化

es6的模块化,文件中的this,指向undefined,不是指向window import.meta - JavaScript | MDN...

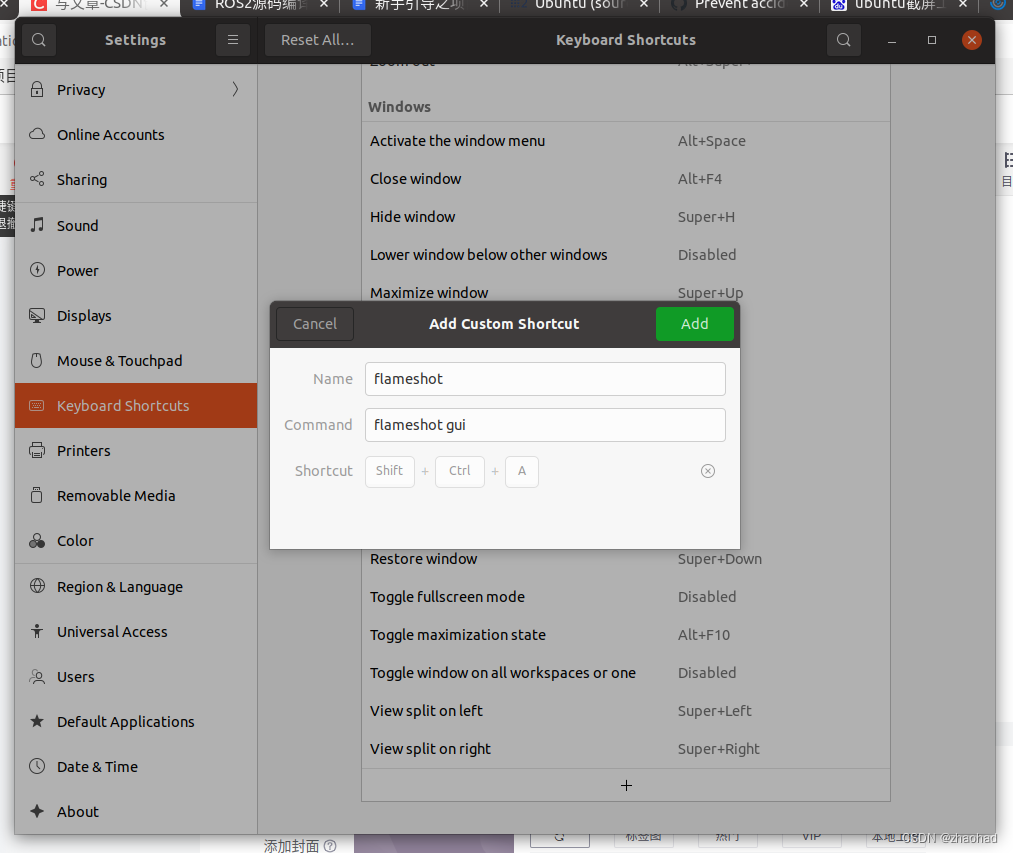

Ubuntu 基础配置

源配置 源路径: /etc/apt/sources.list aliyun源 20.04 deb http://mirrors.aliyun.com/ubuntu/ focal main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu/ focal-security main restricted universe multiverse deb http://mirrors.a…...

CISSP学习笔记:人员安全和风险管理概念

第二章 人员安全和风险管理概念 2.1 促进人员安全策略 职责分离: 把关键的、重要的和敏感工作任务分配给若干不同的管理员或高级执行者,防止共谋工作职责:最小特权原则岗位轮换:提供知识冗余,减少伪造、数据更改、偷窃、阴谋破坏和信息滥用的风险&…...

ubuntu18.04 OpenGL开发(显示YUV)

源码参考:https://download.csdn.net/download/weixin_55163060/88382816 安装opengl库 sudo apt install libglu1-mesa-dev freeglut3-dev mesa-common-dev 安装opengl工具包 sudo apt install mesa-utils 检查opengl版本信息(桌面终端执行)…...

React(react18)中组件通信06——redux-toolkit + react-redux

React(react18)中组件通信06——redux-toolkit react-redux 1 前言1.1 redux 和 react-redux1.2 关于redux-toolkit1.2.1 官网1.2.2 为什么要用Redux Toolkit? 1.3 安装 Redux Toolkit1.4 Redux Toolkit相关API 2. 开始例子——官网例子2.1 …...

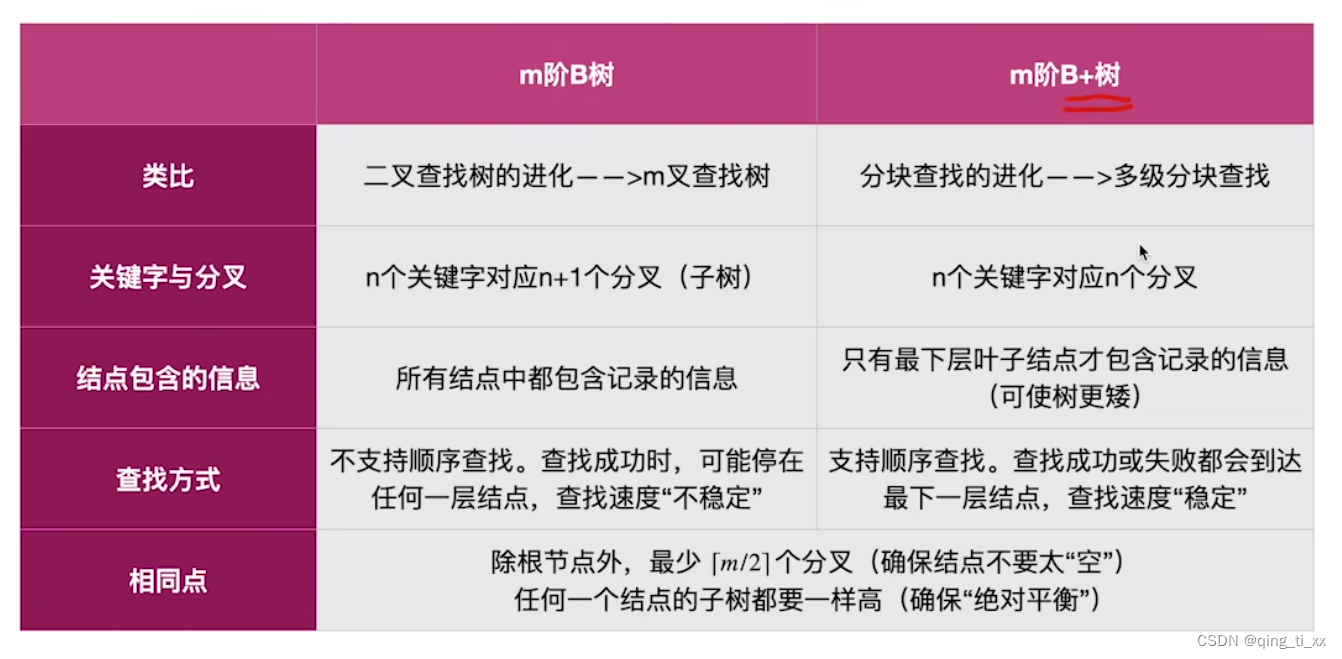

第七章 查找 九、B+树

目录 一、定义 二、B树需要满足的条件 三、重要考点 一、定义 1、B树是一种常用的数据结构,用于实现关系型数据库中的索引。 2、其特点是可以在磁盘等外存储器上高效地存储大量数据,并支持快速的查询、插入、删除等操作。 3、B树的结构类似于二叉搜…...

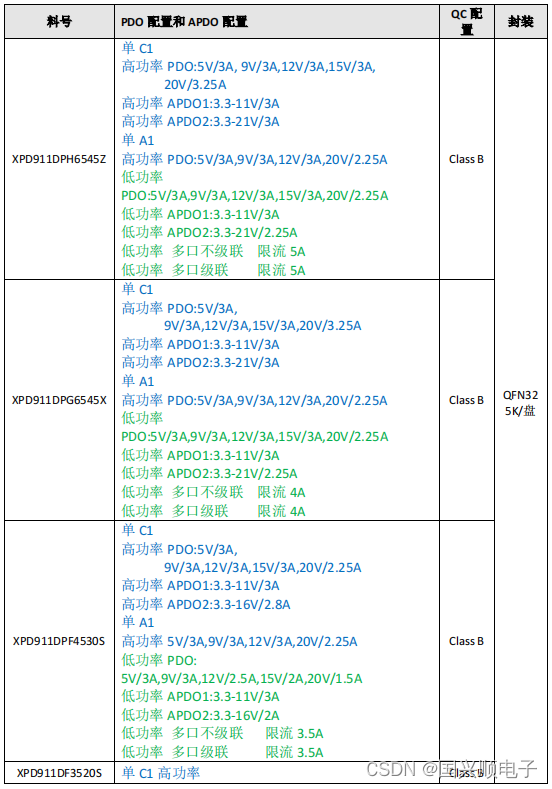

XPD911协议系列-集成同步降压多口互联控制器

产品描述: XPD911 是一款集成 USB Type-C、USB Power Delivery(PD) 3.1 以及 PPS、 QC3.0/3.0 /2.0 快充协议、华为 FCP/SCP/HVSCP 快充协议、三星 AFC 快充协议、VOOC 快充协议、MTK PE 快充协议、BC1.2 DCP 以及苹果设备 2.4A 充电规范的多…...

)

数字反转(蓝桥杯)

数字反转 题目描述 给定一个整数,请将该数各个位上数字反转得到一个新数。新数也应满足整数的常见形式,即除非给定的原数为零,否则反转后得到的新数的最高位数字不应为零(参见实例 2)。 输入描述 输入共 1 行&…...

终极指南:如何用BetterNCM安装器一键解锁网易云音乐隐藏功能 [特殊字符]

终极指南:如何用BetterNCM安装器一键解锁网易云音乐隐藏功能 🎵 【免费下载链接】BetterNCM-Installer 一键安装 Better 系软件 项目地址: https://gitcode.com/gh_mirrors/be/BetterNCM-Installer 还在为网易云音乐PC版的功能限制而烦恼吗&#…...

5大核心能力重构GTA5 Online体验:从繁琐操作到高效游戏的全流程指南

5大核心能力重构GTA5 Online体验:从繁琐操作到高效游戏的全流程指南 【免费下载链接】GTA5OnlineTools GTA5线上小助手 项目地址: https://gitcode.com/gh_mirrors/gt/GTA5OnlineTools 你是否厌倦了在洛圣都的街头重复着机械性的操作?是否曾为了完…...

)

【Matlab】MATLAB教程:Simulink与MATLAB交互(MATLAB函数模块案例+混合编程仿真)

MATLAB教程:Simulink与MATLAB交互(MATLAB函数模块案例+混合编程仿真) 本教程适配MATLAB R2020a及以上版本,聚焦Simulink与MATLAB交互核心技能,以MATLAB函数模块为核心案例,详解混合编程仿真的全流程,无需深厚编程基础,纯实操导向、案例可直接复刻,适配高校课程设计、…...

详解)

MySQL 比较规则(Collation)详解

一、概述 比较规则(Collation) 是一组定义如何比较和排序字符集中字符的规则。它决定了: 字符串的大小写是否敏感(A a?)重音符号是否敏感( e?)多语言字符的排序顺序&…...

基于MCP协议与Docker为Claude Code构建Brave搜索服务器Argus

1. 项目概述:为Claude Code打造一个“全视之眼” 如果你和我一样,日常重度依赖Claude Code来辅助编程、查资料、写文档,那你一定遇到过这样的痛点:当Claude需要联网搜索时,要么得手动复制粘贴,要么得依赖一…...

BG3模组管理器版本兼容性终极指南:告别游戏崩溃和模组失效

BG3模组管理器版本兼容性终极指南:告别游戏崩溃和模组失效 【免费下载链接】BG3ModManager A mod manager for Baldurs Gate 3. This is the only official source! 项目地址: https://gitcode.com/gh_mirrors/bg/BG3ModManager BG3模组管理器是《博德之门3》…...

3步搞定Windows部署自动化:MediaCreationTool.bat终极指南

3步搞定Windows部署自动化:MediaCreationTool.bat终极指南 【免费下载链接】MediaCreationTool.bat Universal MCT wrapper script for all Windows 10/11 versions from 1507 to 21H2! 项目地址: https://gitcode.com/gh_mirrors/me/MediaCreationTool.bat …...

通过Taotoken为OpenClaw配置自定义模型供应商的详细步骤

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过Taotoken为OpenClaw配置自定义模型供应商的详细步骤 OpenClaw是一个流行的AI智能体开发框架,它允许开发者灵活地配…...

Godot 4 Steam联机插件:无缝替换ENet,快速接入Steam网络服务

1. 项目概述:一个为Godot 4游戏引擎设计的Steam多人联机插件 如果你正在用Godot 4开发一款PC端的多人游戏,并且希望它能通过Steam平台顺畅地联机对战,那么你很可能已经遇到了一个核心难题:如何将Godot内置的网络模块与Steam的联机…...

基于DDD与事件驱动的声明处理系统架构设计与实战

1. 项目概述:一个为开发者准备的“索赔”模板仓库最近在GitHub上看到一个挺有意思的项目,叫openclaw-claim-template。光看名字,你可能会有点摸不着头脑:“索赔模板”?这跟开源开发有什么关系?难道是用来写…...