安全事件报告和处置制度

1、总则

1.1、目的

为了严密规范XXXXX单位信息系统的安全事件处理程序,确保各业务系统的正常运行和系统及网络的安全事件得到及时响应、处理和跟进,保障网络和系统持续安全运行,确保XXXXX单位重要计算机信息系统的实体安全、运行安全和数据安全,最大限度地减轻网络与信息安全突发公共事件的危害,保障XXX市人民的财产安全,保护公众利益,维护正常的政治、经济和社会秩序,特制订本管理制度。

1.2、范围

本制度适用于XXXXX单位范围内使用的网络、计算机系统的安全事件处理。

1.3、职责

网络安全与信息化管理部门安全管理员负责流程的执行和改进,安全管理员应定期审阅安全事件处理状况,监督流程的执行,并针对流程的执行情况提出相应的改进意见。

2、管理细则

2.1、事件分级

对对信息安全事件的分级可参考下列三个要素:信息系统的重要程度、系统损失和社会影响。

信息系统的重要程度主要考虑信息系统所承载的业务对XXXXX单位信息安全、经济利益的重要性,以及业务对信息系统的依赖程度,划分为特别重要信息系统、重要信息系统和一般信息系统。

系统损失是指由于信息安全事件对信息系统的软硬件、功能及数据的破坏,导致系统业务中断,从而给XXXXX单位业务所造成的损失,其大小主要考虑恢复系统正常运行和消除安全事件负面影响所需付出的代价。

社会影响是指信息安全事件对社会所造成影响的范围和程度,其大小主要考虑国家安全、社会秩序、经济利益、公众利益和企业名誉等方面的影响。

根据信息安全事件的分级参考要素,将信息安全事件划分为四个级别:特别重大事件、重大事件、较大事件和一般事件。

2.1.1、特别重大事件(I级)

特别重大事件是指能够导致特别严重影响或破坏的信息安全事件。

特别重大事件:

- 会使特别重要信息系统遭受特别重大的系统损失,即造成系统大面积瘫痪,使其丧失业务处理能力,或系统关键数据的保密性、完整性、可用性遭到严重破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价十分巨大,对于事发组织是不可承受的。

- 产生的社会影响会波及到一个或多个省市的大部分地区,极大威胁国家安全,引起社会动荡,对企业经济利益有极其恶劣的负面影响,或者严重损害企业名誉和公众利益。

2.1.2、重大事件(II级)

重大事件是指能够导致严重影响或破坏的信息安全事件。

重大事件:

- 会使特别重要信息系统遭受重大的系统损失,即造成系统长时间中断或局部瘫痪,使其业务处理能力受到极大影响,或系统关键数据的保密性、完整性、可用性遭到破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价巨大,但对于事发组织是可承受的;或使重要信息系统遭受特别重大的系统损失。

- 产生的社会影响波及到一个或多个地市的大部分地区,威胁到国家安全,引起社会恐慌,对企业经济利益有重大的负面影响,或者损害到企业名誉和公众利益。

2.1.3、较大事件(III级)

较大事件是指能够导致较严重影响或破坏的信息安全事件。

较大事件:

- 会使特别重要信息系统遭受较大的系统损失,即造成系统中断,明显影响系统效率,使重要信息系统或一般信息系统业务处理能力受到影响,或系统重要数据的保密性、完整性、可用性遭到破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价较大,但对于事发组织是完全可以承受的;或使重要信息系统遭受重大的系统损失、一般信息系统遭受特别重大的系统损失。

- 产生的社会影响波及到一个或多个地市的部分地区,可能影响到国家安全,扰乱社会秩序,对企业经济利益有一定的负面影响,或者影响到企业名誉和公众利益。

2.1.4、一般事件(IV级)

一般事件是指能够导致较小影响或破坏的信息安全事件。

一般事件:

- 会使特别重要信息系统遭受较小的系统损失,即造成系统短暂中断,影响系统效率,使系统业务处理能力受到影响,或系统重要数据的保密性、完整性、可用性遭到影响,恢复系统正常运行和消除安全事件负面影响所需付出的代价较小;或使重要信息系统遭受较大的系统损失,一般信息系统遭受重大的系统损失。

- 产生的社会影响波及到一个地市的部分地区,对国家安全、社会秩序、企业经济利益、企业名誉和公众利益基本没有影响,但对个别公民、法人或其他组织的利益会造成损害。

2.2、故障类信息安全事件处理流程

信息安全事件的处理流程主要包括:发现、报告、响应(处理)、评价、整改、公告、备案等。

如下图所示:

2.3、故障类信息安全事件管理

2.3.1、发现

XXXXX单位所有人员都有责任和义务将发现的信息安全事故及时向网络安全与信息化管理部门报告,并保护现场;同时网络安全与信息化管理部门应填写《信息安全事件记录》。

2.3.2、报告

网络安全与信息化管理部门接到故障申报后,填写《信息安全事件记录》并初步判定故障的严重程度、影响范围,重大信息安全事件需要上报信息安全领导小组,同时按信息系统应急预案处理故障。

报告必须采用书面方式,如紧急情况下可以先用电话报告,随后补填《信息安全事件记录》。

2.3.3、响应

信息安全事故的响应和处理应遵循以下次序:

- 保护人员的生命与安全。

- 保护敏感的设备和资料。

- 保护信息系统相关重要的数据资源。

- 保护应用系统

2.3.4、评价

网络安全与信息化管理部门牵头组织分析信息安全事故的类型、严重程度、发生的原因、性质、产生的损失、责任人、预防措施等进行分析,确定信息安全事故等级,形成《信息安全事故报告》。

重大及以上事故由网络安全与信息化管理部门报信息安全领导小组处理;重大事故以下由网络安全与信息化管理部门组织处理。

特大信息安全事故的报告由信息安全领导小组审批;危急国家安全的须向国家相关主管部门报告;重大事故及以下信息安全事故的报告由网络安全与信息化管理部门自行审批。

2.3.5、整改

对系统存在的缺陷进行整改;对相关的责任人进行考核,触犯法律的移送司法机关进行处理。

2.3.6、公告

信息安全领导小组对《信息安全事件记录》进行公示并组织学习,对信息安全事故违规处罚结果予以公布。

2.3.7、备案

信息安全事故应进行备案管理,重大以上的信息安全事故由信息安全领导小组备案,其他信息安全事故由网络安全与信息化管理部门和各业务部门进行备案。

2.4、故障类信息安全事件的常见处理方法

- 网络安全与信息化管理部门主管领导协调、组织相关资源,处理安全事件,并通告相关部门。

- 向业务部门发出通知,通报发生的安全事件及进展。

- 安全管理员联系安全服务商,系统管理员负责相应的系统,对事件进行诊断、定位,查找问题根源。

- 找到原因后需要确定受影响的系统范围,进行紧急修复,如系统隔离、设置防火墙、路由器规则,更新系统补丁等。在进行修复时应注意采取措施进行证据的收集和保全,记录或复制入侵证据、破坏和损失、归档备查。

- 恢复系统服务和数据,解决安全事件后,安全管理员联合安全服务商和系统管理员对受到影响的系统进行安全评估,并对存在类似隐患的所有系统进行分析统计,制定相应的安全加固,安全防护等解决方案,并由安全管理员负责跟进落实。

- 对于普通安全事件,由安全管理员进行调查处理,必要时联合安全服务商和系统管理员。

- 进行安全修复,加固防护所进行的配置和更改工作,都需要进行相关测试。

- 安全管理员负责填写并维护《信息安全事件记录》,负责安全事件的跟踪管理。

2.5、泄密类信息安全事件处理流程

需要全体人员了解的是,泄密类信息安全事件有其特殊性,需要与故障类信息安全事件区分对待,灵活处理,但总得来说,需要把握以下原则:

- 泄密发现人员在第一时间需要先就泄密事件本身保密,不要随意告诉身边不够涉密级别的无关人员。

- 泄密发现人员如已经发现或掌握泄密信息内容,在做好保密工作的同时,需要根据泄密信息的重要程度选择据有相应涉密级别的人员进行报告,如无法区分泄密信息重要程度或不清楚相应涉密级别的人员,可选择直接报告给信息安全领导小组组长。

- 泄密发现人员如未发现掌握泄密信息内容,但发现了泄密人员的泄密行为,可根据可能泄密人员的身份级别,找上一级别的信息安全主管领导报告。

- 各级信息安全管理人员和信息安全主管领导在接到泄密事件报告后,需要根据泄密信息的重要程度,可能泄密人员的身份级别及时进行相关处理或报告上一级主管领导处理。

- 信息安全主管领导应安排应急小组收集相关信息,分析事件发展态势,初步判断事件产生原因,研究提出应急处置方案,指定小组成员各岗位职责,统一指挥,协调配合。

- 执行应急处置方案,迅速控制事件影响范围,力争将损失降到最低程度,确保在最短时间内恢复正常,尽可能减少突发事件带来的损失。

- 信息安全主管领导应对该类信息安全事件进行判断,讨论是否需要保存证据,并报告执法部门;

- 应急处置工作结束后,信息安全主管领导应组织有关人员和技术专家对事件发生原因、性质、影响、责任及应急处置能力、完善整改等方面进行调查、分析和评估,并根据应急处置中暴露出的管理、协调和技术问题,应急方案进行改进和完善。

3、附则

本管理制度由XXXXX单位负责解释,自发布之日起实施。

4、附录和附件

附件1:信息安全事件记录

|

| |

| 时间 | |

| 信息安全事件 | |

| 信息安全事故 (数量) 一般: 次 较大: 次 重大: 次 特别重大: 次 | |

| 信息安全事件 部门/类型分布图 事件原因分析: | |

| 信息安全事故部门/类型分布图 事件原因分析: | |

| 控制措施: (可包括资源需求) | |

| 事件趋势:(和以前相比) | |

| 汇报人 | |

| 时间 | |

相关文章:

安全事件报告和处置制度

1、总则 1.1、目的 为了严密规范XXXXX单位信息系统的安全事件处理程序,确保各业务系统的正常运行和系统及网络的安全事件得到及时响应、处理和跟进,保障网络和系统持续安全运行,确保XXXXX单位重要计算机信息系统的实体安全、运行安全和数据…...

java干掉 if-else

前言 传统做法-if-else分支 策略模式Map字典 责任链模式 策略模式注解 物流行业中,通常会涉及到EDI报文(XML格式文件)传输和回执接收,每发送一份EDI报文,后续都会收到与之关联的回执(标识该数据在第三方系统中的流转状态ÿ…...

29 Python的pandas模块

概述 在上一节,我们介绍了Python的numpy模块,包括:多维数组、数组索引、数组操作、数学函数、线性代数、随机数生成等内容。在这一节,我们将介绍Python的pandas模块。pandas模块是Python编程语言中用于数据处理和分析的强大模块&a…...

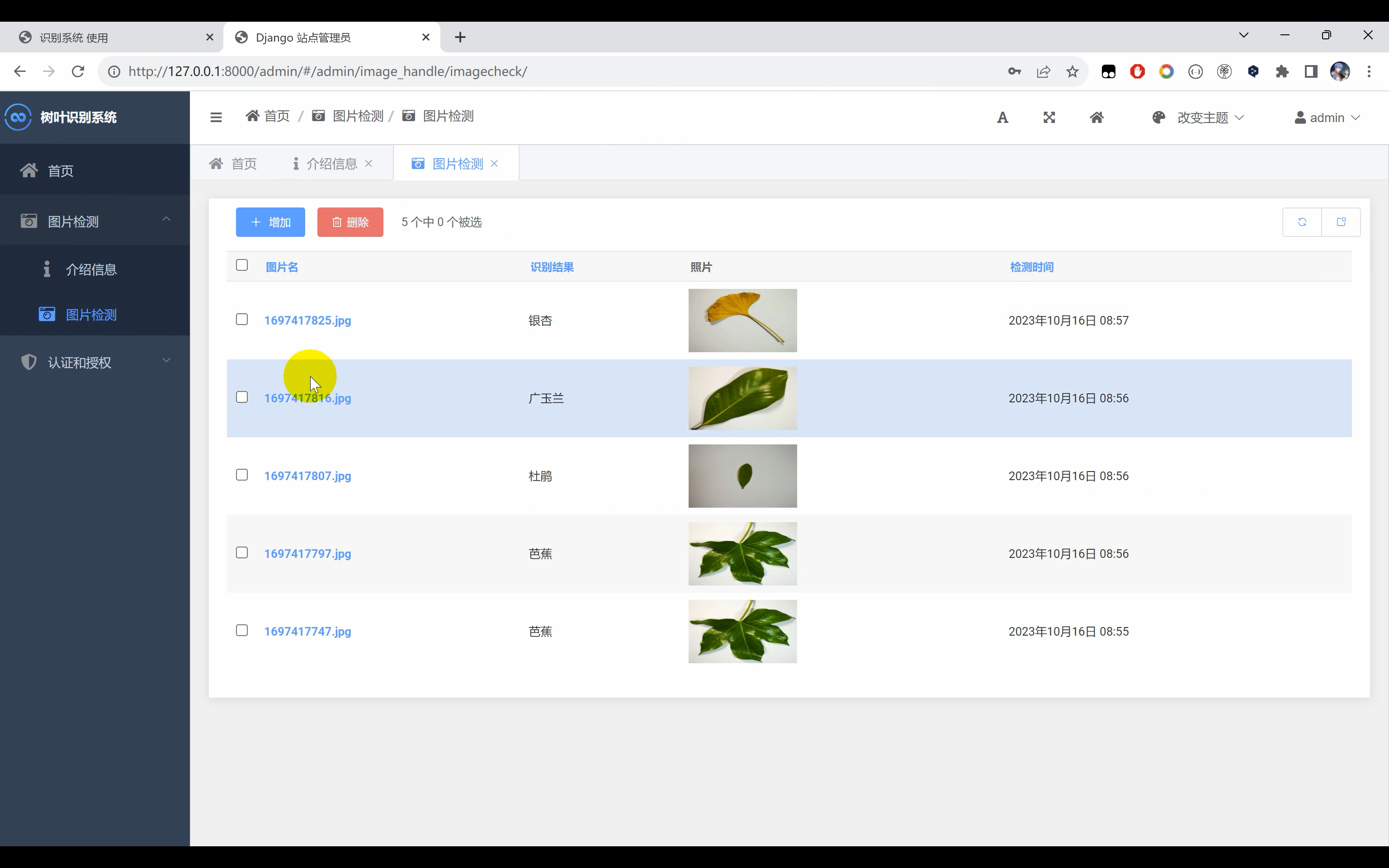

树叶识别系统python+Django网页界面+TensorFlow+算法模型+数据集+图像识别分类

一、介绍 树叶识别系统。使用Python作为主要编程语言开发,通过收集常见的6中树叶(‘广玉兰’, ‘杜鹃’, ‘梧桐’, ‘樟叶’, ‘芭蕉’, ‘银杏’)图片作为数据集,然后使用TensorFlow搭建ResNet50算法网络模型,通过对…...

【问题解决:配置】解决spring mvc项目 get请求 获取中文字符串参数 乱码

get类型请求的发送过程 前端发送一个get请求的过程: 封装参数进行URL编码,也就是将中文编码成一个带有百分号的字符串,具体可以在这个网站进行测试。http://www.esjson.com/urlEncode.html 进行Http编码,这里浏览器或者postman都…...

python每日一练(9)

🌈write in front🌈 🧸大家好,我是Aileen🧸.希望你看完之后,能对你有所帮助,不足请指正!共同学习交流. 🆔本文由Aileen_0v0🧸 原创 CSDN首发🐒 如…...

JVM第十四讲:调试排错 - Java 内存分析之堆内存和MetaSpace内存

调试排错 - Java 内存分析之堆内存和MetaSpace内存 本文是JVM第十四讲,以两个简单的例子(堆内存溢出和MetaSpace (元数据) 内存溢出)解释Java 内存溢出的分析过程。 文章目录 调试排错 - Java 内存分析之堆内存和MetaSpace内存1、常见的内存溢出问题(内存…...

【1day】泛微e-office OA SQL注入漏洞学习

注:该文章来自作者日常学习笔记,请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与作者无关。 目录 一、漏洞描述 二、影响版本 三、资产测绘 四、漏洞复现...

线上问题:所有用户页面无法打开

线上问题:所有用户页面无法打开 1 线上问题2 问题处理3 复盘3.1 第二天观察 1 线上问题 上午进入工作时间,Cat告警出现大量linda接口超时Exception。 随后,产品和运营反馈无法打开页面,前线用户大量反馈无法打开页面。 2 问题处…...

RabbitMQ和spring boot整合及其他内容

在现代分布式应用程序的设计中,消息队列系统是不可或缺的一部分,它为我们提供了解耦组件、实现异步通信和确保高性能的手段。RabbitMQ,作为一款强大的消息代理,能够协助我们实现这些目标。在本篇CSDN博客中,我们将探讨…...

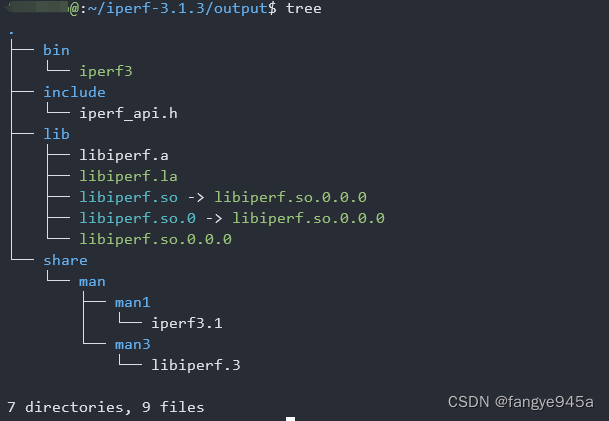

iperf3交叉编译

简介 iperf3是一个用于执行网络吞吐量测量的命令行工具。它支持时序、缓冲区、协议(TCP,UDP,SCTP与IPv4和IPv6)有关的各种参数。对于每次测试,它都会详细的带宽报告,延迟抖动和数据包丢失。 如果是ubuntu系…...

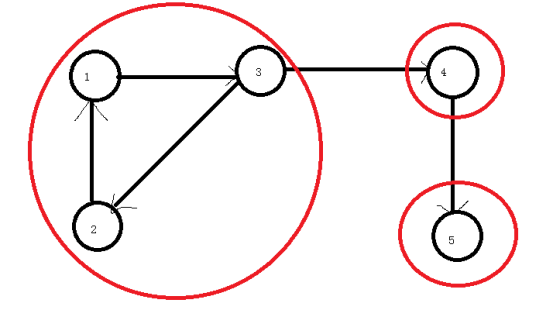

TARJAN复习 求强连通分量、割点、桥

TARJAN复习 求强连通分量、割点、桥 文章目录 TARJAN复习 求强连通分量、割点、桥强连通分量缩点桥割点 感觉之前写的不好, 再水一篇博客 强连通分量 “有向图强连通分量:在有向图G中,如果两个顶点vi,vj间(vi>vj)有…...

python实现批量数据库数据插入

import pandas as pd import pymysql # 连接 MySQL 数据库 conn pymysql.connect( hostlocalhost, useryour_username, passwordyour_password, databaseyour_database_name, charsetutf8mb4, ) # 读取已有数据 existing_data pd.read_csv("86w全…...

python安装,并搞定环境配置和虚拟环境

鄙人使用Python来进行项目的开发,一般都是通过Anaconda来完成的。Anaconda不但封装了Python,还包含了创建虚拟环境的工具。 anaconda安装 安装anaconda,可以搜索清华镜像源,然后搜索anaconda,点击进入,然…...

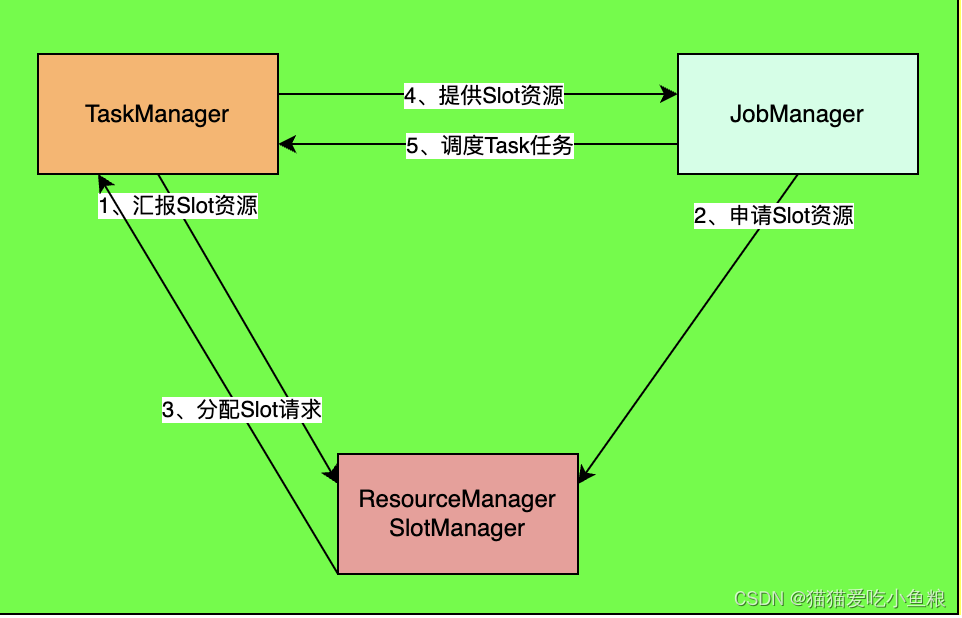

Flink 的集群资源管理

集群资源管理 一、ResourceManager 概述 1、ResourceManager 作为统一的集群资源管理器,用于管理整个集群的计算资源,包括 CPU资源、内存资源等。 2、ResourceManager 负责向集群资源管理器申请容器资源启动TaskManager实例,并对TaskManag…...

STM32学习笔记

前言 今天开始学习STM32,公司封闭git网络,所以选择CSDN来同步学习进度,方便公司和家里都能更新学习笔记。 参考学习资料 江科大STM32教学视频: 江科大自动协STM32视频_哔哩哔哩_bilibili...

Java应用性能问题诊断技巧

作者:张彦东 参考:https://developer.aliyun.com/ebook/450?spma2c6h.20345107.ebook-index.28.6eb21f54J7SUYc 文章目录 (一)内存1.内存2.内存-JMX3.内存-Jmap4.内存-结合代码确认问题 (二)CPU1.CPU-JMX或…...

监控系列(六)prometheus监控DMHS操作步骤

一、监控的操作逻辑 给操作系统安装expect命令expect脚本执行dmhs_console脚本执行 cpt / exec 命令用脚本进行过滤字符串过滤dm_export读取脚本与当前日期作比较,然后返回差值 二、安装步骤 1. linux中Expect工具的安装及使用方法 https://blog.csdn.net/wangta…...

SLAM从入门到精通(dwa速度规划算法)

【 声明:版权所有,欢迎转载,请勿用于商业用途。 联系信箱:feixiaoxing 163.com】 要说搜路算法,这个大家都比较好理解。毕竟从一个地点走到另外一个地点,这个都是直觉上可以感受到的事情。但是这条道路上机…...

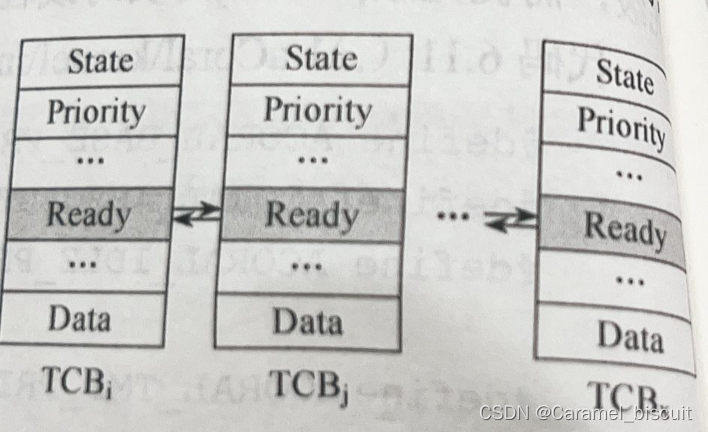

嵌入式实时操作系统的设计与开发(aCoral线程学习)

真正的RTOS,基本上没有做到进程,只是停留在多线程,因为多进程要解决很多问题,且需要硬件支持,这样就使得系统复杂了,从而就可能影响系统实时性。 线程之间是共享地址的,也就是说当前线程的地址…...

CST仿真效率翻倍:手把手教你设置激励与优化器,搞定天线阵列参数优化

CST仿真效率翻倍:手把手教你设置激励与优化器,搞定天线阵列参数优化 天线阵列设计是射频工程师的日常挑战之一。当你在CST中完成基础建模后,真正的考验才刚刚开始——如何高效配置激励、选择合适的优化器,并快速获得准确的仿真结果…...

CANopen调试实战:当SDO读写失败时,如何像老司机一样快速读懂Abort报文里的错误码?

CANopen调试实战:SDO读写失败时快速解析Abort报文错误码 调试CANopen设备时,SDO通信失败是最常见的痛点之一。当设备返回Abort报文,屏幕上那一串十六进制代码往往让工程师陷入迷茫——是对象字典配置错误?还是网络通信问题&#…...

从‘盲猜’到‘先知’:深度解读神经RRT*如何让采样规划拥有‘大局观’

神经RRT*:当路径规划算法学会"思考"的范式革命 在自动驾驶汽车寻找最短路径、无人机规划避障航线的场景中,传统RRT算法就像一位盲人摸象的探险者——它通过随机撒点的方式探索环境,虽然最终能找到出路,却需要耗费大量时…...

NV170D语音芯片在智能锁离线语音交互中的工程实践

1. 项目概述:当智能锁“开口说话”智能锁这东西,现在家里、公寓、办公室基本都普及了。从最早的密码、指纹,到现在的刷脸、手机NFC,解锁方式越来越花哨。但不知道你有没有过这样的体验:大晚上回家,楼道灯暗…...

Logstalgia高级配置技巧:自定义颜色、分组和过滤规则

Logstalgia高级配置技巧:自定义颜色、分组和过滤规则 【免费下载链接】Logstalgia replay or stream website access logs as a retro arcade game 项目地址: https://gitcode.com/gh_mirrors/lo/Logstalgia Logstalgia是一款将网站访问日志以复古街机游戏形…...

终极Steam挂刀指南:如何利用开源行情站实现智能交易收益

终极Steam挂刀指南:如何利用开源行情站实现智能交易收益 【免费下载链接】SteamTradingSiteTracker Steam 挂刀行情站 —— 24小时更新的 BUFF & IGXE & C5 & UUYP & ECO 挂刀比例数据 | Track cheap Steam Community Market items on buff.163.com…...

LDA vs PCA:用sklearn和手写代码,在随机数据集上彻底搞清区别

LDA vs PCA:从数学原理到实战选择的深度解析 引言:为什么我们需要理解这两种降维方法的差异? 在数据科学和机器学习领域,降维技术是我们处理高维数据不可或缺的工具。当我们面对成百上千个特征时,如何有效地提取最有价…...

终极指南:用iTorrent在iOS上实现专业级种子下载的完整方案

终极指南:用iTorrent在iOS上实现专业级种子下载的完整方案 【免费下载链接】iTorrent Torrent client for iOS 16 项目地址: https://gitcode.com/gh_mirrors/it/iTorrent 你是否曾在iPhone上寻找一个真正能用的种子下载器?是否厌倦了那些功能残缺…...

从零构建:基于YOLOv8/YOLOv10的智能游戏瞄准系统深度解析

从零构建:基于YOLOv8/YOLOv10的智能游戏瞄准系统深度解析 【免费下载链接】yolov8_aimbot Aim-bot based on AI for all FPS games 项目地址: https://gitcode.com/gh_mirrors/yo/yolov8_aimbot 你是否曾经好奇,人工智能技术如何精准识别游戏中的…...

2026年需求管理工具盘点:主流软件对比、测评与选型实用指南

本文盘点 ONES、Tower、Jira、Azure DevOps、Asana、ClickUp、monday.com、Notion、Linear、YouTrack 这 10 款需求管理工具,围绕需求收集、拆解、优先级、追踪闭环和团队协作展开测评,帮助选型人员更快判断哪类工具适合自己的团队。刚做项目经理时&…...