主动激活木马加密流量分析

概述

在网络攻击中,木马病毒通常会使用监听某个端口的方式,或者直接连接C2地址、域名的方式来建立通信,完成命令与控制。而APT攻击中,攻击者为了更高级的潜伏隐蔽需求,其部署的木马或后门,会采用对网卡流量进行过滤的方式,获得一定的通信信令才会触发执行实际的攻击,这一部分的活动称为流量激活。本文以一个正常的端口敲击应用Knock和ATT&CK中“Traffic Signaling”章节提到的几类家族来了解流量激活的几种常见方式。

正常应用的激活流量

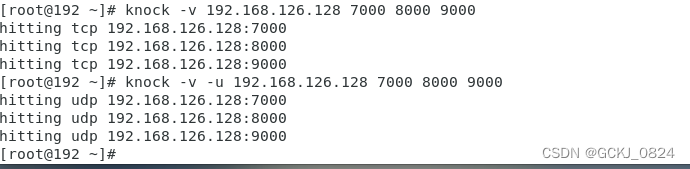

Knock是一个用于端口激活的敲门工具。为了保护SSH端口不暴露在攻击者面前,系统管理会使用Knock配合防火墙来执行SSH服务的开放策略。Knock在平常的时候关闭ssh服务和端口,外部无法扫描到端口开放。在运维人员需要访问SSH服务的时候,通过端口敲击序列,Knock在特定时间内,连续收到设置的端口序列流量,则会触发开启SSH服务,从而使得外部可以访问。如下方截图例子中,对TCP和UDP分别发送目的端口7000、8000、9000的敲击流量,目的IP接收到这三个端口序列则会开启SSH服务。这部分的流量就是SSH服务的激活流量。

图 1 knock激活触发

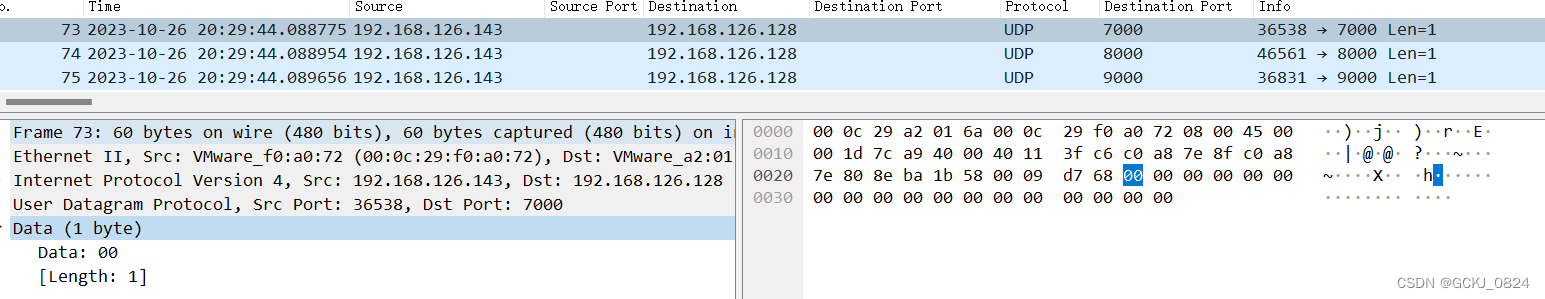

图 2 TCP的端口激活流量

图 3 UDP的端口激活流量

APT中的流量激活

ATT&CK中“Traffic Signaling”章节中提到了提到了8个家族的流量激活,分别是Chaos、Kobalos、Pandora、Penquin、Ryuk、SYNful Knock、Umbreon、Winnti for Linux。

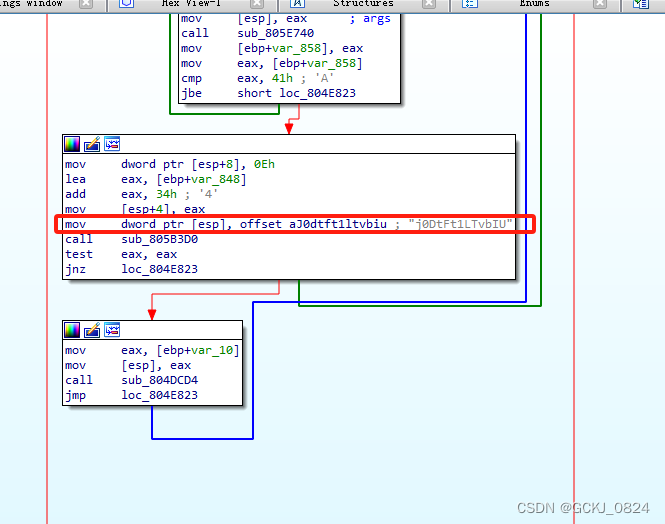

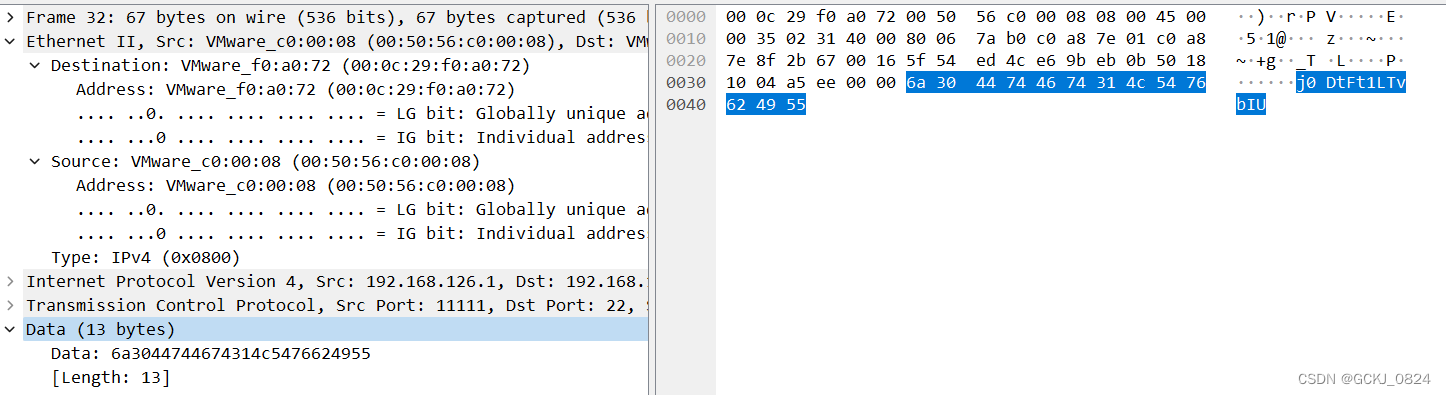

chaos木马

Chaos是一个linux后门木马。木马运行后,会创建一个TCP的Socket,读取过滤网卡数据,校验数据包内容是否与特定字符串一致。一旦传入的数据存在特定字符串,则会向对方的8338端口发起通信请求,进行下一步的密钥协商和执行后续动作。本次样例中的特定字符串值为“j0DtFt1LTvbIU”。可以看到Chaos木马是通过检查TCP的传入数据,是否包含特定字符串完成的流量激活。

图 4 Chaos木马的激活

图 5 TCP激活

Kobalos木马

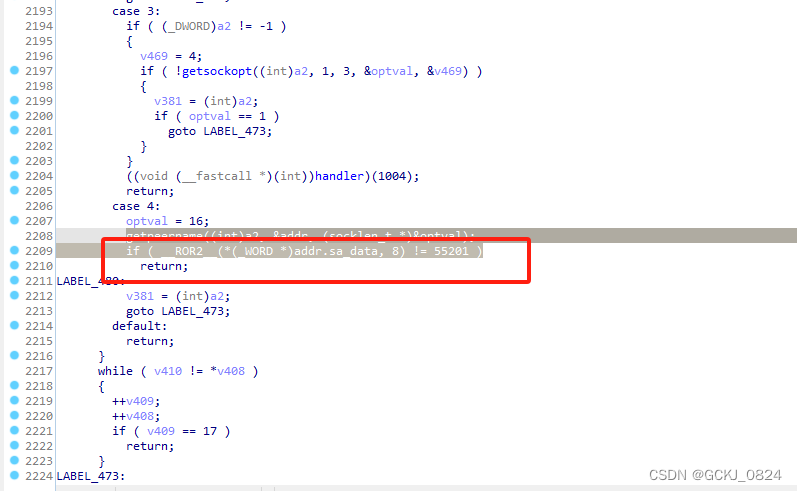

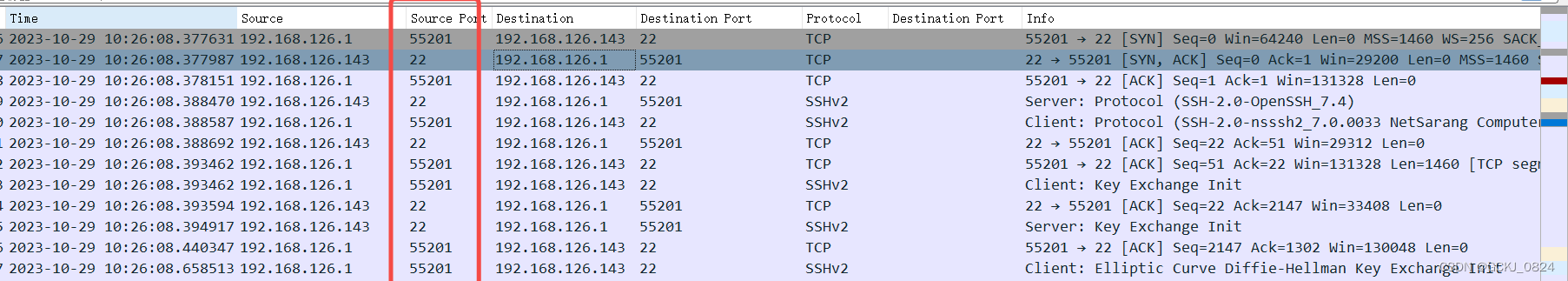

Kobalos是一个SSH后门。该后门在运行后,开启流量监听,等待来自源端口55201的流量,只有符合源端口为55201的SSH连接才会触发下一阶段建立与C2通信的TCP通道。

图 6 监听源端口55201

图 7 来自55201端口的激活

Panora木马

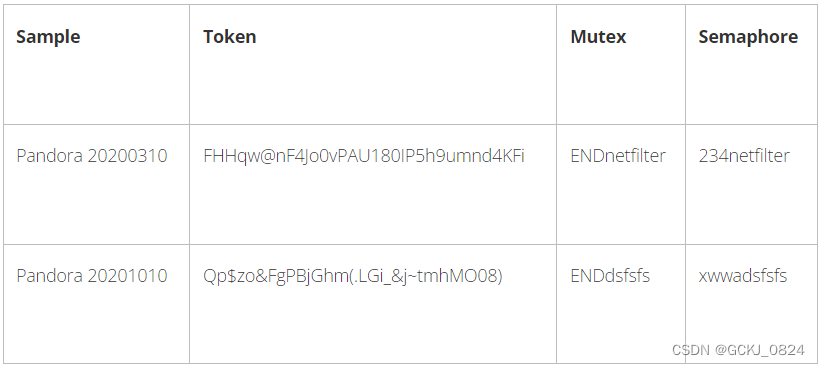

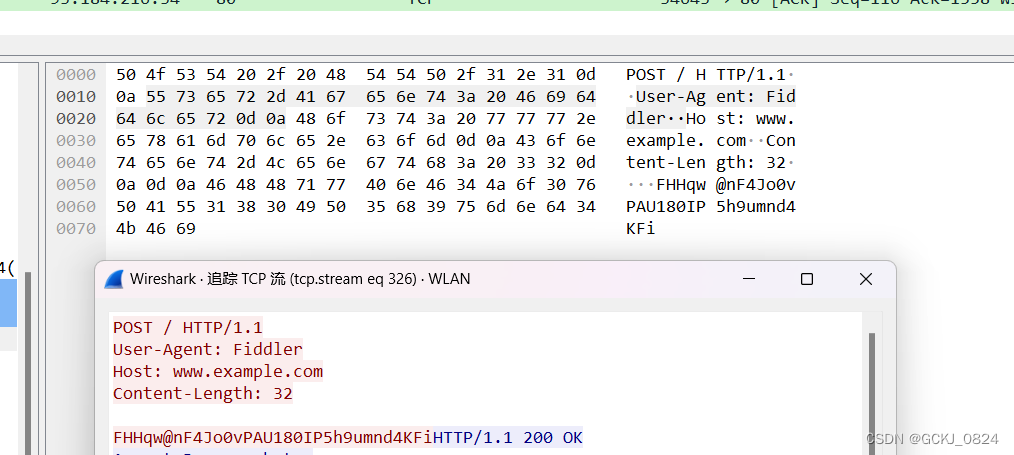

根据TrendMicro的分析报告,Panora的每个样本都有Token值,并存放到注册表中,样本执行流量捕获,只有当接收到HTTP 协议格式的数据,且数据与注册表中Token值一致的时候才会执行命令。该木马在样本中解析HTTP格式使用了开源的HTTP解析组件(hxxps://github.com/nodejs/http-parser)。

图 8 Trendmicro报告提供的Token值

图 9 HTTP激活模拟

Penquin木马

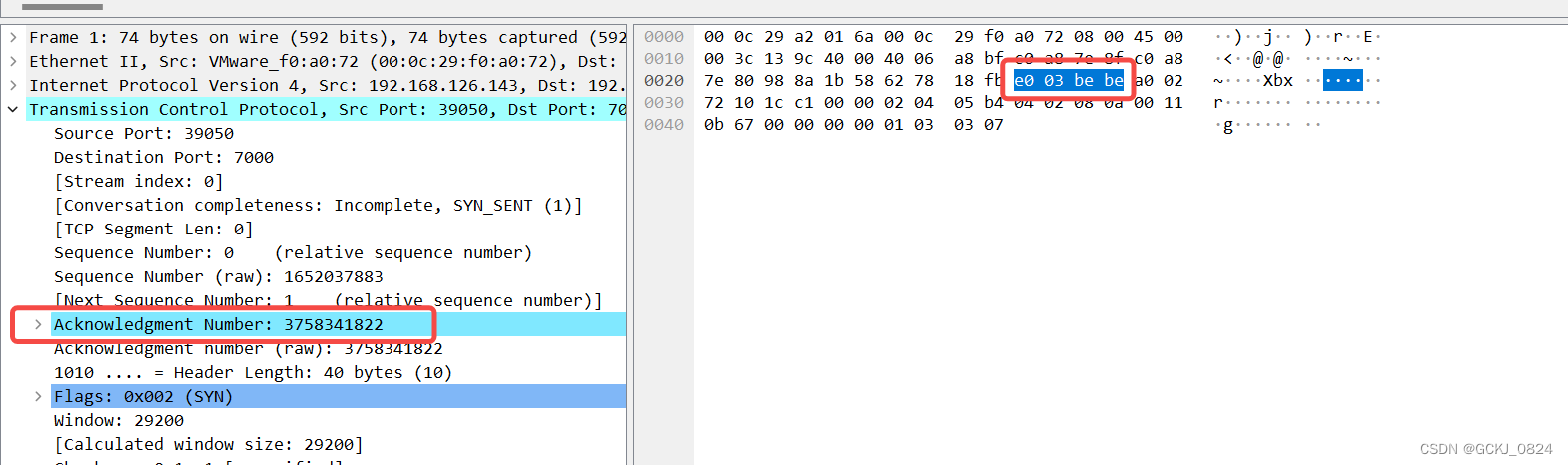

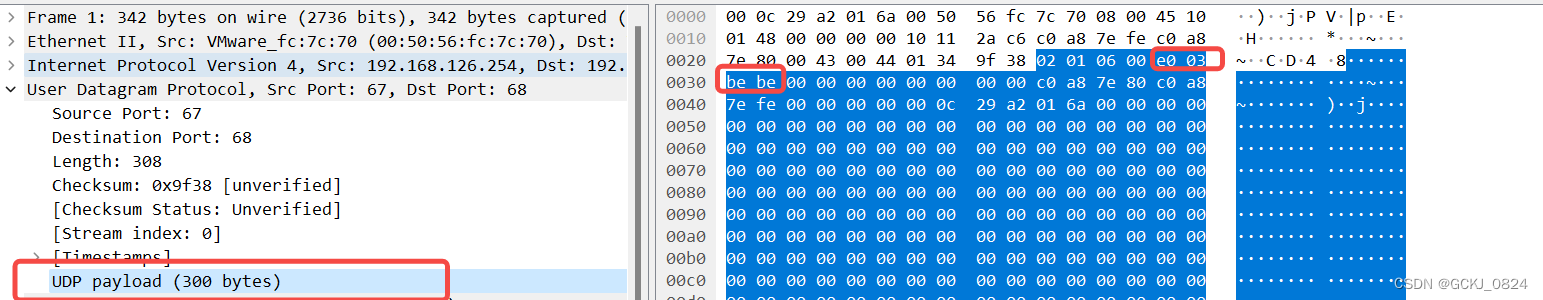

Penquin,属于Tular组织的木马。在木马启动运行后,开启网卡监听,检查网卡接收到的数据包TCP 包头中的 ACK 编号,或者 UDP 协议数据包载荷中的第二个字节。

如果收到这样的数据包并且匹配成功,则视为成功激活,执行流程将跳转到数据包有效负载内容,执行后续操作。示例如下:

| Filter = (tcp[8:4] & 0xe007ffff = 0xe003bebe) or (udp[12:4] & 0xe007ffff = 0xe003bebe) |

图 10 对TCP协议ACK值的检查

图 11 对UDP协议载荷部分的检查

Ryuk木马

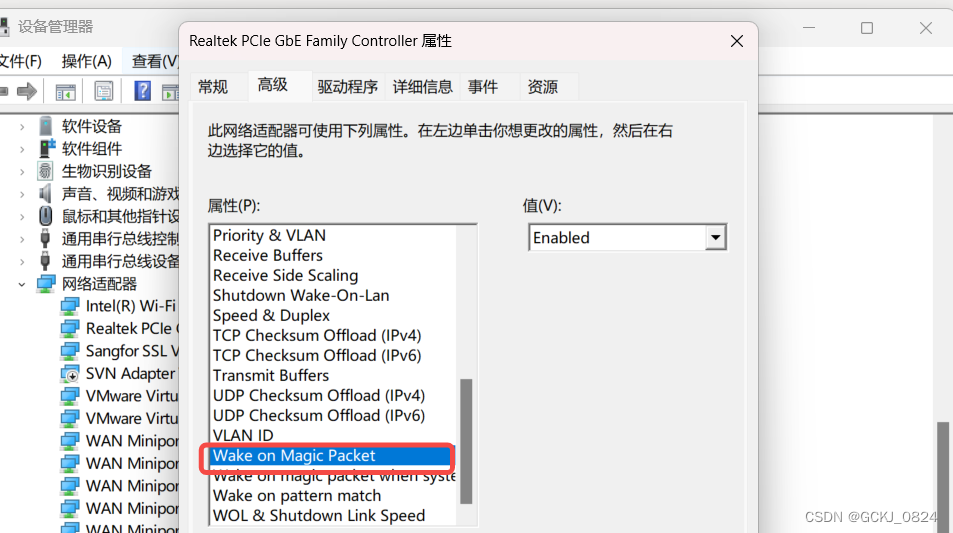

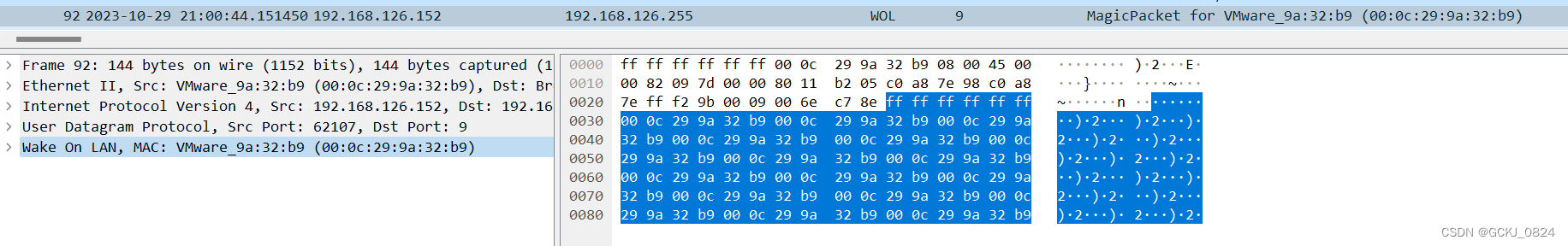

Ryuk,勒索软件家族。该样本具备正规的数字签名,样本运行后为了扩大勒索访问,会访问系统的ARP表。如果ARP表中存在局域网段列表,则Ryuk 将向ARP列表中设备的 MAC 地址发送一个网络唤醒 (WoL) 数据包以启动设备。此 WoL 请求以包含“FF FF FF FF FF FF FF FF FF”的特定数据的形式出现。

网络唤醒(Wol)是一种系统支持的唤醒功能,属于正常的应用,在此处勒索软件使用了这种唤醒来获得更多的失陷主机,扩大勒索范围。

图 12 网卡支持唤醒功能

图 13 Wol数据包

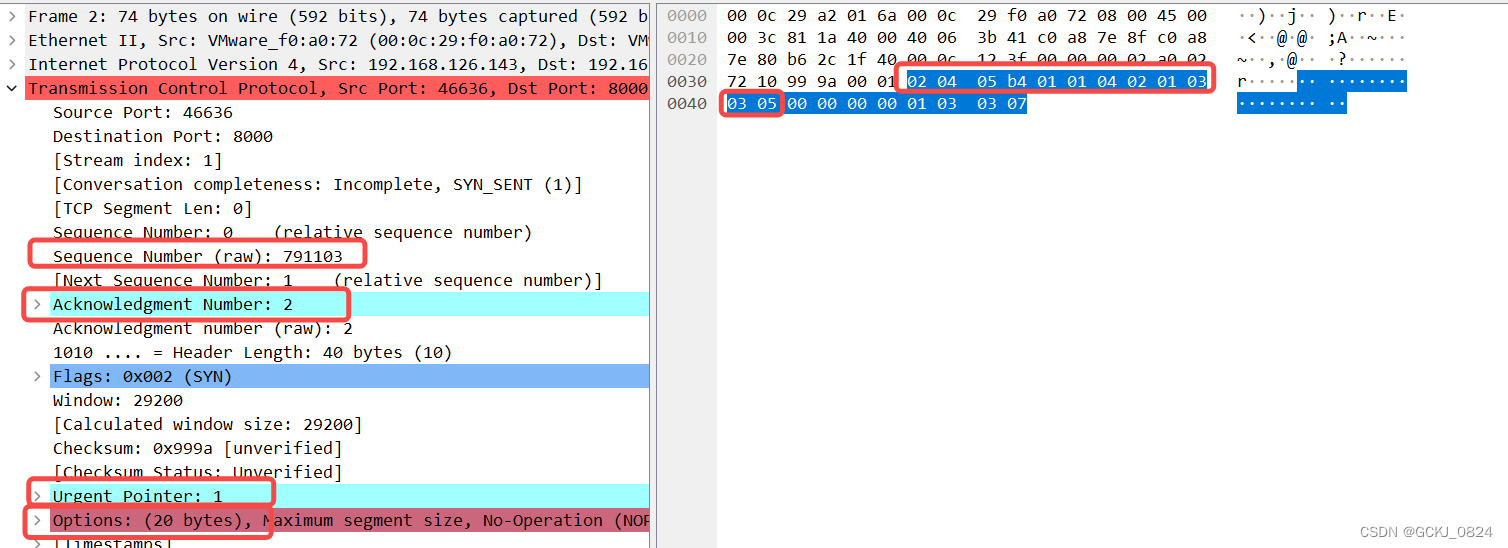

SYNful Knock木马

SYNful Knock 是路由器固件木马,木马运行后接收特定的数据完成激活。该数据包为TCP SYN握手包。数据包发送到感染的路由器的端口 80上。SYN包需要满足几个条件:

- 序列号和ACK之间的差值必须设置为0xC123D。

- ACK 号不为0。

- TCP 选项:“02 04 05 b4 01 01 04 02 01 03 03 05”

- 紧急指针设置为0x0001。

图 14 SYN校验

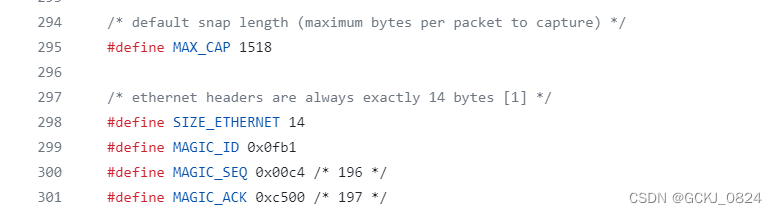

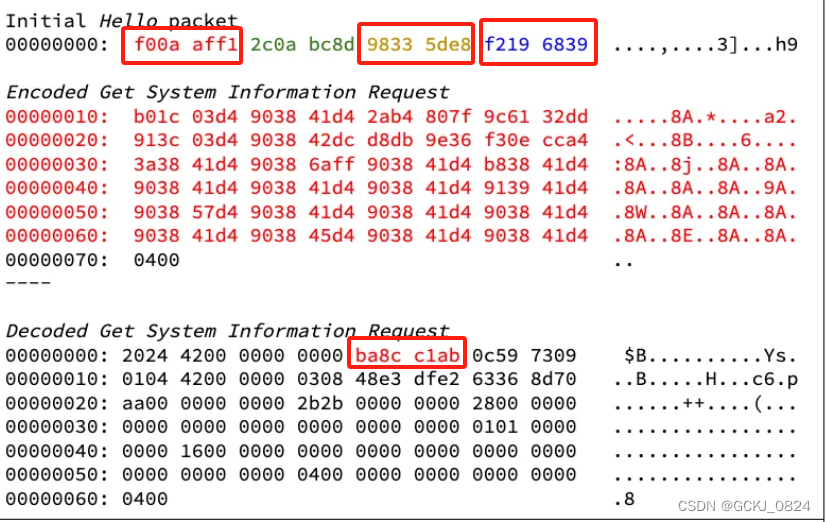

Umbreon木马

反向shell连接木马,该木马存在一个同名的开源项目,以该开源项目为例子进行说明。木马接收TCP协议流量,检查流量中的ACK和序列号,是否符合程序中硬编码的值,下图示例代码SEQ=0x00C4、ACK=0xC500。只有满足的情况下,才会开启反向shell连接。这种验证激活与上述提到的SYNful Knock有点类似,不过显然SYNful Knock的条件更苛刻,需要进行运算,且有一定变化。

图 15 项目中的MAGIC定义

图 16 TCP检查

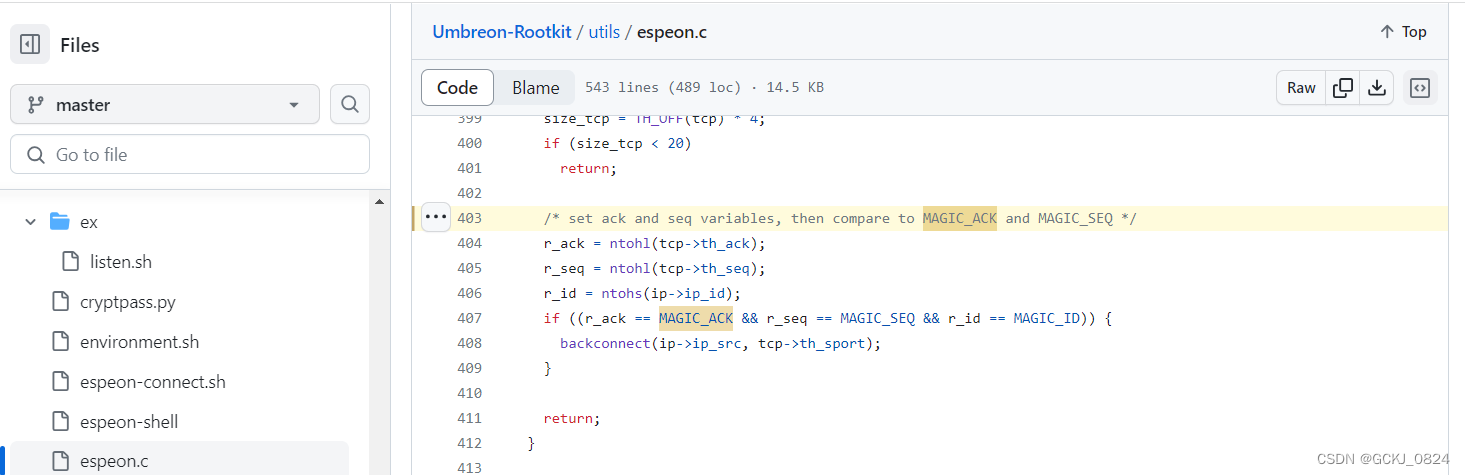

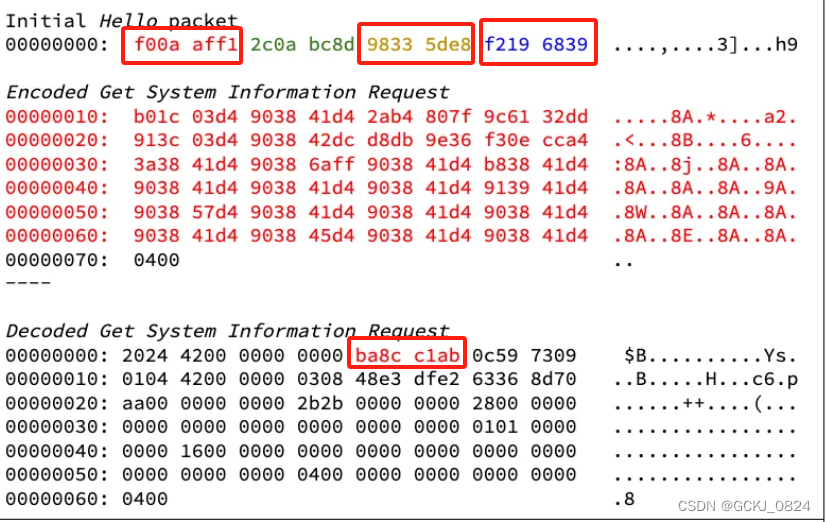

Winnti for Linux木马

Winnti木马的激活,国外安全研究员Thyssenkrupp提供了探测脚本,对其进行分析可以看到,初始的请求TCP协议载荷由四个 DWORD 组成,前三个由 Rand() 函数生成,第四个是根据第一个和第三个计算的。当受 Winnti 感染的主机收到时,它将验证接收到的数据包并侦听包含任务的第二个入站请求。

第二个请求(获取系统信息请求),该协议使用四字节 XOR 编码。Winnti 将在执行任务之前验证第三个 DWORD 是否包含特征字 0xABC18CBA。

图 17 国外安全研究员Thyssenkrupp提供的探测包示例

总结

从以上几个示例可以看到木马病毒的激活具有多种方式。总结各类激活方式的特点如下:

- 影响多个平台:包含windows、linux及各类路由器操作系统等。

- 激活协议多样:包含TCP、UDP、HTTP等,除了以上举例,在实际的分析中,也有ICMP、伪造TLS协议等。

- 激活位置多变:如协议格式、协议头部、端口、载荷都可以是激活流量。

- 激活方法复杂:校验方法逐渐从简单字段匹配发展到标志位运算匹配,且激活流量可以使用各类加密算法加密,使基于特征串匹配的检测方法逐渐失效。

观成科技通过异常加密流量检测引擎,在协议格式异常,通信端口、通信行为等方面检测,可以有效的发现此类用于激活的异常流量。

相关文章:

主动激活木马加密流量分析

概述 在网络攻击中,木马病毒通常会使用监听某个端口的方式,或者直接连接C2地址、域名的方式来建立通信,完成命令与控制。而APT攻击中,攻击者为了更高级的潜伏隐蔽需求,其部署的木马或后门,会采用对网卡流量…...

关于单片机CPU如何控制相关引脚

目录 1、相关的单片机结构 2、通过LED的实例解释 1、相关的单片机结构 在寄存器中每一块都有一根导线与引脚对应,通过cpu改变寄存器内的数据(0或1),通过驱动器来控制对于的引脚。 2、通过LED的实例解释 如图所示,芯片…...

[概述] 获取点云数据的仪器

这里所说的获取点云的仪器指的是可以获取场景中物体距离信息的相关设备,下面分别从测距原理以及适用场景来进行介绍。 一、三角测距法 三角测距原理 就是利用三角形的几何关系来测量物体的距离。想象一下,你站在一个地方,你的朋友站在另一…...

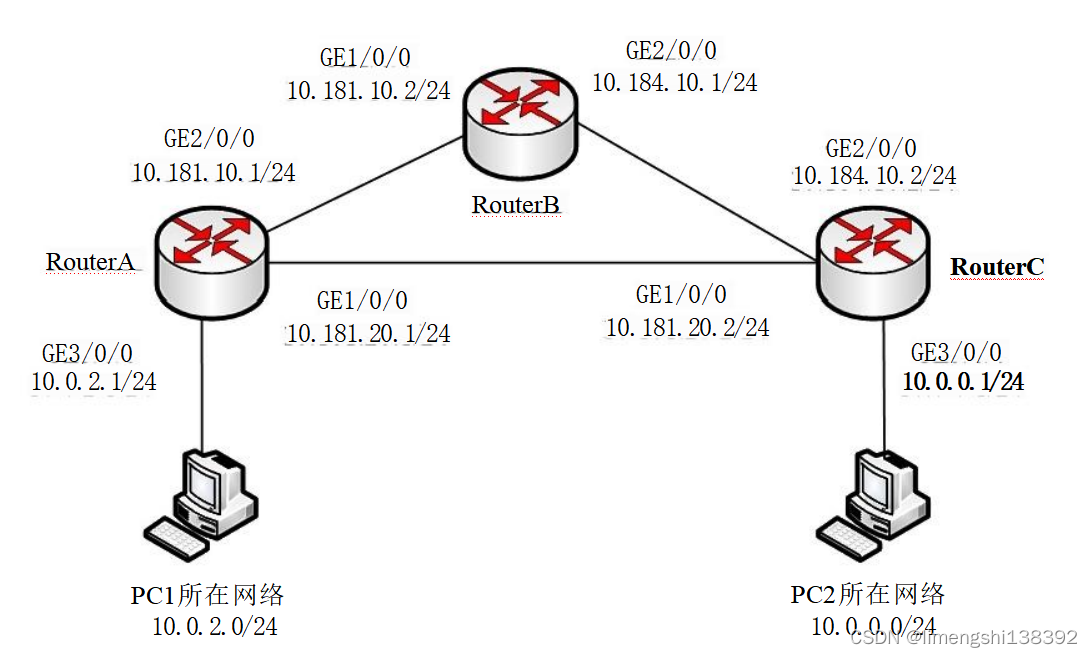

路由器基础(八):策略路由配置

在实际网络应用中,策略路由也是一种重要的技术手段。尽管 在考试并不注重策略路由,但是实际上应用较多,建议考生除了掌握基本的静态路由协议IP route-static, 动态路由协议RIP 、OSPF的基础配置外,还要掌握如何配置策略路由。…...

Java 零碎知识点

目录 [多线程]创建多线程的三种方式 [网络编程]一、重点概念1、TCP/IP网络模型2、IP 对象3、端口号4、协议UDP(User Datagram Protocol)TCP(Transmission Control Protocol) 二、UDP 通信三、TCP 通信 [前端][Vue]一、Vue3项目创建响应式函数父子通信父传子子传父 跨层组件通信…...

多模态论文阅读之BLIP

BLIP泛读 TitleMotivationContributionModel Title BLIP: Bootstrapping Language-Image Pre-training for Unified Vision-Language Understanding and Generation Motivation 模型角度:clip albef等要么采用encoder-base model 要么采用encoder-decoder model.…...

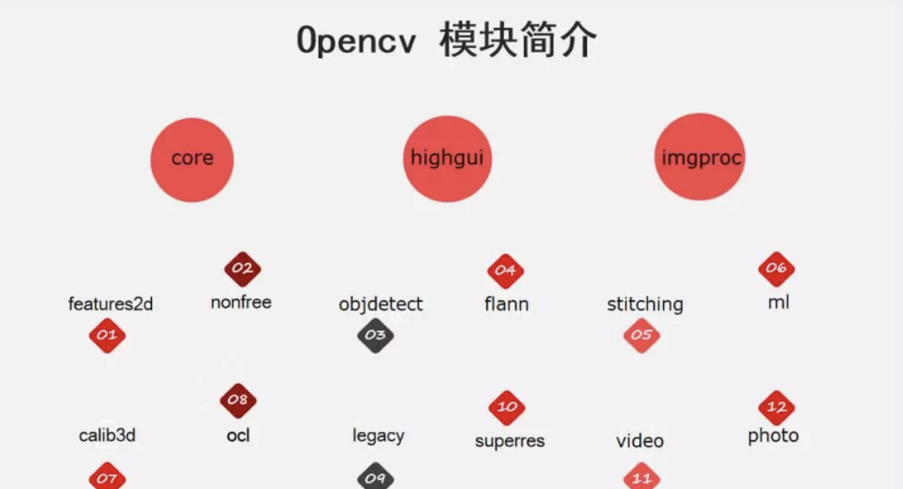

OpenCV实战——OpenCV.js介绍

OpenCV实战——OpenCV.js介绍 0. 前言1. OpenCV.js 简介2. 网页编写3. 调用 OpenCV.js 库4. 完整代码相关链接 0. 前言 本节介绍如何使用 JavaScript 通过 OpenCV 开发计算机视觉算法。在 OpenCV.js 之前,如果想要在 Web 上执行一些计算机视觉任务,必须…...

qt5工程打包成可执行exe程序

一、编译生成.exe 1.1、在release模式下编译生成.exe 1.2、建一个空白文件夹package,再将在release模式下生成的.exe文件复制到新建的文件夹中package。 1.3、打开QT5的命令行 1.4、用命令行进入新建文件夹package,使用windeployqt对生成的exe文件进行动…...

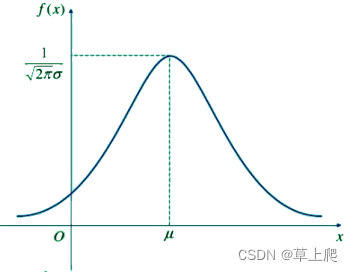

Qt之基于QCustomPlot绘制直方图(Histogram),叠加正态分布曲线

一.效果 二.原理 1.正态分布 高斯分布(Gaussian distribution),又名正态分布(Normal distribution),也称"常态分布",也就是说,在正常的状态下,一般的事物,都会符合这样的分布规律。 比如人的身高为一个随机变量,特别高的人比较少,特别矮的也很少,大部分都…...

232.用栈实现队列

原题链接:232.用栈实现队列 思路 主要是要注意栈和队列的数据结构的区别,一个是后进先出, 一个是先进先出 如果要用栈模拟队列的先进先出,那就得使用另一个辅助空间来存储栈的栈顶元素,然后把栈最底部的元素弹出&…...

C51--项目--感应开关盖垃圾桶

1、项目概述 功能描述: 检测靠近时,垃圾桶自动开盖并伴随滴一声,2s后关盖。 发生震动时,垃圾桶自动开盖并伴随滴一声,2s后关盖。 按下按键时,垃圾桶自动开盖并伴随滴一声,2s后关盖。 硬件说明…...

基于单片机设计的太阳能跟踪器

一、前言 随着对可再生能源的需求不断增长,太阳能作为一种清洁、可持续的能源形式,受到越来越多的关注和应用。太阳能光板通常固定在一个固定的角度上,这限制了它们对太阳光的接收效率。为了充分利用太阳能资源,提高太阳能光板的…...

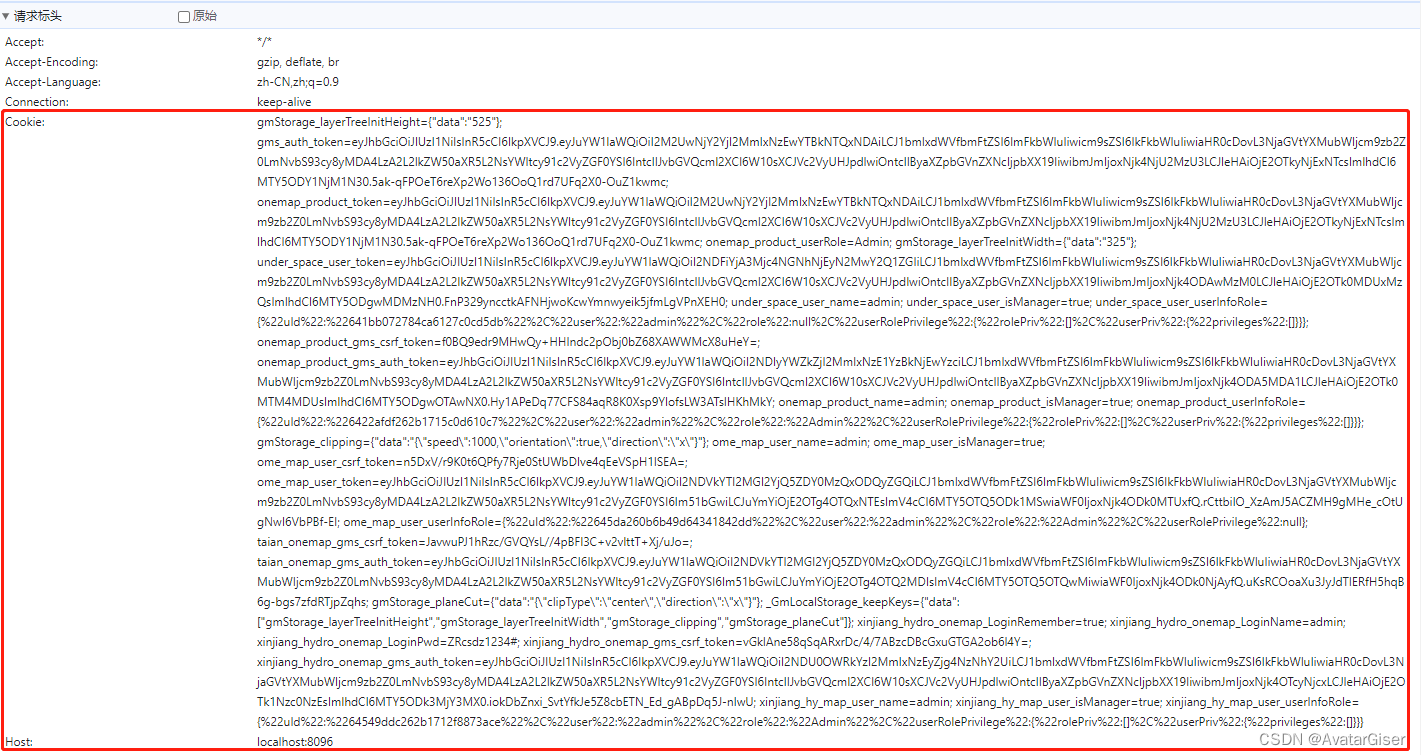

【踩坑及思考】浏览器存储 cookie 最大值超过 4kb,或 http 头 cookie 超过限制值

背景 本地生产环境:超过最大值 cookie token 不存储;客户生产环境:打开系统空白,且控制台报 http 400 错误; 出现了两种现象 现象一:浏览器对大于 4kb 的 cookie 值不存储 导致用户名密码登录ÿ…...

竞赛选题 深度学习实现行人重识别 - python opencv yolo Reid

文章目录 0 前言1 课题背景2 效果展示3 行人检测4 行人重识别5 其他工具6 最后 0 前言 🔥 优质竞赛项目系列,今天要分享的是 🚩 **基于深度学习的行人重识别算法研究与实现 ** 该项目较为新颖,适合作为竞赛课题方向,…...

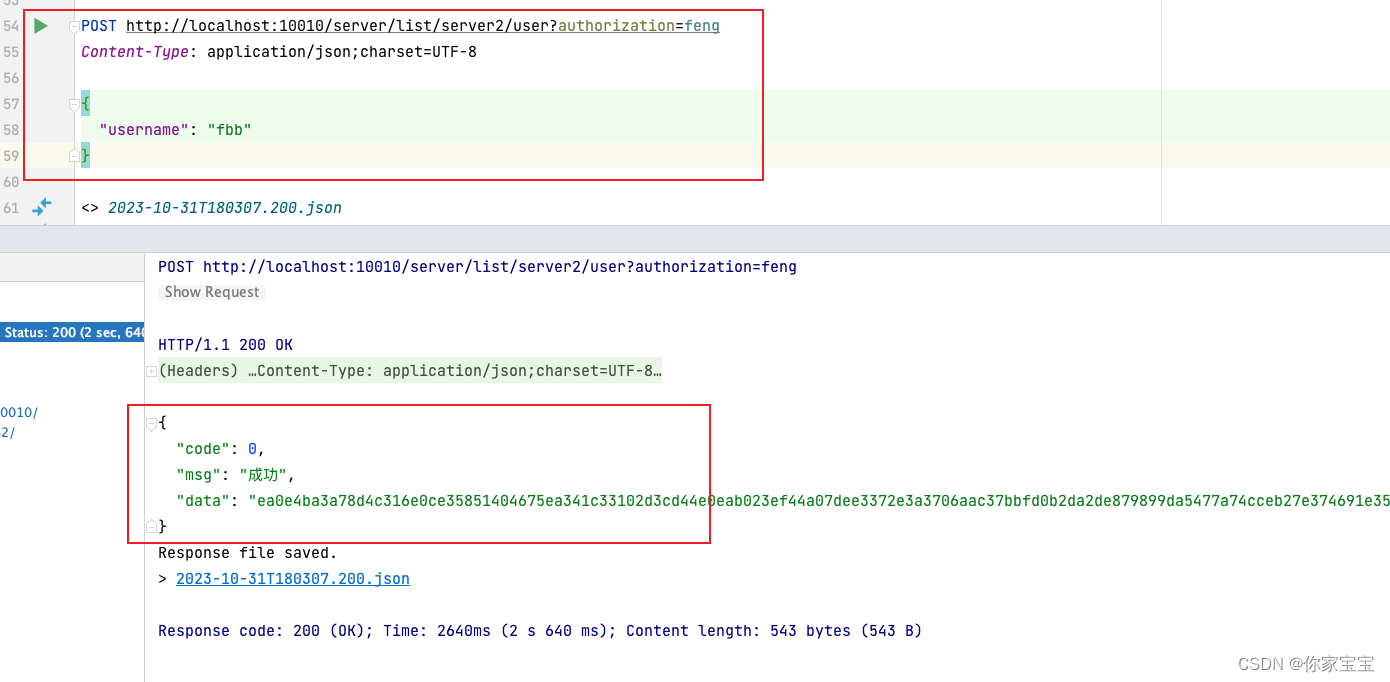

SpringCloud Gateway实现请求解密和响应加密

文章目录 前言正文一、项目简介二、核心代码2.1 自定义过滤器2.2 网关配置2.3 自定义配置类2.4 加密组件接口2.5 加密组件实现,AES算法2.6 启动类,校验支持的算法配置 三、请求报文示例四、测试结果4.1 网关项目启动时4.2 发生请求时 前言 本文环境使用比…...

IDEA创建Springboot多模块项目

一、创建父模块 File --> New --> Project ,选择 “ Spring Initalizr ” ,点击 Next Next Next --> Finish 二、创建子模块 右键根目录,New --> Module 选择 “ Spring Initializr ”,点击Next 此处注意T…...

React:JSX语法入门

JSX语法入门及代码 JSX是一种JavaScript的语法扩展,用于在React中描述用户界面的结构。它允许开发者使用类似HTML的语法来创建React元素,使得代码更具可读性和可维护性。JSX将HTML标签和JavaScript代码结合在一起,可以在其中使用JavaScript表…...

AI大模型架构师专家,你会问什么来测试我的水平,如何解答上述问题,学习路径是什么

0. 沈剑老师的大模型产品应用经验: 提示词三步骤: 假如我是xxx专家,你会问什么来测试我的水平;假如你是xxx专家,你会如何解答上述问题;假如你是xxx专家,上述问题的学习路径是什么;…...

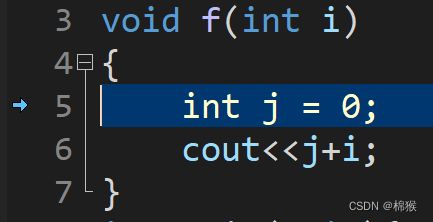

Dev-C调试的基本方法2-1

在Dev-C中调试程序,首先需要在程序中设置断点,之后以调试的方式运行程序。 1 设置断点 当以调试的方式运行程序时,程序会在断点处停下来。点击要设置断点代码行号左侧部分,此时会有如图1所示的红点和绿色对勾,表示断…...

)

Linux 调试 (objdump/strace/strings)

目录 1. Linux 调试 (objdump/strace/strings)1.1. 查看系统 glibc 版本号1.2. 查看 so/bin 中的依赖1.3. 调试 bin 报错原因1.4. 查看 so/bin 中字符串 1. Linux 调试 (objdump/strace/strings) 1.1. 查看系统 glibc 版本号 1. 第一种 # ldd --version ldd (Ubuntu GLIBC 2.…...

HC-02/08/42蓝牙模块选型指南:从4.0 BLE到5.0,手把手教你在Win10电脑上配对与通信

HC-02/08/42蓝牙模块选型指南:从4.0 BLE到5.0的实战解析 蓝牙技术早已从简单的音频传输工具演变为物联网设备的核心连接方式。在工业控制、智能家居和可穿戴设备等领域,选择合适的蓝牙模块往往决定了项目的成败。HC-02、HC-08和HC-42这三款经典模块各有所…...

EPUBCheck测试框架深度解析:单元测试和集成测试最佳实践

EPUBCheck测试框架深度解析:单元测试和集成测试最佳实践 【免费下载链接】epubcheck The conformance checker for EPUB publications 项目地址: https://gitcode.com/gh_mirrors/ep/epubcheck EPUBCheck作为EPUB出版物的官方一致性检查工具,其强…...

深度解析causal-conv1d:CUDA加速的因果深度卷积专业指南

深度解析causal-conv1d:CUDA加速的因果深度卷积专业指南 【免费下载链接】causal-conv1d Causal depthwise conv1d in CUDA, with a PyTorch interface 项目地址: https://gitcode.com/gh_mirrors/ca/causal-conv1d causal-conv1d是一个专为时间序列数据优化…...

【亲测免费】 DXF轨迹图转G代码工具:高效、精准的数控编程利器

DXF轨迹图转G代码工具:高效、精准的数控编程利器 【下载地址】DXF轨迹图转G代码工具介绍 DXF轨迹图转G代码工具介绍本仓库提供了一个资源文件,用于将DXF格式的轨迹图转换为G代码 项目地址: https://gitcode.com/open-source-toolkit/528cd 项目介…...

在 GitHub Actions 中集成 Taotoken 实现大模型 API 自动化调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在 GitHub Actions 中集成 Taotoken 实现大模型 API 自动化调用 将大模型能力集成到自动化工作流中,是提升开发效率的有…...

共享麻将室无人化运营:技术架构、硬件选型与实战避坑指南

1. 项目概述:当传统棋牌室遇上“无人化”浪潮最近几年,如果你留意过城市里的商业形态,会发现一个挺有意思的现象:那些曾经需要前台、服务员、保洁阿姨的传统棋牌室,特别是麻将馆,正在悄然“变身”。它们门口…...

)

别再死记ResNet结构了!用PyTorch手把手带你复现ResNet-50(附完整代码与可视化)

从零构建ResNet-50:PyTorch实战与架构解密 当你第一次看到ResNet的残差连接时,是否曾被那个"跳跃"的结构所困惑?为什么简单的跨层连接就能解决深度网络的退化问题?本文将以工程师视角,带你用PyTorch从第一行…...

5个实用技巧:用CaptfEncoder快速搞定网络安全编码任务

5个实用技巧:用CaptfEncoder快速搞定网络安全编码任务 【免费下载链接】CaptfEncoder Captfencoder is opensource a rapid cross platform network security tool suite, providing network security related code conversion, classical cryptography, cryptograp…...

解决方法)

IDEA通过StartApplication方式启动springboot项目报错包不存在(相关依赖都有且通过java -jar方式能启动)解决方法

现象:IDEA2020通过StartApplication方式启动springboot项目报错:包xxx不存在、找不到符号,明明相关依赖都有,而且通过java -jar方式能启动也能启动;解决方法:mvn idea:idea...

Unity HDRP 2023.2水系统实战:从清澈泳池到湍急溪流,5分钟调出电影感水体

Unity HDRP 2023.2水系统实战:从清澈泳池到湍急溪流,5分钟调出电影感水体 在游戏和影视级实时渲染中,水体的表现力往往决定了场景的沉浸感上限。Unity 2023.2的HDRP Water Surface系统通过物理参数的艺术化组合,让开发者无需编写着…...