量子芯片技术:未来的计算革命

量子芯片技术:未来的计算革命

一、引言

随着科技的不断发展,人类正在进入一个全新的技术时代,即量子时代。量子芯片技术作为这个时代的重要代表,正逐渐改变我们对计算和信息处理的理解。本文将深入探讨量子芯片技术的基本原理、现状及未来发展趋势,并阐述它如何为未来的计算革命带来巨大的变革。

二、量子芯片技术的基本原理

量子芯片技术是一种基于量子力学原理进行信息处理的技术。在传统计算机中,信息以0和1的二进制形式存储和处理,而在量子计算机中,信息以量子比特(qubit)的形式存储和处理。量子比特可以同时表示0和1的叠加态,这种叠加态可以通过量子纠缠实现远超传统计算机的计算能力。

三、量子芯片技术的现状

1.硬件平台:当前,多种硬件平台正在尝试实现量子计算,包括超导电路、离子阱、量子点等。其中,超导电路由于其较高的性能和成熟的技术路线,已成为当前最具有竞争力的平台之一。

2.软件平台:量子编程作为实现通用量子计算的关键环节,仍处于发展初期。目前,Qiskit、Cirq、QCompute等开源框架已为开发者提供了丰富的工具和接口,用于编写和运行量子程序。

应用场景:量子计算在密码学、化学模拟、优化问题等领域具有天然的优势。随着技术的不断发展,量子计算已在这些领域取得了一些突破性的进展。

四、量子芯片技术的未来发展趋势

1.规模化发展:随着技术的发展,未来的量子芯片将实现更高的集成度和更低的误差率。同时,随着硬件平台的进步,未来的量子芯片将支持更大量的子比特数,从而实现更强大的计算能力。

2.软件优化:随着量子编程框架的不断完善,未来的量子软件将更加易用和高效。同时,为了实现更广泛的应用,未来的量子软件将支持更多的编程语言和算法库。

3.应用拓展:随着量子芯片技术的不断发展,未来的量子计算将应用于更多的领域。例如,在金融领域,量子计算可以用于风险评估和投资策略优化;在生物制药领域,量子计算可以用于分子设计和药物研发。

五、结论

量子芯片技术的发展也带来了一些挑战。首先,量子比特的稳定性问题需要得到更好的解决。由于量子比特的叠加状态非常脆弱,容易受到环境噪声的干扰,因此需要采取有效的措施来提高量子芯片的稳定性。其次,量子纠缠的操纵和读取需要精确控制,这需要研发更高效的算法和优化技术。此外,量子芯片的大规模生产也面临着许多挑战,如制造误差、电路互联等问题。

为了解决这些挑战,未来的研究需要关注以下几个方面:

1.硬件优化:通过改进制造工艺和设计优化,提高量子芯片的性能和稳定性。例如,可以采用新型的量子材料或者改进现有的超导电路设计。

2.算法优化:通过研究更高效的量子算法,提高量子芯片的计算能力。例如,可以采用量子近似优化算法或者量子机器学习算法来解决实际问题。

3.量子通信:量子芯片技术也可以用于实现安全的通信和信息传输。通过利用量子纠缠和量子密钥分发技术,可以保护通信双方的信息安全。

4.教育和人才培养:随着量子芯片技术的不断发展,对相关领域的人才需求也越来越大。因此,需要加强量子计算领域的教育和人才培养,培养更多的专业人才来推动量子芯片技术的发展。

总之,量子芯片技术作为未来的重要发展方向之一,具有巨大的潜力和价值。我们需要充分认识和把握这一技术的发展趋势和应用前景,加强研究和创新,推动量子芯片技术的不断发展,为未来的计算革命做出更大的贡献。

量子芯片技术作为未来计算革命的关键技术,具有巨大的潜力和价值。尽管目前仍处于发展初期,但随着技术的不断进步和应用场景的不断拓展,我们有理由相信,量子芯片技术将成为未来信息处理的重要支柱。同时,我们也应该认识到,要实现这一目标,需要科研人员、工程师和政策制定者的共同努力。只有通过广泛的合作和创新,我们才能推动量子芯片技术的发展,并引领未来的计算革命。

相关文章:

量子芯片技术:未来的计算革命

量子芯片技术:未来的计算革命 一、引言 随着科技的不断发展,人类正在进入一个全新的技术时代,即量子时代。量子芯片技术作为这个时代的重要代表,正逐渐改变我们对计算和信息处理的理解。本文将深入探讨量子芯片技术的基本原理、…...

vaptcha-手势验证码

很外向,上班总想坐老板的位置。 网址:https://www.vaptcha.com/#demo 第一次接触是在大学刚毕业的时候,搞了一半就没搞了。时隔1年多,回来看看。 难点,图片还原,轨迹,canvas校验等。 轨迹的…...

【一种用opencv实现高斯曲线拟合的方法】

背景: 项目中需要实现数据的高斯拟合,进而提取数据中标准差,手头只有opencv库,经过资料查找验证,总结该方法。 基础知识: 1、opencv中solve可以实现对矩阵参数的求解; 2、线的拟合就是对多项…...

find_package 和 find_library的区别

背景 经常看CMakeLists.txt中有find_package和find_library,有时候没留意以为都一样,其实二者差距比较大,下面简单记录一下。 find_package find_package(NAME), 这段代码的本质就是在找一个NAME.cmake这个文件,一般在安装库的…...

socket是如何进行通信的

Socket通信的原理大致分为以下几个步骤: 服务器端建立Socket,开始侦听整个网络中的连接请求。当检测到来自客户端的连接请求时,向客户端发送收到连接请求的信息,并建立与客户端之间的连接。当完成通信后,服务器关闭与…...

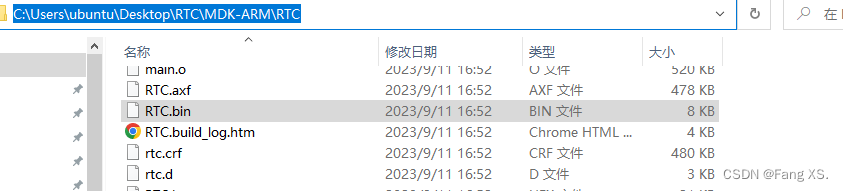

STM32-固件打包部署

STM32-固件打包部署 Fang XS.1452512966qq.com STM32固件输出 工程上使用Keil开发STM32软件;在调试过程中,可直接编译下载;例如bootloader和APP,在调试时,可以直接下载2次;但是工程上,需要大…...

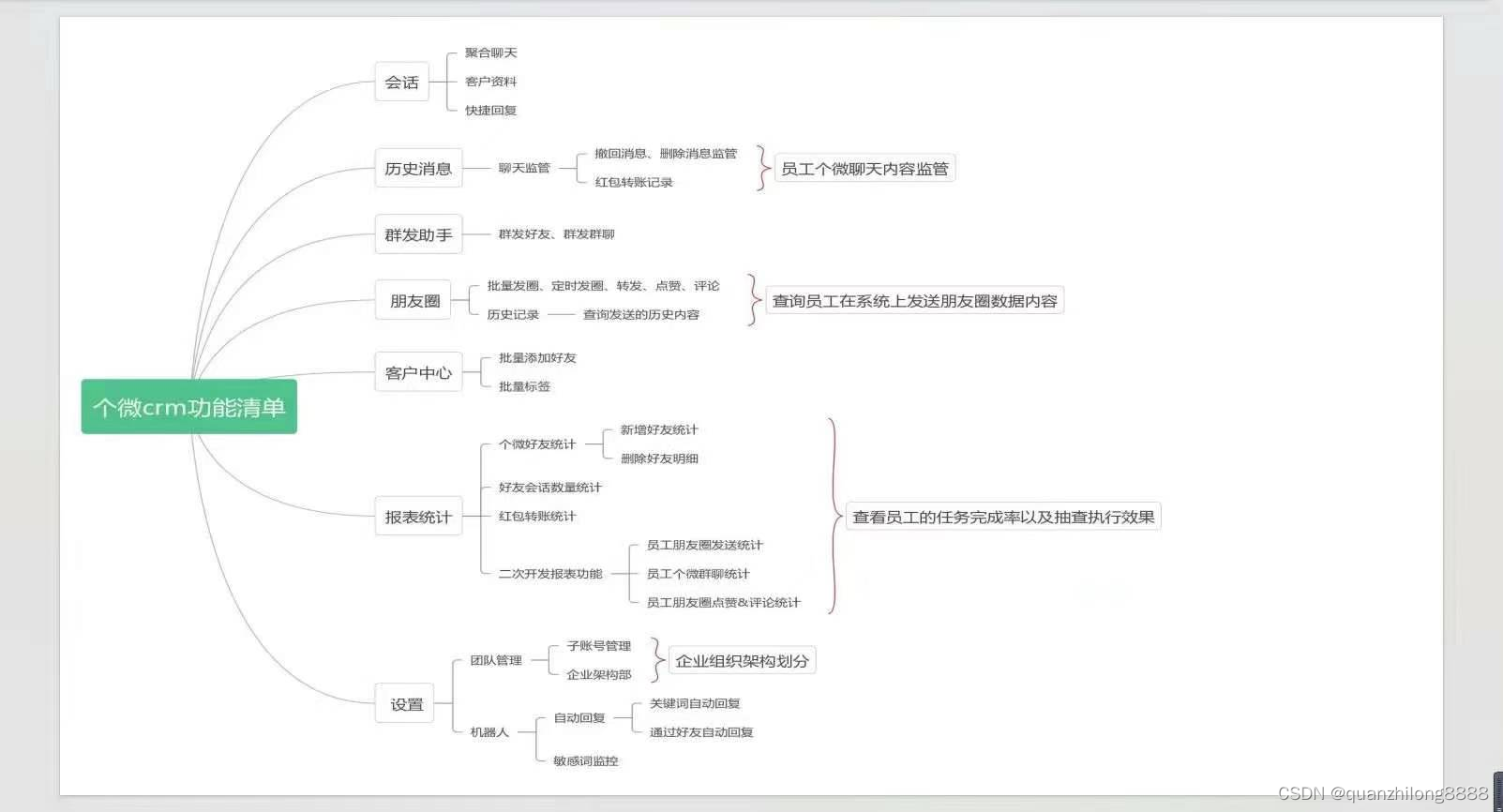

微信机器人如何使用?好用吗?好奇

随着微信的使用范围越来越大,所以人一多,管理起来就会遇到很多繁琐的情况需要仍去操作。 比如需要手动一个个通过好友验证,发消息,相同问题一遍遍的回答,消息还容易看漏,回复不过来...... 想着如果有什么可…...

ARMV8 - A64 - 函数调用,内存栈操作

说明 看了下ARM平台上C语言函数调用的反汇编代码,理清楚了其中的内存栈汇编操作,特整理下。本文环境基于:ARMv8-a架构A53核soc,aarch64状态。 预先了解的知识点 内存栈 栈和栈帧的基本概念重点:出栈入栈的单位不是…...

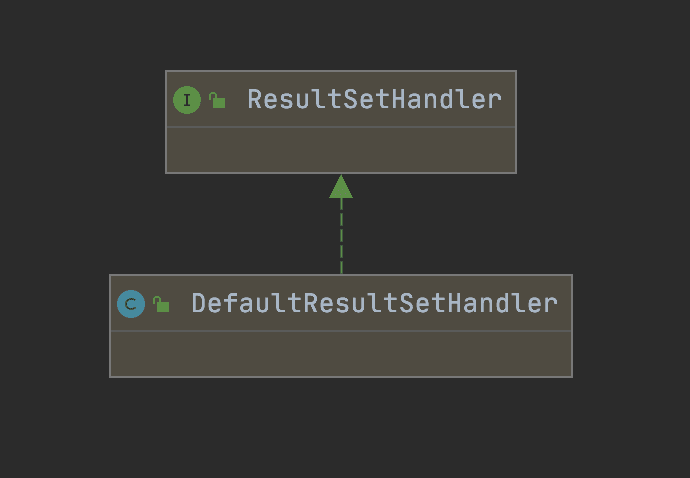

MyBatis 四大核心组件之 ResultSetHandler 源码解析

🚀 作者主页: 有来技术 🔥 开源项目: youlai-mall 🍃 vue3-element-admin 🍃 youlai-boot 🌺 仓库主页: Gitee 💫 Github 💫 GitCode 💖 欢迎点赞…...

docker-compose 单机容器编排

docker-compose 单机容器编排 Dockerfile:先配置好的文件,然后bulid,镜像容器。 docker-compose 既可以基于dockerfile,也可以基于镜像,一键式拉起镜像和容器。 docker-compose 核心就是yml文件,可以定义…...

springboot项目使用Layui作为前端UI的一系列前后端交互的解决方法

背景: 因为比较喜欢Layui,因为多个项目都是从零开始就使用的layui开发的,并且开发过程中借鉴了很多其他项目(如Ruoyi、Pear Admin),因此最终选用大部分Pear Admin的项目中使用的一系列解决方案,…...

【Linux】Firewalld防火墙新增端口、开启、查看等

Linux操作系统中,Firewalld防火墙相关操作如下: 安装 yum install firewalld firewalld-configFirewall开启常见端口命令 新增端口: firewall-cmd --zonepublic --add-port80/tcp --permanentfirewall-cmd --zonepublic --add-port443/tc…...

学习笔记 -- TVS管选型参考

一、TVS管基本工作原理 当TVS管(瞬态电压抑制器)两极受到反向瞬态高能量冲击时,能以纳秒(ns)量级的速度,将两极间的高阻抗变为低阻抗,使两极间的电压箝位于一个预定的值,有效地保护电子线路中的元器件。 在浪涌电压作用下…...

功能更新|免费敏捷工具Leangoo领歌私有部署新增第三方身份认证和API对接

Leangoo领歌是一款永久免费的专业的敏捷开发管理工具,提供端到端敏捷研发管理解决方案,涵盖敏捷需求管理、任务协同、进展跟踪、统计度量等。 Leangoo支持敏捷研发管理全流程,包括小型团队敏捷开发,规模化敏捷SAFe,Scr…...

重生奇迹mu战士加点

在重生奇迹MU中,战士作为一个近战职业,主要依赖于物理攻击来输出伤害。因此,在加点方面,战士需要优先考虑加强自身的攻击力,同时也要增强自身的生存能力和耐久度。 以下是可参考的战士加点方案: 1.力量&a…...

【数据结构(十一·多路查找树)】B树、B+树、B*树(6)

文章目录 1. 二叉树 与 B树1.1. 二叉树存在的问题1.2. 多叉树 的概念1.3. B树 的基本介绍 2. 多叉树——2-3树2.1. 基本概念2.2. 实例应用2.3. 其他说明 3. B 树、B树 和 B*树3.1. B树 的介绍3.2. B树 的介绍3.2. B*树 的介绍 1. 二叉树 与 B树 1.1. 二叉树存在的问题 二叉树…...

弟弟的作业

问题 G: 弟弟的作业 [命题人 : 外部导入] 时间限制 : 1.000 sec 内存限制 : 128 MB 题目描述 你的弟弟刚做完了“100以内数的加减法”这部分的作业,请你帮他检查一下。每道题目(包括弟弟的答案)的格式为abc或者a-bc,其中a和b是作…...

代码随想录算法训练营第37天|● 738.单调递增的数字 ● 968.监控二叉树 ● 总结

738. 单调递增的数字 中等 相关标签 相关企业 提示 当且仅当每个相邻位数上的数字 x 和 y 满足 x < y 时,我们称这个整数是单调递增的。 给定一个整数 n ,返回 小于或等于 n 的最大数字,且数字呈 单调递增 。 示例 1: 输入: n 10输出: …...

出现 java: 找不到符号 符号: 变量 log 的解决方法

目录 1. 问题所示2. 原理分析3. 解决方法3.1 增加编译参数3.2 增加lombok插件3.3 清楚本地缓存1. 问题所示 使用Springboot启动项目的时候,出现如下bug: java: 找不到符号符号: 变量 log位置: 类 org.springblade.example.consumer.rpc.BlogStu...

大数据机器学习与深度学习—— 生成对抗网络(GAN)

GAN概述 在讲GAN之前,先讲一个小趣事,你知道GAN是怎么被发明的吗?据Ian Goodfellow自己说: 之前他一直在研究生成模型,可能是一时兴起,有一天他在酒吧喝酒时,在酒吧里跟朋友讨论起生成模型。然…...

SmarterRouter:基于软件定义与模块化构建智能路由器系统

1. 项目概述:一个更聪明的路由器,它到底想做什么?如果你和我一样,折腾过家里的网络,从刷第三方固件到组软路由,那你肯定对“路由器”这三个字有复杂的感情。它本该是默默无闻的网络基石,却常常因…...

基于LLM的长文本摘要工具SumGPT:从原理到本地化部署实战

1. 项目概述:一个为长文本摘要而生的智能工具最近在折腾一些文档处理的工作流,发现一个挺普遍但很烦人的痛点:面对动辄几十页的PDF报告、冗长的会议纪要或是海量的研究论文,想要快速抓住核心要点,简直像大海捞针。手动…...

开源虚拟世界引擎Vircadia核心架构与部署实战指南

1. 项目概述:一个开源虚拟世界的核心引擎如果你对构建一个属于自己的、去中心化的虚拟世界感兴趣,那么你很可能已经听说过或者正在寻找一个合适的底层引擎。今天要聊的这个项目,就是这样一个领域的重量级选手:vircadia/vircadia-n…...

构建个人知识库:从碎片化代码到结构化知识体系

1. 项目概述:从“ClawCode”看个人知识库的构建与价值最近在和一些开发者朋友交流时,发现一个普遍现象:大家电脑里都散落着无数代码片段、配置脚本、临时笔记和项目心得。这些“数字碎片”价值巨大,但往往因为缺乏有效的组织&…...

Midjourney像素艺术提示词工程:98%新手忽略的4个隐藏权重指令,实测提升风格还原度320%

更多请点击: https://intelliparadigm.com 第一章:Midjourney像素艺术提示词工程的底层逻辑重构 像素艺术在 Midjourney 中并非天然适配的生成模态,其高精度、低分辨率、强风格约束的特性与扩散模型默认的连续性渲染范式存在根本张力。要实现…...

LC正弦波振荡器原理、设计与调试:从巴克豪森判据到电路实战

1. 从直流到交流:正弦波振荡器的核心价值与分类在电子电路的世界里,我们常常需要将稳定的直流电源,转换成特定频率和幅度的交流信号。这个看似“无中生有”的过程,正是正弦波振荡器的核心使命。无论是你手机里的无线通信模块、收音…...

FastAPI+AI应用脚手架:模块化架构与生产级实践指南

1. 项目概述:一个为AI应用量身定制的FastAPI脚手架如果你正在寻找一个能快速启动、结构清晰且功能强大的AI应用后端框架,那么fastapi-genai-boilerplate这个项目绝对值得你花时间研究。它不是一个简单的“Hello World”示例,而是一个面向生产…...

自建轻量级Docker镜像中心:聚合管理与加速部署实践

1. 项目概述:一个面向容器化开发者的中心化镜像仓库最近在和一些做容器化开发的朋友交流时,大家普遍提到一个痛点:随着团队项目增多,Docker镜像的管理变得越来越零散。有的镜像放在Docker Hub,有的放在阿里云镜像服务&…...

AI异步任务编排引擎:从原理到实战,构建可靠工作流系统

1. 项目概述:AI驱动的异步任务编排引擎在当今的软件开发领域,尤其是涉及数据处理、机器学习模型训练、自动化工作流等场景时,我们常常会面临一个核心挑战:如何高效、可靠地编排和管理一系列耗时且可能相互依赖的异步任务。传统的解…...

005 DevEco Studio OHPM同步404报错 解决文档

[cs]005 DevEco Studio OHPM同步404报错 解决文档 文档简介 本文解决鸿蒙开发中新建空白项目自动触发ohpm install时报错:ohos/hypium、ohos/hamock包404找不到、拉取依赖失败问题。 核心原则:不修改项目任何自带文件、不删除系统生成依赖、不改动业务代…...