恢复被.target勒索病毒加密的数据文件:拒绝向.target勒索病毒支付赎金

引言:

在当今数字时代,勒索病毒已成为网络安全领域的一大威胁,而.target勒索病毒是其中引起广泛关注的一种变种。本文将深入探讨.target勒索病毒的特点以及被其加密的数据文件恢复方法。数据的重要性不容小觑,您可添加我们的技术服务号(shujuxf),我们将立即响应您的求助,提供针对性的技术支持。

.target勒索病毒的文件扩展名

当您的文件被.target勒索病毒加密后,它们的文件名通常会发生改变,并附加了一个特定的扩展名,以表明它们已经受到感染。这个扩展名通常是".target",但也可能会有其他变体。例如,一个原本名为"document.docx"的文件被.target勒索病毒加密后,可能会变成"d3876f7c-b5b3-4b83-a054-4724987fa0c9.target"。这种变化使得受感染的文件在文件系统中更容易被识别和区分。

在一些情况下,.target勒索病毒还会修改文件的图标或添加其他标识,以进一步强调文件已经被加密。这样的操作旨在增加受害者支付赎金的压力,并提高感染的威胁程度。

对于用户来说,当发现文件名后面附加了".target"扩展名时,应该立即采取措施来确保系统安全。最重要的是,停止使用被感染的系统,并尽快与网络安全专家联系,以确定最佳的应对措施。

尽管文件扩展名的改变是.target勒索病毒的常见行为,但在某些情况下,这种病毒也可能不会改变文件的扩展名,而是通过其他方式提示文件已经被加密。因此,当系统出现异常文件无法打开或内容不可读时,也需要考虑可能受到勒索病毒感染的可能性,并及时采取应对措施。

被.target勒索病毒加密的数据文件如何恢复?

虽然.target勒索病毒加密的文件通常是难以解密的,但以下是一些尝试恢复数据的方法:

-

使用备份:如果您定期备份了数据,并且备份是在感染之前创建的,那么您可以通过简单地恢复备份文件来获取您的数据。备份是避免数据丢失的最佳方法之一。

-

专业数据恢复服务:如果您的数据对您来说非常重要,并且您愿意支付费用,您可以寻求专业的数据恢复服务。专业数据恢复公司可能拥有更先进的技术和资源来尝试恢复您的数据。

如不幸感染这个勒索病毒,您可添加我们的技术服务号(shujuxf)了解更多信息或寻求帮助

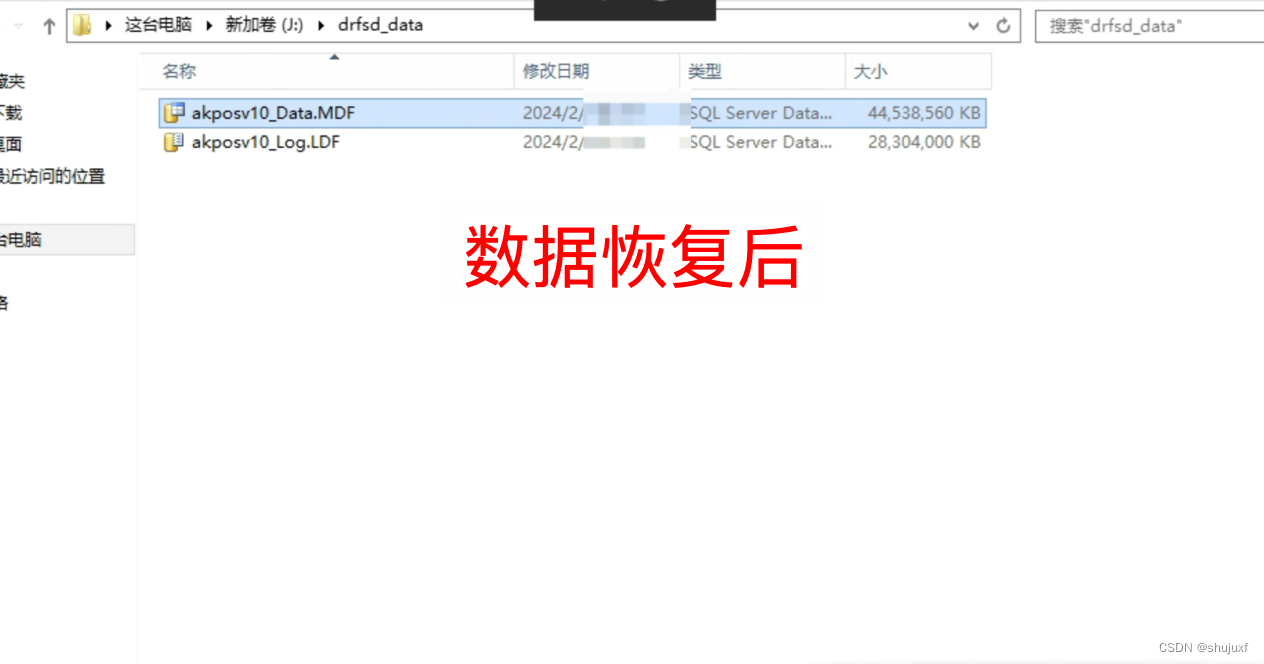

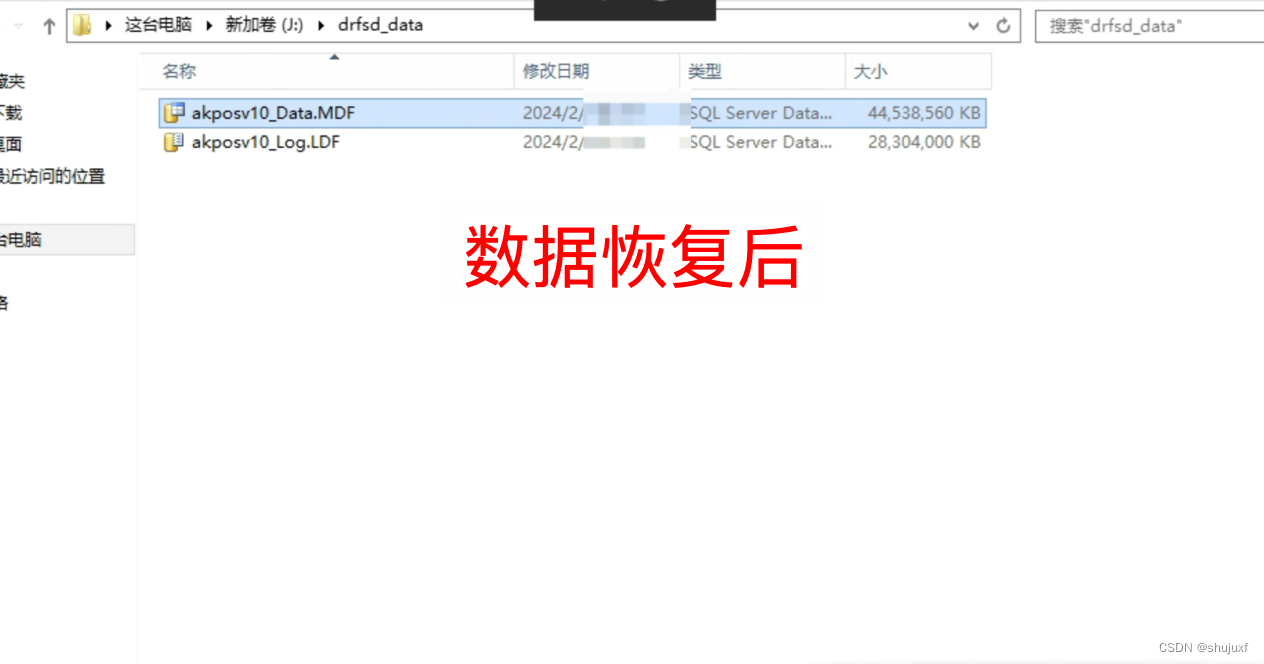

被.target勒索病毒加密后的数据恢复案例:

预防措施

要预防.target勒索病毒感染,以下是一些重要的预防措施:

-

保持系统更新:定期更新操作系统、应用程序和安全软件,以修补已知漏洞。勒索病毒通常会利用系统和软件的漏洞进行传播和感染,因此及时更新可以大大降低感染风险。

-

谨慎打开附件和链接:避免打开来自未知发件人的电子邮件附件,特别是包含可执行文件或压缩文件的附件。同样,不要点击不明链接,特别是来自不可信来源的链接。

-

使用可信赖的安全软件:安装和定期更新可信赖的杀毒软件和防火墙。这些软件可以帮助检测和阻止勒索病毒等恶意软件的入侵。

-

网络安全培训:为员工提供网络安全意识培训,教授如何识别可疑的电子邮件、附件和链接,并强调避免下载和打开不明文件的重要性。

-

定期备份数据:定期备份重要数据并将备份存储在离线环境中。如果您的系统受到勒索病毒感染,备份数据可以帮助您恢复文件而无需支付赎金。

-

最小权限原则:限制用户的权限,只给予他们工作所需的最低权限。这样可以减少勒索病毒感染后对系统的影响范围。

-

监控和检测:定期监控系统的活动并进行安全审计,以及时发现异常行为和潜在的安全威胁。

综上所述,预防.target勒索病毒感染的关键在于综合使用多种安全措施,包括定期更新系统和软件、谨慎处理电子邮件附件和链接、使用安全软件、加强员工安全意识培训、定期备份数据等。通过这些措施的有效实施,可以大大降低系统受到勒索病毒感染的风险。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,mallox勒索病毒,.pings勒索病毒,.dataru勒索病毒,.target勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,._locked勒索病毒,.babyk勒索病毒,.DevicData-P-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,.[[MyFile@waifu.club]].wis勒索病毒,[[backup@waifu.club]].wis勒索病毒,.[[Rast@airmail.cc]].wis勒索病毒,.locked勒索病毒,locked1勒索病毒,[henderson@cock.li].mkp勒索病毒,[myers@airmail.cc].mkp勒索病毒,[datastore@cyberfear.com].mkp,mkp勒索病毒,eking勒索病毒,.[bkpsvr@firemail.cc].eking勒索病毒,.Elibe勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,[Encryptedd@mailfence.com].faust勒索病毒,[Decipher@mailfence.com].faust勒索病毒,[datastore@cyberfear.com].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,.Carver勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

相关文章:

恢复被.target勒索病毒加密的数据文件:拒绝向.target勒索病毒支付赎金

引言: 在当今数字时代,勒索病毒已成为网络安全领域的一大威胁,而.target勒索病毒是其中引起广泛关注的一种变种。本文将深入探讨.target勒索病毒的特点以及被其加密的数据文件恢复方法。数据的重要性不容小觑,您可添加我们的技术…...

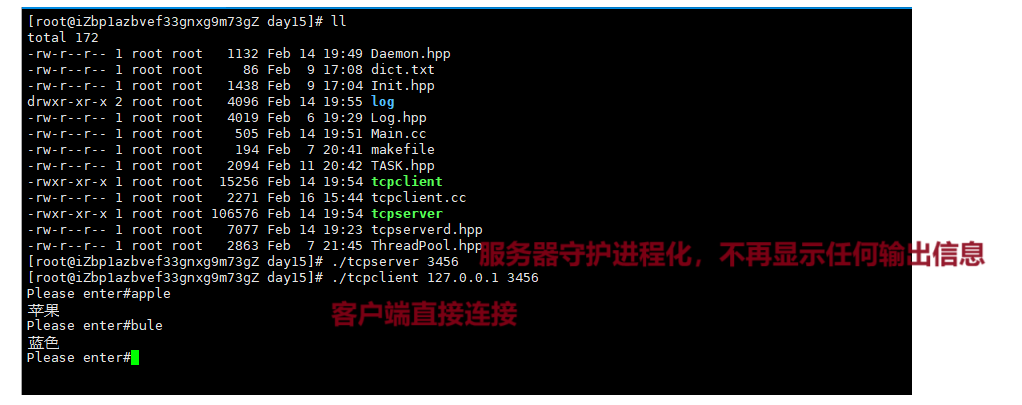

【Linux网络编程六】服务器守护进程化Daemon

【Linux网络编程六】服务器守护进程化Daemon 一.背景知识:前台与后台二.相关操作三.Linux的进程间关系四.自成会话五.守护进程四步骤六.服务器守护进程化 一.背景知识:前台与后台 核心知识就是一个用户在启动Linux时,都会给一个session会话&a…...

MySQL之json数据操作

1 MySQL之JSON数据 总所周知,mysql5.7以上提供了一种新的字段格式json,大概是mysql想把非关系型和关系型数据库一口通吃,所以推出了这种非常好用的格式,这样,我们的很多基于mongoDB的业务都可以用mysql去实现了。当然…...

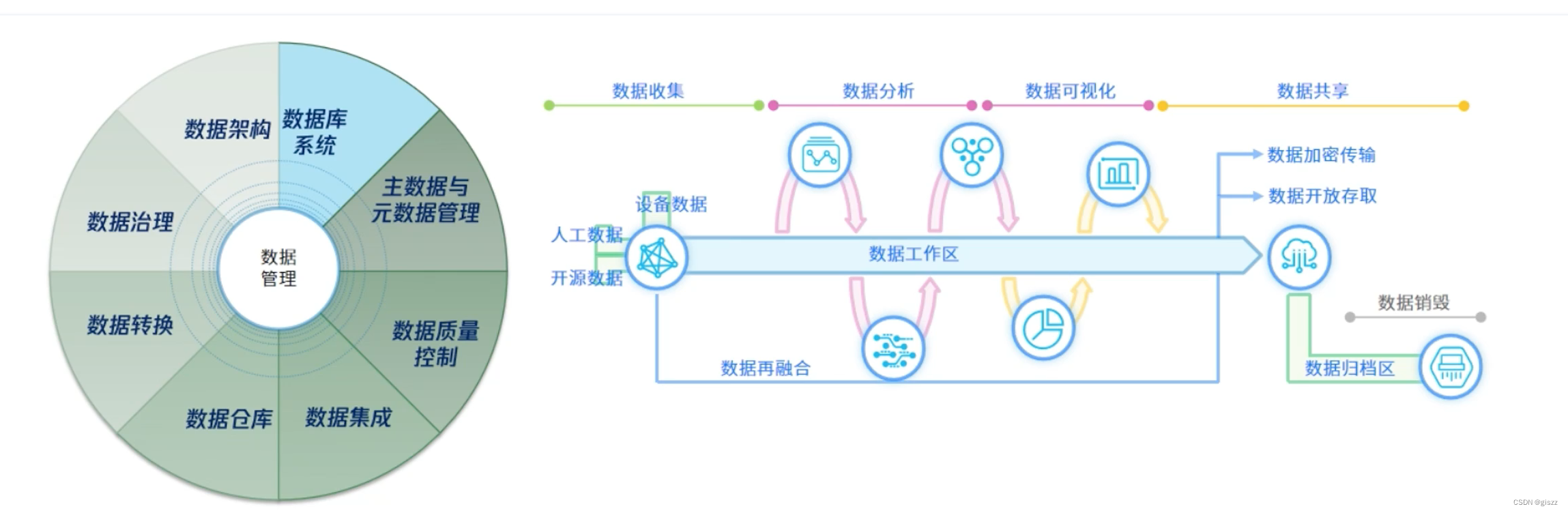

【大厂AI课学习笔记】【2.1 人工智能项目开发规划与目标】(5)数据管理

今天学习了数据管理,以及数据管理和数据治理的区别和联系。 数据管理:利用计算机硬件和软件技术对数据进行有效的收集、存储、处理和应用的过程其目的在于充分有效地发挥数据的作用。 实现数据有效管理的关键是数据组织。 数据管理和数据治理的区别&am…...

Linux满载CPU和运行内存的方法

查询CPU详细信息命令如下: 查看物理CPU型号: cat /proc/cpuinfo | grep name | cut -f2 -d: | uniq -c查看物理CPU个数 cat /proc/cpuinfo| grep "physical id"| sort| uniq| wc -l查看每个物理CPU中core的个数(即核数) cat /proc/cpuinfo…...

每日五道java面试题之java基础篇(九)

目录: 第一题 你们项⽬如何排查JVM问题第二题 ⼀个对象从加载到JVM,再到被GC清除,都经历了什么过程?第三题 怎么确定⼀个对象到底是不是垃圾?第四题 JVM有哪些垃圾回收算法?第五题 什么是STW? 第…...

spring @Transactional注解参数详解

事物注解方式: Transactional 当标于类前时, 标示类中所有方法都进行事物处理 , 例子: 1 Transactional public class TestServiceBean implements TestService {}当类中某些方法不需要事物时: Transactional public class TestServiceBean implements TestService {private…...

D - 串结构练习——字符串连接

串结构练习——字符串连接 Description 给定两个字符串string1和string2,将字符串string2连接在string1的后面,并将连接后的字符串输出。 连接后字符串长度不超过110。 Input 输入包含多组数据,每组测试数据包含两行,第一行代表s…...

什么样的服务器是高性能服务器?

首先,高性能服务器应具备高处理能力。随着业务的不断扩展和数据量的爆炸性增长,高性能服务器需要具备强大的计算能力,能够快速处理各种复杂的业务和数据。这要求高性能服务器采用先进的处理器技术,如多核处理器、GPU加速等&#x…...

数学建模【线性规划】

一、线性规划简介 线性规划通俗讲就是“有限的资源中获取最大的收益”(优化类问题)。而且所有的变量关系式都是线性的,不存在x、指数函数、对数函数、反比例函数、三角函数等。此模型要优化的就是在一组线性约束条件下,求线性目标…...

ChatGPT的大致原理

国外有个博主写了一篇博文,名字叫TChatGPT: Explained to KidsQ」, 直译过来就是,给小孩子解释什么是ChatGPT。 因为现实是很多的小孩子已经可以用父母的手机版ChatGPT玩了 ,ChatGPT几乎可以算得上无所不知,起码给小孩…...

蓝桥杯备赛_python_BFS搜索算法_刷题学习笔记

1 bfs广度优先搜索 1.1 是什么 1.2怎么实现 2案例学习 2.1.走迷宫 2.2.P1443 马的遍历 2.3. 九宫重排(看答案学的,实在写不来) 2.4.青蛙跳杯子(学完九宫重排再做bingo) 2.5. 长草 3.总结 1 bfs广度优先搜索 【P…...

)

轮播图的五种写法(原生、vue2、vue3、react类组件,react函数组件)

轮播图效果是一种在网页或应用程序中展示多张图片或内容的方式,通常以水平或垂直的方式循环播放。本文使用原生、vue2、vue3、react类组件,react函数组件五种写法实现了简单的轮播图效果,需要更多轮播效果需要再增加样式或者动画。 淡入淡出效果:每张图片渐渐淡入显示,然后…...

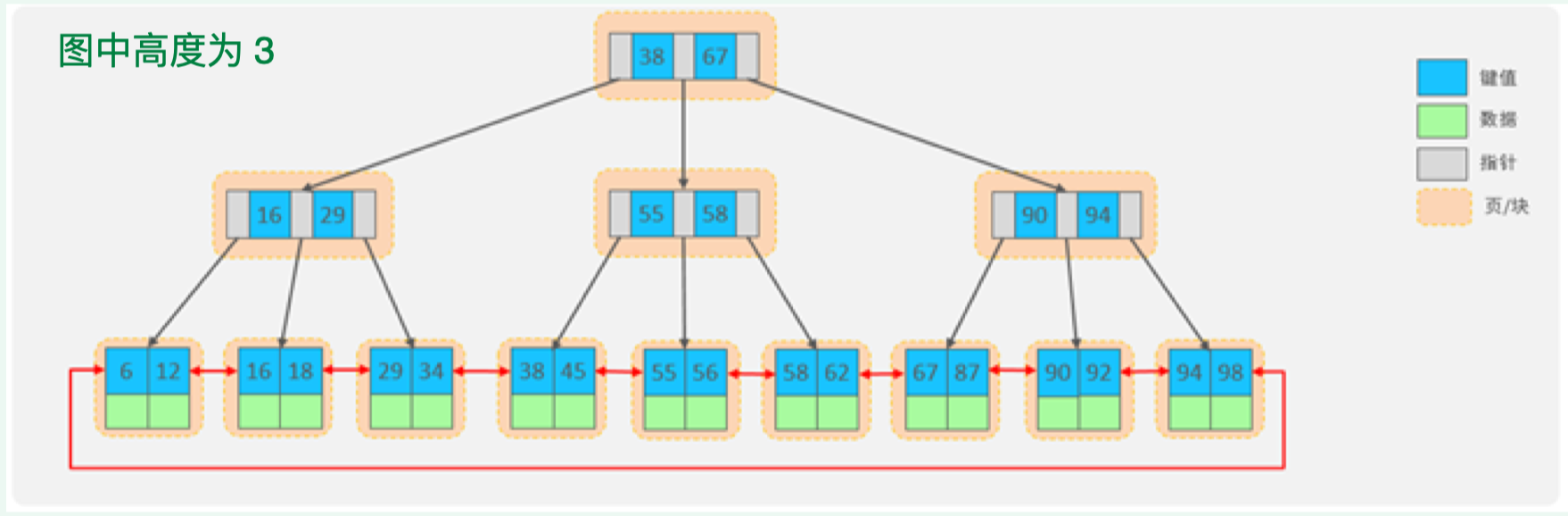

【MySQL】高度为2和3时B+树能够存储的记录数量的计算过程

文章目录 题目答案高度为2时的B树高度为3时的B树总结 GPT4 对话过程 题目 InnoDB主键索引的Btree在高度分别为 2 和 3 时,可以存储多少条记录? 答案 高度为2时的B树 计算过程: 使用公式 ( n 8 ( n 1 ) 6 16 1024 ) (n \times 8 …...

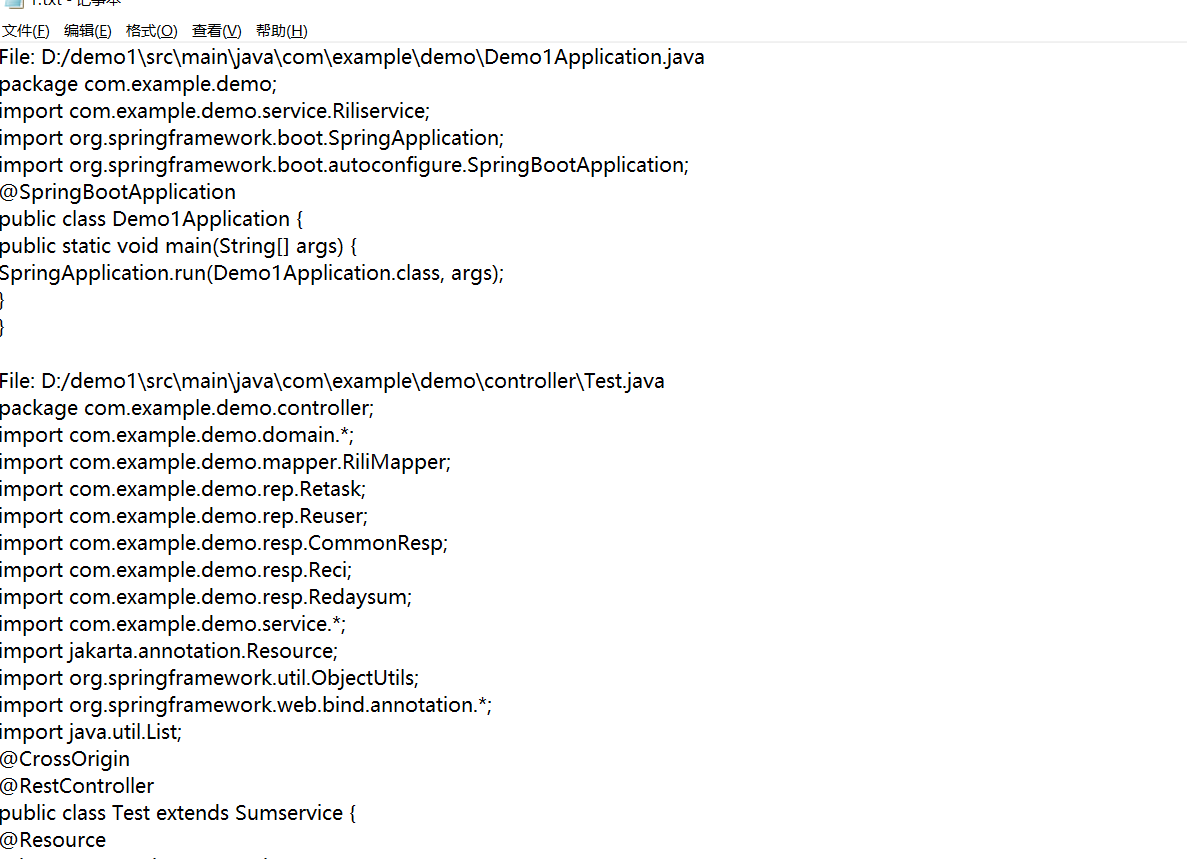

软件著作书 60页代码轻松搞定!(附exe和代码)

最近做了一个软件,准备去申请软件著作书,看着那60页的文档,确实难搞,不过幸好会用一点点python,就自己用python写了一个读取所有文件代码的程序,使用起来也很简单,过来分享一下 链接࿱…...

阿里文档类图像的智能识别,文档分类自定义分类器

阿里云文档类图像智能识别服务为用户提供了强大的文档处理能力,可以将文档图像中的文本内容、表格数据和结构化信息自动识别并提取出来。而自定义分类器则允许用户根据自己的需求,训练出更适合自己场景的文档分类模型。本文将详细介绍阿里云文档类图像智…...

)

256.【华为OD机试真题】会议室占用时间(区间合并算法-JavaPythonC++JS实现)

🚀点击这里可直接跳转到本专栏,可查阅顶置最新的华为OD机试宝典~ 本专栏所有题目均包含优质解题思路,高质量解题代码(Java&Python&C++&JS分别实现),详细代码讲解,助你深入学习,深度掌握! 文章目录 一. 题目二.解题思路三.题解代码Python题解代码JAVA题解…...

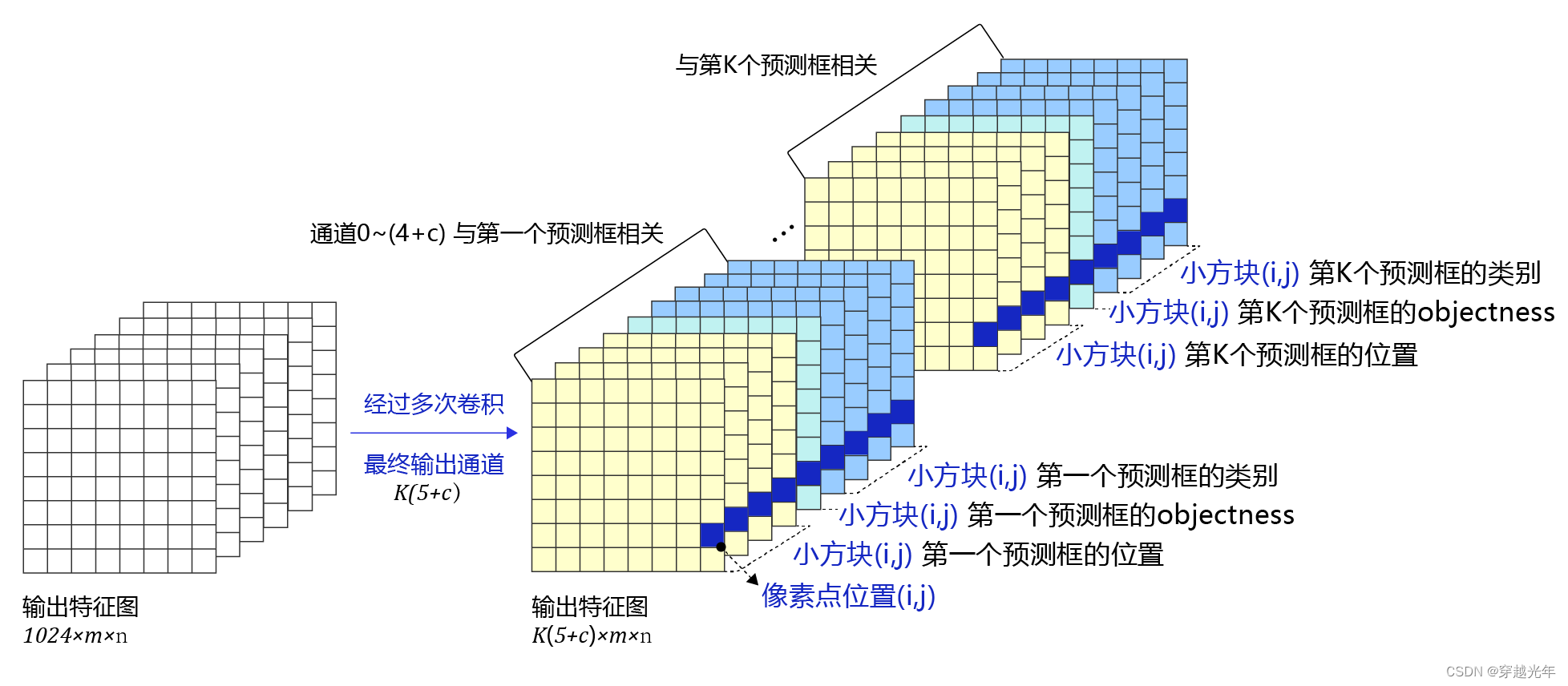

人工智能学习与实训笔记(三):神经网络之目标检测问题

人工智能专栏文章汇总:人工智能学习专栏文章汇总-CSDN博客 目录 三、目标检测问题 3.1 目标检测基础概念 3.1.1 边界框(bounding box) 3.1.2 锚框(Anchor box) 3.1.3 交并比 3.2 单阶段目标检测模型YOLOv3 3.2…...

)

SSM框架,Spring-ioc的学习(下)

拓展:在xml文件中读取外部配置文件 例:若要导入外部配置文件jdbc.properties <?xml version"1.0" encoding"UTF-8"?> <beans xmlns"<http://www.springframework.org/schema/beans>"xmlns:xsi"&l…...

【AIGC】Stable Diffusion的模型微调

为什么要做模型微调 模型微调可以在现有模型的基础上,让AI懂得如何更精确生成/生成特定的风格、概念、角色、姿势、对象。Stable Diffusion 模型的微调方法通常依赖于您要微调的具体任务和数据。 下面是一个通用的微调过程的概述: 准备数据集…...

多臂老虎机问题——一个面向初学者的指南

原文:towardsdatascience.com/the-multi-armed-bandit-problem-a-beginner-friendly-guide-2293ce7d8da8 多臂老虎机 (MAB) 是决策中的一个经典问题,其中代理必须在多个选项(称为“臂”)之间进行选择,并在一系列试验中…...

Legacy iOS Kit:让旧款iOS设备重获新生的终极免费工具

Legacy iOS Kit:让旧款iOS设备重获新生的终极免费工具 【免费下载链接】Legacy-iOS-Kit An all-in-one tool to restore/downgrade, save SHSH blobs, jailbreak legacy iOS devices, and more 项目地址: https://gitcode.com/gh_mirrors/le/Legacy-iOS-Kit …...

JetBrains IDE 试用期重置指南:3种简单方法恢复30天免费使用

JetBrains IDE 试用期重置指南:3种简单方法恢复30天免费使用 【免费下载链接】ide-eval-resetter 项目地址: https://gitcode.com/gh_mirrors/id/ide-eval-resetter 你是否曾经在紧张的项目开发中,突然发现你的 JetBrains IDE(如 Int…...

)

【程序源代码】校园论坛仿知乎贴吧微信小程序系统(含源码)

关键字:发帖,搜索,校园社区,Vue,服务,系统,管理,springboot,java,h2项目名称:校园论坛(仿知乎贴吧)微信小程序系统微信小程序校园论坛(仿知乎贴吧)系统是基于SpringBoot框架开发的一款轻量化校园论坛&#…...

B站视频转文字终极指南:5分钟掌握高效知识管理神器

B站视频转文字终极指南:5分钟掌握高效知识管理神器 【免费下载链接】bili2text Bilibili视频转文字,一步到位,输入链接即可使用 项目地址: https://gitcode.com/gh_mirrors/bi/bili2text 你是否曾为了一段精彩的B站课程内容࿰…...

从零打造3D打印外壳:精准适配Adafruit Trellis控制器全流程

1. 项目概述与核心思路如果你手头有一块Adafruit Trellis按钮板,想把它变成一个握感扎实、外观专业的独立设备,比如一个迷你音乐控制器或者游戏手柄,那么为它设计并打印一个专属外壳,几乎是必经之路。这个项目远不止是把电路板塞进…...

BG3 Mod Manager终极指南:如何轻松管理《博德之门3》模组

BG3 Mod Manager终极指南:如何轻松管理《博德之门3》模组 【免费下载链接】BG3ModManager A mod manager for Baldurs Gate 3. This is the only official source! 项目地址: https://gitcode.com/gh_mirrors/bg/BG3ModManager 你是否曾经因为《博德之门3》模…...

CHI协议WriteZero事务的DBIDResp与Comp响应机制解析

1. CHI协议中WriteZero事务的响应机制解析在AMBA 5 CHI协议中,WriteZero类事务(包括WriteUniqueZero和WriteNoSnpZero)的响应流程存在一个看似冗余的设计特点:它们会同时接收DBIDResp和Comp两种响应。这种现象常常让硬件设计工程师…...

)

别光看代码!聊聊51单片机做计算器时,那些新手容易踩的坑(键盘消抖、变量溢出、显示刷新)

51单片机计算器开发进阶指南:从功能实现到工程优化的深度解析 第一次在51单片机上实现计算器功能时,那种按下按键能看到数码管显示正确结果的兴奋感至今难忘。但真正投入实际使用后,各种问题接踵而至——按键偶尔失灵、大数运算出错、显示闪烁…...

国网智能电表解决方案:从HPLC通信到远程费控的架构与实战

1. 项目概述:从一块电表到一套能源数据中枢如果你家里最近换了新电表,或者从事与园区、工厂能源管理相关的工作,大概率会接触到一种外观更简洁、带液晶屏、还能远程抄表的智能电表。这背后,就是国网电能表解决方案的落地体现。它早…...