应用层协议 HTTP HTTPS

目录

应用层

再谈 "协议"

序列化和反序列化

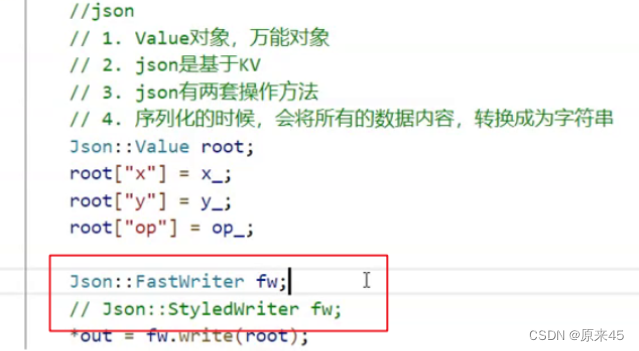

关于 json库

request序列化

request反序列化

response序列化

response反序列化

PS:命令宏

HTTP协议

认识URL

urlencode和urldecode

HTTP协议格式

HTTP请求

HTTP响应

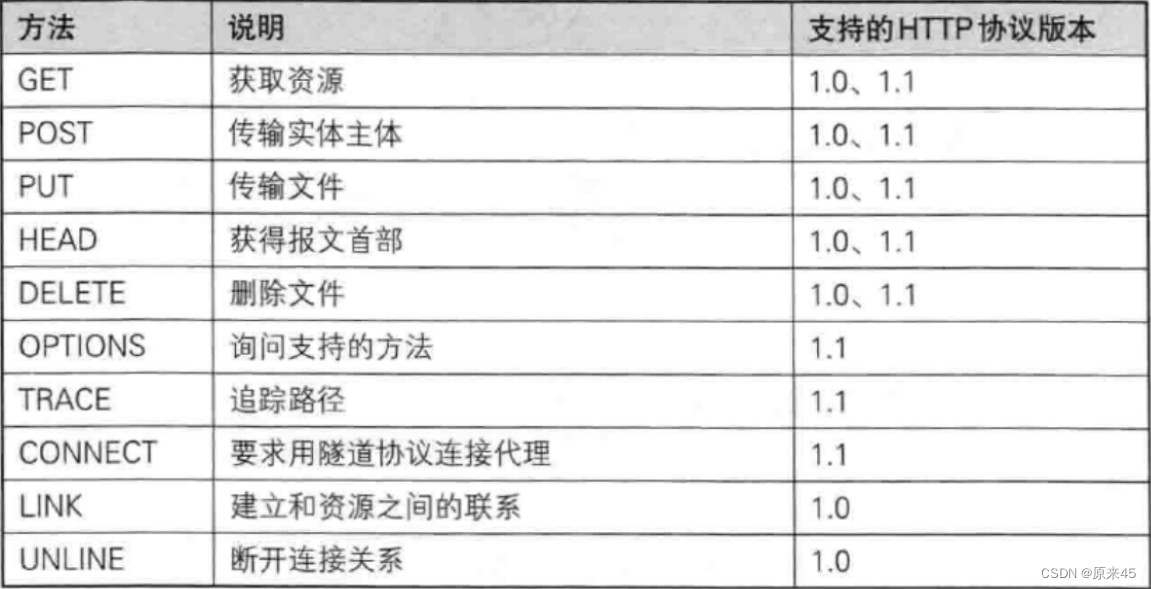

请求方法

编辑

HTTP的请求方法

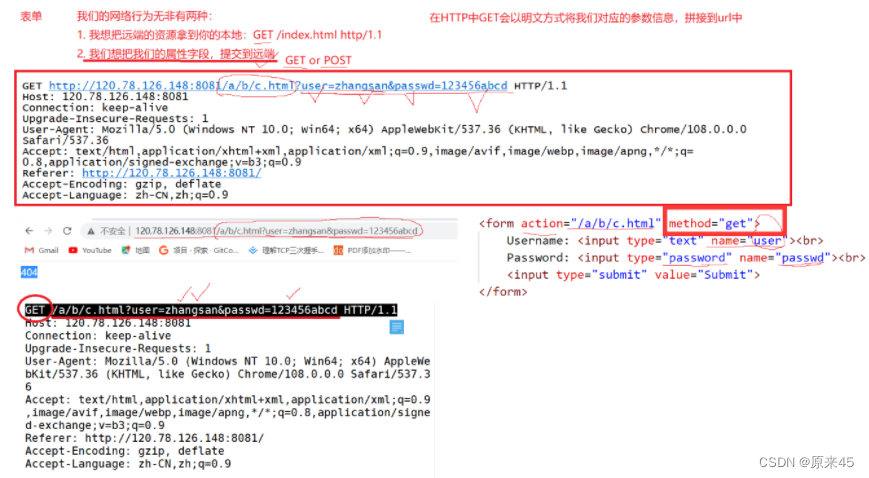

GET方法

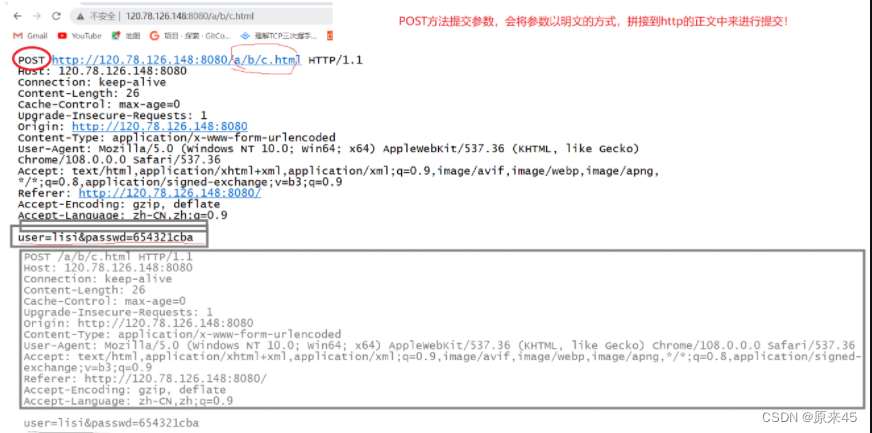

POST方法(浏览器自动选择POST)

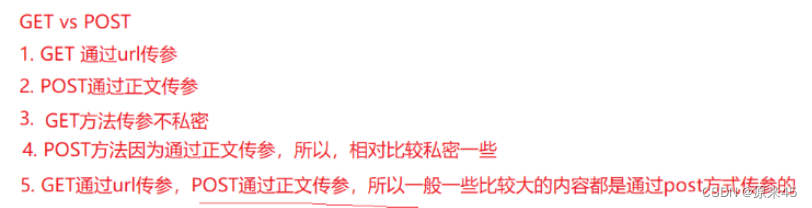

GRT VS POST

注意是私密,不是安不安全,GET和POST都是不安全的!

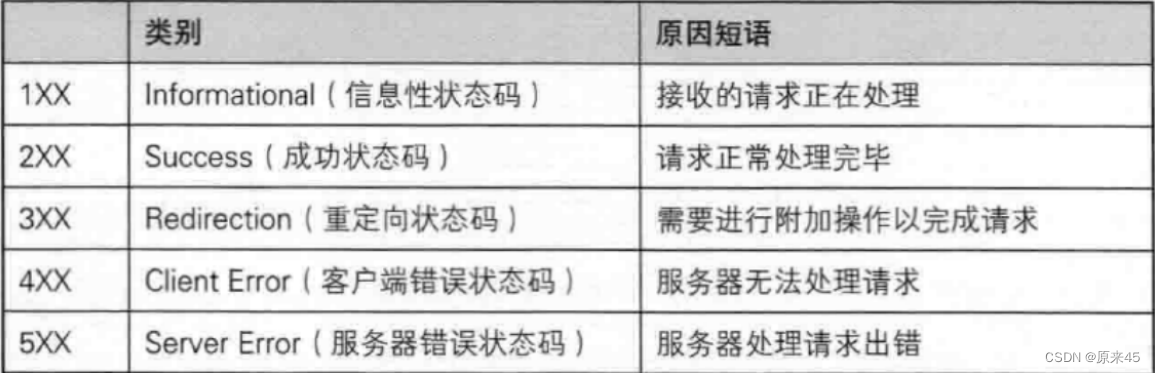

HTTP的状态码

HTTP常见Header

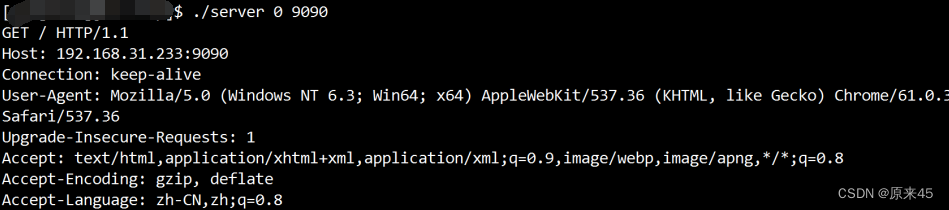

最简单的HTTP服务器

HTTPS协议

HTTPS 是什么

加密

为什么加密

常⻅的加密⽅式

对称加密

⾮对称加密

数据摘要 && 数据指纹

数字签名

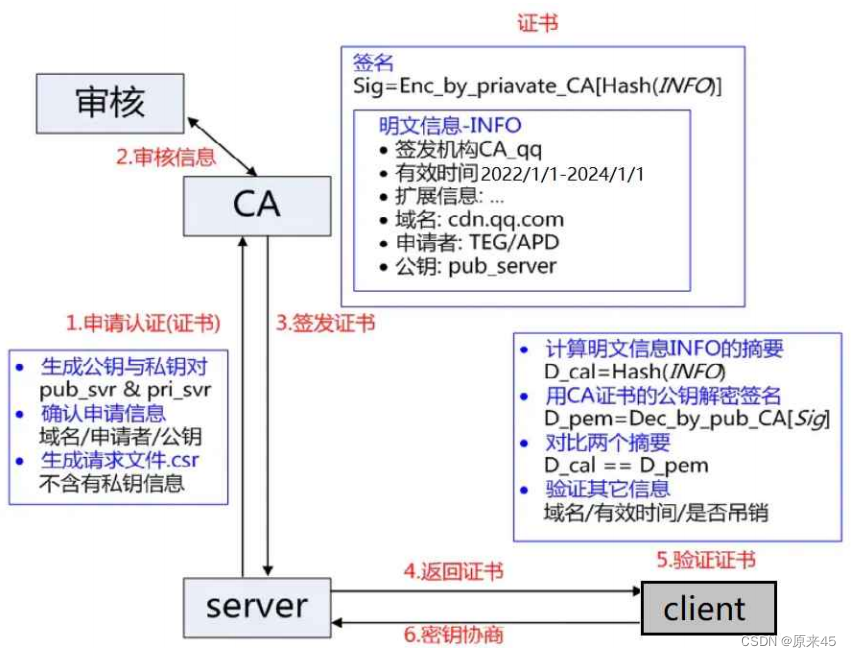

引⼊证书

CA认证

CSR

理解数据签名

HTTPS保证安全通信

客⼾端进⾏认证

查看浏览器的受信任证书发布机构

编辑对于常见的问题

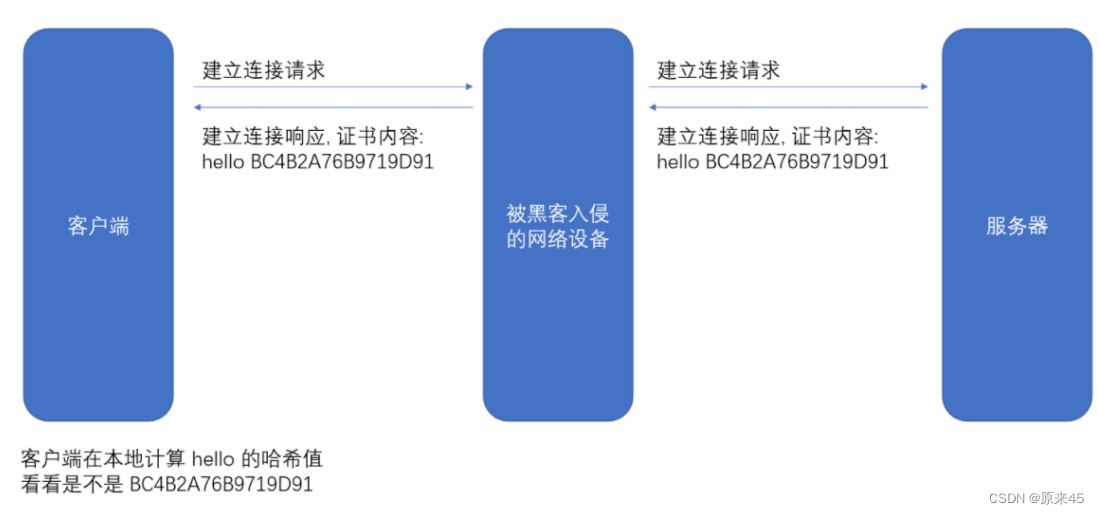

中间⼈有没有可能篡改该证书?

中间⼈整个掉包证书?

为什么摘要内容在⽹络传输的时候⼀定要加密形成签名?

为什么签名不直接加密,⽽是要先hash形成摘要?

如何成为中间⼈?

完整流程

C语言总结 在这 常见八大排序 在这

作者和朋友建立的社区: 非科班转码社区-CSDN社区云 💖 💛 💙

期待hxd的支持哈 🎉 🎉 🎉

最后是打鸡血环节: 想多了都是问题,做多了都是答案 🚀 🚀 🚀

最近作者和好友建立了一个公众号

公众号介绍:

专注于自学编程领域。由USTC、WHU、SDU等高校学生、ACM竞赛选手、CSDN万粉博主、双非上岸BAT学长原创。分享业内资讯、硬核原创资源、职业规划等,和大家一起努力、成长。( 二维码在文章底部哈! )

应用层

我们程序员写的一个个解决我们实际问题, 满足我们日常需求的网络程序, 都是在应用层

再谈 "协议"

协议是一种 "约定". socket api的接口, 在读写数据时, 都是按 "字符串" 的方式来发送接收的. 如果我们要传输一些 "结构化的数据" 怎么办呢?例如, 我们需要实现一个服务器版的加法器. 我们需要客户端把要计算的两个加数发过去, 然后由服务器进行计算, 最后再把结果返回给客户端约定方案一:客户端发送一个形如"1+1"的字符串;这个字符串中有两个操作数, 都是整形;两个数字之间会有一个字符是运算符, 运算符只能是 + ;数字和运算符之间没有空格约定方案二:定义结构体来表示我们需要交互的信息;发送数据时将这个结构体按照一个规则转换成字符串, 接收到数据的时候再按照相同的规则把字符串转化回结构体;这个过程叫做 "序列化" 和 "反序列化"无论我们采用方案一, 还是方案二, 还是其他的方案, 只要保证, 一端发送时构造的数据, 在另一端能够正确的进行解析, 就是ok的. 这种约定, 就是 应用层协议。

序列化和反序列化

我们把一个结构化数据转换为字符串/字符流的序列称为序列化。

我们把发过来的字符串按照我们的要求转换为服务器所需要的对象我们称为反序列化。关于 json库

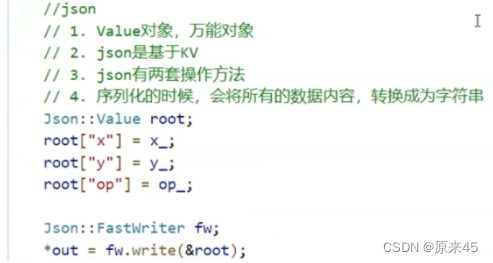

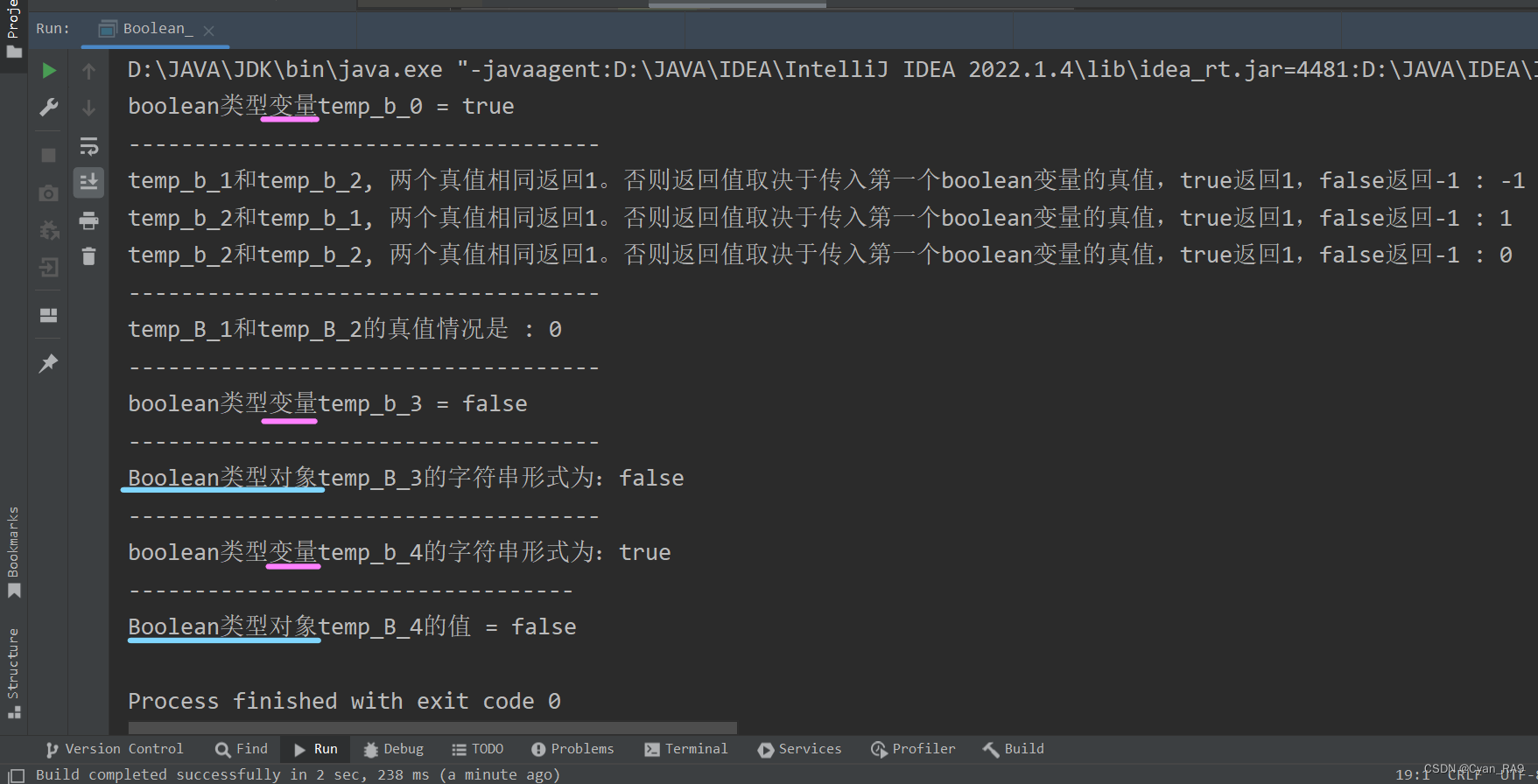

request序列化

是有两种方法

request反序列化

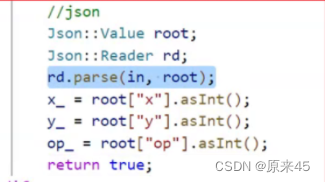

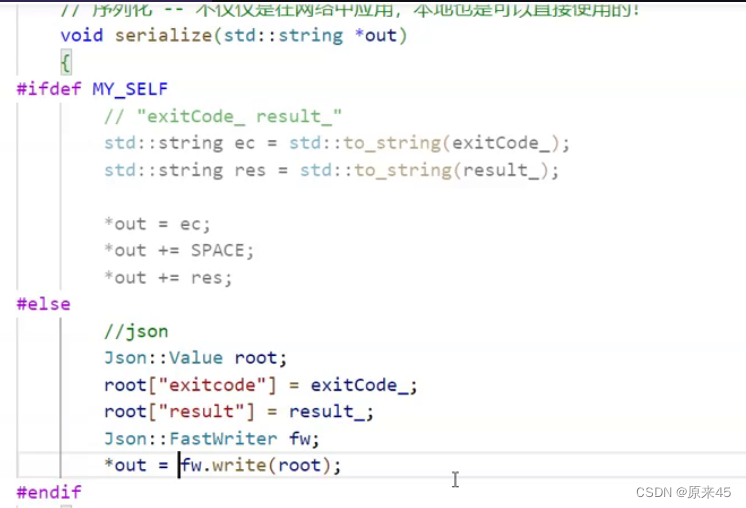

response序列化

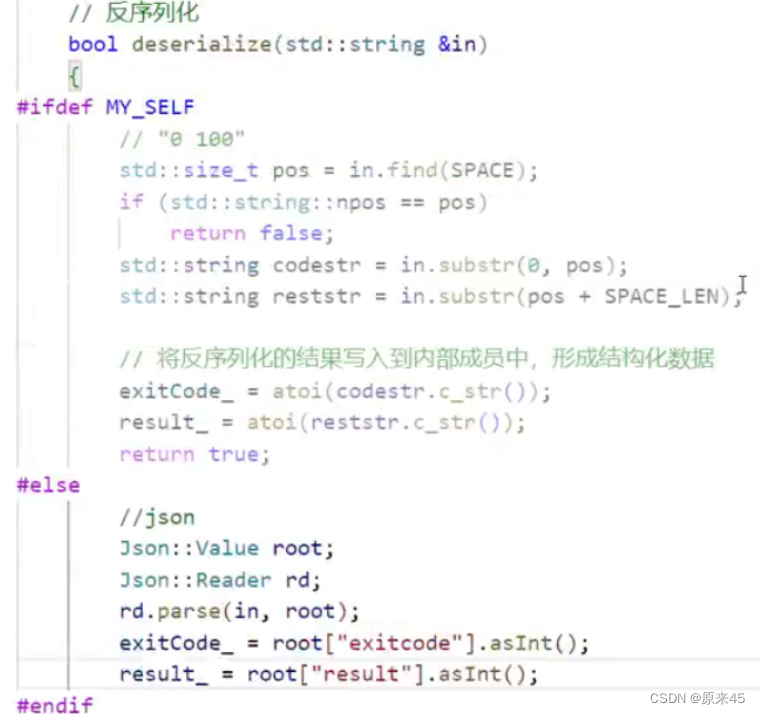

response反序列化

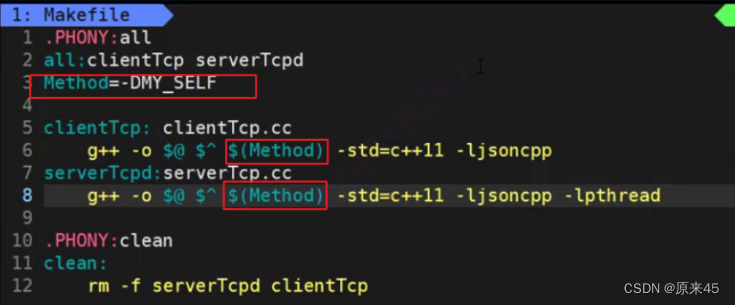

PS:命令宏

-D --> 命令行式去定义宏

这就是定义了一个宏MY_SELF

注释掉Method就是空,就说明MY_SELF没有定义,这样我们就可以通过makefile来去是否定义宏从而选择是否使用json的那部分代码,这样就不用改源代码了 。

HTTP协议

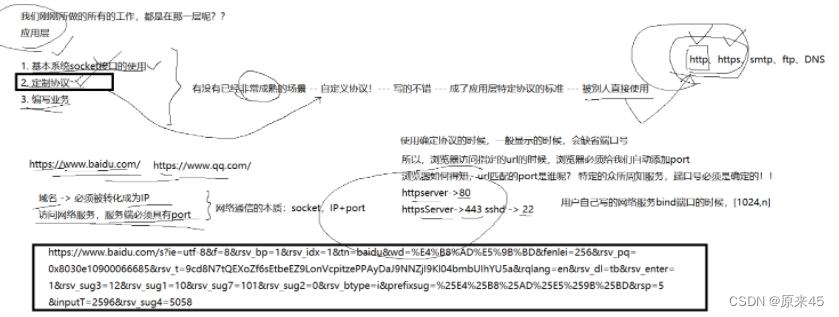

可以省略端口号是因为这些成熟的协议,端口号和协议是绑定的,知道了协议,也就知道端口号虽然我们说, 应用层协议是我们程序猿自己定的.但实际上, 已经有大佬们定义了一些现成的, 又非常好用的应用层协议, 供我们直接参考使用. HTTP(超文本传输协议) 就是其中之一.认识URL

url(unite resource locacte):统一资源定位符

url上面ip+port+路径就定位了全球网络上唯一的一份资源

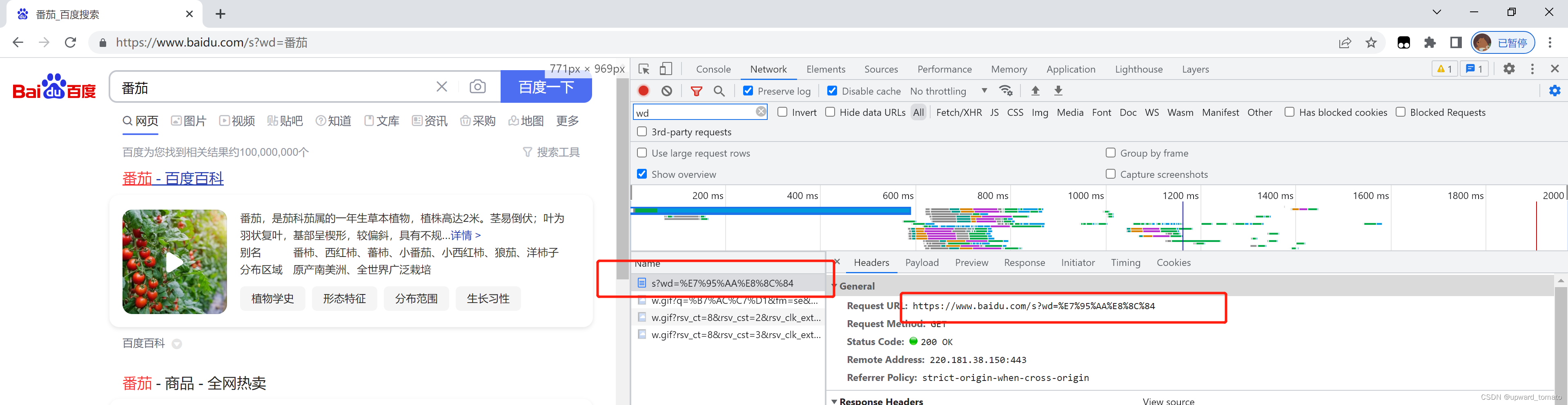

平时我们俗称的 "网址" 其实就是说的 URLurlencode和urldecode

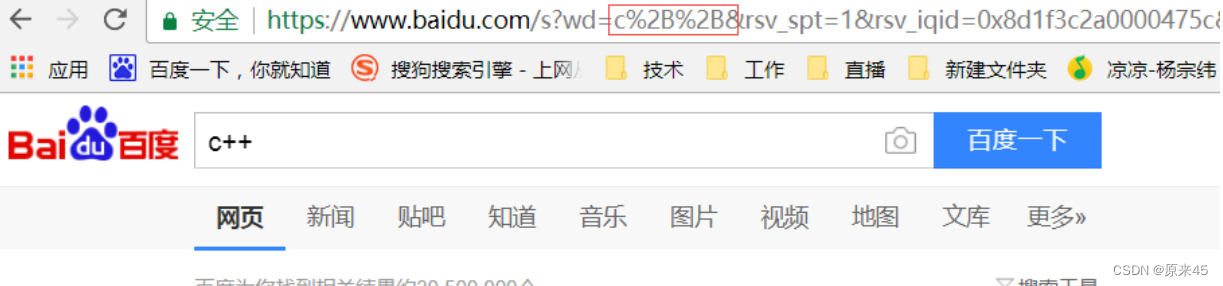

像 / ? : 等这样的字符, 已经被url当做特殊意义理解了. 因此这些字符不能随意出现.比如, 某个参数中需要带有这些特殊字符, 就必须先对特殊字符进行转义.转义的规则如下:将需要转码的字符转为16进制,然后从右到左,取4位(不足4位直接处理),每2位做一位,前面加上%,编码成%XY格式例如:"+" 被转义成了 "%2B"urldecode就是urlencode的逆过程;HTTP协议格式

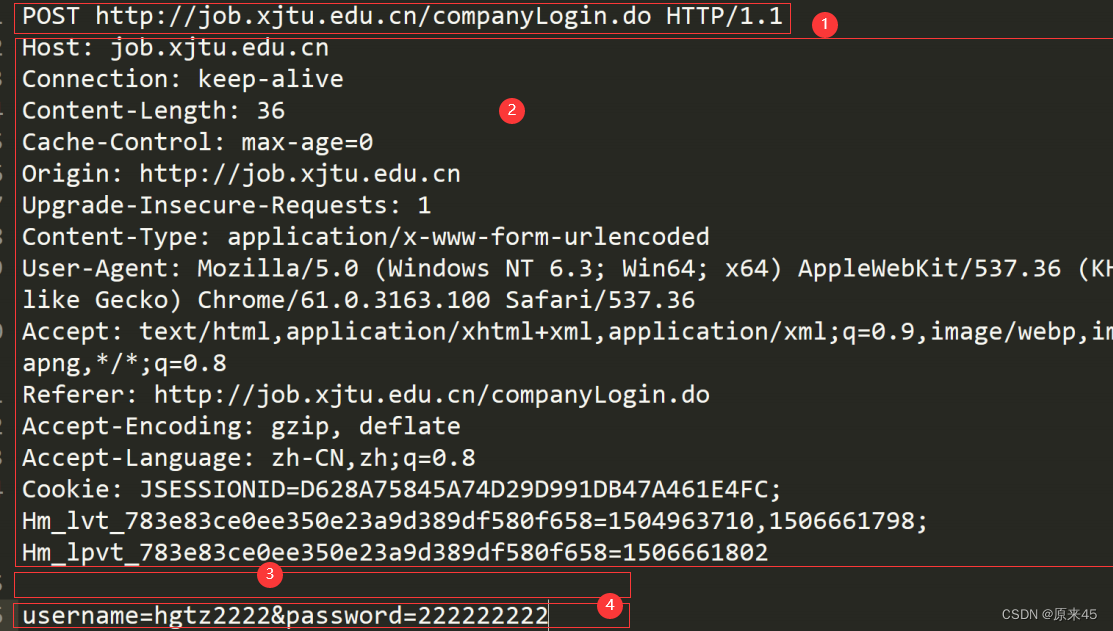

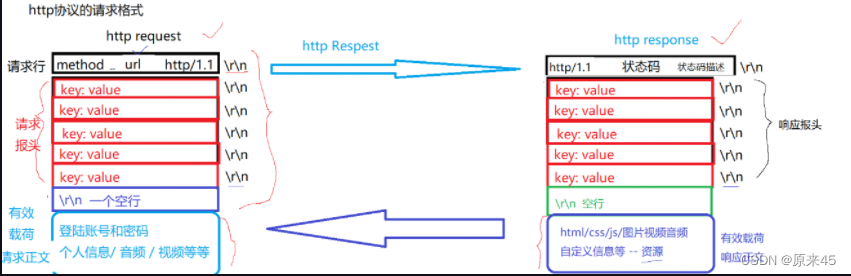

HTTP请求

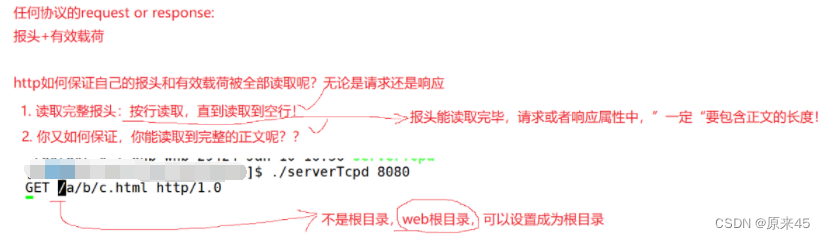

首行: [方法] + [url] + [版本]Header: 请求的属性, 冒号分割的键值对;每组属性之间使用\n分隔;遇到空行表示Header部分结束Body: 空行后面的内容都是Body. Body允许为空字符串. 如果Body存在, 则在Header中会有一个Content-Length属性来标识Body的长度;http是基于行的一个协议

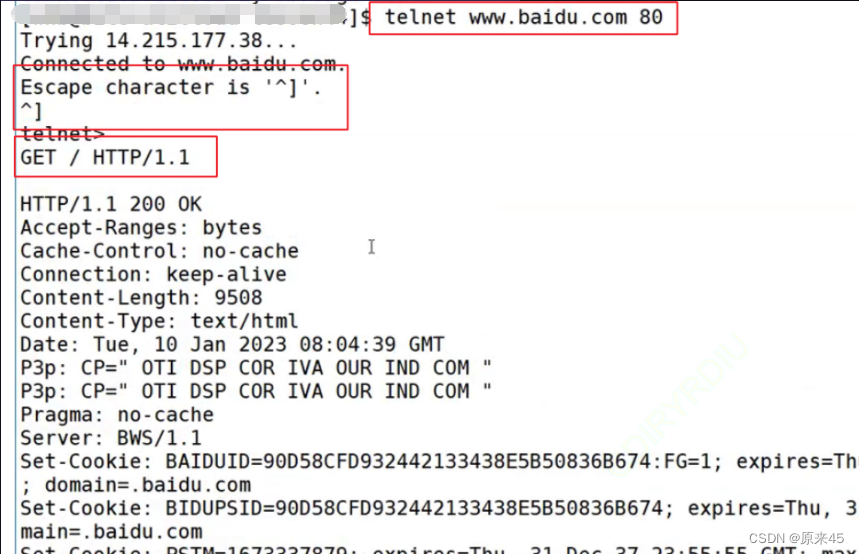

右边第一个可以叫做状态行通过命令行获取百度给他的响应

telnet GET / HTTP/1.1

(telnet 远程以协议的方式登录某种服务)

(http在请求时大小写是忽略的)

展现出来的东西和上面画的图是对应的

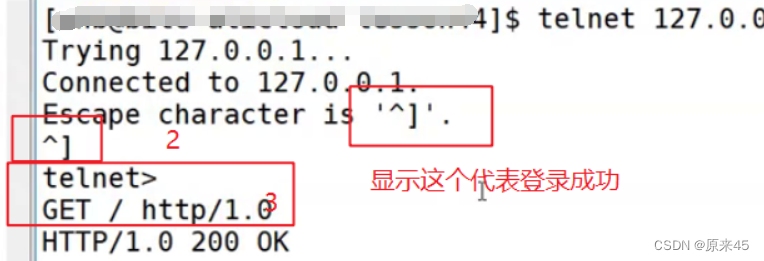

2是我们的输入,进入telnet命令行

3是GET那行,就是我们去发送 GET / http/1.0

然后给我们返回了HTTP....(得到的响应)HTTP响应

首行: [版本号] + [状态码] + [状态码解释]Header: 请求的属性, 冒号分割的键值对;每组属性之间使用\n分隔;遇到空行表示Header部分结束Body: 空行后面的内容都是Body. Body允许为空字符串. 如果Body存在, 则在Header中会有一个Content-Length属性来标识Body的长度; 如果服务器返回了一个html页面, 那么html页面内容就是在body中.请求方法

HTTP的请求方法

其中最常用的就是GET方法和POST方法.

GET方法

POST方法(浏览器自动选择POST)

GRT VS POST

注意是私密,不是安不安全,GET和POST都是不安全的!

HTTP的状态码

最常见的状态码, 比如 200(OK), 404(Not Found), 403(Forbidden), 302(Redirect, 重定向), 504(Bad Gateway)

HTTP常见Header

Content-Type: 数据类型(text/html等);Content-Length: Body的长度;Host: 客户端告知服务器, 所请求的资源是在哪个主机的哪个端口上;User-Agent: 声明用户的操作系统和浏览器版本信息;referer: 当前页面是从哪个页面跳转过来的;location: 搭配3xx状态码使用, 告诉客户端接下来要去哪里访问;Cookie: 用于在客户端存储少量信息. 通常用于实现会话(session)的功能;最简单的HTTP服务器

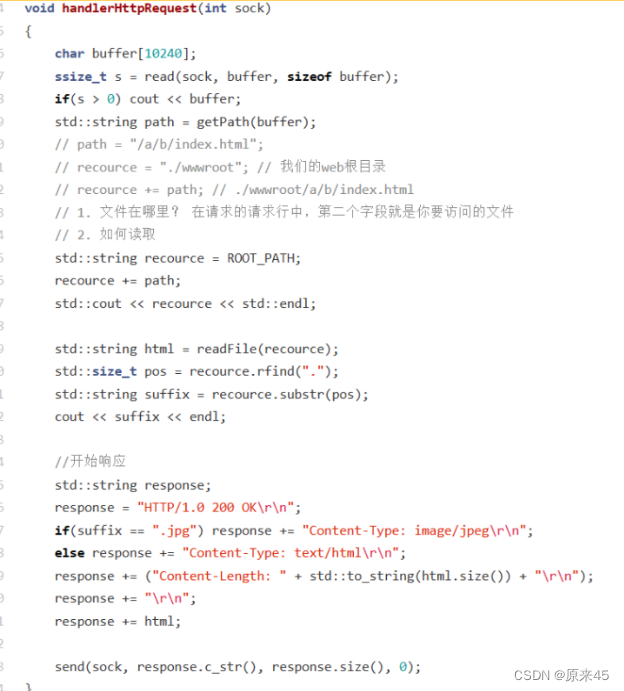

实现一个最简单的HTTP服务器, 只在网页上输出 "hello world"; 只要我们按照HTTP协议的要求构造数据, 就很容易能做到;#include <sys/socket.h> #include <netinet/in.h> #include <arpa/inet.h> #include <unistd.h> #include <stdio.h> #include <string.h> #include <stdlib.h> void Usage() {printf("usage: ./server [ip] [port]\n"); } int main(int argc, char *argv[]) {if (argc != 3){Usage();return 1;}// 1int fd = socket(AF_INET, SOCK_STREAM, 0);if (fd < 0){perror("socket");return 1;}// 2struct sockaddr_in addr;addr.sin_family = AF_INET;addr.sin_addr.s_addr = inet_addr(argv[1]);addr.sin_port = htons(atoi(argv[2]));// 3int ret = bind(fd, (struct sockaddr *)&addr, sizeof(addr));if (ret < 0){perror("bind");return 1;}// 4ret = listen(fd, 10);if (ret < 0){perror("listen");return 1;}for (;;){struct sockaddr_in client_addr;socklen_t len;// 5int client_fd = accept(fd, (struct sockaddr *)&client_addr, &len);if (client_fd < 0){perror("accept");continue;}char input_buf[1024 * 10] = {0}; // 用一个足够大的缓冲区直接把数据读完.ssize_t read_size = read(client_fd, input_buf, sizeof(input_buf) - 1);if (read_size < 0){return 1;}printf("[Request] %s", input_buf);char buf[1024] = {0};const char *hello = "<h1>hello world</h1>";sprintf(buf, "HTTP/1.0 200 OK\nContent-Length:%lu\n\n%s", strlen(hello), hello);write(client_fd, buf, strlen(buf));}return 0; }编译, 启动服务. 在浏览器中输入 http://[ip]:[port], 就能看到显示的结果 "Hello World"

备注:

此处我们使用 9090 端口号启动了HTTP服务器. 虽然HTTP服务器一般使用80端口,但这只是一个通用的习惯. 并不是说HTTP服务器就不能使用其他的端口号.使用chrome测试我们的服务器时, 可以看到服务器打出的请求中还有一个 GET /favicon.ico HTTP/1.1 这样的请求.

HTTPS协议

HTTPS 是什么

s--SSL/TLS https发送的数据会经过这个s进行加密。

HTTPS 也是⼀个应⽤层协议. 是在 HTTP 协议的基础上引⼊了⼀个加密层.HTTP 协议内容都是按照⽂本的⽅式明⽂传输的. 这就导致在传输过程中出现⼀些被篡改的情况

PS:

我们目前考虑的是传输的问题,客户端属于360等属于桌面级软件的开发,服务端他们公司的机房的硬件和他们的软件都具有工业级安全的能力,所以我们考虑中间人攻击。

加密

加密就是把 明⽂ (要传输的信息)进⾏⼀系列变换, ⽣成 密⽂

解密就是把 密⽂ 再进⾏⼀系列变换, 还原成 明⽂在这个加密和解密的过程中, 往往需要⼀个或者多个中间的数据, 辅助进⾏这个过程, 这样的数据称为 密钥 (正确发⾳ yue 四声, 不过⼤家平时都读作 yao 四声为什么加密

因为http的内容是明⽂传输的,明⽂数据会经过路由器、wifi热点、通信服务运营商、代理服务 器等多个物理节点,如果信息在传输过程中被劫持,传输的内容就完全暴露了。劫持者还可以篡改传 输的信息且不被双⽅察觉,这就是 中间⼈攻击 ,所以我们才需要对信息进⾏加密。在互联⽹上, 明⽂传输是⽐较危险的事情!!!HTTPS 就是在 HTTP 的基础上进⾏了加密, 进⼀步的来保证⽤⼾的信息安全~常⻅的加密⽅式

对称加密

- 采⽤单钥密码系统的加密⽅法,同⼀个密钥可以同时⽤作信息的加密和解密,这种加密⽅法称为对称加密,也称为单密钥加密,特征:加密和解密所⽤的密钥是相同的。

- 常⻅对称加密算法(了解):DES、3DES、AES、TDEA、Blowfish、RC2等。

- 特点:算法公开、计算量⼩、加密速度快、加密效率⾼。

对称加密其实就是通过同⼀个 "密钥" , 把明⽂加密成密⽂, 并且也能把密⽂解密成明⽂[⼀个简单的对称加密, 按位异或假设 明⽂ a = 1234, 密钥 key = 8888则加密 a ^ key 得到的密⽂ b 为 9834.然后针对密⽂ 9834 再次进⾏运算 b ^ key, 得到的就是原来的明⽂ 1234.(对于字符串的对称加密也是同理, 每⼀个字符都可以表⽰成⼀个数字)当然, 按位异或只是最简单的对称加密. HTTPS 中并不是使⽤按位异或.]⾮对称加密

- 需要两个密钥来进⾏加密和解密,这两个密钥是公开密钥(public key,简称公钥)和私有密钥 (private key,简称私钥)。

- 常⻅⾮对称加密算法(了解):RSA,DSA,ECDSA。

- 特点:算法强度复杂、安全性依赖于算法与密钥但是由于其算法复杂,⽽使得加密解密速度没有对称加密解密的速度快。

⾮对称加密要⽤到两个密钥, ⼀个叫做 "公钥", ⼀个叫做 "私钥"。公钥和私钥是配对的. 最⼤的缺点就是运算速度⾮常慢,⽐对称加密要慢很多。通过公钥对明⽂加密, 变成密⽂通过私钥对密⽂解密, 变成明⽂也可以反着⽤通过私钥对明⽂加密, 变成密⽂通过公钥对密⽂解密, 变成明⽂数据摘要 && 数据指纹

- 数字指纹(数据摘要),其基本原理是利⽤单向散列函数(Hash函数)对信息进⾏运算,⽣成⼀串固定⻓度的数字摘要。数字指纹并不是⼀种加密机制,但可以⽤来判断数据有没有被窜改。

- 摘要常⻅算法:有MD5、SHA1、SHA256、SHA512等,算法把⽆限的映射成有限,因此可能会有碰撞(两个不同的信息,算出的摘要相同,但是概率⾮常低)。

- 摘要特征:和加密算法的区别是,摘要严格意义不是加密,因为没有解密,只不过从摘要很难反推原信息,通常⽤来进⾏数据对⽐。

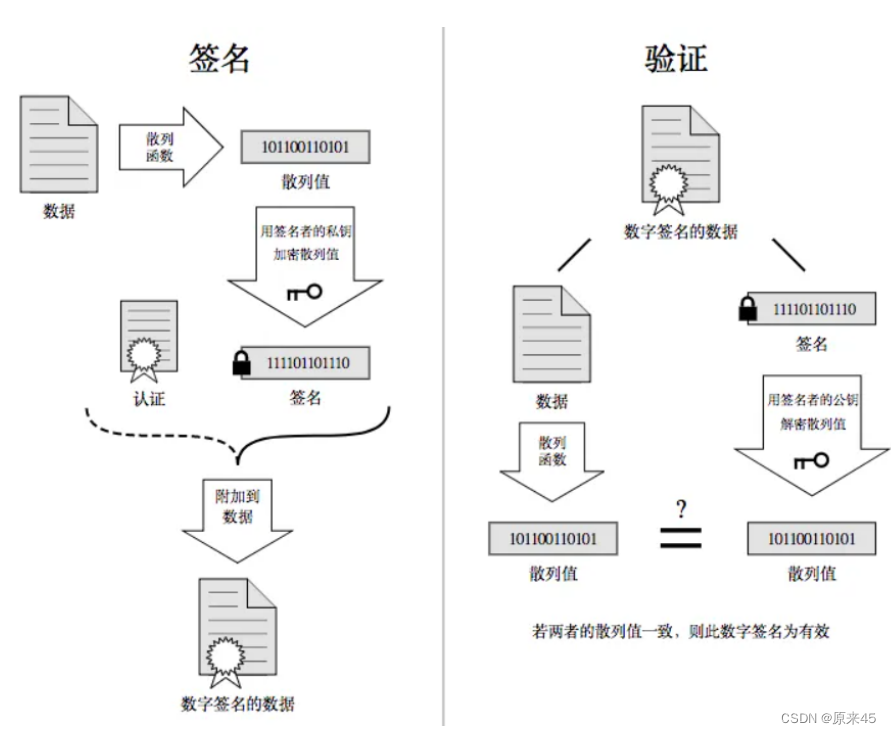

数字签名

摘要经过加密,就得到数字签名。既然要保证数据安全, 就需要进⾏ "加密"。⽹络传输中不再直接传输明⽂了, ⽽是加密之后的 "密⽂"。加密的⽅式有很多, 但是整体可以分成两⼤类: 对称加密 和 ⾮对称加密。引⼊证书

为了防止中间人攻击,便引入了证书。

CA认证

服务端在使⽤HTTPS前,需要向CA机构申领⼀份数字证书,数字证书⾥含有证书申请者信息、公钥信息等。服务器把证书传输给浏览器,浏览器从证书⾥获取公钥就⾏了,证书就如⾝份证,证明服务端公钥的权威性。这个 证书 可以理解成是⼀个结构化的字符串, ⾥⾯包含了以下信息:

- 证书发布机构

- 证书有效期

- 公钥

- 证书所有者

- 签名

- ......

需要注意的是:申请证书的时候,需要在特定平台⽣成,会同时⽣成⼀对⼉密钥对⼉,即公钥和私钥。这对密钥对⼉就是⽤来在⽹络通信中进⾏明⽂加密以及数字签名的。其中公钥会随着CSR⽂件,⼀起发给CA进⾏权威认证,私钥服务端⾃⼰保留,⽤来后续进⾏通信(其实主要就是⽤来交换对称秘钥)CSR

可以使⽤在线⽣成CSR和私钥:https://myssl.com/csr_create.html

形成CSR之后,后续就是向CA进⾏申请认证,不过⼀般认证过程很繁琐,⽹络各种提供证书申请的服务商,⼀般真的需要,直接找平台解决就⾏。理解数据签名

签名的形成是基于⾮对称加密算法的,注意,⽬前暂时和https没有关系,不要和https中的公钥私钥搞混了。当服务端申请CA证书的时候,CA机构会对该服务端进⾏审核,并专⻔为该⽹站形成数字签名,过程如下:

- CA机构拥有⾮对称加密的私钥A和公钥A'。

- CA机构对服务端申请的证书明⽂数据进⾏hash,形成数据摘要。

- 然后对数据摘要⽤CA私钥A'加密,得到数字签名S。

服务端申请的证书明⽂和数字签名S 共同组成了数字证书,这样⼀份数字证书就可以颁发给服务端了。HTTPS保证安全通信

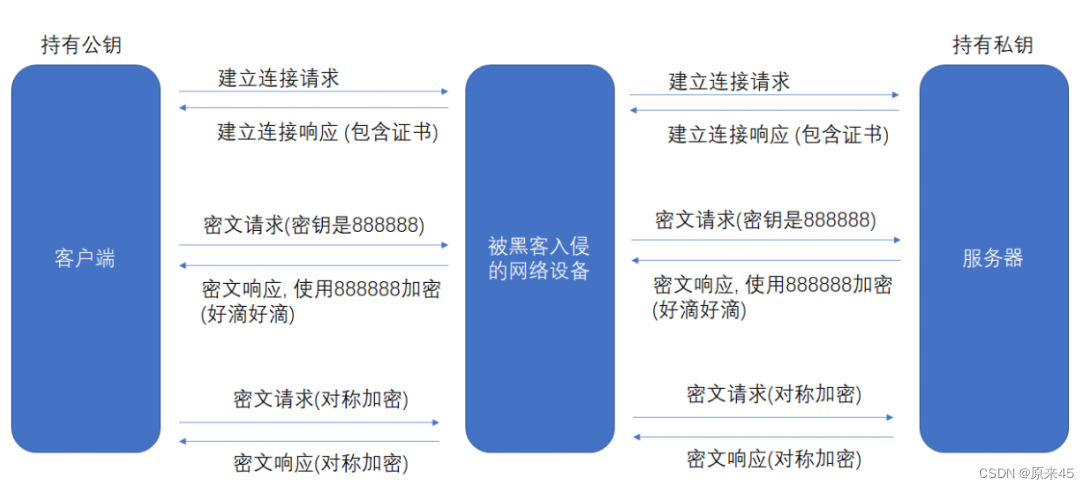

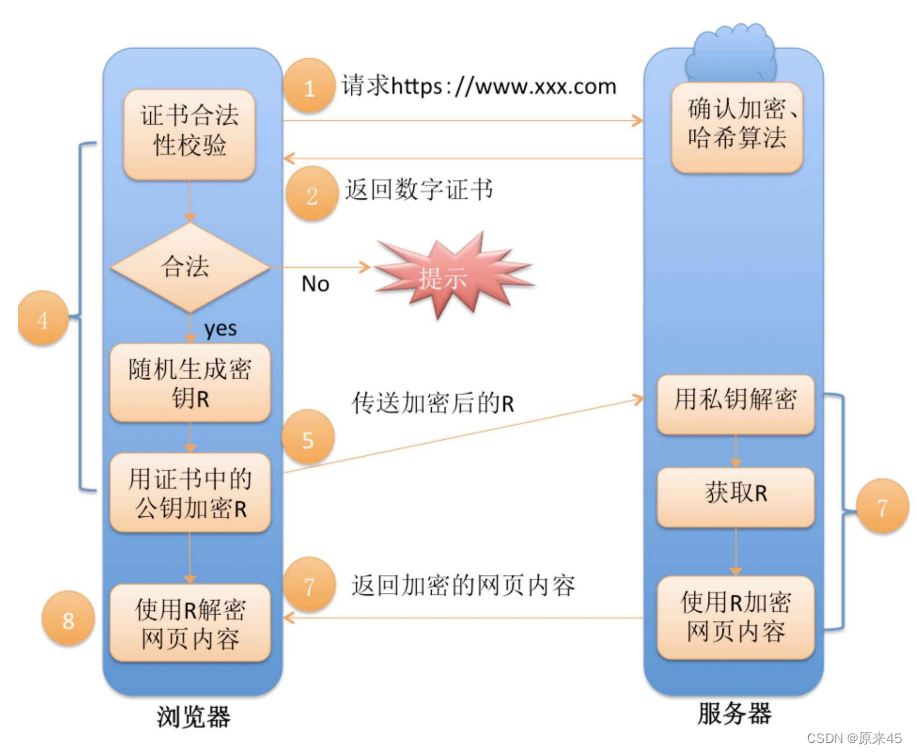

⾮对称加密 + 对称加密 + 证书认证

在客⼾端和服务器刚⼀建⽴连接的时候, 服务器给客⼾端返回⼀个 证书,证书包含了之前服务端的公钥, 也包含了⽹站的⾝份信息客⼾端进⾏认证

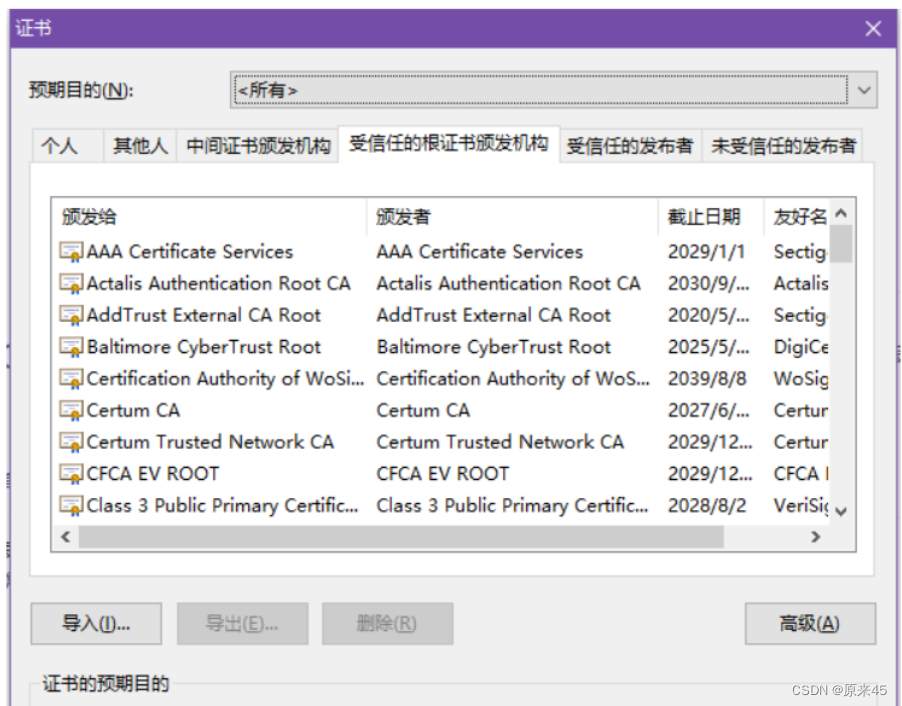

- 当客⼾端获取到这个证书之后, 会对证书进⾏校验(防⽌证书是伪造的).

- 判定证书的有效期是否过期.

- 判定证书的发布机构是否受信任(操作系统中已内置的受信任的证书发布机构). 验证证书是否被篡改: 从系统中拿到该证书发布机构的公钥, 对签名解密, 得到⼀个 hash 值(称为数据摘要), 设为 hash1. 然后计算整个证书的 hash 值, 设为 hash2. 对⽐ hash1 和 hash2 是否相等. 如果相等, 则说明证书是没有被篡改过的.

查看浏览器的受信任证书发布机构

Chrome 浏览器, 点击右上⻆的

选择 "设置", 搜索 "证书管理" , 即可看到以下界⾯. (如果没有,在隐私设置和安全性->安全⾥⾯找找)

对于常见的问题

中间⼈有没有可能篡改该证书?

- 中间⼈篡改了证书的明⽂。

- 由于他没有CA机构的私钥,所以⽆法hash之后⽤私钥加密形成签名,那么也就没法办法对篡改后的证书形成匹配的签名。

- 如果强⾏篡改,客⼾端收到该证书后会发现明⽂和签名解密后的值不⼀致,则说明证书已被篡改,证书不可信,从⽽终⽌向服务器传输信息,防⽌信息泄露给中间⼈。

PS:如果中间人是把证书篡改,用的他自己的私钥加密,但是Client不会用他的公钥解密,是用的自己的(CA)公钥解密,这样和明文hash后的数据摘要和解密后的摘要还是匹配不上的!

中间⼈整个掉包证书?

- 因为中间⼈没有CA私钥,所以⽆法制作假的证书。(因为客户端是用CA的公钥解密的)

- 所以中间⼈只能向CA申请真证书,然后⽤⾃⼰申请的证书进⾏掉包。

- 这个确实能做到证书的整体掉包,但是别忘记,证书明⽂中包含了域名等服务端认证信息,如果整体掉包,客⼾端依旧能够识别出来。

- 永远记住:中间⼈没有CA私钥,所以对任何证书都⽆法进⾏合法修改,包括⾃⼰的。

为什么摘要内容在⽹络传输的时候⼀定要加密形成签名?

常⻅的摘要算法有: MD5 和 SHA 系列以 MD5 为例, 我们不需要研究具体的计算签名的过程, 只需要了解 MD5 的特点:

- 定⻓: ⽆论多⻓的字符串, 计算出来的 MD5 值都是固定⻓度 (16字节版本或者32字节版本)

- 分散: 源字符串只要改变⼀点点, 最终得到的 MD5 值都会差别很⼤.

- 不可逆: 通过源字符串⽣成 MD5 很容易, 但是通过 MD5 还原成原串理论上是不可能的.

正因为 MD5 有这样的特性, 我们可以认为如果两个字符串的 MD5 值相同, 则认为这两个字符串相同.理解判定证书篡改的过程: (这个过程就好⽐判定这个⾝份证是不是伪造的⾝份证)假设我们的证书只是⼀个简单的字符串 hello, 对这个字符串计算hash值(⽐如md5), 结果为BC4B2A76B9719D91如果 hello 中有任意的字符被篡改了, ⽐如变成了 hella, 那么计算的 md5 值就会变化很⼤.BDBD6F9CF51F2FD8然后我们可以把这个字符串 hello 和 哈希值 BC4B2A76B9719D91 从服务器返回给客⼾端, 此时客⼾端如何验证 hello 是否是被篡改过?那么就只要计算 hello 的哈希值, 看看是不是 BC4B2A76B9719D91 即可但是还有个问题, 如果⿊客把 hello 篡改了, 同时也把哈希值重新计算下, 客⼾端就分辨不出来了呀.

所以被传输的哈希值不能传输明⽂, 需要传输密⽂.

所以,对证书明⽂(这⾥就是“hello”)hash形成散列摘要,然后CA使⽤⾃⼰的私钥加密形成签名,将hello和加密的签名合起来形成CA证书,颁发给服务端,当客⼾端请求的时候,就发送给客⼾端,中间⼈截获了,因为没有CA私钥,就⽆法更改或者整体掉包,就能安全的证明,证书的合法性。最后,客⼾端通过操作系统⾥已经存的了的证书发布机构的公钥进⾏解密, 还原出原始的哈希值, 再进⾏校验。为什么签名不直接加密,⽽是要先hash形成摘要?

缩⼩签名密⽂的⻓度,加快数字签名的验证签名的运算速度如何成为中间⼈?

- ARP欺骗:在局域⽹中,hacker经过收到ARP Request⼴播包,能够偷听到其它节点的 (IP, MAC)地址。例, ⿊客收到两个主机A, B的地址,告诉B (受害者) ,⾃⼰是A,使得B在发送给A 的数据包都被⿊客截取。

- ICMP攻击:由于ICMP协议中有重定向的报⽂类型,那么我们就可以伪造⼀个ICMP信息然后发送给局域⽹中的客⼾端,并伪装⾃⼰是⼀个更好的路由通路。从⽽导致⽬标所有的上⽹流量都会发送到我们指定的接⼝上,达到和ARP欺骗同样的效果

- 假wifi && 假⽹站等。

完整流程

左侧都是客⼾端做的事情, 右侧都是服务器做的事情HTTPS ⼯作过程中涉及到的密钥有三组

第⼀组(⾮对称加密): ⽤于校验证书是否被篡改. 服务器持有私钥(私钥在形成CSR⽂件与申请证书时获得), 客⼾端持有公钥(操作系统包含了可信任的 CA 认证机构有哪些, 同时持有对应的公钥). 服务器在客⼾端请求是,返回携带签名的证书. 客⼾端通过这个公钥进⾏证书验证, 保证证书的合法性,进⼀步保证证书中携带的服务端公钥权威性。第⼆组(⾮对称加密): ⽤于协商⽣成对称加密的密钥. 客⼾端⽤收到的CA证书中的公钥(是可被信任的) 给随机⽣成的对称加密的密钥加密, 传输给服务器, 服务器通过私钥解密获取到对称加密密钥。第三组(对称加密): 客⼾端和服务器后续传输的数据都通过这个对称密钥加密解密。其实⼀切的关键都是围绕这个对称加密的密钥. 其他的机制都是辅助这个密钥⼯作的。第⼆组⾮对称加密的密钥是为了让客⼾端把这个对称密钥传给服务器.第⼀组⾮对称加密的密钥是为了让客⼾端拿到第⼆组⾮对称加密的公钥.

最后的最后,创作不易,希望读者三连支持💖

赠人玫瑰,手有余香💖

相关文章:

应用层协议 HTTP HTTPS

目录 应用层 再谈 "协议" 序列化和反序列化 关于 json库 request序列化 request反序列化 response序列化 response反序列化 PS:命令宏 HTTP协议 认识URL urlencode和urldecode HTTP协议格式 HTTP请求 HTTP响应 请求方法 编辑 HT…...

图神经网络 pytorch GCN torch_geometric KarateClub 数据集

图神经网络 安装Pyg 首先安装torch_geometric需要安装pytorch然后查看一下自己电脑Pytorch的版本 import torch print(torch.__version__) #1.12.0cu113然后进入官网文档网站 链接: https://pytorch-geometric.readthedocs.io/en/latest/install/installation.html 安装自己…...

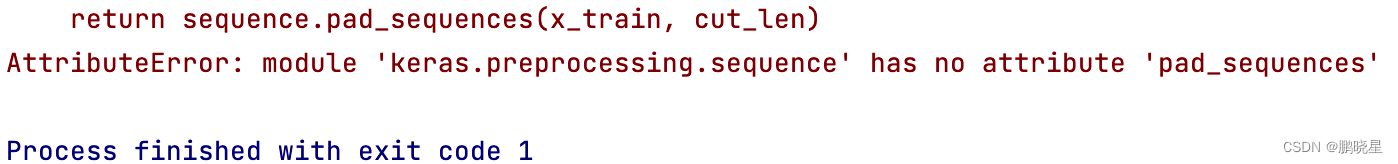

【博学谷学习记录】超强总结,用心分享丨人工智能 自然语言处理 文本特征处理小结

目录文本特征处理作用常见的文本特征处理方法添加n-gram特征说明提取n-gram文本长度规范说明实现导包问题记录心得文本特征处理作用 文本特征处理包括为语料添加具有普适性的文本特征, 如:n-gram特征 以及对加入特征之后的文本语料进行必要的处理, 如: 长度规范. 这些特征处…...

2023年中职网络安全竞赛解析——隐藏信息探索

隐藏信息探索 需求环境可私信博主,求个三连! 1.访问服务器的FTP服务,下载图片QR,从图片中获取flag,并将flag提交; 2.访问服务器的FTP服务,下载文件document,从文件中获取flag,并将flag提交; 3.访问服务器的FTP服务,下载图片beach,从图片中获取flag,并将flag提交…...

实用操作--迁移到Spring Boot 3 和 Spring 6 需要关注的JAVA新特性

正如你所了解到的,迁移到Spring Boot 3 或 Spring 6也将迁移到Java 17和Jakarta EE 9。 如果你非常重视可观察性和本机可执行文件,将从Spring Boot 和 Spring 的主要发行版中获益最大。 本文针对迁移到Spring Boot 3 或 Spring 6涉及的变化进行了梳理和总结。 1. java17新特…...

等保检测风险处理方案

文章目录等保检测风险处理方案1. Apache HTTP Server "httpOnly" Cookie信息泄露漏洞(CVE-2012-0053))2. 检测到目标web应用表单存在口令猜测攻击3. X-Content-Type-Options响应头缺失4. X-XSS-Protection响应头缺失5. Content-Security-Policy响应头缺失6. Referrer…...

java 包装类 万字详解(通俗易懂)

前言简介和溯源拆装箱String类和基本类型的相互转化String类和包装类型的相互转化八大包装类的常用方法汇总(含代码演示)一、前言 : 本节内容是我们《API-常用类》专题的最后一节了。本节内容主要讲包装类,内容包括但不限于包装类的诞生&…...

为什么我复制的中文url粘贴出来会是乱码的? 浏览器url编码和解码

为什么我复制的中文url粘贴出来会是乱码的? 浏览器url编码和解码 Start 番茄最近涉及到一些和单点登录相关的业务需求,在实现功能的过程中,难免少不了和 url 打交道。但是在打交道的过程中,遇到一个痛点:明明我复制的…...

移动端适配

是看的b站一个老哥的视频,做的汇总,讲的嘎嘎棒。视频链接:b站链接 视口viewport pc端视口就是可视化的窗口,不包含浏览器工具栏但是移动端,不太一样,布局的视口和可见的视口是不太一样的 移动端的网页…...

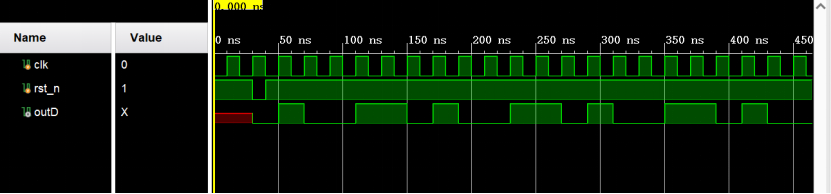

【FPGA】Verilog:时序电路应用 | 序列发生器 | 序列检测器

前言:本章内容主要是演示Vivado下利用Verilog语言进行电路设计、仿真、综合和下载 示例:序列发生器与序列检测器 功能特性: 采用 Xilinx Artix-7 XC7A35T芯片 配置方式:USB-JTAG/SPI Flash 高达100MHz 的内部时钟速度 存储器…...

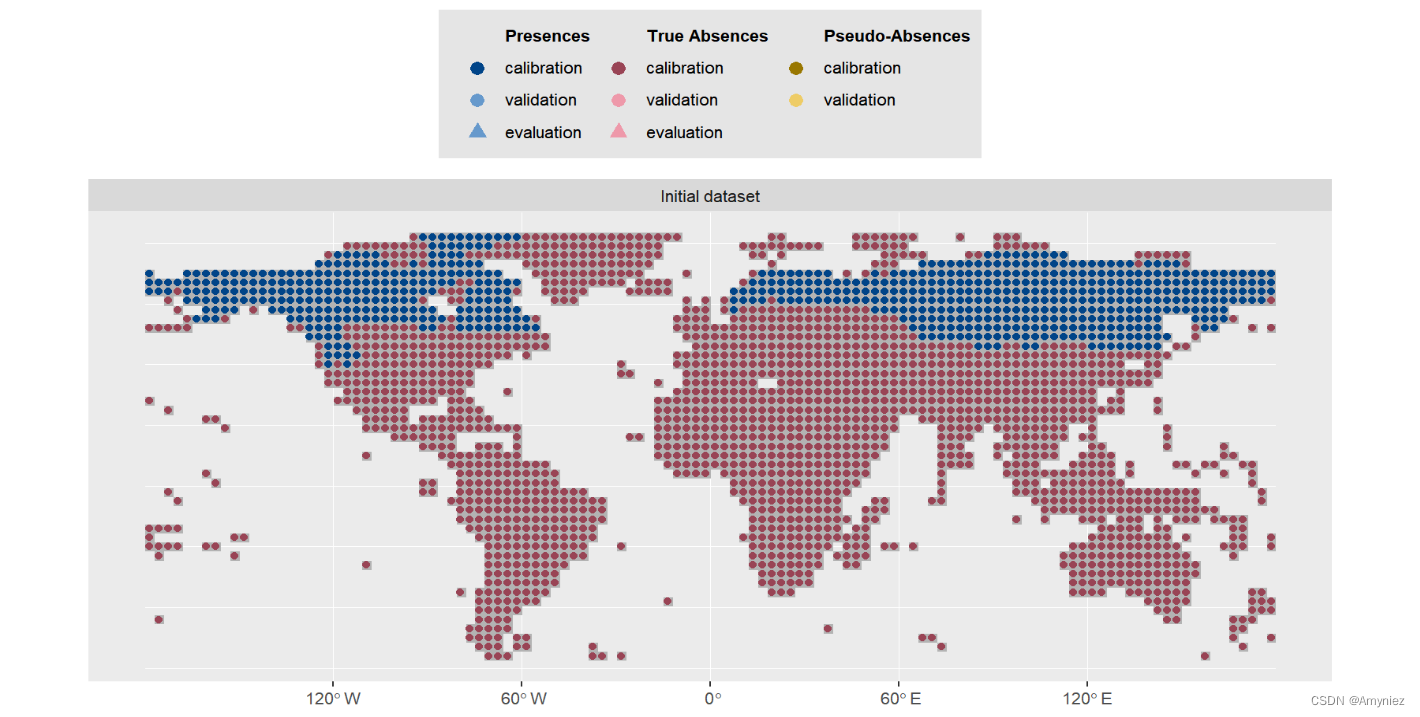

Biomod2 (下):物种分布模型建模

这里写目录标题1.给出一个线性回归模型并求出因子贡献度2.biomod22.1 pseudo-absences:伪不存在点(PA)2.1.1 random2.2.2 disk2.2.3 user.defined method3.使用网格划分区域3.1 计算质心4. 完整案例1.给出一个线性回归模型并求出因子贡献度 ##---------…...

Linux性能学习(2.2):内存_进程线程内存分配机制探究

文章目录1 进程内存分配探究1.1 代码1.2 试验过程2 线程内存分配探究2.1 代码2.2 试验过程3 总结参考资料:1. 嵌入式软件开发杂谈(3):Linux下内存与虚拟内存2. 嵌入式软件开发杂谈(1):Linux下最…...

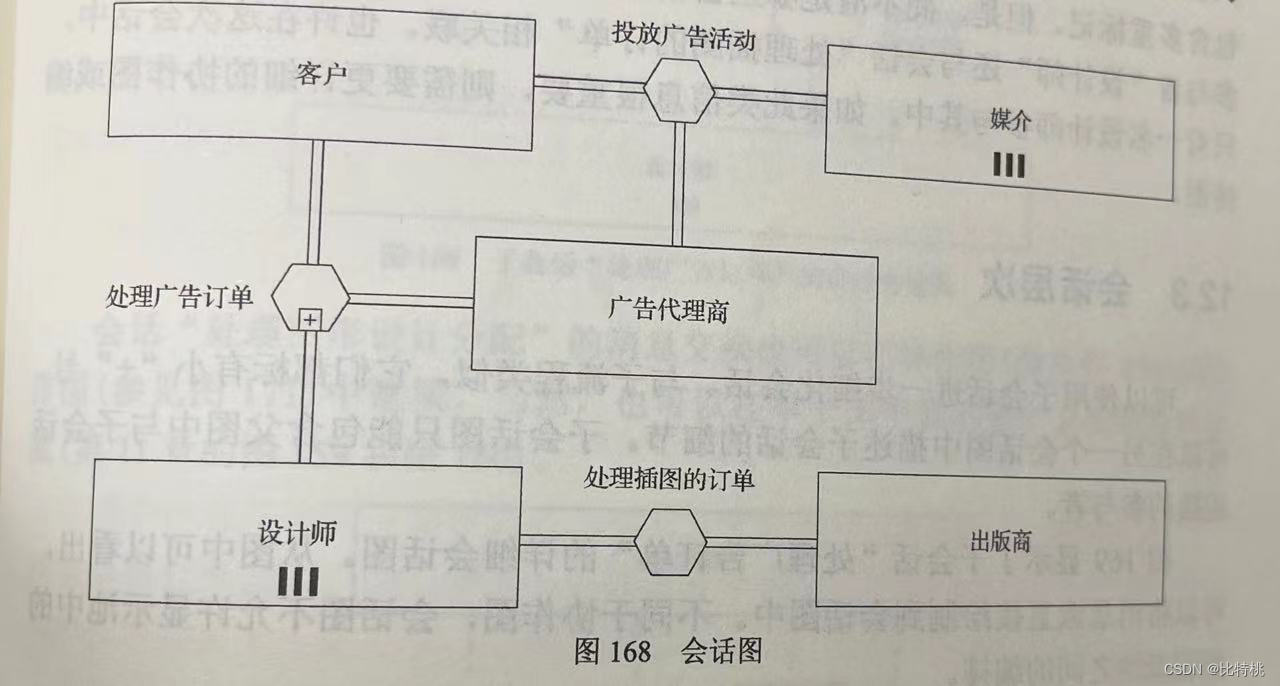

BPMN2.0规范及流程引擎选型方案

BPMN2.0规范及流程引擎选型方案一、基本概念二、BPMN意义三、主要元素3.1 活动任务子流程调用活动事件子流程事务3.2 网关排他网关包容网关并行网关事件网关3.3 事件开始事件结束事件中间事件3.4 辅助泳道图注释与组数据存储四、图类型4.1 编排图4.2 会话图五、技术选型5.1 前端…...

VMware虚拟机安装Linux教程

前言 本文小新为大家带来 VMware虚拟机安装Linux教程 ,后边将为大家分享Linux系统的相关知识与操作,在此之前的第一步我们需要在我们的电脑上搭建好一个Linux系统的环境,本文的具体内容包括VMware虚拟机软件安装与Linux系统安装~ 不积跬步&a…...

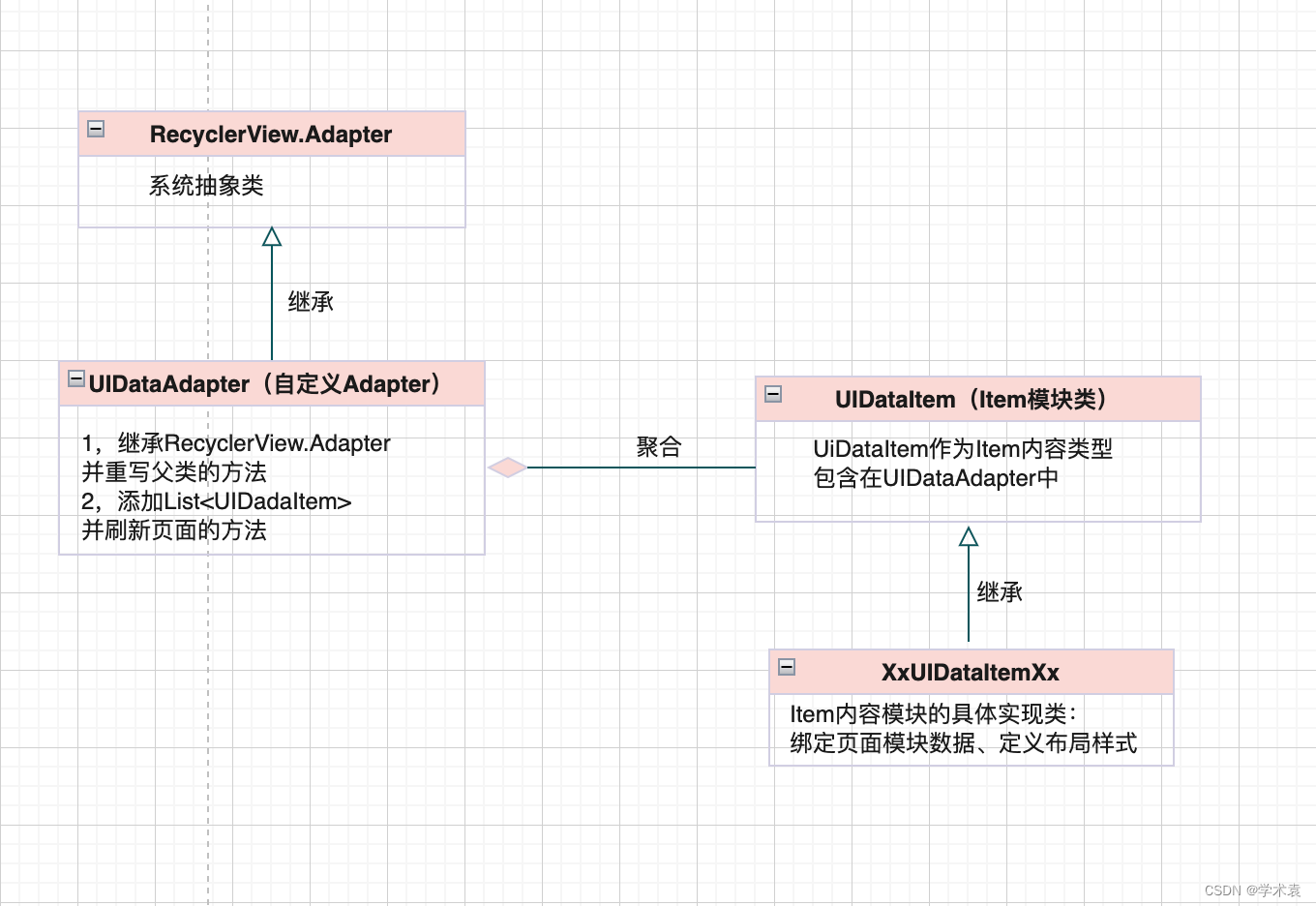

多人协作|RecyclerView列表模块新架构设计

多人协作|RecyclerView列表模块新架构设计多人协作设计图新架构设计与实现设计背景与新需求新架构设计多人协作设计图 根据产品设计,将首页列表即将展示内容区域,以模块划分成多个。令团队开发成员分别承接不同模块进行开发,且互不影响任务开…...

整合配置文件 @Value、ConfigurationProperties)

SpringBoot (六) 整合配置文件 @Value、ConfigurationProperties

哈喽,大家好,我是有勇气的牛排(全网同名)🐮🐮🐮 有问题的小伙伴欢迎在文末评论,点赞、收藏是对我最大的支持!!!。 1 使用 Value 注解 /** Auth…...

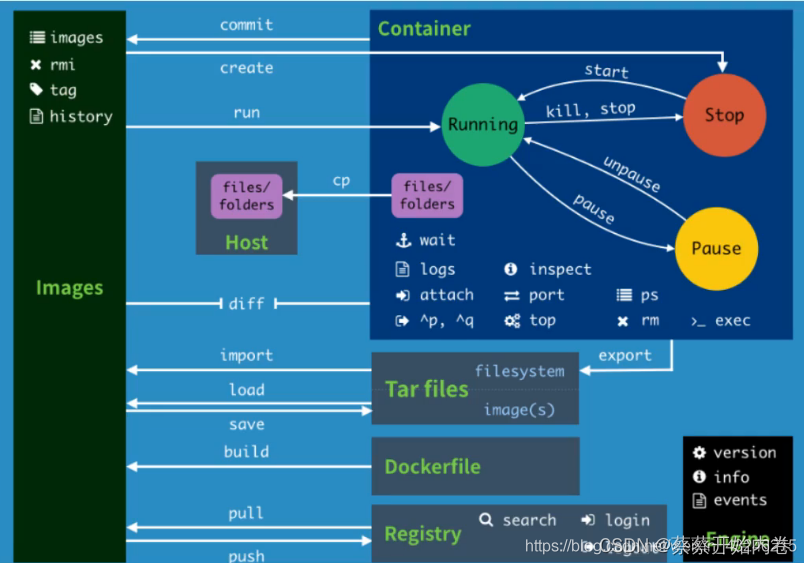

docker 入门篇

docker为什么会出现? 一款产品:开发---->运维,两套环境!应用环境,应用配置! 常见问题:我的电脑可以运行,版本更新,导致服务不可用。 环境配置十分的麻烦,…...

MapReduce的shuffle过程详解

shuffle流程概括 因为频繁的磁盘I/O操作会严重的降低效率,因此“中间结果”不会立马写入磁盘,而是优先存储到Map节点的“环形内存缓冲区”,在写入的过程中进行分区(partition),也就是对于每个键值对来说&a…...

【软件使用】MarkText下载安装与汉化设置 (markdown快捷键收藏)

一、安装与汉化 对版本没要求的可以直接选择 3、免安装的汉化包 1、下载安装MarkText MaxText win64 https://github.com/marktext/marktext/releases/download/v0.17.1/marktext-setup.exe 使用迅雷可以快速下载 2. 配置中文语言包 中文包下载地址:GitHub - chi…...

LeetCode笔记:Biweekly Contest 99

LeetCode笔记:Biweekly Contest 99 1. 题目一 1. 解题思路2. 代码实现 2. 题目二 1. 解题思路2. 代码实现 3. 题目三 1. 解题思路2. 代码实现 4. 题目四 1. 解题思路2. 代码实现 比赛链接:https://leetcode.com/contest/biweekly-contest-99 1. 题目一…...

探索Comsol光学仿真模型:纳米球/柱Mie散射多级分解

Comsol光学仿真模型:包括纳米球/柱 Mie散射多级分解最近在研究光学仿真,Comsol 这个强大的工具简直太实用啦!今天就来和大家分享一下 Comsol 里的光学仿真模型,特别是纳米球/柱的 Mie 散射多级分解。 什么是 Mie 散射?…...

2025届毕业生推荐的AI科研网站解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 在当下这个学术写作的环境当中,论文AI工具已然变成了研究者用来提高效率的极为重…...

Fecshop会员系统终极指南:从用户注册到权限管理的完整实现方案

Fecshop会员系统终极指南:从用户注册到权限管理的完整实现方案 【免费下载链接】yii2_fecshop Yii2_fecshop是一个基于Yii2框架的电商系统,适合用于搭建在线商城、B2C网站等。特点:功能丰富、易于扩展、支持多种支付方式。 项目地址: https…...

AI辅助开发:看快马AI如何像“走马观碑”一样快速解析需求并生成项目

AI辅助开发:看快马AI如何像"走马观碑"一样快速解析需求并生成项目 最近在InsCode(快马)平台体验了一把AI辅助开发的完整流程,感觉就像亲眼见证了"走马观碑"这个成语在现代技术中的生动演绎。传统意义上的走马观碑形容人记忆力超群、…...

开源工具提升下载效率:多网盘直链获取方案实现下载效率提升60%

开源工具提升下载效率:多网盘直链获取方案实现下载效率提升60% 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘…...

微软UDOP-large应用案例:跨境电商发票处理效率提升300%

微软UDOP-large应用案例:跨境电商发票处理效率提升300% 1. 引言:跨境电商财务的“效率之痛” 如果你在跨境电商公司待过,一定对财务部门的发票处理流程印象深刻。每天,来自亚马逊、Shopify、速卖通等平台的订单发票,…...

质因数分解

题面 给定整数 a,b,如果 a%b0,则称 b 是 a 的因数。 现在给定一个整数 n,计算整数 n 的阶乘的因数个数。 输入格式: 一行输入一个整数 n(1≤n≤50)。 输出格式: 输出一个整数,表示 n! 的因数个数。 输入样例: 5 输出样例:…...

Qwen2.5-VL-7B-Instruct效果对比:vs InternVL2、LLaVA-1.6在中文场景表现

Qwen2.5-VL-7B-Instruct效果对比:vs InternVL2、LLaVA-1.6在中文场景表现 1. 多模态视觉-语言模型概述 Qwen2.5-VL-7B-Instruct是阿里云推出的新一代多模态视觉-语言模型,专为中文场景优化设计。该模型能够同时理解图像和文本输入,并生成符…...

dl-librescore:开源乐谱下载解决方案,打破MuseScore资源获取限制

dl-librescore:开源乐谱下载解决方案,打破MuseScore资源获取限制 【免费下载链接】dl-librescore Download sheet music 项目地址: https://gitcode.com/gh_mirrors/dl/dl-librescore 在音乐创作、教学和学习过程中,获取高质量乐谱资源…...

Swin2SR小白快速上手:无需代码,在线修复低清图片

Swin2SR小白快速上手:无需代码,在线修复低清图片 1. 什么是Swin2SR图像修复技术 Swin2SR是一种基于Swin Transformer架构的AI图像超分辨率技术,它能将低质量图片无损放大4倍。与传统的插值放大方法不同,Swin2SR能够"理解&q…...