安全大脑与盲人摸象

21世纪是数字科技和数字经济爆发的时代,互联网正从网状结构向类脑模型进行进化,出现了结构和覆盖范围庞大,能够适应不同技术环境、经济场景,跨地域、跨行业的类脑复杂巨型系统。如腾讯、Facebook等社交网络具备的神经网络特征,谷歌街景系统具备的视觉神经特征以及云计算具备的中枢神经特征等,“大脑”已成为数字科技和数字经济领域的重要系统和基础模型。

2010年以来,世界范围数字科技和数字经济领域又出现了大量与脑相关的技术和应用,从谷歌大脑、百度大脑、阿里ET大脑、360安全大脑到城市大脑、工业大脑、经济大脑、世界数字大脑等。

“大脑”这个热门词成为各家企业标榜自家产品高度智能化而冠上的标签,在网络安全领域也不乏其名,诸如“态势感知大脑”、“网络安全大脑”、“数据安全大脑”等。近些年随着ChatGPT 横空出世,更是充分展现了AI在众多领域完全超乎人脑的能力,让人类甚感自愧不如,大脑也可能因此被渐渐冷藏而被各种“GPT”取而代之。

大数据发展日渐白热化,可随之而来数字时代面临的安全危险,就是安全挑战急速扩张到很多新的领域,而在大数据的数据源得到全面性保证之前,迷信大数据是一件极具风险的事,就像打开了潘多拉的魔盒。而在媒体热捧之下的大数据正走在一条自以为无所不能的危险道路。而大数据要实现数据源的全面性则必须“去中心化”,回归“开放与共享”的大数据本质。

互联网的发展产生海量数据,传感技术的发展让数据更加多元,网络技术的发展让数据传输突破限制,存储技术的发展让海量数据保存得以实现,数据处理技术的发展让我们得以高效处理海量且复杂的数据,这些构成了大数据的基础。

然而,大数据是否真的成为“未来的新型石油”,“提高未来竞争力的第五大生产要素”,“大数据革命”到底带来了多大价值,这里值得我们认真思考。

事实上,大数据距离我们期待中的样子还有很遥远的距离,我们布设了无数传感设备,设计了无数用户触点,搭建了无数数据传输管道,到最后这些数据并没有如百川入海般汇入统一的海洋,而是流进一个个孤立的池塘,然后再各从自家池塘中调取数据进行大数据分析以支撑企业运营决策。

就好像我们耳熟能详的成语故事“盲人摸象”,如果我们把每个盲人视为一家企业安全大脑,盲人通过手掌触摸获取信息视为安全大脑通过自身渠道获取的信息数据;盲人基于获取信息加以分析得出了对大象的描述,安全大脑基于探针获取到信息加以分析得出对信息数据的描述和判定,以这样的逻辑来看,企业的安全大脑迷信“基于单一数据来源的大数据”跟盲人摸象没多大差别。片面的信息输入就会得出各不相同的错误结论,就好像是一堵墙、一根柱子等,如此就会对事物的判断带来偏差和误判。

大数据之所以大并不在于其体量,也不在于其能处理“结构化”和“非结构化”的复杂数据,而是在于它是融合各种各样来源的数据,描述事实的每个切面,以使得分析结果能够更真实、更全面地接近真相,这才是大数据真正的价值所在。若是我们只从自家的“小池塘”里调取数据,且数据中夹杂的“噪音”,也就是垃圾数据,以及时隐时现甚至不可显现的数据,这些都将会使得大数据无法发挥其真正的价值,甚至有可能输出偏差甚至错误的结果引导疯狂的大数据信徒走向危险的道路。

所以,影响人的感知判断,人脑的信息输入虽然来自五种不同的感官,但视觉显然是最重要且核心的信息输入源,看不见就只能是盲人摸象。而对于各种安全大脑,不存在听觉、味觉、嗅觉和触觉,唯一的信息来源就是数据,从数据中能“看到”的就是全部信息来源。如果输入的数据不能提供对关注主体形成完整的可视,那么对事件的判断就无异于盲人摸象。

再以安全大脑对网络中用户的分析为例,如图所示,

其数据输入主要来自各种网络安全设备或各种服务器运维相关的日志,因为日志数据来源于不同的安全产品,虽然每个日志都带有与其特定产品相关联的信息,它们都是为自身运营而生成的附属,而并非是安全大脑的专属定制,所以绝大多数日志对用户行为分析而言毫无价值,甚至是误导。从这些随机的海量日志中找到与用户相关的日志,信息基本是碎片化且缺乏连贯性,很难构建出一个特定场景的用户整体行为,例如当一个用户在不同时间段内使用了不同的IP地址(由DHCP分配),或不同的终端设备(电脑或手机),该用户可能就会被当作成两个或多个用户,其行为也随之被归属到不同个体的用户之下,“大脑”所“看到”的就是多个不相干用户的行为,在此基础上的分析和判断,因为缺乏对一个用户完整的可视,就如同盲人摸象。

由此可见,给大脑输入的信息如果不是完整的全息视图,而是片面和杂乱无章的,“垃圾进、垃圾出”,再高效、智慧的大脑也是无用甚至是有害的。

正如大脑需要一双明亮的眼睛来发挥其正常的功效,网络安全中的大脑也需要对各种安全要素有完整的全息可视。在网络活动中,核心要素包括用户、其所访问的应用、API,以及其中包含的数据。其中,用户是一切行为的主体,一个用户在不同的时间段内可能使用了不同的IP地址,不同的网络终端设备,不同的APP等,如果“大脑”无法把这些看似独立的行为关联到同一个用户之下,而是把同一个用户行为误看作是多个用户发生的行为,随后的分析和推论就会走入歧途。

对于“数据安全大脑”而言,如果探针无法“看到”每个数据资产的访问者,不能把同一个用户在不同时间段内,使用不同终端设备访问的数据资产归于同一个用户之下,“大脑”对于数据资产安全的分析和判断就会有大量偏差并产生误报。由此可见,不论是网络安全大脑还是数据安全大脑,核心能力就是对用户行为和数据行为的精准可视。不具备这种能力,大脑所能做的只能是盲人摸象,而耗费巨大资源架设安全大脑的企业自以为是朝着远处高山奔跑,却没有意识到自己始终巡回在一个环形跑道上。

大数据和人工智能技术还在朝前快速发展,虽是夹藏着巨大风险和威胁,却也孕育着无限机会,这个机会就是安全正在被重新定义。赢得未来的数字安全,安全可信是数据流通与合规的基础,也是带给时代变革下生产力工具的普惠。

**全息网御专注全息数据,**经过多年对流动数据资产可视化的研究,结合云应用代理安全(CASB)、网络数据防泄漏(DLP)、用户及实体行为分析(UEBA)等技术,创造性的开发了在网络虚拟世界中对数据资产流动监控的智能“摄像头”,实时跟踪监控网络中流动的数据资产,提供用户与数据资产的互动全息可视,为数据安全分析提供精准扎实的基础,无需投入大量的“大脑”资源,即可实现大脑智能。

相关文章:

安全大脑与盲人摸象

21世纪是数字科技和数字经济爆发的时代,互联网正从网状结构向类脑模型进行进化,出现了结构和覆盖范围庞大,能够适应不同技术环境、经济场景,跨地域、跨行业的类脑复杂巨型系统。如腾讯、Facebook等社交网络具备的神经网络特征&…...

如何使用Git-Secrets防止将敏感信息意外上传至Git库

关于Git-Secrets Git-secrets是一款功能强大的开发安全工具,该工具可以防止开发人员意外将密码和其他敏感信息上传到Git库中。 Git-secrets首先会扫描提交的代码和说明,当与用户预先配置的正则表达式模式匹配时,便会阻止此次提交。该工具的优…...

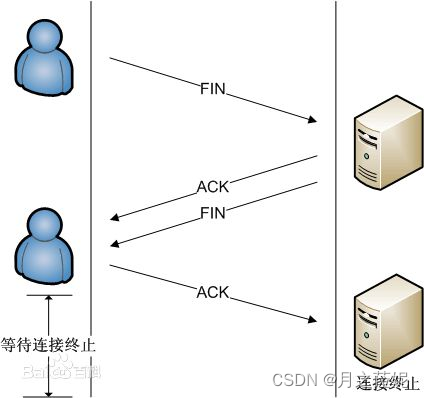

Day 14 网络协议

常见网络设备:交换机 路由器 中继器 多协议网关(路由器的前身) 交换机:用于连接统一网络的设备,实现内网设备通信。 从广义上分为:局域网交换机,广域网交换机 从网络构成分为:接…...

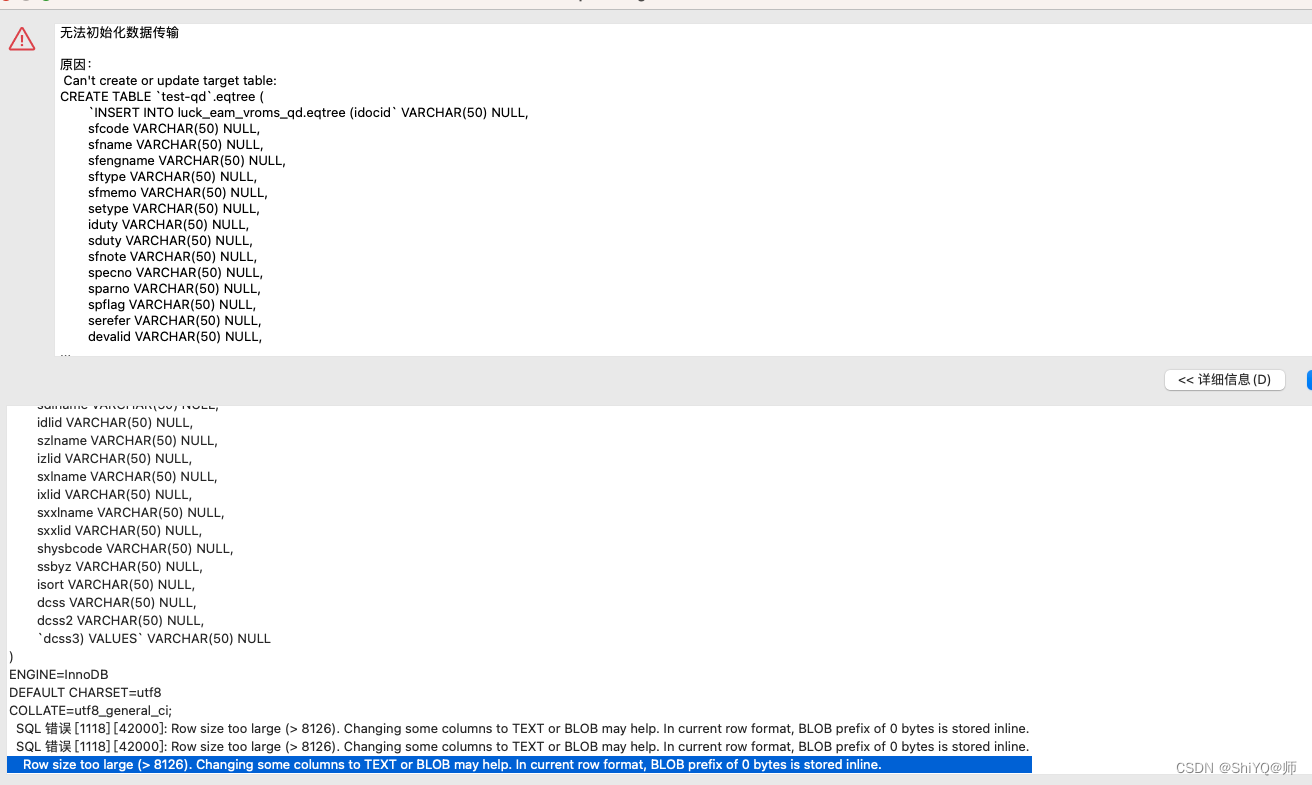

msyql中SQL 错误 [1118] [42000]: Row size too large (> 8126)

场景: CREATE TABLE test-qd.eqtree (INSERT INTO test.eqtree (idocid VARCHAR(50) NULL,sfcode VARCHAR(50) NULL,sfname VARCHAR(50) NULL,sfengname VARCHAR(50) NULL,…… ) ENGINEInnoDB DEFAULT CHARSETutf8 COLLATEutf8_general_ci;或 alter table eqtre…...

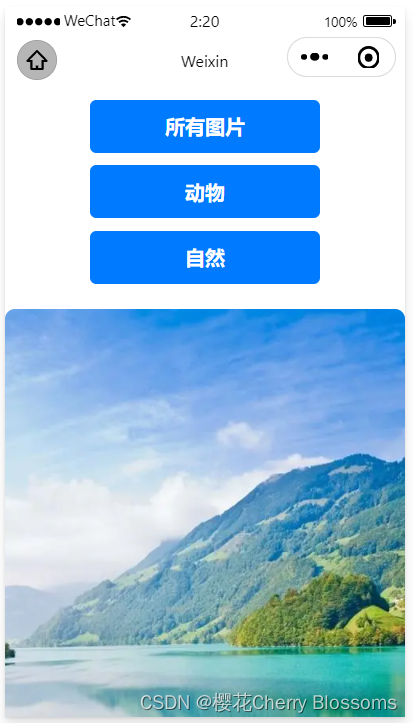

实验六 智能手机互联网程序设计(微信程序方向)实验报告

实验目的和要求 请完成创建图片库应用,显示一系列预设的图片。 提供按钮来切换显示不同类别的图片。 二、实验步骤与结果(给出对应的代码或运行结果截图) 1.WXML <view> <button bindtap"showAll">所有图片</but…...

Linux环境下,让Jar项目多线程部署成为可能

欢迎来到我的博客,代码的世界里,每一行都是一个故事 Linux环境下,让Jar项目多线程部署成为可能 前言背景介绍使用sh脚本实现使用systemd来实现使用docker-compose实现 前言 在当今互联网时代,应用程序的高可用性和性能是至关重要…...

k8s调度场景

15个KUBERNETES调度情景实用指南 Kubernetes调度是确保集群中的Pod在适当节点上运行的关键组件。通过灵活配置调度策略,可以提高资源利用率、负载平衡和高可用性。 在本文中,我们将深入探讨一些实际的Kubernetes调度场景,并提供相应的配置示…...

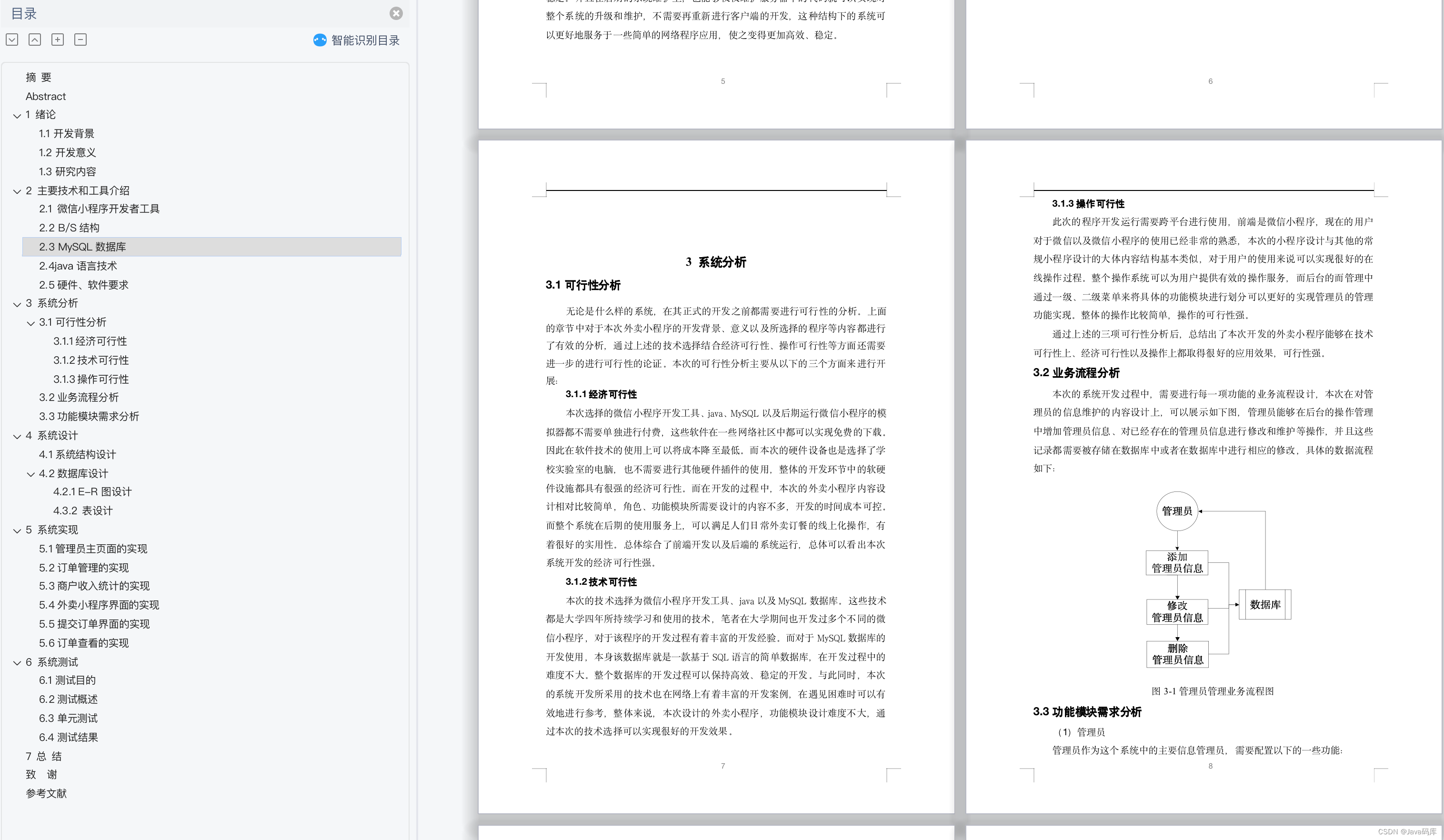

基于小程序实现的餐饮外卖系统

作者主页:Java码库 主营内容:SpringBoot、Vue、SSM、HLMT、Jsp、PHP、Nodejs、Python、爬虫、数据可视化、小程序、安卓app等设计与开发。 收藏点赞不迷路 关注作者有好处 文末获取源码 技术选型 【后端】:Java 【框架】:spring…...

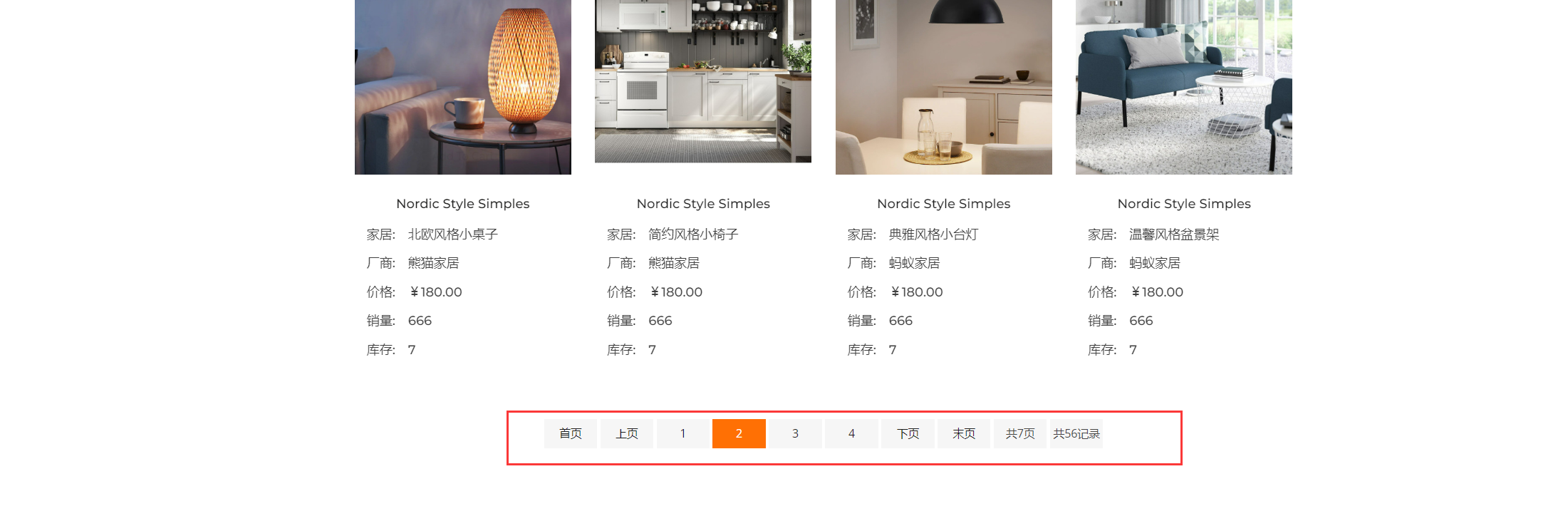

家居网购项目(手写分页)

文章目录 1.后台管理—分页显示1.程序框架图2.编写数据模型Page.java 3.编写dao层1.修改FurnDao增加方法 2.修改FurnDaoImpl增加方法 3.单元测试FurnDaoTest 4.编写service层1.修改FurnService增加方法 2.修改FurnServiceImpl增加方法3.单元测试FurnServiceTest 5.编写DataUtil…...

goland2024安装包(亲测可用)

目录 一、软件简介 二、软件下载 一、软件简介 Goland 是一款由 JetBrains 公司开发的集成开发环境(IDE),专门用于 Go 语言的开发。它提供了丰富的功能和工具,帮助开发者更高效地编写、调试和管理 Go 语言项目。 功能特点&#x…...

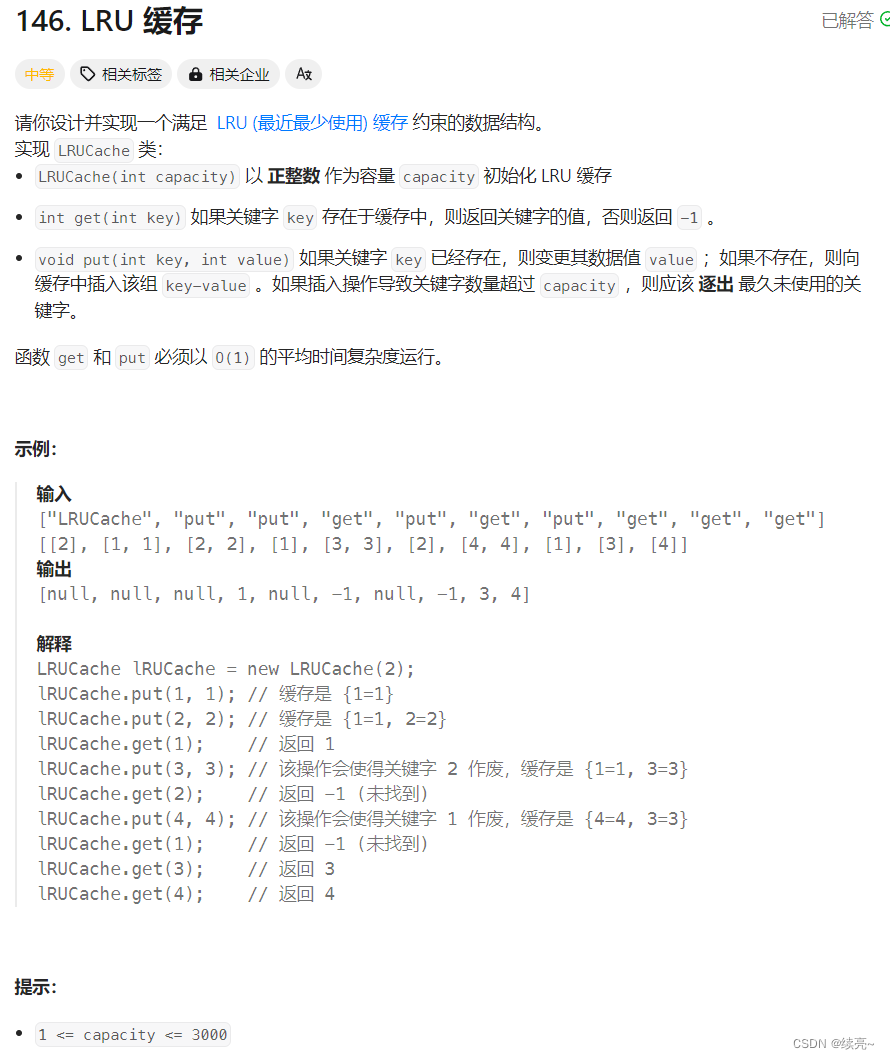

35、链表-LRU缓存

思路: 首先要了解LRU缓存的原理,首先定下容量,每次get请求和put请求都会把当前元素放最前/后面,如果超过容量那么头部/尾部元素就被移除,所以最近最少使用的元素会被优先移除,保证热点数据持续存在。 不管放…...

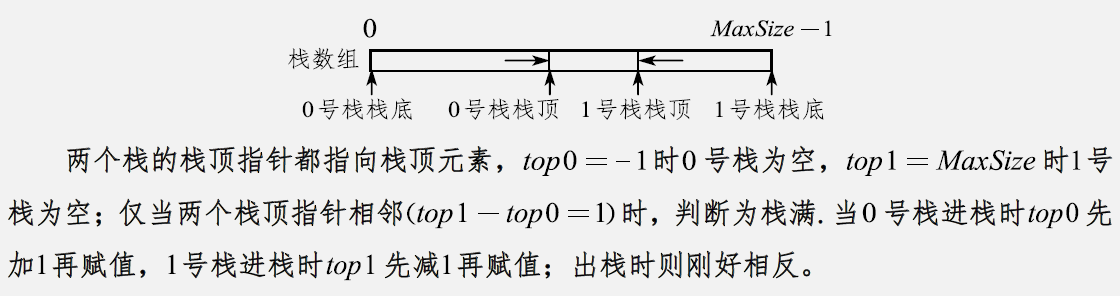

数据结构速成--栈

由于是速成专题,因此内容不会十分全面,只会涵盖考试重点,各学校课程要求不同 ,大家可以按照考纲复习,不全面的内容,可以看一下小编主页数据结构初阶的内容,找到对应专题详细学习一下。 目录 一…...

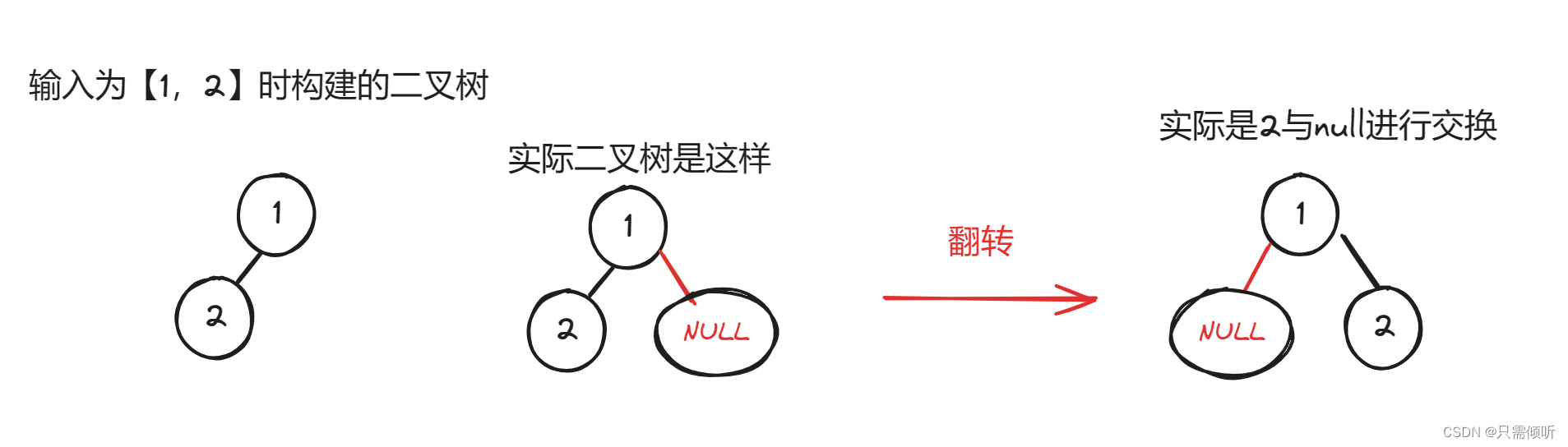

算法练习第15天|226.翻转二叉树

226.翻转二叉树 力扣链接https://leetcode.cn/problems/invert-binary-tree/description/ 题目描述: 给你一棵二叉树的根节点 root ,翻转这棵二叉树,并返回其根节点。 示例 1: 输入:root [4,2,7,1,3,6,9] 输出&am…...

C#面向对象——封装、封装案例示例

C#面向对象——封装 什么是封装? (1)封装是将数据和操作数据的方法(行为)封装在一起。 (2)程序中封装的体现:属性,方法,类,接口,命名空间&#…...

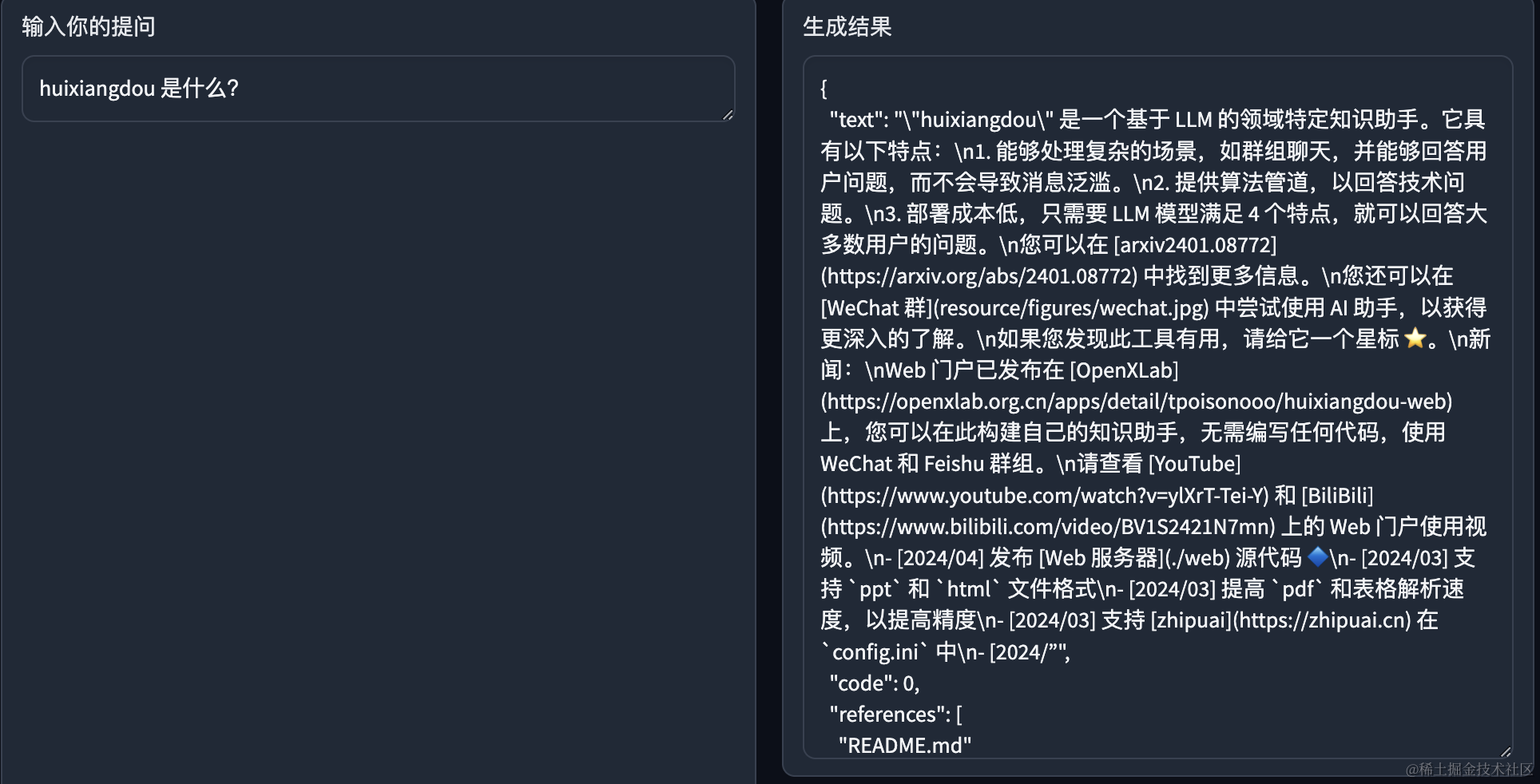

【InternLM 实战营第二期-笔记3】茴香豆:搭建你的 RAG 智能助理

书生浦语是上海人工智能实验室和商汤科技联合研发的一款大模型,很高兴能参与本次第二期训练营,我也将会通过笔记博客的方式记录学习的过程与遇到的问题,并为代码添加注释,希望可以帮助到你们。 记得点赞哟(๑ゝω╹๑) 茴香豆:搭建…...

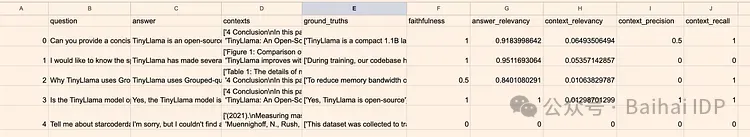

Advanced RAG 03:运用 RAGAs 与 LlamaIndex 评估 RAG 应用

编者按:目前,检索增强生成(Retrieval Augmented Generation,RAG)技术已经广泛使用于各种大模型应用场景。然而,如何准确评估 RAG 系统的性能和效果,一直是业界和学界共同关注的重点问题。若无法…...

leetcode

找到字符串中所有字母异位词 给定两个字符串 s 和 p,找到 s 中所有 p 的 异位词 的子串,返回这些子串的起始索引。不考虑答案输出的顺序。 异位词 指由相同字母重排列形成的字符串(包括相同的字符串) 示例 1: 输入: s "…...

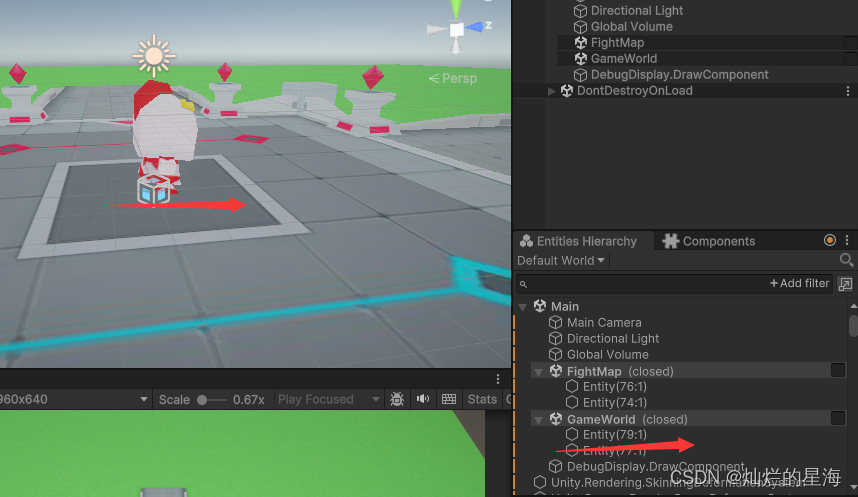

Unity DOTS《群体战斗弹幕游戏》核心技术分析之3D角色动画

最近DOTS发布了正式的版本, 我们来分享现在流行基于群体战斗的弹幕类游戏,实现的核心原理。今天给大家介绍大规模战斗群体3D角色的动画如何来实现。 DOTS 对角色动画支持的局限性 截止到Unity DOTS发布的版本1.0.16,目前还是无法很好的支持3D角色动画。在DOTS 的ba…...

react异步组件如何定义使用 标准使用方法

目录 默认导出和命名导出的格式 默认导出的组件 使用方式 命名导出的组件 使用方式 默认导出和命名导出的格式 默认导出: // person.js const person {name: Alice,age: 30 };export default person;命名导出: // math.js export const add (a, b) > a b; exp…...

React + Ts + Vite + Antd 项目搭建

1、创建项目 npm create vite 项目名称 选择 react 选择 typescript 关闭严格模式 建议关闭严格模式,因为不能自动检测副作用,有意双重调用。将严格模式注释即可。 2、配置sass npm install sass 更换所有后缀css为sass vite.config.ts中注册全局样式 /…...

别再手动算归一化了!用Origin9.1的‘列公式’功能一键搞定数据预处理

用Origin9.1列公式功能高效实现数据归一化:从原理到实战 科研数据处理中,归一化是消除量纲影响、提升分析结果可比性的关键步骤。传统手动计算不仅耗时费力,还容易因公式输入错误导致结果偏差。Origin9.1的"列公式"功能(…...

基于 HarmonyOS 6.0 的空气质量监测页面实战:声明式 UI 构建与跨端开发深度解析

基于 HarmonyOS 6.0 的空气质量监测页面实战:声明式 UI 构建与跨端开发深度解析 前言 随着 HarmonyOS 生态不断完善,HarmonyOS 6.0 在分布式能力、ArkUI 声明式开发、跨端协同以及应用性能方面都有了明显提升。相比传统 Android 开发模式,Har…...

)

Springboot+Vue3|毕业设计美食分享平台(源码)

目录 一、项目背景 二、技术介绍 三、功能介绍 四、代码设计 五、系统实现 一、项目背景 在移动互联网与社交媒体深度融合的时代背景下,美食已不再仅仅满足人们的饱腹之需,更演变为一种重要的社交媒介与文化符号。打开小红书、抖音等热门应用&…...

从‘前后台’到‘多任务’:用UCOSIII官方例程理解RTOS内核如何接管你的单片机

从裸机到实时操作系统:UCOSIII内核如何重构单片机开发思维 第一次接触实时操作系统(RTOS)的嵌入式开发者,往往会被那些看似复杂的任务调度、优先级机制搞得一头雾水。我们习惯了在main函数里写一个无限循环,在中断服务例程(ISR)里处理紧急事件…...

Intel X710/X722网卡在ESXi下的‘隐形杀手’:识别并修复那4种导致网卡重置的神秘数据包

Intel X710/X722网卡在ESXi环境下的深度排障指南:从数据包异常到固件升级全解析 虚拟化环境中网络稳定性直接关系到业务连续性,而Intel X710/X722系列网卡在ESXi平台上的某些异常表现,往往让资深运维人员陷入反复排查的困境。不同于常见的网络…...

VideoDownloadHelper实战指南:全网视频一键下载的高效方案

VideoDownloadHelper实战指南:全网视频一键下载的高效方案 【免费下载链接】VideoDownloadHelper Chrome Extension to Help Download Video for Some Video Sites. 项目地址: https://gitcode.com/gh_mirrors/vi/VideoDownloadHelper 还在为无法保存心仪的在…...

Windows Cleaner:3步彻底解决C盘爆红问题的终极免费清理工具

Windows Cleaner:3步彻底解决C盘爆红问题的终极免费清理工具 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner 你是否曾经打开电脑时被C盘爆红的警告吓到…...

模型测试与评估:模型测试方法论)

知识体系篇-数据标注与处理(01)模型测试与评估:模型测试方法论

模型测试方法论专栏:人工智能训练师(三级)备考全攻略 模块:卷三知识体系 — 第四部分模型测试与评估 难度:⭐⭐⭐☆☆ 考试权重:中高频(选择简答)一、模型测试 vs 传统软件测试 传统…...

像素映射天地 视频解构空间 ——以Pixel2Geo™核心技术,开启数字孪生与视频孪生无感感知新时代

像素映射天地 视频解构空间——以Pixel2Geo™核心技术,开启数字孪生与视频孪生无感感知新时代一、企业核心定位:无感感知赛道开创者,实景孪生技术定义者镜像视界(浙江)科技有限公司深耕数字孪生与视频孪生领域底层创新…...

从零部署私有化AI对话框架:igogpt架构解析与实战指南

1. 项目概述与核心价值最近在折腾AI应用部署的朋友,可能都听说过一个词叫“套壳ChatGPT”。这类项目通常是把OpenAI的API接口包装一下,做个Web界面,让用户能更方便地使用。但今天要聊的这个项目——igolaizola/igogpt,它给我的感觉…...