好的一些网安资源

镜像:https://msdn.itellyou.cn/

编程学习{

菜鸟教程:https://www.runoob.com/

w3school:https://www.w3school.com.cn/

https://www.dotcpp.com/

http://zh.cppreference.com/

https://beginnersbook.com/

https://www.ai8py.com/

}

https://msdn.itellyou.cn/ 镜像

adobe全家桶:https://www.yuque.com/u12142785/pr7i0q/wxxk27

kali镜像地址:http://old.kali.org/kali-images/

在线正则表达式:https://c.runoob.com/front-end/854/

https://www.linuxcool.com/ linux命令手册

jay资源网:https://www.lovejay.top/

安全全景图:https://all.aqniu.com/

神龙kms:http://www.yishimei.cn/network/319.html

Office激活工具:https://help.coolhub.top/ && https://www.coolhub.top/

端口扫描:

http://coolaf.com/tool/port

资产搜索引擎:

奇安信:https://hunter.qianxin.com/

360:https://quake.360.cn/quake/#/index

fofa:https://fofa.info/

shodan:https://www.shodan.io/search/filters

zoomey:https://www.zoomeye.org/

查真实IP:

多地点ping查看

https://ping.aizhan.com/

检测网站IP来判断

https://get-site-ip.com/

历史查询

DNS查询:https://dnsdb.io/zh-cn/

CDN查询:https://tools.ipip.net/cdn.php

历史IP:https://viewdns.info/

旁站C段查询

1、利用Bing.com,语法为:http://cn.bing.com/search?q=ip:111.111.111.111

2、站长之家:http://s.tool.chinaz.com/same

3、利用Google,语法:site:target IP

4、利用Nmap,语法:nmap -p 80,8080 –open ip/24

5、K8工具、御剑、北极熊扫描器等

6、在线:http://www.webscan.cc/

绘图{

draw.io https://app.diagrams.net/

https://www.processon.com/

https://excalidraw.com/

}

Ceye DNS:DNS oob平台 http://ceye.io/

DNS log:DNS oob平台 http://dnslog.cn/

Webshell Chop:https://webshellchop.chaitin.cn/demo/

XSS Chop:https://xsschop.chaitin.cn/demo/

WebShell查杀:https://n.shellpub.com/

确认真实IP地址

在线代码格式标准化:http://web.chacuo.net/formatsh

IP精准定位:https://www.ipuu.net/#/home

IP 138:https://site.ip138.com/

多个地点Ping服务器

Security Trails:https://securitytrails.com/

Chinaz:https://ping.chinaz.com/

Host Tracker:https://www.host-tracker.com/

Webpage Test:https://www.webpagetest.org/

DNS Check:https://dnscheck.pingdom.com/

Whois注册信息反查

站长之家 Whois:https://whois.chinaz.com/

中国万网 Whois:https://whois.aliyun.com/

国际 Whois:https://who.is/

DNS数据聚合查询

Hacker Target:https://hackertarget.com/find-dns-host-records

DNS Dumpster:https://dnsdumpster.com

Certificate Search:https://crt.sh

IP地址段收集

CNNIC中国互联网信息中心:http://ipwhois.cnnic.net.cn

网络空间搜索

Fofa:https://fofa.info/

Shodan:https://www.shodan.io/

ZoomEye:https://www.zoomeye.org/

谛听:https://www.ditecting.com/

360网络空间测绘:https://quake.360.cn/quake/#/index

威胁情报平台

Virustotal:https://www.virustotal.com/gui/home/upload

腾讯哈勃分析系统:https://habo.qq.com/tool/index

微步在线威胁情报:https://x.threatbook.cn/

奇安信威胁情报:https://ti.qianxin.com/

360威胁情报:https://ti.360.net/#/homepage

安恒威胁情报:https://ti.dbappsecurity.com.cn/

火线安全平台:https://www.huoxian.cn

攻防世界:https://adworld.xctf.org.cn/

Hacker 101:https://www.hacker101.com/

漏洞平台

Exploit Database:https://www.exploit-db.com/

HackerOne:https://www.hackerone.com/

Vulhub:https://vulhub.org/

vulnhub:https://www.vulnhub.com/

知道创宇漏洞平台:https://www.seebug.org/

靶机平台

封神台:https://hack.zkaq.cn/index

HackTheBox:https://www.hackthebox.com/

OWASP Top10:https://owasp.org/www-project-juice-shop/

WebGoat:https://github.com/WebGoat/WebGoat

公开知识库

狼组公开知识库:https://wiki.wgpsec.org/

404星链计划:知道创宇 404 实验室 https://github.com/knownsec/404StarLink

指纹识别

Wapplyzer:Chrome插件 跨平台网站分析工具 https://github.com/AliasIO/Wappalyzer

TideFinger:提取了多个开源指纹识别工具的规则库并进行了规则重组 https://github.com/TideSec/TideFinger

云悉指纹识别:http://www.yunsee.cn/

扫描/爆破

dirsearch:目录扫描/爆破 https://github.com/maurosoria/dirsearch

dirmap:目录扫描/爆破 https://github.com/H4ckForJob/dirmap

Arjun:HTTP参数扫描器 https://github.com/s0md3v/Arjun

ksubdomain:子域名爆破 https://github.com/knownsec/ksubdomain

Gobuster:URI/DNS/WEB爆破 https://github.com/OJ/gobuster

爆破字典

Dictionary-Of-Pentesting:渗透测试、SRC漏洞挖掘、爆破、Fuzzing等常用字典 https://github.com/insightglacier/Dictionary-Of-Pentesting

fuzzDicts:Web渗透Fuzz字典 https://github.com/TheKingOfDuck/fuzzDicts

PentesterSpecialDict:渗透测试工程师精简化字典 https://github.com/ppbibo/PentesterSpecialDict

综合信息收集

AlliN:https://github.com/P1-Team/AlliN

Kunyu:https://github.com/knownsec/Kunyu

OneForAll:https://github.com/shmilylty/OneForAll

ShuiZe:https://github.com/0x727/ShuiZe_0x727

Fofa Viewer:https://github.com/wgpsec/fofa_viewer

内网信息收集

fscan:内网综合扫描工具 https://github.com/shadow1ng/fscan

EHole:红队重点攻击系统指纹探测工具 https://github.com/EdgeSecurityTeam/EHole

Ladon:用于大型网络渗透的多线程插件化综合扫描工具 https://github.com/k8gege/Ladon

未授权访问漏洞总结:http://luckyzmj.cn/posts/15dff4d3.html#toc-heading-3

漏洞挖掘

Windows-Exploit-Suggester:https://github.com/AonCyberLabs/Windows-Exploit-Suggester

Linux_Exploit_Suggester:https://github.com/InteliSecureLabs/Linux_Exploit_Suggester

开源漏洞库

Vulhub:https://vulhub.org/

PeiQi文库:http://wiki.peiqi.tech/

PoCBox:https://github.com/0verSp4ce/PoCBox

POChouse:https://github.com/DawnFlame/POChouse

POC/EXP

ysoserial:Java反序列化 https://github.com/frohoff/ysoserial

Vulmap:漏洞扫描和验证工具 https://github.com/zhzyker/vulmap

Some-PoC-oR-ExP:各种漏洞PoC、ExP的收集或编写 https://github.com/coffeehb/Some-PoC-oR-ExP

CMS-Hunter:CMS漏洞测试用例集合 https://github.com/SecWiki/CMS-Hunter

Penetration_Testing_POC:https://github.com/Mr-xn/Penetration_Testing_POC

内网渗透

Bypass

PHPFuck:https://github.com/splitline/PHPFuck

JSFuck:http://www.jsfuck.com/

Payloads

PayloadsAllTheThings:https://github.com/swisskyrepo/PayloadsAllTheThings

java.lang.Runtime.exec() Payload:java Payload在线生成 https://www.bugku.net/runtime-exec-payloads/

PHP Generic Gadget Chains:PHP反序列化Payload https://github.com/ambionics/phpgg

WebShell

Webshell收集项目:https://github.com/tennc/webshell

反弹shell命令速查:https://github.com/Threekiii/Awesome-Redteam

Behinder 冰蝎:https://github.com/rebeyond/Behinder

Behinder3:kali + java 11.0.14 或 windows10 + java 1.8.0_91,

注意,该环境下Behinder2无法正常运行

Behinder2:windows10 + java 1.8.0_91

Godzilla 哥斯拉:https://github.com/BeichenDream/Godzilla

内网穿透

NPS:通过web端管理,无需配置文件 https://github.com/ehang-io/nps

FRP:55k star项目 https://github.com/fatedier/frp

Neo-reGeorg:tunnel快速部署 https://github.com/L-codes/Neo-reGeorg

Proxifier:windows代理工具 https://www.proxifier.com/

Proxychains:kali代理工具 https://github.com/haad/proxychains

容器逃逸

CDK:容器渗透 https://github.com/cdk-team/CDK

其他

The art of command line:快速掌握命令行 https://github.com/jlevy/the-art-of-command-line

Responder:实现获取NTLM Hash等功能 https://github.com/SpiderLabs/Responder

Impacket:其中的psexec.py通过用户名和密码远程连接到目标服务器 https://github.com/SecureAuthCorp/impacket

PsTools:PsExec.exe功能同Impacket中的psexec.py https://docs.microsoft.com/en-us/sysinternals/downloads/pstools

移动端安全

CrackMinApp:反编译微信小程序 https://github.com/Cherrison/CrackMinApp

AppInfoScanner:移动端信息收集 https://github.com/kelvinBen/AppInfoScanner

安全厂商

安全厂商及其官网链接:https://github.com/Threekiii/Awesome-Redteam

Cobaltstrike

Awesome CobaltStrike:CobaltStrike知识库 https://github.com/zer0yu/Awesome-CobaltStrike

Erebus:后渗透测试插件 https://github.com/DeEpinGh0st/Erebus

LSTAR:综合后渗透插件 https://github.com/lintstar/LSTAR

ElevateKit:提权插件 https://github.com/rsmudge/ElevateKit

Web—信息收集

一、资产信息收集

1.主域名资产收集

1)ICP备案查询

链接 说明

https://beian.miit.gov.cn/#/Integrated/index 工信部备案

https://www.beian.gov.cn/portal/registerSystemInfo 公安备案

http://icp.chinaz.com/ 站长之家

https://www.aizhan.com/cha/ 爱站网

2)DNS记录查询

链接 说明

https://dnsdb.io/zh-cnl Dnsdb

https://site.ip138.com 查询网

https://ti.360.net/#/homepage 360威胁情报中心

https://x.threatbook.com 微步在线

https://viewdns.info viewdns.info

https://securitytrails.com securitytrails

https://tools.ipip.net/cdn.php tools.ipip

3)Whois查询包括在线网站和邮箱反查

注册域名的时候留下的信息。比如域名注册人的邮箱、电话号码、姓名等。根据这些信息可以尝试制作社工密码,或者查出更多的资产等等,也可以反查注册人,邮箱,电话,机构及更多的域名。

在线网站链接 说明

https://beian.miit.gov.cn/#/Integrated/index 工信部备案网站

https://www.beian.gov.cn/portal/registerSystemInfo 公安备案网站

http://whois.chinaz.com/ 站长之家

https://whois.aizhan.com/ 爱站网

https://webwhois.cnnic.cn/WelcomeServlet 中国互联网信息中心

https://whois.cloud.tencent.com/ 腾讯云

https://whois.aliyun.com/ 阿里云

反查邮箱链接 说明

https://bbs.fobshanghai.com/checkemail.html 福人

https://www.benmi.com/rwhois whois反查

http://whois.chinaz.com/reverse?ddlSearchMode=1 站长工具

https://phonebook.cz phonebook

https://hunter.io/ hunter

4)IP反查可利用网络空间搜索引擎或者威胁情报中心

链接 说明

https://ti.360.net/ 360威胁情报中心

https://x.threatbook.com/ 微步在线

2.子域名资产收集

1)DNS域传送

DNS服务器分为主服务器,备份服务器,缓存服务器。

域传送是指备份服务器从主服务器上复制数据,然后更新自身的数据库,以达到数据同步的目的,这样是为了增加冗余,一旦主服务器出现问题可直接让备份服务器做好支撑工作。

而域传送漏洞则是由于DNS配置不当,导致匿名用户可以获取某个域的所有记录,造成整个网络的拓扑结构泄露给潜在的攻击者,凭借这份网络蓝图,攻击者可以节省大量的扫描时间,同时提升了目标的准确度。

DNS域传送漏洞检测方式有三种:nslookup,dig,和使用nmap脚本。

2)公开dns数据集

https://hackertarget.com/find-dns-host-records/

https://www.netcraft.com/

3)通过搜索引擎

通过谷歌、百度、搜狗、360、bing等hack搜索语法搜索子域名。

链接 说明

https://www.google.com Google 语法:intitle=公司名称;site:xxxx.com

https://www.baidu.com 百度 语法:intitle=公司名称;site:xxxx.com

https://www.sogou.com/ 搜狗

https://www.so.com/ 360

https://cn.bing.com/ Bing

4)通过网络空间搜索引擎

链接 说明

https://www.zoomeye.org/ 钟馗之眼

https://fofa.info/ fofa

https://www.shodan.io/ shadon

https://hunter.qianxin.com/ 鹰图

https://quake.360.cn/ 360

5)子域名的信息泄露包括JS文件泄露、网络爬虫等

a)可利用github直接搜索域名或者网站的js文件泄露子域名,JSFinder,JSINFO-SCAN和SubDomainizer都是从网站js文件中搜索子域名的工具。

链接 说明

https://github.com/Threezh1/JSFinder JSFinder是一款用作快速在网站的js文件中提取URL,子域名的工具。

https://github.com/p1g3/JSINFO-SCAN 对网站中引入的JS进行信息搜集的一个工具

https://github.com/nsonaniya2010/SubDomainizer 查找子域名的工具

https://github.com/rtcatc/Packer-Fuzze 针对webpack打包方式的

https://github.com/momosecurity/FindSomething FindSomething

b)利用文件泄漏,很多网站有跨域策略文件crossdomain.xml、站点地图sitemap.xml和robots.txt等,其中也可能存在子域名的信息。

c)利用网络爬虫,很多网站的页面中,会有跳转到其他系统的功能,如OA、邮箱系统等,其中可能就包含有其他子域名相关的信息,此外部署了内容安全策略(CSP)的网站在header头Content-Security-Policy中,也可能存在域名的信息。可使用burpsuite或者awvs类工具对站点进行爬取分析。

6)一些在线网站子域名查询

链接 说明

https://site.ip138.com/ 查询网

https://phpinfo.me/domain/ 在线子域名查询

http://tool.chinaz.com 站长之家

https://www.t1h2ua.cn/tools/ 子域名扫描

https://dnsdumpster.com/ dnsdumpster

http://dns.aizhan.com 爱站

7)子域名爆破工具

链接 说明

https://github.com/euphrat1ca/LayerDomainFinder layer子域名挖掘机

https://github.com/lijiejie/subDomainsBrute subDomainsBrute

https://github.com/shmilylty/OneForAll OneforAll

https://github.com/aboul3la/Sublist3r Sublist3r

https://github.com/laramies/theHarvester theHarvester

https://github.com/projectdiscovery/subfinder subfinder

https://github.com/knownsec/ksubdomain ksubdomain

8)批量域名存活探测工具

链接 说明

https://github.com/dr0op/bufferfly bufferfly

https://github.com/broken5/WebAliveScan WebAliveScan 可进行批量目标存活扫描和目录扫描

https://github.com/EASY233/Finger Finger

9)SSL/TLS证书查询

链接 说明

https://myssl.com SSL/TLS安全评估报告

https://crt.sh/ crt.sh

https://spyse.com/tools/ssl-lookup SPYSE

https://censys.io/ censy

10)利用证书透明度收集子域

要向用户提供加密流量,网站必须先向可信的证书授权中心 (CA) 申请证书。然后,当用户尝试访问相应网站时,此证书即会被提供给浏览器以验证该网站。近年来,由于 HTTPS 证书系统存在结构性缺陷,证书以及签发证书的 CA 很容易遭到入侵和操纵。Google 的证书透明度项目旨在通过提供一个用于监测和审核 HTTPS 证书的开放式框架,来保障证书签发流程安全无虞。可以使用以下网站来查询

crtsh

entrust

censys

google

spyse

certspotter(每小时免费查询100次)

facebook(需要登录)

3.IP和C段资产收集

1)绕过CDN寻找真实IP

a)多地ping,可以使用以下两个网站。

http://ping.chinaz.com/

http://ping.aizhan.com/

安全学习站收录:

https://websec.readthedocs.io/zh/latest/basic/history.html

极安:http://sec.geekyunke.com/

https://get-shell.com/

https://hcnote.cn/2024/03/18/10783.html

棱角社区:https://forum.ywhack.com/

github安全项目收录:

ctf学习收录:

从0到1:CTFer成长之路:https://book.nu1l.com/tasks/#/

CTF Wiki:https://ctf-wiki.org/

CTF Time:https://ctftime.org/

https://hello-ctf.com/

https://wiki.wgpsec.org/knowledge/ctf/

Explain Shell:Shell命令解析 https://explainshell.com/

brainfuck解释器网址:http://esoteric.sange.fi/brainfuck/impl/interp/i.html

https://ropemporium.com/

相关文章:

好的一些网安资源

镜像:https://msdn.itellyou.cn/ 编程学习{ 菜鸟教程:https://www.runoob.com/ w3school:https://www.w3school.com.cn/ https://www.dotcpp.com/ http://zh.cppreference.com/ https://beginnersbook.com/ https://www.ai8py.com/ }…...

Linux chmod 命令

Linux chmod 命令 在 Linux 操作系统中,chmod 命令是非常重要的。它可以用于修改文件和目录的访问权限,以及控制用户对系统资源的访问。在这篇博客中,我们将深入探讨 chmod 命令的使用方法,以及如何使用它来管理文件和目录的访问…...

SDL教程(二)——Qt+SDL播放器

前言 这篇文章主要是使用SDL来打开视频,显示视频。后续会再继续使用SDL来结合FFmpeg。来能够直接使用网上的demo进行学习。 正文 一、环境 Qt 5.15.2 MSVC2019 64bit Win11 二、Qt搭建SDL Qt搭建,我觉得相比用VS2019来说,更为方便&…...

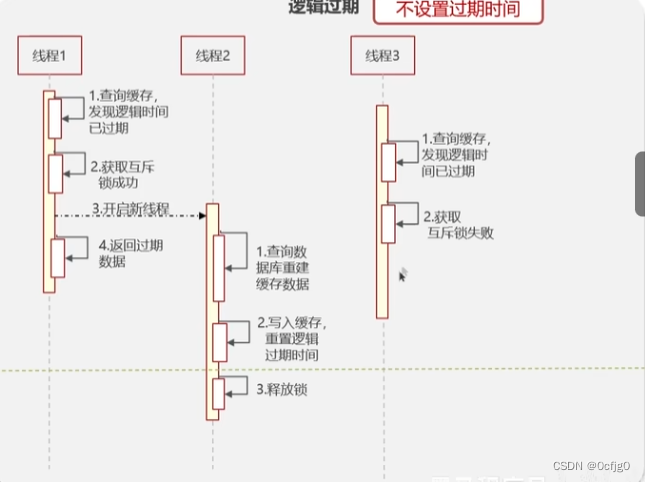

Java面试题:解决Redis缓存击穿问题

缓存击穿 当一个key过期时,需要对这个key进行数据重建 在重建的时间内如果有大量的并发请求进入,就会绕过缓存进入数据库,会瞬间击垮DB 重建时间可能因为数据是多个表的混合结果需要分头统计而延长,从而更容易出现缓存击穿问题 缓存击穿的解决方案 添加互斥锁 先查询缓存…...

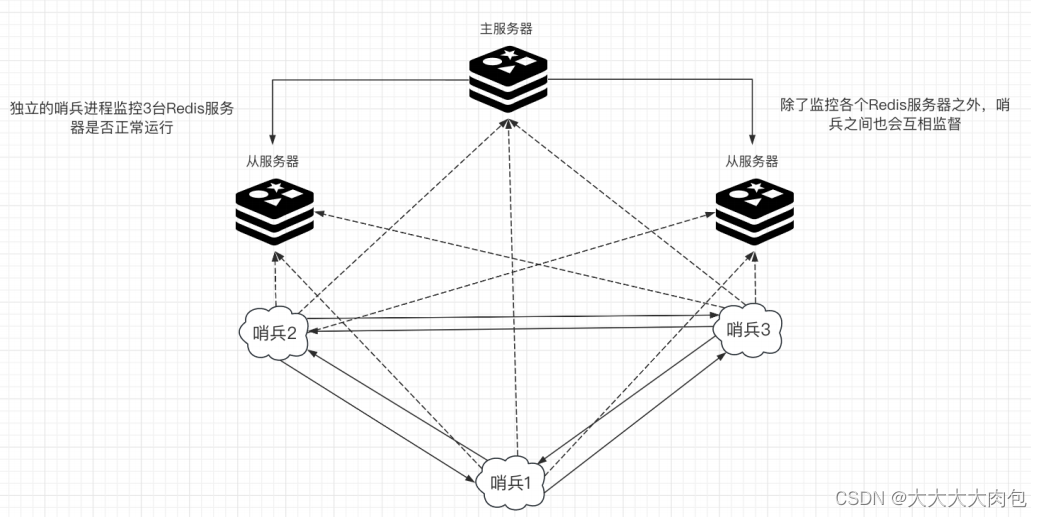

Redis的哨兵模式

什么是哨兵模式 Redis的哨兵模式( Sentinel mode )是⼀个⾼可⽤解决⽅案,当运⾏多个 Redis 实例并且需要⾃动故障转移时,哨兵模式⾮常有⽤。 在⼀个典型的哨兵模式下,⾄少需要3 个哨兵实例来避免 “ 脑裂 ” ÿ…...

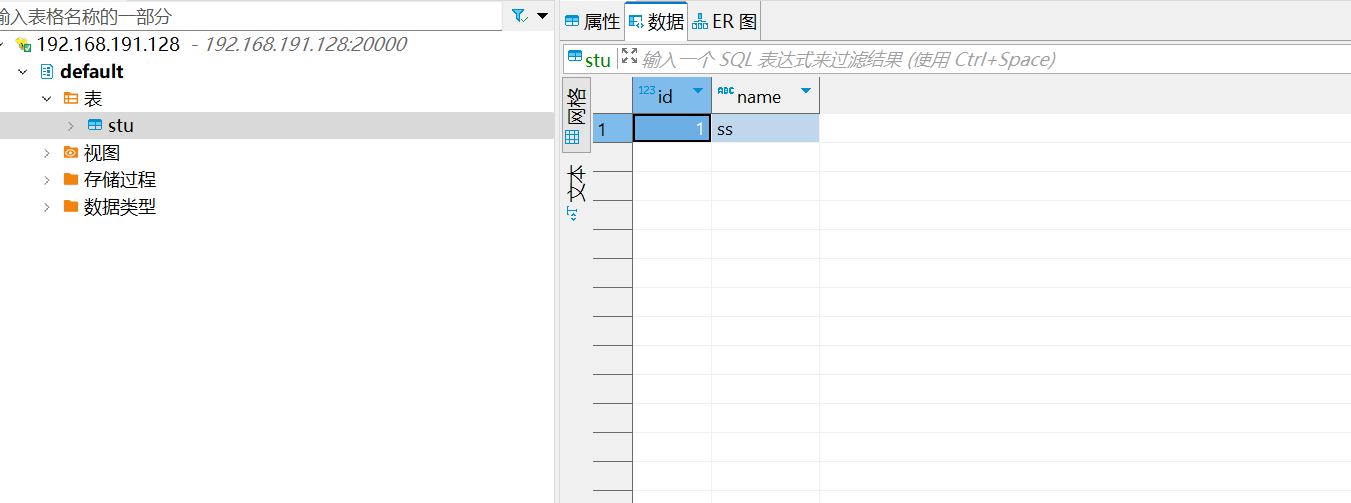

Hadoop伪分布式安装教程

Hadoop伪分布式安装教程 一、安装背景1.1 软件列表1.2 系统软件列表 二、安装Hadoop2.1 安装 Java 环境2.1.1 前期准备2.1.2 文件传输2.1.3 解压文件2.1.4 配置 jdk 的环境变量2.1.5 输入 java、javac、java -version 命令检验 jdk 是否安装成功 2.2 Hadoop 下载地址[hadoop](h…...

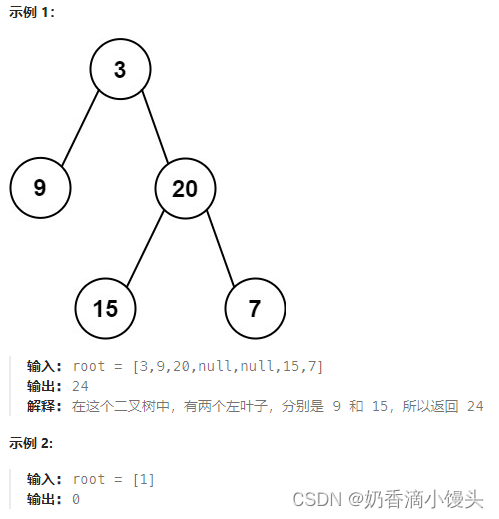

Day43 代码随想录打卡|二叉树篇---左叶子之和

题目(leecode T404): 给定二叉树的根节点 root ,返回所有左叶子之和。 方法: 迭代法:计算所有的左叶子节点,那我们就必然要找到所有的左叶子节点。那么怎么找呢?如何针对cur->l…...

微信小程序动画

微信小程序动画属性:提升用户体验的利器 引言 随着移动互联网技术的快速发展,微信小程序已经成为开发者和用户的热门选择。其轻便、快捷、即用即走的特点使得它在各种场景中都有广泛的应用。而动画作为一种重要的视觉元素,在增强用户体验方…...

js, ellipsis属性, 超出宽度自动省略... , 并且显示2行

overflow:hidden; display:-webkit-box; -webkit-line-clamp:2; -webkit-box-orient:vertical; text-overflow:ellipsis;...

ucharts自定义添加tooltip悬浮框显示项内容且换行

欢迎点击领取 -《前端开发面试题进阶秘籍》:前端登顶之巅-最全面的前端知识点梳理总结 *分享一个使用比较久的🪜 一、需求描述分析 1、小程序上实现图表的绘制,多条线路,不同颜色,悬浮框对应内容不同数据进行处理 2…...

Mongo 地理位置查询:海量密集点转换成聚合信息

通俗来说:将地图上的海量密集点通过网格分割的方式实现聚合; 需求:用mongo实现设备地理位置聚合查询 :多边形,矩形查询; 背景:上万设备数据量 目的:分享Mongo地理位置查询,以及文…...

bpmn+vue 中文文档

1.初始化项目 <script> import BpmnModeler from bpmn-js/lib/Modeler import { xmlStr } from /mock/xmlStr export default {mounted () {this.init()},methods: {init () {// 获取到属性ref为“canvas”的dom节点const canvas this.$refs.canvas// 建模const custom…...

React Router v5 和 v6 中,路由对象声明方式有什么区别?

一、在React Router 6.x开始,路由对象的声明需要引用RouteObject。 import { RouteObject } from react-router-dom;const routes: RouteObject[] [{path: /,element: <Home />},{path: /about,element: <About />},// ... ];二、一些老项目使用的是R…...

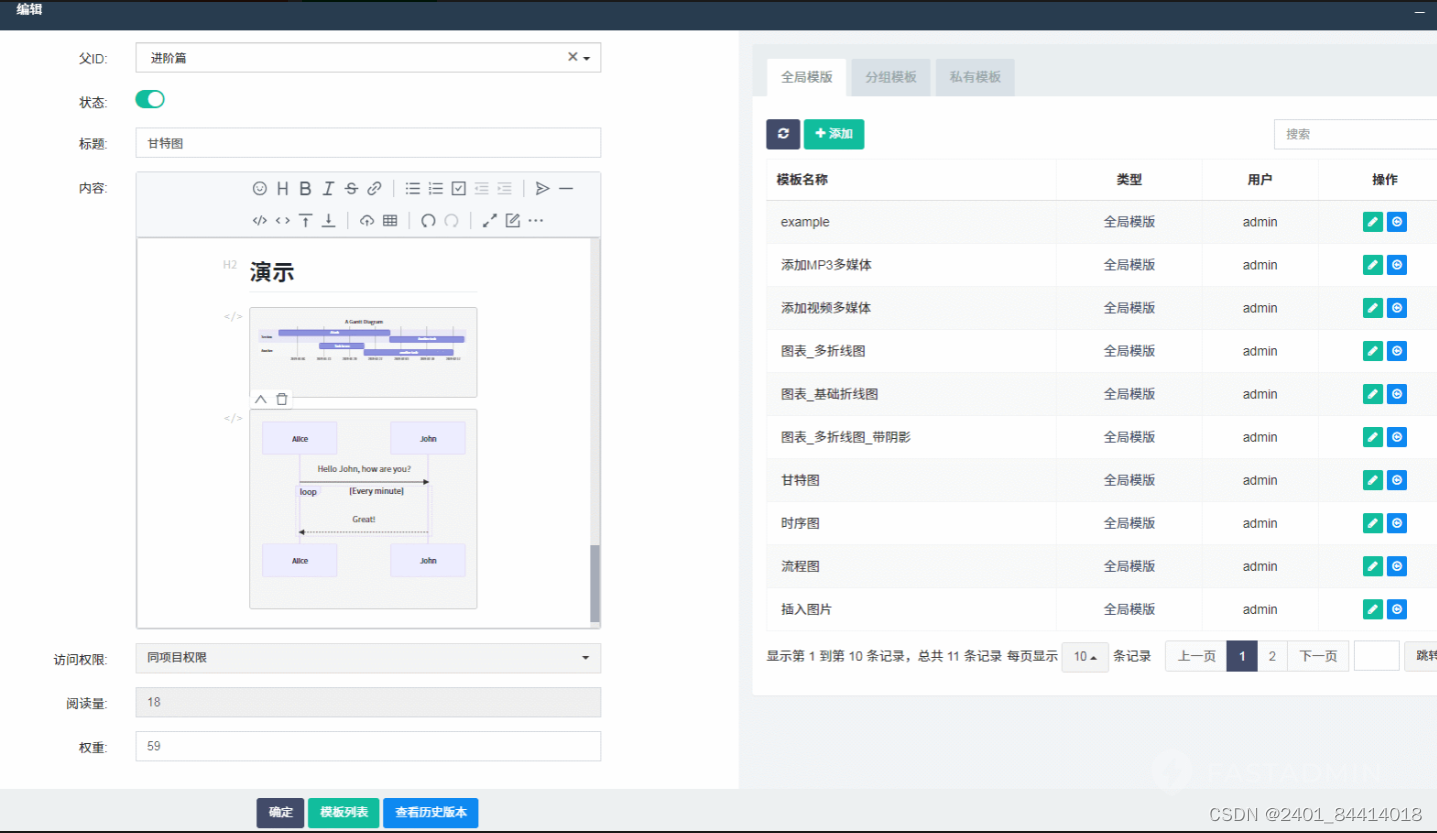

【全开源】知识库文档系统(ThinkPHP+FastAdmin)

📚知识库文档系统:解锁知识的无限可能 一款基于ThinkPHPFastAdmin开发的知识库文档系统,可用于企业工作流程的文档管理,结构化记录沉淀高价值信息,形成完整的知识体系,能够轻松提升知识的流转和传播效率&a…...

Python赋能自然语言处理,解锁通往AI的钥匙

NLTK(Natural Language Toolkit)是一个用于 Python 的自然语言处理库,提供了丰富的工具和资源,帮助处理、分析和理解人类语言数据.它广泛应用于学术研究、教育和商业应用中. 安装 #首先要安装 NLTK:pip install nltk安装完成后,还需要下载…...

Ktor库的高级用法:代理服务器与JSON处理

在现代网络编程中,Ktor是一个高性能且易于使用的框架,它提供了对异步编程、WebSockets、HTTP客户端和服务器等特性的原生支持。Ktor是使用Kotlin语言编写的,充分利用了Kotlin的协程特性来简化异步编程。本文将深入探讨Ktor库的高级用法&#…...

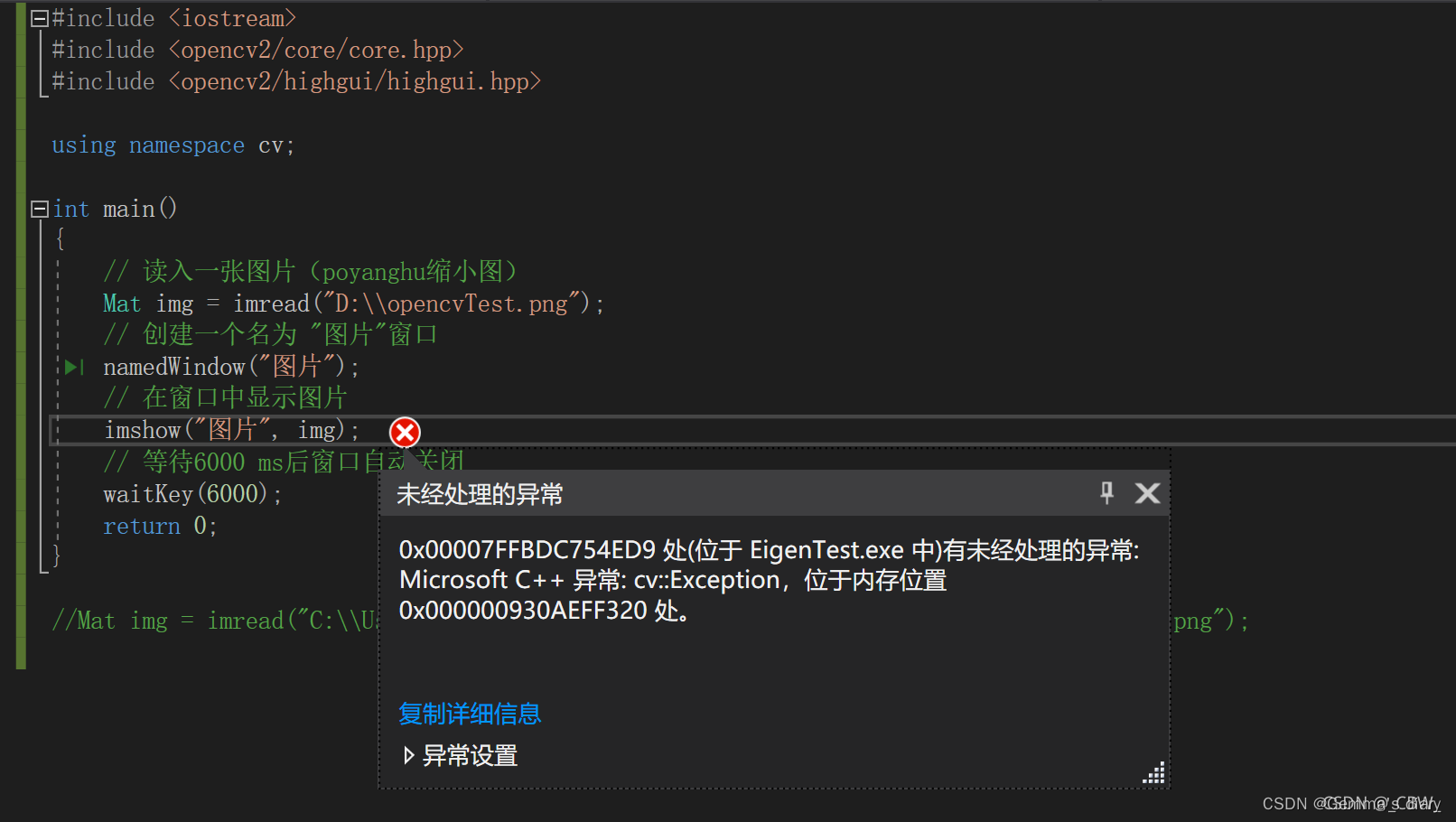

VS2017配置OpenCV4.5.1

VS2017配置OpenCV 一、下载OpenCV二、配置OpenCV的电脑环境变量三、配置visual Studio添加路径复制文件到C盘 四、如何使用注意运行时选择Debug x64 五、报错:VSOpencv出现:xxx处有未经处理的异常: Microsoft C 异常: cv::Exception,位于内存…...

phpstudy配置的站点不能访问了

无法打开站点 打开网站的时候出现如下 没有人为主动去更改配置项,今天就不能正常访问了 检查了一遍配置,发现并无大碍,那就重新配置一遍看看 配置phpstudy 1、新建网站 2、选择项目入口文件夹 3、配置伪静态 4. 确认保存 在我的电脑 C:\…...

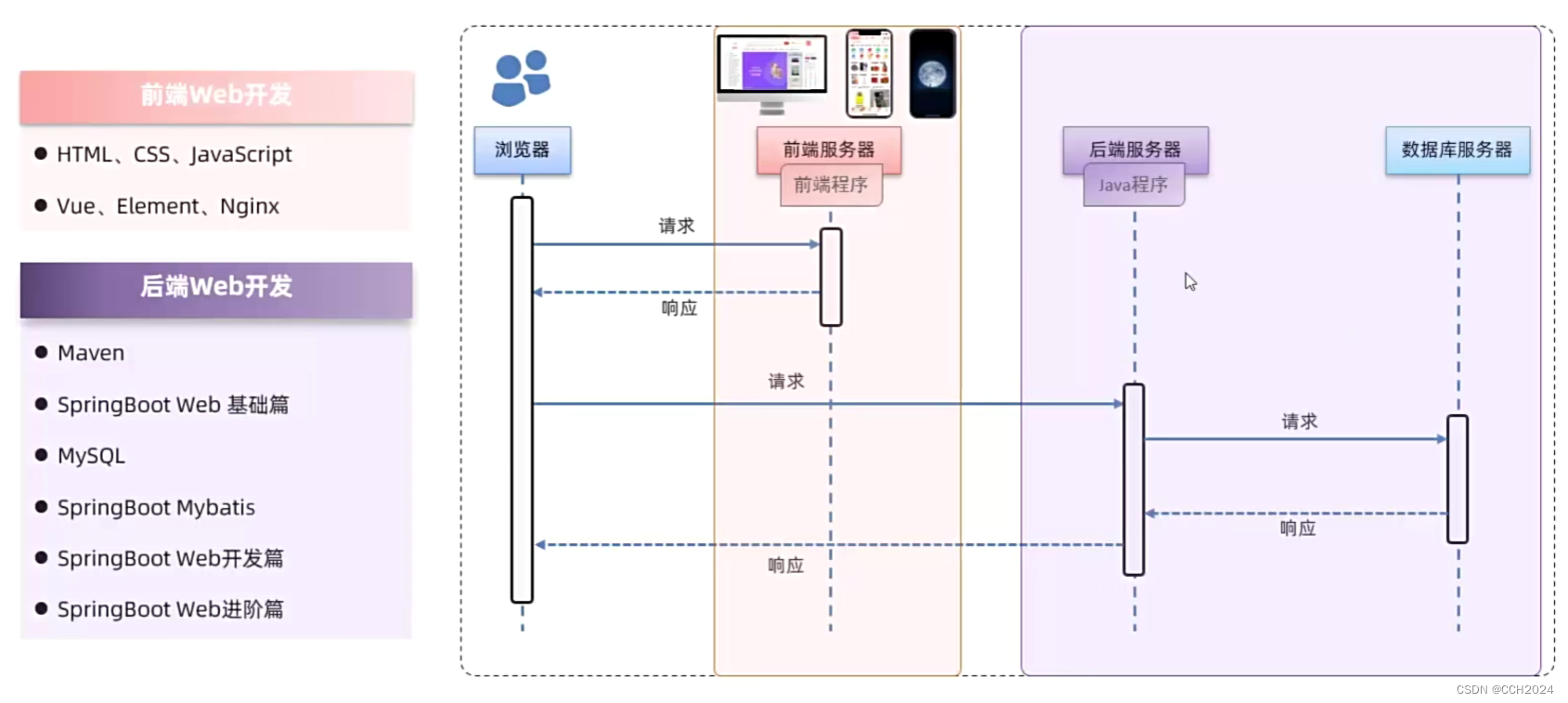

Java Web学习笔记2——Web开发介绍

什么是Web? Web:全球广域网,也称为万维网(WWW World Wide Web),能够通过浏览器访问的网站。 1)淘宝、京东、唯品会等电商系统; 2)CRM、OA、ERP企业管理系统࿱…...

从零开始实现自己的串口调试助手(3) - 显示底部收发,优化串口打开/关闭

注意: 1. 我们要实现自发自收,要将tx,rx连起来 2.发送的 不能是中文符号,因为这可能导致,读取到的是英文符号 --> 导致接收到的size 和发送的size 大小不一致 3.注意同时定义两个槽函数的时候两个槽函数都会被调用,…...

半导体制造中的ProcessJob与Control Job:从定义到实战避坑指南

半导体制造中的ProcessJob与Control Job:从定义到实战避坑指南 在半导体制造的高精度世界里,每一片晶圆的流转都像一场精密编排的交响乐。而ProcessJob(PJ)和Control Job(CJ)就是这场演奏中不可或缺的指挥…...

Lingbot-Depth-Pretrain-ViTL-14 Anaconda环境搭建:创建隔离的Python开发与推理环境

Lingbot-Depth-Pretrain-ViTL-14 Anaconda环境搭建:创建隔离的Python开发与推理环境 你是不是也遇到过这种情况:好不容易跟着教程跑通了一个AI项目,结果过两天想跑另一个项目时,发现各种库版本冲突,报错满天飞&#x…...

教无人机操控3年,这款仿真软件让我彻底告别“真机实训焦虑”

作为无人机专业实操教师,深耕一线教学3年,最大的痛点莫过于“真机实训难”——相信同行们都有共鸣,无人机操控教学看似是“练手”,实则处处是坑,每一个难题都让人头疼不已,甚至一度让我陷入教学焦虑。整理了…...

Copilot 插入广告引担忧,AI 工具商业化边界受考

Copilot 拉取请求中惊现广告插入团队成员使用 Copilot 纠正拉取请求(PR)中的拼写错误时,出现了令人意想不到的情况。Copilot 不仅修改了 PR 描述,还插入了它自身以及 Raycast 的广告。这一行为引发了用户的强烈反应,有…...

C++的std--ranges中的优化内联

C的std::ranges中的优化内联:提升性能的利器 在现代C编程中,std::ranges库的引入为算法和范围操作带来了更高的抽象性和灵活性。许多开发者可能忽略了其背后隐藏的性能优化潜力——尤其是通过内联机制实现的效率提升。本文将深入探讨std::ranges中的优化…...

如何通过Crowbar实现游戏模组开发全流程效率提升

如何通过Crowbar实现游戏模组开发全流程效率提升 【免费下载链接】Crowbar Crowbar - GoldSource and Source Engine Modding Tool 项目地址: https://gitcode.com/gh_mirrors/crow/Crowbar 在游戏开发领域,技术门槛常成为创意落地的阻碍。Crowbar作为针对Go…...

stm32cubeide+freertos+c/c++混合编程实战避坑指南

1. STM32CubeIDE与FreeRTOS环境搭建避坑指南 第一次用STM32CubeIDE配置FreeRTOS时,我对着时钟源选项纠结了半小时。后来发现这个选择直接影响系统稳定性——选错时钟源会导致任务调度像喝醉了一样飘忽不定。实测推荐用TIM6替代默认的SysTick作为时基,原因…...

Fish Speech-1.5镜像资源管理:模型热更新与多版本共存部署方案

Fish Speech-1.5镜像资源管理:模型热更新与多版本共存部署方案 1. 引言:语音合成的新选择 想象一下,你需要为产品演示视频添加多语言配音,或者为在线课程制作不同语言的语音内容。传统方法要么成本高昂,要么效果生硬…...

从对话到执行:一文读懂AI Coding Agent的底层原理

为什么 Claude Code 等 AI Agent 能自己写代码、改 bug、提交 PR?为什么它和 ChatGPT 完全不一样?这篇文章用最简单的语言,拆解 AI Agent 的底层工作原理。一句话说清楚:AI Coding Agent 和普通 AI 有什么不同?普通 AI…...

Winhance:重塑Windows体验的系统优化与个性化解决方案

Winhance:重塑Windows体验的系统优化与个性化解决方案 【免费下载链接】Winhance-zh_CN A Chinese version of Winhance. PowerShell GUI application designed to optimize and customize your Windows experience. 项目地址: https://gitcode.com/gh_mirrors/wi…...