k8s网络问题以及容器跨宿主机通信原理

【0】资源配置文件

[root@mcwk8s03 mcwtest]# ls

mcwdeploy.yaml

[root@mcwk8s03 mcwtest]# cat mcwdeploy.yaml

apiVersion: apps/v1

kind: Deployment

metadata:labels:app: mcwpythonname: mcwtest-deploy

spec:replicas: 1selector:matchLabels:app: mcwpythontemplate:metadata:labels:app: mcwpythonspec:containers:- command:- sh- -c- echo 123 >>/mcw.txt && cd / && rm -rf /etc/yum.repos.d/* && curl -o /etc/yum.repos.d/CentOS-Base.repo https://mirrors.aliyun.com/repo/Centos-vault-8.5.2111.repo && yum install -y python2 && python2 -m SimpleHTTPServer 20000image: centosimagePullPolicy: IfNotPresentname: mcwtestdnsPolicy: "None"dnsConfig:nameservers:- 8.8.8.8- 8.8.4.4searches:#- namespace.svc.cluster.local- my.dns.search.suffixoptions:- name: ndotsvalue: "5"

---

apiVersion: v1

kind: Service

metadata:name: mcwtest-svc

spec:ports:- name: mcwportport: 2024protocol: TCPtargetPort: 20000selector:app: mcwpythontype: NodePort

[root@mcwk8s03 mcwtest]#[1]查看服务部分通,部分不通

[root@mcwk8s03 mcwtest]# kubectl get svc

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.2.0.1 <none> 443/TCP 583d

mcwtest-svc NodePort 10.2.0.155 <none> 2024:41527/TCP 133m

nginx ClusterIP None <none> 80/TCP 413d

[root@mcwk8s03 mcwtest]# curl -I 10.2.0.155

curl: (7) Failed connect to 10.2.0.155:80; Connection timed out

[root@mcwk8s03 mcwtest]# curl -I 10.0.0.33:41527

curl: (7) Failed connect to 10.0.0.33:41527; Connection refused

[root@mcwk8s03 mcwtest]# curl -I 10.0.0.36:41527

curl: (7) Failed connect to 10.0.0.36:41527; Connection timed out

[root@mcwk8s03 mcwtest]# curl -I 10.0.0.35:41527

HTTP/1.0 200 OK

Server: SimpleHTTP/0.6 Python/2.7.18

Date: Tue, 04 Jun 2024 16:38:18 GMT

Content-type: text/html; charset=ANSI_X3.4-1968

Content-Length: 816[root@mcwk8s03 mcwtest]#【2】查看,能通的IP,是因为在容器所在的宿主机,因此需要排查容器跨宿主机是否可以通信

[root@mcwk8s03 mcwtest]# kubectl get pod -o wide|grep mcwtest

mcwtest-deploy-6465665557-g9zjd 1/1 Running 0 37m 172.17.98.13 mcwk8s05 <none> <none>

[root@mcwk8s03 mcwtest]# kubectl get nodes -o wide

NAME STATUS ROLES AGE VERSION INTERNAL-IP EXTERNAL-IP OS-IMAGE KERNEL-VERSION CONTAINER-RUNTIME

mcwk8s05 Ready <none> 580d v1.15.12 10.0.0.35 <none> CentOS Linux 7 (Core) 3.10.0-693.el7.x86_64 docker://20.10.21

mcwk8s06 Ready <none> 580d v1.15.12 10.0.0.36 <none> CentOS Linux 7 (Core) 3.10.0-693.el7.x86_64 docker://20.10.21

[root@mcwk8s03 mcwtest]#【3】排查容器是否可以跨宿主机IP,首先这个容器是在这个宿主机上,应该优先排查这个宿主机是否能到其他机器的docker0 IP

[root@mcwk8s03 mcwtest]# ifconfig docker

docker0: flags=4099<UP,BROADCAST,MULTICAST> mtu 1500inet 172.17.83.1 netmask 255.255.255.0 broadcast 172.17.83.255ether 02:42:e9:a4:51:4f txqueuelen 0 (Ethernet)RX packets 0 bytes 0 (0.0 B)RX errors 0 dropped 0 overruns 0 frame 0TX packets 0 bytes 0 (0.0 B)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0[root@mcwk8s03 mcwtest]# [root@mcwk8s05 /]# ifconfig docker

docker0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1450inet 172.17.98.1 netmask 255.255.255.0 broadcast 172.17.98.255inet6 fe80::42:18ff:fee1:e8fc prefixlen 64 scopeid 0x20<link>ether 02:42:18:e1:e8:fc txqueuelen 0 (Ethernet)RX packets 548174 bytes 215033771 (205.0 MiB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 632239 bytes 885330301 (844.3 MiB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0[root@mcwk8s05 /]# [root@mcwk8s06 ~]# ifconfig docker

docker0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1450inet 172.17.9.1 netmask 255.255.255.0 broadcast 172.17.9.255inet6 fe80::42:f0ff:fefa:133e prefixlen 64 scopeid 0x20<link>ether 02:42:f0:fa:13:3e txqueuelen 0 (Ethernet)RX packets 229 bytes 31724 (30.9 KiB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 212 bytes 53292 (52.0 KiB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0[root@mcwk8s06 ~]# 可以看到,05宿主机是不通其他机器的docker0的,03 06是互通的

[root@mcwk8s05 /]# ping -c 1 172.17.83.1

PING 172.17.83.1 (172.17.83.1) 56(84) bytes of data.

^C

--- 172.17.83.1 ping statistics ---

1 packets transmitted, 0 received, 100% packet loss, time 0ms[root@mcwk8s05 /]# ping -c 1 172.17.9.1

PING 172.17.9.1 (172.17.9.1) 56(84) bytes of data.

^C

--- 172.17.9.1 ping statistics ---

1 packets transmitted, 0 received, 100% packet loss, time 0ms[root@mcwk8s05 /]# [root@mcwk8s06 ~]# ping -c 1 172.17.83.1

PING 172.17.83.1 (172.17.83.1) 56(84) bytes of data.

64 bytes from 172.17.83.1: icmp_seq=1 ttl=64 time=0.246 ms--- 172.17.83.1 ping statistics ---

1 packets transmitted, 1 received, 0% packet loss, time 0ms

rtt min/avg/max/mdev = 0.246/0.246/0.246/0.000 ms

[root@mcwk8s06 ~]#【4】可以看到,etcd里面,没有005宿主机的docker网段的

[root@mcwk8s03 mcwtest]# etcdctl ls /coreos.com/network/subnets

/coreos.com/network/subnets/172.17.9.0-24

/coreos.com/network/subnets/172.17.83.0-24

[root@mcwk8s03 mcwtest]# etcdctl get /coreos.com/network/subnets/172.17.9.0-24

{"PublicIP":"10.0.0.36","BackendType":"vxlan","BackendData":{"VtepMAC":"2a:2c:21:3a:58:21"}}

[root@mcwk8s03 mcwtest]# etcdctl get /coreos.com/network/subnets/172.17.83.0-24

{"PublicIP":"10.0.0.33","BackendType":"vxlan","BackendData":{"VtepMAC":"b2:83:33:7b:fd:37"}}

[root@mcwk8s03 mcwtest]#【5】重启005的flannel服务,如果不重启docker0,那么网络就会有点问题,docker0不会被分配新的网段IP

[root@mcwk8s05 ~]# systemctl restart flanneld.service

[root@mcwk8s05 ~]# ifconfig flannel.1

flannel.1: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1450inet 172.17.89.0 netmask 255.255.255.255 broadcast 0.0.0.0inet6 fe80::3470:76ff:feea:39b8 prefixlen 64 scopeid 0x20<link>ether 36:70:76:ea:39:b8 txqueuelen 0 (Ethernet)RX packets 1 bytes 40 (40.0 B)RX errors 0 dropped 0 overruns 0 frame 0TX packets 9 bytes 540 (540.0 B)TX errors 0 dropped 8 overruns 0 carrier 0 collisions 0[root@mcwk8s05 ~]# ifconfig docker

docker0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1450inet 172.17.98.1 netmask 255.255.255.0 broadcast 172.17.98.255inet6 fe80::42:18ff:fee1:e8fc prefixlen 64 scopeid 0x20<link>ether 02:42:18:e1:e8:fc txqueuelen 0 (Ethernet)RX packets 551507 bytes 216568663 (206.5 MiB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 635860 bytes 891305864 (850.0 MiB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0[root@mcwk8s05 ~]# systemctl restart docker

[root@mcwk8s05 ~]# ifconfig docker

docker0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1450inet 172.17.89.1 netmask 255.255.255.0 broadcast 172.17.89.255inet6 fe80::42:18ff:fee1:e8fc prefixlen 64 scopeid 0x20<link>ether 02:42:18:e1:e8:fc txqueuelen 0 (Ethernet)RX packets 552135 bytes 216658479 (206.6 MiB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 636771 bytes 892057926 (850.7 MiB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0[root@mcwk8s05 ~]#【6】再次查看,etcd已经有了05节点的这个网段了

[root@mcwk8s03 mcwtest]# etcdctl ls /coreos.com/network/subnets

/coreos.com/network/subnets/172.17.83.0-24

/coreos.com/network/subnets/172.17.9.0-24

/coreos.com/network/subnets/172.17.89.0-24

[root@mcwk8s03 mcwtest]# etcdctl get /coreos.com/network/subnets/172.17.89.0-24

{"PublicIP":"10.0.0.35","BackendType":"vxlan","BackendData":{"VtepMAC":"36:70:76:ea:39:b8"}}

[root@mcwk8s03 mcwtest]#【7】再次测试,05节点的,可以nodeport访问到了

[root@mcwk8s03 mcwtest]# kubectl get svc

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.2.0.1 <none> 443/TCP 583d

mcwtest-svc NodePort 10.2.0.155 <none> 2024:33958/TCP 154m

nginx ClusterIP None <none> 80/TCP 413d

[root@mcwk8s03 mcwtest]# curl -I 10.2.0.155:2024

curl: (7) Failed connect to 10.2.0.155:2024; Connection timed out

[root@mcwk8s03 mcwtest]# curl -I 10.0.0.33:33958

curl: (7) Failed connect to 10.0.0.33:33958; Connection refused

[root@mcwk8s03 mcwtest]# curl -I 10.0.0.35:33958

HTTP/1.0 200 OK

Server: SimpleHTTP/0.6 Python/2.7.18

Date: Tue, 04 Jun 2024 16:59:03 GMT

Content-type: text/html; charset=ANSI_X3.4-1968

Content-Length: 816[root@mcwk8s03 mcwtest]# curl -I 10.0.0.36:33958

HTTP/1.0 200 OK

Server: SimpleHTTP/0.6 Python/2.7.18

Date: Tue, 04 Jun 2024 16:59:12 GMT

Content-type: text/html; charset=ANSI_X3.4-1968

Content-Length: 816[root@mcwk8s03 mcwtest]#【8】03节点不通,可能是03是master,但是它本身好像不作为node,就是个单纯的master,所以没法当做nodeIP去访问。但是集群IP,无法访问,是怎么回事呢

[root@mcwk8s03 mcwtest]# kubectl get svc

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.2.0.1 <none> 443/TCP 583d

mcwtest-svc NodePort 10.2.0.155 <none> 2024:33958/TCP 157m

nginx ClusterIP None <none> 80/TCP 413d

[root@mcwk8s03 mcwtest]# kubectl get nodes

NAME STATUS ROLES AGE VERSION

mcwk8s05 Ready <none> 580d v1.15.12

mcwk8s06 Ready <none> 580d v1.15.12

[root@mcwk8s03 mcwtest]#【9】路由方面,重启flannel,etcd里面会重新写入新的网段,并且其他节点也会有这个新的网段的路由,需要重启该宿主机的docker,给容器重新分配新的IP用吧,应该。

之前03 master只有一个flanel的路由,

[root@mcwk8s03 mcwtest]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 10.0.0.254 0.0.0.0 UG 100 0 0 eth0

10.0.0.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

172.17.9.0 172.17.9.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.83.0 0.0.0.0 255.255.255.0 U 0 0 0 docker0

[root@mcwk8s03 mcwtest]#05 node重启之后,03上多出来一个05 node的flannel路由,

[root@mcwk8s03 mcwtest]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 10.0.0.254 0.0.0.0 UG 100 0 0 eth0

10.0.0.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

172.17.9.0 172.17.9.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.83.0 0.0.0.0 255.255.255.0 U 0 0 0 docker0

172.17.89.0 172.17.89.0 255.255.255.0 UG 0 0 0 flannel.1

[root@mcwk8s03 mcwtest]# 06好的node也是如此

之前:

[root@mcwk8s06 ~]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 10.0.0.254 0.0.0.0 UG 100 0 0 eth0

10.0.0.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

172.17.9.0 0.0.0.0 255.255.255.0 U 0 0 0 docker0

172.17.83.0 172.17.83.0 255.255.255.0 UG 0 0 0 flannel.1

[root@mcwk8s06 ~]#

操作之后,多了个路由

[root@mcwk8s06 ~]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 10.0.0.254 0.0.0.0 UG 100 0 0 eth0

10.0.0.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

172.17.9.0 0.0.0.0 255.255.255.0 U 0 0 0 docker0

172.17.83.0 172.17.83.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.89.0 172.17.89.0 255.255.255.0 UG 0 0 0 flannel.1

[root@mcwk8s06 ~]# 05node之前是有两个路由,但是都是错误的

[root@mcwk8s05 /]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 10.0.0.254 0.0.0.0 UG 100 0 0 eth0

10.0.0.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

172.17.59.0 172.17.59.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.61.0 172.17.61.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.98.0 0.0.0.0 255.255.255.0 U 0 0 0 docker0

[root@mcwk8s05 /]#05重启之后,也更新了路由为正确的

[root@mcwk8s05 /]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 10.0.0.254 0.0.0.0 UG 100 0 0 eth0

10.0.0.0 0.0.0.0 255.255.255.0 U 100 0 0 eth0

172.17.9.0 172.17.9.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.83.0 172.17.83.0 255.255.255.0 UG 0 0 0 flannel.1

172.17.89.0 0.0.0.0 255.255.255.0 U 0 0 0 docker0

[root@mcwk8s05 /]#【10】然后看看集群IP为啥不通,这直接原因应该是没有ipvs规则。

[root@mcwk8s03 mcwtest]# kubectl get svc

NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE

kubernetes ClusterIP 10.2.0.1 <none> 443/TCP 583d

mcwtest-svc NodePort 10.2.0.155 <none> 2024:33958/TCP 3h3m

nginx ClusterIP None <none> 80/TCP 413d

[root@mcwk8s03 mcwtest]# curl -I 10.2.0.155:2024

curl: (7) Failed connect to 10.2.0.155:2024; Connection timed out

[root@mcwk8s03 mcwtest]# ipvsadm -Ln

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags-> RemoteAddress:Port Forward Weight ActiveConn InActConn

[root@mcwk8s03 mcwtest]# systemctl status kube-proxy

Unit kube-proxy.service could not be found.

[root@mcwk8s03 mcwtest]# 其它节点都是有ipvs规则的,有时间确认下,ipvsadm规则是哪个服务创建的,应该是kube-proxy创建的吧,我们的03 master是没有部署kube-proxy,这样的话,没有ipvs规则并且无法在master上访问集群IP就说的通了。如过是这样的话,也就是容器集群IP之间的通信,跟ipvs有关,跟apiserver是否挂了没有直接关系,不影响,有时间验证

[root@mcwk8s05 /]# ipvsadm -Ln|grep -C 1 10.2.0.155-> 172.17.89.4:9090 Masq 1 0 0

TCP 10.2.0.155:2024 rr-> 172.17.89.10:20000 Masq 1 0 0

[root@mcwk8s05 /]#

[root@mcwk8s05 /]# curl -I 10.2.0.155:2024

HTTP/1.0 200 OK

Server: SimpleHTTP/0.6 Python/2.7.18

Date: Tue, 04 Jun 2024 17:34:45 GMT

Content-type: text/html; charset=ANSI_X3.4-1968

Content-Length: 816[root@mcwk8s05 /]#【综上】

单节点的容器网络用nodeIP:nodeport等之类的用不了了,可以优先检查下docker0 网关是不是不通了;如果flannel等网络服务重启之后,即使是pod方式部署的网络插件,也要看下重启docker服务,让容器分配新的网段。比如某次flannel oom总是重启,导致kube001网络故障;每个机器,好像都有其他节点的flannel.1网卡网段的路由,使用当前机器的flannel.1的网卡接口;并且有当前节点docker0网段的路由,是走的 0.0.0.0网关,走默认路由由上面可以知道,svc里面有个是clusterIP用的端口,clusterIP是用ipvs规则管理,进行数据转发的;nodeip clusterIP的ipvs规则进行转发,因为转发到后端容器IP,当前宿主机有所有node的flannel网段的路由,所有flannel网关以及docker0都正常且对应网段的话,那么就是用这两个接口实现容器跨宿主机通信的。而至于访问nodeip:nodeport以及clusterIP:port是怎么知道把流量给到正确的pod的,这里是通过ipvs规则来实现寻找到后端pod的,转发到pod对应的IP和端口的时候,又根据当前机器有所有网络插件flannel,也就是每个宿主机单独网段的路由条目,让它们知道自己要去走flannel.1接口。而etcd保存有哪个网段是哪个宿主机,有对应宿主机IP,找到宿主机IP了,那么在该机器上转发到的pod机器,在那个宿主机上就是能用该IP,使用docker0进行通信的,因为单个宿主机上的容器,都是通过docker0进行通信,并且互通的。只有跨宿主机通信容器的时候,才会根据路由,找到flannel.1接口,然后在etcd找到是那个宿主机上的容器,然后找到这个容器,完成通信。flannel网络插件这样,其它网络插件原理类似;ipvs网络代理模式是这个作用,iptables网络代理模式作用类似。

文章转载自:马昌伟

原文链接:https://www.cnblogs.com/machangwei-8/p/18236417

体验地址:引迈 - JNPF快速开发平台_低代码开发平台_零代码开发平台_流程设计器_表单引擎_工作流引擎_软件架构

相关文章:

k8s网络问题以及容器跨宿主机通信原理

【0】资源配置文件 [rootmcwk8s03 mcwtest]# ls mcwdeploy.yaml [rootmcwk8s03 mcwtest]# cat mcwdeploy.yaml apiVersion: apps/v1 kind: Deployment metadata:labels:app: mcwpythonname: mcwtest-deploy spec:replicas: 1selector:matchLabels:app: mcwpythontemplate:met…...

BM25算法以及变种算法简介

深入理解TF-IDF、BM25算法与BM25变种:揭秘信息检索的核心原理与应用 原文链接: https://xie.infoq.cn/article/8b7232877d0d4327a6943e8ac BM25算法以及变种算法简介 Okapi BM25,一般简称 BM25 算法,在 20 世纪 70 年代到 80 年代…...

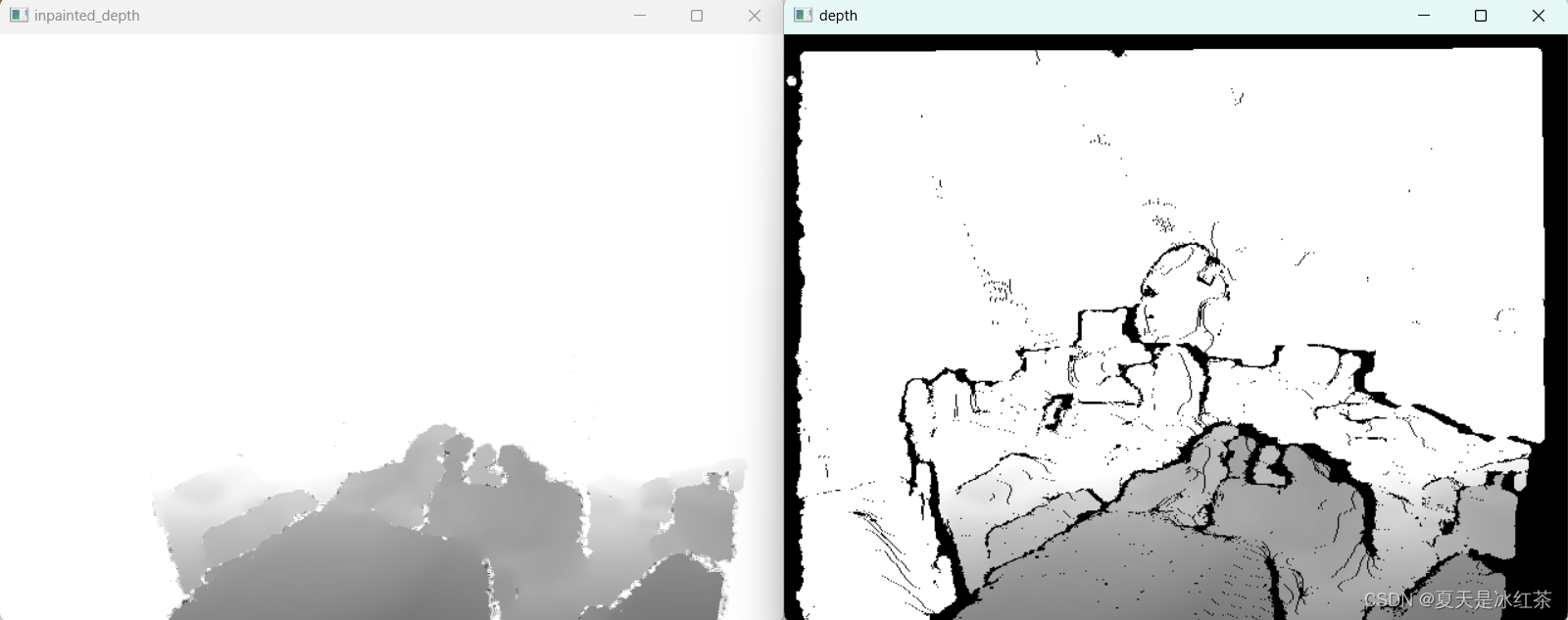

D455相机RGB与深度图像对齐,缓解相机无效区域的问题

前言 上一次我们介绍了深度相机D455的使用:intel深度相机D455的使用-CSDN博客,我们也看到了相机检测到的无效区域。 在使用Intel深度相机D455时,我们经常会遇到深度图中的无效区域。这些无效区域可能由于黑色物体、光滑表面、透明物体以及视…...

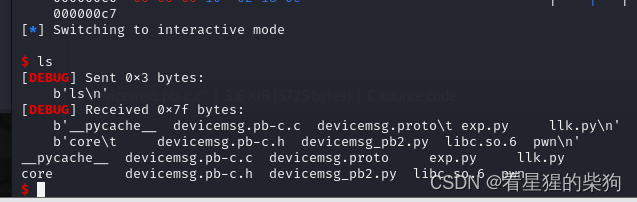

2024 cicsn ezbuf

文章目录 参考protobuf逆向学习复原结构思路exp 参考 https://www.y4ng.cn/posts/pwn/protobuf/#ciscn-2024-ezbuf protobuf 当时压根不知道用了protobuf这个玩意,提取工具也没提取出来,还是做题做太少了,很多关键性的结构都没看出来是pro…...

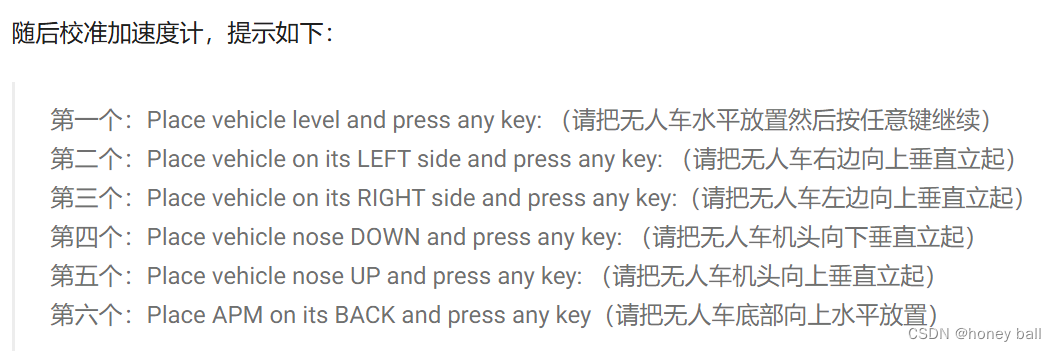

地面站Mission planner

官方教程; Mission Planner地面站介绍 | Autopilot (gitbook.io) Mission Planner 功能/屏幕 — Mission Planner 文档 (ardupilot.org) 安卓或者windows软件下载地址: 地面站连接及使用 plane (cuav.net) 在完全装机后再进行各干器件的校准,没有组…...

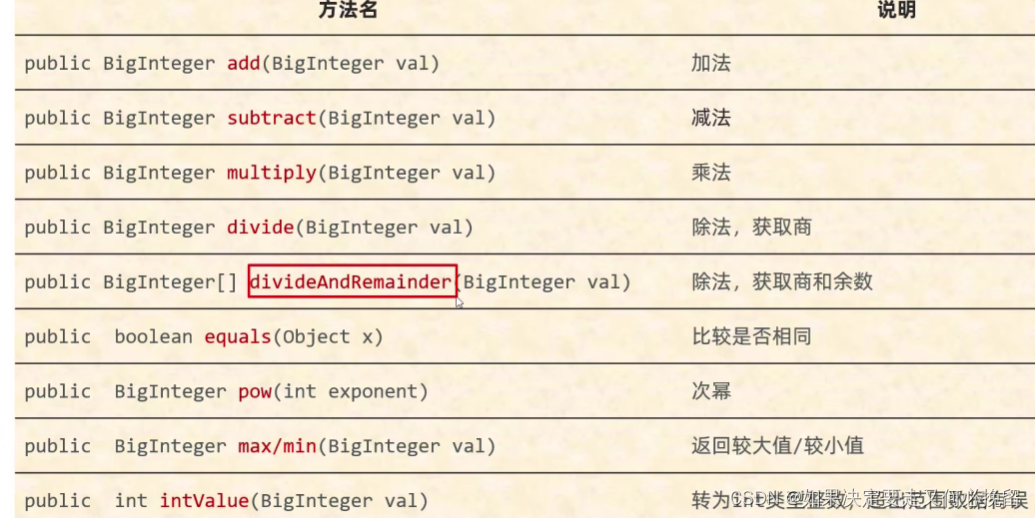

常见的api: BigInteger

一.获取一个大的随机整数 1.代码: BigInteger bd1 new BigInteger(4, new Random());System.out.println(bd1); 2.打印的结果:2 3.注释获取的是0-16之间的随机整数 二.获取一个指定的大的数 1.代码: BigInteger bd2 new BigInteger("100");System.o…...

Overall timing accuracy 和Edge placement accuracy 理解

在电子设计自动化(EDA)、集成电路(IC)制造和高速数字电路设计领域,"Overall Timing Accuracy" 和 "Edge Placement Accuracy" 是两个关键的性能指标,它们对于确保电路的功能正确性和性能至关重要。 当涉及到“Overall timing accuracy”(总体时序精度)…...

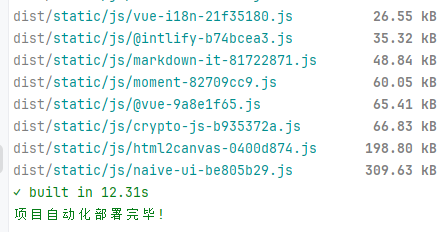

2024 vite 静态 scp2 自动化部署

1、导入库 npm install scp2 // 自动化部署 npm install chalk // 控制台输出的语句 npm install ora2、核心代码 创建文件夹放在主目录下的 deploy/index.js 复制粘贴以下代码: import client from scp2; import chalk from chalk; import ora from ora;const s…...

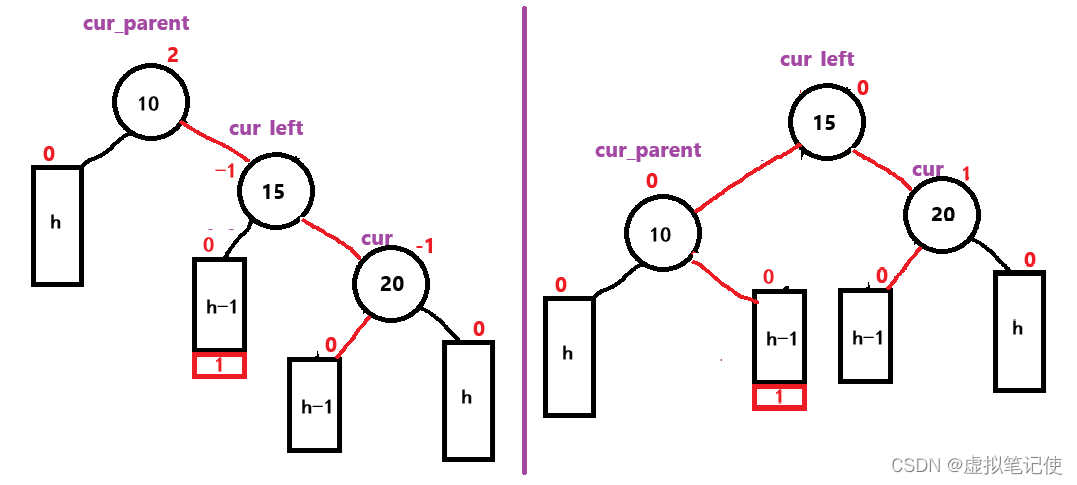

【数据结构】AVLTree实现详解

目录 一.什么是AVLTree 二.AVLTree的实现 1.树结点的定义 2.类的定义 3.插入结点 ①按二叉搜索树规则插入结点 ②更新平衡因子 更新平衡因子情况分析 ③判断是否要旋转 左单旋 右单旋 左右单旋 右左双旋 4.删除、查找和修改函数 查找结点 三.测试 1.判断是否是搜索树 …...

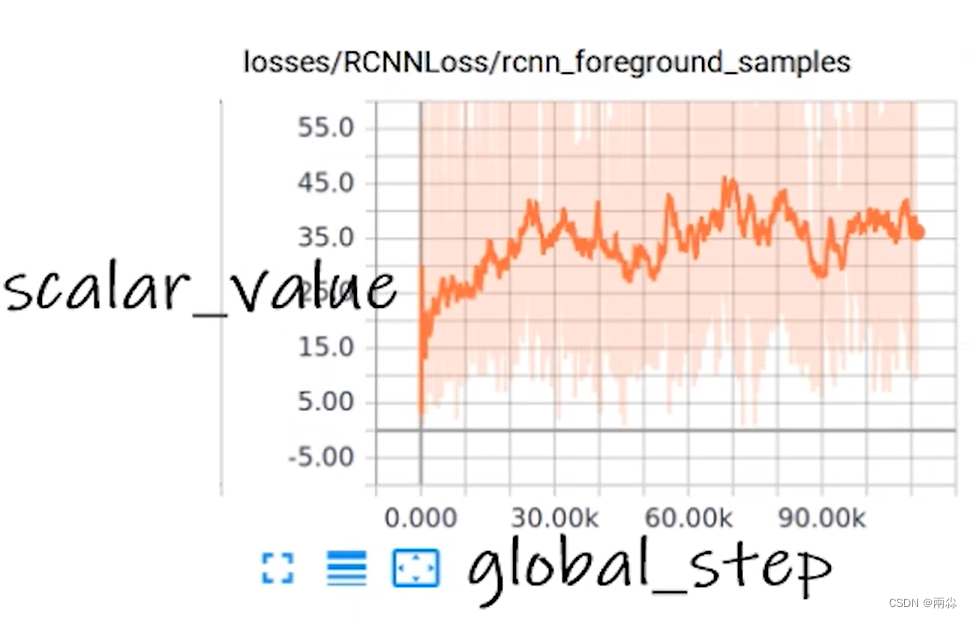

深度学习——TensorBoard的使用

官方文档torch.utils.tensorboard — PyTorch 2.3 documentation TensorBoard简介 TensorBoard是一个可视化工具,它可以用来展示网络图、张量的指标变化、张量的分布情况等。特别是在训练网络的时候,我们可以设置不同的参数(比如࿱…...

⭐⭐⭐)

【设计模式】观察者模式(行为型)⭐⭐⭐

文章目录 1.概念1.1 什么是观察者模式1.2 优点与缺点 2.实现方式3. Java 哪些地方用到了观察者模式4. Spring 哪些地方用到了观察者模式 1.概念 1.1 什么是观察者模式 观察者模式(Observer Pattern)是一种行为型设计模式,它允许对象在状态改…...

轻松搞定阿里云域名DNS解析

本文将会讲解如何设置阿里云域名DNS解析。在进行解析设置之前,你需要提前准备好需要设置的云服务器IP地址、域名以及CNAME记录。 如果你还没有云服务器和域名,可以参考下面的方法注册一个。 申请域名:《Namesilo域名注册》注册云服务器&…...

GAT1399协议分析(10)--单图像删除

一、官方接口 由于批量删除的接口,图像只能单独删除。 二、wireshark实例 这个接口比较简单,调用request delete即可 文本化: DELETE /VIID/Images/34078100001190001002012024060513561300065 HTTP/1.1 Host: 10.0.201.56:31400 User-Age…...

Hudi CLI 安装配置总结

前言 上篇文章 总结了Spark SQL Rollback, Hudi CLI 也能实现 Rollback,本文总结下 Hudi CLI 安装配置以及遇到的问题。 官方文档 https://hudi.apache.org/cn/docs/cli/ 版本 Hudi 0.13.0(发现有bug)、(然后升级)0.14.1Spark 3.2.3打包 mvn clean package -DskipTes…...

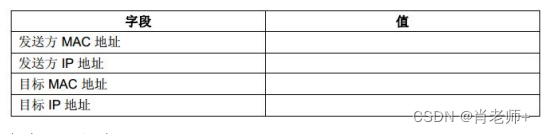

实验八、地址解析协议《计算机网络》

水逆退散,学业进步,祝我们都好,不止在夏天。 目录 一、实验目的 二、实验内容 (1)预备知识 (2)实验步骤 三、实验小结 一、实验目的 完成本练习之后,您应该能够确定给定 IP 地…...

Linux系统管理磁盘管理003

操作系统: CentOS Stream9 测试过程: 模拟磁盘被沾满, 创建文件 测试脚本 for i in seq 10do# echo $idd if/dev/zero of./$i-$RANDOM.txt bs1M count1024 Done[rootlocalhost ~]# vim 2.txt [rootlocalhost ~]# sh 2.txt 记录了10240 的…...

MLC工具是否适用AMD和ARM场景?如何测试内存性能?

MLC(Memory Latency Checker)主要是由Intel开发的工具,主要用于Intel平台上的内存性能测试,尤其是针对Intel处理器的内存延迟和带宽。尽管MLC主要针对Intel处理器设计,理论上它可以在任何支持Intel兼容指令集的系统上运…...

NodeJs实现脚本:将xlxs文件输出到json文件中

文章目录 前期工作和依赖笔记功能代码输出 最近有一个功能,将json文件里的内容抽取到一个xlxs中,然后维护xlxs文件。当要更新json文件时,就更新xlxs的内容并把它传回json中。这个脚本主要使用NodeJS写。 以下是完成此功能时做的一些笔记。 …...

【启程Golang之旅】网络编程与反射

欢迎来到Golang的世界!在当今快节奏的软件开发领域,选择一种高效、简洁的编程语言至关重要。而在这方面,Golang(又称Go)无疑是一个备受瞩目的选择。在本文中,带领您探索Golang的世界,一步步地了…...

nginx location正则表达式+案例解析

1、nginx常用的正则表达式 ^ :匹配输入字符串的起始位置$ :匹配输入字符串的结束位置 *:匹配前面的字符零次或多次。如“ol*”能匹配“o”及“ol”、“oll” :匹配前面的字符一次或多次。如“ol”能匹配“ol”及“oll”、“olll”…...

3PEAK思瑞浦 TP2262-TSR TSSOP8 运算放大器

特性 供电电压:3V至36V 低供电电流:每通道最大1000A差分输入电压范围至电源轨,可作为比较器工作 输入轨至-Vs,轨到轨输出快速响应:3.5MHz带宽,15V/us斜率,100ns过载恢复时间 低失调电压:-25C时最大2mV-2.5 mV在-40C至85C(最大) -3…...

Java开发者收藏 | 你的经验不是负担,而是转型AI应用开发的加速器!

本文为Java开发者提供了清晰的AI应用开发转型路径。强调Java后端经验在AI领域是宝贵财富而非负担,并介绍了拥抱AI的优势。文章提出了分阶段学习路线,涵盖基础概念、框架选型(Spring AI、LangChain4j、Spring AI Alibaba)、可视化工…...

4sapi 企业级实战:统一模型网关与全生命周期管理解决方案

引言随着大模型技术在企业中的广泛应用,越来越多的企业开始面临 "模型碎片化" 的挑战。不同部门、不同业务线各自对接不同的大模型厂商,使用不同的 API 接口,导致企业内部出现了多个独立的 AI 孤岛,带来了一系列严重的问…...

芯片测试中的扫描压缩技术解析与应用

1. 扫描压缩技术概述在当今纳米级芯片设计中,扫描压缩技术已成为降低测试成本、保证测试质量的必备手段。随着芯片复杂度呈指数级增长,传统扫描测试方法面临两大核心挑战:测试数据量(Test Data Volume)爆炸式增长导致测…...

)

别再只调pool_size了!MaxPool2D的strides和padding参数实战避坑指南(附TensorFlow/Keras代码)

MaxPool2D参数深度解析:如何用strides和padding精准控制特征图尺寸 在构建卷积神经网络时,池化层的参数设置往往被当作"调参黑箱"一带而过。许多开发者习惯性地只调整pool_size,却对strides和padding参数的微妙影响缺乏足够重视。这…...

什么是dapr?为什么要使用它

官方文档https://docs.dapr.io/zh-hans/developing-applications/building-blocks/ 介绍 dapr是一个分布式运行时(Distributed Application Runtime)是一个开源项目,它把构建微服务的最佳实践沉淀为开发者可直接调用的标准化API,…...

SteamAutoCrack:3步自动化破解Steam游戏的终极解决方案

SteamAutoCrack:3步自动化破解Steam游戏的终极解决方案 【免费下载链接】Steam-auto-crack Steam Game Automatic Cracker 项目地址: https://gitcode.com/gh_mirrors/st/Steam-auto-crack 你是否厌倦了每次想离线玩游戏时都要手动破解的繁琐过程?…...

智能设备语音交互进阶:从‘慢交互’到‘快交互’,详解ONESHOT模式下的音频残留音过滤实战

智能设备语音交互进阶:ONESHOT模式下的音频残留音过滤实战 在智能语音交互领域,ONESHOT模式已经成为提升用户体验的关键技术。这种允许用户在唤醒设备后无需二次唤醒即可直接下达指令的交互方式,正在重塑人机对话的自然流畅度。然而ÿ…...

视频解密神器:3步搞定Widevine加密,重新掌控你的数字内容

视频解密神器:3步搞定Widevine加密,重新掌控你的数字内容 【免费下载链接】video_decrypter Decrypt video from a streaming site with MPEG-DASH Widevine DRM encryption. 项目地址: https://gitcode.com/gh_mirrors/vi/video_decrypter 还在为…...

Cropper.js进阶玩法:打造一个可撤销、可缩放、带滤镜的在线图片编辑器

Cropper.js进阶玩法:打造一个可撤销、可缩放、带滤镜的在线图片编辑器 在当今数字内容创作蓬勃发展的时代,轻量级在线图片编辑工具的需求与日俱增。Cropper.js作为一款优秀的JavaScript图片裁剪库,其潜力远不止于基础的裁剪功能。本文将带您深…...