SQL Server 数据库分页技术详解:选择最佳方法优化查询性能”。

当今数据驱动的应用程序中,数据库分页技术在优化查询性能和提升用户体验中扮演着重要角色。在 SQL Server 环境下,开发者面对大数据集时,常常需要选择合适的分页方法以平衡功能需求和性能优化。本文将详细介绍 SQL Server 中几种主要的分页技术,分析它们的优劣及适用场景,以帮助开发者在实际应用中做出明智的选择。

1. OFFSET-FETCH 方法

优势:

- 标准化: SQL Server 2012 引入的

OFFSET-FETCH是一种标准化的分页语法,具有清晰的语法结构和易于理解的特点。 - 适用性广泛: 在小型数据集或者简单分页需求下,

OFFSET-FETCH提供了直观的分页控制。 - 支持动态排序: 可以根据不同的排序条件动态调整分页结果,提供了灵活性。

劣势:

- 性能挑战: 处理大数据量时,

OFFSET-FETCH可能会面临性能挑战,因为它需要跳过和返回指定数量的行。 - 内存压力: 当偏移量较大时,可能会在内存中维护较大的结果集,增加系统的内存负担。

2. ROW_NUMBER() 函数方法

优势:

- 灵活性高:

ROW_NUMBER()函数允许开发者通过窗口函数实现复杂的排序和分页逻辑,能够应对各种需求。 - 性能优化: 可以通过优化查询计划和适当的索引设计来提升

ROW_NUMBER()函数的性能表现。

劣势:

- 复杂性: 相较于

OFFSET-FETCH,使用ROW_NUMBER()函数需要更多的理解和编写复杂的 SQL 查询,不适合简单的分页需求。

3. TOP 结合子查询方法

优势:

- 简洁高效:

TOP结合子查询是一种简洁且高效的分页方法,在处理简单分页需求和快速数据检索时表现优异。 - 性能稳定: 相较于

OFFSET-FETCH,TOP结合子查询通常能更好地控制查询性能,适合高并发环境。

劣势:

- 不支持跳页: 无法直接实现复杂的跳页操作,如果需求涉及频繁的跳页,可能需要额外的逻辑处理。

4. 使用子查询和 BETWEEN

优势:

- 简单直观: 使用

BETWEEN结合子查询,可以在 SQL 查询中直接指定起始行和结束行,适合简单分页需求。 - 通用性: 在不支持

OFFSET-FETCH的旧版本 SQL Server 中,BETWEEN是实现分页的常用方式。

劣势:

- 功能限制: 对于复杂的排序和过滤需求支持有限,不适合需要动态排序和复杂分页逻辑的场景。

5. 使用 OFFSET 和 FETCH NEXT

优势:

- 兼容性: 在 SQL Server 2012 之前的版本中,

OFFSET和FETCH NEXT是实现分页的主流方式,具有较好的兼容性。 - 简单有效: 在适当的情况下,能够实现预期的分页效果,对于小型数据集性能表现良好。

劣势:

- 性能挑战: 对于大数据集和大偏移量,可能会遇到性能问题,因为它需要在结果集中跳过和返回指定数量的行。

如何选择合适的分页方式

选择合适的分页方式应综合考虑以下因素:

- 业务需求: 根据具体的分页需求(如动态排序、复杂过滤条件等)选择合适的方法。

- 数据量和性能: 对于大数据集,应当考虑使用性能较好的方法,如

ROW_NUMBER()函数或优化的OFFSET-FETCH。 - 数据库版本: 考虑数据库版本支持的分页语法和功能,选择兼容性最好的方法。

综上所述,了解并选择适合的分页方法对于优化查询性能和提升用户体验至关重要。开发者应根据具体情况综合考虑每种方法的优劣,结合实际业务需求和性能测试,以达到高效的数据分页操作目的。

相关文章:

SQL Server 数据库分页技术详解:选择最佳方法优化查询性能”。

当今数据驱动的应用程序中,数据库分页技术在优化查询性能和提升用户体验中扮演着重要角色。在 SQL Server 环境下,开发者面对大数据集时,常常需要选择合适的分页方法以平衡功能需求和性能优化。本文将详细介绍 SQL Server 中几种主要的分页技…...

electron录制-镜头缩放、移动

要求 1、当录屏过程中,鼠标点击,镜头应该往点击处拉近,等一段时间还原 2、录屏过程中,可能会发生多次点击,但是点击位置偏差大,可能会导致缩放之后,画面没出来,因此需要移动镜头帧 …...

红队内网攻防渗透:内网渗透之内网对抗:信息收集篇自动项目本机导出外部打点域内通讯PillagerBloodHound

红队内网攻防渗透 1. 内网自动化信息收集1.1 本机凭据收集类1.1.1、HackBrowserData 快速获取浏览器的账户密码1.1.2、Searchall 快速搜索服务器中的有关敏感信息还有浏览器的账户密码1.1.3、Pillager 适用于后渗透期间的信息收集工具,可以收集目标机器上敏感信息1.2 对外打点…...

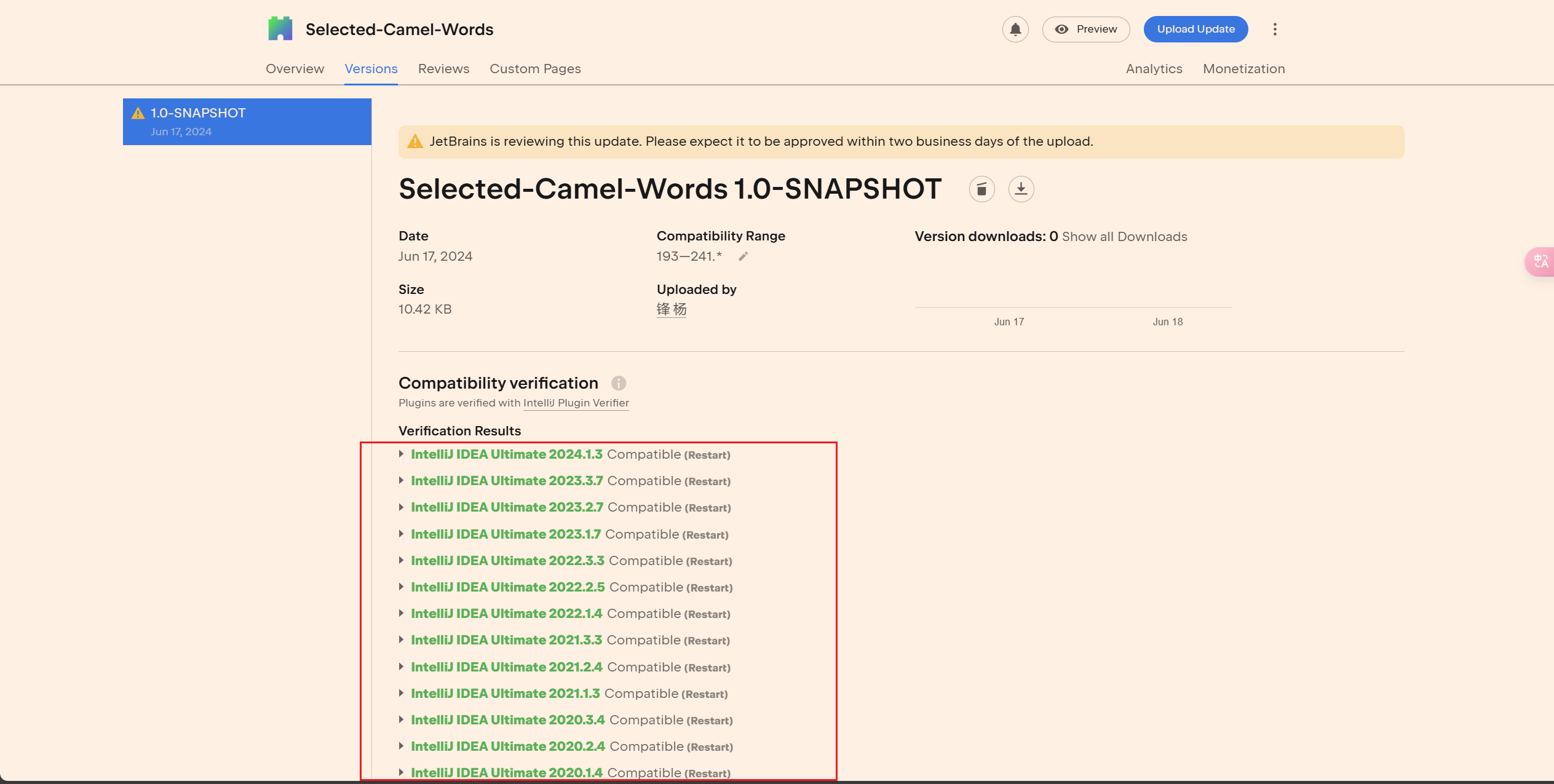

2024最新IDEA插件开发+发布全流程 SelectCamelWords[选中驼峰单词](idea源代码)

2024最新IDEA插件开发(发布)-SelectCamelWords[选中驼峰单词](idea源代码) 参考文档 Jetbrains Idea插件开发文档: https://plugins.jetbrains.com/docs/intellij/welcome.html代码地址:https://github.com/yangfeng…...

【网络安全】网络安全基础精讲 - 网络安全入门第一篇

目录 一、网络安全基础 1.1网络安全定义 1.2网络系统安全 1.3网络信息安全 1.4网络安全的威胁 1.5网络安全的特征 二、入侵方式 2.1黑客 2.1.1黑客入侵方式 2.1.2系统的威胁 2.2 IP欺骗 2.2.1 TCP等IP欺骗 2.2.2 IP欺骗可行的原因 2.3 Sniffer探测 2.4端口扫描技术…...

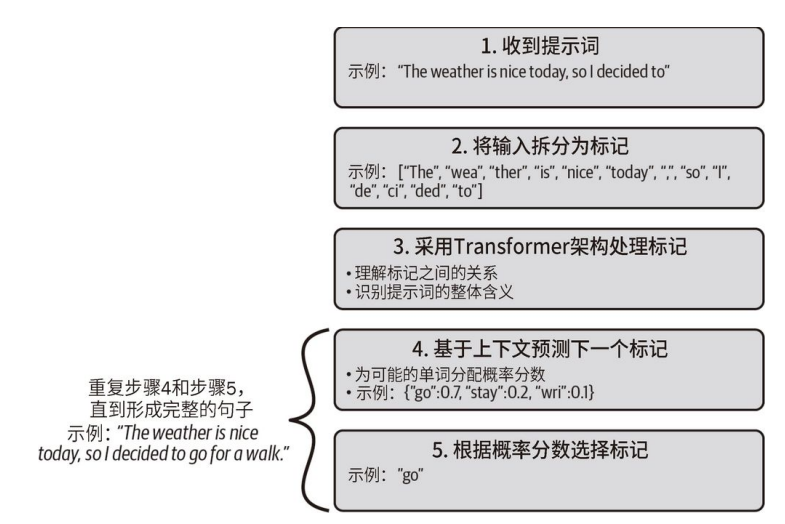

初识 GPT-4 和 ChatGPT

文章目录 LLM 概述理解 Transformer 架构及其在 LLM 中的作用解密 GPT 模型的标记化和预测步骤 想象这样⼀个世界:在这个世界里,你可以像和朋友聊天⼀样快速地与计算机交互。那会是怎样的体验?你可以创造出什么样的应用程序?这正是…...

【C语言】解决C语言报错:Array Index Out of Bounds

文章目录 简介什么是Array Index Out of BoundsArray Index Out of Bounds的常见原因如何检测和调试Array Index Out of Bounds解决Array Index Out of Bounds的最佳实践详细实例解析示例1:访问负索引示例2:访问超出上限的索引示例3:循环边界…...

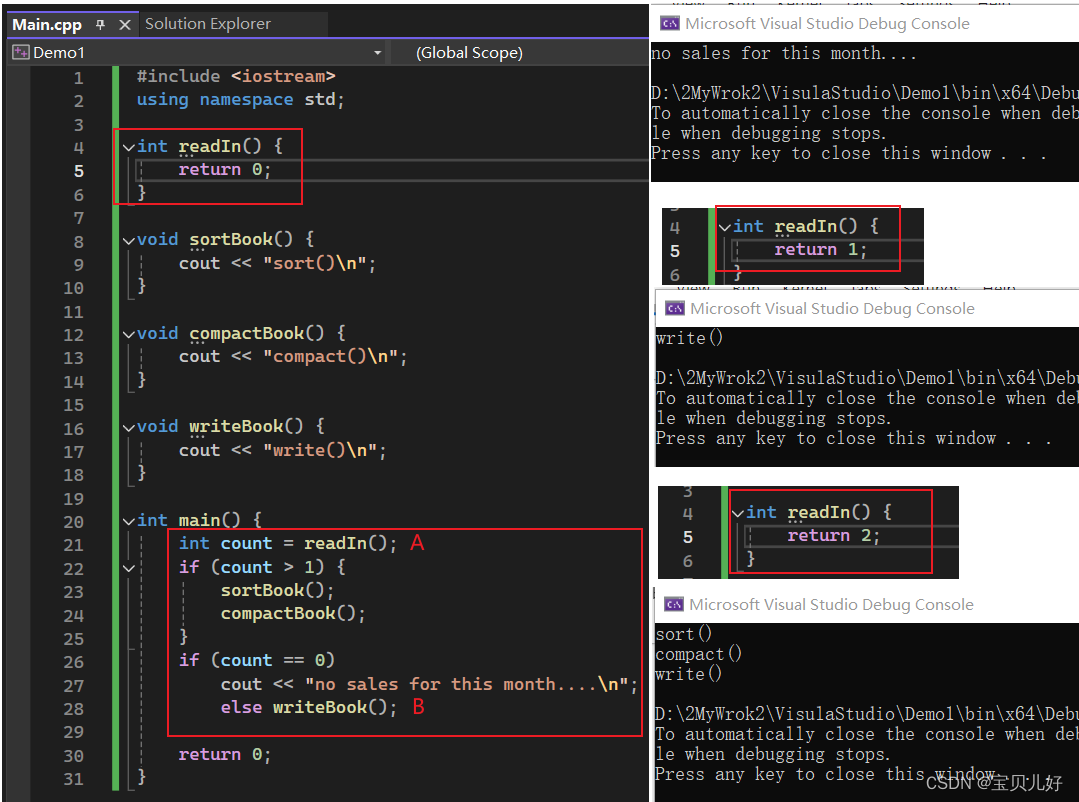

【C++】一个极简但完整的C++程序

一、一个极简但完整的C程序 我们编写程序是为了解决问题和任务的。 1、任务: 某个书店将每本售出的图书的书名和出版社,输入到一个文件中,这些信息以书售出的时间顺序输入,每两周店主会手工计算每本书的销售量、以及每个出版社的…...

)

Lua迭代器详解(附加红点功能实例)

Lua迭代器详解与用法 1. 什么是迭代器2. 为什么需要理解迭代器的原理3. 迭代器的实现0. 闭包1. 有状态迭代器2. 无状态迭代器 4. 红点树系统基础 1. 什么是迭代器 迭代器是一种能让我们遍历一个集合中的所有元素的代码结构。比如常用ipairs()和pairs()。 2. 为什么需要理解迭代…...

锂磷硫(LPS)属于硫化物固态电解质 Li7P3S11是代表性产品

锂磷硫(LPS)属于硫化物固态电解质 Li7P3S11是代表性产品 锂磷硫(LPS),为非晶态材料,是硫化物固态电解质代表性产品之一,具有热稳定性好、成本较低等优点,在固态电解质中离子电导率较…...

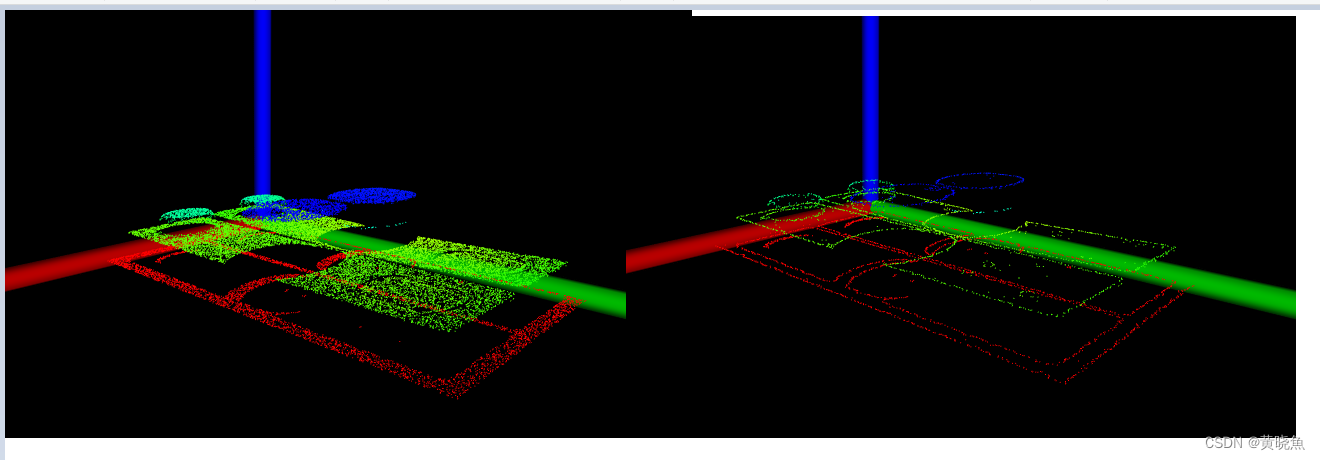

PointCloudLib 点云边缘点提取 C++版本

0.实现效果 1.算法原理 PCL(Point Cloud Library)中获取点云边界的算法主要基于点云数据的几何特征和法向量信息。以下是对该算法的详细解释,按照清晰的格式进行归纳: 算法概述 PCL中的点云边界提取算法主要用于从3D点云数据中识别并提取出位于物体边界上的点。这些边界…...

【Qt】QList<QVariantMap>中数据修改

1. 问题 QList<QVariantMap> 类型中,修改QVariantMap中的值。 2. 代码 //有效代码1QVariantMap itemMap itemList.at(0);itemMap.insert("title", "test");itemList.replace(0, itemMap);//有效代码 2itemList.operator [](0).insert(…...

如何避免vue的url中使用hash符号?

目录 1. 安装 Vue Router 2. 配置 Vue Router 使用 history 模式 3. 更新 main.js 4. 配置服务器以支持 history 模式(此处需要仔细测试) a. Nginx 配置 b. Apache 配置 5. 部署并测试 总结 在 Vue.js 项目中,避免 URL 中出现 # 符号的…...

Java学习 - MySQL存储过程、函数和触发器练习实例

存储过程 存储过程是什么 存储过程是一组已经编译好的SQL语句存储过程优点有什么 安全 性能高 提高代码复用性创建存储过程的语法 DELIMITER $ # 不能加分号CREATE PROCEDURE 存储过程名(IN|OUT|INOUT 参数名 参数类型) BEGIN存储过程语句块 END;$DELIMITER ;创建一个无参的存储…...

】)

【深度神经网络 (DNN)】

深度神经网络 (DNN) 深度神经网络 (DNN) 是机器学习领域中一种强大的工具,它由多层神经元组成,能够学习复杂的数据模式,解决各种任务,如图像识别、语音识别、自然语言处理等。 DNN 的构成: 神经元: DNN 的基本单元&…...

ES全文检索支持繁简和IK分词检索

ES全文检索支持繁简和IK分词检索 1. 前言2. 引入繁简转换插件analysis-stconvert2.1 下载已有作者编译后的包文件2.2 下载源码进行编译2.3 复制解压插件到es安装目录的plugins文件夹下 3. 引入ik分词器插件3.1 已有作者编译后的包文件3.2 只有源代码的版本3.3 安装ik分词插件 4…...

解决Visual Studio Code在Ubuntu上崩溃的问题

解决Visual Studio Code在Ubuntu上崩溃的问题 我正在使用Ubuntu系统,每次打开Visual Studio Code时,只能短暂打开一秒钟,然后就会崩溃。当通过终端使用code --verbose命令启动Visual Studio Code时,出现以下错误信息:…...

)】)

【OpenGauss源码学习 —— (ALTER TABLE(SET attribute_option))】

ALTER TABLE(SET attribute_option) ATExecSetOptions 函数 声明:本文的部分内容参考了他人的文章。在编写过程中,我们尊重他人的知识产权和学术成果,力求遵循合理使用原则,并在适用的情况下注明引用来源。…...

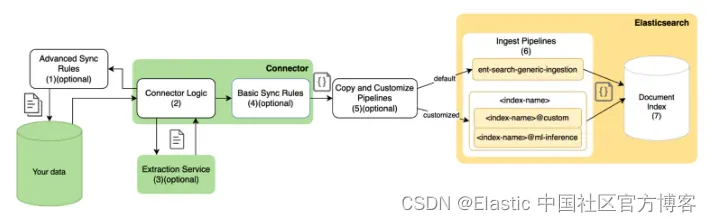

Elasticsearch 数据提取 - 最适合这项工作的工具是什么?

作者:来自 Elastic Josh Asres 了解在 Elasticsearch 中为你的搜索用例提取数据的所有不同方式。 对于搜索用例,高效采集和处理来自各种来源的数据的能力至关重要。无论你处理的是 SQL 数据库、CRM 还是任何自定义数据源,选择正确的数据采集…...

‘浔川画板v5.1’即将上线!——浔川python社

1 简介: 浔川画板是一款专业的数字绘画和漫画创作软件,它为艺术家和设计师提供了丰富的绘画工具、色彩管理功能以及易于使用的界面。用户可以使用浔川画板进行手绘风格的绘画、精细的素描、漫画分格、UI设计等多种创作。该软件支持多种笔刷和特效&#…...

日本租房成本核算沙盘

最近忙着租房子,日本租房不同于国内,有非常多杂乱的费用,这些都是必须在租房子的时候就考虑在内的,所以我制作了这个网站,希望能帮助到各位小伙伴。 目前已经部署在了服务器上,网址如下 http://8.130.68.…...

Cadence变种BOM实战:以IMU模块为例,打造多配置硬件设计流程

1. 从零理解变种BOM的核心价值 第一次接触变种BOM这个概念时,我正被一个IMU模块的项目折磨得焦头烂额。客户要求这个模块能支持五种不同的通信接口,还要可选配导航和RTC功能。这意味着我需要维护十几个不同版本的原理图和BOM表,每次修改都要同…...

国网智能电表解决方案:从HPLC通信到远程费控的架构与实战

1. 项目概述:从一块电表到一套能源数据中枢如果你家里最近换了新电表,或者从事与园区、工厂能源管理相关的工作,大概率会接触到一种外观更简洁、带液晶屏、还能远程抄表的智能电表。这背后,就是国网电能表解决方案的落地体现。它早…...

高速SerDes技术解析:从差分传输到时钟恢复的硬件设计实战

1. 从并行到串行:高速通信的基石SerDes在数字电路的世界里,数据最初大多以并行的形式存在,比如我们熟悉的32位或64位数据总线。但当我们需要把数据从一个芯片发送到另一个芯片,或者从一块电路板传到另一块,尤其是在高速…...

【免费下载】 MATLAB从入门到精通教程 - PDF文档下载指南【matlab下载】

MATLAB从入门到精通教程 - PDF文档下载指南 欢迎来到《MATLAB从入门到精通教程》的资源页面!本资源旨在为所有想要深入学习MATLAB编程语言的学者和工程师提供一份详尽、全面的学习资料。这份权威的PDF文档是英文版,非常适合希望掌握MATLAB核心功能及高级…...

如何快速上手PlusPlugins:5分钟从零开始构建跨平台应用

如何快速上手PlusPlugins:5分钟从零开始构建跨平台应用 【免费下载链接】plus_plugins Flutter Community Plus Plugins 项目地址: https://gitcode.com/gh_mirrors/pl/plus_plugins PlusPlugins是Flutter Community提供的一系列实用插件集合,帮助…...

)

DiagramPainter(图表制作软件)

链接:https://pan.quark.cn/s/9edc83129f49DiagramPainter是一款界面简洁的图表制作软件,内部有很多的图标可以使用,能够快速制作流程图、思维导图、结构图等等图表,还有数字水彩效果,支持保存为多种图像格式ÿ…...

Freeplane思维导图模板:如何10分钟创建专业级思维导图的终极解决方案

Freeplane思维导图模板:如何10分钟创建专业级思维导图的终极解决方案 【免费下载链接】Freeplane-MindMap-Template Freeplane-MindMap-Template(Freeplane 思维导图模板) 项目地址: https://gitcode.com/gh_mirrors/fr/Freeplane-MindMap-…...

免疫细胞,原来真的这么神奇!

免疫系统是覆盖全身的保护自身免受病原体入侵的防卫网络,具有免疫防御、免疫自稳、免疫监视的功能,它能识别并清除病原微生物、病变细胞、衰老细胞等,维持身体内环境的稳定。现代医学研究发现,免疫功能减退是衰老的最重要原因之一…...

)

AI 编程能力实战基准测试报告:编程能力评估体系 (Programming Capability Benchmark)

🤖 AI 编程能力实战基准测试报告:编程能力评估体系 (Programming Capability Benchmark) 文件目标: 一份用于评估当前顶级生成式模型(如GPT-5.5, Claude 4.7, Deepseek V4等)实际软件开发能力和系统级思维的权威指南。 核心原则: …...