Face Forgery Suvery

文章目录

- Face Forgery

- Face Forgery class

- Attribute Manipulation

- Expression Swap

- Identity Swap

- Entire Face Synthesis

- Face Forgery Detection

- Low-level

- On the Detection of Digital Face Manipulation(CVPR2020)

- High-level

- Protecting World Leaders Against Deep Fakes

- Detecting Deep-Fake Videos from Appearance and Behavior

- Out of Arms race

- Artificial GAN Fingerprints: Rooting Deepfake Attribution in Training Data

Face Forgery

对数字图像的优化一直是计算机应用技术的研究热点,对人脸图像进行修改自美颜相机的出现后持续受到广大主播用户的追捧。这些图像修改方式或多或少对人脸认证增加了难度。尤其是近些年数据的爆炸增长和计算能力的快速发展,出现的专门对人脸进行伪造的算法,其依靠训练学习方式对人脸外观或者属性进行伪造,伪造出来的人脸图像也愈加真实,已经到了人眼无法辨别的程度。由于利用了更加先进的算法,以往的图像认证技术也很难应对这种伪造图像。

Face Forgery class

目前还有没准确的人脸伪造方式分类方案,但按照伪造程度大致可以分为Attribute Manipulation, Expression Swap(inc. Lip Sync), Identity Swap Entire Face Synthesis. (TODO: 优化分类方案)

Attribute Manipulation

这种伪造方式包括对人脸或头发的颜色,性别、年龄、是否佩戴眼镜等内容进行篡改。该类伪造方式通常以

Expression Swap

Identity Swap

Entire Face Synthesis

Face Forgery Detection

为了应对人脸伪造带来了巨大安全隐患,研究员也提出了诸多检测办法。在这里,我将其分类为两种:

- Low-level Approach:侧重于检测人脸图像合成过程中引入的像素级痕迹。比如,基于GAN网络生成的伪造图像,存在明显的与真实图像不同的频率分布特征。

- High-level Approach:侧重于检测伪造视频中存在的语义级别的不一致性。比如,视频中说话人的口型与声音存在明显的差异。

Low-level

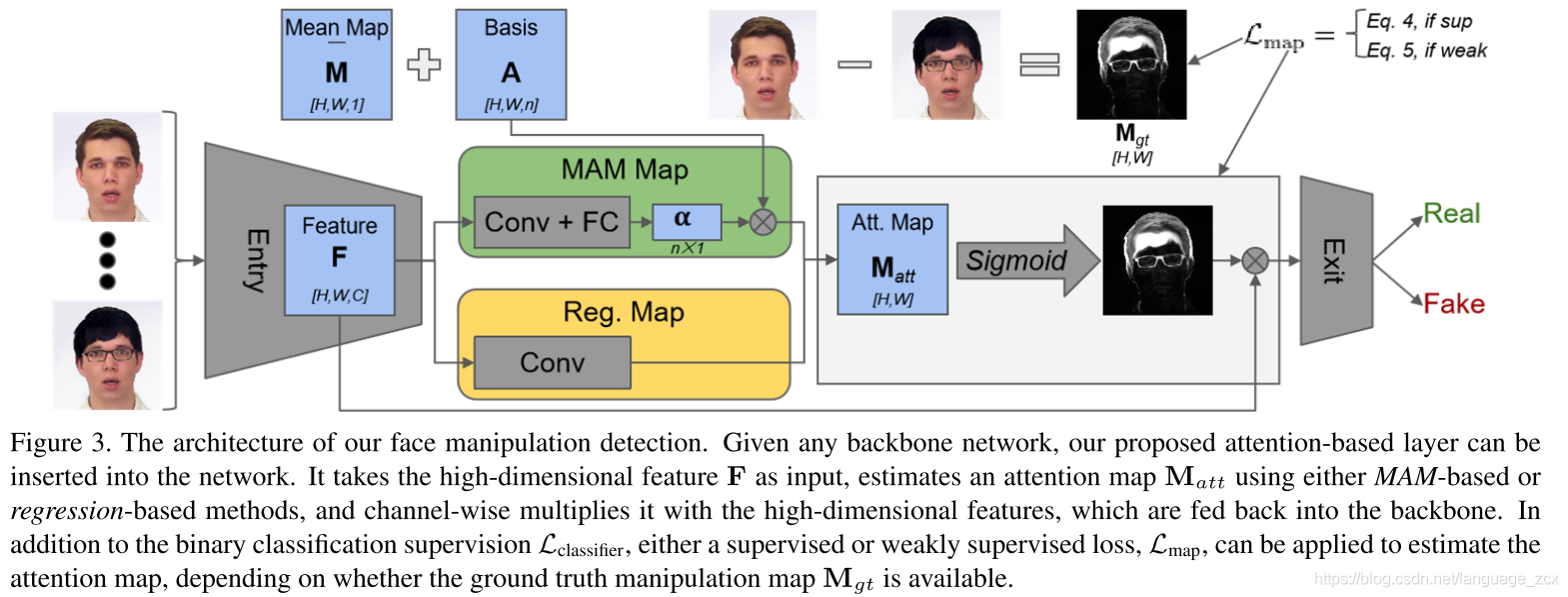

On the Detection of Digital Face Manipulation(CVPR2020)

本文采用multi-task的方式同时对图像进行伪造检测和伪造区域的定位,文中对比了两种Attention机制和不同监督程度下训练得到的模型的准确度。除此之外,本文推出首个包含多种人脸伪造类型的数据集Diverse Fake Face Datasets(DFD),并提出逆交叉非包容Inverse Intersection Non- Containment(IINC)度量标准,用于评估attention map与GT的一致性,与现有的度量(IoU等)相比更加稳定准确。详见>>

High-level

以下介绍的检测方式,尽量以发表的时间为序

Protecting World Leaders Against Deep Fakes

Here

Detecting Deep-Fake Videos from Appearance and Behavior

这篇文章与上一篇一脉相承,作者也属于同一波人。所采用的基本原理一致,所不同的是,本篇利用了CNN,并在常见伪造检测数据集上做了实验和对比。

here

Out of Arms race

众所周知,伪造的生成算法与伪造的检测算法彼此相互抗争,在此过程中,双方都可以利用对方现存算法的缺陷实现算法的改进,这使得双方的算法不断的提升效果,但这种模式无疑进入一种死循环。对于伪造检测算法而言,这使得其无法做到真正的有效和泛化。因此,逐渐有学者另辟蹊径,跳出这场你来我往的竞争中,试图从根本上找到一种一劳永逸的伪造检测办法。

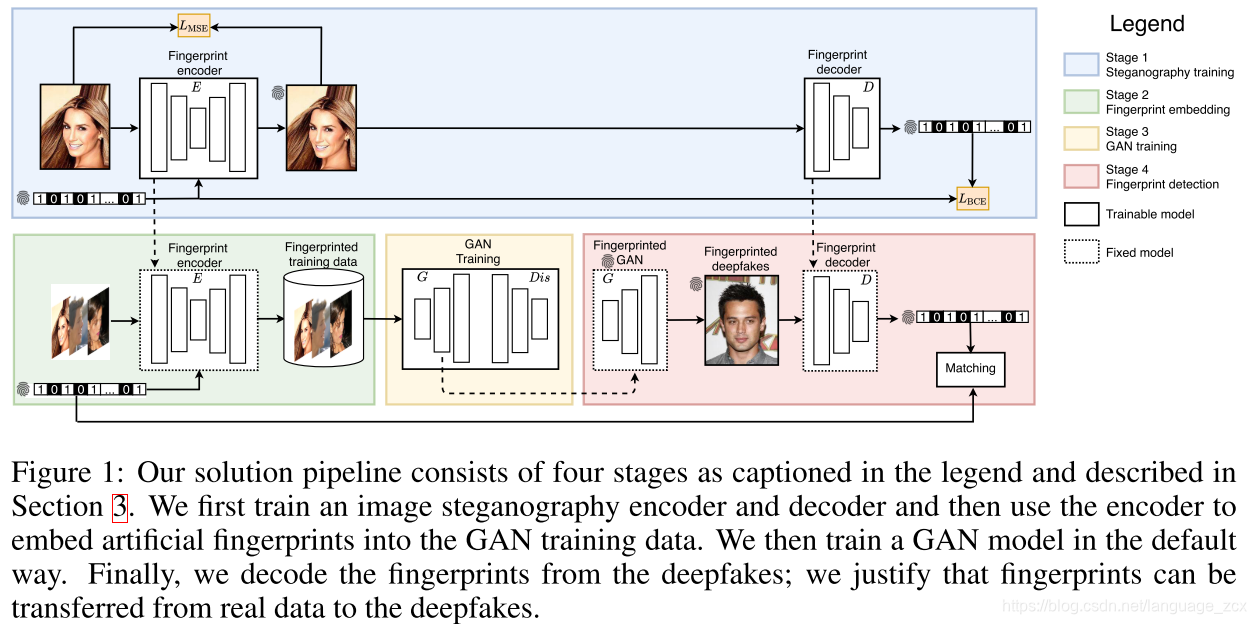

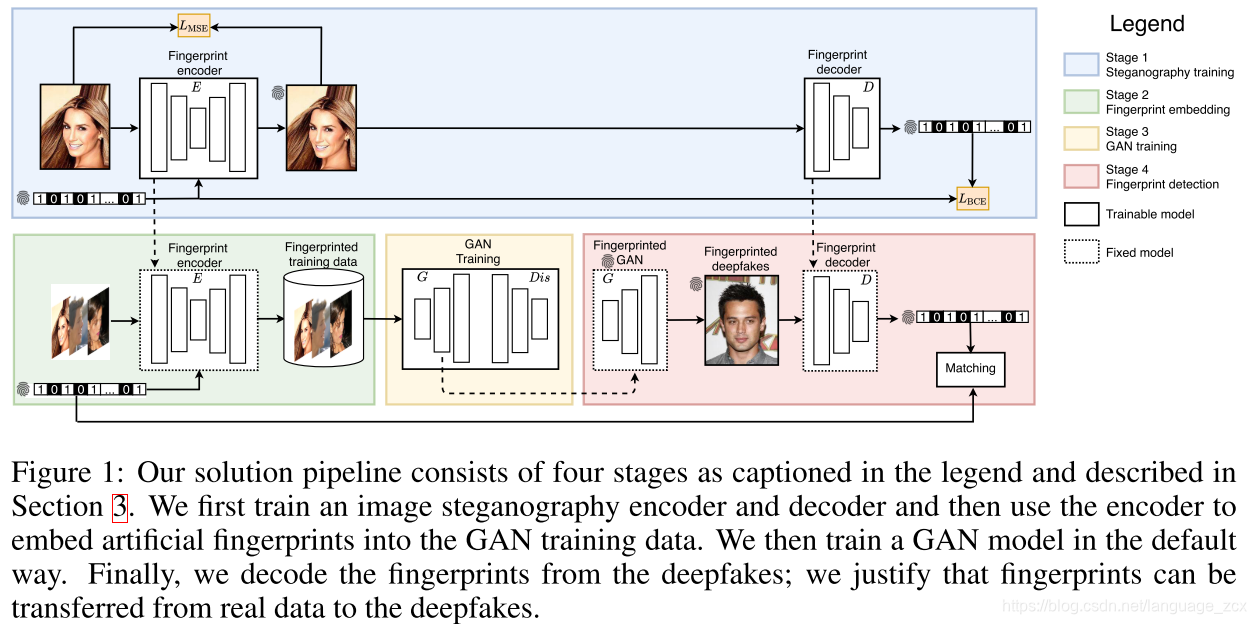

Artificial GAN Fingerprints: Rooting Deepfake Attribution in Training Data

作者认为当前的伪造检测方与伪造生成算法构成的“军备竞赛”是无休止的。必须要从根源入手来解决伪造检测问题。基于GAN的伪造生成算法,作者提出利用隐写分析技术对训练GAN的数据集加入指定指纹,并证明在该数据集上训练的GAN模型生成的图像具有相同的指纹,即指纹从训练数据传递到了GAN模型。基于此,可以通过对图像进行指纹检测,并与指纹数据库进行对比,以此来进行伪造检测并进行生成算法溯源。具体的研究进一步证明了该方案的几个有益特性,包括通用性,与GAN发展的协同性,保真度和鲁棒性。

其中与GAN发展的协同性指GAN的生成效果越好,在其生成的图片中检测到指纹的概率越高。

If a GAN technique can approximate real data distribution more accurately, it also transfers the artificial fingerprints more accurately.

相关文章:

Face Forgery Suvery

文章目录Face ForgeryFace Forgery classAttribute ManipulationExpression SwapIdentity SwapEntire Face SynthesisFace Forgery DetectionLow-levelOn the Detection of Digital Face Manipulation(CVPR2020)High-levelProtecting World Leaders Against Deep FakesDetectin…...

案例学习--016 消息队列作用和意义

简介MQ全称为Message Queue, 是一种分布式应用程序的的通信方法,它是消费-生产者模型的一个典型的代表,producer往消息队列中不断写入消息,而另一端consumer则可以读取或者订阅队列中的消息。主要产品有:ActiveMQ、RocketMQ、Rabb…...

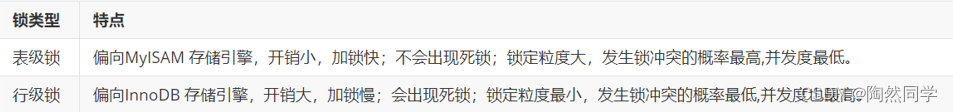

【MySQL】MySQL的锁机制

目录 概述 MyISAM 表锁 InnoDB行锁 概述 锁是计算机协调多个进程或线程并发访问某一资源的机制(避免争抢)。 在数据库中,除传统的 计算资源(如 CPU、RAM、I/O 等)的争用以外,数据也是一种供许多用户共…...

HTML 背景

一个富有美感的背景会让站点看上去更加高级、更有吸引力。本篇为大家来的是 HTML 背景相关内容。 背景(Backgrounds) <body> 拥有两个配置背景的标签。背景可以是颜色或者图像。 背景颜色(Bgcolor) 背景颜色属性将背景设…...

Lombok

文章目录简介原理安装常用Getter、SetterToStringEqualsAndHashCodeNonNullNoArgsConstructor、RequiredArgsConstructor、AllArgsConstructorDATABuilderLogvalCleanup简介 Project Lombok is a java library that automatically plugs into your editor and build tools, spi…...

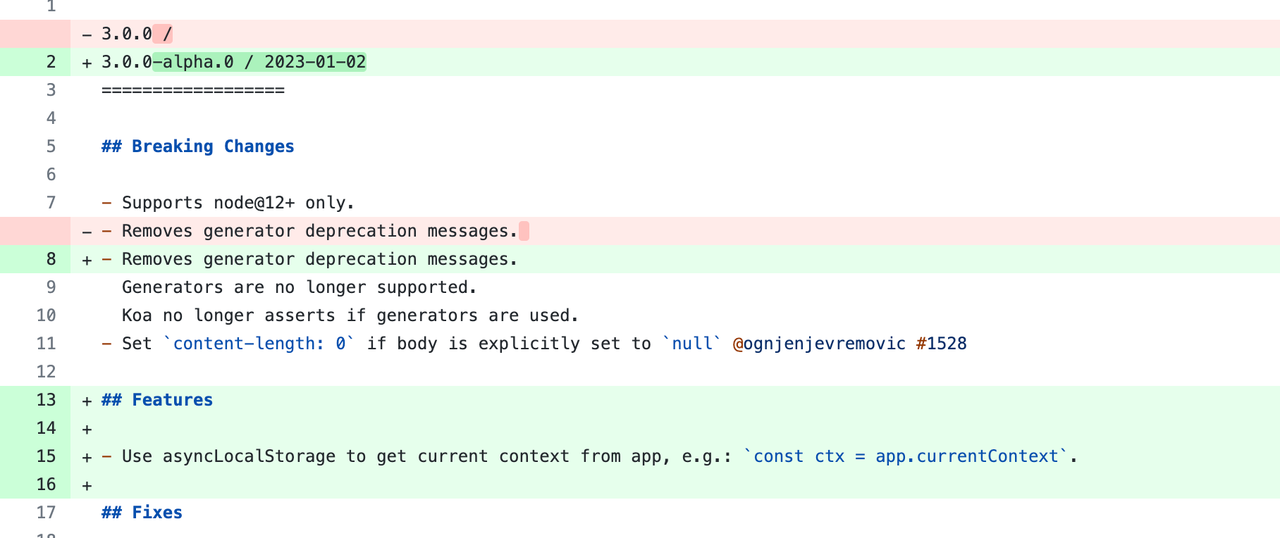

Koa源码学习

前言 koa是一个非常流行的Node.js http框架。本文我们来学习下它的使用和相关源码 来自官网的介绍: Koa 是一个新的 web 框架,由 Express 幕后的原班人马打造, 致力于成为 web 应用和 API 开发领域中的一个更小、更富有表现力、更健壮的基石。…...

一种延迟加载自定义元素的方法

您可能实际上并不需要所有这些;通常有一个更简单的方法。如果有意使用,此处显示的技术可能仍然对您的工具集有用。 为了保持一致性,我们希望我们的自动加载器也成为一个自定义元素——这也意味着我们可以通过 HTML 轻松配置它。但首先&#…...

Pytho经典面试题荟萃:第一期

目录 一、面试题 二、参考答案 解释器和编译器的区别 解释器 编译器 Python 的解释过程 Python 内存管理 Python 内存分配 引用计数 垃圾回收 其他内存管理技术 多重继承 多重继承带来的问题 命名冲突 菱形继承问题 解决多重继承带来的问题 方法重写 调用 su…...

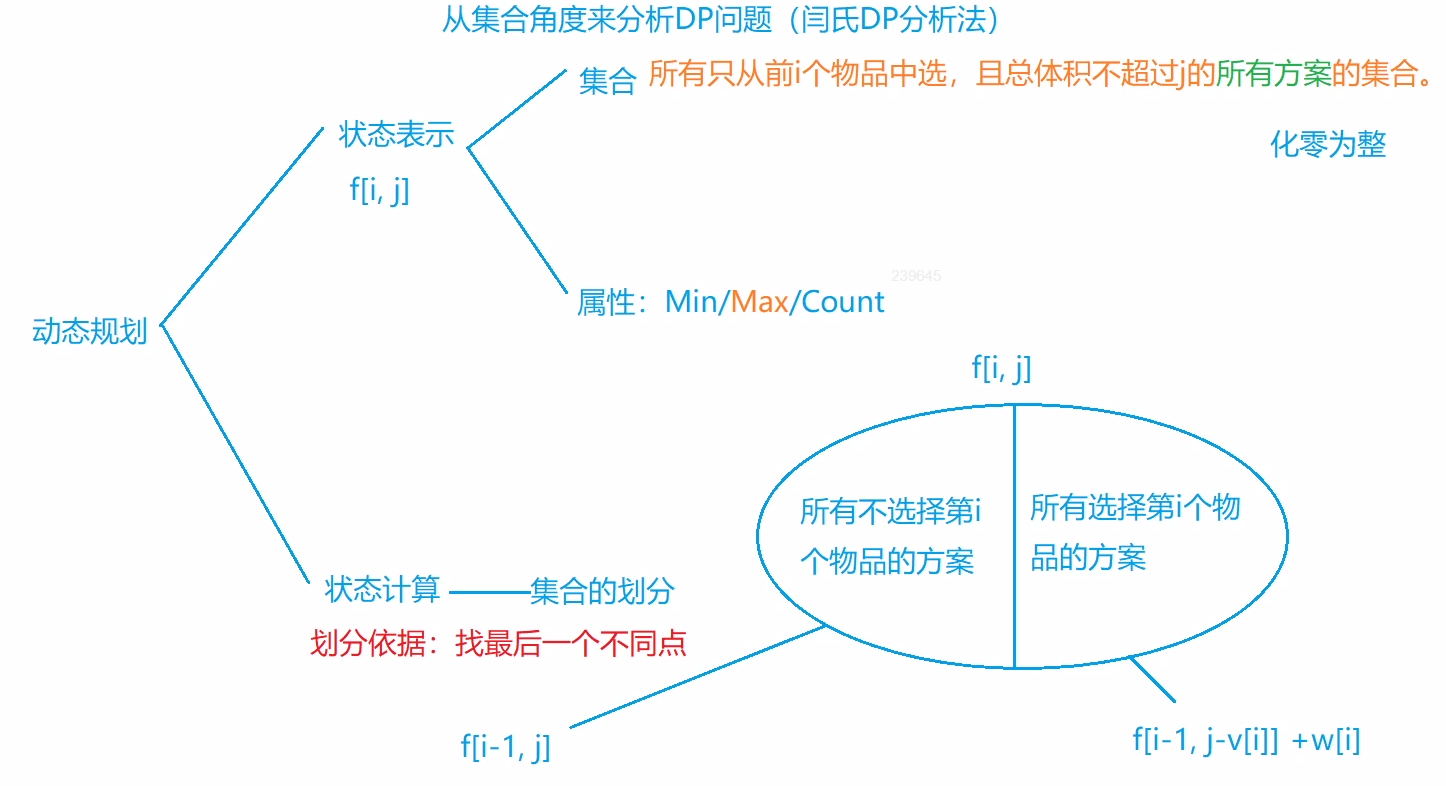

01背包问题(大彻大悟版)

背包问题身为一个非常经典的动态规划问题,理清思路很重要,在经过多次观看y总视频和b站解析,加上CSDN的文章辅助,我终于从很多不理解到大彻大悟,下面是我对于背包问题思路的总结,有问题的话欢迎指出。谈到背…...

【麒麟服务器操作系统忘记开机密码怎么办?---银河麒麟服务器操作系统更改用户密码】

银河麒麟服务器操作系统更改用户密码 1.启动主机进入 grub 菜单,如图 1.1 以最新版本 Kylin-Server-10-SP2-x86-Release-Build09-20210524 为例。 图 1.1 grub 菜单 2 编辑 kernel 2.1按下”e”输入,输入用户名和密码(root/Kylin123123&…...

考点分类)

华为OD机试(20222023)考点分类

字符串,数组,集合操作 题库分值序号题目考点 or 实现Old1001敏感字段加密字符串,数组,集合操作Old1002IPv4地址转换成整数字符串,数组,集合操作Old1006字符串分割字符串,数组,集合操作Old1007...

初级篇 3 - HTML 或 CSS 文件中不懂的标签属性详解

目录一、遇到的不懂的标签属性详解1、meta 标签的 http-equiv 属性(元标签)二、遇到的 CSS 不懂的属性详解vertical-align三、如何规避 HTML 自动换行 - 脱离文档流配置属性 display: inline-block理解 inline、inline-block、blockinline总结:四、导航栏自动弹出子…...

【C语言】每日刷题 —— 牛客语法篇(4)

🚀🚀前言 大家好,继续更新专栏 c_牛客,不出意外的话每天更新十道题,难度也是从易到难,自己复习的同时也希望能帮助到大家,题目答案会根据我所学到的知识提供最优解。 🏡个人主页&am…...

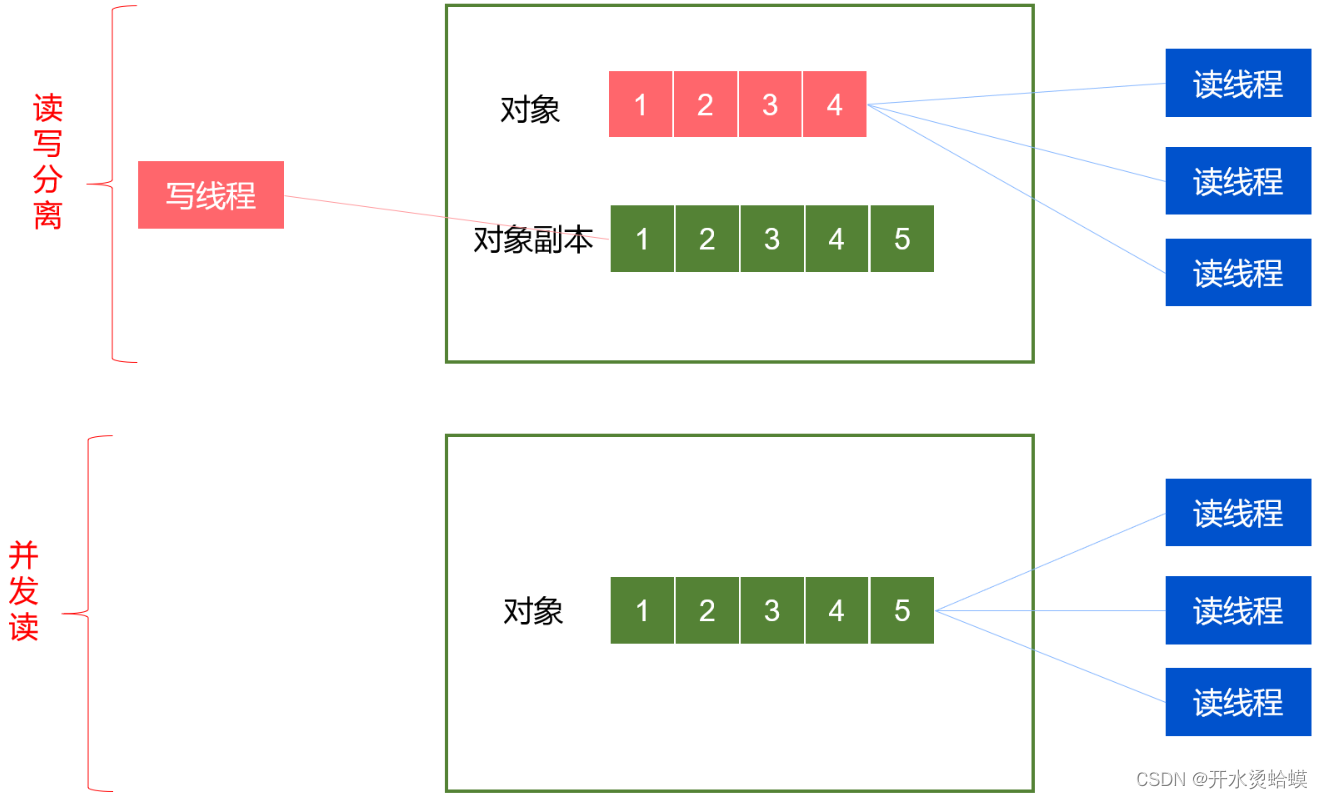

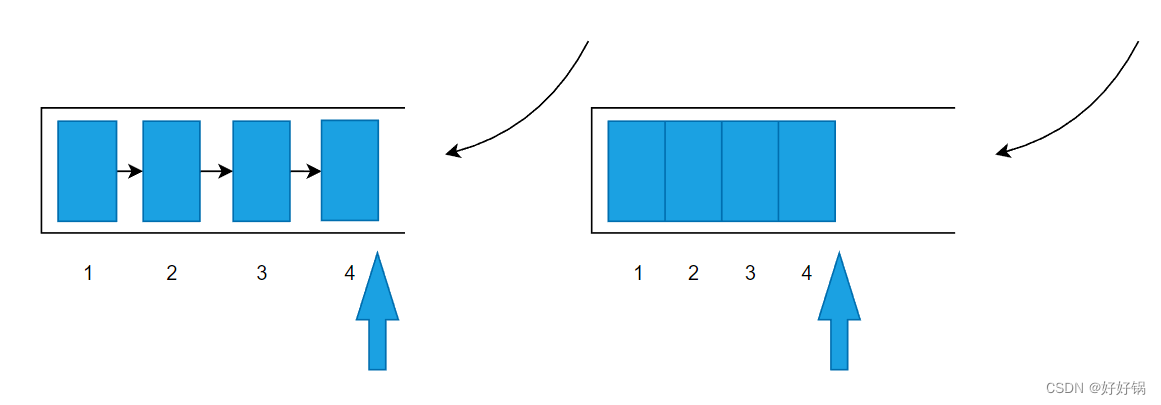

HashMap ConcurrentHashMap介绍

目录 HashMap 数据结构 重要成员变量 Jdk7-扩容死锁分析 单线程扩容 多线程扩容 Jdk8-扩容 ConcurrentHashMap 数据结构 并发安全控制 源码原理分析 重要成员变量 协助扩容helpTransfer 扩容transfer 总结 CopyOnWrite机制 源码原理 HashMap 数据结构 数组…...

C++语法规则3(C++面向对象)

多态 C多态意味着调用成员函数时,会根据调用函数的对象的类型来执行不同的函数; 形成多态必须具备三个条件: 必须存在继承关系;继承关系必须有同名虚函数(其中虚函数是在基类中使用关键字 virtual 声明的函数&#…...

Python tkinter 如何实现网站下载工具?将所有数据一键获取

前言 铁汁们有没有想过,如何把几个代码的功能结合到一起呢? 有想过的话,有没有实现过呢? 其实很简单的啊,咱就写一个界面就好了,想要哪个代码运行,鼠标轻轻一点就行 开发环境 python 3.8: 解…...

第六章:C语言数据结构与算法初阶之栈

系列文章目录 文章目录系列文章目录前言一、栈二、栈的实现三、接口函数的实现1、初始化2、销毁栈3、压栈与出栈4、判空5、元素个数6、返回栈顶元素四、栈中元素的访问总结前言 栈:一种特殊的线性表,其只允许在固定的一端进行插入和删除元素操作。 一、…...

Android学习之WebView

什么是WebView WebView是Android中UI组件的一种,WebView基于webkit内核,不过由于兼容性的原因在Android5.0后改为了Chromium内核。 WebView可以用来展示网页,常用于我们不想打开浏览器但又想浏览网页的情况。 WebView的使用 WebVeiw的常用…...

3/11 考试总结

时间安排 7:30–7:50 读题,T1 是个利用随机性的题目,T2 dp,T3 不知道是啥。 7:50–8:30 T1,对于随机有个结论时最值突变不超过 log ,于是可以处理出所有 log 个区间然后统计答案,但这暴力做是个 3log 铁定过不去。 8:30–8:50 T2…...

Leetcode 141.环形链表 142环形链表II

141环形链表 文章目录快慢指针快慢指针 代码思路: slow 和fast 指向 head slow走一步,fast走两步 没有环: fast每次走2步 ,如果 fast 最终遇到NULL(链表中的元素是 偶数)或者fast->next(链表中的元素是 奇数)遇到NULL…...

用TensorFlow Lite Micro在Arduino上跑个‘Hello World’:从模型部署到LED闪烁的完整流程

在Arduino Nano 33 BLE Sense上部署TinyML模型的实战指南 当微控制器遇上机器学习,TinyML技术正在重新定义边缘计算的边界。本文将带您完成从TensorFlow Lite模型训练到Arduino硬件部署的全流程,通过控制LED亮度直观展示正弦波预测结果,让算…...

《线性代数思维》:以代码和案例开启线性代数实用学习之旅!

《线性代数思维》介绍《线性代数思维》以代码为先导、以案例为基础,介绍了线性代数中最常用的概念,专为那些想理解并应用这些概念,而非仅抽象学习的读者设计。每一章都围绕一个现实世界的问题展开,如模拟网络流量、仿真鸟群飞行或…...

基于Athena-Public框架的LLM全栈应用开发实践与架构解析

1. 项目概述与核心价值 最近在梳理一些开源项目时,发现了一个名为“Athena-Public”的仓库,作者是winstonkoh87。这个项目名听起来就很有意思,Athena(雅典娜)是智慧女神,一个公开的“智慧”项目,…...

联想电脑开机蓝屏 + 自动修复卡死?官方 4 步救机指南,亲测有效

很多联想笔记本 / 台式机用户都遇到过这种崩溃场景:按下开机键后,屏幕先是亮起 Logo,紧接着弹出自动修复,转几圈就直接蓝屏报错,反复重启也进不去桌面,工作文件、学习资料全卡在里面,越急越慌。…...

从数学抽象到物理连接:Simscape物理网络建模的核心思想

1. 当信号流遇到物理网络:思维模式的碰撞 第一次打开Simscape工具箱时,我盯着那些陌生的元件库发了十分钟呆。作为有五年Simulink建模经验的工程师,我习惯性地开始寻找"输入端口"和"输出端口",却发现Simscape…...

2026年5月11日|60秒读懂世界:国乒双冠、微信组合支付、公积金新政与科技突破速览

🔥个人主页:杨利杰YJlio❄️个人专栏:《Sysinternals实战教程》《Windows PowerShell 实战》《WINDOWS教程》《IOS教程》《微信助手》《锤子助手》 《Python》 《Kali Linux》 《那些年未解决的Windows疑难杂症》🌟 让复杂的事情更…...

免费LLM API集成实战:从选型到构建高可用AI服务

1. 项目概述:一个汇聚免费LLM API的宝藏仓库如果你正在开发一个需要AI对话、文本生成或代码补全功能的应用,但又被高昂的API调用费用或复杂的申请流程劝退,那么你很可能需要这个项目。Clovenhoofed-loadingarea139/awesome-free-llm-apis是一…...

ARM架构计数器-定时器寄存器原理与应用

1. ARM架构中的计数器-定时器寄存器深度解析在ARM处理器架构中,计数器-定时器寄存器是实现精确时间控制和事件触发的核心组件。这些寄存器不仅为操作系统提供时间基准,还在虚拟化、安全扩展和实时系统中扮演关键角色。本文将深入剖析CNTHCTL和CNTHP_CTL等…...

环境配置与基础教程:保姆级教程:VS Code DevContainer 一键构建可复现的 YOLO 训练开发容器

摘要 你是否还在为YOLO训练环境的搭建而焦头烂额?CUDA版本不匹配、Python依赖冲突、团队协作时“在我机器上能跑”的经典难题——这些问题浪费了无数开发者的宝贵时间。本文将带你通过VS Code DevContainer技术,一键构建完全可复现的YOLO训练开发容器,彻底告别环境配置噩梦…...

Chopstick工具:高效管理多Git仓库的批量操作与自动化实践

1. 项目概述与核心价值 最近在GitHub上看到一个挺有意思的项目,叫 chopstick ,作者是DustinMeyer1010。光看名字你可能会联想到筷子,但它的实际功能跟餐具可没半点关系。这是一个专门用于 代码仓库(Repository)克隆…...