MD5算法详解

哈希函数

是一种将任意输入长度转变为固定输出长度的函数。

一些常见哈希函数有:MD5、SHA1、SHA256。

MD5算法

MD5算法是一种消息摘要算法,用于消息认证。

数据存储方式:小段存储。

数据填充

首先对我们明文数据进行处理,使其比特位数模512余448,如果明文数据已经满足这个条件就再填充512比特。这里每512比特即64字节是分组长度,最后一个分组留64位用来存储初始数据长度。

这里的数据填充方式是先补一个1,后面全都补0,使得长度满足模512余448。

然后附加64位8字节的初始数据长度,这里也是小端序存储。

初始化寄存器

这里用到四个32位的寄存器,他们的内容是:

A=01234567

B=89ABCDEF

C=FEDCBA98

D=76543210

由于小端存储他们实际在内存中的值为:

A=0x67452301

B=0xEFCDAB89

C=0x98BADCFE

D=0x10325476

数据分组

把明文数据进行分组,每512比特64字节为一组,组还要进行分块,分为M1~M16的16块,每块32位4字节。

MD5Transform

接下来就进行计算了,首先根据下图介绍下计算过程中用到的相关的参数。

首先是图中上方四个初始化变量A、B、C、D,经过一次计算后得到下面的A、B、C、D,而从图中可以看出,只有A参与了计算结果赋值给了B,而其他的B直接赋值给了C,C直接赋值给了D,D直接赋值给了A,这样的计算在MD5中一共要经过四轮,一轮16次,共64次,每次更新一个变量,循环4次,这四个变量就都更新一次,每个变量在这个过程中更新16次。如果填充后的铭文数据只有一组512位,那么把MD5Transform得到的结果加上他们在计算前的值,然后拼接在一起,就是其MD5值。这里要注意的是内存中的数据是以小端序存储的。

MD5Transform过程分析

图中红色的田代表相加的意思,F是函数,这里不是代表一个函数,而是代表一类函数,Mi对应明文数据分块后的值,Ki对应的是一个K表,这个表里记录的是经过计算后得到的常量值。<<<s代表循环左移s位,s也是有固定的几个值。

对于A的计算可以通过一个公式来表示:B=(A+F+Mi+Ki)<<s+B。

先分析到这里,后续结合源码继续分析。

相关文章:

MD5算法详解

哈希函数 是一种将任意输入长度转变为固定输出长度的函数。 一些常见哈希函数有:MD5、SHA1、SHA256。 MD5算法 MD5算法是一种消息摘要算法,用于消息认证。 数据存储方式:小段存储。 数据填充 首先对我们明文数据进行处理,使其…...

ES6的代理模式-Proxy

语法 target 要使用 Proxy 包装的目标对象(可以是任何类型的对象,包括原生数组,函数,甚至另一个代理handler 一个通常以函数作为属性的对象,用来定制拦截行为 const proxy new Proxy(target, handle)举个例子 <s…...

排序(堆排序、快速排序、归并排序)-->深度剖析(二)

前言 前面介绍了冒泡排序、选择排序、插入排序、希尔排序,作为排序中经常用到了算法,还有堆排序、快速排序、归并排序 堆排序(HeaSort) 堆排序的概念 堆排序是一种有效的排序算法,它利用了完全二叉树的特性。在C语言…...

七一建党节|热烈庆祝中国共产党成立103周年!

时光荏苒,岁月如梭。 在这热情似火的夏日, 我们迎来了中国共产党成立103周年的重要时刻。 这是一个值得全体中华儿女共同铭记和庆祝的日子, 也是激励我们不断前进的重要时刻。 103年, 风雨兼程,砥砺前行。 从嘉兴…...

Spring Boot应用知识梳理

一.简介 Spring Boot 是一个用于快速开发基于 Spring 框架的应用程序的工具。它简化了基于 Spring 的应用程序的配置和部署过程,提供了一种快速、便捷的方式来构建独立的、生产级别的 Spring 应用程序。 Spring Boot 的一些主要优点包括: 1. 简化配置…...

Spring中利用重载与静态分派

Spring中利用重载与静态分派 在Java和Spring框架中,重载(Overloading)和静态分派(Static Dispatch)是两个非常重要的概念,它们在处理类方法选择和执行过程中扮演着关键角色。本文旨在深入探讨Spring环境下…...

文本三剑客之awk:

文本三剑客awk: grep 查 sed 增删改查 主要:增改 awk 按行取列 awk awk默认的分隔符:空格,tab键,多个空格自动压缩为一个。 awk的工作原理:根据指令信息,逐行的读取文本内容,然…...

SpringSecurity-授权示例

用户基于权限进行授权 定义用户与权限 authorities()。 package com.cms.config;import org.springframework.context.annotation.Bean; import org.springframework.context.annotation.Configuration; import org.springframework.security.core.userdetails.User; import…...

选哪个短剧系统源码好:全面评估与决策指南

在短剧内容创作和分享日益流行的今天,选择合适的短剧系统源码对于构建一个成功的短剧平台至关重要。短剧系统源码不仅关系到平台的稳定性和用户体验,还直接影响到内容创作者和观众的互动质量。本文将提供一份全面的评估指南,帮助您在众多短剧…...

AI时代的软件工程:挑战与改变

人工智能(AI)正以惊人的速度改变着我们的生活和工作方式。作为与AI关系最为密切的领域之一,软件工程正经历着深刻的转变。 1 软件工程的演变 软件工程的起源 软件工程(Software Engineering)是关于如何系统化、规范化地…...

Zuul介绍

Zuul 是 Netflix 开源的一个云平台网络层代理,它主要用于路由、负载均衡、中间件通信和动态路由。Zuul 本质上是一个基于 JVM 的网关,它提供了以下功能: 1.路由:Zuul 允许客户端和服务器之间的所有入站和出站请求通过一个中心化的…...

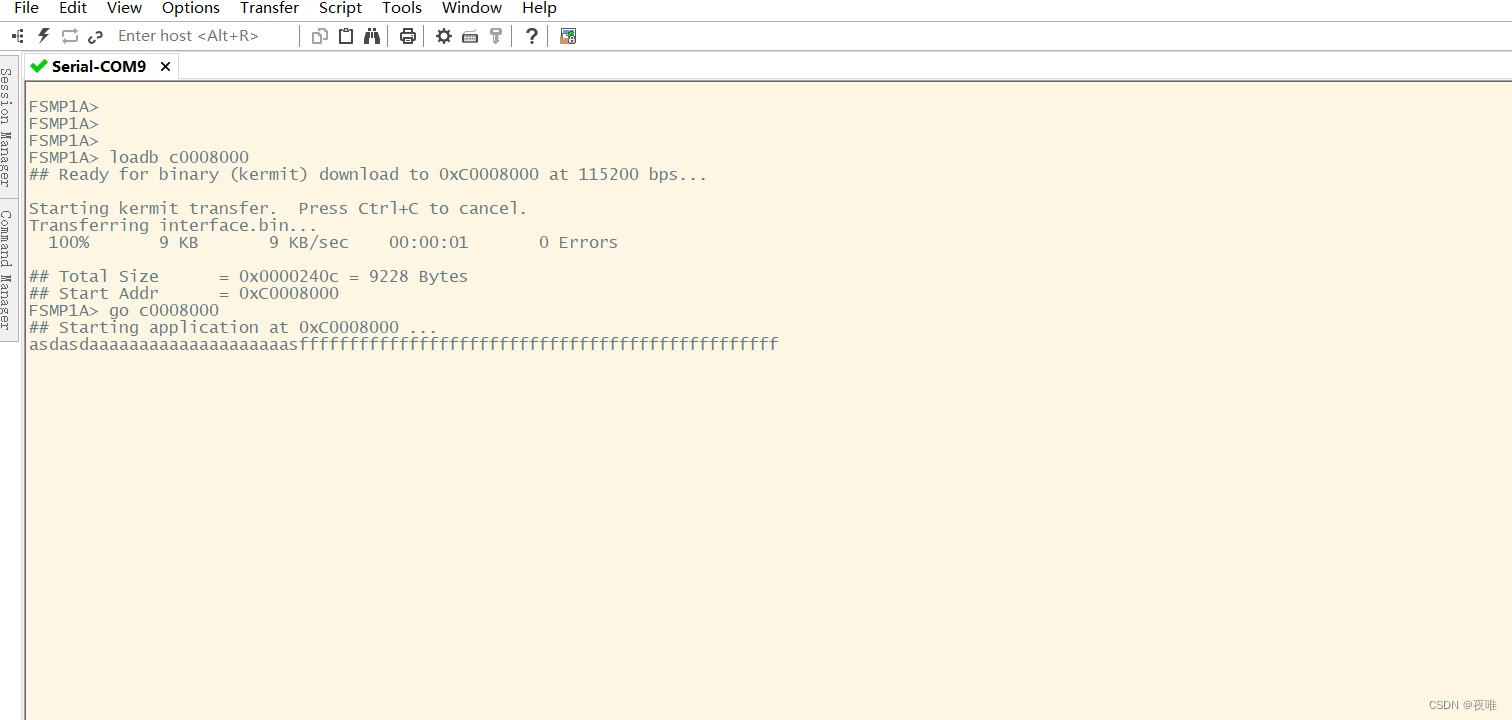

7-1作业

1.实验目的:完成字符收发 led.h #ifndef __GPIO_H__ #define __GPIO_H__#include "stm32mp1xx_rcc.h" #include "stm32mp1xx_gpio.h" #include "stm32mp1xx_uart.h"//RCC,GPIO,UART初始化 void init();//字符数据发送 void set_tt…...

ElasticSearch安装、配置详细步骤

一、环境及版本介绍 操作系统: Windows 10 软件版本: elasticsearch-7.17.22、kibana-7.17.22、IK-7.17.22 开发环境选择软件版本应提前考虑正式系统环境,否则会产生软件与服务器环境不兼容的问题出现,ElasticSearch与环境支持…...

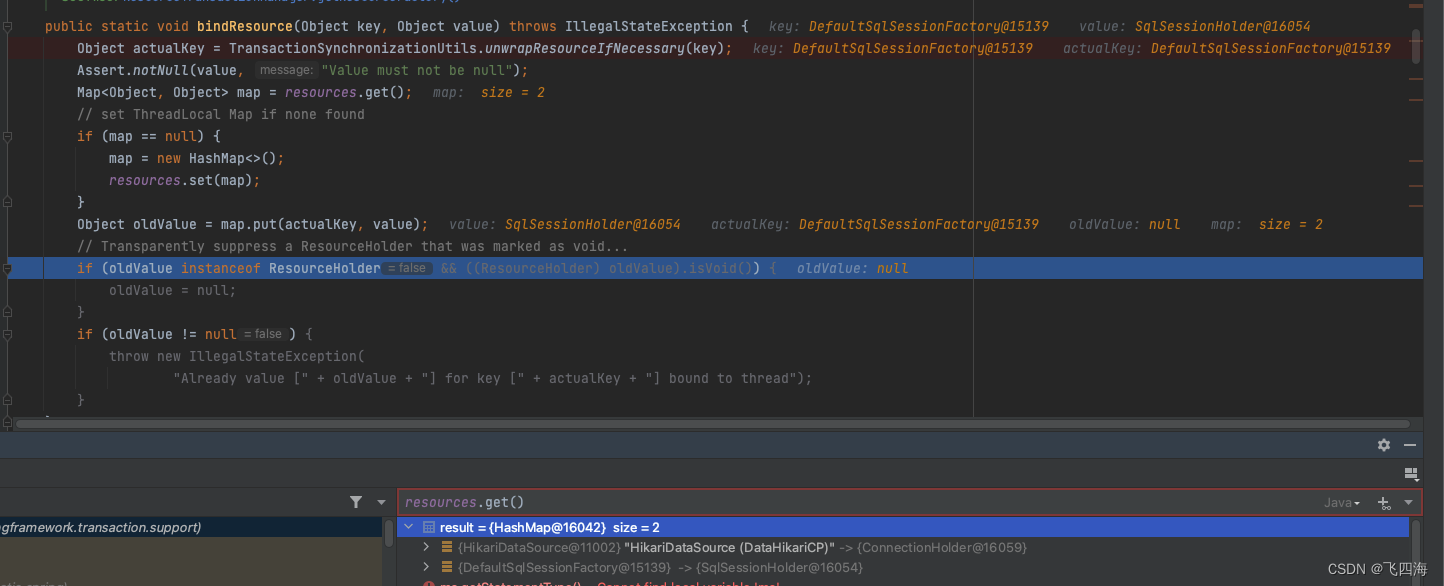

【Mybatis 与 Spring】事务相关汇总

之前分享的几篇文章可以一起看,形成一个体系 【Mybatis】一级缓存与二级缓存源码分析与自定义二级缓存 【Spring】Spring事务相关源码分析 【Mybatis】Mybatis数据源与事务源码分析 Spring与Mybaitis融合 SpringManagedTransaction: org.mybatis.spri…...

)

Leetcode 2065. 最大化一张图中的路径价值(DFS / 最短路)

Leetcode 2065. 最大化一张图中的路径价值 暴力DFS 容易想到,从0点出发DFS,期间维护已经走过的距离(时间)和途径点的权值之和,若访问到0点则更新答案,若下一步的距离与已走过的距离和超出了maxTime&#…...

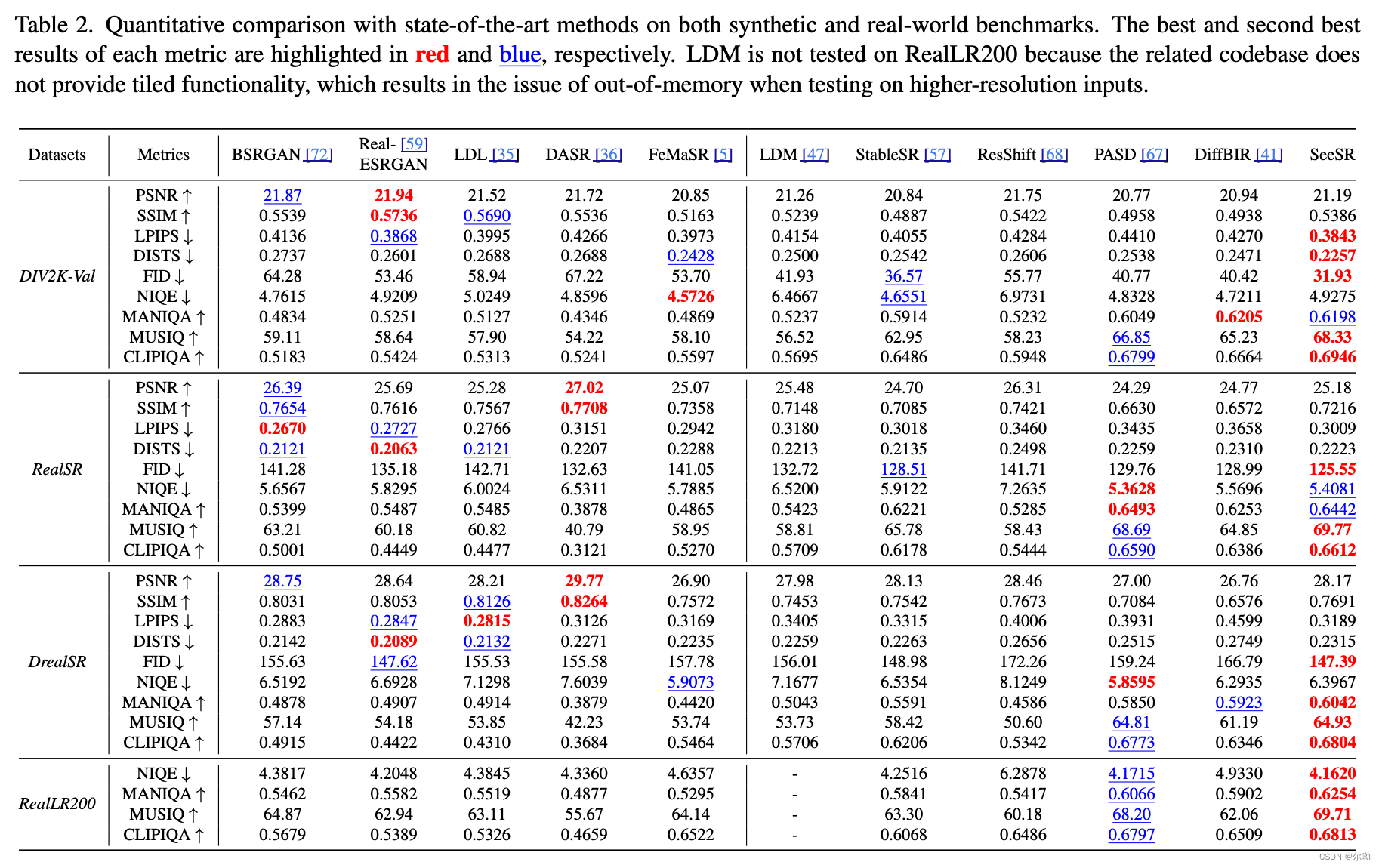

SeeSR: Towards Semantics-Aware Real-World Image Super-Resolution

CVPR2024 香港理工大学&OPPO&bytedancehttps://github.com/cswry/SeeSR?tabreadme-ov-file#-licensehttps://arxiv.org/pdf/2311.16518#page5.80 问题引入 因为有些LR退化情况比较严重,所以超分之后的结果会出现语义的不一致的情况,所以本文训…...

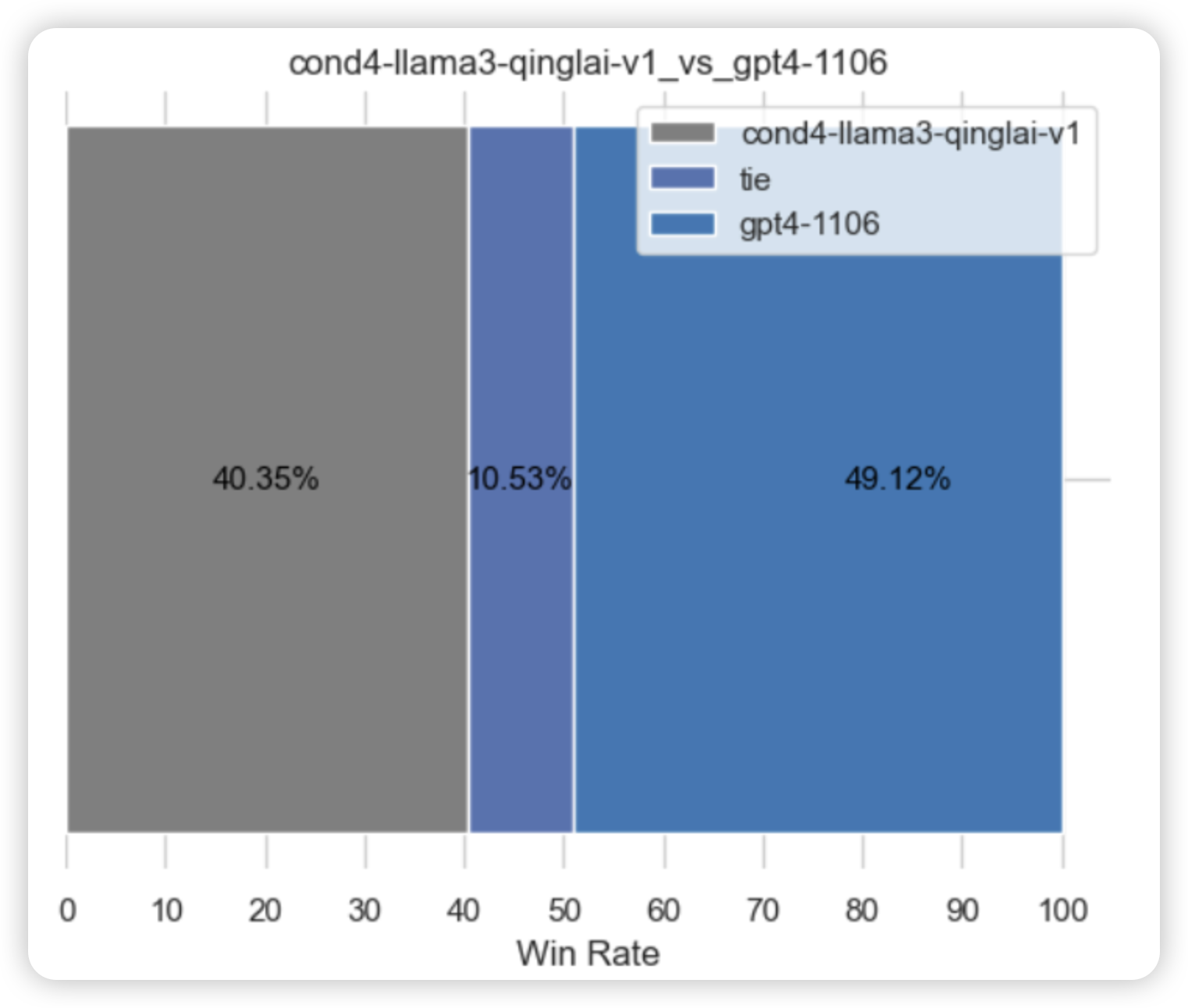

七月论文审稿GPT第5版:拿我司七月的早期paper-7方面review数据集微调LLama 3

前言 llama 3出来后,为了通过paper-review的数据集微调3,有以下各种方式 不用任何框架 工具 技术,直接微调原生的llama 3,毕竟也有8k长度了 效果不期望有多高,纯作为baseline通过PI,把llama 3的8K长度扩展…...

盘古5.0,靠什么去解最难的题?

文|周效敬 编|王一粟 当大模型的竞争开始拼落地,商业化在B端和C端都展开了自由生长。 在B端,借助云计算向千行万业扎根;在C端,通过软件App和智能终端快速迭代。 在华为,这家曾经以通信行业起…...

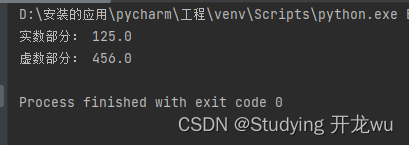

2.3章节Python中的数值类型

1.整型数值 2.浮点型数值 3.复数 Python中的数值类型清晰且丰富,主要分为以下几种类型,每种类型都有其特定的用途和特性。 一、整型数值 1.定义:整数类型用于表示整数值,如1、-5、100等。 2.特点: Python 3中的…...

每日Attention学习7——Frequency-Perception Module

模块出处 [link] [code] [ACM MM 23] Frequency Perception Network for Camouflaged Object Detection 模块名称 Frequency-Perception Module (FPM) 模块作用 获取频域信息,更好识别伪装对象 模块结构 模块代码 import torch import torch.nn as nn import to…...

CMS 7.5 恶意文件上传-CVE-2018-18086)

Empire(帝国)CMS 7.5 恶意文件上传-CVE-2018-18086

登录管理员页面:这里经过多次测试,直接上传一句话样本文件的话不生效(避坑),并且$符需要做转义(避坑),否则:方式1:<?php file_put_contents("getshell.php"…...

ChatGPT-PerfectUI:开源前端界面部署与核心功能解析

1. 项目概述:一个为ChatGPT打造的“完美”前端界面如果你和我一样,是ChatGPT的重度用户,每天都要和它进行大量的对话,那么你肯定对官方那个略显简陋的Web界面有过一些“怨念”。功能切换不够直观、对话管理略显笨拙、界面风格万年…...

Gitblit服务端在Windows上安装后启动失败?别慌,手把手教你排查‘Failed creating java’这个经典错误

Gitblit服务端Windows启动报错全攻略:从"Failed creating java"到完美解决 当你满怀期待地在Windows服务器上部署Gitblit,准备为团队搭建一个轻量级的Git代码托管平台时,突然在服务启动环节遭遇"Failed creating java"的…...

如何轻松搞定浏览器视频下载:3步安装免费插件完全指南

如何轻松搞定浏览器视频下载:3步安装免费插件完全指南 【免费下载链接】VideoDownloadHelper Chrome Extension to Help Download Video for Some Video Sites. 项目地址: https://gitcode.com/gh_mirrors/vi/VideoDownloadHelper 还在为无法保存网页视频而烦…...

)

仅限本周开放|DeepSeek Chat V3.2功能测试黄金 checklist(含17个边界Case+响应时延基线数据)

更多请点击: https://intelliparadigm.com 第一章:DeepSeek Chat V3.2功能测试黄金 checklist 发布说明 DeepSeek Chat V3.2 已正式面向开发者开放灰度测试,本次版本聚焦多模态理解增强、长上下文稳定性优化及企业级安全策略集成。为保障测试…...

Wonder3D完整解决方案:从单张图片到高质量3D模型的5步实施路径

Wonder3D完整解决方案:从单张图片到高质量3D模型的5步实施路径 【免费下载链接】Wonder3D Single Image to 3D using Cross-Domain Diffusion for 3D Generation 项目地址: https://gitcode.com/gh_mirrors/wo/Wonder3D 面对传统3D建模复杂耗时、学习曲线陡峭…...

Cadence 17.4重装系统后,PCB快捷键失灵?别急着重装,先检查这个‘文件类型’

Cadence 17.4重装系统后PCB快捷键失效的深度排查指南 当你在Windows系统重装后,发现Cadence 17.4的PCB编辑器快捷键全部失灵,那种感觉就像突然失去了双手——每个操作都变得异常笨拙和低效。本文将从底层文件系统原理出发,带你深入排查这个看…...

5分钟快速上手:OpenRGB跨平台RGB灯光控制神器终极指南

5分钟快速上手:OpenRGB跨平台RGB灯光控制神器终极指南 【免费下载链接】OpenRGB Open source RGB lighting control that doesnt depend on manufacturer software. Supports Windows, Linux, MacOS. Mirror of https://gitlab.com/CalcProgrammer1/OpenRGB. Releas…...

)

YOLOv8手机识别检测系统(项目源码+YOLO数据集+模型权重+UI界面+python+深度学习+环境配置)

摘要 针对公共场所中手机使用行为检测的需求,本文基于YOLOv8目标检测算法构建了一套手机检测系统。实验采用自建手机图像数据集,经过数据标注与增强后,训练了YOLOv8模型。最终模型在验证集上取得了mAP50高达1.02、精度0.99、召回率0.99的优异…...

C++内存可视化利器:silicondawn/memory-viewer库实战指南

1. 项目概述与核心价值最近在调试一个涉及复杂内存操作的C项目时,我又一次陷入了“内存黑盒”的困境。指针指向的数据结构到底对不对?序列化后的字节流里某个字段的值是不是我预期的?手动printf或者断点查看十六进制,效率低不说&a…...