Java设计模式七大原则

本篇为七大原则概述,后面会有每个原则的介绍,喜欢的朋友可以蹲一下哦!!!!

Java设计模式的七大原则一般是指“面向对象设计原则”,这些原则有助于在设计软件系统时提高代码的可维护性、可扩展性和灵活性。以下是这七大原则

1. 单一职责原则 (Single Responsibility Principle, SRP)

一个类应该仅有一个原因引起变化,也就是说,一个类应该只有一个职责。

2. 开闭原则 (Open/Closed Principle, OCP)

软件实体(类、模块、函数等)应该对扩展开放,对修改关闭。这意味着在不改变现有代码的前提下,可以通过增加新代码来实现功能扩展。

3. 里氏替换原则 (Liskov Substitution Principle, LSP)

子类对象应该能够替代父类对象出现在任何地方,且程序的行为没有变化。即,子类应该能够完全替代父类,确保功能的一致性。

4. 接口隔离原则 (Interface Segregation Principle, ISP)

不应该强迫客户端依赖它不需要的接口。换句话说,应该保持接口的高内聚性,避免一个接口过于复杂或臃肿。

5. 依赖倒转原则 (Dependency Inversion Principle, DIP)

高层模块不应该依赖低层模块,二者都应该依赖于抽象;抽象不应该依赖于细节,细节应该依赖于抽象。这个原则提倡通过接口或抽象类来降低模块间的耦合度。

6. 合成复用原则 (Composite Reuse Principle, CRP)

尽量使用合成的方式来实现复用,而不是通过继承。合成可以提高灵活性,降低类之间的耦合度。

7. 最少知识原则 (Law of Demeter, LoD)

一个对象应当对其他对象有尽可能少的了解。即,一个对象只应该和直接的朋友交互,而不应该对其他对象的内部实现细节有过多的了解。

相关文章:

Java设计模式七大原则

本篇为七大原则概述,后面会有每个原则的介绍,喜欢的朋友可以蹲一下哦!!!! Java设计模式的七大原则一般是指“面向对象设计原则”,这些原则有助于在设计软件系统时提高代码的可维护性、可扩展性和…...

Copy as cURL 字段含义

当前端在开发过程中,遇到接口错误反馈给后端人员时,一般在此接口处右键复制为cURL。 格式如下: curl https://xxx.xxx.cn/xxx/xxx/management/record/list \-H accept: application/json, text/plain, */* \-H accept-language: zh-CN,zh;q0…...

mysql更改密码后,若依 后端启动不了解决方案

我原先的mysql 密码是 数字字符串 我想改成000 纯数字 改完之后,连接的数据库的代码 也更改后 ,后端启动不了 因为原先 密码数字字符串 不需要用引号" " 括起来 我改成纯数字 需要用 " " 括起来 如下图 然后就可以运行成功了...

Redis--缓存击穿、缓存穿透、缓存雪崩

缓存击穿 什么是缓存击穿呢? 在高并发的场景下,一个热点的缓存数据在redis中突然失效(过期或被删除时,所有的读请求都会直接落在数据库上,导致数据库瞬间压力剧增,严重时可能会造成数据库宕机。这种情况就是所谓的“缓存击穿”。(…...

10个理由告诉你,为什么鸿蒙是下一个职业风口!

在当今科技飞速发展的时代,新的技术和趋势不断涌现,为人们带来了前所未有的机遇和挑战。鸿蒙操作系统作为我国自主研发的创新成果,正逐渐成为科技领域的焦点,被认为是下一个职业风口。 10个理由告诉你,为什么鸿蒙是下一…...

Gitlab仓库的权限分配以及如何查看自己的权限

在GitLab中,权限分配和查看自己的权限可以通过以下步骤进行: ### 1. 查看自己的权限 要查看你在某个GitLab项目中的权限,可以按照以下步骤操作: 1. 登录到GitLab。 2. 进入你想查看权限的项目页面。 3. 在左侧菜单中,…...

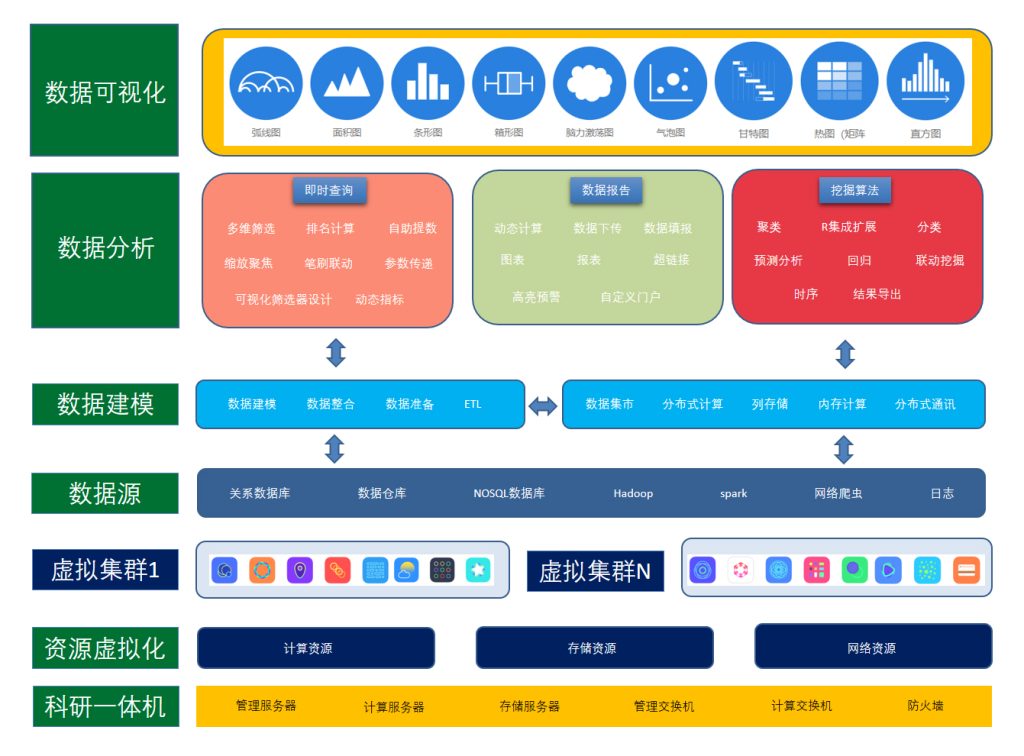

职业本科大数据实训室

一、职业本科大数据实训室建设背景 在数字化浪潮汹涌澎湃的今天,大数据已跃升为引领社会进步和经济发展的新引擎。随着《中华人民共和国国民经济和社会发展第十四个五年规划和2035年远景目标纲要》的深入实施,数字化转型作为国家战略的重要组成部分&…...

【密码学】网络攻击类型:窃听攻击、假冒攻击、欺骗攻击和重放攻击

一、窃听攻击、假冒攻击、欺骗攻击和重放攻击的定义 这些攻击从名字中就大概能知道他们的攻击原理,我就不赘述了,直接用一个表格来一次性介绍四种攻击方式。 攻击类型攻击原理窃听攻击攻击者监听网络中的数据传输以获取敏感信息。示例:在未加…...

探索WebKit的奥秘:塑造高效、兼容的现代网页应用

探索WebKit的奥秘:塑造高效、兼容的现代网页应用 在数字时代的洪流中,网页应用已成为连接用户与信息的桥梁,其性能、兼容性和用户体验直接决定了产品的成败。WebKit,作为众多现代浏览器背后的核心渲染引擎,承载着将HT…...

2-52 基于matlab局部信息的模糊C均值聚类算法(FLICM)

基于matlab局部信息的模糊C均值聚类算法(FLICM),是在FCM聚类算法的基础上结合了图像的邻域信息,有更好的鲁棒性。程序已调通,可直接运行。 2-52 局部信息的模糊C均值聚类算法 - 小红书 (xiaohongshu.com)...

JAVASE

1.泛型 泛型指类型参数化, 在定义期间,不知道调用时会使用什么类型,就可以添加泛型形参,在使用时传入实参固定类型即可。 泛型类: 泛型应用在类上。 一般用在类名后,用尖括号括起来。用大写字母作为泛型参…...

SpringBoot学习之EasyExcel解析合并单元格(三十九)

本解析主要采用反射来修改EasyExcel 返回的默认数据结构实现。 一、待解析表格 二、依赖 全部pom.xml文件如下,仅作参考: <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"xsi:schemaLo…...

【Kimi学习笔记】C/C++、C#、Java 和 Python

C/C、C#、Java 和 Python 是几种流行的编程语言,它们在设计哲学、用途、语法和运行机制上有所不同。下面我会类比 Java 来解释这些语言的区别: 1. C/C: 类比于 Java,C/C 是一种更接近硬件的低级语言,提供了更多的控制…...

基于贪心算法的路径优化

贪心算法原理 贪心算法的核心原理是在每一步选择中都采取在当前看来最好的选择,以期达到全局最优解。 这种算法不追求整体最优解,而是通过局部最优的选择逐步逼近全局最优解。贪心算法的关键在于构造合适的贪心策略,这种策略需要满足两个基本要素:贪婪选择属性和最优子…...

谷粒商城实战笔记-140-商城业务-nginx-搭建域名访问环境二(负载均衡到网关)

文章目录 一,通过域名访问商城架构设计1,为什么nginx要将请求转发给网关2,架构设计 二,配置1,nginx配置1.1 nginx.conf1.2 gulimall.conf1.3 配置原理 2,网关配置 三,记录2个问题1,网…...

【Android Studio】 创建第一个Android应用HelloWorld

文章目录 创建项目查看AndroidManifest.xml(清单)查看MainActivity.java(Activity)查看activity_main.xml(布局) 创建项目 查看AndroidManifest.xml(清单) 查看MainActivity.java(Activity&…...

C++中的错误处理机制:异常

C中的错误处理机制:异常 在软件开发中,错误处理是确保程序稳定性和健壮性的关键环节。C作为一种高级编程语言,提供了比C语言更为灵活和强大的错误处理机制——异常处理。异常处理机制允许程序在运行时检测到错误或异常情况时,能够…...

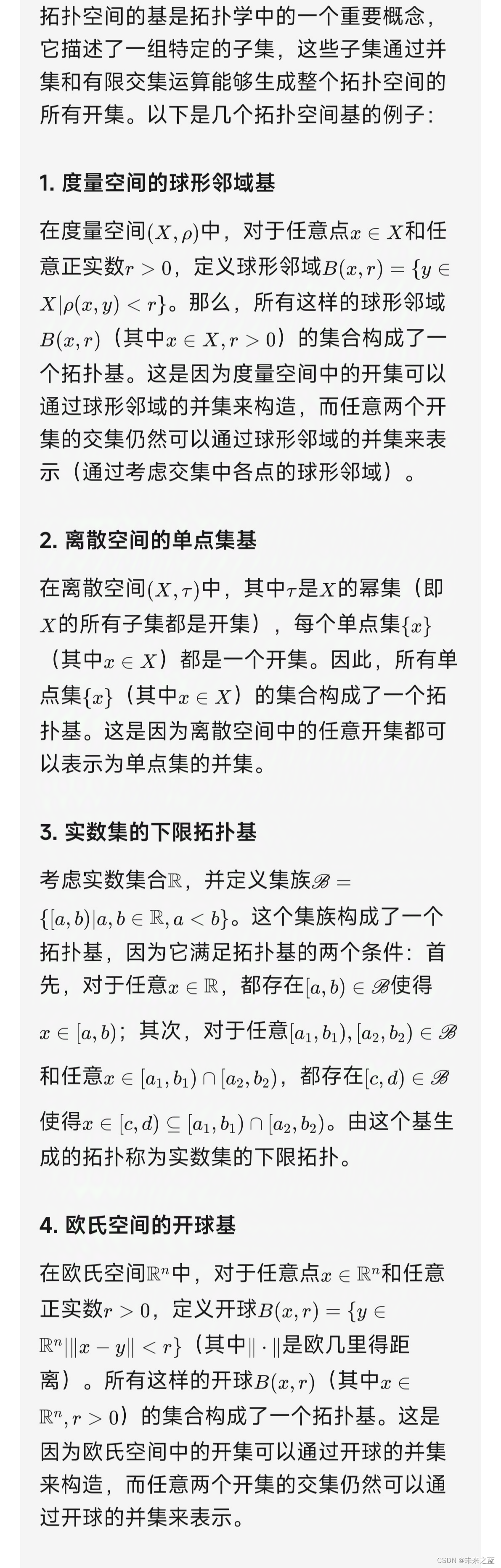

概率论原理精解【9】

文章目录 集类拓扑空间基 参考文献 集类 C是一个集类(以G的某些子集为元素的集合称为G的集类)。 A i ∈ C , ∩ i 1 n A i ∈ C , 此为有限交封闭 C 所得集类 C ∩ f A_i \in C,\cap_{i1}^nA_i \in C,此为有限交封闭C所得集类C_{\cap f} Ai∈C,∩i1n…...

-C++应用程序将onnx模型编译并转成tensorrt可执行模型)

Pytorch添加自定义算子之(11)-C++应用程序将onnx模型编译并转成tensorrt可执行模型

一、环境 参考 opencv tensorrt cuda visual studio 2019 cmake 二、CMakeLists.txt配置文件 CMAKE_MINIMUM_REQUIRED(VERSION 2.8)PROJECT(segment)set(CMAKE_CXX_FLAGS "-std=c++14 -O1")link_directories(/usr/local/cuda/lib64) # set(OpenCV_DIR "/opt/…...

C++笔记1•C++入门基础•

1.C关键字 C总计63个关键字,C语言32个关键字: 2.命名空间: 在 C/C 中,变量、函数和后面要学到的类都是大量存在的,这些变量、函数和类的名称将都存在于全局作用域中,可能会导致很多冲突。使用命名空间的目…...

Cosmos-Reason1-7B实战教程:构建具身AI测试平台的完整技术路径

Cosmos-Reason1-7B实战教程:构建具身AI测试平台的完整技术路径 1. 项目简介:一个能“看懂”物理世界的AI 想象一下,你给AI看一张照片,它不仅能告诉你“图片里有一张桌子”,还能分析出“桌子上的杯子快要倒了…...

自定义常用代码编辑快捷键大全

自定义适用、常用代码编辑快捷键通用编程快捷键代码提示快捷键文件操作快捷键编译器快捷键终端操作快捷键通用编程快捷键 格式化代码:Ctrl K注释/取消注释:Ctrl / , 添加注释:Ctrl shift /删除行代码:Ctrl D &…...

从零开始:用EmbeddingGemma-300M搭建学术论文溯源系统

从零开始:用EmbeddingGemma-300M搭建学术论文溯源系统 1. 学术论文溯源系统的核心价值 在科研工作中,我们经常遇到这样的困境:阅读一篇论文时,发现某个重要结论似曾相识,却怎么也想不起具体出处;或是想验…...

Typescript interface

我来详细展开 接口(Interface) 的具体用法,配合实际例子:---1. 基础对象接口 // 定义用户接口 interface User {id: number;name: string;email: string; }// 使用接口 const user: User {id: 1,name: "张三",email: &…...

英文文档处理不求人:UDOP-large一站式解决方案体验

英文文档处理不求人:UDOP-large一站式解决方案体验 1. 引言:告别繁琐的英文文档处理 在日常工作中,处理英文文档是许多专业人士的必修课。无论是学术研究人员需要整理海量论文,财务人员需要处理国际发票,还是法务人员…...

Qwen3-14B虚拟机开发环境:在VMware Ubuntu中部署与测试模型

Qwen3-14B虚拟机开发环境:在VMware Ubuntu中部署与测试模型 1. 前言:为什么选择虚拟机开发环境 在AI模型开发过程中,环境隔离是个常见需求。虚拟机提供了一个完美的沙盒环境,既能避免污染主机系统,又能方便地进行各种…...

[具身智能-257]:监督式学习、无监督式学习、半监督式学习、强化学习的概念、差别、代码实现的原理

这四种学习范式,其实就是教机器“如何聪明”的四种不同方法。我们可以把它们想象成四种不同的“教育模式”,每种模式下,机器面临的“考题”和“老师”都不一样。🎓 监督学习:有老师手把手教核心概念 想象一下ÿ…...

OpenClaw多模态实践:Qwen3.5-9B解析截图中的图表数据

OpenClaw多模态实践:Qwen3.5-9B解析截图中的图表数据 1. 为什么需要自动化图表解析 科研工作中最耗时的环节之一,就是手动从论文图表中提取数据点。我曾为了一篇综述文章,花了整整三天时间从30多张折线图中抄录数据。这种重复劳动不仅效率低…...

模糊聚类实战:用传递闭包法给教师教学质量打分,附Python完整代码

模糊聚类实战:用传递闭包法给教师教学质量打分 教育评价从来不是非黑即白的判断题。当我们试图对教师的教学质量进行分类时,传统的硬性划分方法往往掩盖了教师能力之间的渐变与过渡。四位教师在师德师表、教学过程等五项指标上的评分差异,可能…...

Android内存泄漏排查实战:如何用dma_buf揪出Low Memory的元凶

Android内存泄漏排查实战:如何用dma_buf揪出Low Memory的元凶 当你的Android设备开始频繁弹出"内存不足"的警告,甚至出现应用闪退、系统卡顿等问题时,作为开发者需要立即警觉——这很可能不是简单的内存紧张,而是潜伏着…...