Unity补完计划 之 SpriteEditer Multiple

本文仅作笔记学习和分享,不用做任何商业用途

本文包括但不限于unity官方手册,unity唐老狮等教程知识,如有不足还请斧正

1. SpriteEditer Multiple

Automatic slicing - Unity 手册

这是用于裁剪图集的模式

应用之后精灵编辑器会看到Slice亮了,也就是可以裁剪图片了

2.Modes

Automatic:不必解释

Grid by Cell Size:按照设置大小的单元格分割

Grid by Cell Count:按照行列分

显然,也不是太合适

Isometric Grid:等距网格

实际上如果素材合适,那么产生的效果会是下图这样子的:

3.Pivot

就是轴心点的位置,裁剪的Rect基于轴心点贴合,比如选择了TOP,Rect就会贴着小图的顶端生成

4.Method

这个不必解释,就是已经分割好的Rect和新的产生冲突怎么办

相关文章:

Unity补完计划 之 SpriteEditer Multiple

本文仅作笔记学习和分享,不用做任何商业用途 本文包括但不限于unity官方手册,unity唐老狮等教程知识,如有不足还请斧正 1. SpriteEditer Multiple Automatic slicing - Unity 手册 这是用于裁剪图集的模式 应用之后精灵编辑器会看到Slice亮…...

C++ IOStream

IOStream 类流特性 不可赋值和复制缓冲重载了<< >> 状态位 示例 状态位操作函数coutcin getget(s,n)/get(s,n,d):getline otherif(!fs)/while(cin) operator void*()与 operator!()代码示例 File Stream open 函数 文件打开方式 文件读写 读写接口 一次读一个字符…...

2024/8/8训练

A - 无线网络整点栅格统计 题目链接 算法:模拟 题目大意 给你一个n*m的网格,然后输出每一个点作为顶点能构成的正方形数量(可以为斜正方形). 算法思路 本身题目数据是很小的,可以通过n^2的时间复杂度枚举每一个顶点,然后再通过n平方的时间复杂度枚举出另一个对角顶点,判断…...

项目的小结

项目场景: 作业的发布,打回 。 学生端做作业 由作业的state来确定作业是否上交,批改,打回作业。 实体类的建立,还有各种成员变量的设计要满足需求 问题描述 问题: 在进行上传作业后,老师端…...

【目标检测实验系列】YOLOv5高效涨点:基于NAMAttention规范化注意力模块,调整权重因子关注有效特征(文内附源码)

1. 文章主要内容 本篇博客主要涉及规范化注意力机制,融合到YOLOv5(v6.1版本,去掉了Focus模块)模型中,通过惩罚机制,调整特征权重因子,使模型更加关注有效特征,助力模型涨点。 2. 简要概括 论文地址&#x…...

LSPatch制作内置模块应用软件无需root 教你制作内置应用

前言 LSPatch功能非常强大,它是一款基于LSPosed核心的免Root Xposed框架软件。这意味着用户无需进行手机root操作,即可轻松植入内置Xposed模块,享受更多定制化的功能和体验,比如微某内置模块版等,这为那些不想root手机…...

Java设计模式七大原则

本篇为七大原则概述,后面会有每个原则的介绍,喜欢的朋友可以蹲一下哦!!!! Java设计模式的七大原则一般是指“面向对象设计原则”,这些原则有助于在设计软件系统时提高代码的可维护性、可扩展性和…...

Copy as cURL 字段含义

当前端在开发过程中,遇到接口错误反馈给后端人员时,一般在此接口处右键复制为cURL。 格式如下: curl https://xxx.xxx.cn/xxx/xxx/management/record/list \-H accept: application/json, text/plain, */* \-H accept-language: zh-CN,zh;q0…...

mysql更改密码后,若依 后端启动不了解决方案

我原先的mysql 密码是 数字字符串 我想改成000 纯数字 改完之后,连接的数据库的代码 也更改后 ,后端启动不了 因为原先 密码数字字符串 不需要用引号" " 括起来 我改成纯数字 需要用 " " 括起来 如下图 然后就可以运行成功了...

Redis--缓存击穿、缓存穿透、缓存雪崩

缓存击穿 什么是缓存击穿呢? 在高并发的场景下,一个热点的缓存数据在redis中突然失效(过期或被删除时,所有的读请求都会直接落在数据库上,导致数据库瞬间压力剧增,严重时可能会造成数据库宕机。这种情况就是所谓的“缓存击穿”。(…...

10个理由告诉你,为什么鸿蒙是下一个职业风口!

在当今科技飞速发展的时代,新的技术和趋势不断涌现,为人们带来了前所未有的机遇和挑战。鸿蒙操作系统作为我国自主研发的创新成果,正逐渐成为科技领域的焦点,被认为是下一个职业风口。 10个理由告诉你,为什么鸿蒙是下一…...

Gitlab仓库的权限分配以及如何查看自己的权限

在GitLab中,权限分配和查看自己的权限可以通过以下步骤进行: ### 1. 查看自己的权限 要查看你在某个GitLab项目中的权限,可以按照以下步骤操作: 1. 登录到GitLab。 2. 进入你想查看权限的项目页面。 3. 在左侧菜单中,…...

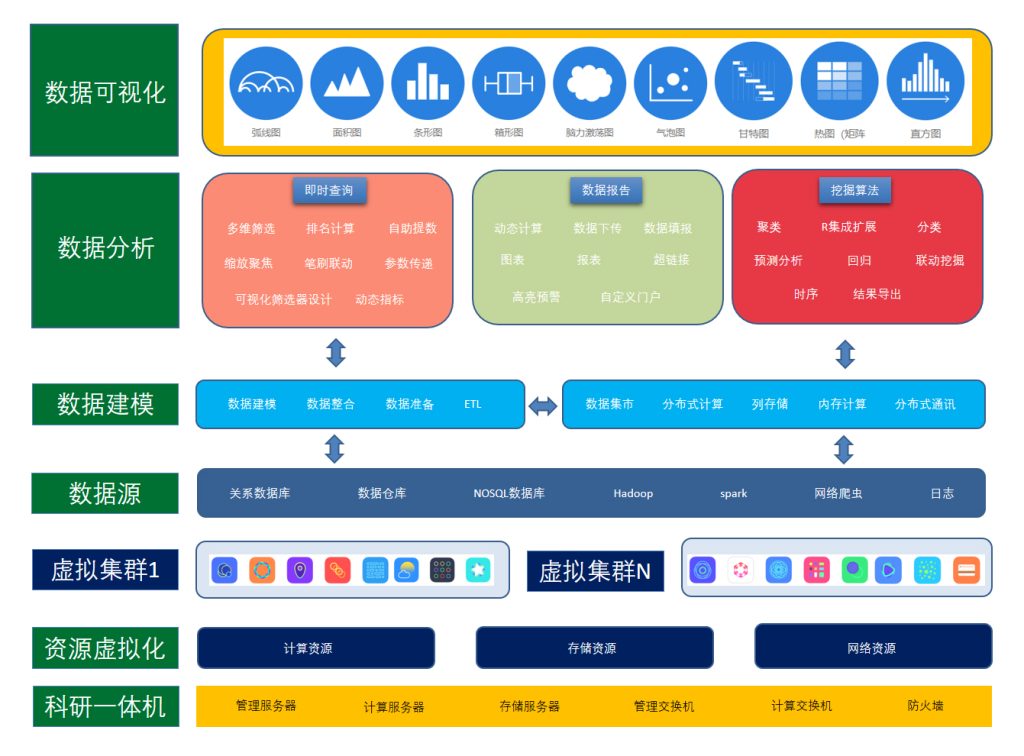

职业本科大数据实训室

一、职业本科大数据实训室建设背景 在数字化浪潮汹涌澎湃的今天,大数据已跃升为引领社会进步和经济发展的新引擎。随着《中华人民共和国国民经济和社会发展第十四个五年规划和2035年远景目标纲要》的深入实施,数字化转型作为国家战略的重要组成部分&…...

【密码学】网络攻击类型:窃听攻击、假冒攻击、欺骗攻击和重放攻击

一、窃听攻击、假冒攻击、欺骗攻击和重放攻击的定义 这些攻击从名字中就大概能知道他们的攻击原理,我就不赘述了,直接用一个表格来一次性介绍四种攻击方式。 攻击类型攻击原理窃听攻击攻击者监听网络中的数据传输以获取敏感信息。示例:在未加…...

探索WebKit的奥秘:塑造高效、兼容的现代网页应用

探索WebKit的奥秘:塑造高效、兼容的现代网页应用 在数字时代的洪流中,网页应用已成为连接用户与信息的桥梁,其性能、兼容性和用户体验直接决定了产品的成败。WebKit,作为众多现代浏览器背后的核心渲染引擎,承载着将HT…...

2-52 基于matlab局部信息的模糊C均值聚类算法(FLICM)

基于matlab局部信息的模糊C均值聚类算法(FLICM),是在FCM聚类算法的基础上结合了图像的邻域信息,有更好的鲁棒性。程序已调通,可直接运行。 2-52 局部信息的模糊C均值聚类算法 - 小红书 (xiaohongshu.com)...

JAVASE

1.泛型 泛型指类型参数化, 在定义期间,不知道调用时会使用什么类型,就可以添加泛型形参,在使用时传入实参固定类型即可。 泛型类: 泛型应用在类上。 一般用在类名后,用尖括号括起来。用大写字母作为泛型参…...

SpringBoot学习之EasyExcel解析合并单元格(三十九)

本解析主要采用反射来修改EasyExcel 返回的默认数据结构实现。 一、待解析表格 二、依赖 全部pom.xml文件如下,仅作参考: <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"xsi:schemaLo…...

【Kimi学习笔记】C/C++、C#、Java 和 Python

C/C、C#、Java 和 Python 是几种流行的编程语言,它们在设计哲学、用途、语法和运行机制上有所不同。下面我会类比 Java 来解释这些语言的区别: 1. C/C: 类比于 Java,C/C 是一种更接近硬件的低级语言,提供了更多的控制…...

基于贪心算法的路径优化

贪心算法原理 贪心算法的核心原理是在每一步选择中都采取在当前看来最好的选择,以期达到全局最优解。 这种算法不追求整体最优解,而是通过局部最优的选择逐步逼近全局最优解。贪心算法的关键在于构造合适的贪心策略,这种策略需要满足两个基本要素:贪婪选择属性和最优子…...

Qwen3-14B私有镜像运维指南:监控、扩缩容与故障排查

Qwen3-14B私有镜像运维指南:监控、扩缩容与故障排查 1. 前言:为什么需要关注大模型运维 部署完Qwen3-14B只是第一步,真正的挑战在于如何让它稳定运行。不同于传统应用,大模型服务对资源需求高、故障模式特殊,需要一套…...

OpenClaw + Ollama 超时 500 错误排查与解决:调整上下文窗口与最大生成长度

一次因为模型参数配置不当引发的“跨设备推理慢如蜗牛”问题,最终通过降低 contextWindow 和 maxTokens 轻松搞定。背景 最近在一台轻薄本做测验, Windows 环境下折腾 OpenClaw 对接本地 Ollama 的 Qwen2.5:1.5B 模型。本以为小参数量模型跑起来毫无压力…...

利用快马平台ai辅助,十分钟搭建rnn文本情感分析原型

今天想和大家分享一个快速验证RNN模型的小技巧——用InsCode(快马)平台十分钟搭建文本情感分析原型。作为NLP领域最经典的序列模型,RNN在实际应用中常需要反复调整结构,传统开发流程从环境配置到模型调试往往需要半天时间,而通过AI辅助工具可…...

西门子PLC与多台变频器Modbus RTU通讯控制:模拟量转换、温度压力PID控制及KTP7...

西门子PLc程序,博途V16 V17版1200与多台G120变频器通过过modbus RTU485 通讯控制,模拟量转换,温度转换,压力Pid控制,西门子KTP700 HMi 含电路图,G120变频器报文最近在车间折腾西门子1200PLC和G120变频器…...

LeetCode Hot Code——合并区间

以数组 intervals 表示若干个区间的集合,其中单个区间为 intervals[i] [starti, endi] 。请你合并所有重叠的区间,并返回 一个不重叠的区间数组,该数组需恰好覆盖输入中的所有区间 。示例 1:输入:intervals [[1,3],[…...

即将开幕,科达嘉邀您观展!)

第十四届中国电子信息博览会(CITE2026)即将开幕,科达嘉邀您观展!

第十四届中国电子信息博览会(CITE2026)将于2026年4月9-11日在深圳会展中心(福田)盛大启幕。本次展会聚焦AI应用、具身智能、AI大模型/智算中心、低空经济、集成电路、电子元器件等领域,汇聚1000余家行业领军企业参展。…...

Settingator:嵌入式参数管理库的轻量级设计与实践

1. Settingator 库概述:嵌入式设备与移动端配置协同的工程实践Settingator 是一个面向嵌入式系统的轻量级 Arduino 兼容库,其核心目标并非提供通用通信协议栈,而是构建一套可验证、可回滚、低侵入的运行时参数管理机制,专为配合同…...

OpenClaw技能开发:为千问3.5-9B扩展自定义功能

OpenClaw技能开发:为千问3.5-9B扩展自定义功能 1. 为什么需要自定义技能? 去年冬天,我接手了一个重复性极高的数据整理工作——每天需要从十几个不同格式的Excel文件中提取特定字段,合并后生成日报。当我第三次在凌晨两点对着屏…...

MySQL InnoDB核心参数深度优化/性能调优

前言:MySQL中InnoDB引擎是绝大多数生产环境的首选,其性能表现直接决定了数据库的整体吞吐量和响应速度。而InnoDB的性能优化,核心就在于缓冲池、redo日志、事务相关参数的合理配置——很多时候,不是数据库硬件不行,而是…...

python telebot

# 聊聊 Python Telebot 这个玩意儿 最近在几个小项目里用到了 Telebot,感觉这东西挺有意思的。它不是那种庞大复杂的框架,反而有种“刚刚好”的感觉。如果你也在琢磨 Telegram 机器人开发,或许可以看看这些实际用下来的体会。 它到底是什么 T…...