七夕警示:探索社工库与网络搜索下的个人隐私泄露与保护策略

随着七夕节的脚步日益临近,空气中弥漫着浪漫与温馨的气息。这个充满爱意的节日,我们沉浸在与心爱之人共享甜蜜时光的同时,不应忽视网络安全和个人隐私保护的重要性。在数字化时代,个人信息泄露的风险无处不在,如何在享受节日氛围的同时,确保个人隐私安全,成为了我们必须面对的重要课题。

一、社工库:个人信息泄露的隐秘威胁

1.社工库的阴影

社工库,这个听起来略带神秘色彩的词汇,实则是个人信息泄露的幕后黑手。它利用社会工程学原理,搜集、整理并存储了大量的个人敏感信息,如身份证号、手机号、邮箱地址等敏感信息。这些信息在网上被明码标价,成为不法分子进行诈骗、身份盗用等违法活动的得力工具。

2.身份证号与手机号的脆弱

尤为令人担忧的是,身份证号与手机号作为个人身份的核心标识,一旦泄露,后果不堪设想。只需一个名字,甚至是简单的QQ号,便能在这些免费的社工库中搜寻到包括手机号、身份证号、毕业院校、家庭住址等在内的诸多敏感信息。这不仅侵犯了个人隐私权,更可能导致身份盗用、财产损失,甚至是威胁生命等一系列连锁反应。

3.案例分析:从泄露到危机的演变

近年来,因个人信息泄露引发的诈骗案件层出不穷。受害者因身份证号被冒用而背负巨额债务,或因手机号泄露而频繁遭受骚扰。这些案例无一不在提醒我们,个人信息保护的重要性已刻不容缓。

二、网络搜索:生活轨迹的无意泄露

1.搜索引擎的双面性

搜索引擎作为我们获取信息的重要渠道,在提供便利的同时,也无形中暴露了我们的生活轨迹。我们在社交媒体上发布的每一条动态、每一张照片,都可能被搜索引擎抓取并保存。我们每一次的分享,无论是小红书的美食笔记,还是微博的生活随笔,都可能成为他人窥探的线索。这些看似无害的信息,一旦被不法分子利用,就可能成为他们实施精准诈骗的利器。

2.案例分享:从CSDN到各平台的追踪

以我的好博友为例(炒香菇的书呆子),一个简单的CSDN名字就能成为追踪个人信息的线索。通过搜索引擎,可以轻松找到其在小红书、B站、抖音等平台的账号,进而获取更多个人隐私信息。

3.隐私边界的模糊化

随着互联网的不断发展,隐私边界变得越来越模糊。博客,同样难逃搜索引擎的“法眼”。我有一个朋友,她是一位冰雪聪明、美丽动人、文武双全、才华横溢的CSDN博主,因在早期使用了真实姓名作为昵称,而迅速被同级同学发现。即便她已经更换了三次昵称,搜索引擎依然能够通过她的名字找到相关的博客文章。这揭示了一个残酷的事实:在互联网上,一旦信息被公开,即使删除或修改,也难以彻底消除痕迹。

三、个人隐私保护的实战策略

1.强化密码管理

密码是保护个人隐私的第一道防线。我们应该使用复杂且难以猜测的密码来保护账户安全。密码组合应复杂多样,避免使用姓名+生日的组合或连续数字等容易被猜测的信息。同时,定期更换密码也是必要的措施之一。另外,不要使用备忘录明文存储密码,各类平台避免使用相同密码。

2.谨慎信息输入

在各类网站和APP上填写信息时,务必保持警惕。只提供必要的信息并仔细核对准确性,避免在不熟悉的网站或APP上输入敏感信息;快递地址填收货地附近的楼栋号或者代收点来保护收货地址。

3.自我审查与隐私设置

在社交媒体和其他平台上发布信息时进行自我审查。避免透露过多敏感信息如家庭住址、工作单位等;合理设置隐私权限以控制谁可以查看你的帖子、评论和私信等;使用大众化身份或化名(例如momo、阿白等)发布信息以减少个人信息泄露的风险。

4.覆盖与清理泄露信息

如果发现自己的个人信息已经泄露并出现在网络上,可以采取积极措施进行覆盖和清理。通过在其他搜索结果靠前的平台上发布信息来覆盖掉原本泄露的信息;及时联系相关网站或平台要求删除泄露的个人信息。

四、七夕特别提醒:爱的传递,安全为先

在这个充满爱意的七夕节里,我们在表达爱意的同时也要注重个人隐私的保护。在互赠礼物时避免在礼物上附带过多的个人信息;在社交媒体上分享甜蜜瞬间时注意模糊虚化背景、马赛克个人信息等以保护隐私;避免在公开场合透露过多私人细节以防止被不法分子利用。

让我们在七夕的浪漫氛围中,不仅沉醉于爱的传递,更携手共筑个人隐私的安全防线,让爱意与安全并肩同行。

免责声明:本文章(以下简称“本文”)旨在提高公众对于个人隐私保护的认识,并提供实用的安全防护建议。文中提及的“社工库”及相关概念仅用于教育和讨论目的,绝无侵犯他人隐私或从事任何非法活动之意图。作者及发布平台明确声明,对于读者因不当使用本文信息而导致的任何直接或间接损失不承担法律责任。

重要提示:

- 本文中的示例和技术细节仅供学习参考,严禁用于非法获取他人信息或其他违法用途。

- 读者应遵守所有适用的法律法规,并对自己的行为负责。

- 对于因不当使用本文所提供的信息而导致的任何直接或间接损失,包括但不限于财产损失、名誉损害、数据丢失等,作者及发布平台均不承担责任。

相关文章:

七夕警示:探索社工库与网络搜索下的个人隐私泄露与保护策略

随着七夕节的脚步日益临近,空气中弥漫着浪漫与温馨的气息。这个充满爱意的节日,我们沉浸在与心爱之人共享甜蜜时光的同时,不应忽视网络安全和个人隐私保护的重要性。在数字化时代,个人信息泄露的风险无处不在,如何在享…...

Redis-哨兵监控(sentinel)

是什么 Docs 吹哨人巡查监控后台master主机是否故障,如果故障了根据投票数自动将某一个从库转换为新主库,继续对外服务 作用:无人值守运维 能干嘛 1.主从监控 监控主从redis的库是否运行正常 2.消息通知 哨兵可以将故障转移的结果发送给客户端 3.…...

RISC-V反汇编调试记录分享

RISC-V反汇编调试记录分享 本文记录一次使用反汇编进行调试分析。 最近在 rtthread 下适配 MilkV Duo 的硬件定时器驱动时遇到了一些问题,demo 运行时报以下错误: Unhandled Exception 2:Illegal Instruction scause:0x0x0000000000000002,stval:0x0x…...

python上下文管理器 with的使用

python上下文管理器 with是从Python一个语法糖,它是一种上下文管理协议,目的在于把我们之前常见一个开发 try,except 和finally 关键字和一些文件开关闭合资源分配释放等问题都简化。 总结起来使用python 提供的with主要的作用是: 实现自动…...

24/8/8算法笔记 决策树构建鸢尾花

决策树是一种由算法自动设计的模型。在机器学习中,构建决策树的过程通常遵循以下步骤: 特征选择:算法会评估每个特征,并选择一个特征作为节点分裂的依据。这个选择基于某种准则,如信息增益(ID3算法…...

数据库扩展新篇章:主流分库分表中间件全解析

摘要: 随着企业数据量的激增,传统的单体数据库架构已经无法满足日益增长的性能需求和数据管理复杂性。分库分表技术作为解决这一问题的有效手段,通过将数据水平或垂直地分散到多个数据库中,提高了系统的扩展性和处理能力。本文将详…...

python看图片猜价格游戏,frame 和PhotoImage的使用

import tkinter.messagebox import tkinter import randomwindow tkinter.Tk()window.geometry(800x400)window.title(猜数字游戏)good_price random.randint(10, 100) input_price random.randint(1, 100)def sumit():global good_priceif entry.get() "" or en…...

未来展望:等保测评在网络安全领域的持续创新与发展

在数字化浪潮席卷全球的今天,网络安全已成为维护国家安全、社会稳定和经济发展的关键基石。作为网络安全保障体系的核心组成部分,等级保护测评(简称“等保测评”)在应对日益复杂多变的网络威胁中发挥着不可替代的作用。展望未来&a…...

构建深度学习驱动的多目标检测系统:YOLO模型及应用

随着计算机视觉技术的飞速发展,多目标检测在各种实际应用中发挥着越来越重要的作用。本文将j简单介绍如何构建一个基于深度学习的多目标检测系统,包括数据准备、模型训练、UI界面开发和部署的完整流程。如有部署的想法,想要(UI界面…...

)

算法刷题笔记 染色法判定二分图(染色法例题 C++实现)

文章目录 题目描述二分图介绍和基本思路实现代码(C) 题目描述 给定一个n个点m条边的无向图,图中可能存在重边和自环。请你判断这个图是否是二分图。 输入格式 第一行包含两个整数n和m。接下来m行,每行包含两个整数u和v…...

在Ubuntu上安装OpenBLAS和Eigen

安装 openblas 直接使用 apt-get 命令即可安装: sudo apt-get install libopenblas-dev检查是否安装成功,可以用下面的示例代码 example.cpp: #include <stdio.h> #include <stdlib.h> #include "cblas.h"int main(…...

)

Vue前端面试基础(一)

Vue面试题目详解可以涵盖多个方面,从基础知识到高级特性,再到实际应用和性能优化等。以下是一些常见的Vue面试题目及其详解: 1. Vue双向绑定原理 详解: Vue的双向绑定原理是通过数据劫持结合发布者-订阅者模式实现的。Vue在内部…...

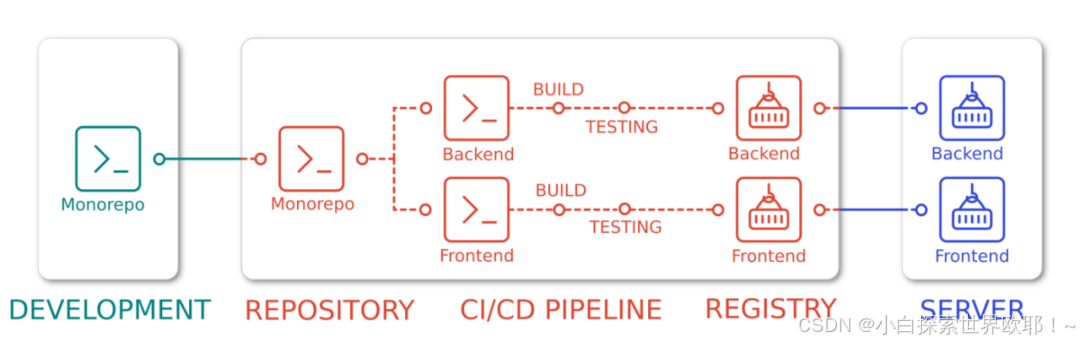

使用Gitlab实现monorepo多项目CICD

CI/CD是什么 CI/CD(Continuous Intergration/Continuous Delpoy),即持续集成/持续部署,或称为持续集成/持续交付,作为一套面向开发和运维团队的解决方案,CI/CD 主要解决集成新代码和向用户频繁交付应用的问…...

设计模式实战:银行账户管理系统的设计与实现

问题描述 设计一个银行账户管理系统,支持不同类型的账户(如储蓄账户、支票账户)进行存取款操作,并能够在账户余额发生变化时通知相关观察者(如用户、银行系统)。系统需要确保账户操作的灵活性和可扩展性。 设计分析 策略模式 策略模式定义了一系列算法,并将每个算法…...

⭕️【论文阅读】《Interactive Class-Agnostic Object Counting》

[2309.05277] Interactive Class-Agnostic Object Counting (arxiv.org) code: cvlab-stonybrook/ICACount: [ICCV23] Official Pytorch Implementation of Interactive Class-Agnostic Object Counting (github.com) 目录 Abstract Abstract 我们提出了一个新…...

高效的编程学习方法和技巧

编程小白如何成为大神?大学新生的最佳入门攻略 编程已成为当代大学生的必备技能,但面对众多编程语言和学习资源,新生们常常感到迷茫。如何选择适合自己的编程语言?如何制定有效的学习计划?如何避免常见的学习陷阱&…...

sublime text插件开发

手工开发了一些ST的py插件,记录过程中遇到的一些问题。 ST3/ST4 begin_edit问题 报错: begin_edit() missing 2 required positional arguments: edit_token and cmdST3时已经不能直接调view.begin_edit方法了,需要通过runCommandTextComm…...

【Linux网络】网络层协议:IP

本篇博客整理了 TCP/IP 分层模型中网络层的 IP 协议,旨在让读者更加深入理解网络协议栈的设计和网络编程。 目录 一、网络层 二、IP 报头 1)报头与有效载荷的分离 2)有效载荷的上交 3)源 IP 与目的 IP 4)生存时间…...

分布式接口文档聚合,Solon 是怎么做的?

1、分布式接口文档聚合,是什么? 如果你有 “22” 个不同的服务(比如微服务),每个服务都有自己的接口文档。每个服务的文档各自打开,估计你会觉得很麻烦的? 再如果,它们是用 openap…...

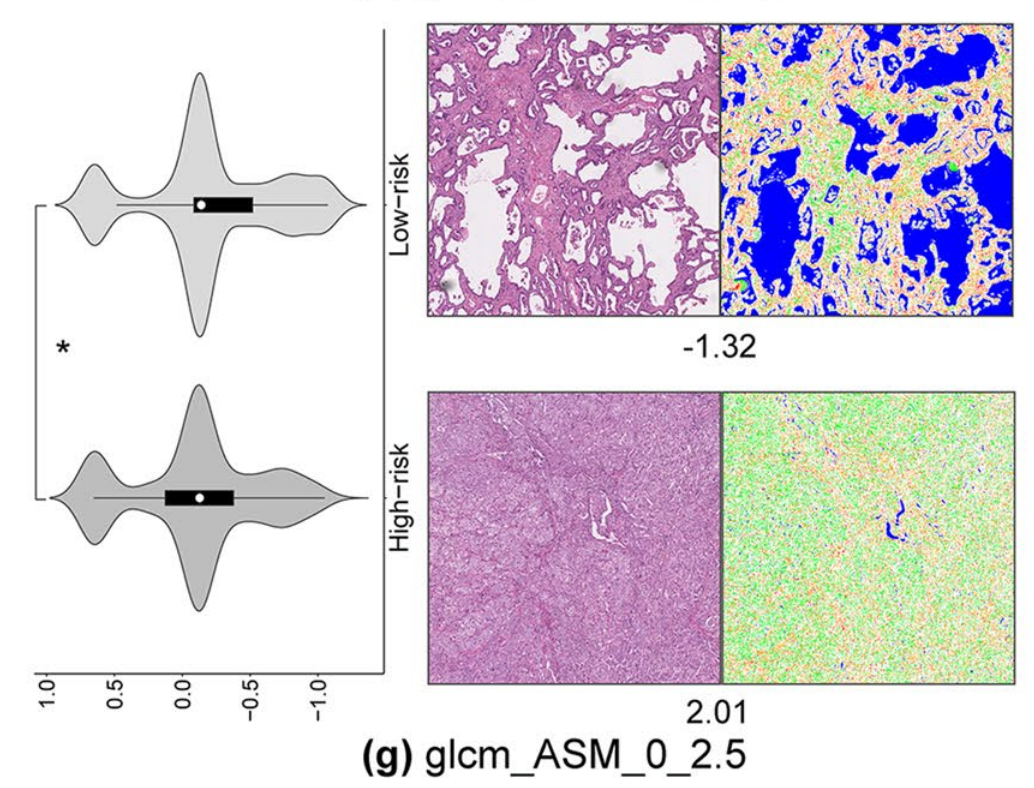

多尺度病理图像纹理特征作为肺腺癌预后预测的新指标|文献精读·24-08-09

小罗碎碎念 这一期推文分享的文献是2022年发表于 Journal of Translational Medicine 的一篇文章,目前IF6.1。 这篇文章值得刚入门病理AI领域的老师/同学仔细研读,因为思路清晰,该讲到的流程基本都涉及了,详细讲述了病理图像的各种…...

OpenClaw批量处理技巧:Qwen3.5-9B-AWQ-4bit优化1000+图片元数据

OpenClaw批量处理技巧:Qwen3.5-9B-AWQ-4bit优化1000图片元数据 1. 问题背景与需求拆解 上周接手了一个摄影爱好者的委托——他积累了近5000张未经整理的旅行照片,需要批量处理EXIF元数据并生成描述性标签。传统手动处理预计需要8小时,而通过…...

探索16极18槽轴向磁通永磁电机:基于Maxwell的模型解析

基于maxwell的16极18槽轴向磁通永磁电机模型,功率1500w,外径190mm。 输出转矩3.7Nm.可用于轴向电机设计学习。 大致参数波形见图。最近在研究轴向磁通永磁电机,今天和大家分享基于Maxwell搭建的一款16极18槽轴向磁通永磁电机模型,这款电机功率…...

Binder Hook机制深度解析:understand-plugin-framework跨进程通信黑科技

Binder Hook机制深度解析:understand-plugin-framework跨进程通信黑科技 【免费下载链接】understand-plugin-framework demos to help understand plugin framwork 项目地址: https://gitcode.com/gh_mirrors/un/understand-plugin-framework 在Android开发…...

)

C++信号量实战:如何用Semaphore解决多线程打印ABC问题(附完整代码)

C信号量实战:如何用Semaphore解决多线程打印ABC问题(附完整代码) 多线程编程中,同步机制的选择往往决定了程序的性能和可靠性。信号量(Semaphore)作为一种经典的同步原语,在解决特定类型的问题时…...

如何高效提取Android OTA包:payload-dumper-go完整使用指南

如何高效提取Android OTA包:payload-dumper-go完整使用指南 【免费下载链接】payload-dumper-go an android OTA payload dumper written in Go 项目地址: https://gitcode.com/gh_mirrors/pa/payload-dumper-go 在Android系统开发和维护过程中,处…...

别再只用Speedtest了!自建LibreSpeed测速站,监控家庭宽带/公司内网真实表现

自建网络测速站:用LibreSpeed打造精准带宽监控系统 每次看到运营商宣传的"千兆宽带",你是否怀疑过实际使用中根本达不到承诺速度?公共测速网站的结果总让人将信将疑——它们可能被ISP特殊优化,或是受限于服务器位置。更…...

Edge 浏览器:全面解析与深入体验

Edge 浏览器:全面解析与深入体验 引言 随着互联网技术的飞速发展,浏览器已经成为我们日常生活中不可或缺的工具。在众多浏览器中,Edge 浏览器凭借其出色的性能和丰富的功能,赢得了广大用户的青睐。本文将全面解析 Edge 浏览器的特点、功能以及用户体验,帮助您更好地了解…...

SSD‑LM【202210】:用于文本生成与模块化控制的半自回归单纯形扩散语言模型

SSD‑LM:用于文本生成与模块化控制的半自回归单纯形扩散语言模型 Xiaochuang Han♠ Sachin Kumar♣ Yulia Tsvetkov♠ ♠Paul G. Allen 计算机科学与工程学院,华盛顿大学 ♣语言技术研究所,卡内基梅隆大学 {xhan77, yuliats}@cs.washington.edu♠ sachink@cs.cmu.edu♣…...

TVA系统从安装到调优的关键节点把控

当AI智能体视觉检测系统(TVA)的硬件设备抵达现场,真正的挑战才刚刚开始。部署调试阶段是将蓝图变为现实的关键环节,其间遍布技术“暗礁”。作为一名现场工程师,您的严谨操作和问题预判能力,将直接决定系统上…...

新手福音:通过快马平台零代码基础玩转picoclaw机器人板

作为一个刚接触嵌入式开发的新手,拿到picoclaw控制器时既兴奋又忐忑。这块小小的板子能控制电机、读取传感器,但如何让它动起来却让我一头雾水。好在发现了InsCode(快马)平台,不需要从零开始啃文档,就能快速生成可运行的示例代码。…...