HCIP--以太网交换安全(一)

以太网交换安全概述:以太网交换安全是一系列技术和策略的集合,旨在保护以太网交换机免受各种网络攻击和威胁。

端口隔离

一、端口隔离概述:

作用:可以实现同一个VLAN内端口的隔离

优势: 端口隔离功能为用户提供了更安全,更灵活的组网方案

补充:正常情况下,不同vlan是不能相互访问的但端口隔离就相反。端口隔离用来解决同一个vlan中的主机,不想互相访问的需求。

二、 实验配置

实验目的:

了解端口隔离的配置和方法 ,将PC1和PC2加入隔离组,两者不能访问,但两者都有可以访问PC3

实验步骤:

1. 在S1上将G0/0/1和G0/0/2口加入到同一个端口隔离组

2. 配置vlanif1接口,并且将vlan内的arp代理功能打开,实现PC1和PC2能够通信

3. 在全局配置端口隔离模式为二层、三层同时隔离

实验拓扑:

(1)在LSW1中将G0/0/1和G0/0/2接口加入隔离组

<Huawei>sys

[Huawei]undo info-center enable

[Huawei]sys LSW1

[LSW1]int g0/0/1

[LSW1-GigabitEthernet0/0/1]port-isolate enable group 1 //将PC1的G0/0/0接口加入端口隔离组1

[LSW1-GigabitEthernet0/0/1]quit

[LSW1]int g0/0/2

[LSW1-GigabitEthernet0/0/2]port-isolate enable group 1 //将PC1的G0/0/0接口加入端口隔离组1

[LSW1-GigabitEthernet0/0/2]quit

测试:PC1和PC2放在同一个隔离组,无法互相访问

但是可以访问PC3

(2)配置vlanif接口,开启vlan内的ARP代理功能,实现PC1和PC2互相通信

[LSW1]int vlanif 1

[LSW1-Vlanif1]ip address 10.1.1.254 24

[LSW1-Vlanif1]arp-proxy inner-sub-vlan-proxy enable

测试PC1访问PC2,可以看得出访问成功

(3) 在全局模式下配置端口隔离模式为二层、三层同时隔离

[LSW1]port-isolateode all //配置端口隔离模式为二层、三层同时隔离

测试PC1访问PC2,可以看出访问超时,说明三层隔离成功。

三、总结

三、总结

总的来说,端口隔离技术是提高网络安全性的有效手段之一。通过本次实验,不仅成功实现了端口隔离的配置,并验证了其效果 。

MAC地址表安全

一、MAC的基本概述

MAC基本概念:

MAC地址表记录了连接到交换机的设备的MAC地址及其对应的端口信息。这是交换机进行数据转发决策的基础。

MAC地址表安全的主要类型:

动态MAC地址表项:由接口通过报文中的源MAC地址获得,表项可老化。在系统复位、接口板热插拔或接口板复位后,动态表项会丢失。

静态MAC地址表项:由用户手动配置并下发到各接口板,表项不老化。在系统复位、接口板热插拔或接口板复位后,保存的表项不会丢失。接口和MAC地址静态绑定后,其它接口收到源MAC地址的报文将会被丢弃。

黑洞MAC地址表项:由用户手工配置并下发到各接口板,表项不可老化。配置黑洞MAC地址后,源MAC地址或目的MAC地址是该MAC的报文将会被丢弃。

MAC地址表安全功能:

二、实验配置

拓扑

实验步骤:

1. 配置S1的G0/0/1口的最大mac地址学习数量为1;

2. 将攻击者的mac地址设置为黑洞mac;

3. 将PC4的mac地址静态绑定在S1的G0/0/3口。

(1)在S1的G0/0/1接口上配置最大MAC地址学习数量为1

<Huawei>sys

[Huawei]sysname S1

[S1]undo info-center enable

[S1]int g0/0/1

[S1-GigabitEthernet0/0/1]mac-limit maximum 1

使用PC1访问PC4,再查看S1的MAC地址表

从这里可以看出G0/0/1接口已经学习到了PC1的MAC地址表,可以再拿另外一台终端访问PC4,这时会出现警告。

(2)将攻击者的的MAC地址设置为黑洞MAC地址

[S1]mac-address blackhole 5489-9809-5783 vlan 1

查看MAC地址表,可以看得出MAC地址类型为blackhole。

使用攻击者访问任意一台主机,应该都无法通的

(3)将PC4的MAC地址静态绑定在S1的G0/0/3接口

(3)将PC4的MAC地址静态绑定在S1的G0/0/3接口

[S1]mac-address static 5489-98FD-042C GigabitEthernet 0/0/3 vlan 1

查看MAC地址

三、总结

MAC地址表安全是网络安全管理中的一个关键环节,它涉及到MAC地址表的基本概念、类型、配置命令以及应用场景等多个方面。通过合理配置和管理MAC地址表,可以有效提高网络的安全性和稳定性,保护网络免受未授权访问和其他安全威胁的影响。

相关文章:

HCIP--以太网交换安全(一)

以太网交换安全概述:以太网交换安全是一系列技术和策略的集合,旨在保护以太网交换机免受各种网络攻击和威胁。 端口隔离 一、端口隔离概述: 作用:可以实现同一个VLAN内端口的隔离 优势: 端口隔离功能为用户提供了更…...

PyQt5中关于QLineEdit的空输入报错的简单处理

PyQt5中关于QLineEdit的空输入报错的简单处理 前言分析原因解决办法总结 前言 在PyQt5的界面中对于数据的输入,最常用的就是QLineEdit控件,该控件作为基本的数据输入控件已经能满足我们的简单使用。在使用过程,出现闪退情况,发现…...

【前端】ES12:ES12新特性

文章目录 1 逻辑赋值操作符2 数字分隔符3 replaceAll4 Promise.any5 WeakRef6 FinalizationRegistry 1 逻辑赋值操作符 逻辑赋值操作符 ??、&&、 ||。 let a true let b false //a && b //false a || b ; //true console.log(a)let obj {name:"ker…...

)

语音识别(非实时)

1.环境 python :3.10.14 2.完整代码 import whisper #whisper import wave # 使用wave库可读、写wav类型的音频文件 import pyaudio # 使用pyaudio库可以进行录音,播放,生成wav文件 def record(time): # 录音程序# 定义数据流块CHUNK …...

【计算机网络】--URL统一资源定位符

一个网站地址实例 scheme://host.domain:port/path/filename scheme——定义因特网服务的类型,常见的类型是http host——定义域主机(http的默认主机是www) domain———定义因特网的域名,例如,jinyun.fun …...

在成都建“圈”五年,鲲鹏让智能化新风吹遍巴蜀大地

科技圈里流行着“互联网四大中心”的说法,即南边的深圳、东边的杭州、北边的北京和西边的成都。 深圳、杭州、北京几乎没有太大的争议,这里是国内著名的互联网公司聚集地,有着国内排行前三的互联网企业总部,单单一个北京西二旗就…...

Unity图形用户界面!*★,°*:.☆( ̄▽ ̄)/$:*.°★* 。(万字解析)

Unity 3D GUI 简介 游戏开发过程中,开发人员往往会通过制作大量的图形用户界面( Graphical User Interface,GUI )来增强游戏与玩家的交互性。 Unity 3D 中的图形系统分为 OnGUI、NGUI、UGUI等,这些类型的图形系统内容…...

【JAVA报错已解决】Java.lang.NullPointerException

🎬 鸽芷咕:个人主页 🔥 个人专栏: 《C干货基地》《粉丝福利》 ⛺️生活的理想,就是为了理想的生活! 专栏介绍 在软件开发和日常使用中,BUG是不可避免的。本专栏致力于为广大开发者和技术爱好者提供一个关于BUG解决的经…...

JSON 教程

JSON 教程 <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><meta name"viewport" content"widthdevice-width, initial-scale1.0"><title>Document</title> </head> …...

HBase 的基本架构 详解

HBase 是一个分布式的、面向列的数据库,构建在 HDFS(Hadoop Distributed File System)之上,提供高效的随机读写操作。为了全面理解 HBase 的基础架构,需要从逻辑架构、物理存储、组件之间的交互、数据管理和底层设计出…...

crypt.h:No such file or directory报错处理

crypt.h:No such file or directory 报错处理 前言:本文初编辑于2024年9月27日 CSDN主页:https://blog.csdn.net/rvdgdsva 博客园主页:https://www.cnblogs.com/hassle 博客园本文链接: 大!萌࿰…...

网络消费维权的9个常见法律问题

一、忘记付尾款,定金能否退还? 不能。消费者在网络提交订单后,合同即成立。合同成立后,消费者的义务为按时付款。若消费者在支付定金后未能支付尾款,即未能履行付款义务,会导致合同无法履行,构…...

detectron2是怎么建立模型的?以SparseInst代码为例

看SparseInst论文发现论文里有些地方没讲清楚;遂找SparseInst源码来看模型结构 我选择从推理代码来找模型结构: 经探索,在SparseInst代码里,推理需要执行代码 python demo.py --config-file configs/sparse_inst_r50_base.yaml …...

kafka监控平台Kafdrop:使用记录

背景 AI的发展真是太方便了,让它给我推荐一款轻量级,没有学习曲线的kafka监控平台,它就给我推荐这一款。用了一下果然没有一点学习曲线。 目前已经满足了我的需求,可视化界面,topic、消息、消费者group信息以及消费情…...

的使用和内联函数

今天我们来了解一下C中的&和内联函数 引用标识符& C觉得C语言部分的指针有些麻烦,容易混乱,所以C创造了一个标识符&,表示是谁的别名。跟指针对比一下:int* a1&b1;int &a2b2;这样看,显然a1存放的…...

征程6 上基于 DEB 工具实现包管理

1.引言 在开发、调测过程中,开发人员需要将系统软件、应用软件部署到 Soc 板端,以用于运行调试。传统的部署方式是通过解压复制或者调用部署脚本。这样的部署方式需要有着方式不统一、维护投入大的缺点。 在 linux 系统上,大多采用包管理的…...

【git】一文详解: git rebase到底有啥问题

引子 我反复看到这样的评论:“git rebase 像屎一样”。人们似乎对此有很强烈的感受,我真的很惊讶,因为我没有遇到太多使用 rebase 的问题,而且我一直在使用它。 使用 rebase 的成本有多大?在实际使用中它给你带来了什…...

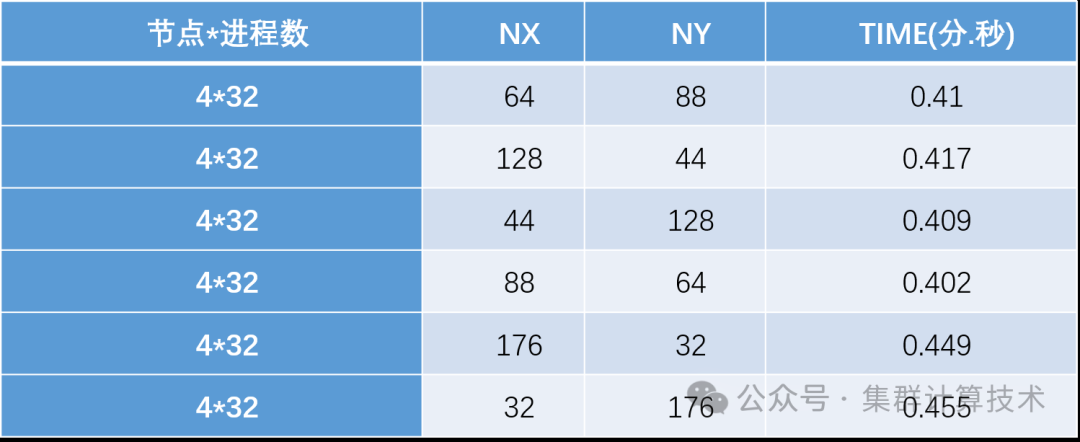

高性能计算应用优化实践之WRF

WRF(Weather Research Forecast)模式是由美国国家大气研究中心(NCAR)、国家环境预报中心(NCEP)等机构自1997年起联合开发的新一代高分辨率中尺度天气研究预报模式,重点解决分辨率为1~…...

nsight-compute使用教程

一 安装 有的时候在linux上安装上了nsight-compute,可以生成报告,但是却因为缺少qt组件而无法打开,我选择的方法是在linux上生成报告,在window上的nsight compute的图形界面打开,需要注意的是,nsight compute图形界面的版本一定要更高,不然无法打开 二 使用 2.1 生成…...

【深度学习】03-神经网络01-4 神经网络的pytorch搭建和参数计算

# 计算模型参数,查看模型结构,我们要查看有多少参数,需要先安装包 pip install torchsummary import torch import torch.nn as nn from torchsummary import summary # 导入 summary 函数,用于计算模型参数和查看模型结构# 创建神经网络模型类 class Mo…...

Kafka Connect集群部署踩坑实录:从单机到高可用的完整配置与监控方案

Kafka Connect生产级部署实战:高可用架构设计与监控体系构建 当数据管道成为企业核心基础设施时,Kafka Connect的稳定性直接关系到业务连续性。去年某电商大促期间,因单点故障导致数据同步延迟6小时的教训仍历历在目——这正是我们需要深入探…...

)

从零到联网:QNX Neutrino RTOS安装后的第一个网络配置实战(含ifconfig与DHCP详解)

从零到联网:QNX Neutrino RTOS安装后的第一个网络配置实战 当你第一次看到QNX Neutrino RTOS的Photon桌面时,那种兴奋感可能很快会被一个现实问题冲淡——这个看起来酷炫的系统怎么连上网?作为实时操作系统领域的标杆,QNX在车载系…...

如何3分钟搭建智能手机号定位系统:免费归属地查询终极指南

如何3分钟搭建智能手机号定位系统:免费归属地查询终极指南 【免费下载链接】location-to-phone-number This a project to search a location of a specified phone number, and locate the map to the phone number location. 项目地址: https://gitcode.com/gh_…...

量化交易强化学习环境TradingGym:从Gym接口到实战策略训练

1. 项目概述:一个为量化交易策略量身定制的强化学习训练场如果你正在尝试将强化学习(Reinforcement Learning, RL)应用到股票、期货或加密货币的量化交易中,大概率会遇到一个共同的困境:环境太难搭了。市面上的回测框架…...

CircuitPython嵌入式游戏开发:基于TileGrid的迷宫寻蛋与JSON数据持久化实践

1. 项目概述与核心价值如果你和我一样,对嵌入式开发充满热情,同时又对游戏开发抱有好奇心,那么将两者结合——在微控制器上编写一个完整的2D游戏——绝对是一次令人兴奋的挑战。这不仅仅是让LED闪烁或读取传感器数据,而是要在资源…...

基于Feather微控制器的智能灯光系统:颜色感应与BLE遥控实现

1. 项目概述与核心价值又到了折腾点节日氛围的时候了。往年都是买现成的彩灯串,总觉得少了点意思,今年决定自己动手,做个能“听懂”指令、甚至能“看见”颜色的智能灯光系统。这个项目的核心,就是用一块小小的微控制器,…...

开源容器镜像仓库cc-hub:从协议兼容到生产部署的完整实践指南

1. 项目概述:一个面向容器化应用的开源镜像仓库最近在整理团队内部的容器镜像管理方案时,我重新审视了开源镜像仓库这个领域。虽然市面上有 Harbor、Docker Registry 等成熟方案,但总有一些场景,比如轻量级内网部署、特定架构&…...

基于Vanilla JS与IndexedDB构建本地化Markdown笔记工具

1. 项目概述:从零开始构建一个轻量级笔记工具最近在整理个人知识库时,发现市面上的笔记软件要么功能过于臃肿,要么云端同步存在隐私顾虑,要么就是定制化程度不够。作为一个有十多年开发经验的从业者,我决定自己动手&am…...

5分钟学会创建专业交通网络可视化地图

5分钟学会创建专业交通网络可视化地图 【免费下载链接】transit-map The server and client used in transit map simulations like swisstrains.ch 项目地址: https://gitcode.com/gh_mirrors/tr/transit-map 你想在网页上展示动态的公共交通网络吗?Transit…...

终极虚拟显示器解决方案:ParsecVDisplay完全指南

终极虚拟显示器解决方案:ParsecVDisplay完全指南 【免费下载链接】parsec-vdd ✨ Perfect virtual display for game streaming 项目地址: https://gitcode.com/gh_mirrors/pa/parsec-vdd ParsecVDisplay是一款基于Parsec虚拟显示驱动(VDD&#x…...