物理机内网穿透

前言:

本文主要讲述如何使用内网穿透以及其安全性。

将带领大家在公网上搭建几个常用靶场。

一,什么是内网穿透。

大多数情况下,我们的个人电脑都处于内网,即没有可公开访问的独立 IP 地址,因此其他内网用户找不到你,就没办法和你建立网络连接。

为了实现上述需求,我们采取的方法是 内网穿透 。

它的作用是:将内网的电脑 “暴露” 到公共网络。可以简单理解为一个中间人,由于他知道你的电脑地址,所以能建立一条隧道,帮助其他用户访问到你的计算机。

二,内网穿透工具。

这里推荐使用的是cpolar,cpolar官网-安全的内网穿透工具 | 无需公网ip | 远程访问 | 搭建网站

搭配phpstudy就可以直接内网穿透PHP study搭建靶场:phpstudy下载使用以及搭建本地SQL labs靶场-CSDN博客。

三,搭建步骤。

在注册登陆以后,会出现以下界面:

根据提示点击下载对应的版本,并解压。

最后根据在注册时使用的用户名和密码登录。

点击隧道管理。

注意,内网穿透依赖于本机的中间件,PHP study应启动阿帕奇和mysql服务,否则报错。

本地靶场端口为: 因cpolar限制,免费用户至多搭建四个网站。

因cpolar限制,免费用户至多搭建四个网站。

这里就带领大家搭建sqllabs靶场和一个名为index的个人主页用以测试。

sqllabs靶场端口为8001,index为8008.

隧道名称未必选项,端口与本地地址相一致;点击创建。

隧道名称未必选项,端口与本地地址相一致;点击创建。

可以看到,同时创建了两个(随机)公网地址,一个是http协议,一个是https协议。

使用相同手法,搭建index测试网站。

四,测试是否正常使用。

使用提供的网址,成功打开网站。

使用提供的网址,成功打开网站。

使用SQLmap进行攻击测试:

攻击测试成功,靶场搭建成功。

攻击测试成功,靶场搭建成功。

五,内网穿透的安全性。

内网穿透所使用的中间件基于用户物理机,同样,安全性也基于用户的物理机是否安全,所以不建议搭建具有文件按上传功能的靶场。

cpolar在创建网站的时候,域名都是完全随机的,能很大程度上增强其安全性。

下面将使用蚂蚁剑与pudate-labs模拟被所上传的木马文件攻击的场景。

假设这是一个安全性不足使用内网穿透所搭建的一个网站的用于文件上传的页面。

可以看到成功上传并被解析。

使用蚂蚁剑连接测试:

可以看到,成功渗透进目标。

可以看到,成功渗透进目标。

但如果真的渗透成功,攻击者不仅可以看到在WWW(PHP study的默认网站文件夹),特可以看到你物理机的所有信息。

而所有基于类似PHP study的一体化网站管理平台,只要攻击成功,就是sysytem权限,就等于在攻击者面前裸奔,隐私全部暴露。

相关文章:

物理机内网穿透

前言: 本文主要讲述如何使用内网穿透以及其安全性。 将带领大家在公网上搭建几个常用靶场。 一,什么是内网穿透。 大多数情况下,我们的个人电脑都处于内网,即没有可公开访问的独立 IP 地址,因此其他内网用户找不到…...

Vue 3: 通过图片链接获取图片颜色,间接设置背景颜色

在现代Web开发中,动态获取和处理图像数据是一个常见的需求。例如,你可能希望自动提取一张图片的主色调,以便根据这些颜色进行UI主题调整或其他视觉效果的处理。本文将介绍如何在Vue 3项目中,通过一个图片链接获取图片的颜色信息。…...

opencv-python的简单练习

题目1.读取一张彩色图像并将其转换为灰度图。 import cv2 # 读取图片文件 img cv2.imread(./1.png)# 将原图灰度化 img_gray cv2.cvtColor(img,cv2.COLOR_BGR2GRAY)# 输出图片 cv2.imshow(img,img) cv2.imshow(img_g,img_gray) # 进行阻塞 cv2.waitKey(0) 题目2:…...

如何使用生成式AI实现跨领域内容生成

文章目录 引言生成式AI的基本概念定义与分类技术发展现状 跨领域内容生成的技术实现数据准备模型选择与设计训练策略 应用案例分析教育培训新闻媒体文化创意产业 实践建议确定明确的目标构建合适的团队持续迭代改进遵守法律法规 结论 引言 在当今数字化时代,信息的…...

【Linux】socket编程1

socket编程1 1. 网络字节序2. ip地址转换函数3. sockaddr数据结构 1. 网络字节序 多字节数据有大端和小端之分,网络数据流采用大端字节序,如果主机采用的是小端字节序,那么需要转换。 大端:低地址存高字节,高地址存低…...

Linux文件属性 --- 七种文件类型---文件.目录、软硬链接、字符设备文件

目录 七种文件类型 1、普通文件和目录 2、链接文件 2.1硬链接 2.2软链接 3、字符设备文件 一、七种文件类型 Linux的文件属性中一共有以下七种类型 : 符号类型含义解释-普通文件纯文本文件(ASCII)和二进制文件(binaryÿ…...

Tree-of-Counterfactual Prompting for Zero-Shot Stance Detection

论文地址:Tree-of-Counterfactual Prompting for Zero-Shot Stance Detection - ACL Anthologyhttps://aclanthology.org/2024.acl-long.49/ 1. 概述 立场检测被定义为对文本中立场态度的自动推断。根据 Biber 和 Finegan (1988) 的定义,立场包含两个主…...

NextJs 路由管理

NextJs 路由管理 Defining Routes 1. Creating Routes 2. Creating UI export default function Page() {return <h1>Hello, Next.js!</h1> }Route Groups 路由组 1. 在不影响 URL 路径的情况下组织路由 要在不影响 URL 的情况下组织路由,请创建一…...

hive 小文件分析

1、获取fsimage文件: hdfs dfsadmin -fetchImage /data/xy/ 2、从二进制文件解析: hdfs oiv -i /data/xy/fsimage_0000000019891608958 -t /data/xy/tmpdir -o /data/xy/out -p Delimited -delimiter “,” 3、创建hive表 create database if not exists…...

【JavaWeb后端学习笔记】WebSocket通信

WebSocket是基于TCP的一种新的网络协议。它实现了浏览器与服务器全双工通信——浏览器和服务器只需要完成一次握手,两者之间就可以创建持久性的连接,并进行双向数据传输。 主要应用场景:视频弹幕、网页聊天、体育实况更新、股票基金报价实时…...

搭建springmvc项目

什么是springmvc MVC它是一种设计理念。把程序按照指定的结构来划分: Model模型 View视图 Controller控制层 springmvc框架是spring框架的一个分支。它是按照mvc架构思想设计的一款框架。 springmvc的主要作用: 接收浏览器的请求数据,对数据进行处理,…...

Springboot3.x配置类(Configuration)和单元测试

配置类在Spring Boot框架中扮演着关键角色,它使开发者能够利用Java代码定义Bean、设定属性及调整其他Spring相关设置,取代了早期版本中依赖的XML配置文件。 集中化管理:借助Configuration注解,Spring Boot让用户能在一个或几个配…...

java后端环境配置

因为现在升学了,以前本来想毕业干java的,很多java的环境配置早就忘掉了(比如mysql maven jdk idea),想写个博客记录下来,以后方便自己快速搭建环境 JAVA后端开发配置 环境配置jdkideamavenMySQLnavicate17…...

手眼标定工具操作文档

1.手眼标定原理介绍 术语介绍 手眼标定:为了获取相机与机器人坐标系之间得位姿转换关系,需要对相机和机器人坐标系进行标定,该标定过程成为手眼标定,用于存储这一组转换关系的文件称为手眼标定文件。 ETH:即Eye To …...

WebGIS城市停水及影响范围可视化实践

目录 前言 一、相关信息介绍 1、停水信息的来源 2、停水包含的相关信息 二、功能简介 1、基础小区的整理 2、停水计划的管理 三、WebGIS空间可视化 1、使用到的组件 2、停水计划的展示 3、影响小区的展示 4、实际效果 四、总结 前言 城市停水,一个看似…...

无管理员权限 LCU auth-token、port 获取(全网首发 go)

一: 提要: 参考项目: https://github.com/Zzaphkiel/Seraphine 想做一个 lol 查战绩的软件,并且满足自己的需求(把混子和大爹都表示出来),做的第一步就是获取 lcu token ,网上清一色…...

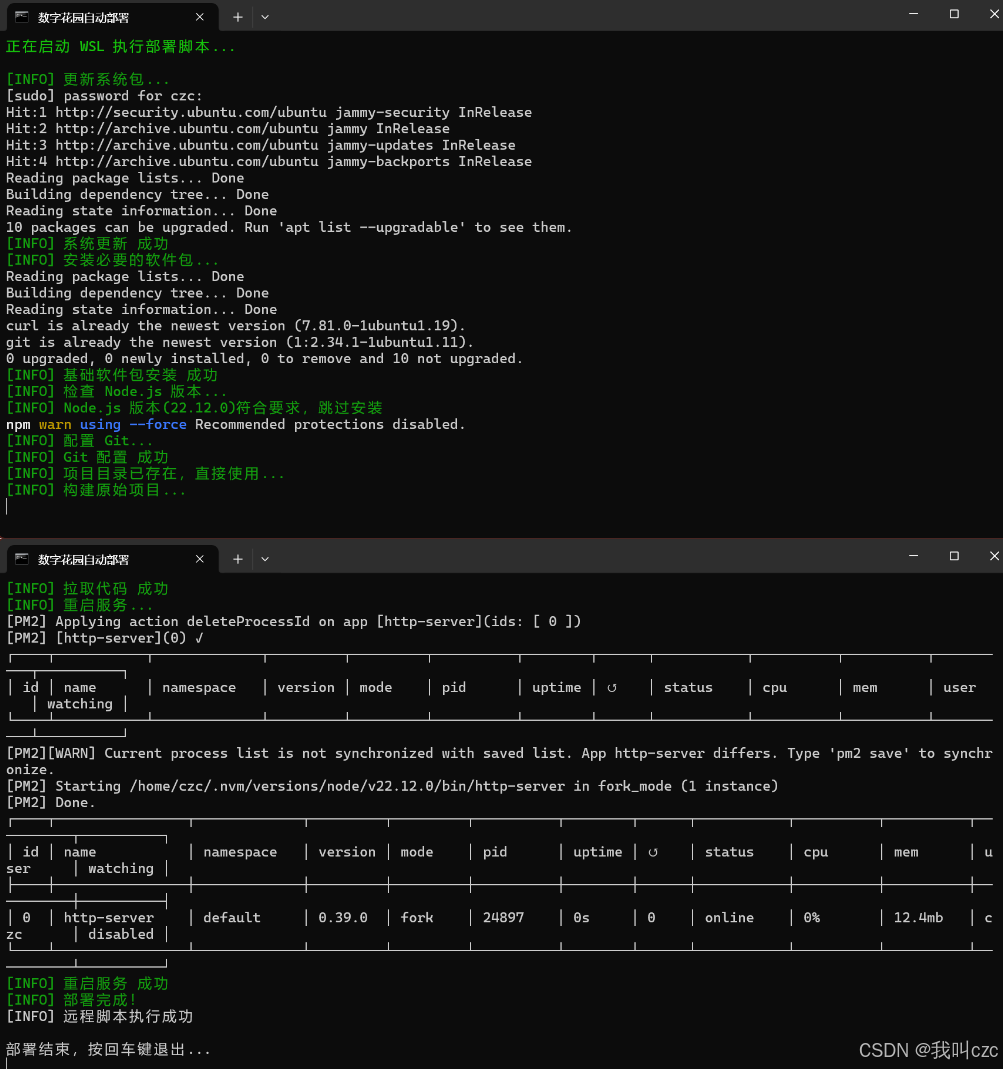

【数字花园】数字花园(个人网站、博客)搭建经历教程

目录 写在最最前面数字花园的定义第一章:netlify免费搭建数字花园相关教程使用的平台步骤信息管理 第二章:本地部署数字花园数字花园网站本地手动部署方案1. 获取网站源码2.2 安装 Node.js 3. 项目部署3.1 安装项目依赖3.2 构建项目3.3 启动http服务器 4…...

python模拟练习第一期

问题一 如果一个数 p 是个质数,同时又是整数 a的约数,则 p 称为 a的一个质因数。 请问 2024 有多少个质因数? 步骤 1: 分解 2024 首先,2024 是偶数,说明可以被 2 整除。我们从 2 开始进行除法分解: 202…...

Xcode

info.plist Appearance Light 关闭黑暗模式 Bundle display name 设置app名称,默认为工程名 Location When In Use Usage Description 定位权限一共有3个key 1.Privacy - Location When In Use Usage Description 2.Privacy - Location Always and When In U…...

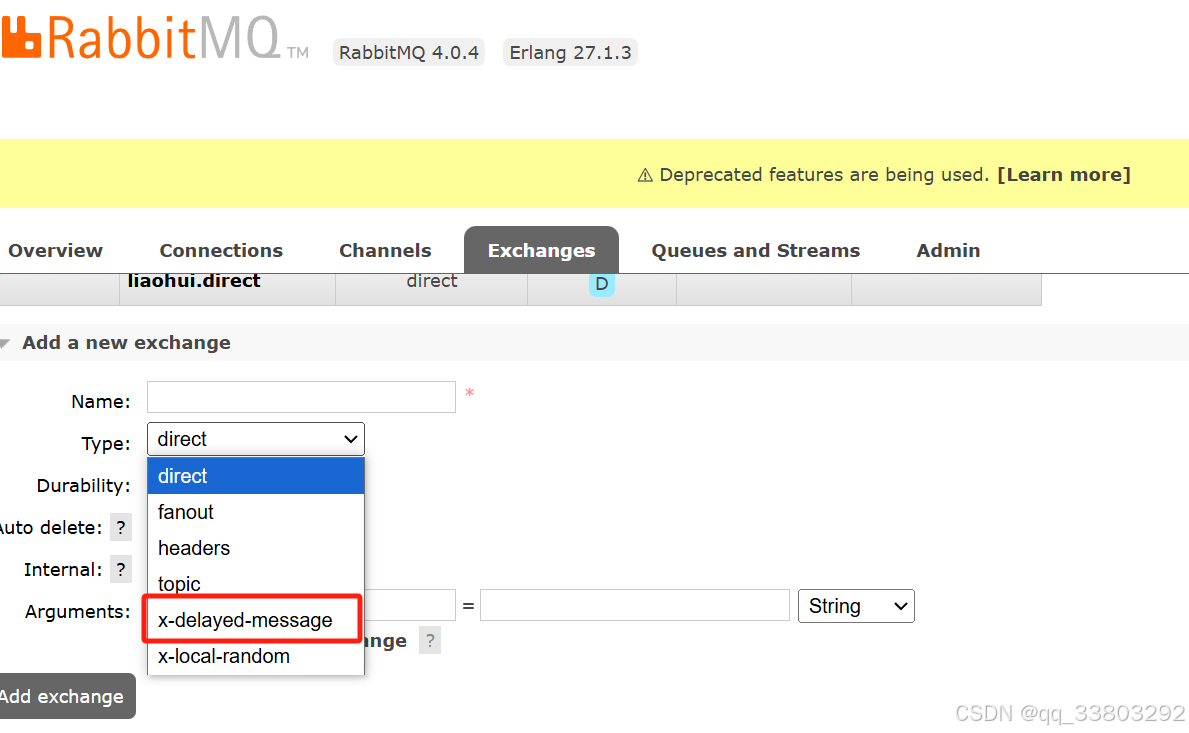

RabbitMQ安装延迟消息插件(mq报错)

之前启动一个springboot的单体项目,一直mq的错误,即便我更新了最新版本的mq,还是报错。 后来才发现,项目使用了延时队列,是需要单独下载延时插件的。 1如果判断mq有没有延时队列插件【没有x-delayed-message】 2下载…...

FastAPI GraphQL联合服务发现:构建现代化微服务架构的完整指南

FastAPI GraphQL联合服务发现:构建现代化微服务架构的完整指南 【免费下载链接】fastapi FastAPI framework, high performance, easy to learn, fast to code, ready for production 项目地址: https://gitcode.com/GitHub_Trending/fa/fastapi 在当今云原生…...

)

CPS实战:如何用树莓派+传感器搭建你的第一个信息物理系统(附代码)

CPS实战:如何用树莓派传感器搭建你的第一个信息物理系统(附代码) 信息物理系统(CPS)听起来像是高科技实验室里的复杂装置,但实际上,你完全可以用手边的树莓派和几十元的传感器搭建一个功能完整的…...

Qwen3-TTS声音克隆实战:3秒复制你的声音,Unity游戏角色秒变话痨

Qwen3-TTS声音克隆实战:3秒复制你的声音,Unity游戏角色秒变话痨 1. 引言:当游戏角色学会"说话" 想象一下这样的场景:你正在开发的RPG游戏中,玩家可以上传自己的声音样本,然后所有NPC都会用玩家…...

从Simulink仿真到硬件实现:DAB双有源全桥的PID参数‘手感’如何传递?

从虚拟到现实:DAB双有源全桥PID参数迁移实战指南 当你在Simulink中看到完美的DAB动态响应波形时,那种成就感就像解开一道复杂的数学题。但现实往往给你当头一棒——同样的PID参数烧录到DSP后,示波器上的波形却像喝醉了一样东倒西歪。这不是你…...

)

手把手教你用HFP协议开发智能手表通话功能(附AT指令集)

智能手表通话功能开发实战:HFP协议深度解析与AT指令应用 清晨六点,你的智能手表在手腕上微微震动——不是闹钟,而是一通来自海外客户的紧急电话。你轻触屏幕接听,通过手表内置麦克风清晰沟通,全程无需寻找手机。这种无…...

)

Harbor镜像同步到阿里云ACR和华为云SWR的保姆级避坑指南(附实操截图)

Harbor镜像同步到阿里云ACR和华为云SWR的保姆级避坑指南(附实操截图) 在多云架构成为主流的今天,企业往往需要将容器镜像同步到不同云平台以满足业务部署需求。Harbor作为企业级镜像仓库,其复制功能虽然强大,但在实际对…...

Qwen-Image-Edit快速上手:模糊图片变清晰,效果惊艳实测

Qwen-Image-Edit快速上手:模糊图片变清晰,效果惊艳实测 1. 引言:从模糊到清晰的魔法 你是否遇到过这样的困扰?手机里珍藏的老照片变得模糊不清,或是抓拍的精彩瞬间因为手抖而糊成一片。传统修图软件对这些模糊图片往…...

万字长文带你深入Redis底层数据结构

在技术领域,我们常常被那些闪耀的、可见的成果所吸引。今天,这个焦点无疑是大语言模型技术。它们的流畅对话、惊人的创造力,让我们得以一窥未来的轮廓。然而,作为在企业一线构建、部署和维护复杂系统的实践者,我们深知…...

Windows XP vs 98:XP.css双主题深度对比与选择指南

Windows XP vs 98:XP.css双主题深度对比与选择指南 【免费下载链接】XP.css A CSS framework for building faithful recreations of operating system GUIs. 项目地址: https://gitcode.com/gh_mirrors/xp/XP.css XP.css是一款强大的CSS框架,专为…...

Oracle VM VirtualBox快速上手指南——Win10环境下的下载与安装详解

1. 为什么选择VirtualBox搭建虚拟环境? 作为一个在虚拟化领域摸爬滚打多年的老手,我测试过市面上几乎所有主流虚拟机软件。对于Windows 10用户来说,Oracle VM VirtualBox绝对是入门虚拟化的首选利器。它最大的优势就是完全免费开源࿰…...