密文题解(图论+字典树)

题目大意

有一段长度为nnn的密文,密文的每一位都可以用一个非负整数来描述,并且每一位都有一个权值aia_iai。你可以操作任意多次,每次操作可以选择任意一段密文,花费选择的所有位上权值的异或和的代价获得这段密文每一位的异或和。求至少需要花费多少代价才能将密文的每一位都破解出来。

数据范围

1≤n≤105,0≤ai≤1091\leq n\leq 10^5,0\leq a_i\leq 10^91≤n≤105,0≤ai≤109

题解

令前iii个未知数的异或和为xix_ixi,那么询问[l,r][l,r][l,r]就是询问xr⊕xl−1x_r\oplus x_{l-1}xr⊕xl−1的值。而知道每一个数的值等同于知道每个xix_ixi的值。

一开始,我们只知道x0x_0x0的值。对于一次询问[l,r][l,r][l,r],如果在询问之前我们已经知道xl−1x_{l-1}xl−1的值或xrx_rxr的值,那么询问之后我们就能知道它们两个的值分别为多少。

将每个xix_ixi看作点iii,将询问[l,r][l,r][l,r]看作点l−1l-1l−1向点rrr连一条边,那么题目就转化为求让000到nnn的所有点连通的最小代价,即求最小生成树。

令前iii个aaa值的异或和为sis_isi,那么点iii到点jjj的边的边权为si⊕sjs_i\oplus s_jsi⊕sj。考虑如何求最小生成树。

我们可以把所有sis_isi放在字典树上。对于字典树上的每一个节点,它有两棵子树。只需要从两棵子树中各选一个点,使它们的异或和最小,再把它们连起来,即可将这两部分中的点连通。

那怎么选点呢?我们可以暴力枚举其中一棵子树中的数,然后在另一棵子树上贪心去找与其异或和最小的数,对所有数求最小值即可。

因为每个节点只会被其每个父亲枚举一次,所以这样做的时间复杂度为O(nlog2w)O(n\log^2 w)O(nlog2w),其中www为aia_iai的最大值。

code

#include<bits/stdc++.h>

using namespace std;

const int N=30;

int n,tot=1,tmp,a[100005],s[100005],ch[5000005][2];

vector<int>v[5000005];

long long ans=0;

void pt(int s){int q=1;for(int i=N;i>=0;i--){if(!ch[q][(s>>i)&1]) ch[q][(s>>i)&1]=++tot;q=ch[q][(s>>i)&1];v[q].push_back(s);}

}

int find(int u,int s,int now){int re=0,vq;for(int i=now-1;i>=0;i--){int vq=(s>>i)&1;if(!ch[u][vq]){re|=(1<<i);vq^=1;}u=ch[u][vq];}return re;

}

void gt(int u,int now){--now;if(ch[u][0]) gt(ch[u][0],now);if(ch[u][1]) gt(ch[u][1],now);if(ch[u][0]&&ch[u][1]){tmp=1<<N;for(int i=0;i<v[ch[u][0]].size();i++){tmp=min(tmp,find(ch[u][1],v[ch[u][0]][i],now));}ans+=tmp+(1ll<<now);}

}

int main()

{scanf("%d",&n);for(int i=1;i<=n;i++){scanf("%d",&a[i]);s[i]=s[i-1]^a[i];}for(int i=0;i<=n;i++) pt(s[i]);gt(1,N+1);printf("%lld",ans);return 0;

}

相关文章:

)

密文题解(图论+字典树)

题目大意 有一段长度为nnn的密文,密文的每一位都可以用一个非负整数来描述,并且每一位都有一个权值aia_iai。你可以操作任意多次,每次操作可以选择任意一段密文,花费选择的所有位上权值的异或和的代价获得这段密文每一位的异或…...

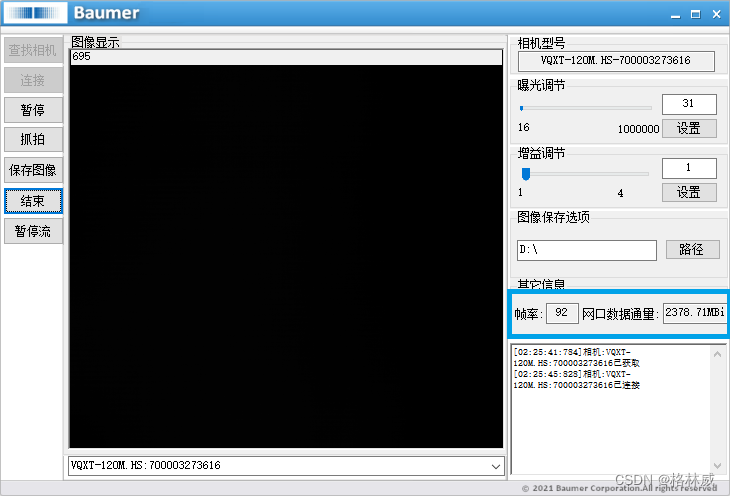

Baumer工业相机堡盟工业相机如何通过BGAPISDK里的工具函数来计算工业相机的实时帧率(C#)

Baumer工业相机堡盟工业相机如何通过BGAPISDK里函数来计算相机的实时帧率(C#)Baumer工业相机Baumer工业相机的帧率的技术背景Baumer工业相机的帧率计算方式在BufferEvent声明显示FrameID设计显示帧率的函数Baumer工业相机通过BGAPI SDK计算帧率的优势B…...

)

数据结构与常量(Java)

目录 1.字面常量 2. 数据类型 3. 变量 3.1 变量概念 3.2 语法格式 补充:变量 int long short double和float char boolean byte 4.类型转换 类型提升小结 5. 字符串类型 1. int 转成 String 2. String 转成 int 1.字面常量 类似System.Out.p…...

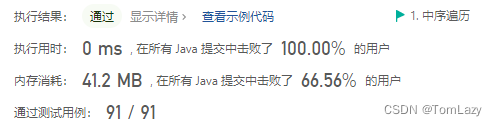

【LeetCode】剑指 Offer 54. 二叉搜索树的第k大节点 p269 -- Java Version

题目链接:https://leetcode.cn/problems/er-cha-sou-suo-shu-de-di-kda-jie-dian-lcof/ 1. 题目介绍( 54. 二叉搜索树的第k大节点) 给定一棵二叉搜索树,请找出其中第 k 大的节点的值。 【测试用例】: 示例 1: 示例2&…...

参数)

[工具类] post请求 获取request对象, 获取request的请求体(body)参数

目录 引言: 1. 获取request对象的几种常用方式 -> 1.1 获取请求对象 通过请求上下文对象 获取信息[推荐] -> 1.2 在controller层直接获取[不推荐 侵害性太强] -> 1.3 interceptor中获取[部分业务中使用] -> 1.4 request常用api简介 2. 获取request的body的工具…...

Golang 多版本安装小工具G

voidint制作的Golang版本安装管理,非常好用。想装就装,想换版本就换版本 除了一些使用go install的场景可能有不兼容,主要是安装了工具有时候不能直接用。 GitHub - voidint/g: Golang Version Manager 使用方式很简单&a…...

day29—选择题

文章目录1.HashSet子类依靠什么方法区分重复元素(C)2.以下代码在编译和运行过程中会出现什么情况(A)3.有这么一段程序,执行的结果是(C)1.HashSet子类依靠什么方法区分重复元素(C&…...

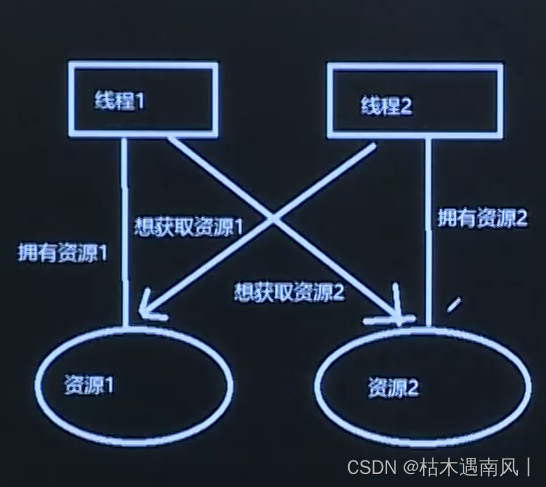

day8 互斥锁/读写锁的概念及使用、死锁的避免

目录 互斥锁的概念和使用 线程通信 - 互斥 互斥锁的创建和销毁 互斥锁的创建 互斥锁的销毁 互斥锁的使用 申请锁 释放锁 互斥锁的概念和使用 线程通信 - 互斥 临界资源: 一次只允许一个任务(进程、线程)访问的共享资源;…...

2023-04-13 monetdb-str类型变长存储-分析

摘要: monetdb的列的基本抽象是BAT,但是对于列数据的存储方式, 对于固定长度和不固定长度,使用了不同的存储方式。 固定长度的数据比如int,int64之类的, 直接存储在了数据tail文件。 但是对于不固定长度比如string, 则使用另外一个独立的theap文件存储, tail文件仅保留对于…...

011:Mapbox GL两种方式隐藏logo和版权,个性化版权的声明

第011个 点击查看专栏目录 本示例的目的是介绍演示如何在vue+mapbox中用两种方式隐藏logo和版权,并个性化版权的声明 。 直接复制下面的 vue+mapbox源代码,操作2分钟即可运行实现效果 文章目录 示例效果配置方式示例源代码(共91行)相关API参考:专栏目标示例效果 配置方式…...

结合PCA降维的DBSCAN聚类方法(附Python代码)

目录 前言介绍: 1、PCA降维: (1)概念解释: (2)实现步骤: (3)优劣相关: 2、DBSCAN聚类: (1)概念解释&a…...

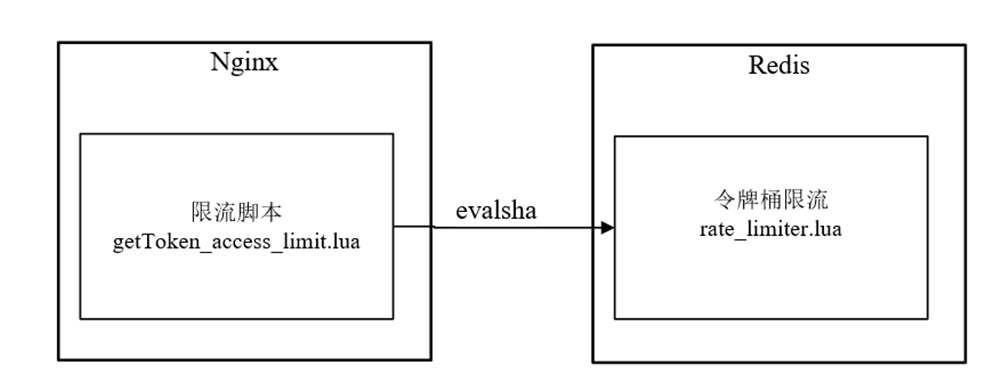

限流:计数器、漏桶、令牌桶 三大算法的原理与实战(史上最全)

限流 限流是面试中的常见的面试题(尤其是大厂面试、高P面试) 注:本文以 PDF 持续更新,最新尼恩 架构笔记、面试题 的PDF文件,请到文末《技术自由圈》公号获取 为什么要限流 简单来说: 限流在很多场景中用来…...

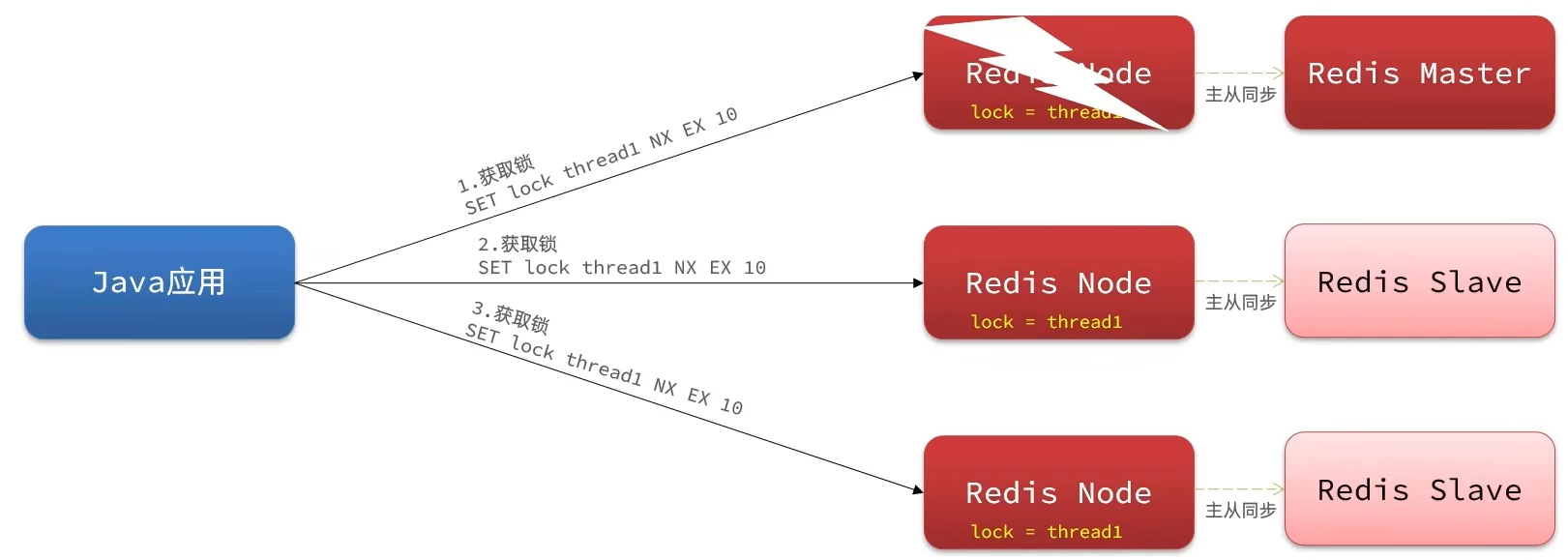

Redis用于全局ID生成器、分布式锁的解决方案

全局ID生成器 每个店铺都可以发布优惠卷 当用户抢购时,就会生成订单并保存到tb_voucher_order这张表中,而订单表如果使用数据库自增id就存在一些问题: 1.id的规律性太明显 2.受单表数据量的限制 全局ID生成器,是一种在分布式系…...

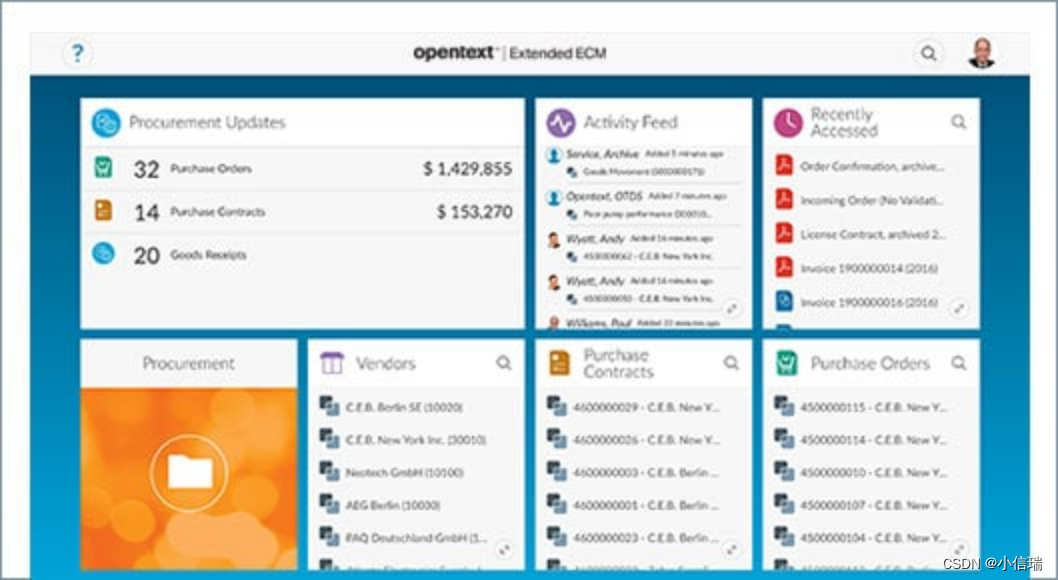

OpenTex 企业内容管理平台

OpenText 企业内容管理平台 将内容服务与领先应用程序集成,弥合内容孤岛、加快信息流并扩大治理 什么是内容服务集成? 内容服务集成通过将内容管理平台与处于流程核心的独立应用程序和系统连接起来,支持并扩展了 ECM 的传统优势。 最好的内…...

【0基础学爬虫】爬虫基础之数据存储

大数据时代,各行各业对数据采集的需求日益增多,网络爬虫的运用也更为广泛,越来越多的人开始学习网络爬虫这项技术,K哥爬虫此前已经推出不少爬虫进阶、逆向相关文章,为实现从易到难全方位覆盖,特设【0基础学…...

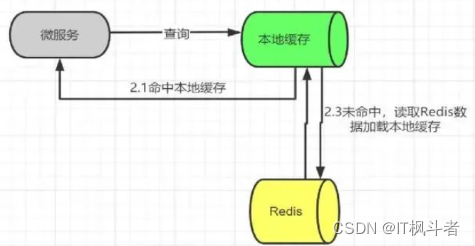

Redis与本地缓存组合使用(IT枫斗者)

Redis与本地缓存组合使用 前言 我们开发中经常用到Redis作为缓存,将高频数据放在Redis中能够提高业务性能,降低MySQL等关系型数据库压力,甚至一些系统使用Redis进行数据持久化,Redis松散的文档结构非常适合业务系统开发…...

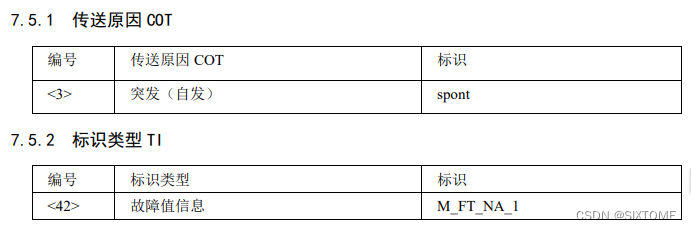

手把手教你学习IEC104协议和编程实现 十 故障事件与复位进程

故障事件 目的 在IEC104普遍应用之前,据我了解多个协议,再综合自动化协议中,有这么一个概念叫“事故追忆”,意思是当变电站出现事故的时候,不但要记录事故的时间,还需记录事故前后模拟量的数据,从而能从一定程度上分析事故产生的原因,这个模拟量就是和今天讲解的故障…...

浅析分布式理论的CAP

大家好,我是易安! 今天让我们来聚焦于分布式系统架构中的重要理论——CAP理论。在分布式系统中,可用性和数据一致性是两个至关重要的因素,而CAP理论就是在这两者之间提供了一种权衡的原则,帮助我们在设计分布式系统时进…...

使用 TensorFlow 构建机器学习项目:6~10

原文:Building Machine Learning Projects with TensorFlow 协议:CC BY-NC-SA 4.0 译者:飞龙 本文来自【ApacheCN 深度学习 译文集】,采用译后编辑(MTPE)流程来尽可能提升效率。 不要担心自己的形象&#x…...

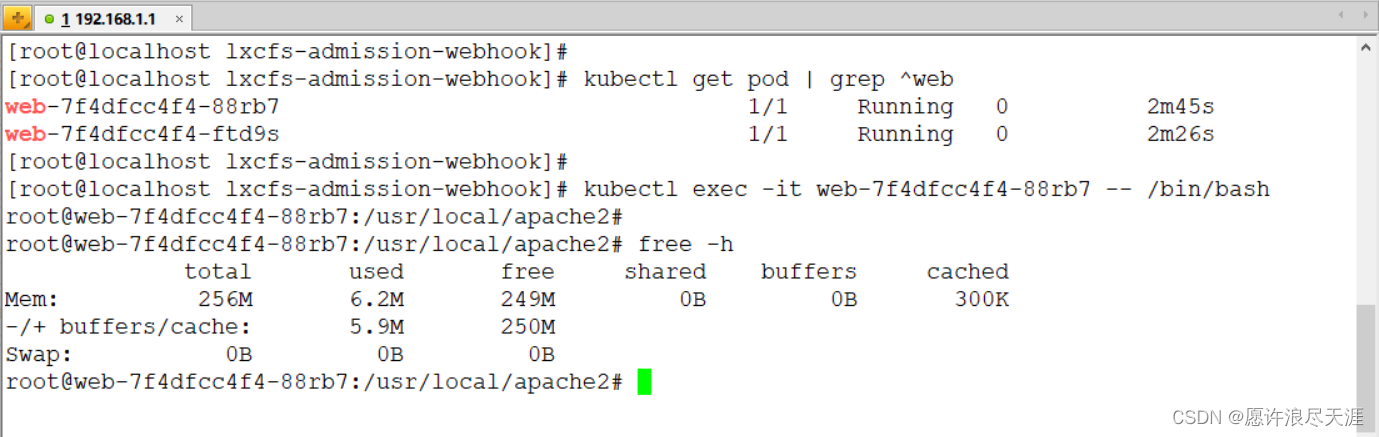

使用 LXCFS 文件系统实现容器资源可见性

使用 LXCFS 文件系统实现容器资源可见性一、基本介绍二、LXCFS 安装与使用1.安装 LXCFS 文件系统2.基于 Docker 实现容器资源可见性3.基于 Kubernetes 实现容器资源可见性前言:Linux 利用 Cgroup 实现了对容器资源的限制,但是当在容器内运行 top 命令时就…...

PaddleOCR-VL-WEB部署避坑指南:常见问题与优化建议汇总

PaddleOCR-VL-WEB部署避坑指南:常见问题与优化建议汇总 1. 部署前的关键准备 1.1 硬件配置检查清单 在部署PaddleOCR-VL-WEB镜像前,请确保您的硬件满足以下要求: GPU型号:NVIDIA RTX 4090D是最低要求,显存必须≥24G…...

2026硬核对比:Claude 4.6官网双版本解析与Gemini 3.1 Pro镜像如何选

对于追求极致编码质量与深度推理的开发者与技术决策者,2026年Anthropic推出的Claude 4.6系列(含旗舰Opus与高性价比Sonnet)在智能体(Agent)能力与长上下文处理上树立了新标杆。 若想在国内网络环境下零成本深度对比其…...

大厂AI团队配置揭秘:揭秘“预训练→后训练→推理部署→多模态扩展“的技术链路拆分逻辑!

大模型AI技术链路包含预训练、后训练、推理部署、多模态扩展四个不可逆环节,对技术能力和GPU资源需求各异。大厂将AI部门拆分为独立团队,以适配链路原理、提升研发效率。预训练团队负责构建通用基座模型,后训练团队进行能力校准,推…...

JSON处理效率倍增:探索JSON Viewer的3个鲜为人知实用功能

JSON处理效率倍增:探索JSON Viewer的3个鲜为人知实用功能 【免费下载链接】json-viewer It is a Chrome extension for printing JSON and JSONP. 项目地址: https://gitcode.com/gh_mirrors/js/json-viewer 在数据驱动开发的时代,高效处理JSON数…...

5分钟搞定电脑风扇噪音!FanControl超详细配置指南让你告别“飞机起飞“

5分钟搞定电脑风扇噪音!FanControl超详细配置指南让你告别"飞机起飞" 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcod…...

小红书内容采集效率革命:XHS-Downloader全方位解决方案

小红书内容采集效率革命:XHS-Downloader全方位解决方案 【免费下载链接】XHS-Downloader 小红书(XiaoHongShu、RedNote)链接提取/作品采集工具:提取账号发布、收藏、点赞、专辑作品链接;提取搜索结果作品、用户链接&am…...

手把手教你用Python计算斯皮尔曼相关系数:从手动推导到scipy一键调用

深入掌握Python中的斯皮尔曼相关系数:从数学原理到实战应用 在数据分析领域,理解变量之间的关系是至关重要的。斯皮尔曼相关系数作为一种非参数统计量,能够揭示数据间的单调关联,而不仅仅是线性关系。本文将带你从基础概念出发&am…...

Windows 11本地Ollama大模型部署实战指南

1. Windows 11本地部署Ollama大模型的前期准备 最近在折腾本地大模型部署,发现Ollama这个工具确实挺适合新手入门的。相比其他复杂的部署方案,Ollama在Windows平台上的安装过程简单明了,而且支持多种主流开源大模型。不过在实际操作中&#x…...

从手机拍照到专业扫描:5种主流三维重建数据集的‘幕后’采集故事与技术选型

从手机拍照到专业扫描:5种主流三维重建数据集的‘幕后’采集故事与技术选型 在数字孪生和元宇宙技术快速发展的今天,高质量三维重建数据集已成为计算机视觉领域的战略资源。不同于普通用户随手拍摄的二维照片,专业级三维数据集背后隐藏着精密…...

)

别再死记硬背了!用Python+OpenCV动手复现计算机视觉核心算法(边缘检测/图像分割实战)

用PythonOpenCV实战复现计算机视觉核心算法:从理论到代码的跨越 计算机视觉作为人工智能领域最炙手可热的方向之一,其核心算法构成了这门学科的骨架。但很多学习者在掌握理论知识后,面对实际项目仍感到无从下手——公式记住了,原理…...