Metasploit高级技术【第九章】

预计更新

第一章 Metasploit的使用和配置

1.1 安装和配置Metasploit

1.2 Metasploit的基础命令和选项

1.3 高级选项和配置

第二章 渗透测试的漏洞利用和攻击方法

1.1 渗透测试中常见的漏洞类型和利用方法

1.2 Metasploit的漏洞利用模块和选项

1.3 模块编写和自定义

第三章 Metasploit的提权和后渗透

1.1 提权的概念和意义

1.2 Metasploit的提权模块和技术

1.3 后渗透的概念和技术

第四章 Metasploit的社会工程学和反向渗透

1.1 社会工程学的概念和技术

1.2 Metasploit的社会工程学模块和技术

1.3 反向渗透的概念和技术

第五章 Metasploit的网络流量分析和嗅探

1.1 网络流量分析和嗅探的基础知识

1.2 Metasploit的网络流量分析和嗅探模块和技术

1.3 网络流量分析和嗅探的高级技术和工具

第六章 Metasploit的远程执行和管理

1.1 远程执行和管理的概念和意义

1.2 Metasploit的远程执行和管理模块和技术

1.3 远程执行和管理的高级技术和工具

第七章 Metasploit的漏洞挖掘和利用

1.1 漏洞挖掘的概念和技术

1.2 Metasploit的漏洞挖掘模块和技术

1.3 漏洞挖掘的高级技术和工具

第八章 Metasploit的安全防御和逃逸

1.1 安全防御和逃逸的概念和意义

1.2 Metasploit的安全防御和逃逸模块和技术

1.3 安全防御和逃逸的高级技术和工具

第九章 Metasploit在红队作战中的应用

1.1 红队作战的概念和意义

1.2 Metasploit在红队作战中的应用场景和技术

1.3 红队作战的高级技术和工具

第十章 Metasploit在蓝队防御中的应用

1.1 蓝队防御的概念和意义

1.2 Metasploit在蓝队防御中的应用场景和技术

1.3 蓝队防御的高级技术和工具

第九章 Metasploit在红队作战中的应用

1.1 红队作战的概念和意义

1.2 Metasploit在红队作战中的应用场景和技术

1.3 红队作战的高级技术和工具

红队作战的概念和意义

一、红队作战的概念

红队作战是指模拟攻击方对企业或组织进行攻击,测试其安全防御能力的一种实战演练。红队作战通常由一组安全专家组成,他们模拟黑客攻击的策略、技术和工具,对企业或组织的系统、网络、应用进行渗透测试,评估其安全性。红队作战不仅考验企业或组织的安全技术和工具,也考验其安全人员的应急响应和协作能力。

红队作战通常包括以下步骤:

-

攻击目标选择:红队需要根据企业或组织的类型、规模、业务和安全防御情况等因素,选择攻击目标。

-

攻击策略规划:红队需要根据攻击目标的特点,制定攻击策略和计划,选择合适的攻击技术和工具,模拟黑客攻击。

-

攻击执行:红队通过攻击技术和工具,对企业或组织的系统、网络、应用进行渗透测试,评估其安全性。

-

结果分析:红队根据攻击结果,分析企业或组织的安全弱点和漏洞,提出改进建议和安全防御策略。

红队作战通常分为内部红队和外部红队。内部红队是企业或组织自己组建的安全团队,专门负责对企业或组织进行安全测试和评估。外部红队是由第三方安全公司或组织组成的安全团队,受企业或组织委托进行安全测试和评估。

二、红队作战的意义

红队作战是一种有效的安全测试和评估手段,具有以下意义:

- 发现安全弱点和漏洞

红队作战可以帮助企业或组织发现安全弱点和漏洞,评估其安全防御能力。通过模拟黑客攻击,红队可以测试企业或组织的安全技术和工具的有效性和可靠性,帮助企业或组织识别和修复安全弱点和漏洞,提高安全防御能力。

- 提高安全意识和应急响应能力

红队作战可以帮助企业或组织提高安全意识和应急响应能力。通过模拟黑客攻击,红队可以让企业或组织的安全团队面对真实的攻击情景,加强应急响应的能力,提高安全意识。

- 提高安全防御能力

红队作战可以帮助企业或组织提高安全防御能力。通过模拟黑客攻击,红队可以测试企业或组织的安全防御能力,发现并修复安全漏洞,提高安全防御能力,保护企业或组织的重要信息和资产。

- 降低安全风险和损失

红队作战可以帮助企业或组织降低安全风险和损失。通过模拟黑客攻击,红队可以发现并修复安全漏洞,防止黑客攻击,降低安全风险和损失。红队作战可以帮助企业或组织提前发现安全漏洞和风险,采取措施进行修复和预防,避免因安全问题造成的损失。

- 评估安全投资效果

红队作战可以帮助企业或组织评估安全投资效果。通过模拟黑客攻击,红队可以测试企业或组织的安全技术和工具的有效性和可靠性,评估安全投资的效果。企业或组织可以根据红队作战的结果,调整安全投资的方向和策略,提高安全投资的效果。

三、红队作战的注意事项

红队作战需要注意以下事项:

- 合法性和合规性

红队作战需要遵守法律和道德规范。红队不应该违反法律和道德规范,不应该对目标企业或组织进行非法攻击和侵犯隐私。红队需要与目标企业或组织签订合法合规的协议,明确安全测试和评估的目的和范围。

- 安全性和保密性

红队作战需要保证安全性和保密性。红队需要对攻击过程和结果进行保密,防止安全信息泄露和被黑客利用。红队需要采取安全措施,防止攻击过程中的意外事故和系统崩溃。

- 合作和沟通

红队作战需要与目标企业或组织进行合作和沟通。红队和目标企业或组织需要建立信任和合作关系,共同提高安全防御能力。红队需要与目标企业或组织保持良好的沟通,及时反馈攻击结果和提出改进建议。

- 质量和效果

红队作战需要保证质量和效果。红队需要制定合理的攻击策略和计划,选择合适的攻击技术和工具,模拟黑客攻击。红队需要对攻击结果进行分析和评估,提出改进建议和安全防御策略。红队作战的质量和效果直接影响企业或组织的安全防御能力和安全投资效果。

四、总结

红队作战是一种有效的安全测试和评估手段,可以发现安全弱点和漏洞,提高安全意识和应急响应能力,提高安全防御能力,降低安全风险和损失,评估安全投资效果。红队作战需要遵守法律和道德规范,保证安全性和保密性,建立信任和合作关系,保证质量和效果。红队作战是企业或组织安全防御的重要组成部分,是防御黑客攻击的有力手段。

Metasploit在红队作战中的应用场景和技术

一、Metasploit概述

Metasploit是一款常用的渗透测试工具,由Rapid7公司开发维护。Metasploit提供了一系列攻击模块和工具,支持多种操作系统和应用程序的漏洞利用,包括远程执行代码、提权、密码破解、后门注入等。Metasploit的攻击模块和工具可以通过命令行或图形用户界面进行操作,支持多种扫描和攻击模式,适用于渗透测试、红队作战、安全研究等领域。

二、Metasploit在红队作战中的应用场景

Metasploit在红队作战中可以应用于以下场景:

- 模拟黑客攻击

Metasploit可以模拟黑客攻击,利用漏洞渗透目标系统,获取目标系统的敏感信息、控制权和权限。Metasploit提供了多种漏洞利用模块和工具,支持多种操作系统和应用程序的漏洞利用。Metasploit可以模拟多种攻击场景,如钓鱼攻击、社会工程学攻击、恶意软件攻击等。

- 漏洞扫描和评估

Metasploit可以对目标系统进行漏洞扫描和评估,发现系统的安全弱点和漏洞,提供安全防御建议和措施。Metasploit提供了多种漏洞扫描模块和工具,支持多种漏洞扫描和评估技术,如端口扫描、服务识别、漏洞探测等。

- 渗透测试和评估

Metasploit可以进行渗透测试和评估,测试系统的安全防御能力和漏洞修复效果,评估安全投资的效果和价值。Metasploit提供了多种渗透测试模块和工具,支持多种渗透测试技术和方法,如密码破解、后门注入、提权攻击等。

- 安全防御和响应

Metasploit可以用于安全防御和响应,检测和防御黑客攻击,及时发现和修复安全漏洞和弱点,提高安全防御能力。Metasploit提供了多种安全防御和响应模块和工具,支持多种安全防御和响应技术和方法,如入侵检测、漏洞修复、安全日志分析等。

三、Metasploit的攻击技术和方法

Metasploit的攻击技术和方法包括以下几种:

- 远程执行代码攻击

Metasploit可以利用目标系统的漏洞,远程执行恶意代码,获取目标系统的控制权和权限。远程执行代码攻击是Metasploit最常用的攻击技术之一,可以利用多种漏洞,如Web应用程序漏洞、网络协议漏洞等。

- 提权攻击

Metasploit可以利用目标系统的漏洞,提升当前用户的权限,获取更高的系统权限。提权攻击是Metasploit的另一种常用攻击技术,可以利用多种漏洞,如操作系统漏洞、服务漏洞等。

- 密码破解攻击

Metasploit可以利用目标系统的弱密码,进行密码破解攻击,获取目标系统的控制权和权限。密码破解攻击是Metasploit的另一种常用攻击技术,可以利用多种密码破解模块和工具,如Brute Force模块、Dictionary模块等。

- 后门注入攻击

Metasploit可以利用目标系统的漏洞,注入后门程序,获取目标系统的控制权和权限。后门注入攻击是Metasploit的另一种常用攻击技术,可以利用多种漏洞,如Web应用程序漏洞、操作系统漏洞等。

- 社会工程学攻击

Metasploit可以利用社会工程学技术,进行欺骗和诱骗,获取目标系统的控制权和权限。社会工程学攻击是Metasploit的一种特殊攻击技术,可以利用多种手段,如钓鱼攻击、伪装攻击、欺骗攻击等。

四、Metasploit的使用案例

以下是Metasploit的使用案例:

- 模拟黑客攻击

安全团队使用Metasploit模拟黑客攻击,测试系统的安全防御能力和漏洞修复效果。安全团队使用Metasploit的攻击模块和工具,利用漏洞渗透目标系统,获取目标系统的敏感信息、控制权和权限。安全团队通过模拟黑客攻击,发现系统的安全弱点和漏洞,提供安全防御建议和措施。

- 漏洞扫描和评估

安全团队使用Metasploit对目标系统进行漏洞扫描和评估,发现系统的安全弱点和漏洞,提供安全防御建议和措施。安全团队使用Metasploit的漏洞扫描模块和工具,支持多种漏洞扫描和评估技术,如端口扫描、服务识别、漏洞探测等。安全团队通过漏洞扫描和评估,发现系统的安全弱点和漏洞,提供安全防御建议和措施。

- 渗透测试和评估

安全团队使用Metasploit进行渗透测试和评估,测试系统的安全防御能力和漏洞修复效果。安全团队使用Metasploit的渗透测试模块和工具,支持多种渗透测试技术和方法,如密码破解、后门注入、提权攻击等。安全团队通过渗透测试和评估,测试系统的安全防御能力和漏洞修复效果,评估安全投资的效果和价值。

- 安全防御和响应

安全团队使用Metasploit用于安全防御和响应,检测和防御黑客攻击,及时发现和修复安全漏洞和弱点,提高安全防御能力。安全团队使用Metasploit的安全防御和响应模块和工具,支持多种安全防御和响应技术和方法,如入侵检测、日志分析、异常检测等。安全团队通过安全防御和响应,检测和防御黑客攻击,及时发现和修复安全漏洞和弱点,提高安全防御能力。

五、总结

Metasploit是一款开源的渗透测试和漏洞利用框架,可以支持多种操作系统和平台,提供多种攻击模块和工具,支持多种攻击技术和方法,如漏洞利用、密码破解、后门注入、社会工程学攻击等。Metasploit可以用于模拟黑客攻击、漏洞扫描和评估、渗透测试和评估、安全防御和响应等场景,帮助安全团队测试系统的安全防御能力和漏洞修复效果,提供安全防御建议和措施。

使用Metasploit需要具备一定的安全知识和技能,必须遵守法律法规和道德准则,避免对未经授权的系统进行攻击和侵犯他人隐私。建议安全团队在使用Metasploit时,遵循安全测试和评估的规范和流程,确保测试的合法性和安全性。

红队作战的高级技术和工具

一、前言

红队作战是一种基于攻击性的安全测试方法,旨在测试目标系统的安全防御能力和漏洞修复效果。红队作战需要使用高级技术和工具,以模拟黑客攻击的方式,渗透目标系统,获取目标系统的控制权和权限。本文将介绍红队作战的高级技术和工具,包括漏洞利用、权限提升、后门注入、网络侦察、社会工程学攻击等方面。

二、漏洞利用技术

漏洞利用是红队作战的核心技术之一,需要使用多种高级漏洞利用技术和工具,以获取目标系统的控制权和权限。以下是漏洞利用技术的详细介绍:

- 内核漏洞利用

内核漏洞是指操作系统内核中存在的漏洞,可以被黑客利用来获取系统的控制权和权限。内核漏洞利用是一种高级漏洞利用技术,需要使用专门的工具和技术,如ROP(Return Oriented Programming)技术、内核模块注入技术、内核模块漏洞利用技术等。

- Web漏洞利用

Web漏洞是指Web应用程序中存在的漏洞,可以被黑客利用来获取Web服务器的控制权和权限。Web漏洞利用是一种高级漏洞利用技术,需要使用专门的工具和技术,如SQL注入、XSS(Cross-Site Scripting)攻击、CSRF(Cross-Site Request Forgery)攻击、文件包含漏洞利用等。

- 应用程序漏洞利用

应用程序漏洞是指应用程序中存在的漏洞,可以被黑客利用来获取目标系统的控制权和权限。应用程序漏洞利用是一种高级漏洞利用技术,需要使用专门的工具和技术,如缓冲区溢出攻击、格式化字符串攻击、堆溢出攻击、逆向工程等。

三、权限提升技术

权限提升是指黑客通过利用漏洞或者其他手段,提升自己在目标系统中的权限,以获取更高的控制权和权限。以下是权限提升技术的详细介绍:

- UAC(User Account Control)绕过

UAC是Windows系统中的一种安全机制,用于控制用户权限。黑客可以通过绕过UAC机制,获取管理员权限,以获取更高的控制权和权限。UAC绕过技术需要使用专门的工具和技术,如Metasploit、PowerSploit等。

- 提权漏洞利用

提权漏洞是指目标系统中存在的漏洞,可以被黑客利用来提升自己在系统中的权限。提权漏洞利用是一种高级权限提升技术,需要使用专门的工具和技术,如漏洞利用框架、提权脚本等。

- 密码破解

密码破解是指黑客通过破解目标系统的密码,获取系统的控制权和权限。密码破解需要使用专门的工具和技术,如暴力破解、字典攻击、社会工程学攻击等。

四、后门注入技术

后门注入是指黑客通过注入后门程序,获取目标系统的控制权和权限。以下是后门注入技术的详细介绍:

- 进程注入

进程注入是指黑客将后门程序注入到目标进程中,以获取目标系统的控制权和权限。进程注入需要使用专门的工具和技术,如DLL注入、代码注入等。

- 驱动注入

驱动注入是指黑客将后门程序注入到目标系统的驱动程序中,以获取目标系统的控制权和权限。驱动注入是一种高级后门注入技术,需要使用专门的工具和技术,如rootkit技术、内核模块注入等。

- 域控制器注入

域控制器注入是指黑客将后门程序注入到目标系统的域控制器中,以获取整个域的控制权和权限。域控制器注入是一种高级后门注入技术,需要使用专门的工具和技术,如Mimikatz、BloodHound等。

五、网络侦察技术

网络侦察是指黑客通过收集目标系统的信息,了解目标系统的安全防御情况和漏洞情况,以制定相应的攻击计划和策略。以下是网络侦察技术的详细介绍:

- 端口扫描

端口扫描是指黑客利用网络扫描工具,扫描目标系统开放的端口,以了解目标系统的服务和应用程序。端口扫描需要使用专门的工具和技术,如Nmap、Masscan等。

- 操作系统指纹识别

操作系统指纹识别是指黑客通过收集目标系统的信息,判断目标系统的操作系统类型和版本。操作系统指纹识别需要使用专门的工具和技术,如Nmap、OSFingerprint等。

- 漏洞扫描

漏洞扫描是指黑客利用漏洞扫描工具,扫描目标系统存在的漏洞,以了解目标系统的漏洞情况。漏洞扫描需要使用专门的工具和技术,如OpenVAS、Nessus等。

- 社交媒体情报搜集

社交媒体情报搜集是指黑客通过收集目标系统相关人员的社交媒体信息,了解目标系统的人员组成、职责分工等情况。社交媒体情报搜集需要使用专门的工具和技术,如Maltego、Metagoofil等。

六、社会工程学攻击

社会工程学攻击是指黑客通过利用人性弱点,欺骗目标系统相关人员,获取目标系统的控制权和权限。以下是社会工程学攻击的详细介绍:

- 钓鱼攻击

钓鱼攻击是指黑客通过伪造电子邮件、网站等方式,欺骗目标系统相关人员,获取目标系统的控制权和权限。钓鱼攻击需要使用专门的工具和技术,如Phishing Frenzy、SET(Social Engineering Toolkit)等。

- 垃圾邮件攻击

垃圾邮件攻击是指黑客通过发送大量的垃圾邮件,欺骗目标系统相关人员,获取目标系统的控制权和权限。垃圾邮件攻击需要使用专门的工具和技术,如SpamAssassin、MailWasher等。

- 电话攻击

电话攻击是指黑客通过电话等方式,欺骗目标系统相关人员,获取目标系统的控制权和权限。电话攻击需要使用专门的技术和技巧,如社交工程学、欺骗等。

- 假冒身份攻击

假冒身份攻击是指黑客通过伪造身份,欺骗目标系统相关人员,获取目标系统的控制权和权限。假冒身份攻击需要使用专门的技术和技巧,如假冒电子邮件、伪造证件等。

七、防范措施

为了防范黑客攻击,需要采取以下措施:

- 加强网络安全意识教育

加强网络安全意识教育,提高员工对网络安全的认识和意识,避免受到黑客攻击。

- 安装防病毒软件和防火墙

安装防病毒软件和防火墙,及时检测和阻止病毒和恶意软件的攻击。

- 更新系统和应用程序

及时更新系统和应用程序,修补已知漏洞,避免黑客利用漏洞进行攻击。

- 加强访问控制

加强访问控制,限制员工的访问权限,避免非授权人员访问敏感信息。

- 建立安全审计机制

建立安全审计机制,对系统和应用程序进行安全审计,及时发现和排除安全隐患。

总之,防范黑客攻击需要多方面的措施,既要加强技术防范,也要加强人员素质和安全意识教育。

相关文章:

Metasploit高级技术【第九章】

预计更新第一章 Metasploit的使用和配置 1.1 安装和配置Metasploit 1.2 Metasploit的基础命令和选项 1.3 高级选项和配置 第二章 渗透测试的漏洞利用和攻击方法 1.1 渗透测试中常见的漏洞类型和利用方法 1.2 Metasploit的漏洞利用模块和选项 1.3 模块编写和自定义 第三章 Met…...

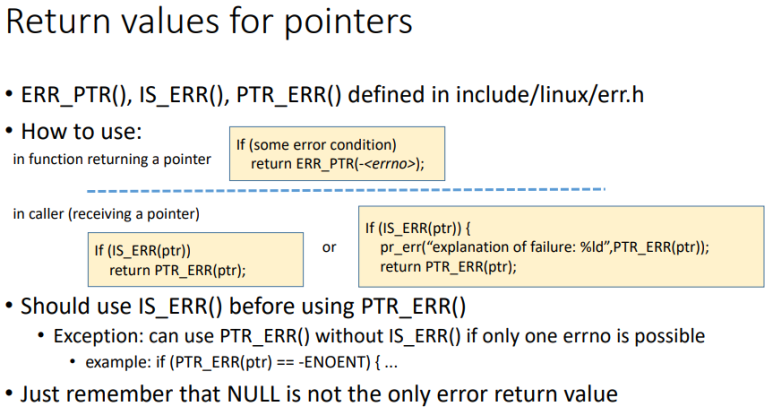

RK3568平台开发系列讲解(调试篇)IS_ERR函数的使用

🚀返回专栏总目录 文章目录 一、IS_ERR函数用法二、IS_ERR函数三、内核错误码沉淀、分享、成长,让自己和他人都能有所收获!😄 📢本篇将介绍 IS_ERR 函数的使用。 一、IS_ERR函数用法 先看下用法: 二、IS_ERR函数 对于任何一个指针来说,必然存在三种情况: 一种是合…...

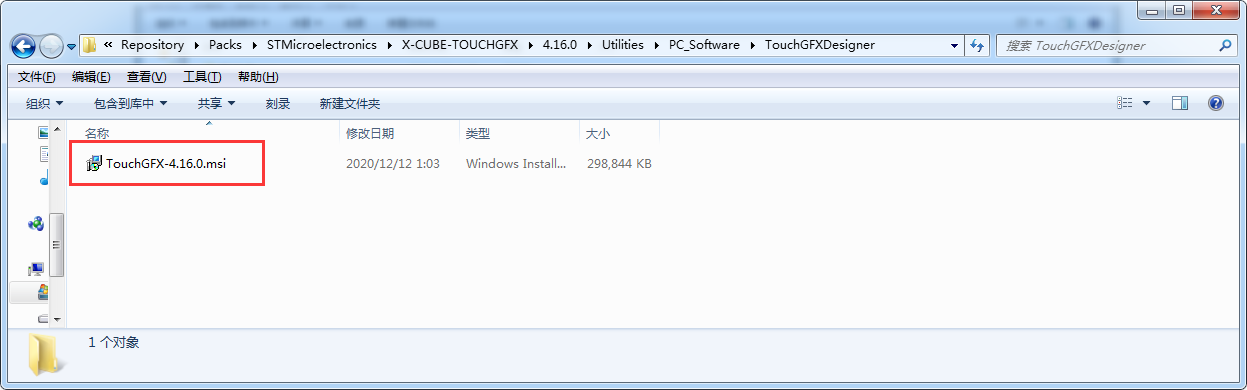

TouchGFX界面开发 | TouchGFX软件安装

TouchGFX软件安装 TouchGFX和STemWin类似,都是一个GUI框架,可以方便的在STM32 Cortex-M4 以及更高级别的STM32芯片上创建GUI应用程序。 本文中的TouchGFX软件安装,是基于已经安装有STM32CubeMX Keil MDK-ARM开发环境的情况下进行的&#x…...

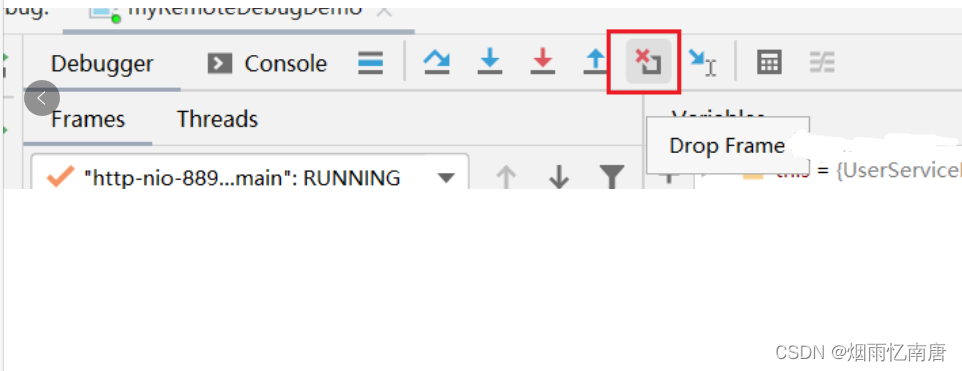

使用 IDEA 远程 Debug 调试

背景 有时候我们需要进行远程的debug,本文研究如何进行远程debug,以及使用 IDEA 远程debug的过程中的细节。看完可以解决你的一些疑惑。 配置 远程debug的服务,以springboot微服务为例。首先,启动springboot需要加上特定的参数。…...

红黑树和平衡二叉树的优缺点及应用场景

红黑树和平衡二叉树都是为了解决二叉搜索树的缺陷而提出的自平衡二叉树结构。它们的优缺点和应用场景如下: 红黑树: 优点: 时间复杂度为O(logN),可以快速查找、插入和删除。 红黑树具有良好的平衡性,树的高度保持较小,因此查找效率较高。 缺点: 实现比较复杂,需要遵守红黑树的…...

软文推广:真实有效提升软文排名与收录的三大方法!

软文是一种具有良好传播效果的文体,可以通过在搜索引擎中排名靠前的方式,为品牌或企业带来更多曝光。但是,如何让软文在搜索引擎中得到更好的收录和排名呢?在本文中,我们将讨论如何提升软文的收录和排名,以…...

SElinux的介绍及配置

SELinux(Security-Enhanced Linux) 是美国国家安全局(NSA)对于强制访问控制的实现,是 Linux历史上最杰出的新安全子系统 SELinux安全增强型Linux系统,是Linux内核子系统,旨在最大限度的减少服务进程对文件、端口等资源…...

vscode-python环境配置

vscode-python环境配置 1、环境基础 下载vscode找到python插件并安装安装python环境并配置环境变量 2、选择python解释器 尝试执行了一下,直接运行py文件,会使用c的调试工具,需要告诉vscode哪些是python Ctrl Shift P打开命令面板 执行…...

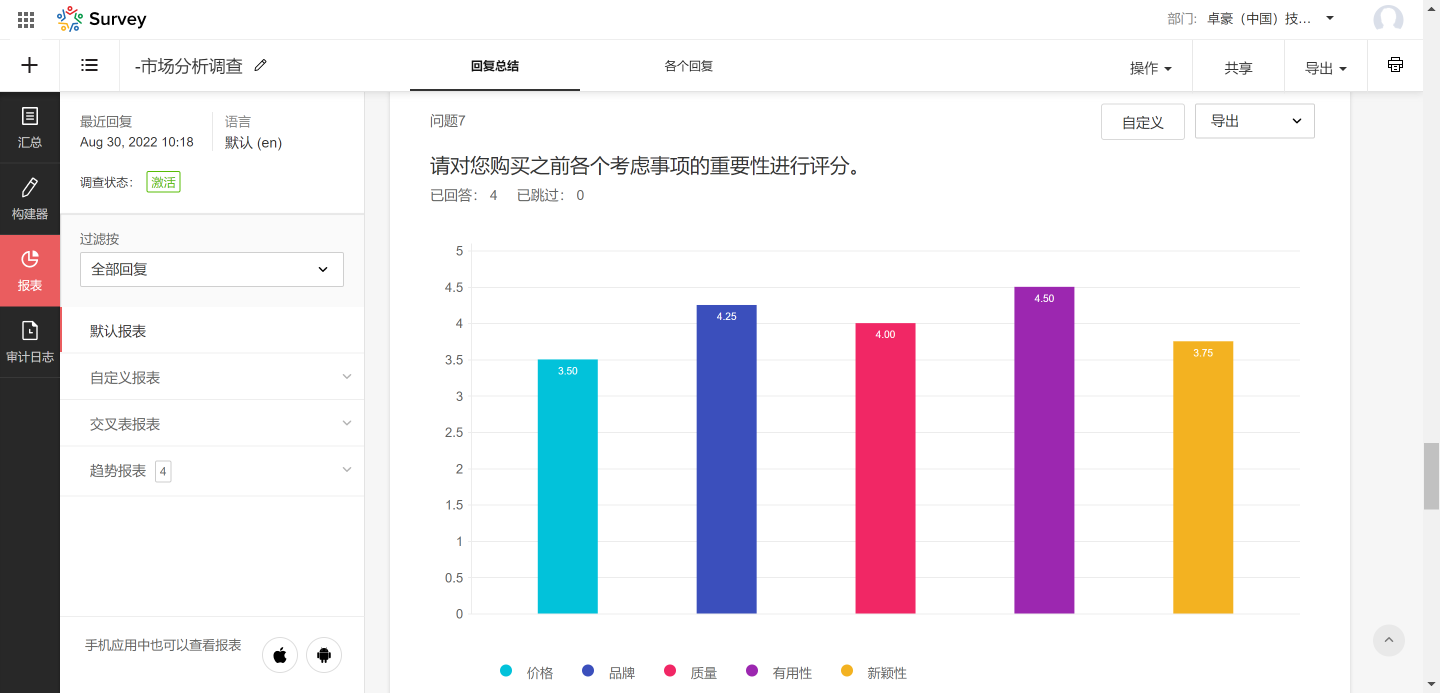

问卷调查样本量的确定方法

我们在进行问卷调查的时候,问卷的收集数量是重要的流程之一。问卷数量取决于几个因素,包括研究的目的和研究的类型。接下来,我们就聊一聊怎么确定所需的调查问卷数量。 1、确定研究目标。 确定所需问卷数量的第一步是明确研究目标。这一步是…...

:学习Swift的设计模式)

ios客户端学习笔记(三):学习Swift的设计模式

设计模式是指在软件开发中常用的一些解决问题的方法和思想,它可以帮助你更好地组织代码和提高代码的可维护性。你需要学习常见的设计模式,如MVC、MVVM、单例模式、工厂模式等,在开发应用程序时应用它们。 当你学习常见的设计模式时ÿ…...

406. 根据身高重建队列

假设有打乱顺序的一群人站成一个队列,数组 people 表示队列中一些人的属性(不一定按顺序)。每个 people[i] [hi, ki] 表示第 i 个人的身高为 hi ,前面 正好 有 ki 个身高大于或等于 hi 的人。 请你重新构造并返回输入数组 peopl…...

ESP32使用ESP-NOW协议实现一对多通信和MAC地址存储

目录 介绍ESP-NOW 协议概述在 ESP32 上配置 ESP-NOW使用 ESP-NOW 进行一对多通信在 ESP32 上存储发件人的 MAC 地址代码结论 介绍 ESP32 是一款功能强大的 Wi-Fi 和蓝牙双模模块,可用于使用 ESP-NOW 协议实现低功耗、高效率的一对多通信。本文将介绍如何使用ESP-NO…...

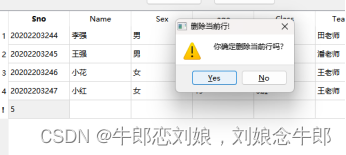

Qt 学生信息数据库管理

1 添加样式表 我们采用了样式表 通过添加Qt resources文件 添加前缀 添加文件,将我们的图标进行添加 2 拖动部件 用到的部件 Label 标签Pushbutton 按钮table view 视图LineEdit 输入框 3 程序编写 1 配置sql环境 在 pro文件中 添加 连接数据库跟访问数据…...

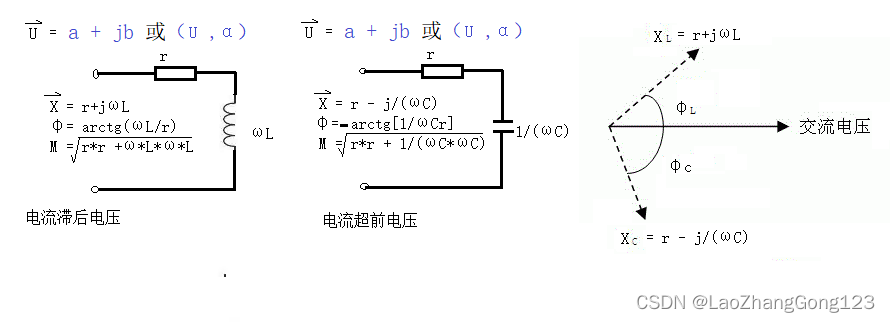

相量的加减乘除计算

相量的加减乘除计算 矢量是物理学中的术语,是指具有大小(magnitude)和方向的量。如速度、加速度、力等等就是这样的量。向量是数学中的术语,也称为欧几里得向量、几何向量、矢量。与向量对应的量叫做数量,在物理学中称…...

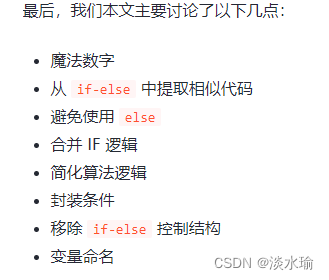

JavaScript 代码整洁之道

文章目录 概述篇变量篇函数篇注释篇异常处理篇复杂判断函数篇重构篇代码风格常量大写先声明后调用注释 参考资料 概述篇 书写能让人读懂的代码使用英语编写代码团队协作 制定通用的规则,依靠工具让团队的代码风格保持统一,要让代码看起来是由一个人编写…...

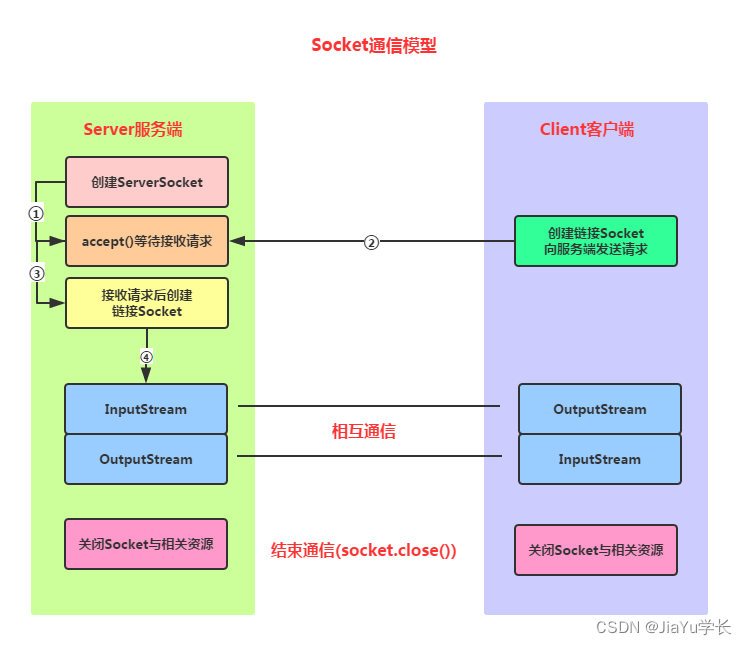

socket 及 字节序转换(嵌入式学习)

socket 及 字节序转换 socket简介Socket为什么需要Socket?socket类型Socket通信模型 字节序主机字节序到网络字节序网络字节序到主机字节序IP地址转换 socket简介 1、1982 - Berkeley Software Distributions 操作系统引入了socket作为本地进程之间通信的接口 2、1…...

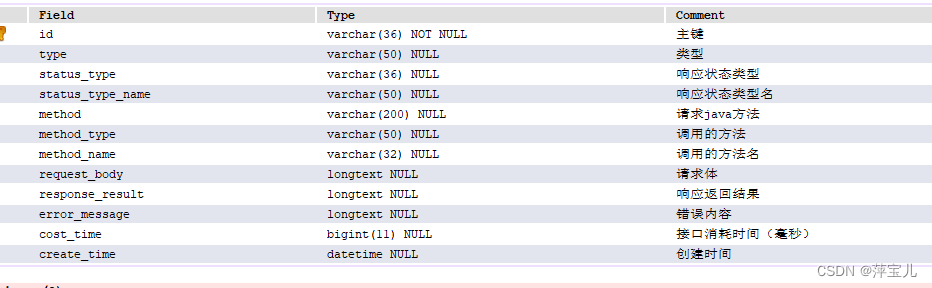

Java之~ Aop自定义注解日志

大纲步骤: 一,创建需要记录的日志表,创建基础方法。(省略) 二,在需要加记录日志的方法上加Aop注解1,创建一个注解类,Aop中定义一个注解import java.lang.annotation.*; /*** http 请…...

编译原理个人作业--第四章

构造FIRST和FOLLOW的大白话网站 第四章 1 考虑文法 G 1 G_1 G1: S → a ∣ ∧ ∣ ( T ) T → T , S ∣ S S \rightarrow a|\land|(T) \\ T\rightarrow T,S|S S→a∣∧∣(T)T→T,S∣S 先复习左递归如何消除 原书p69页 类似于 P → P a ∣ b P\rightarrow Pa|b P→Pa∣b的…...

学习笔记:数据库简介

数据库是一系列可以方便的访问和修改的数据的集合。 所有数据库管理系统的主要工作都是可靠的存储数据并使其对用户可用。 目前最常见的数据库模型主要是两种,即关系型数据库和非关系型数据库。 一、按数据的组织方式 数据从组织的角度上,主要分为结…...

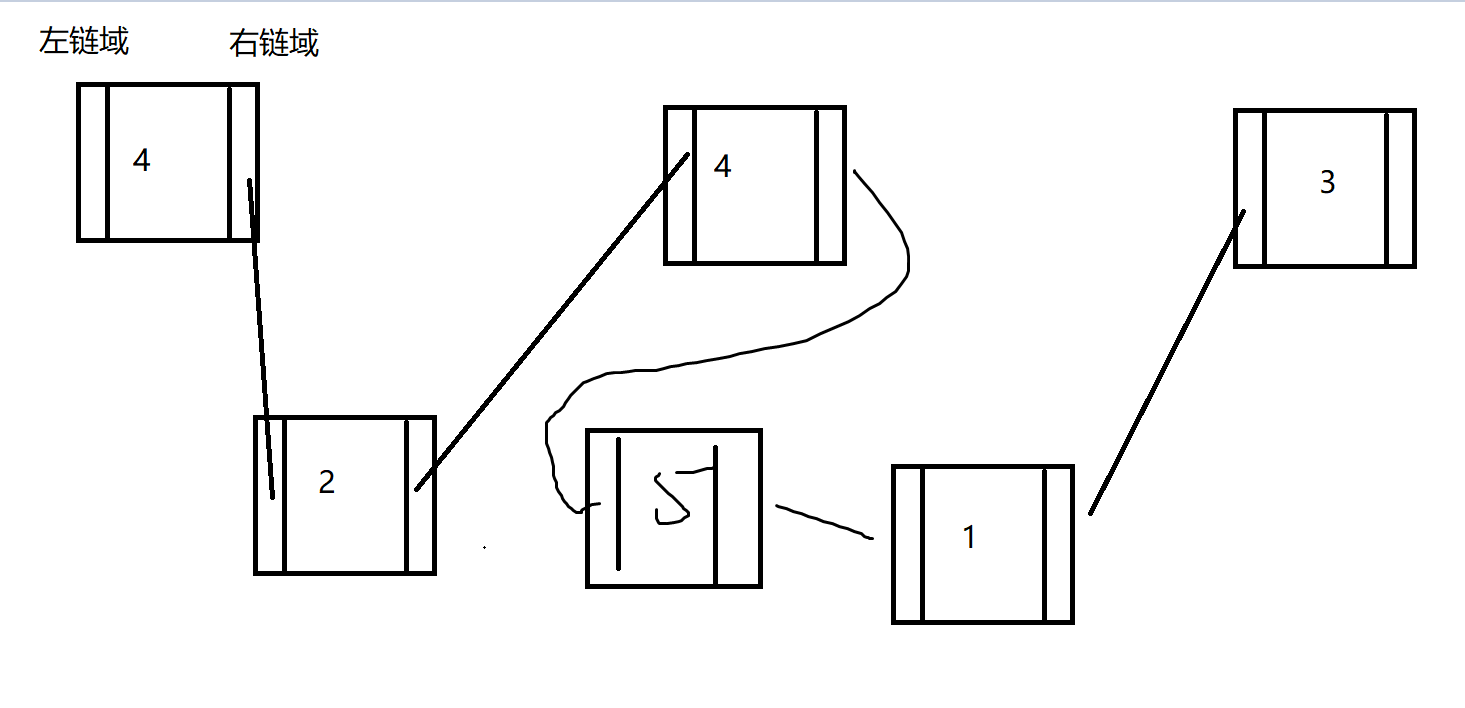

day18_集合

今日内容 零、 复习昨日 一、集合框架体系 二、Collection 三、泛型 四、迭代 五、List 六、ArrayList 七、LinkedList 零、 复习昨日 晨考 一、集合框架体系 数组: 是一个容器,用来存放数据的 定长只能存储同一种数据类型的数据int[] 可以存储int值,Student[] 可以存储引用类型…...

OAuth 2.0 and OIDC 三大安全机制对比:State vs Nonce vs PKCE

一、问题背景 OAuth 2.0 和 OpenID Connect 的授权流程依赖浏览器重定向,这天然暴露了多种攻击面: 攻击类型描述CSRF攻击者诱导用户的浏览器携带恶意授权码完成绑定Token 重放窃取的 id_token 被重复提交给客户端授权码劫持恶意应用在同一设备上拦截授…...

终极免费城通网盘直连解析工具:告别下载限速的完整指南

终极免费城通网盘直连解析工具:告别下载限速的完整指南 【免费下载链接】ctfileGet 获取城通网盘一次性直连地址 项目地址: https://gitcode.com/gh_mirrors/ct/ctfileGet 还在为城通网盘下载速度慢、等待时间长而烦恼吗?ctfileGet是一款专为城通…...

UEFITool深度解析:实战指南与高效使用技巧

UEFITool深度解析:实战指南与高效使用技巧 【免费下载链接】UEFITool UEFI firmware image viewer and editor 项目地址: https://gitcode.com/gh_mirrors/ue/UEFITool UEFITool是一款专为UEFI固件分析设计的开源工具,能够将复杂的二进制固件映像…...

UEFITool解析指南:三步骤掌握固件逆向分析的核心技术

UEFITool解析指南:三步骤掌握固件逆向分析的核心技术 【免费下载链接】UEFITool UEFI firmware image viewer and editor 项目地址: https://gitcode.com/gh_mirrors/ue/UEFITool UEFITool是一款功能强大的UEFI固件分析工具,能够帮助你深入探索计…...

基于PIR传感器与LIFX智能灯泡的物联网运动感应照明系统实战

1. 项目概述与核心价值如果你对智能家居自动化感兴趣,并且想亲手打造一个既实用又有趣的照明项目,那么这个基于Adafruit FunHouse和LIFX智能灯泡的运动感应照明系统,绝对是一个绝佳的起点。它不仅仅是一个“开灯关灯”的简单触发器࿰…...

DownKyi技术架构解析:构建高性能B站视频下载引擎的工程实践

DownKyi技术架构解析:构建高性能B站视频下载引擎的工程实践 【免费下载链接】downkyi 哔哩下载姬downkyi,哔哩哔哩网站视频下载工具,支持批量下载,支持8K、HDR、杜比视界,提供工具箱(音视频提取、去水印等&…...

AI驱动的Web可访问性审查:LLM如何成为你的自动化无障碍专家

1. 项目概述:一个为AI智能体而生,却意外照亮了所有人的可访问性审查工具 最近在折腾AI智能体(AI Agent)的开发,一个老问题又浮上水面:怎么确保我造出来的这个“数字员工”,能真正服务好所有人&…...

终极指南:如何用WarcraftHelper让魔兽争霸3在现代电脑上完美运行 [特殊字符]

终极指南:如何用WarcraftHelper让魔兽争霸3在现代电脑上完美运行 🎮 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 还在为《魔…...

)

保姆级教程:INCA 7.2.3 从新建工程到观测标定的完整流程(附A2L文件处理技巧)

INCA 7.2.3 全流程实战指南:从工程搭建到参数标定的深度解析 在汽车电子开发领域,标定工具链的掌握程度直接影响开发效率。作为行业标准的INCA软件,其7.2.3版本在工程管理、实时观测和参数标定方面提供了更完善的解决方案。本文将采用"操…...

Nixtla时间序列预测库实战:从统计模型到深度学习的一站式解决方案

1. 项目概述:时间序列预测的“瑞士军刀”如果你正在处理销售预测、服务器负载监控或者任何与时间相关的数据预测问题,并且厌倦了在复杂的模型库和繁琐的预处理步骤之间反复横跳,那么 Nixtla 这个开源项目很可能就是你一直在找的“瑞士军刀”。…...