JS逆向 -- 某平台登录加密分析

一、打开网站,使用账号密码登录

账号:aiyou@123.com

密码:123456

二、通过F12抓包,抓到如下数据,发现密码加密了

三、加密结果是32位,首先考虑是md5加密。

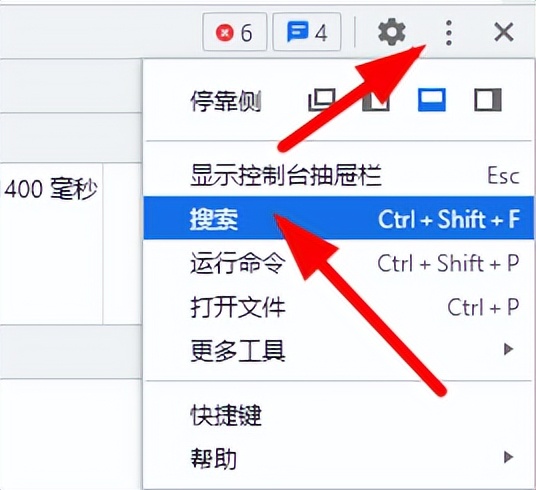

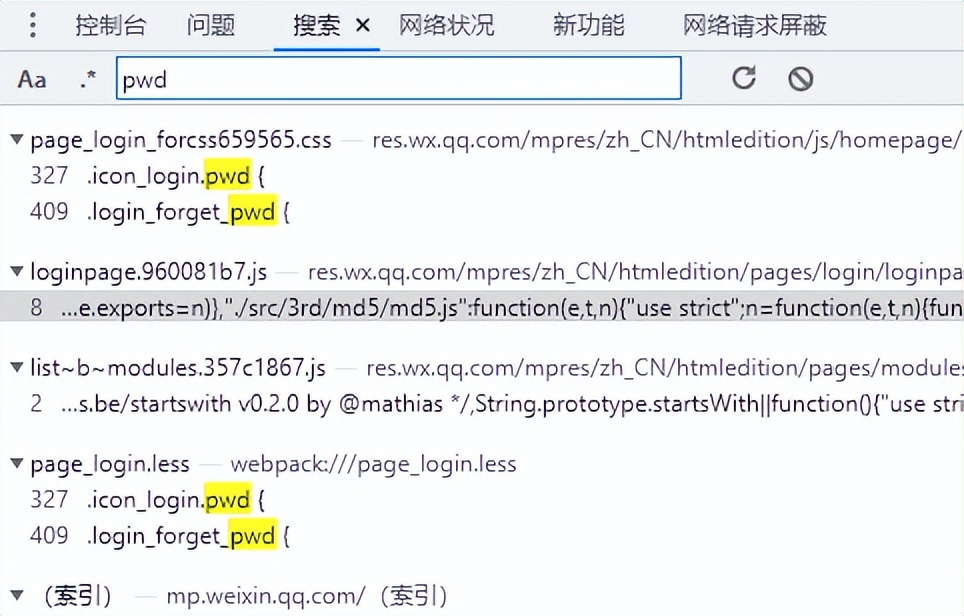

四、全局搜索pwd,点击右上角,点击搜索

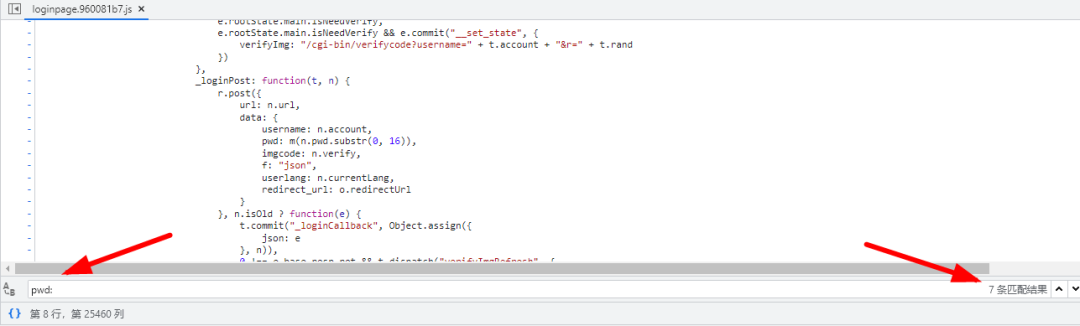

五、挨个文件查看,然后局部搜索“pwd:”,快捷键ctrl+f

六、找到给pwd赋值的语句,双击左边,下断,

七、重新点击登录按钮,会自动断下来

八、选中“m(n.pwd.substr(0, 16))”,鼠标放上去,自动提示加密结果,可以分析除,是m函数进行了加密

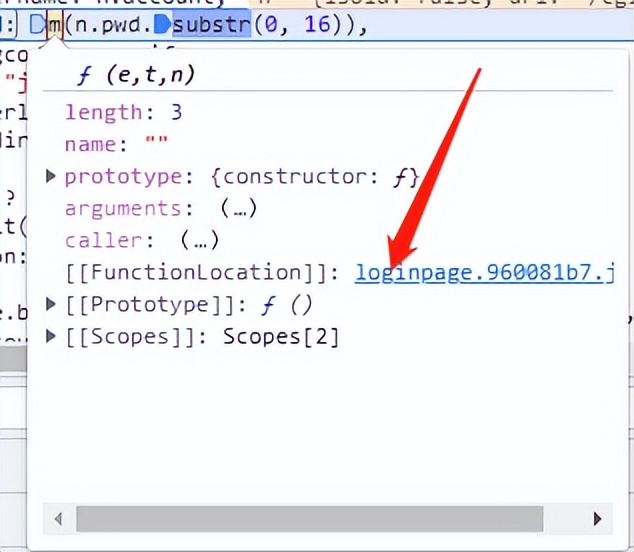

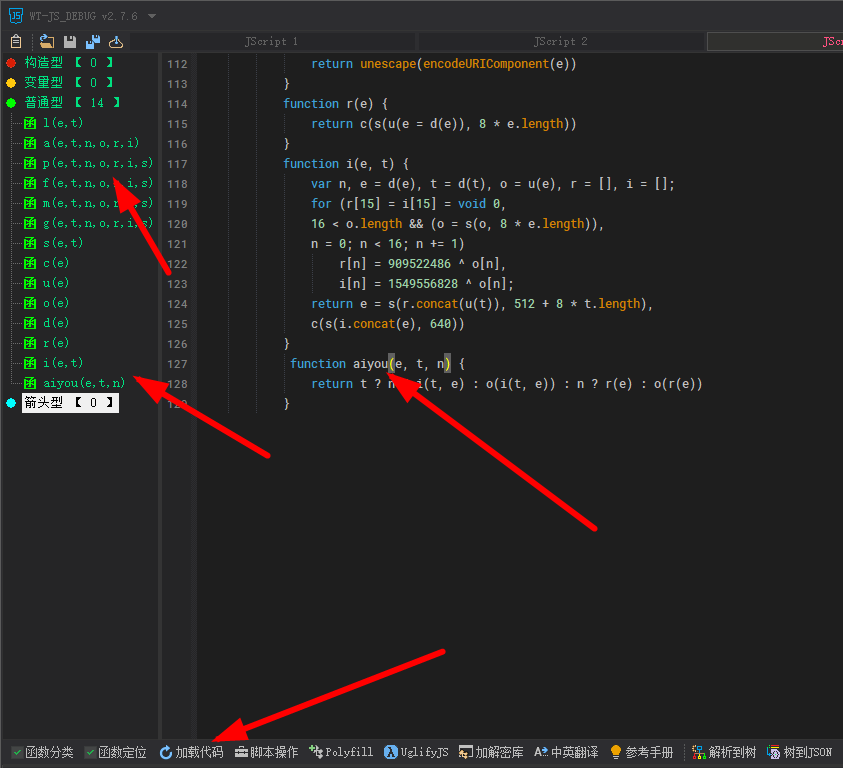

九、把鼠标放到m函数上,自动弹出下面的对话框,可以查看m函数所在的位置,点击进入该函数

十、这是一个匿名函数

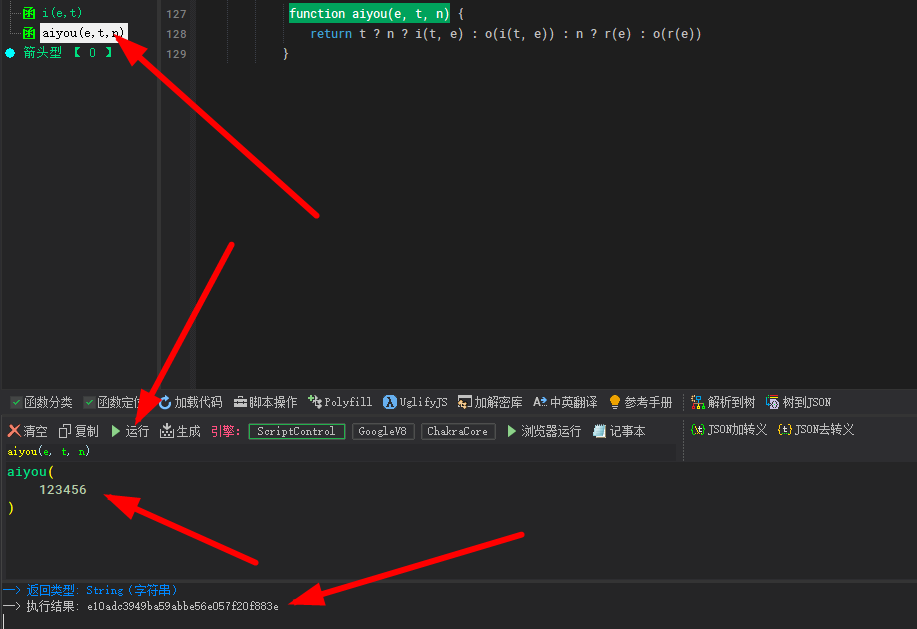

十一、将该函数的同作用域范围的函数都复制到调试软件,并将该匿名函数改为aiyou函数,点击加载代码,成功加载

十二、调用该函数,双击该函数,输入参数,点击运行获取结果

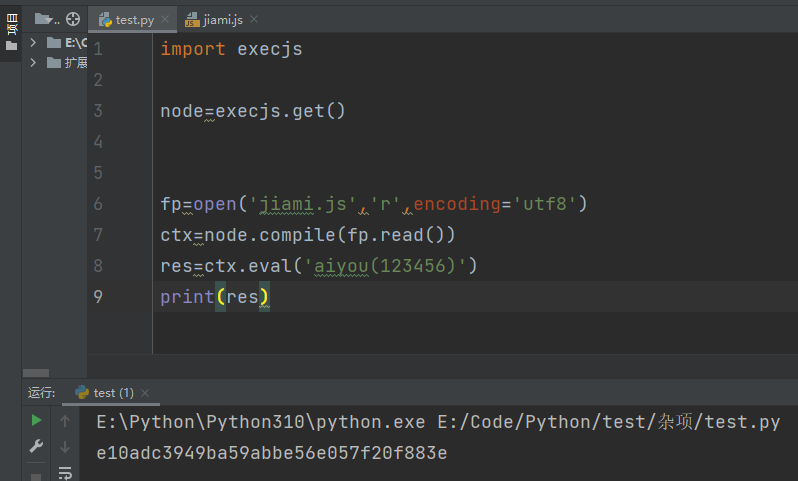

十三、Python代码实现

1、将该JS代码复制jiami.js文件

function getpwd(pwd) {return pwd;

}function l(e, t) {var n = (65535 & e) + (65535 & t);return (e >> 16) + (t >> 16) + (n >> 16) << 16 | 65535 & n}function a(e, t, n, o, r, i) {return l((t = l(l(t, e), l(o, i))) << r | t >>> 32 - r, n)}function p(e, t, n, o, r, i, s) {return a(t & n | ~t & o, e, t, r, i, s)}function f(e, t, n, o, r, i, s) {return a(t & o | n & ~o, e, t, r, i, s)}function m(e, t, n, o, r, i, s) {return a(t ^ n ^ o, e, t, r, i, s)}function g(e, t, n, o, r, i, s) {return a(n ^ (t | ~o), e, t, r, i, s)}function s(e, t) {e[t >> 5] |= 128 << t % 32,e[14 + (t + 64 >>> 9 << 4)] = t;for (var n, o, r, d, i = 1732584193, s = -271733879, a = -1732584194, c = 271733878, u = 0; u < e.length; u += 16)i = p(n = i, o = s, r = a, d = c, e[u], 7, -680876936),c = p(c, i, s, a, e[u + 1], 12, -389564586),a = p(a, c, i, s, e[u + 2], 17, 606105819),s = p(s, a, c, i, e[u + 3], 22, -1044525330),i = p(i, s, a, c, e[u + 4], 7, -176418897),c = p(c, i, s, a, e[u + 5], 12, 1200080426),a = p(a, c, i, s, e[u + 6], 17, -1473231341),s = p(s, a, c, i, e[u + 7], 22, -45705983),i = p(i, s, a, c, e[u + 8], 7, 1770035416),c = p(c, i, s, a, e[u + 9], 12, -1958414417),a = p(a, c, i, s, e[u + 10], 17, -42063),s = p(s, a, c, i, e[u + 11], 22, -1990404162),i = p(i, s, a, c, e[u + 12], 7, 1804603682),c = p(c, i, s, a, e[u + 13], 12, -40341101),a = p(a, c, i, s, e[u + 14], 17, -1502002290),i = f(i, s = p(s, a, c, i, e[u + 15], 22, 1236535329), a, c, e[u + 1], 5, -165796510),c = f(c, i, s, a, e[u + 6], 9, -1069501632),a = f(a, c, i, s, e[u + 11], 14, 643717713),s = f(s, a, c, i, e[u], 20, -373897302),i = f(i, s, a, c, e[u + 5], 5, -701558691),c = f(c, i, s, a, e[u + 10], 9, 38016083),a = f(a, c, i, s, e[u + 15], 14, -660478335),s = f(s, a, c, i, e[u + 4], 20, -405537848),i = f(i, s, a, c, e[u + 9], 5, 568446438),c = f(c, i, s, a, e[u + 14], 9, -1019803690),a = f(a, c, i, s, e[u + 3], 14, -187363961),s = f(s, a, c, i, e[u + 8], 20, 1163531501),i = f(i, s, a, c, e[u + 13], 5, -1444681467),c = f(c, i, s, a, e[u + 2], 9, -51403784),a = f(a, c, i, s, e[u + 7], 14, 1735328473),i = m(i, s = f(s, a, c, i, e[u + 12], 20, -1926607734), a, c, e[u + 5], 4, -378558),c = m(c, i, s, a, e[u + 8], 11, -2022574463),a = m(a, c, i, s, e[u + 11], 16, 1839030562),s = m(s, a, c, i, e[u + 14], 23, -35309556),i = m(i, s, a, c, e[u + 1], 4, -1530992060),c = m(c, i, s, a, e[u + 4], 11, 1272893353),a = m(a, c, i, s, e[u + 7], 16, -155497632),s = m(s, a, c, i, e[u + 10], 23, -1094730640),i = m(i, s, a, c, e[u + 13], 4, 681279174),c = m(c, i, s, a, e[u], 11, -358537222),a = m(a, c, i, s, e[u + 3], 16, -722521979),s = m(s, a, c, i, e[u + 6], 23, 76029189),i = m(i, s, a, c, e[u + 9], 4, -640364487),c = m(c, i, s, a, e[u + 12], 11, -421815835),a = m(a, c, i, s, e[u + 15], 16, 530742520),i = g(i, s = m(s, a, c, i, e[u + 2], 23, -995338651), a, c, e[u], 6, -198630844),c = g(c, i, s, a, e[u + 7], 10, 1126891415),a = g(a, c, i, s, e[u + 14], 15, -1416354905),s = g(s, a, c, i, e[u + 5], 21, -57434055),i = g(i, s, a, c, e[u + 12], 6, 1700485571),c = g(c, i, s, a, e[u + 3], 10, -1894986606),a = g(a, c, i, s, e[u + 10], 15, -1051523),s = g(s, a, c, i, e[u + 1], 21, -2054922799),i = g(i, s, a, c, e[u + 8], 6, 1873313359),c = g(c, i, s, a, e[u + 15], 10, -30611744),a = g(a, c, i, s, e[u + 6], 15, -1560198380),s = g(s, a, c, i, e[u + 13], 21, 1309151649),i = g(i, s, a, c, e[u + 4], 6, -145523070),c = g(c, i, s, a, e[u + 11], 10, -1120210379),a = g(a, c, i, s, e[u + 2], 15, 718787259),s = g(s, a, c, i, e[u + 9], 21, -343485551),i = l(i, n),s = l(s, o),a = l(a, r),c = l(c, d);return [i, s, a, c]}function c(e) {for (var t = "", n = 0; n < 32 * e.length; n += 8)t += String.fromCharCode(e[n >> 5] >>> n % 32 & 255);return t}function u(e) {var t, n = [];for (n[(e.length >> 2) - 1] = void 0,t = 0; t < n.length; t += 1)n[t] = 0;for (t = 0; t < 8 * e.length; t += 8)n[t >> 5] |= (255 & e.charCodeAt(t / 8)) << t % 32;return n}function o(e) {for (var t, n = "0123456789abcdef", o = "", r = 0; r < e.length; r += 1)t = e.charCodeAt(r),o += n.charAt(t >>> 4 & 15) + n.charAt(15 & t);return o}function d(e) {return unescape(encodeURIComponent(e))}function r(e) {return c(s(u(e = d(e)), 8 * e.length))}function i(e, t) {var n, e = d(e), t = d(t), o = u(e), r = [], i = [];for (r[15] = i[15] = void 0,16 < o.length && (o = s(o, 8 * e.length)),n = 0; n < 16; n += 1)r[n] = 909522486 ^ o[n],i[n] = 1549556828 ^ o[n];return e = s(r.concat(u(t)), 512 + 8 * t.length),c(s(i.concat(e), 640))}function aiyou(e, t, n) {return t ? n ? i(t, e) : o(i(t, e)) : n ? r(e) : o(r(e))}2、python调用js代码

相关文章:

JS逆向 -- 某平台登录加密分析

一、打开网站,使用账号密码登录 账号:aiyou123.com 密码:123456 二、通过F12抓包,抓到如下数据,发现密码加密了 三、加密结果是32位,首先考虑是md5加密。 四、全局搜索pwd,点击右上角…...

一分钟快速实现Flask框架的蓝图和视图

一分钟快速实现Flask框架的蓝图和视图 Flask是一个轻量级的Web应用框架,非常适合快速开发小型的Web应用。Flask框架使用蓝图(Blueprint)和视图(View)的概念来组织应用程序的代码。在本文中,我们将介绍如何…...

Mysql 约束练习【第13章_约束】

#第13章_约束 /* 基础知识 1.1 为什么需要约束? 为了保证数据的完整性! 1.2 什么叫约束?对表中字段的限制。 1.3 约束的分类: 角度1:约束的字段的个数 单列约束 vs 多列约束 角度2:约束的作用范围 列…...

java调用cmd命令

1.首先,我们需要了解一下 java是如何调用 cmd的: 6.在实际的开发中,我们有可能会遇到 java调用 cmd命令的情况: 7.对于一些特定的环境下,例如在嵌入式系统中,那么我们可以使用下面这种方式来调用 cmd命令&a…...

Qt音视频开发36-超时检测和自动重连的设计

一、前言 如果网络环境正常设备正常,视频监控系统一般都是按照正常运行下去,不会出现什么问题,但是实际情况会很不同,奇奇怪怪七七八八的问题都会出现,就比如网络出了问题都有很多情况(交换机故障、网线故障、带宽故障等),所以监控系统在运行过程中,还得做超时检测,…...

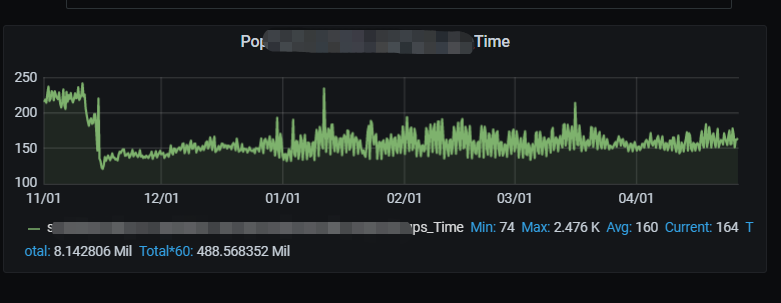

Reactor 第九篇 WebFlux重构个人中心,效果显著

1 重构背景 原有的开发人员早已离职,代码细节没人知道,经过了一段时间的维护,发现有以下问题: 个人中心系统的特征就是组装各个业务的接口,输出个人中心业务需要的数据,整个系统调用了几十个第三方业务线的…...

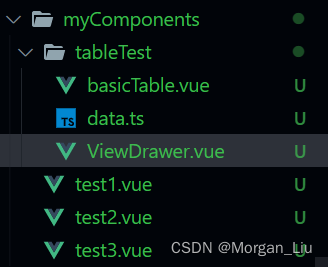

Vben Admin 自学记录 —— Drawer组件的基本使用及练习(持续更新中...)

Drawer 抽屉组件 对 antv 的 drawer 组件进行封装,扩展拖拽,全屏,自适应高度等功能。 Drawer相关使用及概念 练习 —— 在之前table基础上,添加查看功能,点击查看按钮,弹出抽屉显示单条表格数据…...

Android 9.0 根据包名默认授予app悬浮窗权限

1.概述 在9.0的设备开发中,对于在app中授予悬浮窗权限,也是通常用的功能,但在设备产品中预制app,需求要求默认授予悬浮窗权限, 就不需要在app中动态申请悬浮窗权限了,所以就来分析下这个实现这个功能 2.根据包名默认授予app悬浮窗权限的核心类 packages\apps\Settings\s…...

)

Swift中Data,String,[UInt8]的相互转换(6种互相转换)

var dataData() var array[UInt8]() var str"" //Data[UInt8] data.append(10) array[UInt8](data) print(array)//[10] //[UInt8]转Data array[1,2,3,4,5] dataData(array) print(data.count)//5 //Data转String data.removeAll() data.append(contentsOf:[0x31,…...

【微软Bing王炸更新】无需等待,人人可用,答案图文并茂,太牛了

🚀 AI破局先行者 🚀 🌲 AI工具、AI绘图、AI专栏 🍀 🌲 如果你想学到最前沿、最火爆的技术,赶快加入吧✨ 🌲 作者简介:硕风和炜,CSDN-Java领域优质创作者🏆&am…...

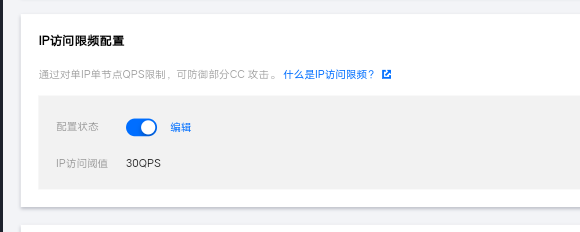

腾讯云的cdn怎么配置|腾讯云CDN配置教程

众所周知,WordPress系统不挂加速或者是服务器不好速度贼慢,所以要想办法解决访问速度的问题,经过我不断的研究腾讯云的CDN,因为我用的是zibll子比主题,不懂的就挂会导致无法使用第三方登录,因为有缓存导致一直不回调一直卡在那个登录界面和支付没反应要么出现二维码,要么…...

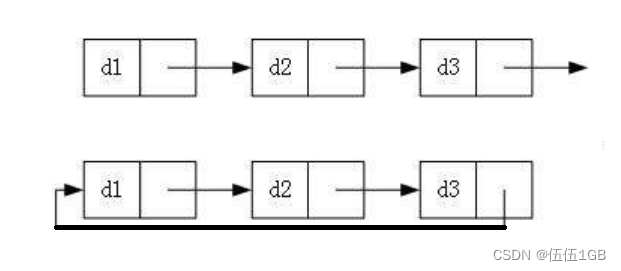

数据结构入门-顺序表链表

线性表 线性表(linear list)是n个具有相同特性的数据元素的有限序列。线性表是一种实际中广泛使用多个数据结构,常见的线性表:顺序表、链表、栈、队列、字符串... 线性表在逻辑上是线性结构,也就说是连续的一条直线。…...

【AWS入门】AWS Lamda

目录 创建一个Lamda函数用Lamda函数控制启停EC2实例创建一台EC2实例创建角色创建lamda函数 使用Amazon EventBridge计划启停实例创建EventBridge 用户往S3存储桶上传图片文件,触发Lambda函数,将图片压缩并上传至另一个存储桶创建两个存储桶通过Cloudform…...

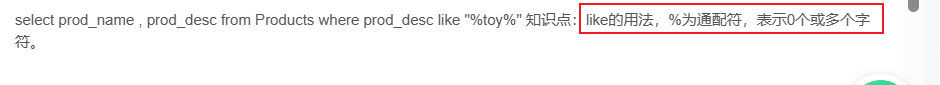

牛客刷SQL题Day5

SQL69 返回产品并且按照价格排序 select prod_name , prod_price from Products where prod_price between 3 and 6 select prod_name , prod_price from Products where 6>prod_price and prod_price >3 踩坑1: between......and.......包括边界。 踩坑2&am…...

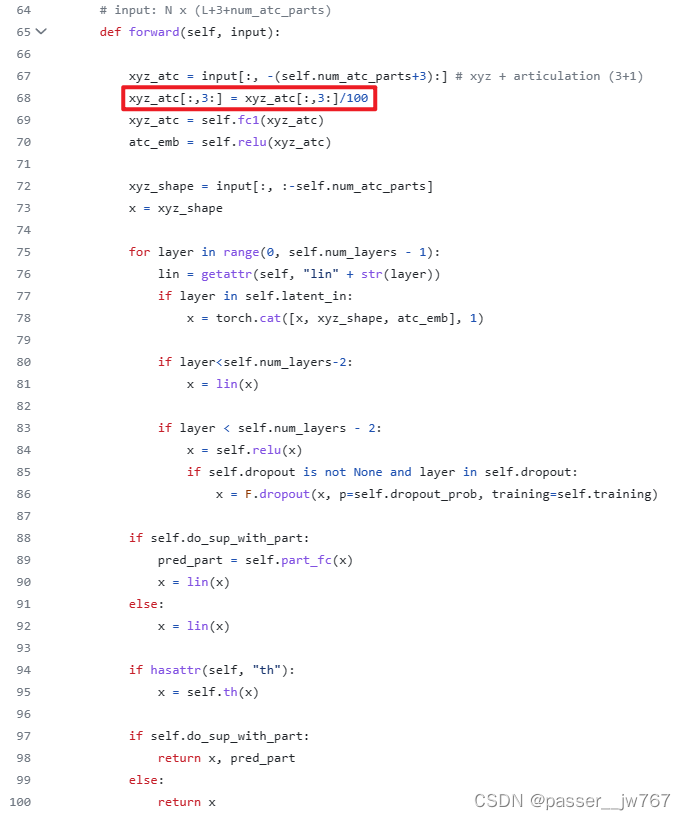

【Errors】【计算机图形学】A-SDF复现的一点纠正记录

ICCV 2021的工作A-SDF,在跑的过程中可能是一些版我Run了这篇工作代码的Reconstruction,然后出现了一点小小的错误,记录如下。 问题一:对数据做直接修改导致出错(可能是不同的pytorch版本导致的?) 错误描述…...

Dockerfile创建镜像文件

Dockerfile Docker镜像原理 Linux文件系统有bootfs和rootfs两部分组成 Docker镜像由特殊文件系统叠加 最底端bootfs,使用宿主机bootfs 第二次时rootfs,被称为基础镜像 向上可以叠加其他镜像文件 同一文件系统能将多层整合成一层,隐藏了多层存在 镜像可以放置…...

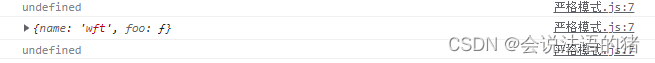

javascript中的严格模式

认识严格模式: 在ECMAScript5标准中,JavaScript提出了严格模式的概念(Strict Mode): 严格模式很好理解,是一种具有限制性的JavaScript模式,从而是代码隐式的脱离了“懒散(sloppy)模…...

(二)【平衡小车制作】电机驱动(超详解)

一、硬件设计 1.直流减速电机 直流减速电机,即齿轮减速电机,是在普通直流电机的基础上,加上配套齿轮减速箱。齿轮减速箱的作用是,提供较低的转速,较大的力矩。 简单的来说,STM32分配两个IO口给一个…...

快速了解车联网V2X通信

自动驾驶拥有极其巨大的潜力,有可能改变我们的出行方式。它不仅有望永远改变车辆的设计和制造,还会永远改变汽车的所有权乃至整个交通运输业务。要实现全自动驾驶的目标,开发人员需要开发极为复杂的软件,软件中融入的人工智能(AI)…...

「Codeforces」D. Infinite Set

D. Infinite Set https://codeforces.com/contest/1635/problem/D 题目描述 你有一个由不同正整数组成的数组和一个无限集 S,现在你需要往集合 S 中塞入所有符合 x x x 条件的数。 x x x 的条件(满足其中任意一个即可): x a i …...

AI绘画工作流自动化:从NovelAI到Pixiv的Semi-Auto工具实战

1. 项目概述:从手动到自动,解放AI绘画生产力的桌面利器如果你和我一样,是个深度沉迷于AI绘画的创作者,那你一定经历过这样的痛苦:在NovelAI的WebUI里,吭哧吭哧地调好一组参数,生成一张图&#x…...

face-recognition.js 模型训练与保存:构建可复用的人脸识别系统

face-recognition.js 模型训练与保存:构建可复用的人脸识别系统 【免费下载链接】face-recognition.js Simple Node.js package for robust face detection and face recognition. JavaScript and TypeScript API. 项目地址: https://gitcode.com/gh_mirrors/fa/f…...

SharpKeys:免费Windows键盘重映射终极解决方案

SharpKeys:免费Windows键盘重映射终极解决方案 【免费下载链接】sharpkeys SharpKeys is a utility that manages a Registry key that allows Windows to remap one key to any other key. 项目地址: https://gitcode.com/gh_mirrors/sh/sharpkeys SharpKey…...

ACL 2026 | 未见伪造也能识别:「证链侦探」破解“泛化失灵”困局

AI 生成图像、AI 编造文本、图文协同伪造……今天的多模态虚假内容,已经越来越复杂。面对训练中没见过的新新闻域、新操纵方式、新组合套路,很多现有鉴伪模型往往就开始“掉链子”。问题的关键不只是伪造更多了,而是模型学到的东西太像“背答…...

芯片低功耗设计:从动态/静态功耗原理到DVFS与电源门控实战

1. 从“功耗”到“能效”:一个芯片工程师的视角在半导体行业摸爬滚打了十几年,我越来越深刻地体会到,芯片设计早已不是单纯追求性能的“百米冲刺”,而是一场关于“能效”的马拉松。性能决定了你的芯片能跑多快,而功耗则…...

crawdad-openclaw:构建高韧性智能爬虫的模块化框架实战

1. 项目概述:一个为数据抓取而生的开源“机械爪”如果你和我一样,在数据工程或网络爬虫领域摸爬滚打过几年,那你一定经历过这样的时刻:面对一个结构复杂、反爬机制严密的网站,你精心编写的爬虫脚本在运行了几个小时后&…...

5分钟解决Windows热键冲突:Hotkey Detective完全指南

5分钟解决Windows热键冲突:Hotkey Detective完全指南 【免费下载链接】hotkey-detective A small program for investigating stolen key combinations under Windows 7 and later. 项目地址: https://gitcode.com/gh_mirrors/ho/hotkey-detective 你是否曾经…...

CoPaw智能体工厂:基于三层策略与安全协议的自动化创建工具

1. 项目概述:一个为CoPaw智能体平台量身定制的“智能体工厂”如果你正在使用CoPaw(或者更广为人知的AgentScope)来构建和管理你的AI智能体,那么你肯定遇到过这样的场景:每次想创建一个新的智能体工作区(wor…...

OpenClaw工作空间管理工具:自动化文件治理与优化实践

1. 项目概述:一个专为OpenClaw设计的本地化工作空间管理工具如果你和我一样,深度使用过OpenClaw这套开源AI智能体框架,那你一定对那几个核心的Markdown配置文件又爱又恨。AGENTS.md里定义着你的数字员工,SOUL.md是它们的“灵魂”与…...

Ciao TLS证书监控:如何避免SSL证书过期导致的服务中断

Ciao TLS证书监控:如何避免SSL证书过期导致的服务中断 【免费下载链接】ciao HTTP checks & tests (private & public) monitoring - check the status of your URL 项目地址: https://gitcode.com/gh_mirrors/ci/ciao 在当今数字化时代,…...