RBF神经网络原理和matlab实现

1.案例背景

1.1 RBF神经网络概述

径向基函数(Radical Basis Function,RBF)是多维空间插值的传统技术,由Powell于1985年提出。1988年, Broomhead和 Lowe根据生物神经元具有局部响应这一特点,将 RBF引入神经网络设计中,产生了RBF神经网络。1989 年,Jackson论证了RBF 神经网络对非线性连续函数的一致逼近性能。

RBF神经网络属于前向神经网络类型,网络的结构与多层前向网络类似,是一种三层的前向网络。第一层为输入层,由信号源结点组成;第二层为隐藏层﹐隐藏层节点数视所描述问题的需要而定,隐藏层中神经元的变换函数即径向基函数是对中心点径向对称且衰减的非负非线性函数,该函数是局部响应函数,而以前的前向网络变换函数都是全局响应的函数;第三层为输出层,它对输入模式作出响应。

RBF网络的基本思想是:用RBF作为隐单元的“基”构成隐藏层空间,隐含层对输入矢量进行变换,将低维的模式输入数据变换到高维空间内,使得在低维空间内的线性不可分的问题在高维空间内线性可分。

RBF神经网络结构简单、训练简洁而且学习收敛速度快,能够逼近任意非线性函数,因此它已被广泛应用于时间序列分析、模式识别、非线性控制和图形处理等领域。

1.2 RBF神经网络结构模型

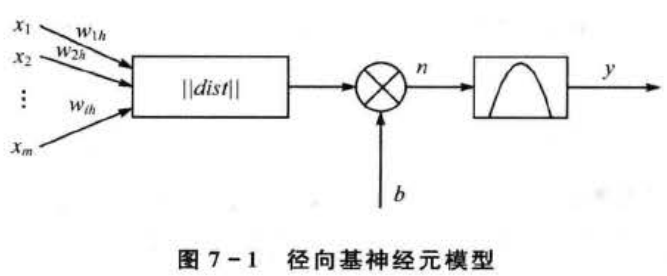

径向基神经网络的神经元模型如图7-1所示。径向基神经网络的节点激活函数采用径向基函数,通常定义为空间任一点到某一中心之间的欧式距离的单调函数。

由 图7-1所示的径向基神经元结构可以看出,径向基神经网络的激活函数是以输人向量和权值向量之间的距离||dist||作为自变量的。径向基神经网络的激活函数的一般表达式为

由 图7-1所示的径向基神经元结构可以看出,径向基神经网络的激活函数是以输人向量和权值向量之间的距离||dist||作为自变量的。径向基神经网络的激活函数的一般表达式为

随着权值和输入向量之间距离的减少,网络输出是递增的,当输入向量和权值向量一致时,神经元输出为1。图中的b为阈值,用于调整神经元的灵敏度。利用径向基神经元和线性神经元可以建立广义回归神经网络,此种神经网络适用于函数逼近方面的应用;径向基神经元和竞争神经元可以建立概率神经网络,此种神经网络适用于解决分类问题。

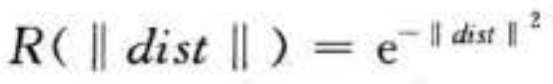

由输入层、隐藏层和输出层构成的一般径向基神经网络结构如图7-2所示。在 RBF 神经网络中,输入层仅仅起到传输信号的作用,与前面所讲述的神经网络相比较,输人层和隐含层之间可以看作连接权值为1的连接,输出层和隐含层所完成的任务是不同的,因而它们的学习策略也不相同。输出层是对线性权进行调整,采用的是线性优化策略,因而学习速度较快。而隐含层是对激活函数(格林函数或高斯函数,一般取高斯函数)的参数进行调整,采用的是非线性优化策略,因而学习速度较慢。

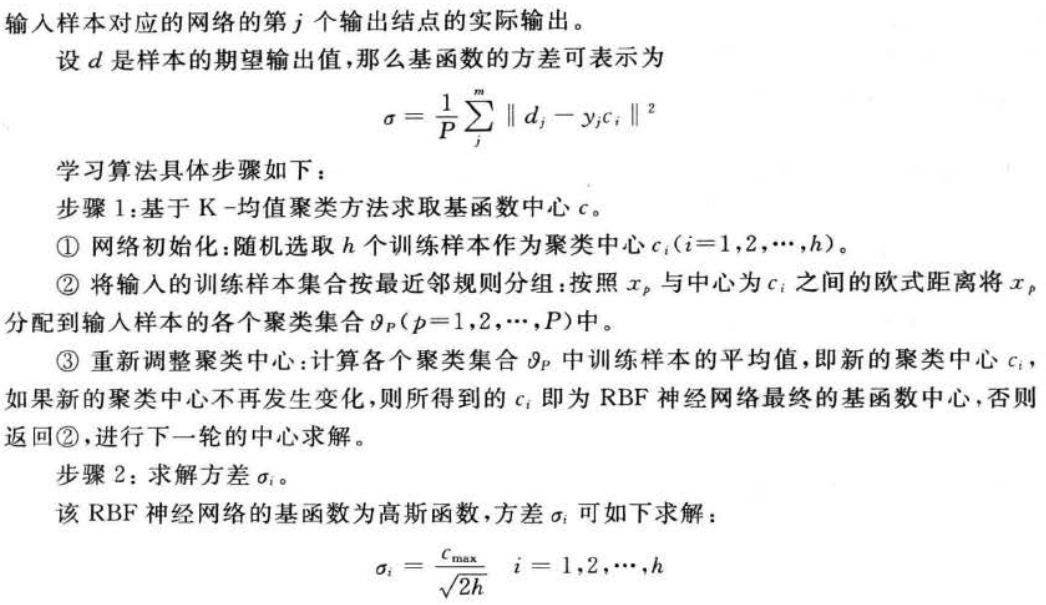

1.3 RBF神经网络的学习算法

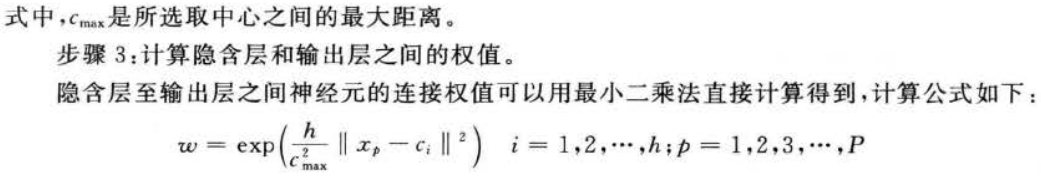

RBF神经网络学习算法需要求解的参数有3个:基函数的中心、方差以及隐含层到输出层的权值。根据径向基函数中心选取方法的不同,RBF 网络有多种学习方法,如随机选取中心法、自组织选取法、有监督选取中心法和正交最小二乘法等。下面将介绍自组织选取中心的RBF神经网络学习法。该方法由两个阶段组成;一是自组织学习阶段,此阶段为无导师学过程,求解隐含层基函数的中心与方差;二是有导师学习阶段,此阶段求解隐含层到输出层间的权值。

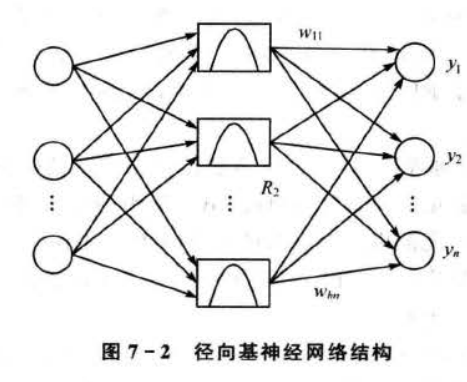

径向基神经网络中常用的径向基函数是高斯函数,因此径向基神经网络的激活函数可表示为

1.4曲线拟合相关背景

曲线拟合(curve fitting)是用连续曲线近似地刻画或比拟平面上离散点组所表示的坐标之间函数关系的一种数据处理方法,是用解析表达式逼近离散数据的一种方法。在科学实验或社会活动中,通过实验或观测得到量α与y的一组数据对(xi,yi)(i=1,2,…,m),其中x是彼此不同的。人们希望用一类与数据的背景材料规律相适应的解析表达式如y=f(z,c)来反映量x与y之间的依赖关系,即在一定意义下“最佳”地逼近或拟合已知数据。y=f(r,c)常被称作拟合模型,式中 c=(c1 ,c2…,cn)是一些待定参数。当c在f中线性出现时,此时称模型f为线性模型,否则称f为非线性模型。现在有许多衡量拟合优度的标准, 最常用的一种做法是选择参数c使得拟合模型与实际观测值在各点的残差(或离差)ek=yk- f(xk,c)

加权平方和达到最小,此时所求曲线称作仕加仪取小一水应入加太想阳立确定参数,从而求许多求解拟合曲线的成功方法,对于线性模型一般趣过建且N水胖月性组不明步参黝才得拟合曲线。至于非线性模型,则要借助求解非线性方程组或用最优化方法求得所需参数才能得到拟合曲线,有时也称之为非线性最小二乘拟合。

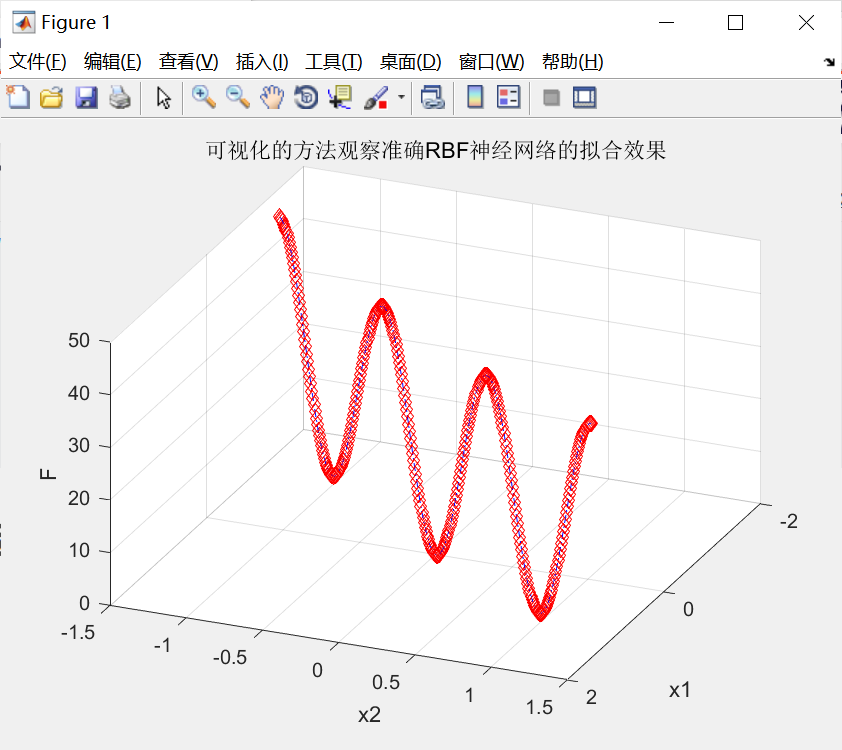

本例用RBF网络拟合未知函数,预先设定一个非线性函数,如式(7-1)所示,假定函数解析式不清楚的情况下,随机产生x1,x2和由这两个变量按式(7-1)得出的y。将x1,x2作RBF网络的输人数据,将y作为RBF 网络的输出数据,分别建立近似和精确RBF网络进行回归分析,并评价网络拟合效果。 在使用精确(exact)径向基网络来实现非线性函数的回归例子中,共产生了301个样本﹐全部作为网络的训练样本,使用图形可视化来观察拟合效果。

在使用精确(exact)径向基网络来实现非线性函数的回归例子中,共产生了301个样本﹐全部作为网络的训练样本,使用图形可视化来观察拟合效果。

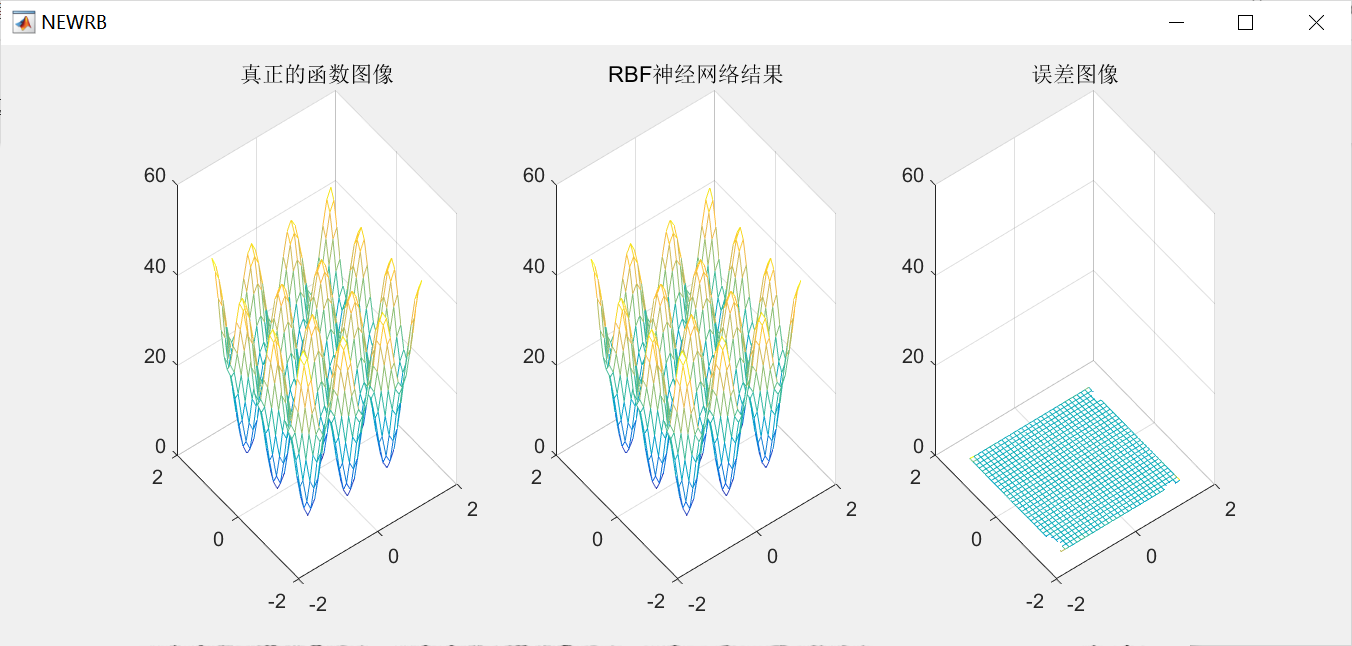

在使用近似(approximate)径向基网络对同一函数进行拟合的例子中,共产生了400个训练数据和961个验证数据,使用400个训练数据训练RBF网络后,使用训练好的网络来预测961个验证数据的结果,并通过可视化的方法观察RBF神经网络的拟合效果。

2 MATLAB 实现

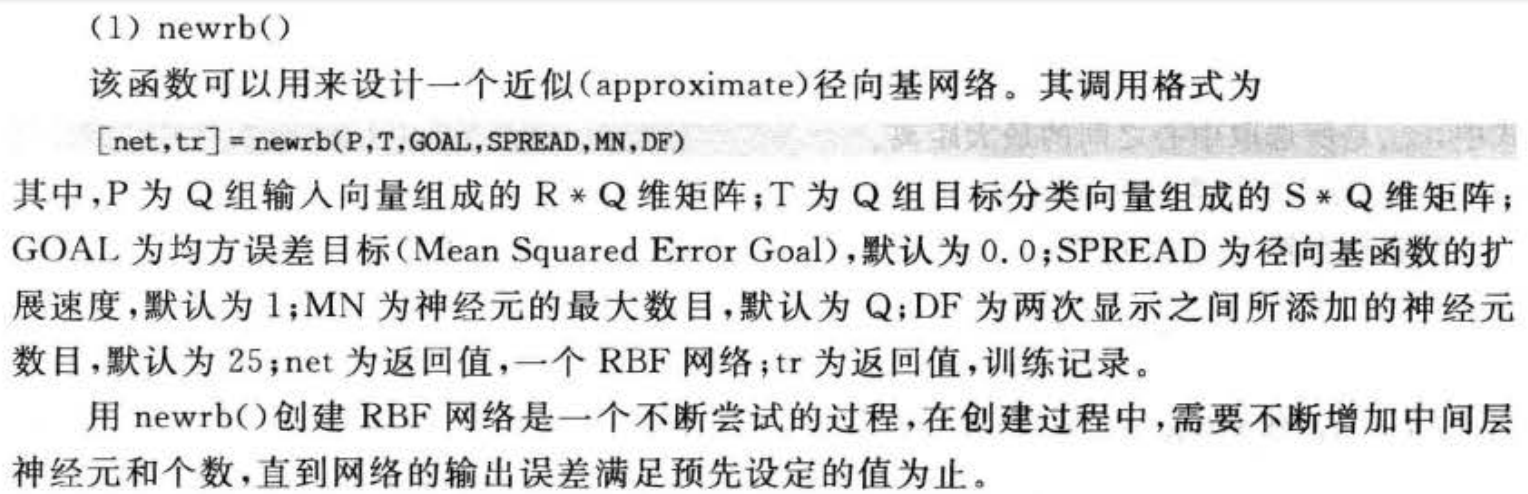

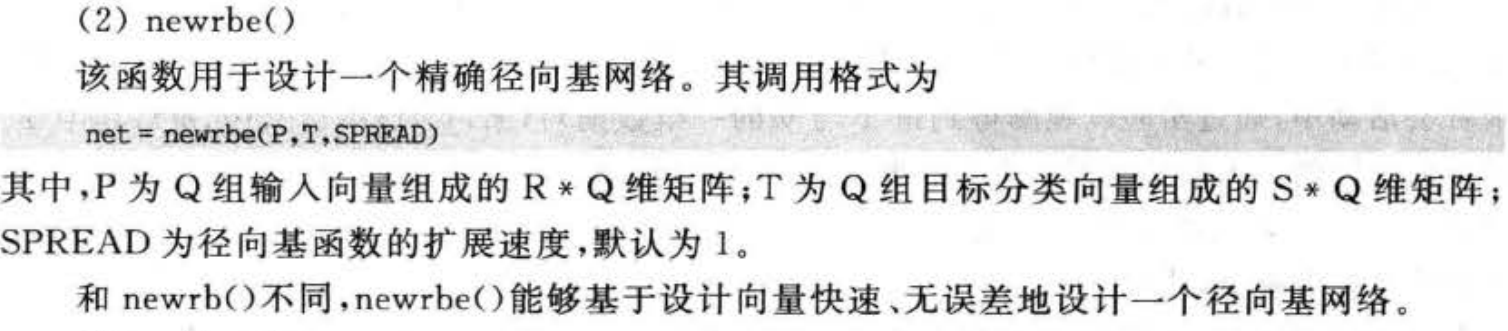

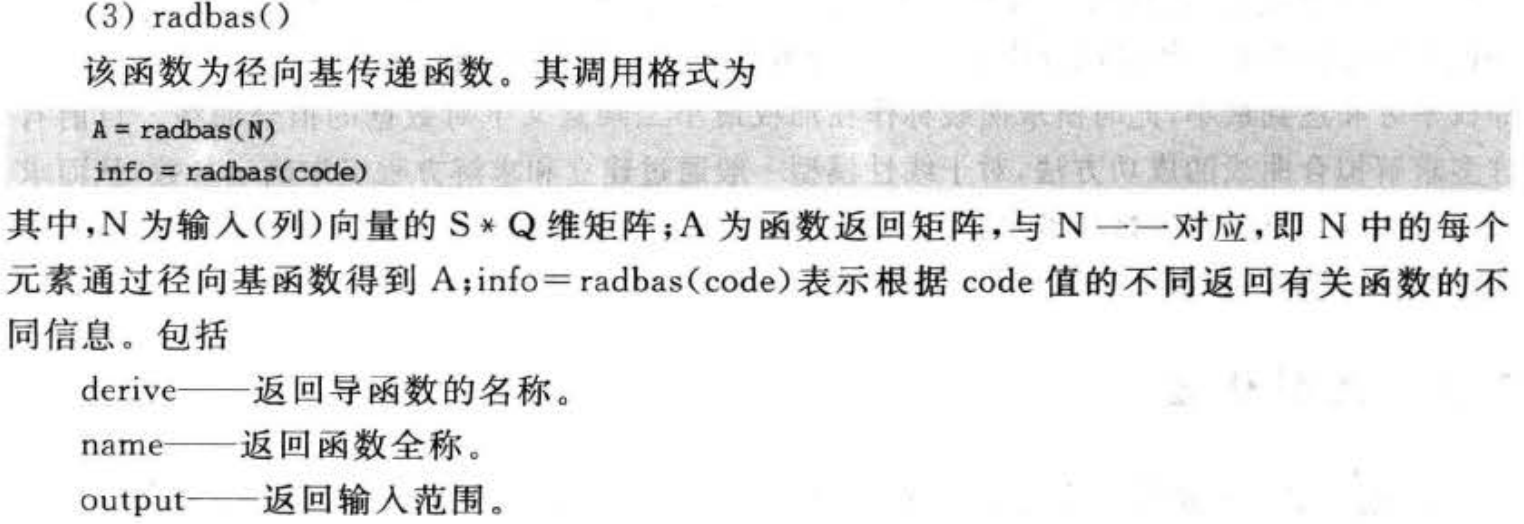

2.1 RBF网络的相关函数

2.2 matlab代码

1)严格(Exact)径向基网络来实现非线性的函数回归

%% Matlab神经网络43个案例分析%% 清空环境变量

clc

clear%% 产生输入 输出数据

% 设置步长

interval=0.01;% 产生x1 x2

x1=-1.5:interval:1.5;

x2=-1.5:interval:1.5;% 按照函数先求得相应的函数值,作为网络的输出。

F =20+x1.^2-10*cos(2*pi*x1)+x2.^2-10*cos(2*pi*x2); %% 网络建立和训练

% 网络建立 输入为[x1;x2],输出为F。Spread使用默认。

net=newrbe([x1;x2],F)%% 网络的效果验证% 我们将原数据回带,测试网络效果:

ty=sim(net,[x1;x2]);% 我们使用图像来看网络对非线性函数的拟合效果

figure

plot3(x1,x2,F,'rd');

hold on;

plot3(x1,x2,ty,'b-.');

view(113,36)

title('可视化的方法观察准确RBF神经网络的拟合效果')

xlabel('x1')

ylabel('x2')

zlabel('F')

grid on 2)RBF网络对同一函数拟合

%% Matlab神经网络43个案例分析

%% 清空环境变量

clc

clear

%% 产生训练样本(训练输入,训练输出)

% ld为样本例数

ld=400; % 产生2*ld的矩阵

x=rand(2,ld); % 将x转换到[-1.5 1.5]之间

x=(x-0.5)*1.5*2; % x的第一行为x1,第二行为x2.

x1=x(1,:);

x2=x(2,:);% 计算网络输出F值

F=20+x1.^2-10*cos(2*pi*x1)+x2.^2-10*cos(2*pi*x2);%% 建立RBF神经网络

% 采用approximate RBF神经网络。spread为默认值

net=newrb(x,F);%% 建立测试样本% generate the testing data

interval=0.1;

[i, j]=meshgrid(-1.5:interval:1.5);

row=size(i);

tx1=i(:);

tx1=tx1';

tx2=j(:);

tx2=tx2';

tx=[tx1;tx2];%% 使用建立的RBF网络进行模拟,得出网络输出

ty=sim(net,tx);%% 使用图像,画出3维图% 真正的函数图像

interval=0.1;

[x1, x2]=meshgrid(-1.5:interval:1.5);

F = 20+x1.^2-10*cos(2*pi*x1)+x2.^2-10*cos(2*pi*x2);

subplot(1,3,1)

mesh(x1,x2,F);

zlim([0,60])

title('真正的函数图像')% 网络得出的函数图像

v=reshape(ty,row);

subplot(1,3,2)

mesh(i,j,v);

zlim([0,60])

title('RBF神经网络结果')% 误差图像

subplot(1,3,3)

mesh(x1,x2,F-v);

zlim([0,60])

title('误差图像')set(gcf,'position',[300 ,250,900,400])3.运行结果分析

由图可知,神经网络的训练结果能较好逼近该非线性函数F,由误差图可知,神经网络的预测效果在数据边缘处的误差较大,在其他数值处的拟合效果很好。网络的输出和函数值之间的差值在隐藏层神经元的个数为100时已经接近于0,说明网络输出能非常好地逼近函数。

由图可知,神经网络的训练结果能较好逼近该非线性函数F,由误差图可知,神经网络的预测效果在数据边缘处的误差较大,在其他数值处的拟合效果很好。网络的输出和函数值之间的差值在隐藏层神经元的个数为100时已经接近于0,说明网络输出能非常好地逼近函数。

4案例扩展

4.1应用径向基神经网络需要注意的问题

尽管RBF 网络的输出是隐单元输出的线性加权和,并且网络学习速率快,但并不等于RBF神经网络就可以取代其他前馈网络。这是因为RBF网络很可能需要比BP神经网络多得多的隐含层神经元来达到预期的训练目标。BP网络采用sigmoid()函数,这样的神经元有很大的输出可见区域,而径向基网络使用的径向基函数﹐输人空间区域很小,这就不可避免地导致了在输人空间较大时,需要更多的径向基神经元。

4.2SPREAD对网络的影响

SPREAD为径向基函数的扩展系数﹐默认值为1.0。合理选择SPREAD是很重要的,其值应该足够大,使径向基神经元能够对输入向量所覆盖的区间都产生响应,但也不要求大到所有的径向基神经元都如此,只要部分径向基神经元能够对输入向量所覆盖的区间产生响应就足够了。SPREAD的值越大,其输出结果越光滑,但太大的SPREAD值会导致数值计算上的困难,若在设计网络时,出现“Rank deficient”警告,应考虑减小SPREAD 的值重新进行设计。因此,在网络设计的过程中,需要用不同的SPREAD值进行尝试,以确定一个最优值。

为了更严格地对数据进行拟合,最好使SPREAD的值小于输人向量之间的典型距离

相关文章:

RBF神经网络原理和matlab实现

1.案例背景 1.1 RBF神经网络概述 径向基函数(Radical Basis Function,RBF)是多维空间插值的传统技术,由Powell于1985年提出。1988年, Broomhead和 Lowe根据生物神经元具有局部响应这一特点,将 RBF引入神经网络设计中,产生了RBF神经网络。1989 年,Jackson论证了…...

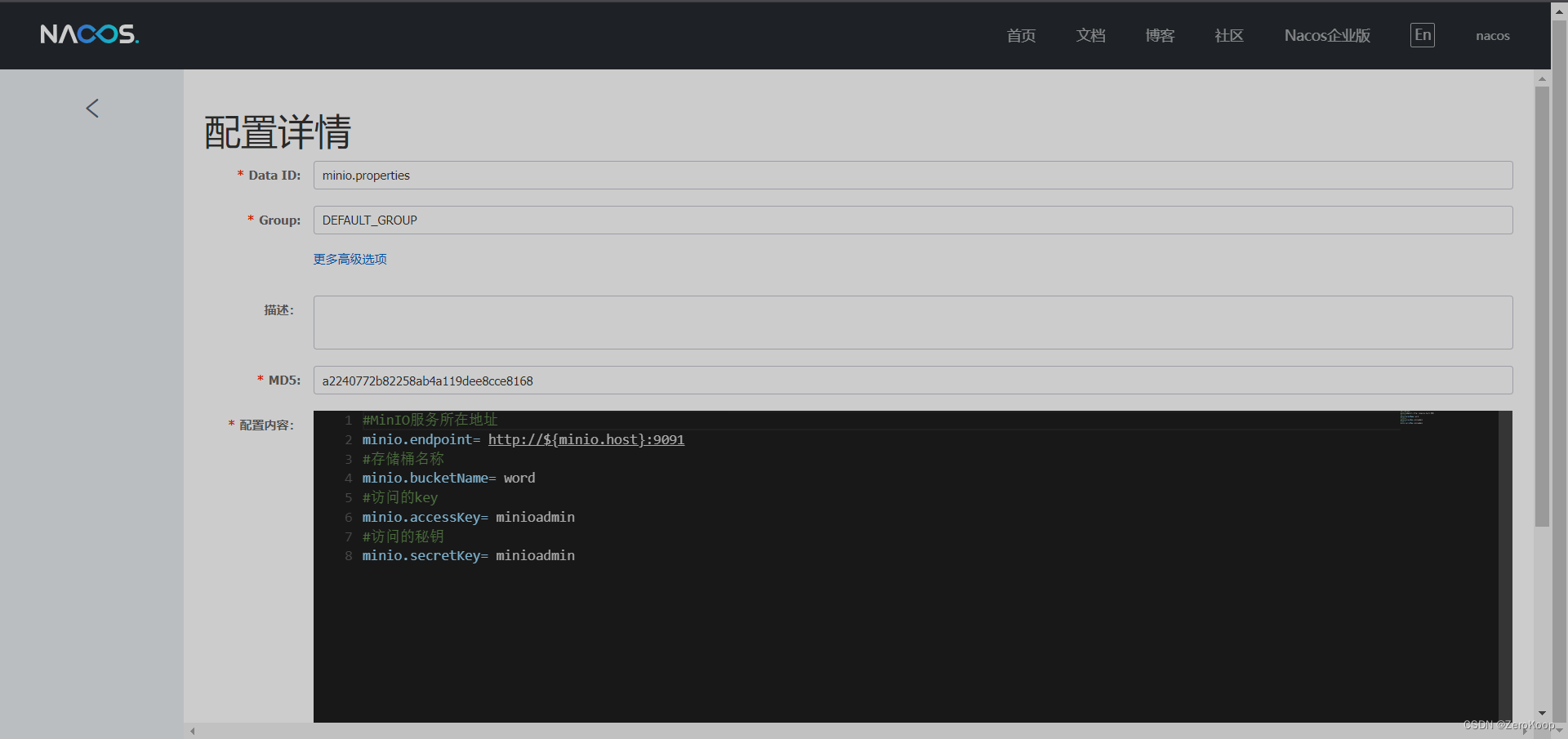

Nacos 抽取公共配置

文章目录 创建一个公共配置文件其他配置文件引用springboot配置文件 创建一个公共配置文件 其他配置文件引用 ${变量} springboot配置文件 spring:cloud:nacos:discovery:server-addr: current.ip:8848namespace: word_register_proconfig:server-addr: current.ip:8848auto-r…...

Promise、Async/Await 详解

一、什么是Promise Promise是抽象异步处理对象以及对其进行各种操作的组件。Promise本身是同步的立即执行函数解决异步回调的问题, 当调用 resolve 或 reject 回调函数进行处理的时候, 是异步操作, 会先执行.then/catch等,当主栈完成后&#…...

PoseiSwap:基于 Nautilus Chain ,构建全新价值体系

在 DeFi Summer 后,以太坊自身的弊端不断凸显,而以 Layer2 的方式为其扩容成为了行业很长一段时间的叙事方向之一。虽然以太坊已经顺利的从 PoW 的 1.0 迈向了 PoS 的 2.0 时代,但以太坊创始人 Vitalik Buterin 表示, Layer2 未来…...

uC-OS2 V2.93 STM32L476 移植:串口打印篇

前言 前几篇已经 通过 STM32CubeMX 搭建了 NUCLEO-L476RG 的 STM32L476RG 的 裸机工程,下载了 uC-OS2 V2.93 的源码,并把 uC-OS2 的源文件加入 Keil MDK5 工程,通过适配 Systick 系统定时器与 PendSV 实现任务调度,初步让 uC-OS2 …...

代码随想录算法训练营第四十六天| 139.单词拆分 背包问题总结

代码随想录算法训练营第四十六天| 139.单词拆分 背包问题总结 一、力扣139.单词拆分 题目链接: 思路:确定dp数组,dp[i]为true表示从0到i切分的字串都在字典中出现过。 确定递推公式,dp[i] 为true要求 s[j, i] 在字典中出现&…...

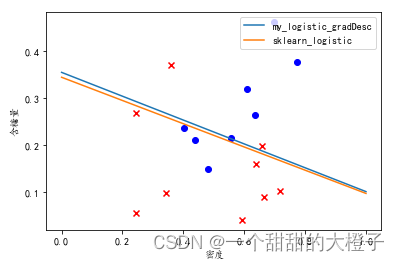

【机器学习】西瓜书习题3.3Python编程实现对数几率回归

参考代码 结合自己的理解,添加注释。 代码 导入相关的库 import numpy as np import pandas as pd import matplotlib from matplotlib import pyplot as plt from sklearn import linear_model导入数据,进行数据处理和特征工程 # 1.数据处理&#x…...

Blazor前后端框架Known-V1.2.9

V1.2.9 Known是基于C#和Blazor开发的前后端分离快速开发框架,开箱即用,跨平台,一处代码,多处运行。 Gitee: https://gitee.com/known/KnownGithub:https://github.com/known/Known 概述 基于C#和Blazor…...

【3D捏脸功能实现】

文章目录 一、技术方案介绍二、技术核心三、底层技术实现选型进行模型建模编写逻辑代码 四、功能落地五、总结 一、技术方案介绍 3D捏脸功能是一种利用3D技术实现用户自定义头像的功能。通常实现这种功能需要以下技术: 3D建模技术。通过3D建模技术可以创建一个可以…...

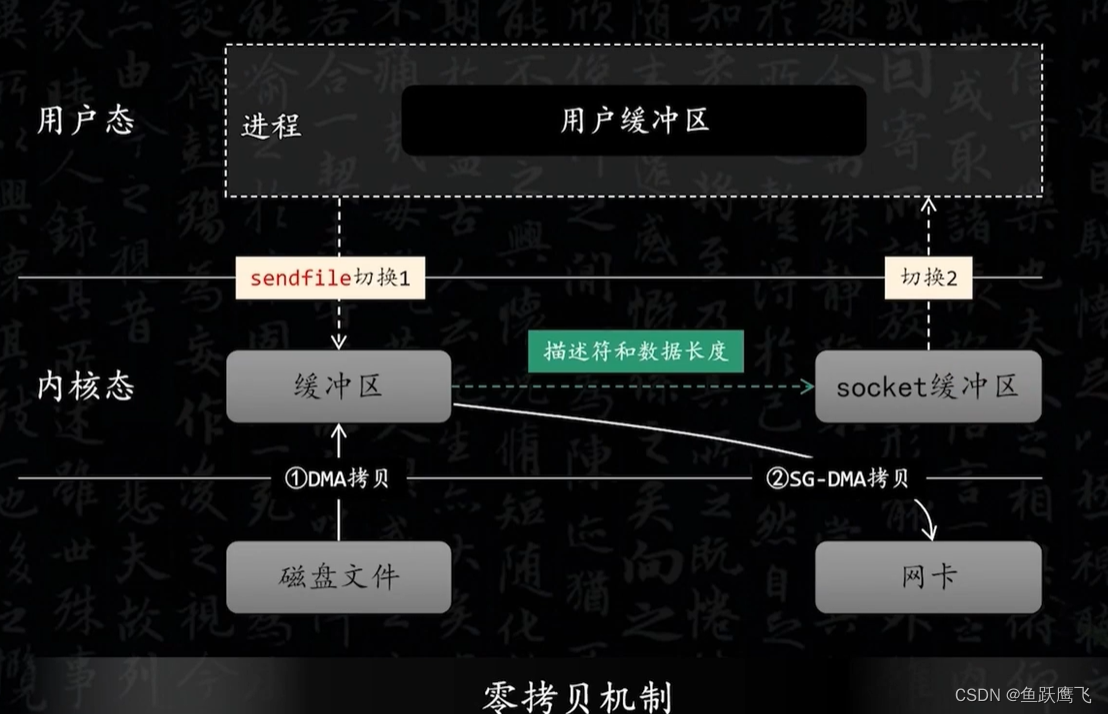

Kafka的零拷贝

传统的IO模型 如果要把磁盘中的某个文件发送到远程服务器需要经历以下几个步骤 (1) 从磁盘中读取文件的内容,然后拷贝到内核缓冲区 (2) CPU把内核缓冲区的数据赋值到用户空间的缓冲区 (3) 在用户程序中调用write方法,把用户缓冲区的数据拷贝到内核下面…...

如何使用Python进行数据分析?

Python是一个非常流行的编程语言,也是数据科学家和数据分析师最常用的语言之一。 Python的生态系统非常丰富,有很多强大的库和工具可以用来进行数据分析,如NumPy、Pandas、Matplotlib、SciPy等。 Python教程,8天python从入门到精…...

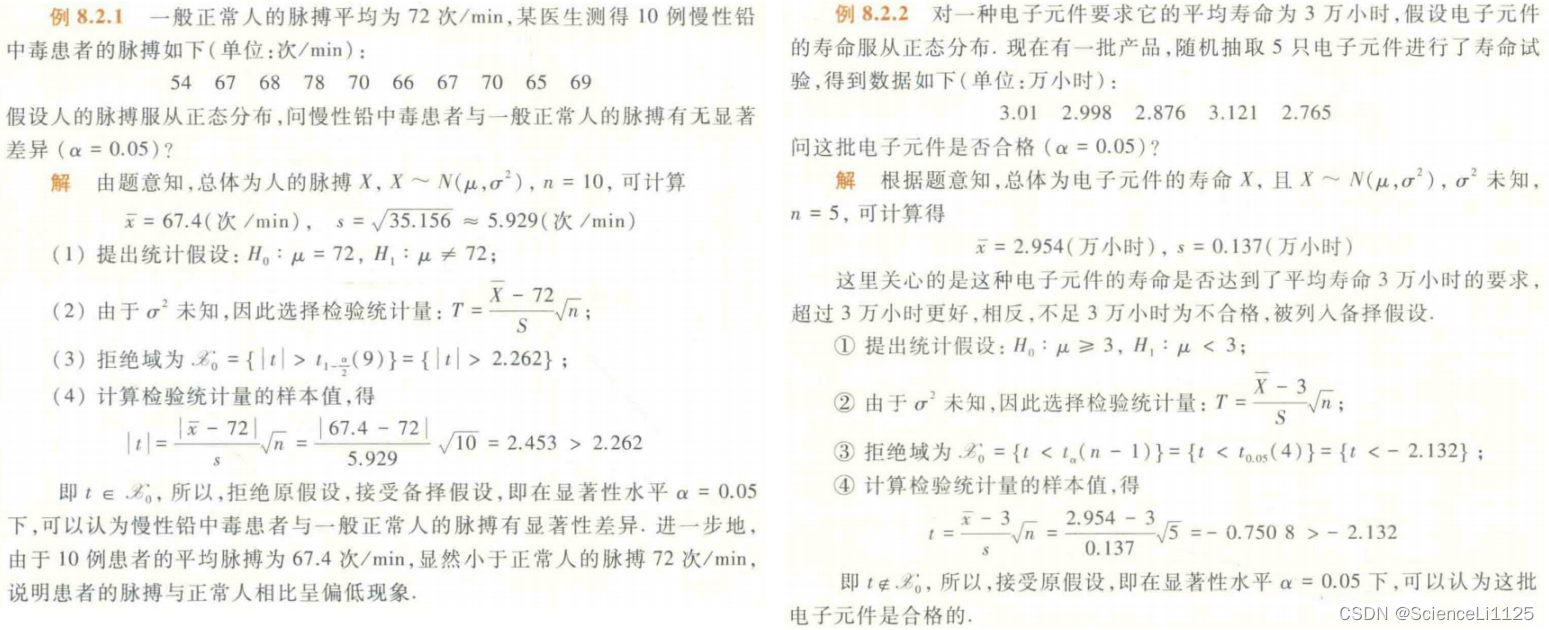

概率论与数理统计复习总结3

概率论与数理统计复习总结,仅供笔者复习使用,参考教材: 《概率论与数理统计》/ 荣腾中主编. — 第 2 版. 高等教育出版社《2024高途考研数学——概率基础精讲》王喆 概率论与数理统计实际上是两个互补的分支:概率论 在 已知随机…...

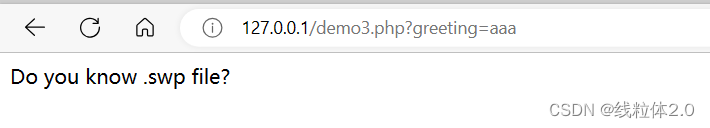

PHP正则绕过解析

正则绕过 正则表达式PHP正则回溯PHP中的NULL和false回溯案例案例1案例2 正则表达式 在正则中有许多特殊的字符,不能直接使用,需要使用转义符\。如:$,(,),*,,.,?,[,,^,{。 这里大家会有疑问:为啥小括号(),这个就需要两个来转义&a…...

Hive巡检脚本

Hive巡检脚本的示例: #!/bin/bash# 设置Hive连接信息 HIVE_HOST"your_hive_host" HIVE_PORT"your_hive_port" HIVE_USER"your_hive_username" HIVE_PASSWORD"your_hive_password"# 设置巡检结果输出文件路径 OUTPUT_FILE&…...

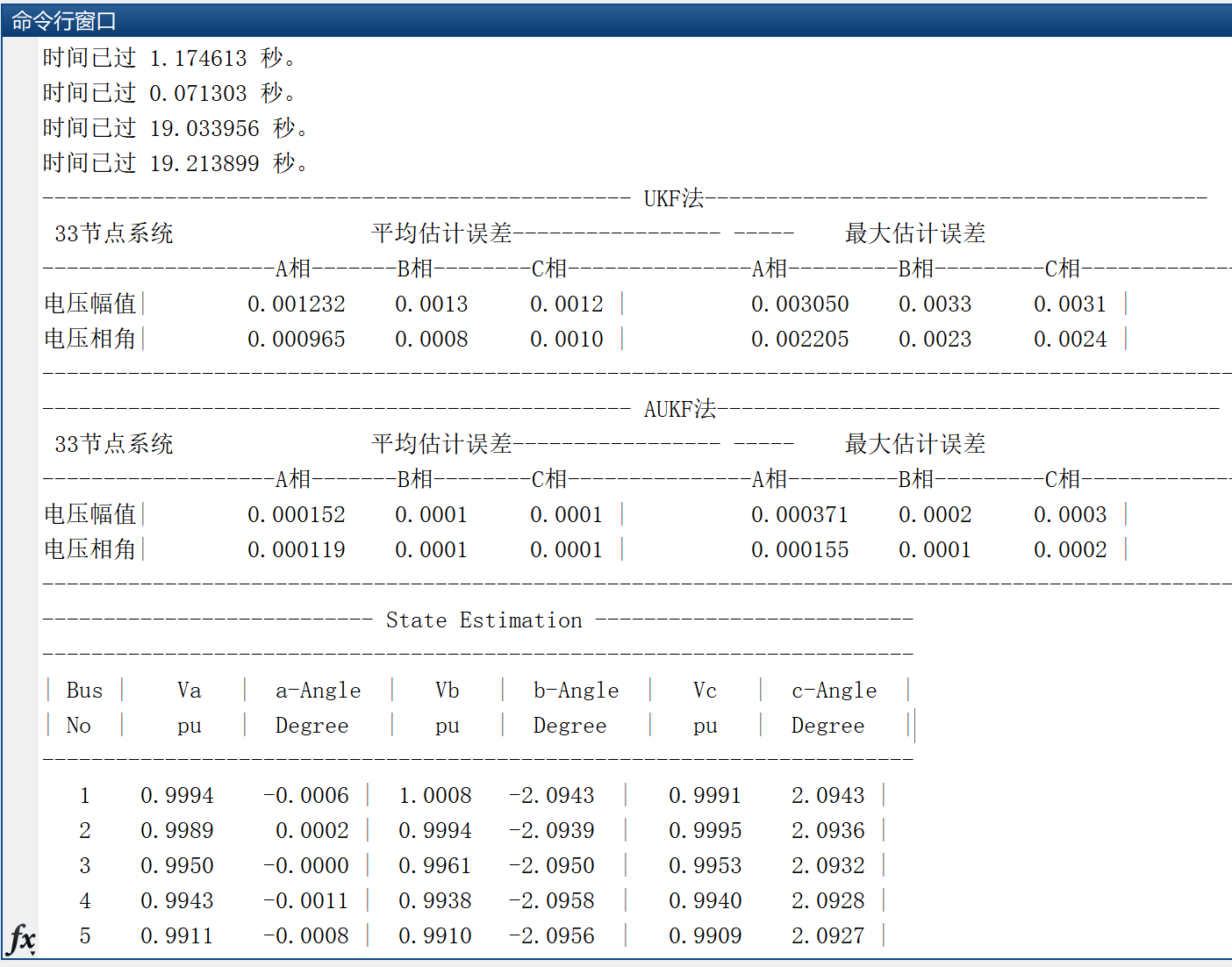

【状态估计】基于UKF法、AUKF法的电力系统三相状态估计研究(Matlab代码实现)

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 ⛳️座右铭&a…...

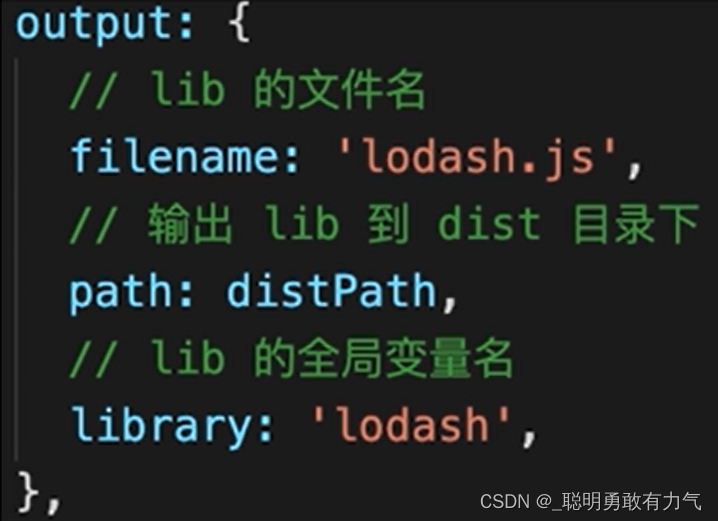

webpack复习

webpack webpack复习 webpack基本配置 拆分配置 - 公共配置 生产环境配置 开发环境配置 使用merge webpack-dev-server 启动本地服务 在公共中引入babel-loader处理es6 webpack高级配置 多入口文件 enty 入口为一个对象 里面的key为入口名 value为入口文件路径 例如 pa…...

开始学习 Kafka,一文掌握基本概念|Kafka 系列 一

如果你还不了解 Kafka,或者也打算深入探索、系统学习,那么欢迎有同样目标的小伙伴可以加群交流,让学习之路不再孤独。 一个人可能走的很快,但是一群人会走的更远。(后台回复:加群) 点击上方“后…...

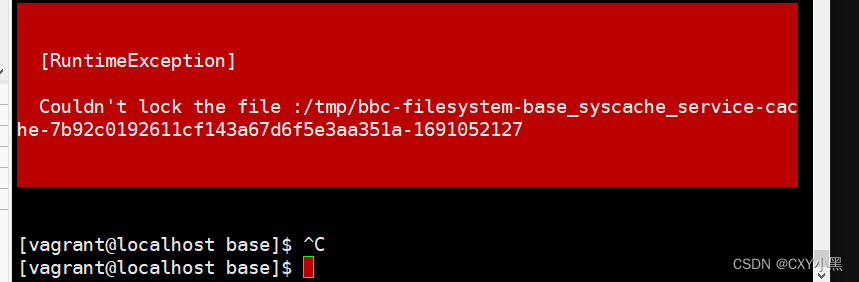

Couldn‘t lock the file :/tmp/bbc-filesystem-base_syscache_service

解决方案: 进去带这个目录,然后切换成root用户,将它删除...

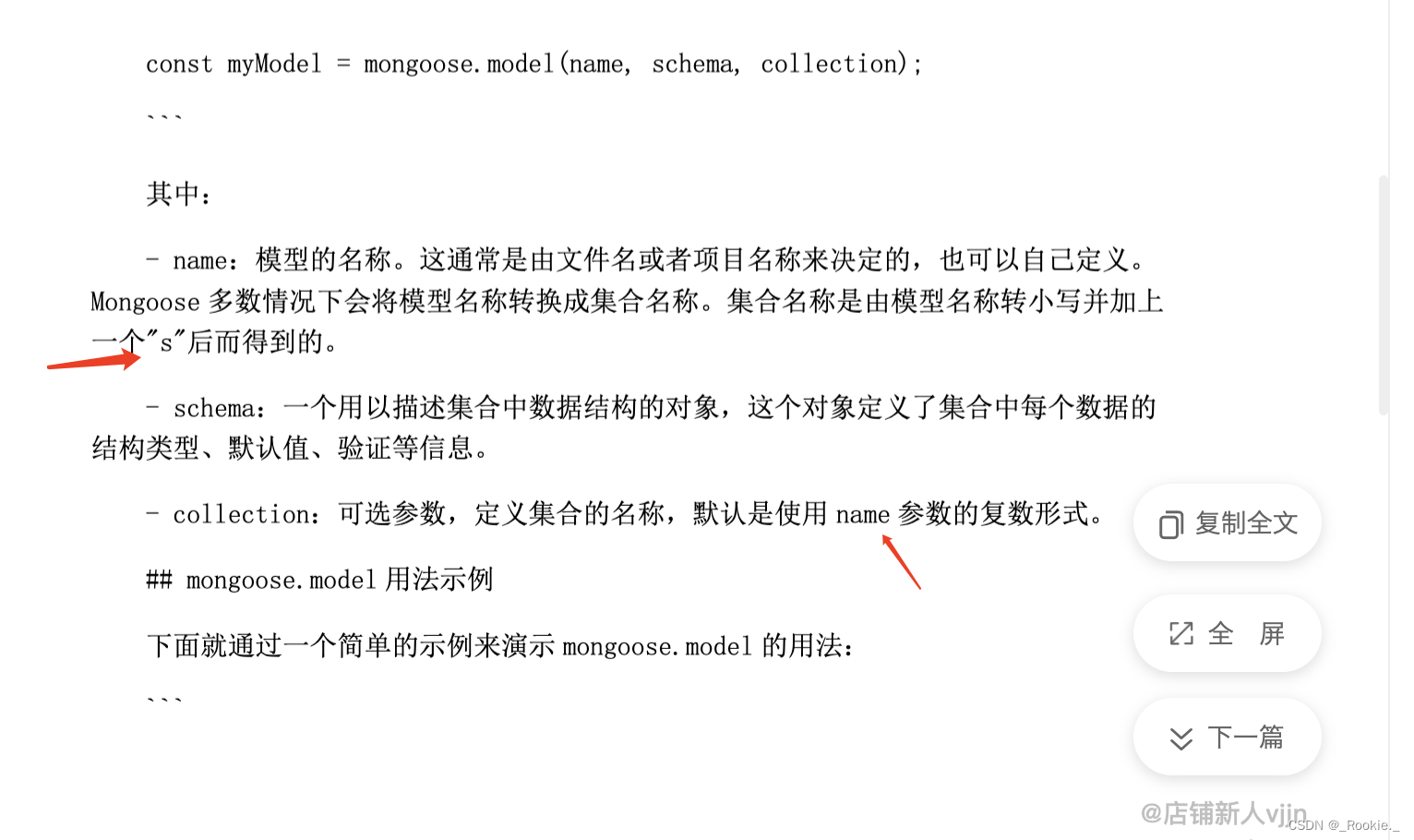

vscode 通过mongoose 连接mongodb atlas

了解mongodb 的项目结构 1.代表集群名称 > 2.代表数据库名称>3.代表每个 collection名称 三者范围为从大到小的关系 (一对多)。每个集群有不同的连接地址、用户信息(Database Access)、ip配置信息(Network Acce…...

记录 Vue3 + Ts 类型使用

阅读时长: 10 分钟 本文内容:记录在 Vue3 中使用 ts 时的各种写法. 类型大小写 vue3 ts 项目中,类型一会儿大写一会儿小写。 怎么区分与基础类型使用? String、string、Number、number、Boolean、boolean … 在 js 中, 以 string 与 String…...

Redis沙盒体验:在浏览器中零门槛掌握NoSQL核心技能

Redis沙盒体验:在浏览器中零门槛掌握NoSQL核心技能 【免费下载链接】try.redis A demonstration of the Redis database. 项目地址: https://gitcode.com/gh_mirrors/tr/try.redis 当你第一次听说Redis时,是否被那些晦涩的技术术语吓退࿱…...

PlayAI语音合成质量到底如何?12款竞品横向对比+5项MOS/LSD/STOI硬指标揭榜

更多请点击: https://kaifayun.com 第一章:PlayAI语音合成质量评测报告 PlayAI 是一款面向开发者与内容创作者的实时语音合成(TTS)服务,支持多语种、多音色及情感可控输出。本报告基于客观可复现的评测流程࿰…...

Taotoken如何帮助教育科技产品实现个性化学习辅导

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken如何帮助教育科技产品实现个性化学习辅导 1. 场景与挑战 教育科技公司在开发个性化学习助手时,常常面临一个核…...

告别鼠标点击,微博图片批量下载的轻松方案

告别鼠标点击,微博图片批量下载的轻松方案 【免费下载链接】weiboPicDownloader Download weibo images without logging-in 项目地址: https://gitcode.com/gh_mirrors/we/weiboPicDownloader 还记得那个周末的下午吗?你喜欢的博主发布了九宫格美…...

AhMyth位置跟踪:GPS定位与地理围栏技术深度解析

AhMyth位置跟踪:GPS定位与地理围栏技术深度解析 【免费下载链接】AhMyth Cross-Platform Android Remote Administration Tool | The only maintained version of AhMyth on github | A revival of the original repository at https://GitHub.com/AhMyth/AhMyth-An…...

如何快速定制Office界面:终极开源工具使用指南

如何快速定制Office界面:终极开源工具使用指南 【免费下载链接】office-ribbonx-editor An overhauled fork of the original Custom UI Editor for Microsoft Office, built with WPF 项目地址: https://gitcode.com/gh_mirrors/of/office-ribbonx-editor O…...

AutoPentest:面向红队的渗透测试决策引擎架构解析

1. 这不是又一个“自动化扫描器”,而是一套能替你做决策的渗透测试工作流引擎AutoPentest这个名字,第一眼容易让人联想到Nmap加个for循环、或者Burp Suite里点几下Intruder——但实际用过的人很快会意识到:它根本不在同一个维度上。我第一次在…...

Fiddler手机断网真相:TLS握手与证书固定的协议级拦截

1. 为什么Fiddler一开,手机就断网?这不是配置问题,是协议层的“信任危机”Fiddler抓包手机流量,本该是移动开发、测试、安全分析中最基础的操作之一。但几乎每个刚上手的人,都会在第二天早上发现:手机Wi-Fi…...

SafeExamBrowser安全绕过实战:虚拟机检测绕过与日志伪装技术架构深度解析

SafeExamBrowser安全绕过实战:虚拟机检测绕过与日志伪装技术架构深度解析 【免费下载链接】safe-exam-browser-bypass A VM and display detection bypass for SEB. 项目地址: https://gitcode.com/gh_mirrors/sa/safe-exam-browser-bypass SafeExamBrowser&…...

3步解决英雄联盟回放难题:ROFL-Player终极使用指南

3步解决英雄联盟回放难题:ROFL-Player终极使用指南 【免费下载链接】ROFL-Player (No longer supported) One stop shop utility for viewing League of Legends replays! 项目地址: https://gitcode.com/gh_mirrors/ro/ROFL-Player 你是否曾经遇到过这样的烦…...