诈骗分子投递“大闸蟹礼品卡”,快递公司如何使用技术手段提前安全预警?

目录

快递公司能不能提前识别?

如何通过技术有效识别

为即将带来的双十一提供安全预警

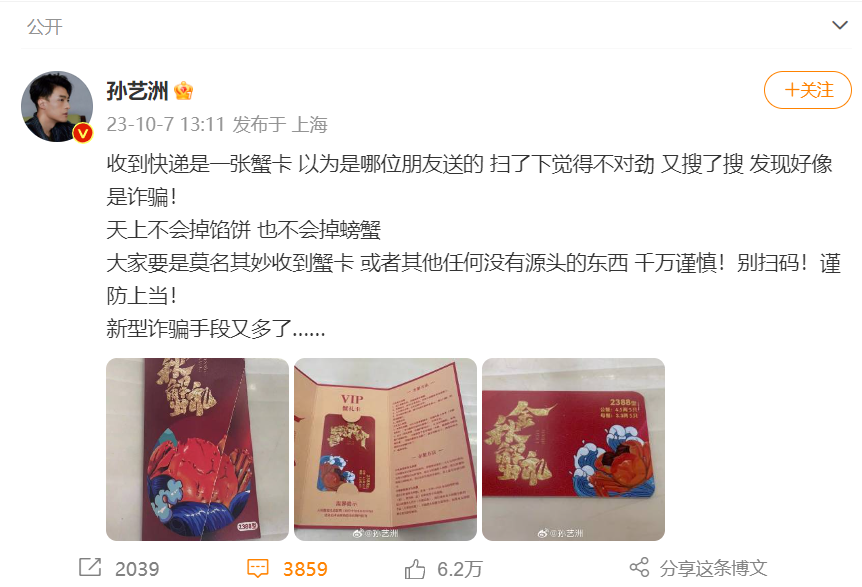

金秋十月,正是品尝螃蟹的季节。中秋国庆长假也免不了走亲访友,大闸蟹更是成了热门礼品。10月7日,演员孙艺洲发布微博称,“收到快递是一张蟹卡,以为是哪位朋友送的,扫了下觉得不对劲,又搜了搜,发现好像是诈骗!”

这几天,像孙艺洲这样莫名其妙收到一张类似快递的人不在少数。上海市民周女士收到一个不明快递,拨打快递单上的电话却无法接通,打开快递发现是一张大闸蟹兑换卡和一封自称某购物平台的致客户信,称为回馈用户随机赠送大闸蟹兑换卡,可以通过扫码提货。

周女士尝试扫码后,出现一个客服聊天窗口,向周女士索要电话和卡片照片后,便又发来一个新的二维码,让其重新扫码进群,并要求在进群后保持安静。有些莫名其妙的周女士,便询问对方何处得来自己个人信息,却被直接踢出群聊。这时,周女士再扫之前的二维码,则显示为“进群需验证”。

这些包装精美的蟹卡拆开后会有“扫码领取”的字样。扫码之后,大多数都是“入群再领礼品”“引导下载App”“做任务”之类的操作。有网友表示,自己微博和朋友圈有很多人都陆续中招了。

警方表示,这种“不明快递”实为新型诈骗方式,不法分子大范围投递大闸蟹兑换卡、湿巾、手机支架等,以领奖为由,引导受害人扫码进入钓鱼网站或社群,进而实施诈骗,消费者应提高警惕,切勿扫描不明包裹内的二维码卡片。

![]()

快递公司能不能提前识别?

这种新型诈骗方式越来越普遍,给受害者带来了财产损失和个人隐私泄露等不良后果。

由于快递寄送实施实名制,承运的快递需要开箱接受验视。实名寄件自然可以查出寄件人,理论上锁定了寄件人,就可以从其身上获取更多线索。在快递公司承运过程中,是否可以在发布源头有效识别呢?

某快递公司工作人员表示,大规模的快递邮件,一般是寄件方在公司或库房批量自主打印快递单,然后快递网点统一接收。“这个从某种角度来说,涉及到利益,只要发出的不是违禁品,快递公司没法定性是否为诈骗物品,没理由不发。”

另一家快递公司工作人员表示,大规模发送快递,一般是大客户,需要签署协议。然后,快递员上门揽收。至于承运物品只要不违规,物品的属性内部无法判定。

快递物流作为传统邮政业务与社会服务的延伸,在规模性和民生相关性上已经具备了进行公共化的基础和需求,算是基本公共服务性质,由于快递物流规模巨大,不可能逐一长时间人工核验每个快递物品的内容,而且在一定程度上违反了快件的隐私保护要求,因此快递公司需要借助技术手段来识别潜在的风险。

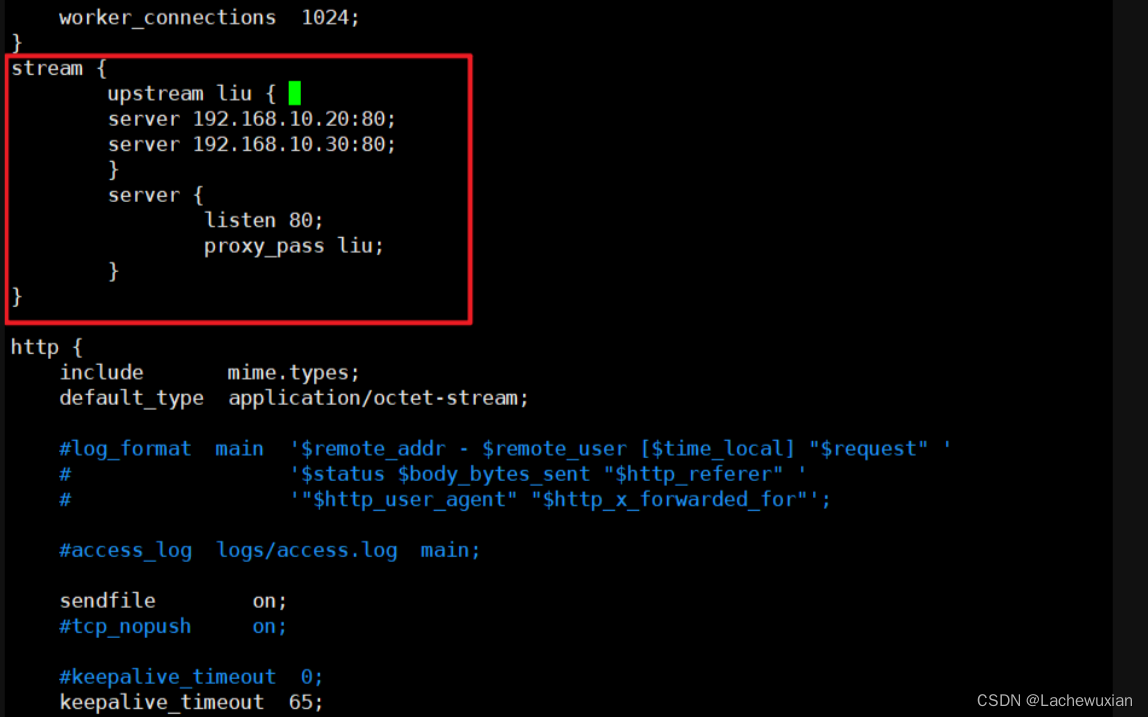

快递公司可通过智能设备的分析和处理,可以有效地检测和识别出可疑物品或违禁品等等。此外,还可以引入风险情报,基于欺诈风险数据和业务数据进行分析,建立风险模型,在投递前快速检测和排查出异常情况,这些技术手段可以大大提高快递公司和消费者的安全性,让风险识别前置。

![]()

如何通过技术有效识别

顶象防御云业务安全情报中心建议,消费者如果收到不明快递,首先要登录官方网站查看物流信息和快递员信息,电话联系快递员。对于来路不明的快递,要坚持验证快递员身份和包裹内物品。二是切勿扫描不明包裹内的二维码卡片,也不要点开陌生链接填写银行卡、身份证、手机号等个人信息。

针对快递企业及时识别风险快件需求,顶象防御云业务安全情报中心建议接入顶象业务安全情报,筛选定期风险电话号码,了解最新欺诈手段,及时识别欺诈团伙发布的快递。

顶象业务安全情报拥有 30000+风险源,包含来自对黑灰产社区社群、暗网论坛、违法违禁网站和App的监测,以及打码平台、众包平台、行业非风险数据的共享等。基于对风险数据的人群画像、行为评分、关联关系分析、团伙欺诈挖掘、场景风险特征分析,以及专家专业经验的判断和定位后,提炼总结分析出电信诈骗风险、IP地址风险、设备风险、涉毒涉诈风险、交易风险以及不同行业风险的业务安全情报,为安全人员提供及时、准确、有效的情报内容。其中包含电诈风险核验模块,结合当前《反电信网络诈骗法》各项要求,利用机器学习和关联网络技术,在银行卡户、交易、转账等场景中,核验相关人员的手机号码,验证双方手机号是否涉诈。同时,可以对手机号码进行风险评分。

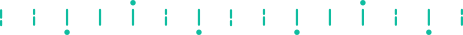

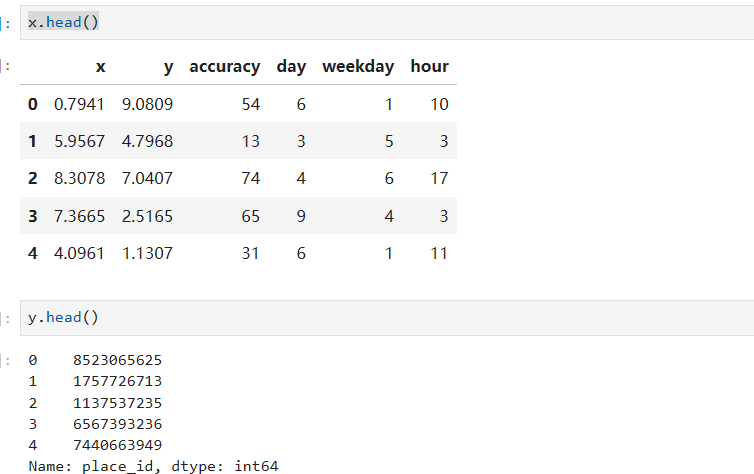

同时,建议快递公司利用顶象Xintell智能模型平台,基于发件人、收件人、电话、设备等大数据分析,挖掘关联关系,发现潜在欺诈团伙。基于关联网络和深度学习技术的Xintell智能模型平台,结合Hadoop生态和自研组件,将复杂的数据处理、挖掘、机器学习过程标准化,提供从数据处理、特征衍生、模型构建到最终模型上线的一站式建模服务,结合拖拉拽式操作大幅降低建模门槛,提升建模工程师、数据科学家的工作效率,让运营人员和业务人员也能直接上手操作实践,帮助企业通过对大数据的模型训练在反欺诈、风控、营销、客户分群等场景提供模型支持,并能够根据时间变化进行动态升级与优化,极大降低建模和模型管理门槛。

此外,快递企业还应加强对快递员的培训和管理,提高他们的意识和能力,以便更好地识别和防范欺诈行为。快递员应该被告知如何辨别可疑包裹,以及如何处理异常情况。

消费者需加强自身风险意识,警惕快递诈骗,并及时向相关部门报告。同时,快递公司强化技术手段建设和管理,提高投递效率和安全性,进一步保障消费者的合法权益。只有共同努力,才能构建一个更加安全可靠的快递服务环境。

![]()

为即将带来的双十一提供安全预警

电商购物节是消费者的狂欢时刻,也是黑灰产的牟利蜜糖。黑灰产会使用一些新的欺诈手段,以更隐蔽复杂的方式发动攻击,谋取最大化利益。今年双十一,消费者恐将迎来更大规模的此类快递诈骗。

为了有效防止快递诈骗,快递企业应该从发件源头开始进行风险防控。这样做可以大幅减少经济损失,同时更有效地保障收件人的财务安全。

相关文章:

诈骗分子投递“大闸蟹礼品卡”,快递公司如何使用技术手段提前安全预警?

目录 快递公司能不能提前识别? 如何通过技术有效识别 为即将带来的双十一提供安全预警 金秋十月,正是品尝螃蟹的季节。中秋国庆长假也免不了走亲访友,大闸蟹更是成了热门礼品。10月7日,演员孙艺洲发布微博称,“收到…...

基于晶体结构优化的BP神经网络(分类应用) - 附代码

基于晶体结构优化的BP神经网络(分类应用) - 附代码 文章目录 基于晶体结构优化的BP神经网络(分类应用) - 附代码1.鸢尾花iris数据介绍2.数据集整理3.晶体结构优化BP神经网络3.1 BP神经网络参数设置3.2 晶体结构算法应用 4.测试结果…...

模型的选择与调优(网格搜索与交叉验证)

1、为什么需要交叉验证 交叉验证目的:为了让被评估的模型更加准确可信 2、什么是交叉验证(cross validation) 交叉验证:将拿到的训练数据,分为训练和验证集。以下图为例:将数据分成4份,其中一份作为验证集。然后经过…...

2023-10-17 mysql-配置主从-记录

摘要: 2023-10-17 mysql-配置主从-记录 参考: mysql配置主从_mysql主从配置_Tyler唐的博客-CSDN博客 master: 环境: 192.168.74.128mysql8/etc/my.cnf.d/mysql-server.cnf # # This group are read by MySQL server. # Use it for options that only the server (but not cli…...

正向代理与反向代理

正向代理 客户端想要直接与目标服务器连接,但是无法直接进行连接,就需要先去访问中间的代理服务器,让代理服务器代替客户端去访问目标服务器 反向代理 屏蔽掉服务器的信息,经常用在多台服务器的分布式部署上,像一些大型…...

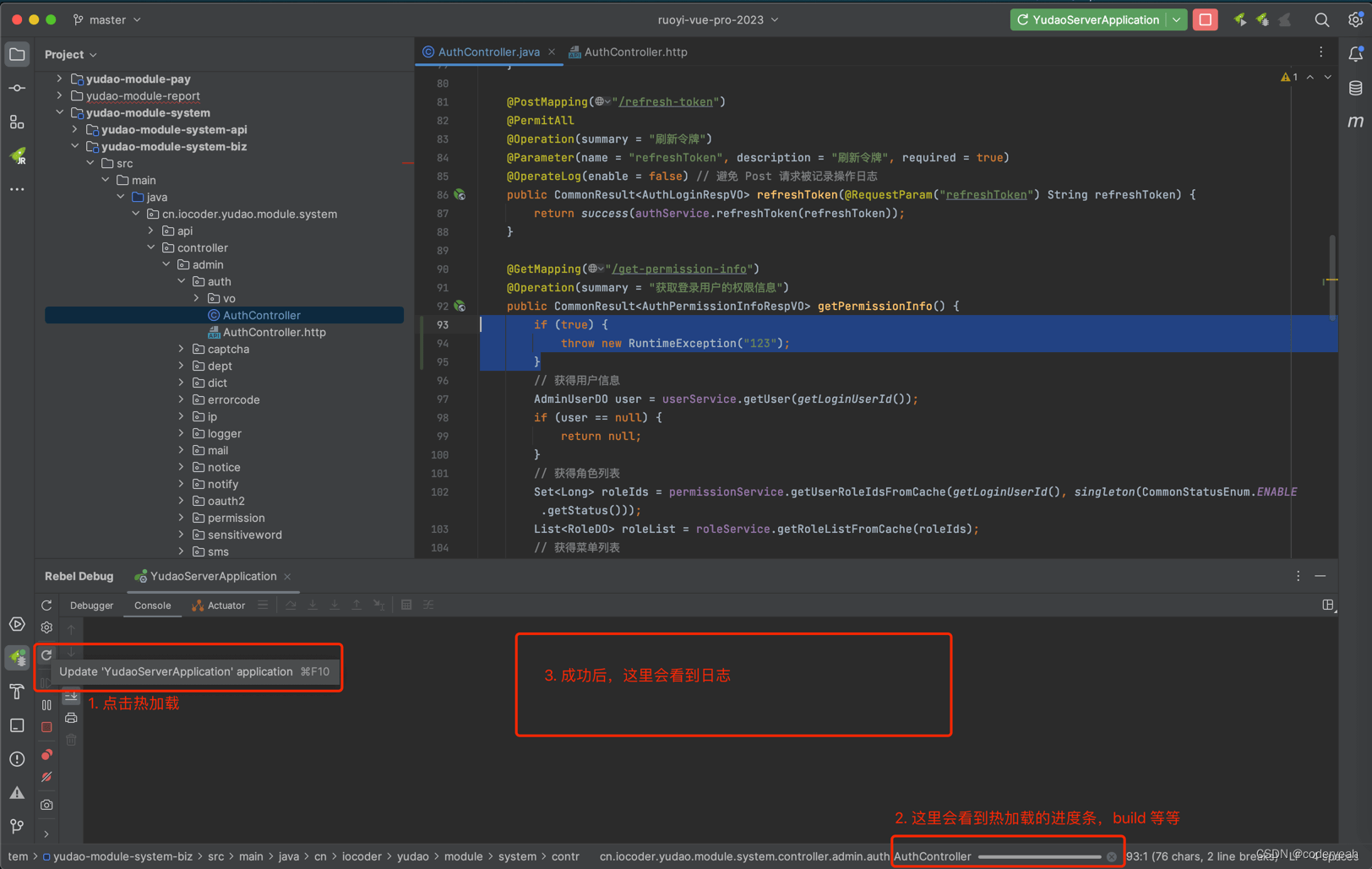

idea热加载,JRebel 插件是目前最好用的热加载插件,它支持 IDEA Ultimate 旗舰版、Community 社区版

1.如何安装 ① 点击 https://plugins.jetbrains.com/plugin/4441-jrebel-and-xrebel/versions 地址,下载 2022.4.1 版本。如下图所示: ② 打开 [Preference -> Plugins] 菜单,点击「Install Plugin from Disk…」按钮,选择刚下…...

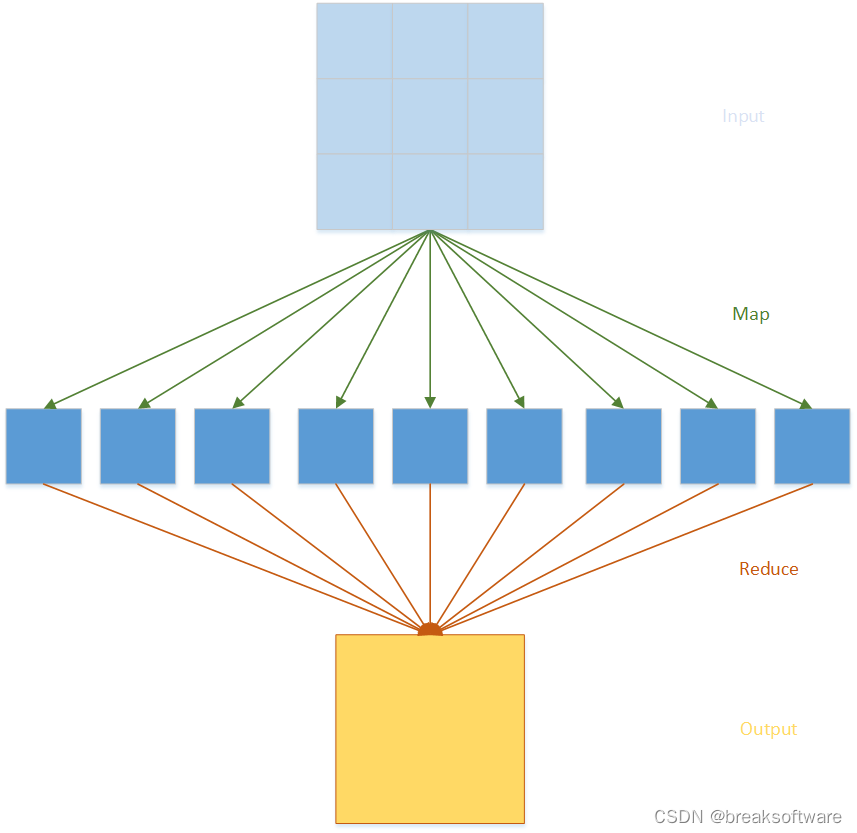

0基础学习PyFlink——Map和Reduce函数处理单词统计

在很多讲解大数据的案例中,往往都会以一个单词统计例子来抛砖引玉。本文也不免俗,例子来源于PyFlink的《Table API Tutorial》,我们会通过几种方式统计不同的单词出现的个数,从而达到循序渐进的学习效果。 常规方法 # input.py …...

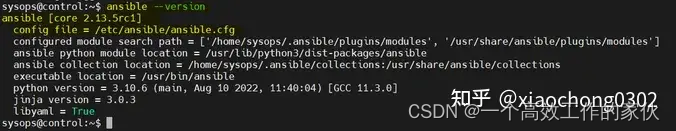

在 Ubuntu 22.04安装配置 Ansible

一、按官网指引安装 我使用的ubuntu22.04版本,使用apt安装。官网指引如下: $ sudo apt-get install software-properties-common $ sudo apt-add-repository ppa:ansible/ansible $ sudo apt-get update $ sudo apt-get install ansible 由于内部网络…...

:数据模型)

【大数据 - Doris 实践】数据表的基本使用(三):数据模型

数据表的基本使用(三):数据模型 1.Aggregate 模型1.1 例一:导入数据聚合1.2 例二:保留明细数据1.3 例三:导入数据与已有数据聚合 2.Uniq 模型3.Duplicate 模型4.数据模型的选择建议5.聚合模型的局限性 Dori…...

PMP和CSPM证书,怎么选?

最近有宝子们在问,从事项目管理行业到底建议考什么证书?是不是CSPM证书一出来,PMP证书就没用了?其实不是。今天胖圆给大家解释一下二者都适合什么人群考~ PMP证书是什么? PMP项目管理专业人士资格认证,由…...

企业宣传为何要重视领军人物包装?领军人物对企业营销的价值和作用分析

在企业的完整形象中,产品、品牌、高管是最重要的组成部分。而大部分企业会把品牌形象放在首位,将公司所有的推广资源都倾斜在这一块,但其实,企业高管形象的塑造和传播也非常重要。小马识途建议中小企业在成长过程中提早对高管形象…...

什么是内存泄漏?JavaScript 垃圾回收机制原理及方式有哪些?哪些操作会造成内存泄漏?

1、什么是内存泄漏? 内存泄漏是前端开发中的一个常见问题,可能导致项目变得缓慢、不稳定甚至崩溃。内存泄漏是指不再用到的内存没有及时被释放,从而造成内存上的浪费。 2、 JavaScript 垃圾回收机制 1) 原理: JavaS…...

C++项目实战——基于多设计模式下的同步异步日志系统-⑫-日志宏全局接口设计(代理模式)

文章目录 专栏导读日志宏&全局接口设计全局接口测试项目目录结构整理示例代码拓展示例代码 专栏导读 🌸作者简介:花想云 ,在读本科生一枚,C/C领域新星创作者,新星计划导师,阿里云专家博主,C…...

京东数据接口:京东数据分析怎么做?

电商运营中数据分析的重要性不言而喻,而想要做数据分析,就要先找到数据,利用数据接口我们能够更轻松的获得比较全面的数据。因此,目前不少品牌商家都选择使用一些数据接口来获取相关电商数据、以更好地做好数据分析。 鲸参谋电商…...

使用Git在本地创建一个仓库并将其推送到GitHub

前记: git svn sourcetree gitee github gitlab gitblit gitbucket gitolite gogs 版本控制 | 仓库管理 ---- 系列工程笔记. Platform:Windows 10 Git version:git version 2.32.0.windows.1 Function: 使用Git在本地创建一个…...

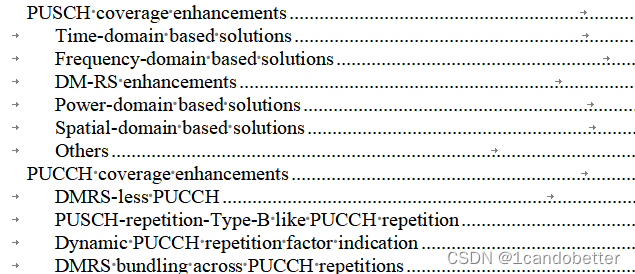

5.覆盖增强技术——PUCCHPUSCH

PUSCH增强方案的标准化工作 1.PUSCH重复传输类型A增强,包括两种增强机制:增加最大重复传输次数,以及基于可用上行时隙的重复传输次数技术方式。 2.基于频域的解决方案,包括时隙间/时隙内跳频的增强 3.支持跨多个时隙的传输块&…...

徐建鸿:深耕中医康养的“托钵行者”

为什么是“庄人堂”?杭州“庄人堂”医药科技公司董事长徐建鸿很乐意和别人分享这个名称的由来,一方面是庄子首先提出“养生”这个概念,接近上工治未病的上医,取名“庄人堂”代表庄子门生,向古哲先贤致敬!另…...

基于svg+js实现简单动态时钟

实现思路 创建SVG容器:首先,创建一个SVG容器元素,用于容纳时钟的各个部分。指定SVG的宽度、高度以及命名空间。 <svg width"200" height"200" xmlns"http://www.w3.org/2000/svg"><!-- 在此添加时钟…...

端到端测试(End-to-end tests)重试策略

作者|Giuseppe Donati,Trivago公司Web测试自动化工程师 整理|TesterHome 失败后重试,是好是坏? 为什么要在失败时重试所有测试?为什么不? 作为Trivago(德国酒店搜索服务平台&…...

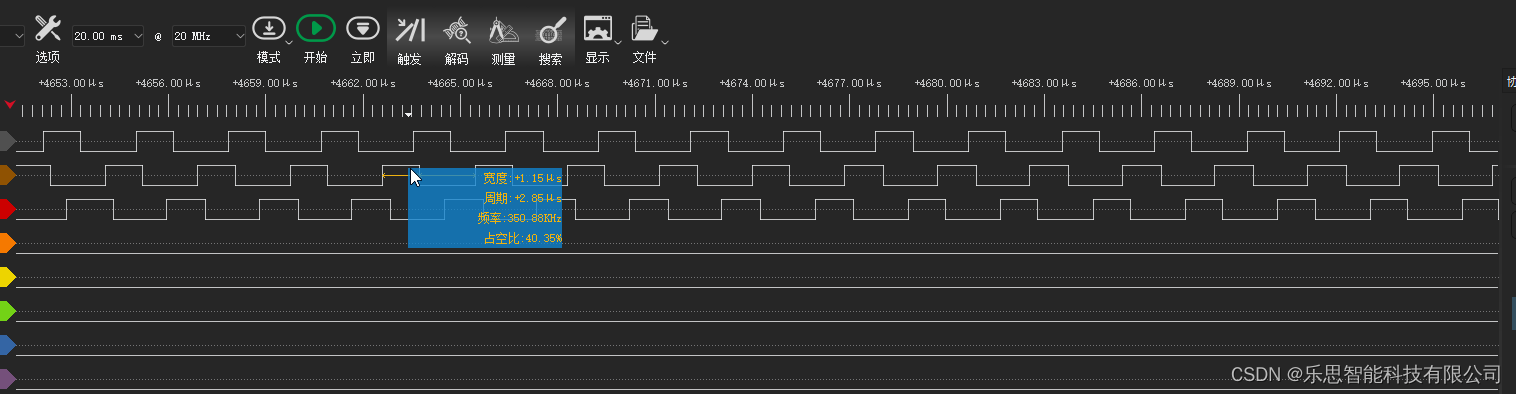

三相交错LLC软启动控制驱动波形分析--死区时间与占空比关系

三相交错LLC软启动控制驱动波形分析 文章目录 三相交错LLC软启动控制驱动波形分析一、电路原理二、时序分析三、环路分析四、控制策略1.软启动驱动波形趋势2.软启动驱动波形占空图3.软启动驱动波形详细图4.软启动代码分析5.Debug调试界面5.死区时间与实际输出5.1 死区时间50--对…...

语音克隆从入门到商用变现,手把手教你在TikTok/播客/AI助手部署高保真克隆声,今天就能上线

更多请点击: https://kaifayun.com 第一章:语音克隆技术演进与ElevenLabs核心能力解析 语音克隆技术已从早期基于拼接的单元选择(Unit Selection)和统计参数合成(HMM-based TTS),跨越深度学习驱…...

Sendwithus模板与现代邮件客户端兼容性测试:终极解决方案

Sendwithus模板与现代邮件客户端兼容性测试:终极解决方案 【免费下载链接】templates Sendwithus Open Source Email Templates 项目地址: https://gitcode.com/gh_mirrors/temp/templates Sendwithus Open Source Email Templates是一套强大的开源邮件模板集…...

PowerShdll源码深度分析:从DLL导出到控制台劫持的完整实现原理

PowerShdll源码深度分析:从DLL导出到控制台劫持的完整实现原理 【免费下载链接】PowerShdll Run PowerShell with rundll32. Bypass software restrictions. 项目地址: https://gitcode.com/gh_mirrors/po/PowerShdll PowerShdll是一个创新的PowerShell绕过工…...

TencentDB Agent Memory 架构拆解:告别 Agent 失忆,构建四层可追溯记忆与上下文治理系统

拆解 TencentDB Agent Memory 如何用分层记忆、上下文卸载和降级检索,让 Agent 留住工作现场。 原文链接:AI 小老六 Agent 真正难用的地方,往往不是它不会调用工具,而是它记不住工作现场。 你刚给它讲完项目背景、编码偏好、部署…...

大多数癌症没有微生物组?Cell:有还是无,这是个问题

小编导读:这项发表于《Cell》的重磅研究对16,369个肿瘤全基因组进行了系统的微生物信号分析,开发并验证了名为PathSeq-T2T的宿主过滤与去污染流程。研究发现,大多数癌症类型的微生物信号在去污染后与背景无法区分,唯有口消化道癌&…...

从SDRAM到DDR3:给FPGA开发者的内存进化史与选型避坑指南

从SDRAM到DDR3:FPGA开发者的内存技术演进与实战选型策略 在FPGA开发中,外部存储器的选择往往决定了整个系统的性能上限。当面对OV5640摄像头每秒数百兆的像素数据流,或是高速ADC采集的连续波形时,一个不合适的内存选型可能导致系统…...

不止于仿真:用Vivado自带的仿真器做FPGA设计验证与快速迭代

从仿真到验证:Vivado仿真器在FPGA设计中的高阶应用 在FPGA开发领域,仿真环节常常被工程师视为"不得不做"的流程性工作,而非设计验证的核心手段。这种认知导致许多项目陷入"烧录-调试-修改"的循环中,消耗大量时…...

同花顺高级玩法:用Python自动计算并更新‘历史换手衰减系数’,解放双手

同花顺量化实战:Python自动化计算历史换手衰减系数的完整方案 在量化交易领域,筹码分布分析一直是技术派投资者的重要工具。而同花顺软件中的"历史换手衰减系数"参数设置,直接影响着筹码峰分析的准确性。传统的手工计算方式不仅效率…...

告别模组冲突:用Nexus Mods App打造稳定游戏体验的智能解决方案

告别模组冲突:用Nexus Mods App打造稳定游戏体验的智能解决方案 【免费下载链接】NexusMods.App Home of the development of the Nexus Mods App 项目地址: https://gitcode.com/gh_mirrors/ne/NexusMods.App 还在为游戏模组冲突而烦恼吗?每次安…...

避坑指南:Unity热重载插件内存占用高?可能是Windows Defender在搞鬼

Unity热重载性能优化:解决Windows Defender导致的资源占用问题 当你在Unity开发过程中频繁修改C#代码时,热重载(Hot Reload)功能无疑是提升效率的利器。它能让你在游戏运行状态下即时看到代码修改效果,避免反复重启带来的时间浪费。然而&…...