二进制明文字符串加密:实现原理

二进制明文字符串加密:实现原理

背景

这里就不多做解释了,明文字符串暴露就是最好的逆向分析指引。无论是恶意攻击样本还是有一定安全需求的组件,直接暴露程序中的明文字符串会大幅降低外部的分析成本。所以需要在编译出的二进制中隐藏字符串。不过需要明确下字符串加密的实现主要分两种,一种是借助llvm的pass去做的,另外一种是基于编译期模板的形式去做的,这里讨论的是后者。

常规的字符串表示

代码和16进制如下

printf("conventional...\n");

解决明文暴露的问题

首先考虑转换下写法,代码和16进制如下

char strArray[] = { 'c', 'o', 'n', 'v', 'e', 'n', 't','i', 'o', 'n', 'a', 'l', '.', '.', '.', '\n', '\0' };

printf(strArray);

这么写似乎和直接写字符串编译后没有区别?但是将字符串转为字符数组表示便于下面的加密逻辑

char strArray[] = { 'c' + 1, 'o' + 1, 'n' + 1, 'v' + 1, 'e' + 1, 'n' + 1, 't' + 1,'i' + 1, 'o' + 1, 'n' + 1, 'a' + 1, 'l' + 1, '.' + 1, '.' + 1, '.' + 1, '\n' + 1, '\0' + 1 };

for (unsigned int index = 0; index < sizeof(strArray); index++)

{strArray[index] -= 1;

}

printf(strArray);

可以看到实际每个字符以+1的模式存储,在使用前进行解密,从而实现明文字符串隐藏,同时这里的核心在于依靠编译器优化使得加密过程(这里指+1)在编译期可以直接算出加密后的结果,从而在编译完成的二进制中直接保存密文,而运行时进行解密从而使得实际结果保持不变。这里的两个需求非常重要,如果有一个不满足即会导致失败,这里将这两个总目标单独列出

- 编译期可以直接算出加密后的结果

- 运行时进行解密

实现上述过程

当然我们不可能每次隐藏字符串的时候都要手动去编写类似上述的代码,而希望有一个自动生成上述代码的方式。所以xorstr的核心目的就是如果将上面的写法用C++模板自动生成,并且确保总结出的两个核心目标{编译期可以直接算出加密后的结果}和{运行时进行解密}

两个开源实现如:andrivet/ADVobfuscator以及JustasMasiulis/xorstr

两个实现都稍显复杂,下面写个最小概念代码验证可行性

**我们需要的使用形式:**我们希望使用起来和正常字符串使用差不多,代码如下

#define Enc(str) EncryptString(str).decrypt()

printf(Enc("encrypt string?"));

因此我们需要EncryptString返回一个类的实例化对象,然后调用该对象的decrypt成员函数完成解密,代码如下

template<size_t N>

class EncryptString

{

public:template<size_t... Index>constexpr EncryptString(const char* plainString, std::index_sequence<Index...>): encBuffer{ (plainString[Index] + 1)... }{}__forceinline char* decrypt(){for (auto index = 0; index < N; index++){encBuffer[index] -= 1;}return encBuffer;}

private:char encBuffer[N];

};#define Enc(str) EncryptString<sizeof(str)>(str, std::make_index_sequence<sizeof(str)>{}).decrypt()printf(Enc("conventional...\n"));

可以看到上述代码成功实现了我们的预定目标,实现方式概述:编译期求解字符串数组长度利用模板技术生成一个该字符串数组的加解密类,类的构造函数使用C++变参模板展开和std::index_sequence的方法实现对字符串中每个元素的提取和加密,同时保障上述过程编译时完成。同时解释下为什么这里既然所有字符串的decrypt的逻辑都是一样的,为什么还要把他实现成类的成员函数呢?因为如果设计成统一的外部解密函数会被反编译引用查找的方式找到统一的入口,大大降低分析的难度

对抗

介绍完原理下篇文章会详细介绍下:xorstr的还原 & xorstr还原的对抗

相关文章:

二进制明文字符串加密:实现原理

二进制明文字符串加密:实现原理 背景 这里就不多做解释了,明文字符串暴露就是最好的逆向分析指引。无论是恶意攻击样本还是有一定安全需求的组件,直接暴露程序中的明文字符串会大幅降低外部的分析成本。所以需要在编译出的二进制中隐藏字符串。不过需要…...

免费SSL证书:JoySSL让您的网站更安全

在今天的数字化时代,保护网站和用户信息的安全至关重要。SSL(Secure Sockets Layer)证书通过加密网站与用户之间的通信,确保数据传输的安全性。让您拥有一个SSL加密的网站是至关重要的,但您可能会担心高昂的费用。不过…...

JavaPTA练习题 7-3 打印99乘法表

打印99乘法表 输入样例: 不需要输入 输出样例: 在这里给出相应的输出。要求:99乘法表中,每个表达式的乘法结果长度为3。 1x11 2x12 2x24 3x13 3x26 3x39 4x14 4x28 4x312 4x416 5x15 5x210 5x315 5x420 5x525 6x16 6x212 6x318 6x424…...

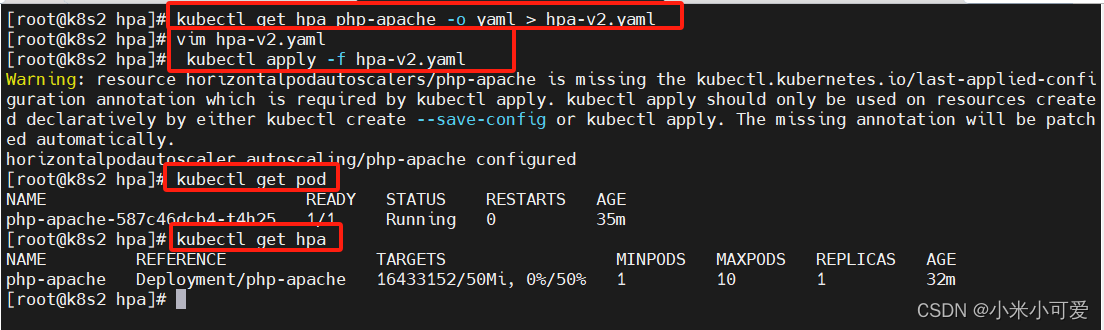

k8s-20 hpa控制器

hpa可通过metrics-server所提供pod的cpu 或者内存的负载情况,从而动态拉伸控制器的副本数,从而达到后端的自动弹缩 官网:https://kubernetes.io/zh-cn/docs/tasks/run-application/horizontal-pod-autoscale-walkthrough/ 上传镜像 压测 po…...

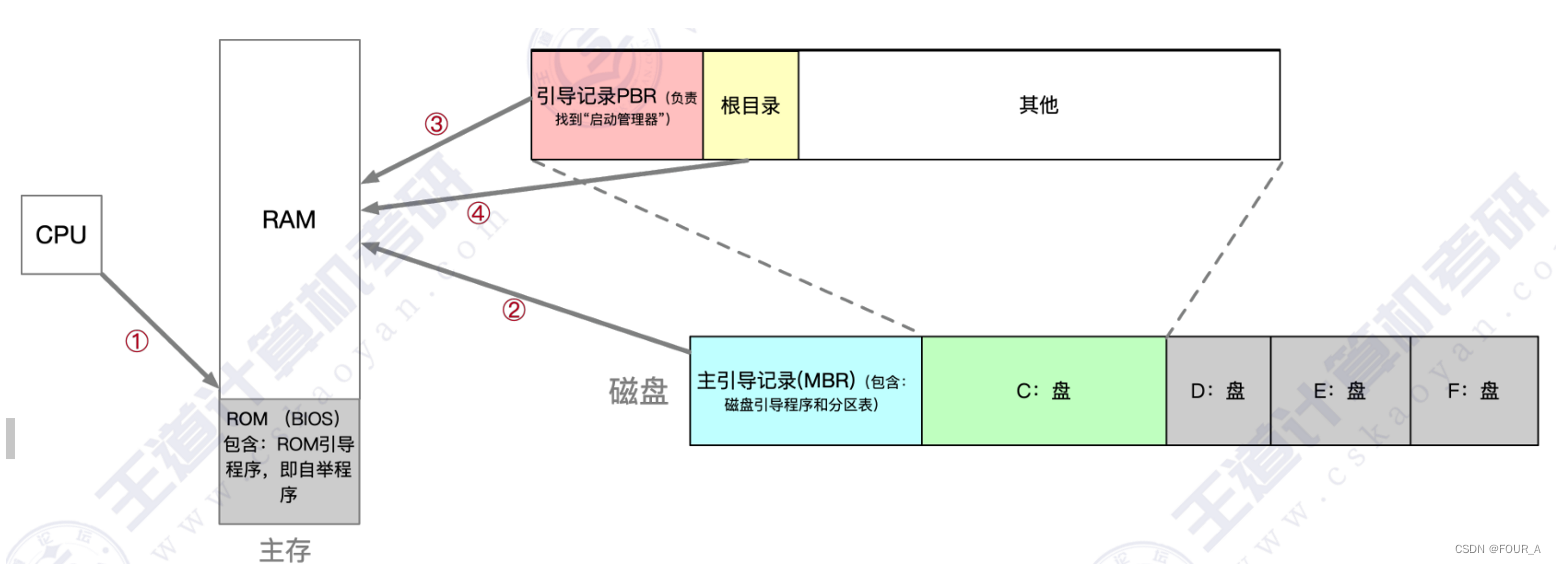

操作系统【OS】操作系统的引导

激活CPU。 激活的CPU读取ROM中的boot程序,将指令寄存器置为BIOS(基本输入输出系统)的第一条指令, 即开始执行BIOS的指令。硬件自检。 启动BIOS程序后,先进行硬件自检,检查硬件是否出现故障。如有故障,主板会发出不同含…...

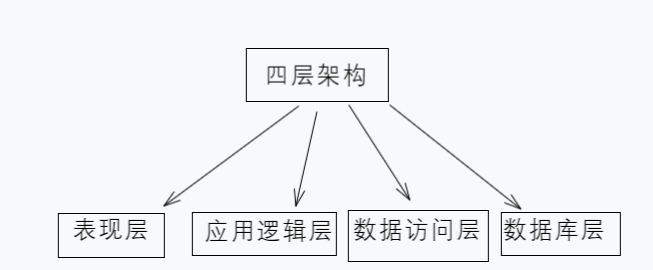

PHP的四层架构

PHP的4层架构是一种软件设计模式,用于将一个PHP应用程序划分为不同的层次,以实现解耦、可扩展和易于维护的代码结构。这个架构通常由以下四个层次组成: 1、 表现层(Presentation Layer): 表现层是与用户直…...

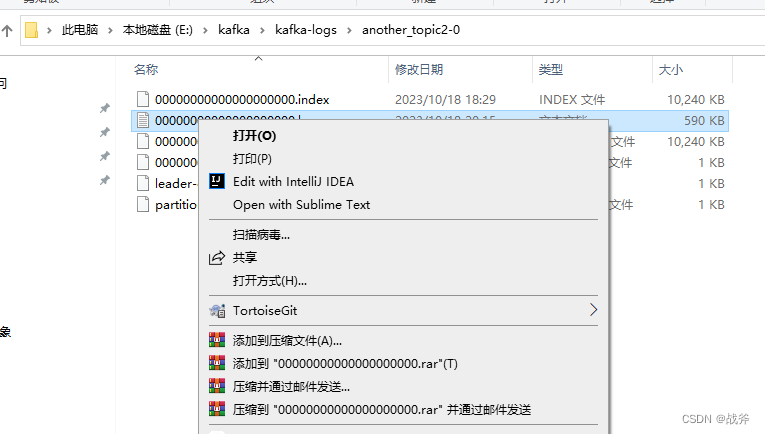

Kafka存取原理与实现分析,打破面试难关

系列文章目录 上手第一关,手把手教你安装kafka与可视化工具kafka-eagle Kafka是什么,以及如何使用SpringBoot对接Kafka 架构必备能力——kafka的选型对比及应用场景 Kafka存取原理与实现分析,打破面试难关 系列文章目录一、主题与分区1. 模型…...

JavaWeb——IDEA相关配置(Tomcat安装)

3、Tomcat 3.1、Tomcat安装 可以在国内一些镜像网站中下载Tomcat,同样也可以在[Tomcat官网](Apache Tomcat - Welcome!)下载 3.2、Tomcat启动和配置 一些文件夹的说明 启动,关闭Tomcat 启动:Tomcat文件夹→bin→startup.bat 关闭&#…...

MySQL:BETWEEN AND操作符的边界

文档原文: expr BETWEEN min AND maxIf expr is greater than or equal to min and expr is less than or equal to max, BETWEEN returns 1, otherwise it returns 0. This is equivalent to the expression (min < expr AND expr < max) if all the argume…...

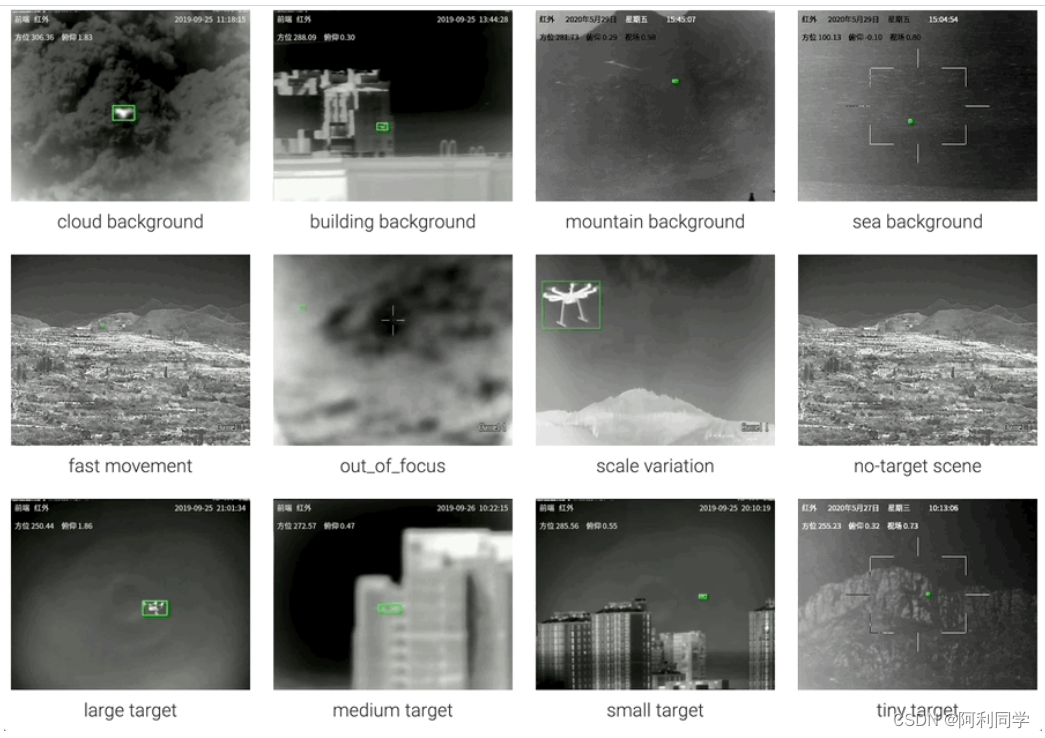

无人机UAV目标检测与跟踪(代码+数据)

前言 近年来,随着无人机的自主性、灵活性和广泛的应用领域,它们在广泛的消费通讯和网络领域迅速发展。无人机应用提供了可能的民用和公共领域应用,其中可以使用单个或多个无人机。与此同时,我们也需要意识到无人机侵入对空域安全…...

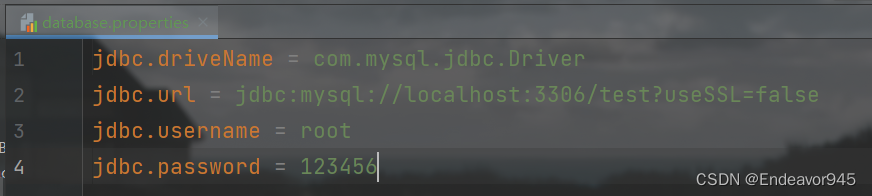

Spring中配置文件参数化

目录 一、什么是配置文件参数化 二、配置文件参数化的开发步骤 一、什么是配置文件参数化 配置文件参数化就是将Spring中经常需要修改的字符串信息,转移到一个更小的配置文件中。那么为什么要进行配置文件参数化呢?我们看一个代码 <bean id"co…...

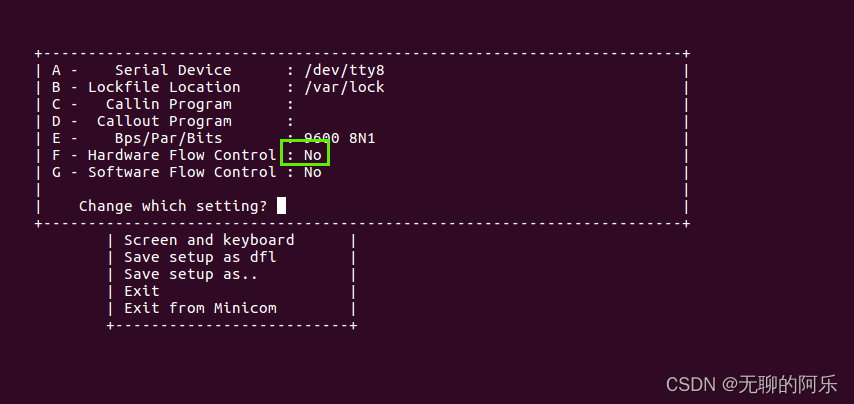

linux minicom 调试串口

1、使用方法 1. 打开终端 2. 输入命令:minicom -D /dev/ttyS0 3. 按下回车键,进入minicom终端界面 4. 在终端界面中发送指令或数据,查看设备返回的数据 5. 按下CtrlA,松开释放,再按下X,退出minicom2、一些…...

#力扣:2651. 计算列车到站时间@FDDLC

2651. 计算列车到站时间 - 力扣(LeetCode) 一、Java class Solution {public int findDelayedArrivalTime(int arrivalTime, int delayedTime) {return (arrivalTimedelayedTime)%24;} }...

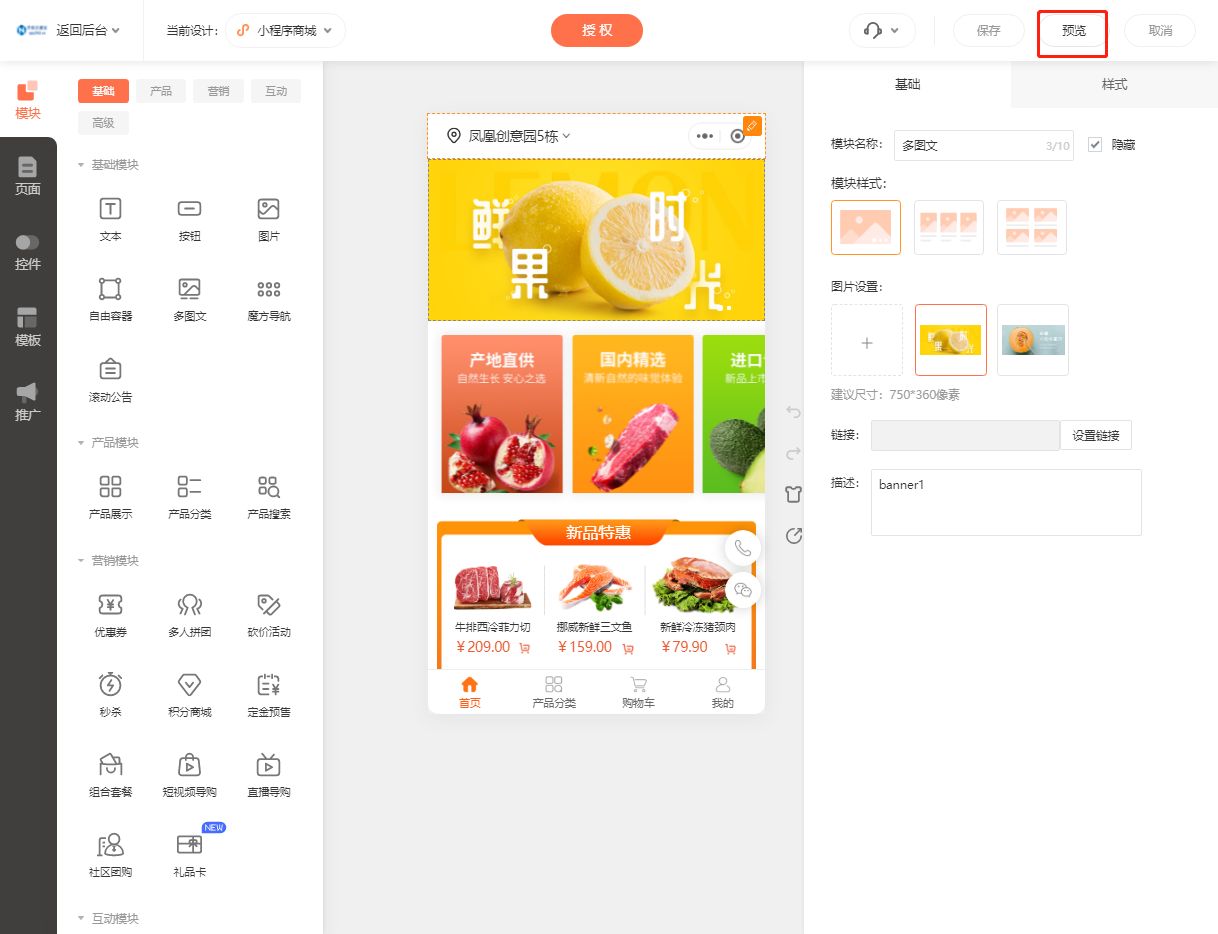

小县城蔬菜配送小程序制作全攻略

随着互联网的普及和人们对生活品质要求的提高,越来越多的小县城开始开发蔬菜配送小程序,以满足当地居民对新鲜蔬菜的需求。制作一个小县城蔬菜配送小程序,需要经过以下步骤: 步骤一:登录乔拓云平台 首先,打…...

JavaPTA练习题 7-4 计算给定两数之间的所有奇数之和

本题目要求接收输入的2个整数a和b,然后输出a~b之间的所有奇数之和。 输入格式: 分别用两行输入两个整数a,b 输出格式: 输出a~b之间的所有奇数之和 输入样例: 在这里给出一组输入。例如: 1 30输出样例: 在这里给出相应的输出。例如: …...

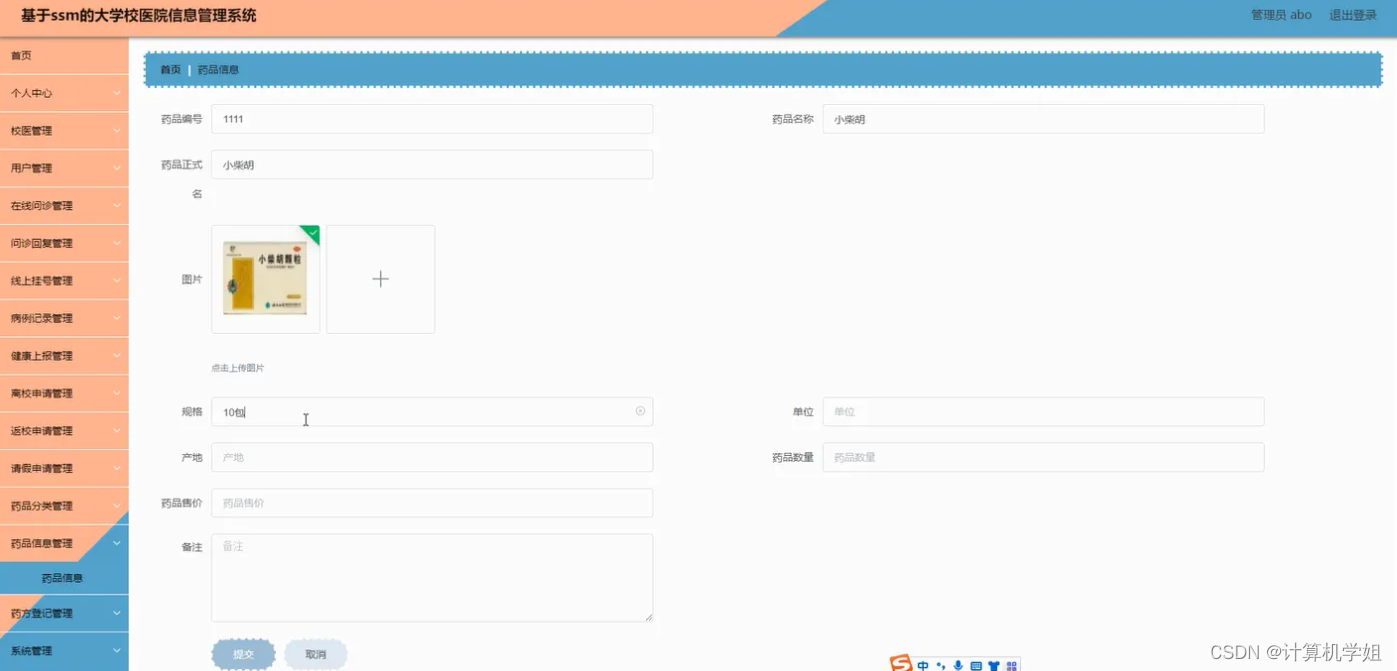

基于SSM的大学校医管理系统

基于SSM的大学校医管理系统、学校医院管理系统的设计与实现~ 开发语言:Java数据库:MySQL技术:SpringSpringMVCMyBatisVue工具:IDEA/Ecilpse、Navicat、Maven 系统展示 主页 登录系统 用户界面 管理员界面 摘要 大学校医管理系统…...

【递归、搜索与回溯算法】第一节.初识递归、搜索与回溯算法

作者简介:大家好,我是未央; 博客首页:未央.303 系列专栏:递归、搜索与回溯算法 每日一句:人的一生,可以有所作为的时机只有一次,那就是现在!!!&am…...

第十二届蓝桥杯模拟赛第一期

A填空题 问题描述 如果整数a是整数b的整数倍,则称b是a的约数。 请问,有多少个正整数是2020的约数。 答案提交 这是一道结果填空的题,你只需要算出结果后提交即可。本题的结果为一个整数,在提交答案时只填写这个整数࿰…...

【生成对抗网络】

生成对抗网络(Generative Adversarial Networks,简称GANs)是深度学习领域的一种创新结构,由Ian Goodfellow在2014年首次提出。GANs包括两个深度神经网络——一个生成器和一个判别器,它们通常以对抗的方式进行训练。 以…...

Redis性能滑坡:哈希表碰撞的不速之客【redis第二部分】

Redis性能滑坡:哈希表碰撞的不速之客 前言第一部分:Redis哈希表简介第二部分:哈希表冲突原因第三部分:Redis哈希函数第四部分:哈希表冲突的性能影响第五部分:解决冲突策略第六部分:redis是如何解…...

一键下载30+文档平台!最强免费文档下载工具完全指南

一键下载30文档平台!最强免费文档下载工具完全指南 【免费下载链接】kill-doc 看到经常有小伙伴们需要下载一些免费文档,但是相关网站浏览体验不好各种广告,各种登录验证,需要很多步骤才能下载文档,该脚本就是为了解决…...

Oumuamua-7b-RP参数详解:Top-k=30时角色口吻稳定性提升40%的实证数据

Oumuamua-7b-RP参数详解:Top-k30时角色口吻稳定性提升40%的实证数据 1. 项目概述 Oumuamua-7b-RP 是一个基于Mistral-7B架构的日语角色扮演专用大语言模型Web界面,专为沉浸式角色对话体验设计。该模型通过精细调校的参数设置,能够提供高度一…...

Vue逐字动画进阶:打造沉浸式AI对话与故事叙述体验

1. 从基础到进阶:理解逐字动画的核心价值 第一次看到聊天机器人逐字输出回答时,那种仿佛对面真有人在打字的体验让我印象深刻。这种效果在技术实现上并不复杂,但对用户体验的提升却是巨大的。在Vue中实现基础的逐字显示效果,本质上…...

告别手速焦虑:大麦网Python自动化抢票脚本5分钟上手指南

告别手速焦虑:大麦网Python自动化抢票脚本5分钟上手指南 【免费下载链接】DamaiHelper 大麦网演唱会演出抢票脚本。 项目地址: https://gitcode.com/gh_mirrors/dama/DamaiHelper 还在为心仪的演唱会门票秒光而烦恼吗?DamaiHelper大麦网抢票脚本为…...

Kimi K2.6实战评测:如何让AI连续工作13小时?

13小时不间断编码,4000行代码修改,性能提升185%。这不是科幻,是今天的AI。01 4月20日深夜,月之暗面悄悄发布了Kimi K2.6,并宣布同步开源。 开源地址:https://huggingface.co/moonshotai/Kimi-K2.6ÿ…...

c++怎么清空文件流的错误标志位_clear函数与重置指针【详解】

clear() 清除流的错误状态位(如 failbit、eofbit),而非内容或文件指针;需配合 seekg()/ignore() 等操作才能恢复正常 I/O。clear() 函数到底清什么?不是清内容,是清状态位clear() 不会清空文件内容…...

新手也能懂的Docker部署教程,一键上线自己的项目

新手也能懂的Docker部署教程,一键上线自己的项目 今天就给新手们带来一篇零门槛Docker部署教程,不用懂Docker底层原理,不用记复杂命令,全程实操、步骤清晰,以PHP项目为示例,手把手教你用Docker“一键部署”…...

产品经理必学!掌握大模型,成为职场爆款!大模型时代的产品经理

学习大模型(如GPT-3、BERT等)对产品经理来说具有多方面优势,包括高效的用户需求分析、精准的市场趋势预测、高效的项目管理、智能的产品设计、准确的预测和分析以及快速的学习和适应能力。大模型能帮助产品经理在竞争激烈的市场中保持领先地位…...

AI Agent Harness Engineering 如何应用于电商并提升 GMV 与转化率

AI Agent Harness Engineering 在电商领域的应用:从原理到实践,全面提升 GMV 与转化率 1. 标题 (Title) AI Agent Harness Engineering 实战指南:构建智能电商系统,全面提升 GMV 与转化率 从理论到实践:AI 代理管线工程如何重塑电商体验,驱动业务增长 智能电商时代:利用…...

机器人协议设计核心:架构、安全与性能优化

1. 机器人协议设计概述在自动化系统开发领域,机器人协议(Bot Protocol)是决定系统间通信质量和效率的核心要素。一个设计良好的机器人协议需要兼顾可扩展性、安全性和易用性,就像为不同语言使用者设计一套通用交流规则。我在金融交…...