DDIO和DMA有什么区别

DDIO 和 DMA 的区别

DDIO (Data Direct I/O Technology)

- 主要应用: 主要用于网卡和CPU之间的数据传输。

- 工作原理: 通过CPU的Last Level Cache (LLC) 直接与外部网卡交换数据,绕过了主存储器。

- 优点:

- 减少了CPU和网卡等待内存的时间。

- 提高了数据包的处理速度。

- 减少了网络延迟。

- 缺点: 因为数据直接存储在LLC Cache中,需要较大的缓存容量。

DMA (Direct Memory Access)

- 主要应用: 主要用于I/O设备和内存之间,或者内存与内存之间的数据传输。

- 工作原理: DMA控制器直接搬运数据,无需CPU的介入。

- 优点:

- CPU解放出来,可以做其他任务。

- 可以多方向传输:从外设向存储器,从存储器向外设,或存储器向存储器。

- 缺点: 对于某些特定的数据传输任务(如内核空间到用户态空间的数据拷贝),DMA可能不能提供帮助。

总结

- DDIO主要是针对CPU与网卡之间的优化,而DMA是一种更通用的数据传输机制。

- DDIO通过利用CPU的缓存来加速数据传输,而DMA则完全绕过CPU,直接进行内存与I/O设备之间的数据传输。

这两者在硬件数据传输方面都有各自的优势和局限性。根据应用场景的不同,可以灵活选择使用DDIO或DMA

相关文章:

DDIO和DMA有什么区别

DDIO 和 DMA 的区别 DDIO (Data Direct I/O Technology) 主要应用: 主要用于网卡和CPU之间的数据传输。工作原理: 通过CPU的Last Level Cache (LLC) 直接与外部网卡交换数据,绕过了主存储器。优点: 减少了CPU和网卡等待内存的时间。提高了数据包的处理速度。减少了…...

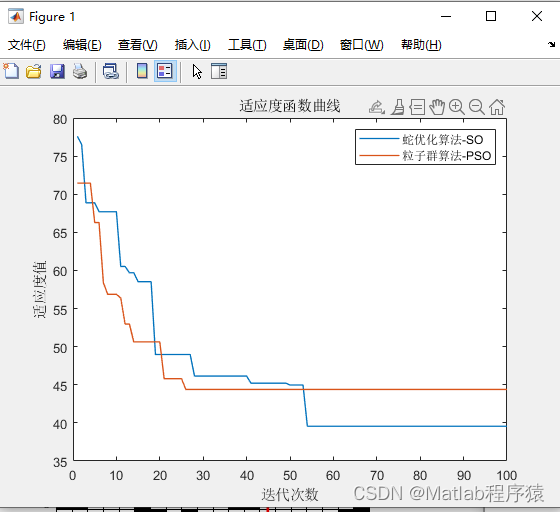

【MATLAB源码-第58期】基于蛇优化算法(SO)和粒子群优化算法(PSO)的栅格地图路径规划最短路径和适应度曲线对比。

操作环境: MATLAB 2022a 1、算法描述 粒子群算法 (Particle Swarm Optimization, PSO) 1. 算法概述 粒子群算法是一种基于群体智能的优化算法,模拟鸟群觅食的行为。算法中的每个粒子代表问题的一个可能解,并且具有位置和速度两个属性。粒…...

nlp与知识图谱代码解读

词嵌入 简单原理 我们要给一群14岁的孩子讲解词嵌入。可以使用一些比喻和生活中的例子: 老师: 你们还记得玩乐高积木的时候,每个积木块代表了一个特定的事物或形状吗?现在,想象一下,每个词都像是一个乐高…...

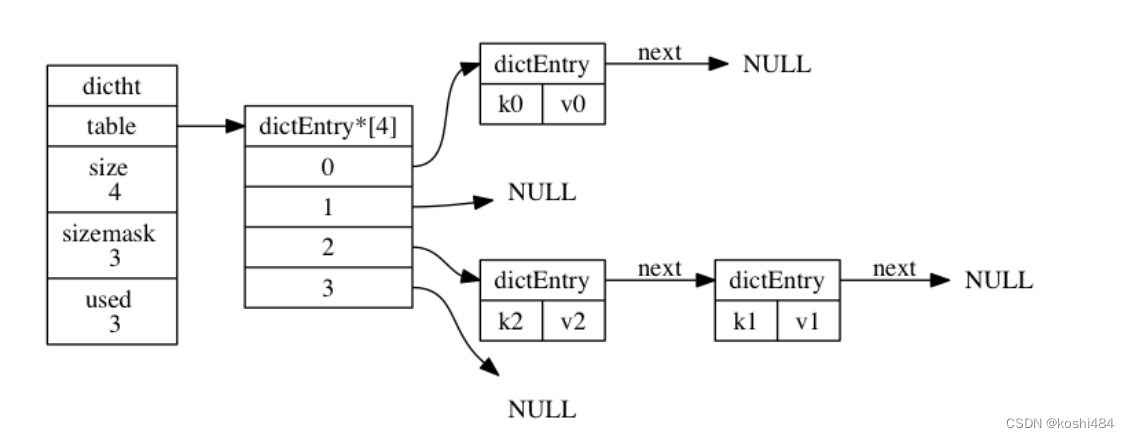

Redis设计与实现(3)字典

Redis的字典使用哈希表作为底层实现,一个哈希表里面可以有多个哈希表节点,而每一个哈希表节点就保存了字典中的一个键值对 redis字典所使用的哈希表由dict.h/dictht typedef struct dictht{//哈希表数组dictEntry **table;//哈希表大小unsigned long si…...

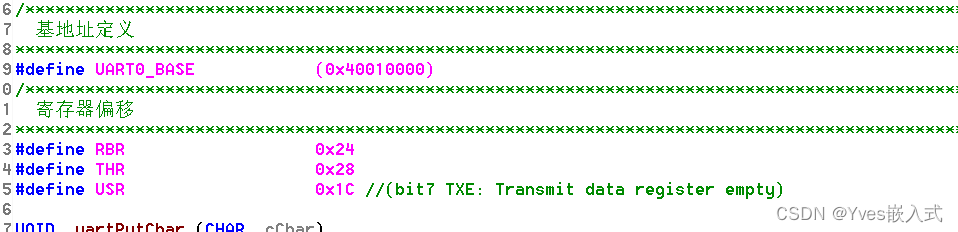

STM32MP157D BSP

一,全志R16、IMX6ULL和STM32MP157D启动相关 1,IMX6ULL是EMMC启动后,通过uboot fat命令的load进内存进行启动测试 2,openedv应该也是参考的官方的板子,类似调试口等均应该是一致的,所以目前就是用正点原子…...

最新SQL注入漏洞修复建议

点击星标,即时接收最新推文 本文选自《web安全攻防渗透测试实战指南(第2版)》 点击图片五折购书 SQL注入漏洞修复建议 常用的SQL注入漏洞的修复方法有两种。 1.过滤危险字符 多数CMS都采用过滤危险字符的方式,例如&…...

新人FPGA验证书籍推荐

1、FPGA之道 推荐理由:FPGA基础知识讲解全面,可以作为参考书时常翻阅; 2、Verilog数字系统设计教程 推荐理由:FPGA语法详细的介绍,案例比较有代表性; 工具类书籍推荐: 3、ModelSim电子系统…...

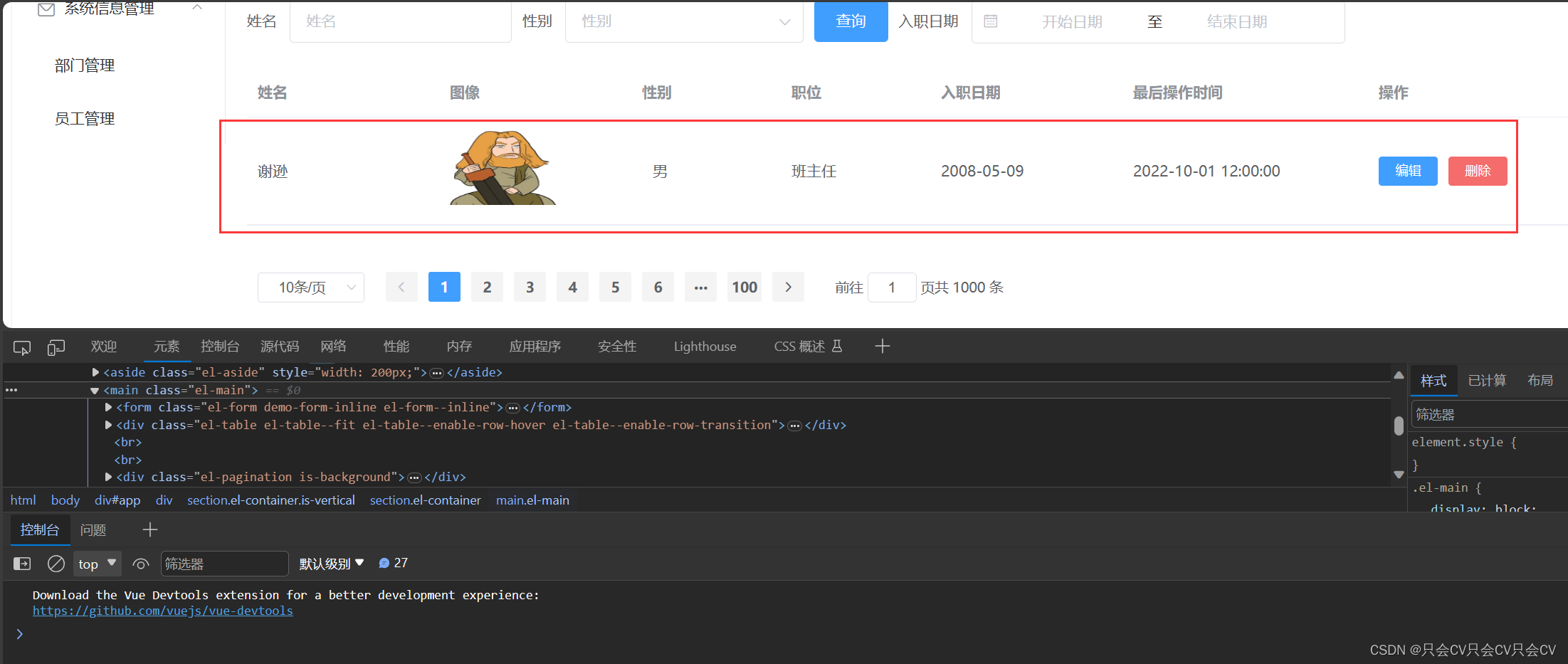

TypeError: data.reduce is not a function:数据类型不匹配

错误展示: 错误分析: 首先来看看前端代码:我表格绑定的数据模型是tableData,而我tableData定义的是一个数组 其次看看后端给的数据: 传递的是一个对象,而不是一个数组! 这样原因就找出了&…...

出租屋智能视频监控系统方案:全面保卫租客安全

除了我们常见的家庭、社区、园区等智能监控,出租房作为很多人的暂住所也极易发生盗窃等事件,为保障大众租户的财产安全,旭帆科技特地针对出租屋制定了智能监控系统方案。 1、安装智能安防摄像头 高清晰度、夜视功能良好的智能摄像头…...

代码解读-自然语言处理

目录 demo3文本转为向量代码解读给出每一步的输出 demo3文本转为向量 代码 from tensorflow.keras.preprocessing.text import Tokenizer # 标记器(每一个词,以我们的数值做映射,)words [LaoWang has a Wechat account., He is not a nice person., …...

docker指令

镜像操作: # 搜索镜像 docker search image_name # 搜索结果过滤:是否是官方 docker search --filter --filter is-official image_name # 搜索结果过滤:是否是自动化构建 docker search --filter --filter is-automated image_name # 搜索结…...

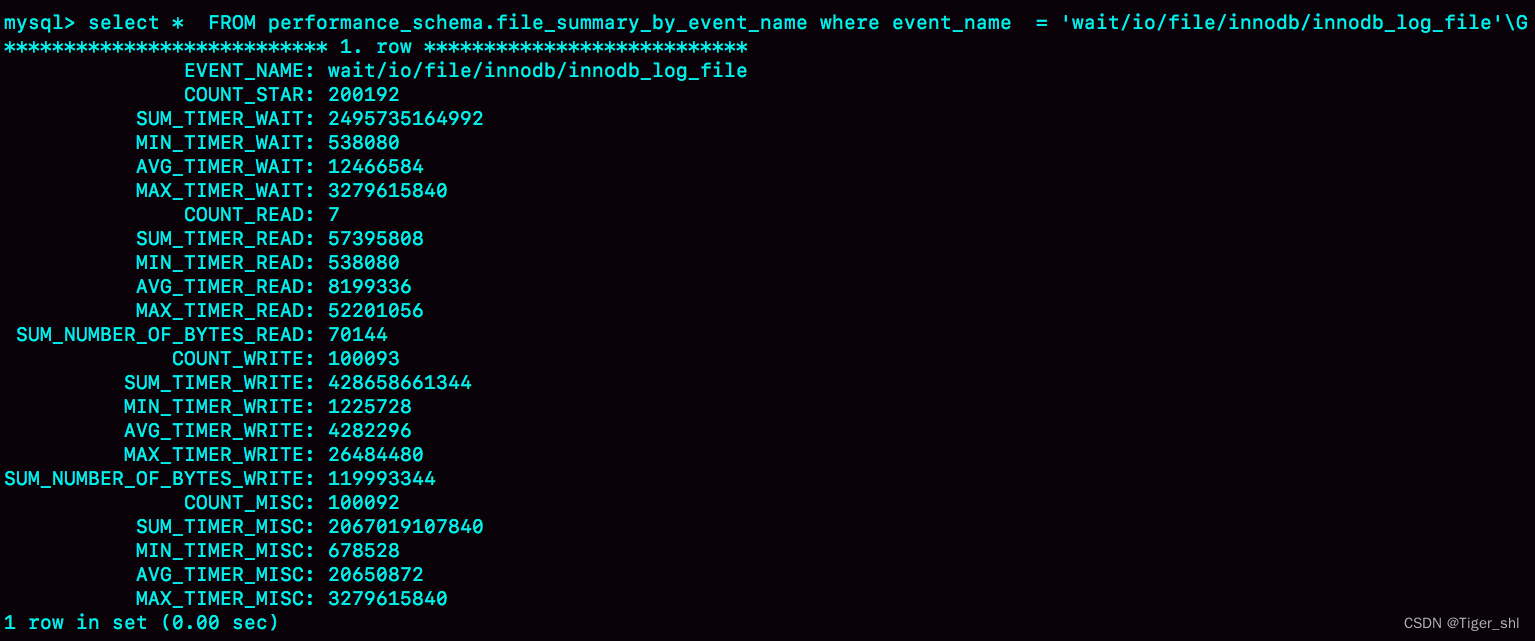

【MySql】9- 实践篇(七)

文章目录 1. 一主多从的主备切换1.1 基于位点的主备切换1.2 GTID1.3 基于 GTID 的主备切换1.4 GTID 和在线 DDL 2. 读写分离问题2.1 强制走主库方案2.2 Sleep 方案2.3 判断主备无延迟方案2.4 配合 semi-sync方案2.5 等主库位点方案2.6 GTID 方案 3. 如何判断数据库是否出问题了…...

Maven compile时报错 系统资源不足,出现OOM:GC overhead limit exceeded

今天在对项目进行Maven clean compile的时候,报出了如下的错误, 系统资源不足。 有关详细信息,请参阅一下堆栈跟踪。 java.lang.OutOfMemoryError: GC overhead limit exceededat java.util.EnumSet.noneOf(EnumSet.java:115)at com.sun.too…...

启动内核ip转发和其他优化

1.临时修改 echo 1 > /proc/sys/net/ipv4/ip_forward echo 1 > /proc/sys/net/ipv4/tcp_tw_reuse 2.配置文件修改 vim /etc/sysctl.conf net.ipv4.ip_forward 1 net.ipv4.tcp_tw_reuse 1 vm.swappiness 0 kernel.sysrq 1 net.ipv4.neigh.default.gc_stale_t…...

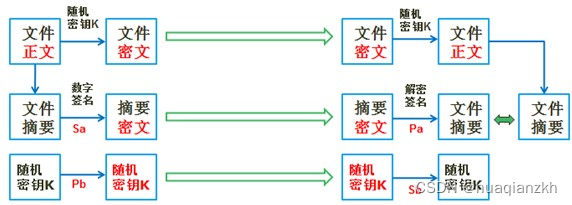

信息安全技术

1.与区块链相关的技术 区块链技术的核心是一系列的信息安全技术,其体系结构为: 区块链技术核心相关技术:A..非对称加密 B.时间戳 C.哈希函数 D.智能合约 E.POS 2.哈希函数 哈希算法 MD5SHA 哈希算法作用 用于保障信息完…...

SQL 选择数据库 USE语句

SQL 选择数据库 USE语句 当SQL Schema中有多个数据库时,在开始操作之前,需要选择一个执行所有操作的数据库。 SQL USE语句用于选择SQL架构中的任何现有数据库。 句法 USE语句的基本语法如下所示 : USE DatabaseName;数据库名称在RDBMS中必须是唯一的。…...

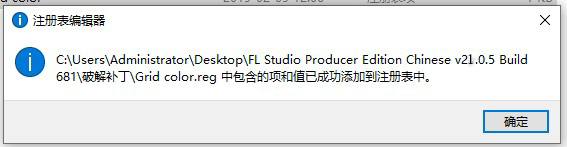

FL Studio21版无限破解版下载 软件内置破解补丁

FL Studio是一款非常好用方便的音频媒体制作工具,它的功能是非常的强大全面的,想必那些喜欢音乐创作的朋友们应该都知道这款软件是多么的好用吧,它还能够给用户们带来更多的创作灵感,进一步加强提升我们的音乐制作能力。该软件还有…...

【代码随想录】算法训练计划02

1、977. 有序数组的平方 给你一个按 非递减顺序 排序的整数数组 nums,返回 每个数字的平方 组成的新数组,要求也按 非递减顺序 排序。 输入:nums [-4,-1,0,3,10] 输出:[0,1,9,16,100] 思路: 这题思路在于——双指针…...

hive针对带有特殊字符非法json数据解析

一、背景 有的时候前端或者后端进行埋点日志,会把json里面的数据再加上双引号,或者特殊字符,在落日志的时候,组装的格式就不是正常的json数据了,我们就需要将带有特殊字符的json数据解析成正常的json数据。 二、正则…...

【C++进阶之路】第三篇:二叉搜索树 kv模型

文章目录 一、二叉搜索树1.二叉搜索树概念2.二叉搜索树操作3.二叉搜索树的实现 二、二叉搜索树的应用1.kv模型2.kv模型的实现 三、 二叉搜索树的性能分析 一、二叉搜索树 1.二叉搜索树概念 二叉搜索树又称二叉排序树,它或者是一棵空树,或者是具有以下性…...

Cloudflare防火墙实战:5个高效规则提升网站安全与性能

1. Cloudflare防火墙:你的网站安全第一道防线 第一次接触Cloudflare防火墙时,我完全被它强大的功能震撼到了。作为一个免费工具,它能拦截90%以上的恶意流量,这简直是小站长的福音。记得去年我的个人博客突然遭遇一波CC攻击&#x…...

AI量化投资实战指南:从零开始构建强化学习市场中性策略

AI量化投资实战指南:从零开始构建强化学习市场中性策略 【免费下载链接】qlib Qlib is an AI-oriented Quant investment platform that aims to use AI tech to empower Quant Research, from exploring ideas to implementing productions. Qlib supports diverse…...

Eidolon与Artsy生态系统的集成:如何构建企业级移动应用

Eidolon与Artsy生态系统的集成:如何构建企业级移动应用 【免费下载链接】eidolon The Artsy Auction Kiosk App. 项目地址: https://gitcode.com/gh_mirrors/ei/eidolon Eidolon作为Artsy Auction Kiosk App,是企业级移动应用开发的典范之作。本文…...

Rust离线部署技术方案:企业级零网络依赖实施指南

Rust离线部署技术方案:企业级零网络依赖实施指南 【免费下载链接】rustup The Rust toolchain installer 项目地址: https://gitcode.com/gh_mirrors/ru/rustup 场景痛点:网络隔离环境下的Rust部署挑战 在企业内网、高安全等级环境或网络不稳定场…...

3分钟搞定!BaiduPCS-Web免费解锁百度网盘满速下载终极方案

3分钟搞定!BaiduPCS-Web免费解锁百度网盘满速下载终极方案 【免费下载链接】baidupcs-web 项目地址: https://gitcode.com/gh_mirrors/ba/baidupcs-web 还在为百度网盘下载速度慢如蜗牛而烦恼吗?每次下载大文件都要等上几个小时甚至一整天&#…...

3DS GBA原生运行技术全解析:从兼容性突破到性能优化实践

3DS GBA原生运行技术全解析:从兼容性突破到性能优化实践 【免费下载链接】open_agb_firm open_agb_firm is a bare metal app for running GBA homebrew/games using the 3DS builtin GBA hardware. 项目地址: https://gitcode.com/gh_mirrors/op/open_agb_firm …...

3个鲜为人知的smcFanControl使用技巧:让你的Mac冷静运行的开源方案

3个鲜为人知的smcFanControl使用技巧:让你的Mac冷静运行的开源方案 【免费下载链接】smcFanControl Control the fans of every Intel Mac to make it run cooler 项目地址: https://gitcode.com/gh_mirrors/smc/smcFanControl 当你在夏天使用MacBook处理大型…...

nli-distilroberta-base精彩案例:开源项目README与代码功能逻辑一致性验证

nli-distilroberta-base精彩案例:开源项目README与代码功能逻辑一致性验证 1. 项目概述 在开源项目开发中,README文档与代码实现的一致性至关重要。nli-distilroberta-base作为基于DistilRoBERTa的自然语言推理(NLI)Web服务,为解决这一问题…...

seo网站宝可以做哪些SEO分析报告

SEO网站宝可以做哪些SEO分析报告? 在当前互联网市场竞争激烈的情况下,SEO(搜索引擎优化)已经成为每个企业提升网站流量和品牌知名度的重要手段。作为一款广受好评的SEO工具,SEO网站宝能够为用户提供多种分析报告&…...

OpenClaw技能市场探秘:Gemma-3-12b-it生态的优质工具推荐

OpenClaw技能市场探秘:Gemma-3-12b-it生态的优质工具推荐 1. 为什么需要关注OpenClaw技能市场? 上周我在整理团队周报时,突然意识到一个问题:我们花在重复性操作上的时间太多了。从数据整理到图表生成,再到内容发布&…...