加密的艺术:对称加密的奇妙之处(下)

🤍 前端开发工程师(主业)、技术博主(副业)、已过CET6

🍨 阿珊和她的猫_CSDN个人主页

🕠 牛客高级专题作者、在牛客打造高质量专栏《前端面试必备》

🍚 蓝桥云课签约作者、已在蓝桥云课上架的前后端实战课程《Vue.js 和 Egg.js 开发企业级健康管理项目》、《带你从入门到实战全面掌握 uni-app》

文章目录

- 四、对称加密的优缺点

- 讨论对称加密的优点,如速度快、效率高等

- 分析对称加密的缺点,如密钥管理复杂、安全性依赖于密钥等

- 五、实际应用中的对称加密

- 描述对称加密在实际应用中的常见场景,如网络通信、数据存储等

- 提供一些实际案例来解释对称加密的应用

- 六、结论

- 总结对称加密的重要性和应用价值

四、对称加密的优缺点

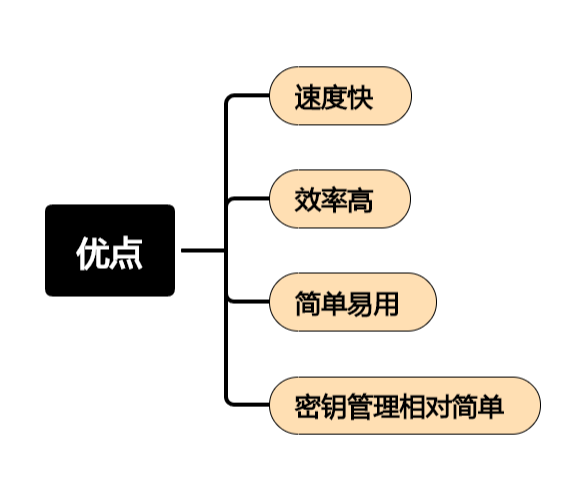

讨论对称加密的优点,如速度快、效率高等

对称加密是一种加密技术,其中加密和解密使用相同的密钥。它的优点包括以下几个方面:

-

速度快:对称加密算法通常具有较高的加密和解密速度。由于加密和解密使用相同的密钥,所以计算过程相对简单,能够在较短的时间内完成加密和解密操作。这对于需要实时处理大量数据的应用程序非常有益,如金融交易、网络通信等。

-

效率高:对称加密算法的效率通常较高,因为它们可以在相对较小的计算资源上运行。这使得对称加密在资源受限的设备上也能高效地进行,如智能手机、嵌入式系统等。

-

简单易用:对称加密算法的原理相对简单,容易理解和实现。这使得它们在实际应用中更加易用和灵活,可以根据具体需求进行定制和优化。

-

密钥管理相对简单:由于加密和解密使用相同的密钥,因此对称加密的密钥管理相对简单。只需要确保发送方和接收方都拥有正确的密钥,就可以进行安全的通信。

需要注意的是,对称加密的安全性高度依赖于密钥的保密性。如果密钥被泄露,那么整个加密系统将被攻破。因此,在实际应用中,对称加密通常与其他加密技术(如非对称加密)结合使用,以提供更强大的安全性。

分析对称加密的缺点,如密钥管理复杂、安全性依赖于密钥等

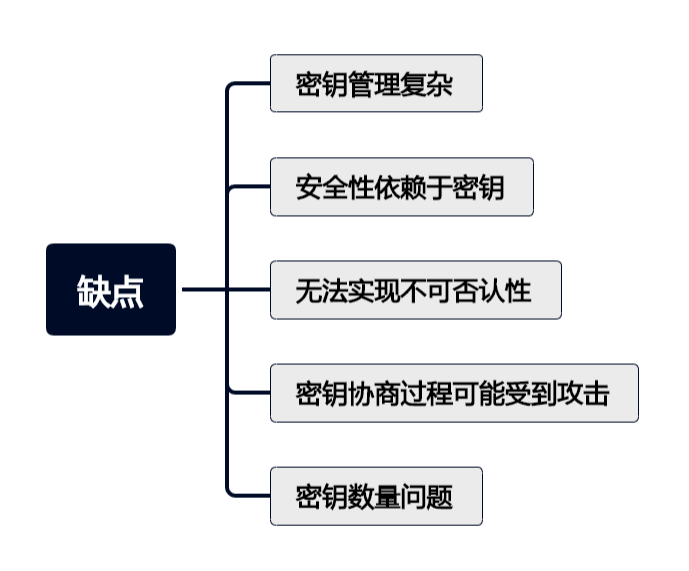

对称加密是一种加密技术,其中加密和解密使用相同的密钥。虽然对称加密具有速度快、效率高等优点,但它也存在一些缺点,包括密钥管理复杂和安全性依赖于密钥等问题。

以下是对称加密的一些缺点分析:

-

密钥管理复杂:对称加密的最大缺点之一是密钥管理复杂。由于加密和解密使用相同的密钥,因此必须确保密钥的安全性和保密性。在大型网络环境中,密钥的分发和管理可能成为一项挑战,需要确保每个通信方都拥有正确的密钥,并且密钥不会被泄露。

-

安全性依赖于密钥:对称加密的安全性高度依赖于密钥的保密性。如果密钥被攻击者获取,那么他们可以轻易地解密加密的数据,从而导致敏感信息的泄露。因此,保护密钥的安全性至关重要,需要采取适当的密钥管理措施。 -

无法实现不可否认性:对称加密无法提供不可否认性,即无法确定消息的发送者是否真的是他们所声称的身份。因为任何拥有正确密钥的人都可以生成和发送看似合法的加密消息。

-

密钥协商过程可能受到攻击:在对称加密中,通信双方需要通过某种方式协商共享的密钥。这个协商过程本身可能成为攻击的目标,攻击者可能试图中间人攻击或其他方式来获取密钥。 -

密钥数量问题:在大规模的通信网络中,每个通信方都需要与其他方共享不同的密钥。随着通信方数量的增加,密钥数量也会呈指数级增长,这可能导致密钥管理的复杂性和成本增加。

综上所述,对称加密虽然具有速度快、效率高等优点,但其缺点也不容忽视。在实际应用中,通常需要结合其他加密技术(如非对称加密)来弥补对称加密的不足,以提供更强大和安全的加密解决方案。

五、实际应用中的对称加密

描述对称加密在实际应用中的常见场景,如网络通信、数据存储等

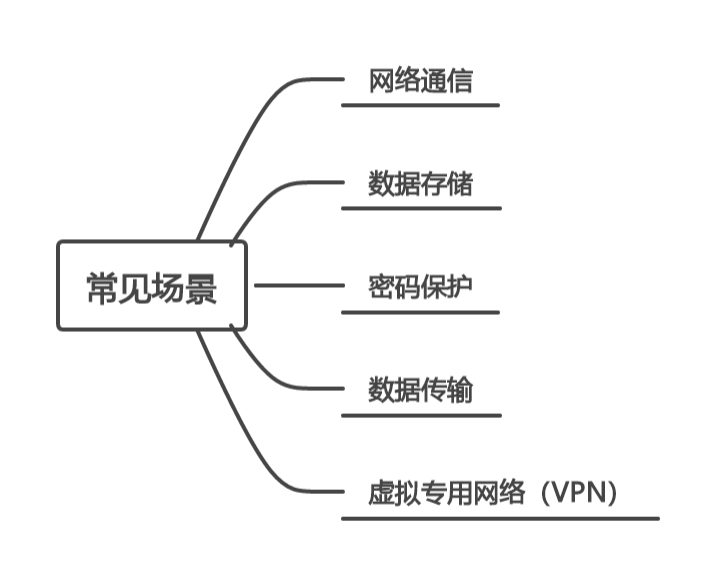

对称加密在实际应用中有许多常见场景,以下是一些例子:

-

网络通信:对称加密常用于保护网络通信的安全性。例如,在

SSL/TLS协议中,客户端和服务器之间通过对称加密算法(如AES)来加密通信数据,确保传输过程中的数据隐私性和完整性。 -

数据存储:对称加密可以用于保护敏感数据在存储时的安全性。例如,在云存储服务中,可以使用对称加密算法来加密用户上传的数据,只有拥有正确密钥的用户才能解密和访问这些数据。

-

密码保护:许多应用程序使用对称加密来保护用户的密码。当用户登录时,他们输入的密码会被对称加密,然后与存储在服务器上的加密密码进行比较,以验证用户的身份。

-

数据传输:

对称加密也可用于在不同设备之间安全地传输敏感数据。例如,在移动设备和服务器之间传输敏感数据时,可以使用对称加密算法来确保数据在传输过程中的安全性。 -

虚拟专用网络(VPN):

VPN 技术利用对称加密来创建安全的远程访问连接。通过使用对称加密算法,VPN 可以在公共网络上建立加密的隧道,保护用户的通信隐私和数据安全。

这些只是对称加密在实际应用中的一些常见场景,实际上,对称加密在各个领域都有广泛的应用,以确保数据的保密性、完整性和真实性。

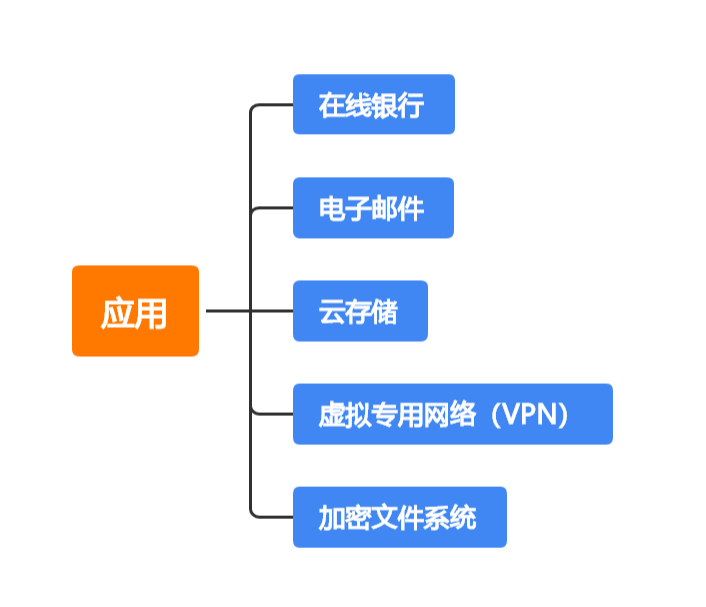

提供一些实际案例来解释对称加密的应用

以下是一些实际案例,用于解释对称加密的应用:

-

在线银行:在线银行通常使用对称加密来保护客户的敏感信息,如登录凭据、交易详情和账户余额等。银行服务器和客户的浏览器之间通过使用相同的对称加密密钥来加密和解密通信数据,确保数据在传输过程中的保密性和完整性。

-

电子邮件:许多电子邮件客户端和服务器支持对称加密,以保护邮件内容的隐私性。发件人和收件人可以使用相同的对称加密密钥来加密和解密邮件,只有拥有正确密钥的人才能阅读邮件内容。

-

云存储:云存储服务提供商通常使用对称加密来保护用户上传的数据。用户可以自行选择对称加密密钥,只有拥有正确密钥的用户才能解密和访问存储在云端的数据。

-

虚拟专用网络(VPN):VPN 技术利用对称加密来创建安全的远程访问连接。通过使用对称加密算法,VPN 可以在公共网络上建立加密的隧道,保护用户的通信隐私和数据安全。 -

加密文件系统:一些操作系统提供了加密文件系统的功能,使用对称加密来保护存储在硬盘上的文件。只有拥有正确对称加密密钥的用户才能解密和访问加密的文件。

这些实际案例展示了对称加密在保护敏感信息、确保通信安全和保护数据隐私方面的广泛应用。对称加密的使用使得只有拥有正确密钥的授权用户能够解密和访问受保护的数据,提供了一种可靠的安全措施。

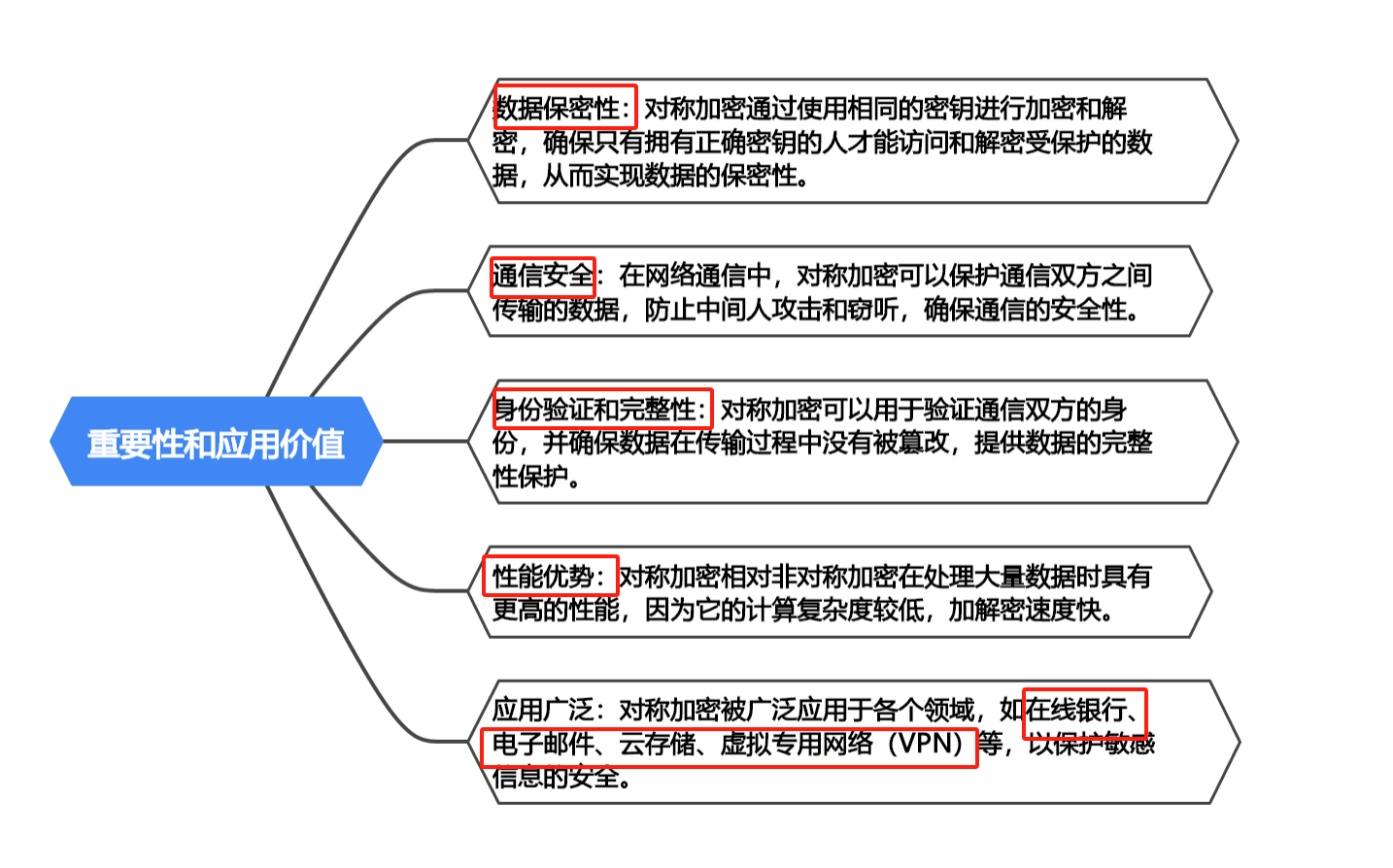

六、结论

总结对称加密的重要性和应用价值

对称加密是一种重要的加密技术,具有以下重要性和应用价值:

-

数据保密性:对称加密通过使用相同的密钥进行加密和解密,确保只有拥有正确密钥的人才能访问和解密受保护的数据,从而实现数据的保密性。

-

通信安全:

在网络通信中,对称加密可以保护通信双方之间传输的数据,防止中间人攻击和窃听,确保通信的安全性。 -

身份验证和完整性:对称加密可以用于验证通信双方的身份,并确保数据在传输过程中没有被篡改,提供数据的完整性保护。

-

性能优势:对称加密相对非对称加密在处理大量数据时具有更高的性能,因为它的计算复杂度较低,加解密速度快。

-

应用广泛:对称加密被广泛应用于各个领域,如在线银行、电子邮件、云存储、虚拟专用网络(VPN)等,以保护敏感信息的安全。

总的来说,对称加密在保护数据的保密性、通信安全、身份验证和完整性方面起着至关重要的作用。它的应用价值在于提供了一种简单、高效且安全的方式来保护敏感信息,确保信息在传输和存储过程中的安全性。

相关文章:

加密的艺术:对称加密的奇妙之处(下)

🤍 前端开发工程师(主业)、技术博主(副业)、已过CET6 🍨 阿珊和她的猫_CSDN个人主页 🕠 牛客高级专题作者、在牛客打造高质量专栏《前端面试必备》 🍚 蓝桥云课签约作者、已在蓝桥云…...

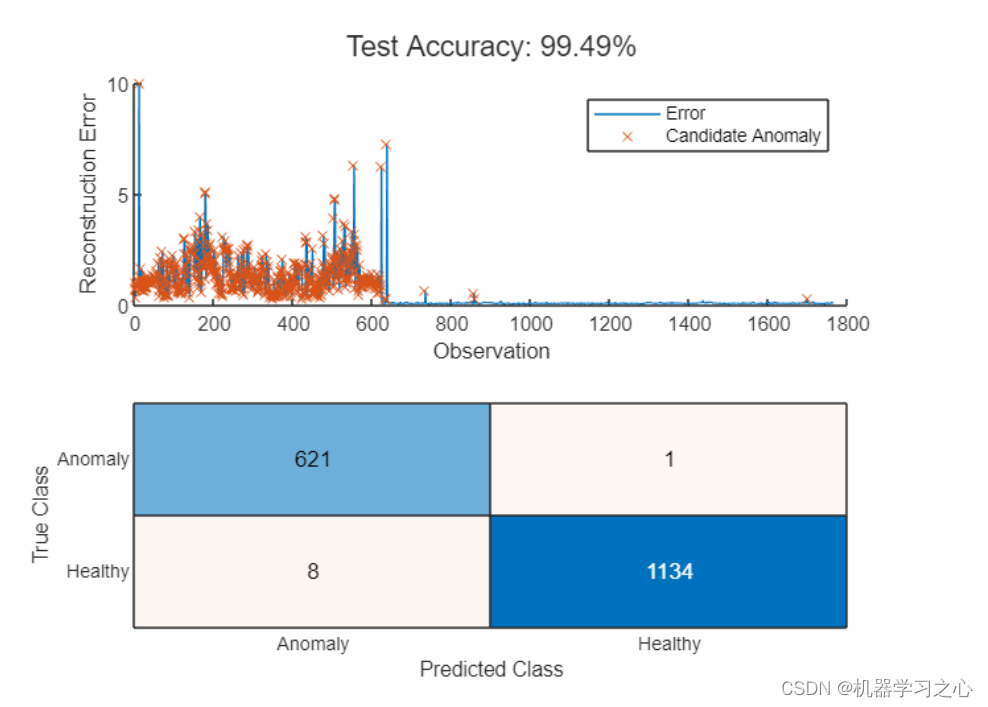

异常检测 | MATLAB实现BiLSTM(双向长短期记忆神经网络)数据异常检测

异常检测 | MATLAB实现BiLSTM(双向长短期记忆神经网络)数据异常检测 目录 异常检测 | MATLAB实现BiLSTM(双向长短期记忆神经网络)数据异常检测效果一览基本介绍模型准备模型设计参考资料效果一览 基本介绍 训练一个双向 LSTM 自动编码器来检测机器是否正常工作。 自动编码器接受…...

)

2023“楚怡杯”湖南省赛“信息安全管理与评估“--数字取证调查(高职组)

2023“楚怡杯”湖南省“信息安全管理与评估”(高职组)任务书 2023“楚怡杯”湖南省“信息安全管理与评估”(高职组)任务书第一阶段竞赛项目试题第二阶段竞赛项目试题第二部分 数字取证调查:需要环境私聊博主:2023“楚怡杯”湖南省“信息安全管理与评估”(高职组)任务书…...

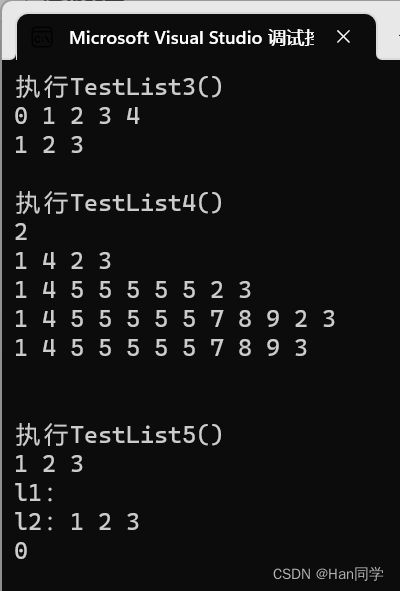

C++ list常用操作

目录 一、介绍 二、list的常用操作 1、构造 2、迭代器 3、元素访问 4、容量操作 一、介绍 std::list文档链接 list是可以在常数范围内在任意位置进行插入和删除的序列式容器,并且该容器可以前后双向迭代。list的底层是双向链表结构,双向链表中每个…...

MILP加速运算技巧——模型对称性的预处理

文章目录 整数规划的对称性什么是对称性对称性的影响 对称性的预处理方法 整数规划的对称性 什么是对称性 许多整数规划问题存在对称性,这种对称性是指问题解空间的对称,即在对称的解空间当中解的优化目标值上是相同的。这种对称性并不会改变问题的最优…...

JavaScript中的生成器与迭代器详解

一、迭代器与可迭代对象 1.什么是迭代器 迭代器(iterator),使用户在容器对象(container,例如链表或数组)上遍访的对象,使用该接口无需关心对象的内部实现细节。 其行为像数据库中的光标&…...

WebLangChain_ChatGLM:结合 WebLangChain 和 ChatGLM3 的中文 RAG 系统

WebLangChain_ChatGLM 介绍 本文将详细介绍基于网络检索信息的检索增强生成系统,即 WebLangChain。通过整合 LangChain,成功将大型语言模型与最受欢迎的外部知识库之一——互联网紧密结合。鉴于中文社区中大型语言模型的蓬勃发展,有许多可供利…...

hive常用SQL函数及案例

1 函数简介 Hive会将常用的逻辑封装成函数给用户进行使用,类似于Java中的函数。 好处:避免用户反复写逻辑,可以直接拿来使用。 重点:用户需要知道函数叫什么,能做什么。 Hive提供了大量的内置函数,按照其特…...

分页操作中使用LIMIT和OFFSET后出现慢查询的原因分析

事情经过 最近在做批量数据处理的相关业务,在和下游对接时,发现拉取他们的业务数据刚开始很快,后面会越来越慢,40万数据一个小时都拉不完。经过排查后,发现对方用了很坑的分页查询方式 —— LIMIT OFFSET,…...

Java八股文面试全套真题【含答案】- Redis篇

请看下面列举的50个关于Redis的经典面试问题和简短答案: Redis是什么?简要介绍一下Redis的特点。 Redis是一个开源的高性能键值存储数据库,支持多种数据结构,如字符串、列表、集合、哈希和有序集合等。 特点包括快速、可持久化、支…...

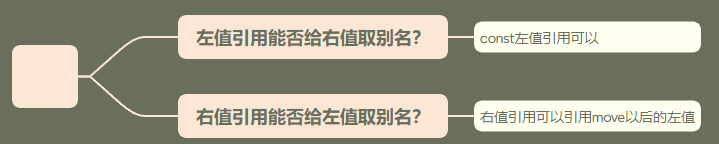

【C++11特性篇】一文助小白轻松理解 C++中的【左值&左值引用】【右值&右值引用】

前言 大家好吖,欢迎来到 YY 滴C系列 ,热烈欢迎! 本章主要内容面向接触过C的老铁 主要内容含: 欢迎订阅 YY滴C专栏!更多干货持续更新!以下是传送门! 目录 一.【左值&左值引用】&…...

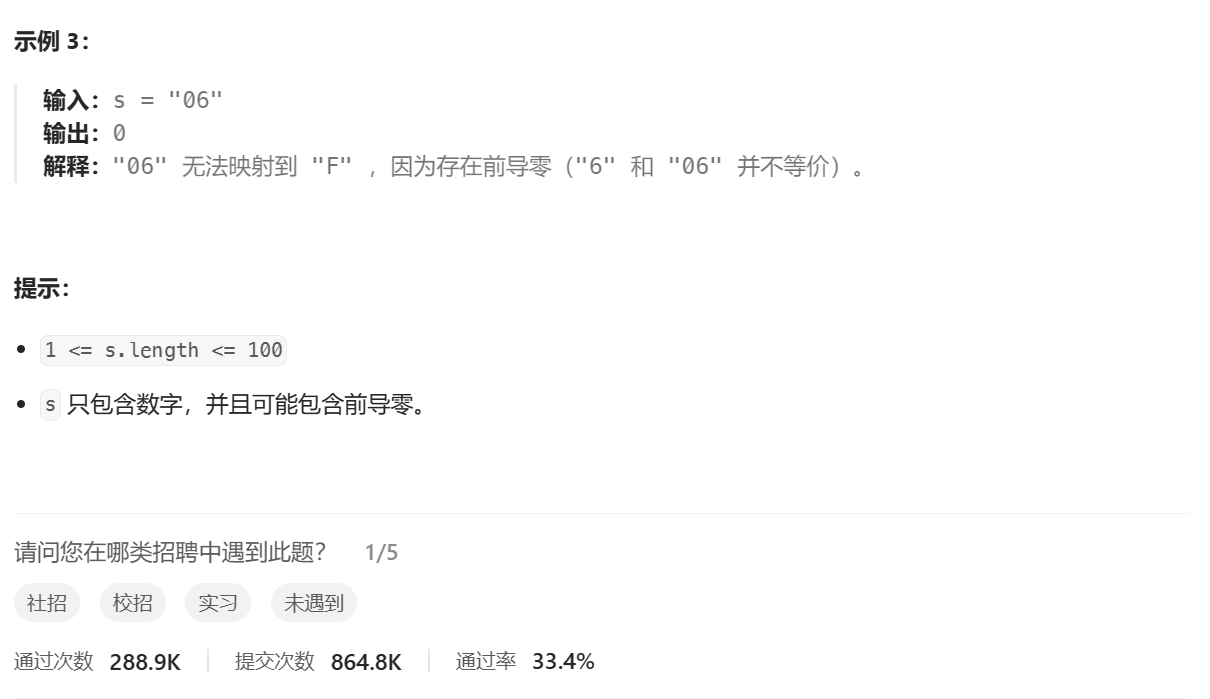

动态规划——OJ题(一)

📘北尘_:个人主页 🌎个人专栏:《Linux操作系统》《经典算法试题 》《C》 《数据结构与算法》 ☀️走在路上,不忘来时的初心 文章目录 一、第N个泰波那契数1、题目讲解2、思路讲解3、代码实现 二、三步问题1、题目讲解2、思路讲解…...

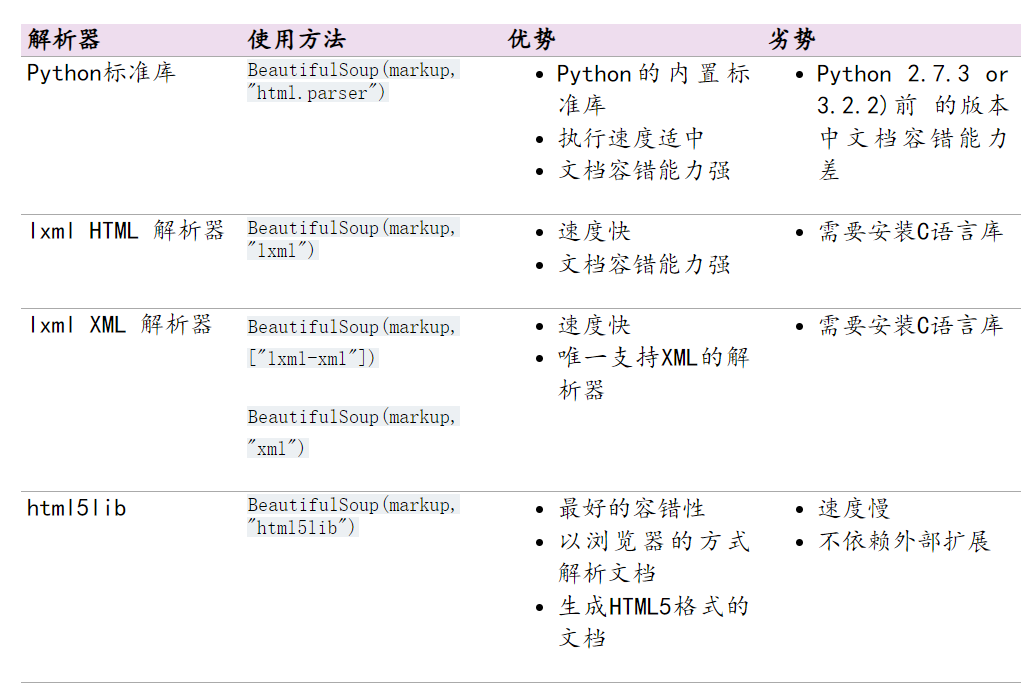

六:爬虫-数据解析之BeautifulSoup4

六:bs4简介 基本概念: 简单来说,Beautiful Soup是python的一个库,最主要的功能是从网页抓取数据官方解释如下: Beautiful Soup提供一些简单的、python式的函数用来处理导航、搜索、修改分析树等功能。 它是一个工具箱…...

音频筑基:总谐波失真THD+N指标

音频筑基:总谐波失真THDN指标 THDN含义深入理解 在分析音频信号中,THDN指标是我们经常遇到的概念,这里谈谈自己的理解。 THDN含义 首先,理解THD的定义: THD,Total Harmonic Distortion,总谐波…...

自动驾驶技术:驶向未来的智能之路

导言 自动驾驶技术正引领着汽车产业向着更安全、高效、智能的未来演进。本文将深入研究自动驾驶技术的核心原理、关键技术、应用场景以及对交通、社会的深远影响。 1. 简介 自动驾驶技术是基于先进传感器、计算机视觉、机器学习等技术的创新,旨在实现汽车在不需要人…...

TIGRE: a MATLAB-GPU toolbox for CBCT image reconstruction

TIGRE: 用于CBCT图像重建的MATLAB-GPU工具箱 论文链接:https://iopscience.iop.org/article/10.1088/2057-1976/2/5/055010 项目链接:https://github.com/CERN/TIGRE Abstract 本文介绍了基于层析迭代GPU的重建(TIGRE)工具箱,这是一个用于…...

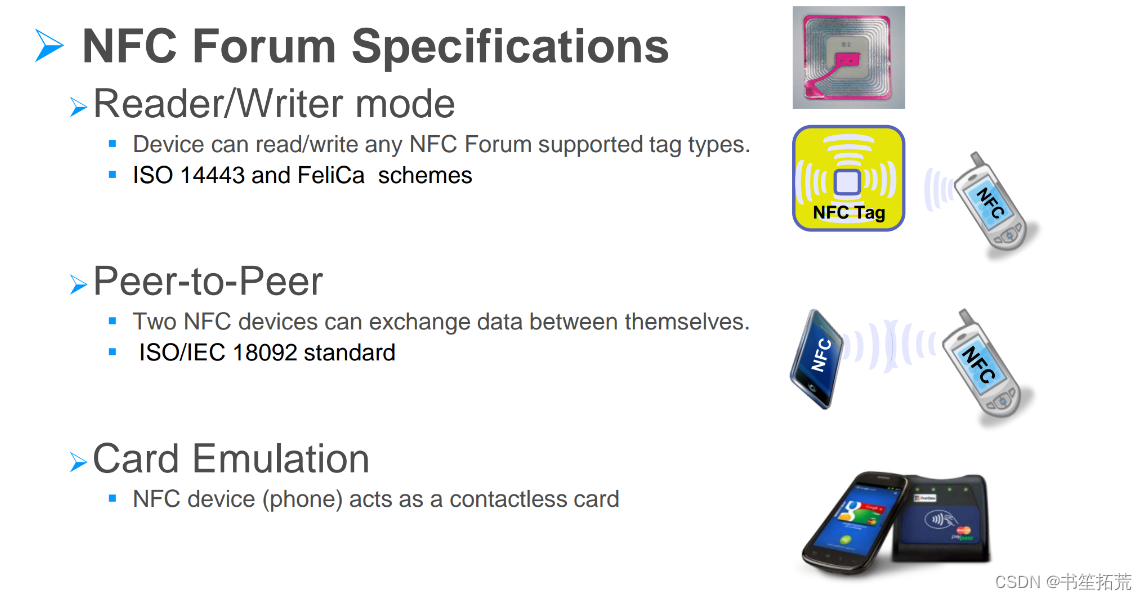

我的NPI项目之Android 安全系列 -- EMVCo

最近一直在和支付有关的内容纠缠,原来我负责的产品后面还要过EMVCo的认证。于是,就网上到处找找啥事EMVCo,啥是EMVCo,啥是EMVCo。 于是找到了一个神奇的个人网站:Ganeshji Marwaha 虽然时间有点久远,但是用…...

vue中实现使用相框点击拍照,canvas进行前端图片合并下载

拍照和相框合成,下载图片dome 一、canvas介绍 Canvas是一个HTML5元素,它提供了一个用于在网页上绘制图形、图像和动画的2D渲染上下文。Canvas可以用于创建各种图形,如线条、矩形、圆形、文本等,并且可以通过JavaScript进行编程操作。 Canvas元素本身是一个矩形框,可以通…...

边缘检测@获取labelme标注的json黑白图掩码mask

import cv2 as cv import numpy as np import json import os from PIL import Imagedef convertPolygonToMask(jsonfilePath):...

嵌入式培训-数据结构-day23-线性表

线性表 线性表是包含若干数据元素的一个线性序列 记为: L(a0, ...... ai-1, ai, ai1 ...... an-1) L为表名,ai (0≤i≤n-1)为数据元素; n为表长,n>0 时,线性表L为非空表,否则为空表。 线性表L可用二元组形式描述…...

欧拉Euler~21.10系统下OpenSSH 9.0升级与安全加固实战指南

1. 环境准备:从零搭建OpenSSH 9.0升级基础 在欧拉Euler~21.10系统上升级OpenSSH,就像给老房子换新门窗——既要保证新功能正常使用,又不能破坏原有结构。我最近刚在测试环境完成这套操作,整个过程踩过几个坑,这里把完整…...

LangGPT:革新自然语言编程的结构化提示词框架

LangGPT:革新自然语言编程的结构化提示词框架 【免费下载链接】LangGPT LangGPT: Empowering everyone to become a prompt expert!🚀 Structured Prompt,Language of GPT, 结构化提示词,结构化Prompt 项目地址: https://gitcod…...

从抖音Logo到冰封效果:Stable Diffusion WebUI创意图标生成全攻略

从抖音Logo到冰封效果:Stable Diffusion WebUI创意图标生成全攻略 在数字设计领域,AI绘图工具正掀起一场创意革命。Stable Diffusion WebUI作为开源图像生成模型的代表,其强大的风格迁移能力让普通设计师也能轻松实现专业级视觉特效。本文将带…...

python-flask-djangol框架的青少年编程学习平台

目录技术选型与架构设计功能模块划分开发阶段规划安全与扩展性示例代码片段(Flask路由)部署与运维教育适配项目技术支持源码获取详细视频演示 :文章底部获取博主联系方式!同行可合作技术选型与架构设计 采用Python生态的Flask或D…...

WarcraftHelper:魔兽争霸3终极优化指南 - 解锁现代硬件性能

WarcraftHelper:魔兽争霸3终极优化指南 - 解锁现代硬件性能 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper WarcraftHelper是一款专为魔兽…...

SubtitleOCR:重新定义视频内容处理效率的硬字幕提取革命

SubtitleOCR:重新定义视频内容处理效率的硬字幕提取革命 【免费下载链接】SubtitleOCR 快如闪电的硬字幕提取工具。仅需苹果M1芯片或英伟达3060显卡即可达到10倍速提取。A very fast tool for video hardcode subtitle extraction 项目地址: https://gitcode.com/…...

手柄硬件校准与操控优化:从故障排查到竞技级设置的实战手册

手柄硬件校准与操控优化:从故障排查到竞技级设置的实战手册 【免费下载链接】DS4Windows Like those other ds4tools, but sexier 项目地址: https://gitcode.com/gh_mirrors/ds/DS4Windows 在《艾尔登法环》的 boss 战中,角色总是不受控制地缓慢…...

FPGA信号调试必备:Quartus中keep、preserve、noprune的正确用法与避坑指南

FPGA信号调试必备:Quartus中keep、preserve、noprune的正确用法与避坑指南 在FPGA开发过程中,信号调试是最令人头疼的环节之一。特别是当你发现仿真时明明存在的关键信号,在综合后却神秘消失时,那种挫败感简直难以言表。作为一名长…...

深入对比:在Vivado中设计异步复位、同步复位和带使能D触发器的实战差异与选型建议

深入对比:在Vivado中设计异步复位、同步复位和带使能D触发器的实战差异与选型建议 当你在设计一个状态机或数据流水线时,是否曾为选择哪种D触发器而犹豫不决?异步复位、同步复位还是带使能的D触发器,每种设计都有其独特的应用场景…...

华为MatePad 11鸿蒙2.0平板变身编程本:保姆级AidLux+VSCode配置避坑指南

华为MatePad 11鸿蒙平板编程环境搭建实战:AidLux与VSCode高效配置指南 在移动办公与碎片化学习成为主流的今天,将华为MatePad 11这样的高性能平板转变为便携式编程工作站,正成为越来越多开发者的现实需求。鸿蒙系统2.0的分布式能力与AidLux的…...