EDR、SIEM、SOAR 和 XDR 的区别

在一个名为网络安全谷的神秘小镇,居住着四位守护者,他们分别是EDR(艾迪)、SIEM(西姆)、SOAR(索亚)和XDR(艾克斯)。他们各自拥有独特的能力,共同守护着小镇免受邪恶势力的侵害。让我们通过一个故事来了解他们的区别和协作。

艾迪的侦探故事

艾迪是一位出色的侦探,他的工作是巡逻小镇的每一个角落,特别是那些容易受到攻击的终端。一天,他注意到了一家银行的电脑出现了异常行为。艾迪迅速调查,发现了一个试图窃取数据的恶意软件。他立即采取行动,隔离了受感染的电脑,并清除了威胁。艾迪的工作就像是小镇的私人侦探,专注于解决单个案件。

西姆的指挥家故事

西姆是一位指挥家,他坐在小镇的安全控制中心,指挥着整个小镇的安全乐队。当艾迪报告了银行的事件后,西姆开始分析整个小镇的安全日志。他发现了一个模式:多起事件都指向了一个名为“黑暗势力”的组织。西姆通过他的指挥棒,协调小镇上所有的安全设备和系统,共同应对这个威胁。西姆的角色就像是小镇的交响乐团指挥,确保每个成员都在正确的时间和地点发挥作用。

索亚的自动化故事

索亚是一位机器人工程师,他创造了一个名为“安全机器人”的自动化系统。当西姆发现了“黑暗势力”的模式后,索亚迅速编写了一套自动化脚本,让安全机器人能够自动执行隔离、分析和清除恶意软件的任务。索亚的自动化系统大大提高了小镇应对威胁的效率,让安全团队能够专注于更复杂的任务。

艾克斯的超级英雄故事

艾克斯是一位超级英雄,他拥有超越常人的视野和力量。当小镇面临前所未有的大规模网络攻击时,艾克斯站了出来。他不仅能够看到整个小镇的安全状况,还能够协调艾迪、西姆和索亚的力量,共同对抗“黑暗势力”。艾克斯就像是小镇的守护神,他的存在让小镇的居民感到安心。

四位守护者的协作

这个故事展示了四位守护者如何各自发挥作用,同时又紧密协作。艾迪(EDR)专注于终端层面的威胁检测与响应,西姆(SIEM)提供全局的安全信息和事件管理,索亚(SOAR)通过自动化提高响应效率,而艾克斯(XDR)则是整合所有力量,提供跨平台的全面安全防护。他们共同构成了网络安全谷的坚实防线,保护着小镇的和平与安宁。

这个故事虽然是虚构的,但它帮助我们理解了EDR、SIEM、SOAR和XDR在网络安全中的作用和它们之间的相互关系。在现实世界中,这些技术同样需要相互配合,以构建一个强大的网络安全防护体系。

相关文章:

EDR、SIEM、SOAR 和 XDR 的区别

在一个名为网络安全谷的神秘小镇,居住着四位守护者,他们分别是EDR(艾迪)、SIEM(西姆)、SOAR(索亚)和XDR(艾克斯)。他们各自拥有独特的能力,共同守…...

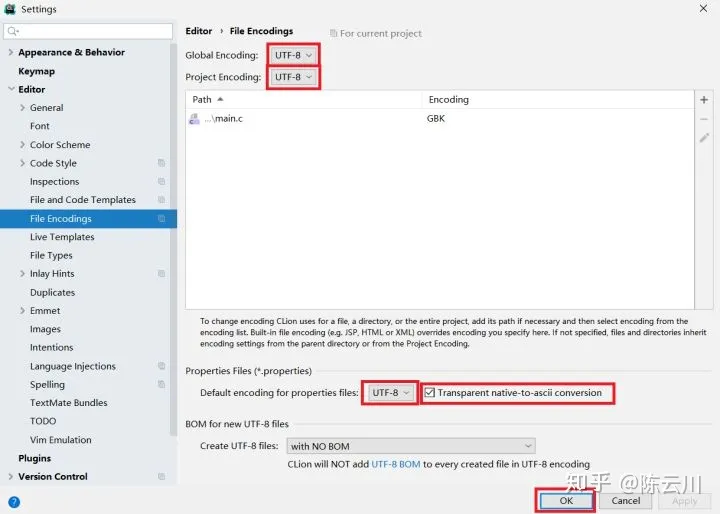

修复idea,eclipse ,clion控制台中文乱码

控制台乱码问题主要原因并不在编译器IDE身上,还主要是Windows的控制台默认编码问题。。。 Powershell,cmd等默认编码可能不是UTF-8,无需改动IDE的settings或者properties(这治标不治本),直接让Windows系统…...

怎样使用Oxygen XML Editor将MS Word转换成DITA

▲ 搜索“大龙谈智能内容”关注公众号▲ 前阵子分享过一篇文章:《如何将Word/PDF转成高质量XML》。 文章中分享了将Word/PDF转换成高质量XML的思路和大体步骤。有朋友问:有什么工具可以做这个数据转换,具体怎么操作呢? 今天就来…...

【云上建站】快速在云上构建个人网站3——网站选型和搭建

快速在云上构建个人网站3——网站选型和搭建 一、网站选型二、云市场镜像方式一:方式二:1. 进入ECS实例详情页面,点击停止,确保更换操作系统的之前ECS实例处于已停止状态,点击更换操作系统,进行镜像配置。2…...

给你一个未排序的整数数组 nums ,请你找出其中没有出现的最小的正整数

这个算法的核心思想是通过交换操作,将每个数放到它应该在的位置上。然后再次遍历数组,找到第一个不在正确位置上的数,其索引加一即为缺失的最小正整数。 def first_missing_positive(nums):n len(nums)# 第一次遍历,将数组中的每…...

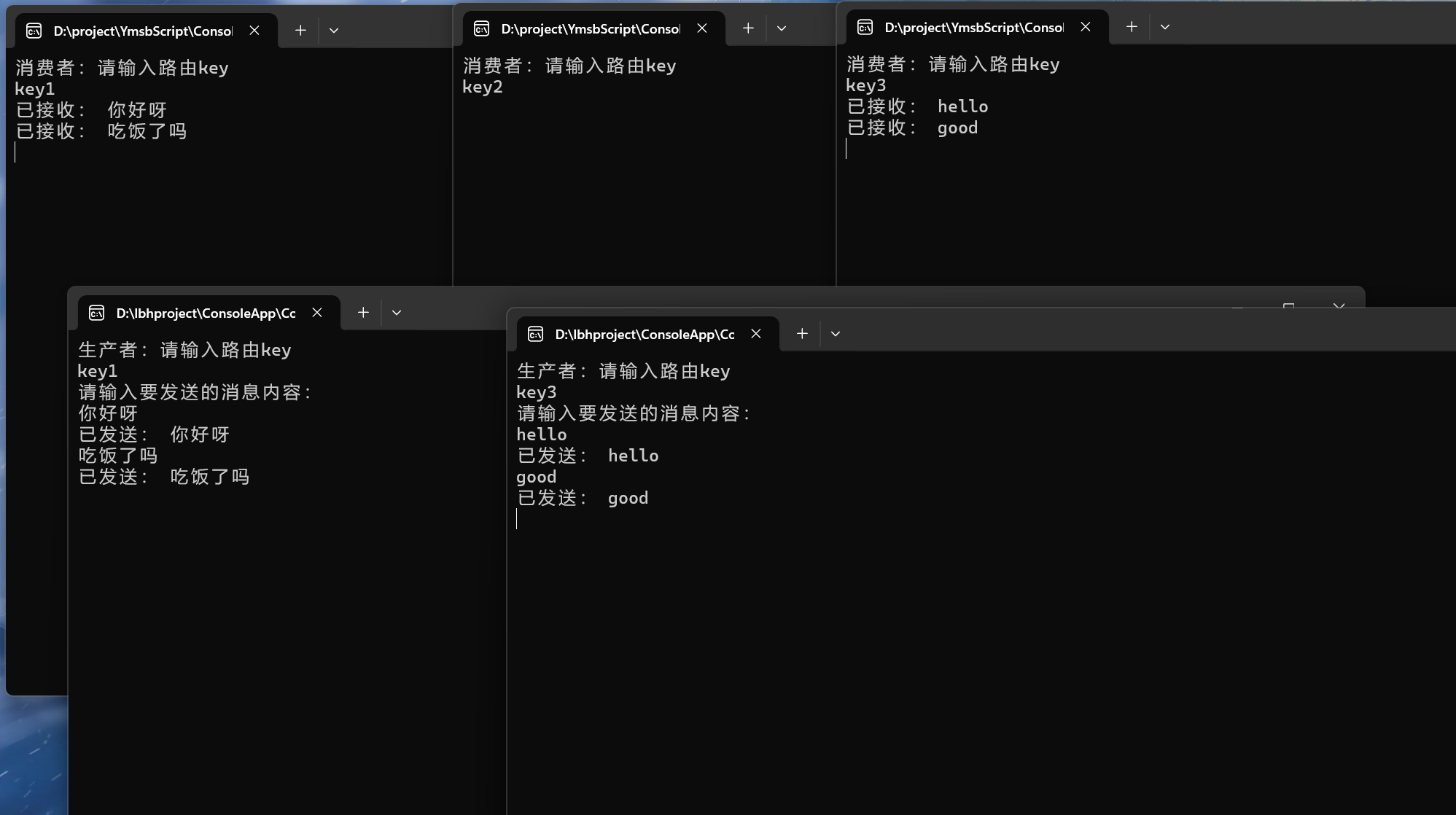

C#使用RabbitMQ-4_路由模式(直连交换机)

简介 RabbitMQ中的路由模式是一种根据Routing Key有条件地将消息筛选后发送给消费者的模式。在路由模式中,生产者向交换机发送消息时,会指定一个Routing Key。交换机接收生产者的消息后,根据消息的Routing Key将其路由到与Routing Key完全匹…...

PyTorch 之 nn.Parameter

文章目录 使用方法:为什么使用 nn.Parameter:示例使用: 在 PyTorch 中,nn.Parameter 是一个类,用于将张量包装成可学习的参数。它是 torch.Tensor 的子类,但被设计成可以被优化器更新的参数。通过将张量包装…...

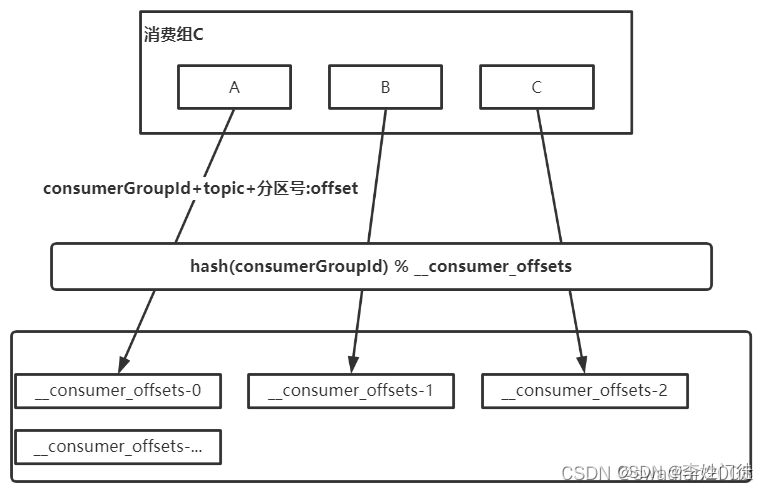

KAFKA高可用架构涉及常用功能整理

KAFKA高可用架构涉及常用功能整理 1. kafka的高可用系统架构和相关组件2. kafka的核心参数2.1 常规配置2.2 特殊优化配置 3. kafka常用命令3.1 常用基础命令3.1.1 创建topic3.1.2 获取集群的topic列表3.1.3 获取集群的topic详情3.1.4 删除集群的topic3.1.5 获取集群的消费组列表…...

3d模型上的材质怎么删除---模大狮模型网

在大多数3D软件中,可以通过以下步骤来删除3D模型上的材质: 选择要删除材质的模型:首先,从场景中选择包含目标材质的模型。可以使用选择工具或按名称查找模型。 进入编辑模式:将模型切换到编辑模式。这通常需要选择相应…...

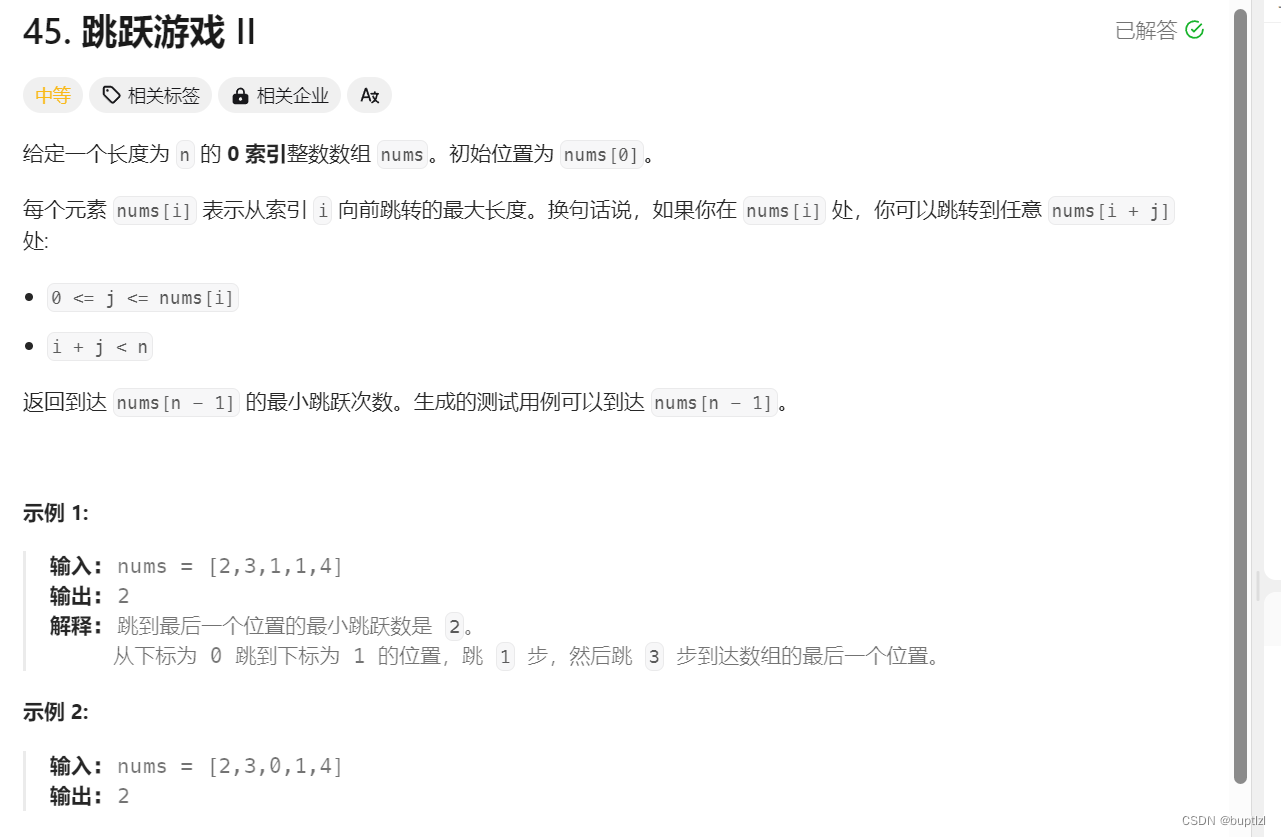

leetcode hot100跳跃游戏Ⅱ

本题和上一题还是有不一样的地方,这个题中,我们需要记录我们跳跃的步数并尽可能的满足最小的跳跃步数到达终点。 那么我们还是采用覆盖范围的概念,但是我们需要两个,一个是在当前位置的覆盖范围,另一个是下一步的覆盖…...

大数据期望最大化(EM)算法:从理论到实战全解析

文章目录 大数据期望最大化(EM)算法:从理论到实战全解析一、引言概率模型与隐变量极大似然估计(MLE)Jensen不等式 二、基础数学原理条件概率与联合概率似然函数Kullback-Leibler散度贝叶斯推断 三、EM算法的核心思想期…...

【鸿蒙】大模型对话应用(二):对话界面设计与实现

Demo介绍 本demo对接阿里云和百度的大模型API,实现一个简单的对话应用。 DecEco Studio版本:DevEco Studio 3.1.1 Release HarmonyOS SDK版本:API9 关键点:ArkTS、ArkUI、UIAbility、网络http请求、列表布局、层叠布局 对话页…...

MySQL 导入数据

我们可以将已有的数据导入到MySQL数据库中,下面是几种方式: 1、mysql 命令导入 使用 mysql 命令导入语法格式为: mysql -u用户名 -p密码 < 要导入的数据库数据(shulanxt.sql) 实例: # mysql -uroot -p123456 < …...

探索数字经济:从基础到前沿的奇妙旅程

新一轮技术革命方兴未艾,特别是以人工智能、大数据、物联网等为代表的数字技术革命,催生了一系列新技术、新产业、新模式,深刻改变着世界经济面貌。数字经济已成为重组全球要素资源、重塑全球经济结构、改变全球竞争格局的关键力量。预估到20…...

】如何在 Windows 操作系统上设置 Design Space Explorer II 远程 SSH 场)

【INTEL(ALTERA)】如何在 Windows 操作系统上设置 Design Space Explorer II 远程 SSH 场

说明 从英特尔 Quartus Prime Pro Edition 软件 22.1 版本开始,您可以选择使用 Windows OpenSSH 服务器设置 Design Space Explorer II (DSE II)。 解决方法 1.让 DSE II 与 OpenSSH 协同工作的第一步是 安装 OpenSSH。应在远程主机上安装 Op…...

Python编程-使用urllib进行网络爬虫常用内容梳理

Python编程-使用urllib进行网络爬虫常用内容梳理 使用urllib库进行基础网络请求 使用request发起网络请求 from urllib import request from http.client import HTTPResponseresponse: HTTPResponse request.urlopen(url"http://pkc/vul/sqli/sqli_str.php") pr…...

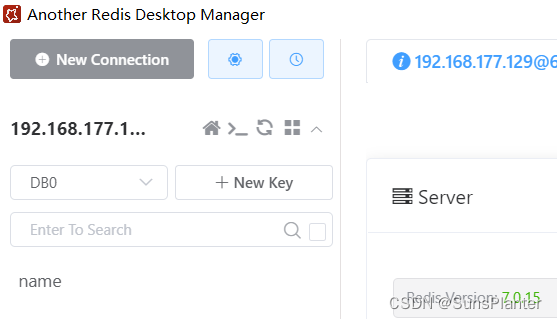

01 Redis的特性+下载安装启动+Redis自动启动+客户端连接

1.1 NoSQL NoSQL(“non-relational”, “Not Only SQL”),泛指非关系型的数据库。 键值存储数据库 : 就像 Map 一样的 key-value 对。如Redis文档数据库 : NoSQL 与关系型数据的结合,最像关系…...

C++发起Https请求

Wininet库忽略Https证书 相信很多朋友使用C WINAPI开发的时候网络模块的时候遇到Https忽悠证书无效的情况下, 仍然希望获取结果下列代码便是忽略异常的Https CA证书,下面对原理进行简单的讲解首先, 需要设置Https忽略需要用到如下结果函数与参数Interne…...

哪款笔记软件支持电脑和手机互通数据?

上班族在日常工作中,随手记录工作笔记已成为司空见惯的场景。例如:从快节奏的会议记录到灵感迸发的创意;跟踪项目进展,记录每个阶段的成果、问题和下一步计划;记录、更新工作任务清单等,工作笔记承载了职场…...

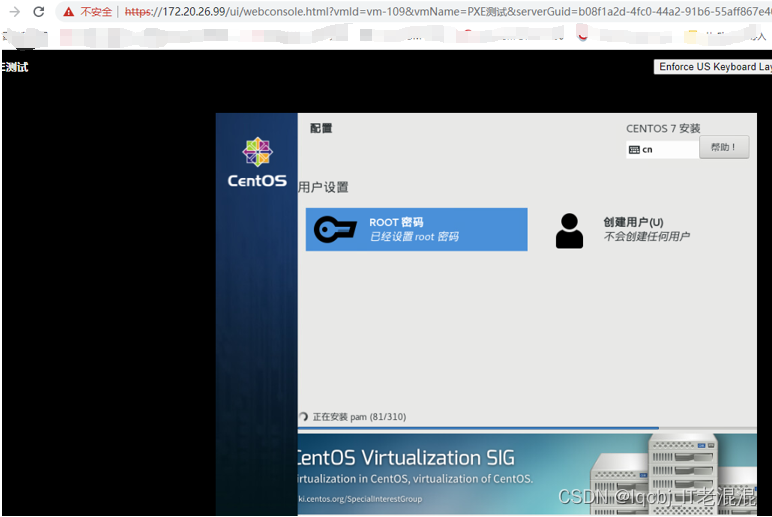

部署PXE高效批量网络装机

部署PXE高效批量网络装机 因在Cisco3850核心交换机中已开启DHCP 服务,因此不需要在配置DHCP服务。如果您的网络环境中也已有DHCP服务,也不用再配置DHCP服务了,直接部署PXE相关服务即可。 找一台linux系统的服务器,这本次试验用的是…...

KNO标度律与粒子多重数:从QCD喷注结构到夸克-胶子鉴别的理论推导

1. 项目概述:从粒子计数到喷注身份鉴别 在粒子物理实验里,我们经常面对一个看似简单却极其棘手的问题:眼前这个由上百个粒子组成的“喷注”(Jet),最初到底是从一个夸克还是从一个胶子产生的?这…...

统信UOS 20.1060专业版美化全攻略:从桌面到GRUB再到锁屏,一次搞定个性化设置

统信UOS 20.1060专业版深度美化指南:打造高效统一的视觉工作流第一次打开统信UOS专业版时,默认的蓝色渐变桌面确实给人一种专业稳重的印象。但连续使用几周后,我发现自己开始对着千篇一律的界面走神——这就像每天穿着同样的西装上班…...

数字-模拟量子机器学习:NISQ时代AI的务实路径

1. 量子机器学习:当AI遇见量子世界最近几年,一个词在科技圈里被反复提及:量子优势。听起来很科幻,对吧?但如果你深入了解一下当前最前沿的量子计算硬件——那些被称为NISQ(含噪声中等规模量子)的…...

机器人跨模态感知:用视觉替代触觉实现非抓取操作

1. 项目概述:当机器人“看不见”接触时,如何让它“感觉”到?在机器人移动操作领域,尤其是非抓取操作(比如推、拉、滑动物体),精确感知机器人与物体之间的接触状态至关重要。传统的解决方案依赖于…...

基于伴随方法与Firedrake的PDE-ML可微分集成框架

1. 项目概述:当有限元遇上机器学习在计算科学与工程领域,我们常常面临一个核心挑战:如何高效地求解复杂的物理系统,并在此基础上进行优化、反演或设计。偏微分方程(PDE)是描述这些物理系统(如流…...

Android系统级证书注入:突破HTTPS抓包限制的完整方案

1. 这不是“换个证书”那么简单:为什么系统级证书安装成了Android抓包真正的分水岭你肯定试过在Android手机上用Charles抓包——App打开,Charles配好代理,手机Wi-Fi设好代理地址,点开浏览器,流量哗哗进来了。但一打开微…...

STIML框架:融合标度理论与机器学习的企业增长预测新范式

1. 项目概述:当标度律遇见机器学习在金融分析和企业研究领域,预测一家公司的未来增长,就像试图预测一艘巨轮在复杂洋流中的航迹。传统上,我们有两类“航海图”:一类是基于物理定律的“机制模型”,它告诉你船…...

布莱克威尔三大定理:从统计理论到AI工程的核心支柱

1. 项目概述:当统计学遇上人工智能如果你在机器学习领域摸爬滚打了一段时间,可能会发现一个有趣的现象:很多听起来很“新潮”的算法,其核心思想往往能在几十年前的统计学论文里找到源头。这并非巧合,而是学科发展的必然…...

2026论文写作工具红黑榜:AI论文网站怎么选?清单来了

2026年论文写作工具竞争白热化,红榜优先选千笔AI、ThouPen、豆包,适配国内学术规范,内容严谨且格式合规;黑榜需避开低质免费工具、无真实引用平台、过度依赖全文生成的工具。选择时可按需求匹配度 - 数据可信度 - 成本承受力三维模…...

鸿蒙今日穿搭页面构建:衣橱库存、今日配色与场景建议模块详解

鸿蒙今日穿搭页面构建:衣橱库存、今日配色与场景建议模块详解 前言 在 HarmonyOS 6.0 应用开发中,穿搭类页面的衣橱管理、配色方案和场景化建议是提升用户实用性的关键功能模块。本文将以“今日穿搭”应用中的“衣橱库存”进度条模块、“今日配色”色彩盘…...