Python应对反爬虫的策略

Python应对反爬虫的策略

- 概述

- User-Agent 伪造

- 应对302重定向

- IP限制与代理使用

- Cookies和Session管理

- 动态内容加载

- 数据加密与混淆

- 请求频率限制

- 爬虫检测算法

- 法律与道德考量

- 结语

概述

在数字化时代,网络数据采集已成为获取信息的重要手段之一。然而,随着技术的发展,网站为了保护自己的数据不被恶意抓取,采取了各种反爬虫措施。这使得爬虫开发者面临着越来越多的挑战。本文旨在深入探讨这些挑战,并提供一系列Python实战技巧和策略,帮助开发者更高效、更安全地进行网络数据采集。

本文将详细介绍如何伪造User-Agent、应对302重定向、使用代理IP绕过IP限制、管理Cookies和Session、处理动态内容加载、解密数据、控制请求频率以及规避爬虫检测算法。此外,还将讨论在数据采集过程中的法律和道德问题,确保开发者的行为既合法又合规。

User-Agent 伪造

User-Agent 是一个HTTP请求头,用于告诉服务器请求来自哪种类型的浏览器和操作系统。许多网站通过分析User-Agent来识别和阻止爬虫。通过伪造User-Agent,可以模拟成普通用户访问,从而减少被识别的风险。

代码示例

from fake_useragent import UserAgent

import requestsua = UserAgent()

headers = {'User-Agent': ua.random

}response = requests.get('https://example.com', headers=headers)

print(response.text)

应对302重定向

302重定向是一种常见的反爬虫手段,当服务器检测到疑似爬虫的请求时,会发送一个302状态码,将请求重定向到一个验证页面,而不是用户想要访问的页面。

代码示例

import requests

from urllib.parse import urljoindef handle_redirects(url, max_redirects=10):try:for _ in range(max_redirects):response = requests.get(url, allow_redirects=False)if response.status_code in [301, 302]:url = response.headers['Location']continuebreakreturn urlexcept Exception as e:print(f"An error occurred: {e}")return Nonefinal_url = handle_redirects('https://example.com')

print(final_url)

IP限制与代理使用

IP限制是网站用来限制单个IP地址在一定时间内的访问次数,以防止爬虫的大量请求。使用代理IP可以绕过这种限制,但需要注意代理的质量和稳定性。

代码示例

from requests import proxiesproxies = {'http': 'http://10.10.1.10:3128','https': 'http://10.10.1.10:1080',

}response = requests.get('https://example.com', proxies=proxies)

print(response.text)

Cookies和Session管理

Cookies和Session是网站用来追踪用户状态的一种机制。通过管理Cookies和Session,可以模拟正常用户的登录和访问行为,避免被识别为爬虫。

代码示例

import requestssession = requests.Session()

session.cookies.set('session_id', '123456789')response = session.get('https://example.com')

print(response.text)

动态内容加载

动态内容加载通常通过JavaScript实现,这使得爬虫难以直接获取页面上的数据。使用无头浏览器可以渲染JavaScript,获取动态加载的内容。

代码示例

from selenium import webdriveroptions = webdriver.ChromeOptions()

options.add_argument('--headless') # 无头模式driver = webdriver.Chrome(options=options)

driver.get('https://example.com')

html = driver.page_source

print(html)

driver.quit()

数据加密与混淆

数据加密或混淆是网站用来保护数据不被直接访问的一种手段。分析并解密数据需要对加密算法有一定的了解。

代码示例

# 假设网站使用了简单的Base64编码

encrypted_data = 'SGVsbG8gV29ybGQh' # 这是"Hello World"的Base64编码

decrypted_data = base64.b64decode(encrypted_data).decode('utf-8')

print(decrypted_data)

请求频率限制

请求频率限制是服务器用来控制请求速率的一种手段,以防止爬虫的高频访问。实现请求节流可以模拟正常用户的访问频率。

代码示例

import time

from requests import Sessionsession = Session()def throttled_request(url, delay=2):response = session.get(url)time.sleep(delay) # 延迟2秒return responseresponse = throttled_request('https://example.com')

print(response.text)

爬虫检测算法

爬虫检测算法是服务器用来分析请求模式,以识别爬虫行为的一种技术。通过多样化请求头信息和模拟正常用户行为,可以降低被检测到的风险。

代码示例

import requestsheaders = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.3'

}response = requests.get('https://example.com', headers=headers)

print(response.text)

法律与道德考量

在进行数据采集时,开发者需要考虑法律和道德问题,确保数据采集行为合法合规,尊重数据所有者的权益。

代码示例

# 检查Robots协议

from urllib.robotparser import RobotFileParserrp = RobotFileParser()

rp.set_url('https://example.com/robots.txt')

rp.read()if rp.can_fetch('*', 'https://example.com/data'):response = requests.get('https://example.com/data')print(response.text)

else:print("Access denied by robots.txt")

结语

网络爬虫技术是一个不断发展的领域,反爬虫策略也在不断更新。作为开发者,我们需要不断学习新的技术和策略,同时保持对法律和道德的敏感度。

相关文章:

Python应对反爬虫的策略

Python应对反爬虫的策略 概述User-Agent 伪造应对302重定向IP限制与代理使用Cookies和Session管理动态内容加载数据加密与混淆请求频率限制爬虫检测算法法律与道德考量结语 概述 在数字化时代,网络数据采集已成为获取信息的重要手段之一。然而,随着技术…...

240703_昇思学习打卡-Day15-K近邻算法实现红酒聚类

KNN(K近邻)算法实现红酒聚类 K近邻算法,是有监督学习中的分类算法,可以用于分类和回归,本篇主要讲解其在分类上的用途。 文章目录 KNN(K近邻)算法实现红酒聚类算法原理数据下载数据读取与处理模型构建--计算距离模型预测 算法原理 KNN算法虽…...

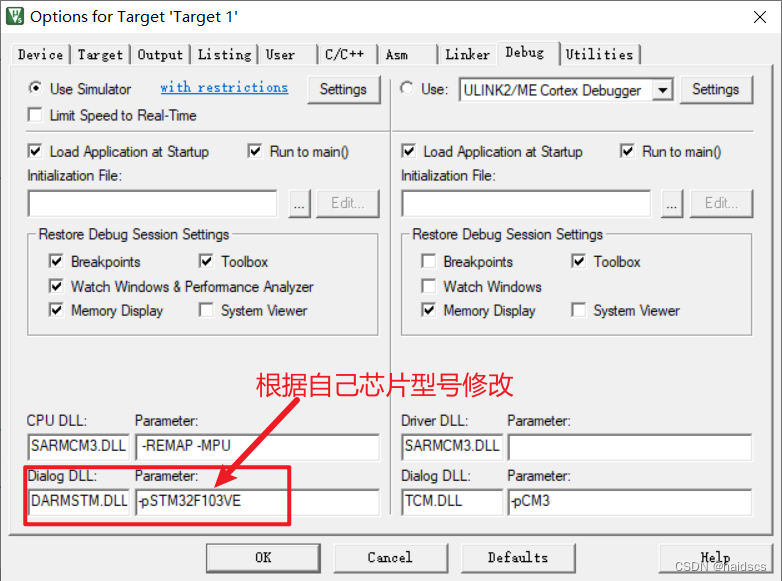

keil5模拟 仿真 报错没有读写权限

debug*** error 65: access violation at 0x4002100C : no write permission 修改为: Dialog DLL默认是DCM3.DLL Parameter默认是-pCM3 应改为 Dialog DLL默认是DARMSTM.DLL Parameter默认是-pSTM32F103VE...

)

力扣爆刷第158天之TOP100五连刷56-60(子集、最小栈、最长有效括号)

力扣爆刷第158天之TOP100五连刷56-60(子集、最小栈、最长有效括号) 文章目录 力扣爆刷第158天之TOP100五连刷56-60(子集、最小栈、最长有效括号)一、78. 子集二、105. 从前序与中序遍历序列构造二叉树三、43. 字符串相乘四、155. …...

高薪程序员必修课-Java中 Synchronized锁的升级过程

目录 前言 锁的升级过程 1. 偏向锁(Biased Locking) 原理: 示例: 2. 轻量级锁(Lightweight Locking) 原理: 示例: 3. 重量级锁(Heavyweight Locking)…...

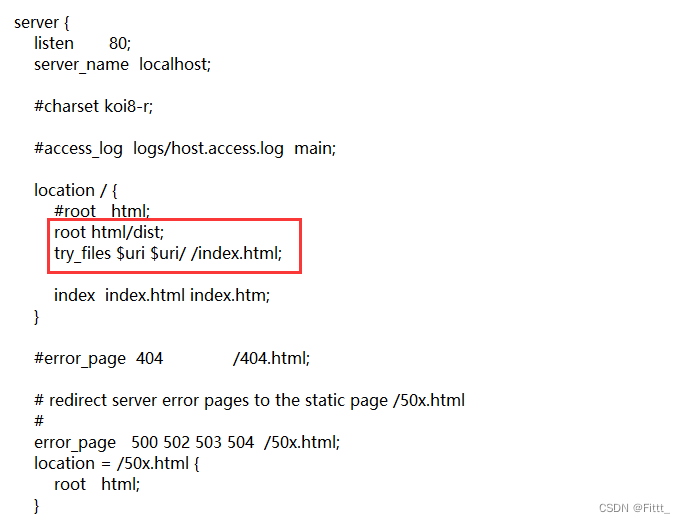

Vue项目打包上线

Nginx 是一个高性能的开源HTTP和反向代理服务器,也是一个IMAP/POP3/SMTP代理服务器。它在设计上旨在处理高并发的请求,是一个轻量级、高效能的Web服务器和反向代理服务器,广泛用于提供静态资源、负载均衡、反向代理等功能。 1、下载nginx 2、…...

算法题中常用的C++功能

文章目录 集合优先队列双端队列排序时自定义比较函数最大数值字符串追加:删除:子串: 元组vector查找创建和初始化赋值: 字典map引入头文件定义和初始化插入元素访问元素更新元素删除元素检查元素存在遍历元素int和string转换 集合…...

左扰动和右扰动

在SLAM(Simultaneous Localization and Mapping)中,使用左扰动还是右扰动主要取决于你如何定义坐标系和你希望扰动影响的姿态表示。这通常与你的坐标系选择和你正在解决的具体问题有关。 左扰动通常用于以下情况: 当你使用局部坐…...

【计算机网络】期末复习(2)

目录 第一章:概述 第二章:物理层 第三章:数据链路层 第四章:网络层 第五章:传输层 第一章:概述 三大类网络 (1)电信网络 (2)有线电视网络 ࿰…...

ojdbc8-full Oracle JDBC 驱动程序的一个完整发行版各文件的功能

文章目录 1. ojdbc8.jar2. ons.jar -3. oraclepki.jar -4. orai18n.jar -5. osdt_cert.jar -6. osdt_core.jar -7. ojdbc.policy -8. README.txt -9. simplefan.jar -10. ucp.jar -11. xdb.jar - ojdbc8-full 是 Oracle JDBC 驱动程序的一个完整发行版,包含了连接和…...

,可能会遇到表被锁定的问题。)

在Linux环境下使用sqlite3时,如果尝试对一个空表进行操作(例如插入数据),可能会遇到表被锁定的问题。

在Linux环境下使用sqlite3时,如果尝试对一个空表进行操作(例如插入数据),可能会遇到表被锁定的问题。这通常是因为sqlite3在默认情况下会对空表进行“延迟创建”,即在实际需要写入数据之前,表不会被真正创建…...

【目标检测】DINO

一、引言 论文: DINO: DETR with Improved DeNoising Anchor Boxes for End-to-End Object Detection 作者: IDEA 代码: DINO 注意: 该算法是在Deformable DETR、DAB-DETR、DN-DETR基础上的改进,在学习该算法前&#…...

一文包学会ElasticSearch的大部分应用场合

ElasticSearch 官网下载地址:Download Elasticsearch | Elastic 历史版本下载地址1:Index of elasticsearch-local/7.6.1 历史版本下载地址2:Past Releases of Elastic Stack Software | Elastic ElasticSearch的安装(windows) 安装前所…...

创建kobject

1、kobject介绍 kobject的全称是kernel object,即内核对象。每一个kobject都会对应系统/sys/下的一个目录。 2、相关结构体和api介绍 2.1 struct kobject // include/linux/kobject.h 2.2 kobject_create_and_add kobject_create_and_addkobject_createkobj…...

数据结构 - C/C++ - 树

公开视频 -> 链接点击跳转公开课程博客首页 -> 链接点击跳转博客主页 目录 树的概念 结构特性 树的样式 树的存储 树的遍历 节点增删 二叉搜索树 平衡二叉树 树的概念 二叉树是树形结构,是一种非线性结构。 非线性结构:在二叉树中&#x…...

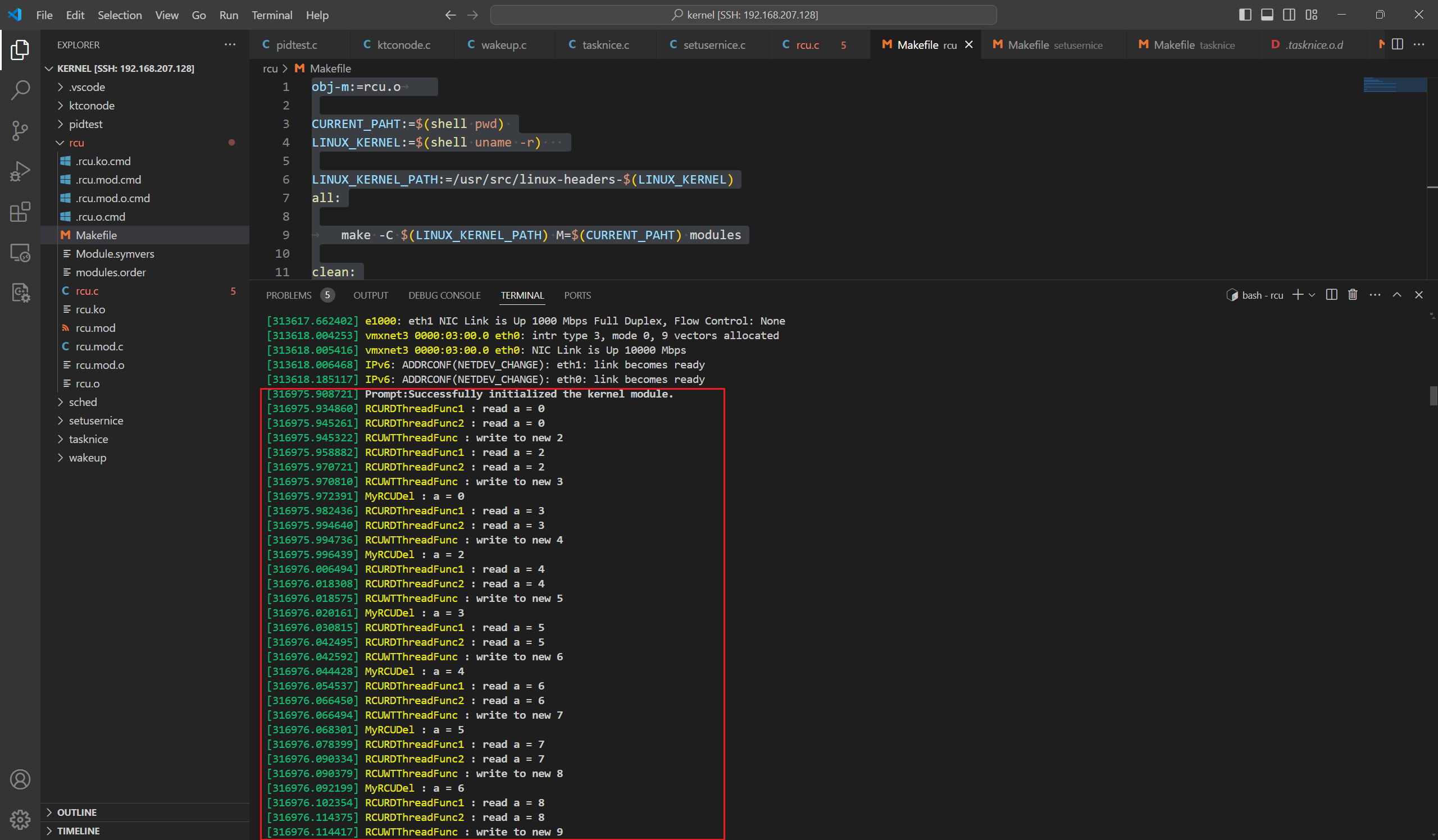

Linux源码阅读笔记12-RCU案例分析

在之前的文章中我们已经了解了RCU机制的原理和Linux的内核源码,这里我们要根据RCU机制写一个demo来展示他应该如何使用。 RCU机制的原理 RCU(全称为Read-Copy-Update),它记录所有指向共享数据的指针的使用者,当要修改构想数据时&…...

【C++】双线性差值算法实现RGB图像缩放

双线性差值算法 双线性插值(Bilinear Interpolation)并不是“双线性差值”,它是一种在二维平面上估计未知数据点的方法,通常用于图像处理中的图像缩放。 双线性插值的基本思想是:对于一个未知的数据点,我…...

计算机网络知识普及之四元组

在涉及到TCP/UDP等IP类通信协议时,存在四元组概念 这里只是普及使用 先来一些前置知识,什么是IP协议? IP协议全称为互联网协议,处于网络层中,主要作用是标识网络中的设备,每个设备的IP地址是唯一的。 在网…...

深度探讨网络安全:挑战、防御策略与实战案例

目录 编辑 一、引言 二、网络安全的主要挑战 恶意软件与病毒 数据泄露 分布式拒绝服务攻击(DDoS) 内部威胁 三、防御策略与实战案例 恶意软件防护 网络钓鱼防护 数据泄露防护 总结 一、引言 随着信息技术的迅猛发展,网络安全问…...

“穿越时空的机械奇观:记里鼓车的历史与科技探秘“

在人类文明的发展历程中,科技的创新与进步不仅仅推动了社会的进步,也为我们留下了丰富的文化遗产。记里鼓车,作为一种古老的里程计量工具,其历史地位和技术成就在科技史上具有重要的意义。本文将详细介绍记里鼓车的起源、结构原理…...

2026论文写作工具红黑榜:AI论文工具怎么选?用过才敢说!

2026年论文写作工具红黑榜出炉,千笔AI、ThouPen、豆包位列红榜,适配国内学术规范,提升写作效率;黑榜需避开低质免费工具、无真实引用平台及过度依赖全文生成的工具。选择时可按需求匹配度 - 数据可信度 - 成本承受力三维模型进行评…...

无限级数求和的Java实现与数学分析

本文旨在详细说明如何使用Java精确计算特定形式的无限级数 S -(2x)^2/2! (2x)^4/4! - (2x)^6/6! ... 在指定区间 [0.1, 1.5] 内部和。我们将深入分析等级数的数学性质,推导其闭合形式,并在此基础上纠正原始Java代码…...

还是硬解(MediaCodec)?一个实战Demo帮你做决定)

别再纠结了!Android音视频开发选软解(FFmpeg)还是硬解(MediaCodec)?一个实战Demo帮你做决定

Android音视频开发实战:软解与硬解的性能对决 在移动端音视频开发领域,选择软解还是硬解一直是个令人头疼的问题。每次技术选型会议上,总能看到两派开发者争得面红耳赤——软解支持者强调其灵活性和兼容性,硬解拥趸则推崇其性能和…...

HunyuanVideo-Foley企业应用:汽车HMI人机交互音效AI生成平台

HunyuanVideo-Foley企业应用:汽车HMI人机交互音效AI生成平台 1. 产品概述 HunyuanVideo-Foley是一款专为企业级音视频生成需求设计的AI平台,特别针对汽车HMI(人机交互界面)音效场景进行了深度优化。该平台基于RTX 4090D 24GB显存…...

)

LeetCode 53. 最大子数组和 超详细题解(贪心+分治+动规)

LeetCode 53. 最大子数组和 超详细题解(贪心分治动规) 🏷️ 标签:动态规划、贪心算法、分治法、数组、经典面试题 📊 难度:简单 | 📝 题目编号:53 | 🗂️ 题型࿱…...

高效批处理:一键复制文件/文件夹至当前目录所有子文件夹

1. 为什么需要批量复制文件到子文件夹? 在日常工作中,我经常遇到这样的场景:需要把一个重要文件快速分发到几十甚至上百个子文件夹中。比如给每个项目文件夹添加一份新的规范文档,或者为所有客户目录更新同一份合同模板。手动操作…...

OpenClaw v2026.3.24-beta.1 深度技术分析报告:体验、生态与协作的“精装修”

报告版本: 1.1分析基准: v2026.3.23 (稳定化修复版本) -> v2026.3.24-beta.1 (预发布版)核心论点: 在经历了v2026.3.22的“架构大换血”与v2026.3.23的“系统性修复”之后,v2026.3.24-beta.1标志着OpenClaw的迭代节奏进入了一个…...

League-Toolkit:英雄联盟智能工具集如何解决游戏决策与操作痛点并提升玩家体验

League-Toolkit:英雄联盟智能工具集如何解决游戏决策与操作痛点并提升玩家体验 【免费下载链接】League-Toolkit 兴趣使然的、简单易用的英雄联盟工具集。支持战绩查询、自动秒选等功能。基于 LCU API。 项目地址: https://gitcode.com/gh_mirrors/le/League-Tool…...

douyin-downloader:智能无水印视频批量获取工具,30倍提升内容管理效率

douyin-downloader:智能无水印视频批量获取工具,30倍提升内容管理效率 【免费下载链接】douyin-downloader 项目地址: https://gitcode.com/GitHub_Trending/do/douyin-downloader 在数字内容爆炸的时代,短视频已成为信息传播的主要载…...

从零开始:使用TCP调试助手V1.9进行网络通信调试的完整流程

从零开始:使用TCP调试助手V1.9进行网络通信调试的完整流程 在软件开发与网络调试领域,TCP/UDP通信测试是每个开发者迟早要面对的必修课。无论是物联网设备的数据传输验证,还是分布式系统的组件间通信检查,一个可靠的调试工具能让我…...