ENSP实现防火墙区域策略与用户管理

目录

实验拓扑与要求编辑

交换机与防火墙接口的配置

交换机:

创建vlan

接口配置

防火墙配置及接口配置

防火墙IP地址配置

云配置编辑编辑编辑

在浏览器上使用https协议登陆防火墙,并操作

访问网址:https://192.168.100.1:8443编辑编辑

防火墙G1/0/1配置子接口编辑编辑

防火墙关于DMZ区域的接口G1/0/0编辑

防火墙关于游客区的接口G1/0/4编辑

防火墙关于ISP的接口G1/0/1编辑

防火墙策略建立

1.新建区域编辑

2.策略建立

办公区访问DMZ编辑

生产区访问DMZ编辑

游客区只能访问门户网站10.0.3.10编辑

针对单个IP10.0.2.10的策略编辑编辑

创建toISP的策略

办公区访问ISP

游客区访问ISP

整体效果:生效顺序 编辑

NAT策略可以上网的关键 编辑

防火墙用户创建与管理

办公区的市场部和研发部用户编辑

针对市场部和研发部的策略 编辑编辑

游客区用户和组的创建 编辑

生产区用户与组的创建

批量创建生产区车间1的用户(车间2,3同理)编辑

生产区的用户策略 编辑编辑

最终整体结构图

编辑 设置登录编辑

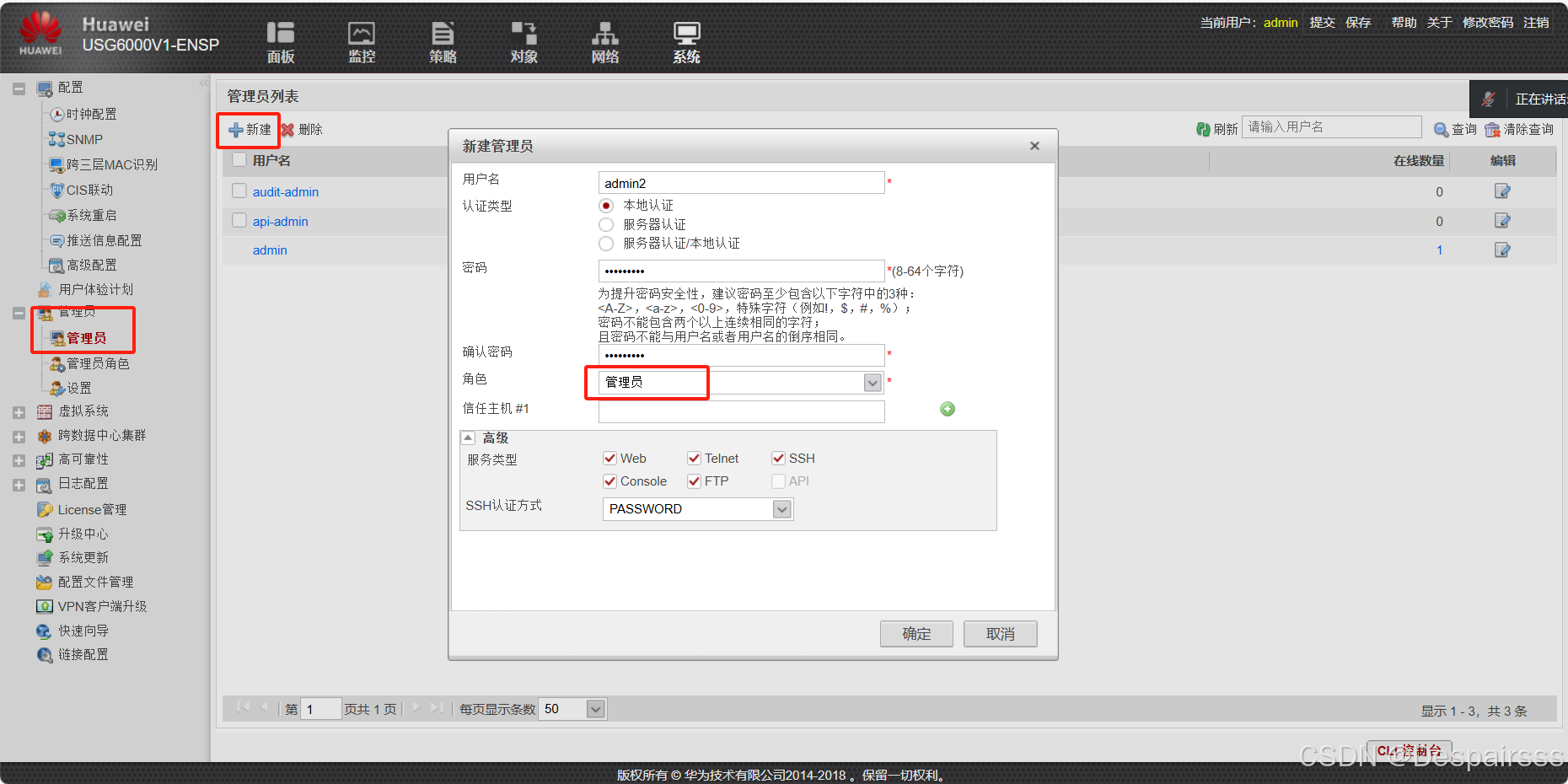

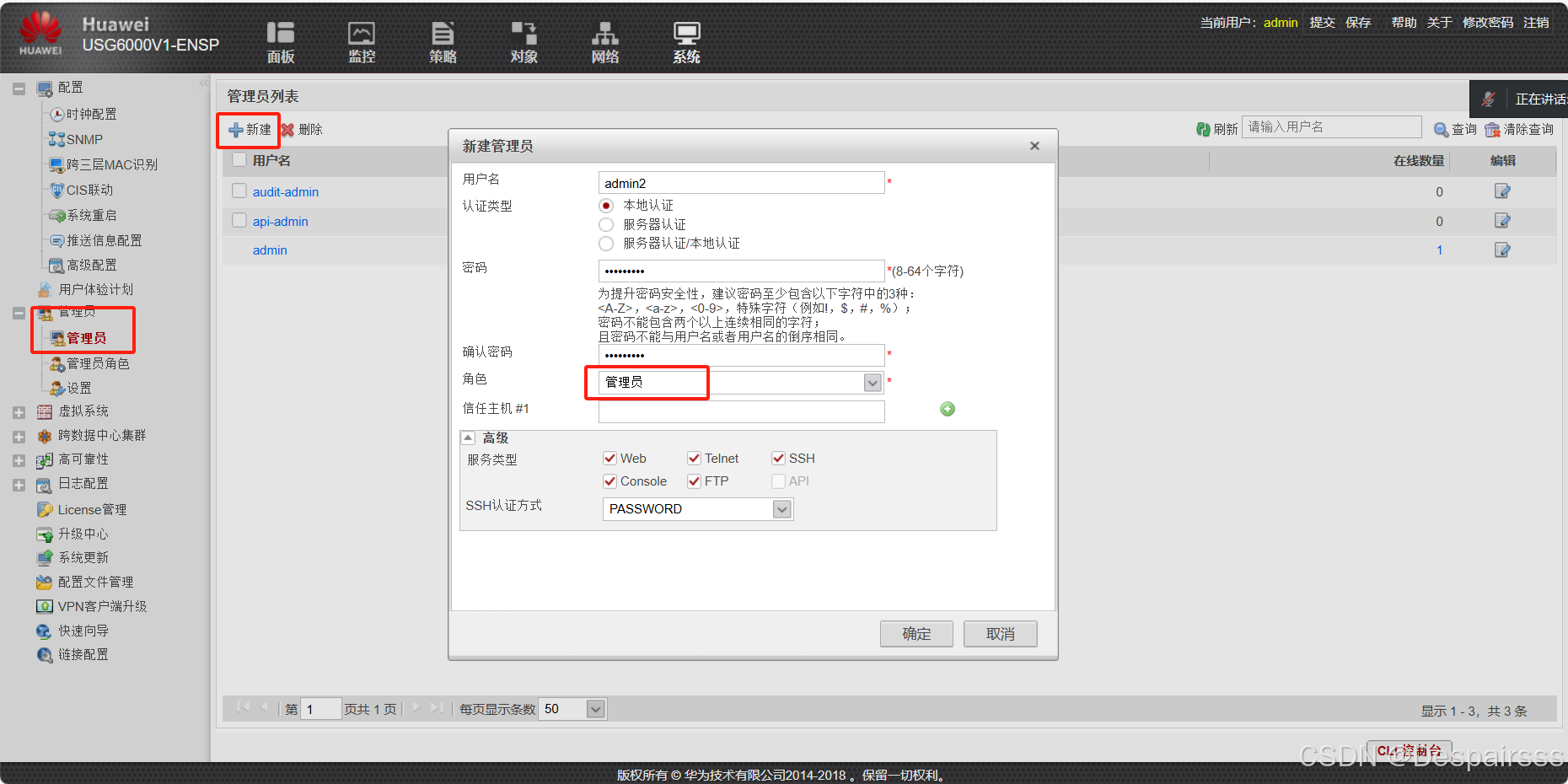

系统用户创建

设置身份(不选系统相关权限)编辑新建用户身份选择刚刚建立的管理员编辑要先有身份再有登录用户!

实验拓扑与要求

要求

1.DMZ区域内的服务器,办公区仅能在办公时间内(9:00-18:00)可以访问,生产区的设备全天可以访问

2.生产区不允许访问互联网,办公区和游客区允许访问互联网

3.办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping10.0.3.10

4.办公区分为市场部和研发部,研发部IP地址固定,访问DMZ区使用匿名认证,研发部需要用户绑定IP地址,访问DMZ区使用免认证;游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123,游客仅有访问公司门户网站和上网权限,门户网站地址为10.0.3.10

5.生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123;首次登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

6.创建一个自定义管理员,要求不能拥有系统管理功能

交换机与防火墙接口的配置

LSW7交换机配置vlan,其中生产区在vlan2,办公区在vlan3.防火墙在G1/0/3上配置子接口分别实现管理,命令如下。

交换机:

创建vlan

[LSW5]vlan batch 2 to 3接口配置

[LSW5]int g 0/0/2

[LSW5-GigabitEthernet0/0/2]port link-type access # 定义接口类型

[LSW5-GigabitEthernet0/0/2]port default vlan 2 # 定义所属valn[LSW5]int g 0/0/3

[LSW5-GigabitEthernet0/0/3]port link-type access

[LSW5-GigabitEthernet0/0/3]port default vlan 3[LSW5]int g 0/0/1

[LSW5-GigabitEthernet0/0/1]port link-type trunk

[LSW5-GigabitEthernet0/0/1]port trunk allow-pass vlan 2 3 # 放通vlan 2 3 内的流量[LSW5-GigabitEthernet0/0/1]undo port trunk allow-pass vlan 1 # 出于对网络安全的考虑,拒绝vlan1内的流量通过

防火墙配置及接口配置

防火墙IP地址配置

Username:admin

Password: # 默认密码为Admin@123

The password needs to be changed. Change now? [Y/N]: y

Please enter old password:

Please enter new password: # 修改新密码为Mysql@123

Please confirm new password: Info: Your password has been changed. Save the change to survive a reboot.

*************************************************************************

* Copyright (C) 2014-2018 Huawei Technologies Co., Ltd. *

* All rights reserved. *

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

*************************************************************************

<USG6000V1>sys[USG6000V1]int g 0/0/0

[USG6000V1-GigabitEthernet0/0/0]ip add 192.168.100.1 24 # 修改IP地址[USG6000V1-GigabitEthernet0/0/0] service-manage all permit # 开启服务

云配置

在浏览器上使用https协议登陆防火墙,并操作

访问网址:https://192.168.100.1:8443

防火墙G1/0/1配置子接口

防火墙关于DMZ区域的接口G1/0/0

防火墙关于游客区的接口G1/0/4

防火墙关于ISP的接口G1/0/1

防火墙策略建立

1.新建区域

2.策略建立

办公区访问DMZ

生产区访问DMZ

游客区只能访问门户网站10.0.3.10

针对单个IP10.0.2.10的策略

创建toISP的策略

办公区访问ISP

游客区访问ISP

整体效果:生效顺序

NAT策略可以上网的关键

防火墙用户创建与管理

办公区用户与组的创建

办公区的市场部和研发部用户

针对市场部和研发部的策略

游客区用户和组的创建

生产区用户与组的创建

批量创建生产区车间1的用户(车间2,3同理)

生产区的用户策略

最终整体结构图

设置登录

设置登录

系统用户创建

设置身份(不选系统相关权限) 新建用户身份选择刚刚建立的管理员

新建用户身份选择刚刚建立的管理员 要先有身份再有登录用户!

要先有身份再有登录用户!

以上实验密码统一为Mysql@123,实验完成

相关文章:

ENSP实现防火墙区域策略与用户管理

目录 实验拓扑与要求编辑 交换机与防火墙接口的配置 交换机: 创建vlan 接口配置 防火墙配置及接口配置 防火墙IP地址配置 云配置编辑编辑编辑 在浏览器上使用https协议登陆防火墙,并操作 访问网址:https://192.168.100.1:844…...

c#实现23种常见的设计模式--动态更新

c#实现23种常见的设计模式 设计模式通常分为三个主要类别: 创建型模式 结构型模式 行为型模式。 这些模式是用于解决常见的对象导向设计问题的最佳实践。 以下是23种常见的设计模式并且提供c#代码案例: 创建型模式: 1. 单例模式&#…...

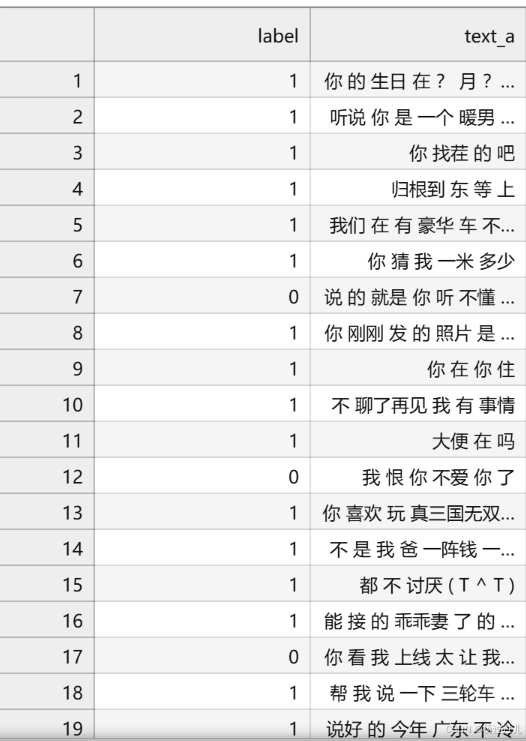

昇思25天训练营Day11 - 基于 MindSpore 实现 BERT 对话情绪识别

模型简介 BERT全称是来自变换器的双向编码器表征量(Bidirectional Encoder Representations from Transformers),它是Google于2018年末开发并发布的一种新型语言模型。与BERT模型相似的预训练语言模型例如问答、命名实体识别、自然语言推理、…...

本地开发微信小程序,使用巴比达内网穿透

在微信小程序开发的热潮中,开发者常面临的一个挑战是如何在复杂的网络环境下测试和调试内网环境中的服务。巴比达正为这一难题提供了一条解决方案,极大简化了微信小程序与内网服务器之间通信的流程,加速了开发迭代周期。 以往,开…...

【LeetCode】快乐数

目录 一、题目二、解法完整代码 一、题目 编写一个算法来判断一个数 n 是不是快乐数。 「快乐数」 定义为: 对于一个正整数,每一次将该数替换为它每个位置上的数字的平方和。 然后重复这个过程直到这个数变为 1,也可能是 无限循环 但始终变…...

大模型未来发展深度分析

大模型未来发展方向的深度探讨 近年来,人工智能技术的飞速发展,特别是大模型技术的崛起,为全球科技产业带来了前所未有的变革。大模型,以其强大的推理能力、创意生成能力和情绪智能,正在逐步成为推动社会经济发展的核…...

[线性RNN系列] Mamba: S4史诗级升级

前言 iclr24终于可以在openreview上看预印本了 这篇(可能是颠覆之作)文风一眼c re组出品;效果实在太惊艳了,实验相当完善,忍不住写一篇解读分享分享。 TL;DR (overview) Structured State-Sp…...

【鸿蒙学习笔记】元服务

官方文档:元服务规格 目录标题 什么是元服务特征第一个元服务-案例介绍创建项目源码启动模拟器启动entry创建卡片出发元服务 什么是元服务 特征 免安装分包预加载老化和更新机制 第一个元服务-案例介绍 创建项目 源码 Entry Component struct WidgetCard {buil…...

LIS+找规律,CF 582B - Once Again...

一、题目 1、题目描述 2、输入输出 2.1输入 2.2输出 3、原题链接 582B - Once Again... 二、解题报告 1、思路分析 考虑朴素做法对T *n的数组求LIS 但是T * n可达1e9 思考一下,最优解无非就是几个循环节拼接,我们最差情况下对sqrt(T)个a[]求LIS即…...

——开发:数据拆分——实施过程、应用特点)

数据赋能(145)——开发:数据拆分——实施过程、应用特点

实施过程 数据拆分的实施过程通常涉及以下几个关键步骤: 确定拆分目标和需求: 明确数据拆分的目的和需求,例如是为了减少数据处理的复杂性、提高查询效率还是为了满足特定的业务需求。根据需求确定拆分后的数据结构和拆分规则。选择拆分方法…...

【漏洞复现】Splunk Enterprise for Windows 任意文件读取漏洞 CVE-2024-36991

声明:本文档或演示材料仅用于教育和教学目的。如果任何个人或组织利用本文档中的信息进行非法活动,将与本文档的作者或发布者无关。 一、漏洞描述 Splunk Enterprise 是一款强大的机器数据管理和分析平台,广泛应用于企业中,用于实…...

FastAPI -- 第一弹

Hello World 经典的 Hello World 安装 pip install fastapi pip install "uvicorn[standard]"main.py from typing import Unionfrom fastapi import FastAPIapp FastAPI()app.get("/") def read_root():return {"Hello": "World"}…...

C++入门基础篇(1)

欢迎大家来到海盗猫鸥的博客—— 断更许久,让我们继续好好学习吧! 目录 1.namespace命名空间 命名空间的存在价值: 命名空间的定义: 命名空间的使用: 2.C输入输出函数 使用: 3.缺省参数 4.函数重载…...

基于html开发的在线网址导航在线工具箱源码

基于html开发的在线网址导航在线工具箱源码,将全部文件复制到服务器,入口文件是index.html 如需修改网址,可修改index.html 如需修改关于页面,可修改about里面的index页面 源码下载:https://download.csdn.net/down…...

【密码学】大整数分解问题和离散对数问题

公钥密码体制的主要思想是通过一种非对称性,即正向计算简单,逆向计算复杂的加密算法设计,来解决安全通信。本文介绍两种在密码学领域内最为人所熟知、应用最为广泛的数学难题——大整数分解问题与离散对数问题 一、大整数分解问题 …...

解析 pdfminer layout.py LAParams类及其应用实例

解析 pdfminer layout.py LAParams类及其应用实例 引言类的定义1. line_overlap2. char_margin3. word_margin4. line_margin5. boxes_flow6. detect_vertical7. all_texts 类的初始化参数验证类的表示总结 引言 在这篇文章中,我们将解析一个叫做 LAParams 的类。这…...

Redis官方可视化管理工具

版权声明 本文原创作者:谷哥的小弟作者博客地址:http://blog.csdn.net/lfdfhl RedisInsight是一个Redis可视化工具,提供设计、开发和优化 Redis 应用程序的功能。RedisInsight分为免费的社区版和一个付费的企业版,免费版具有基本…...

android 固定图片大小

在Android中,固定图片大小可以通过多种方法实现,这些方法主要涉及到ImageView控件的使用、Bitmap类的操作,以及第三方库(如Glide)的辅助。以下是几种常见的方法: 1. 使用ImageView控件 在Android的布局文…...

操作系统——内存管理(面试准备)

虚拟内存 单片机没有操作系统,每次写完代码,都需要借助工具把程序烧录进去,这样程序才能跑起来。 另外,单片机的CPU是直接操作内存的物理地址。 在这种情况下,想在内存中同时运行两个程序是不可能的,如果第…...

vue3实现vuedraggable实现拖拽到垃圾桶图标位置进行删除

当使用Vue 3和vuedraggable库时,你可以按照以下方式实现拖拽到垃圾桶图标位置进行删除的功能: 首先,确保你已经安装了vuedraggable库。如果没有安装,可以通过以下命令进行安装: vuedraggable 和vue-draggable-plus使…...

)

用Vector2.Lerp、MoveTowards和SmoothDamp搞定Unity 2D物体平滑移动(附性能对比)

Unity 2D平滑移动实战:Vector2.Lerp vs MoveTowards vs SmoothDamp 在2D游戏开发中,角色的移动效果直接影响玩家的操作体验。一个生硬的位移会破坏游戏沉浸感,而恰到好处的缓动则能让操作手感提升一个档次。Unity提供了三种核心方法来实现2D平…...

物理学巅峰成就巡礼:从牛顿到量子,探索宇宙与微观世界的革命性突破

1. 项目概述:一次对物理学巅峰成就的巡礼2019年,诺贝尔物理学奖授予了三位天体物理学家——詹姆斯皮布尔斯、米歇尔马约尔和迪迪埃奎洛兹,以表彰他们在物理宇宙学理论以及系外行星发现领域的开创性贡献。这个奖项像一束聚光灯,将公…...

终极指南:3步快速掌握Reloaded-II游戏Mod加载器

终极指南:3步快速掌握Reloaded-II游戏Mod加载器 【免费下载链接】Reloaded-II Universal .NET Core Powered Modding Framework for any Native Game X86, X64. 项目地址: https://gitcode.com/gh_mirrors/re/Reloaded-II Reloaded-II是一款基于.NET Core开发…...

Richard Socher创业公司获6.5亿美元融资,欲让AI自动化研发引领底层范式转移

Richard Socher创业公司获巨额融资一家创业公司获得了GV(Alphabet旗下VC)和Greycroft共同领投的6.5亿美元早期融资,NVIDIA和AMD也参与本轮融资,它的估值达到了46.5亿美元。这家公司的创始人是Richard Socher,他是AI领域…...

告别手动分割!用Python脚本一键生成VOC数据集所需的train.txt和val.txt

告别手动分割!用Python脚本一键生成VOC数据集所需的train.txt和val.txt 在计算机视觉项目中,数据集的准备往往是耗时最长的环节之一。特别是当我们需要按照VOC格式整理数据集时,手动分割训练集、验证集不仅效率低下,还容易引入人为…...

# 我花了一天,给 AI Coding Agent 搭了一个 Mini Harness

最近在折腾 AI Coding Agent(Claude Code / Cursor / 自定义 Agent)时,我发现一个很常见的问题:**模型会写代码,但不一定会“按流程工作”。**它可能:- 需求还没对齐,直接开始改代码 - 改着改着…...

2026 AI搜索迭代下的获客革新:SEOGEO双引擎战略落地实战方案

2026 AI搜索迭代下的获客革新:SEO&GEO双引擎战略落地实战方案摘要:2026年生成式AI全面渗透搜索场景,传统关键词SEO流量遭遇结构性下滑,零点击搜索成为行业常态。本文以泉州本地中小企业数字化服务场景为依托,深度剖…...

企业微信桌面端深度集成:DLL注入与协议逆向实战

1. 这不是“黑产教程”,而是企业级办公系统集成的现实路径“微信逆向与DLL注入”这八个字,一出来就容易让人联想到灰色地带、安全攻防、甚至违规外挂。但今天我要说的,是另一条路——一条我带团队在三年内落地了7个大型政企客户微信生态集成项…...

CentOS 7下Nginx集成SM2国密证书的完整实践指南

1. 为什么SM2证书在CentOS 7上配Nginx不是“装个包就能用”的事?你刚接到一个政务系统对接需求,对方明确要求必须使用国密SM2证书,且服务器环境锁定为CentOS 7。你信心满满地打开终端,yum install nginx,再把SM2证书丢…...

———系统内核溢出漏洞提权)

Windows提权(一)———系统内核溢出漏洞提权

声明 本博客内容仅供技术学习与安全研究之用,严禁用于任何非法或未授权的活动。转载需注明出处。因不当使用导致的后果,作者不承担责任。 溢出漏洞是一种计算机程序的可更正性缺陷。溢出漏洞的全名:缓冲区溢出漏洞。因为它是在程序执行的时候…...