kali内置超好用的代理工具proxychains

作者:Eason_LYC

悲观者预言失败,十言九中。 乐观者创造奇迹,一次即可。

一个人的价值,在于他所拥有的。所以可以不学无术,但不能一无所有!

技术领域:WEB安全、网络攻防

关注WEB安全、网络攻防。我的专栏文章知识点全面细致,逻辑清晰、结合实战,让你在学习路上事半功倍,少走弯路!

个人社区:极乐世界-技术至上

追求技术至上,这是我们理想中的极乐世界~(关注我即可加入社区)

目录

- 1.什么是kali,什么是proxychains?

- 2. proxychains简单使用

- 3. msf与proxychains的联动

- 4. msf与proxychains在多级网络渗透时的联动

1.什么是kali,什么是proxychains?

Kali Linux是一个流行的安全测试和渗透测试操作系统,而ProxyChains是其中一个非常有用的工具,它可以帮助用户在渗透测试期间隐藏其真实IP地址,以便更好地保护他们的匿名性和隐私。

具体来说,ProxyChains是一个开源工具,它允许用户通过一个或多个代理服务器来路由TCP或UDP连接,从而隐藏其真实IP地址。该工具可以用于在不被发现的情况下执行各种网络操作,例如扫描和攻击,而无需揭示用户的位置和身份。

使用ProxyChains,用户可以在Kali Linux中配置不同类型的代理服务器,包括HTTP、SOCKS4和SOCKS5代理。此外,用户还可以为不同的目标指定不同的代理服务器,以确保他们的行为不被检测到或跟踪。

ProxyChains是一个非常有用的工具,可以帮助渗透测试人员隐藏其真实IP地址,以保护其隐私和匿名性。从某种意义上堪称神器,简单易用且好用!

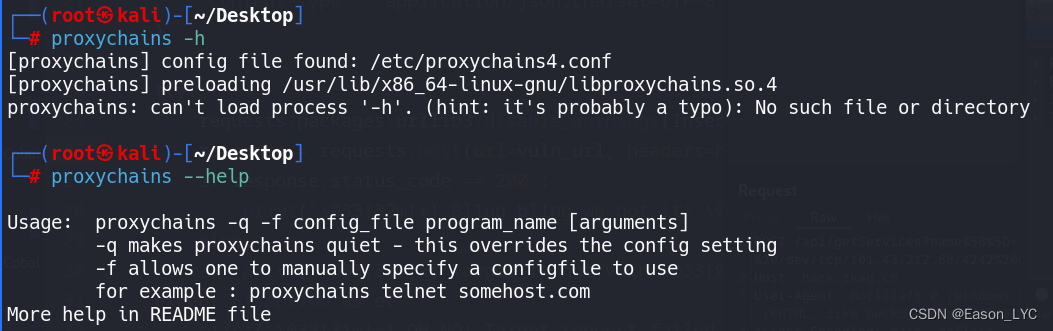

2. proxychains简单使用

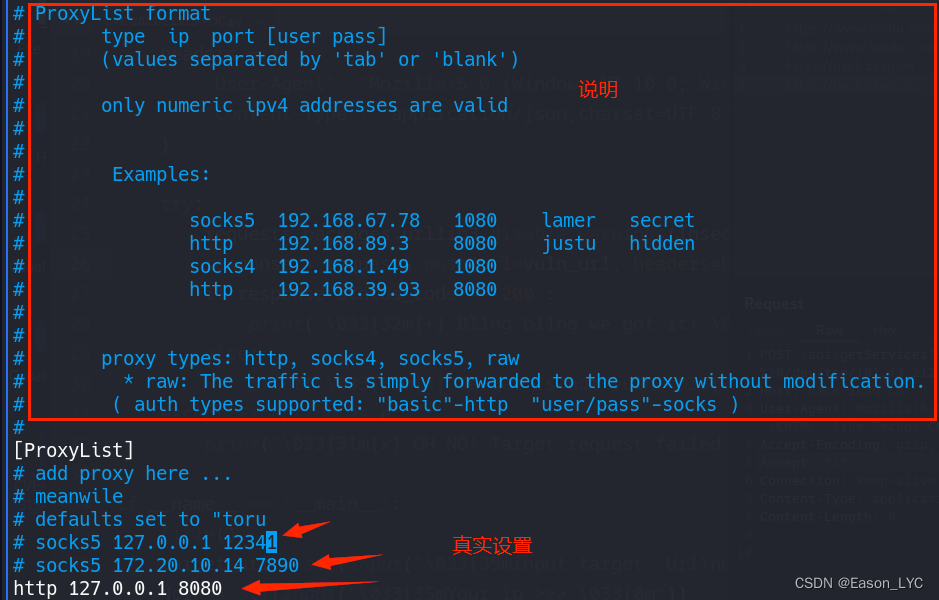

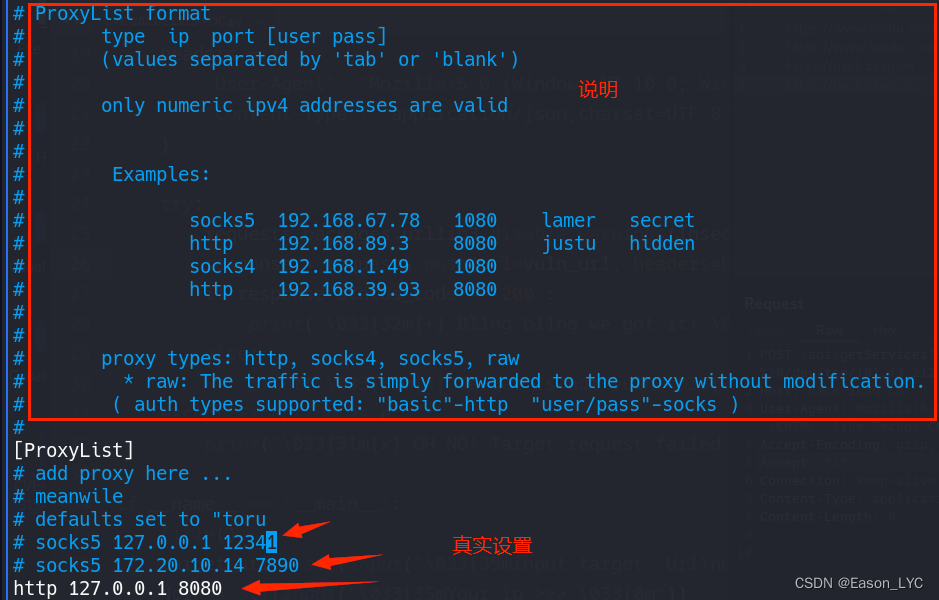

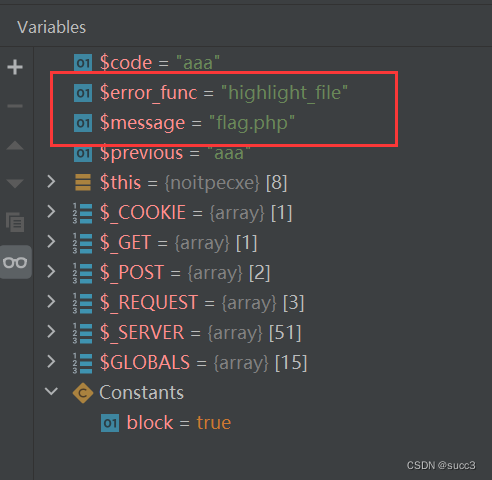

- 打开Proxychains配置文件/etc/proxychains4.conf,编辑文件中的代理服务器列表:

在文件的最后,添加代理服务器的IP地址和端口号,例如:sudo vim /etc/proxychains4.conf[ProxyList] socks5 127.0.0.1 1080 http 127.0.0.1 8080 - 在终端中使用Proxychains启动需要代理的应用程序,例如Nmap扫描:

此时Nmap将使用Proxychains配置文件中的代理服务器进行扫描,实现IP地址的隐藏和匿名。proxychains nmap -sS 192.168.1.0/24

需要注意的是,使用Proxychains可能会使网络连接变慢,而且如果代理服务器有问题,可能会导致网络不可用。因此,在使用Proxychains时,需要谨慎选择可靠的代理服务器,并在必要时进行调整和更改配置文件。

3. msf与proxychains的联动

MSF(Metasploit Framework)是一款广泛使用的渗透测试框架,而Proxychains是一款常用的代理软件,可以帮助用户通过多级代理来实现匿名浏览和流量转发。两款工具的联动使用,具体操作步骤如下:

-

配置Proxychains:首先需要在本地安装并配置好Proxychains,配置文件为

/etc/proxychains4.conf。在配置文件中,需要指定代理服务器的IP地址、端口号、代理类型等信息。

-

启动MSF:在MSF中使用setg代理来指定代理服务器地址和端口号,例如:

setg Proxies socks4://127.0.0.1:1080 -

进行渗透测试:使用MSF进行渗透测试时,流量会通过Proxychains代理服务器进行转发,从而隐藏真实IP地址。

以上近视说明了这款工具的易用,但是好用体现在哪里呢? 请看下面的多级网络渗透

4. msf与proxychains在多级网络渗透时的联动

这两款工具可以结合使用,以便在多级网络渗透时更好地实现攻击和绕过安全防护。

以下是一个可能的举例:

假设你正在进行一次网络渗透测试,目标网络拥有多层安全防护措施,包括防火墙、入侵检测系统(IDS)和反病毒软件。你已经成功获取了目标系统的IP地址,并且知道它是一个运行Windows Server 2016的Web服务器。你想利用漏洞对该服务器进行攻击,但是你需要绕过目标网络的安全防护。

-

首先,你需要在你的本地计算机上启动Proxychains,并配置它来使用多个代理。例如,你可以使用Tor代理作为第一级代理,然后使用HTTP代理或SOCKS代理作为第二级代理。这将使你的攻击流量从多个地方发出,从而增加了攻击的匿名性和可靠性。

-

然后,你需要在MSF中选择一个合适的exploit或payload,以利用目标系统的漏洞。例如,你可以使用MS17-010漏洞来攻击Windows Server 2016系统,该漏洞可以使你在目标系统上执行任意代码。

-

接下来,你需要配置MSF来使用Proxychains,以便在攻击时通过多级代理进行流量转发。你可以使用如下命令来配置:

set Proxies socks4://127.0.0.1:9050

set ProxiesChain http://proxy2:8080,http://proxy1:8080

set ProxyUseDefaultRoutes false

在这个例子中,第一行命令指定使用Tor代理作为第一级代理,第二行命令指定使用两个HTTP代理作为第二级代理,第三行命令指定禁用默认路由。这些命令将会把MSF的攻击流量通过多级代理进行转发,以便绕过目标网络的安全防护。

- 最后,你可以使用MSF中的exploit或payload来攻击目标系统。攻击流量将经过多级代理,从而使你的攻击更加隐蔽和安全。

MSF和Proxychains可以结合使用,会产生神器的化学反应,在多级网络渗透时实现攻击和绕过安全防护。

相关文章:

kali内置超好用的代理工具proxychains

作者:Eason_LYC 悲观者预言失败,十言九中。 乐观者创造奇迹,一次即可。 一个人的价值,在于他所拥有的。所以可以不学无术,但不能一无所有! 技术领域:WEB安全、网络攻防 关注WEB安全、网络攻防。…...

Java栈和队列·下

Java栈和队列下2. 队列(Queue)2.1 概念2.2 实现2.3 相似方法的区别2.4 循环队列3. 双端队列 (Deque)3.1 概念4.java中的栈和队列5. 栈和队列面试题大家好,我是晓星航。今天为大家带来的是 Java栈和队列下 的讲解!😀 继上一个讲完的栈后&…...

b01lers CTF web 复现

warmup 按照提示依次 base64 加密后访问,可以访问 ./flag.txt,也就是 Li9mbGFnLnR4dA 。 from base64 import b64decode import flaskapp flask.Flask(__name__)app.route(/<name>) def index2(name):name b64decode(name)if (validate(name))…...

三月份跳槽了,历经字节测开岗4轮面试,不出意外,被刷了...

大多数情况下,测试员的个人技能成长速度,远远大于公司规模或业务的成长速度。所以,跳槽成为了这个行业里最常见的一个词汇。 前几天,我看到有朋友留言说,他在面试字节的测试开发工程师的时候,灵魂拷问三小…...

springboot+vue驾校管理系统 idea科目一四预约考试,练车

加大了对从事道路运输经营活动驾驶员的培训管理力度,但在实际的管理过程中,仍然存在以下问题:(1)管理部门内部人员在实际管理过程中存在人情管理,不进行培训、考试直接进行发证。(2)从业驾驶员培训机构不能严格执行管理部门的大纲…...

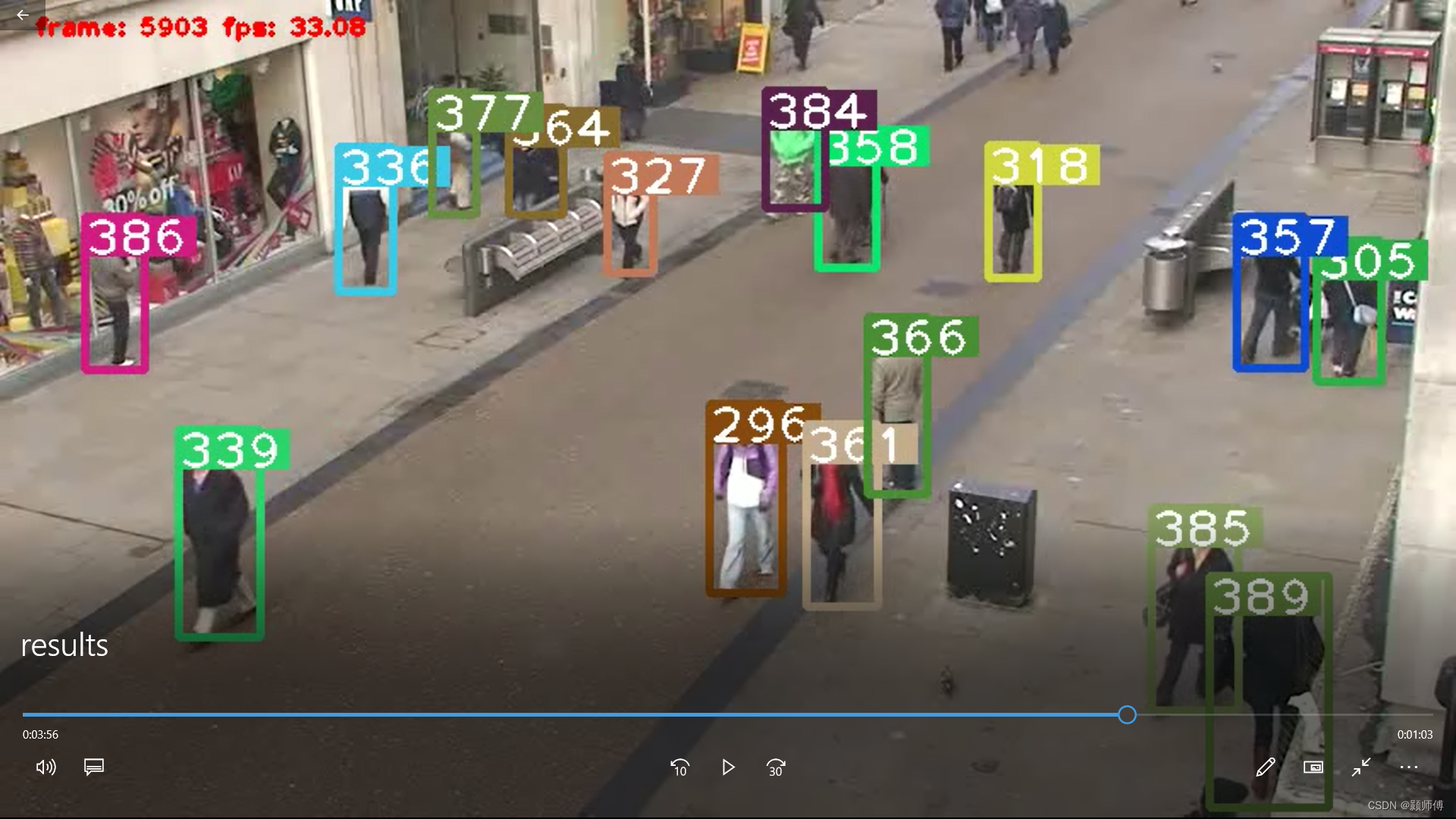

【pytorch】使用deepsort算法进行目标跟踪,原理+pytorch实现

目录deepsort流程一、匈牙利算法二、卡尔曼滤波车速预测例子动态模型的概念卡尔曼滤波在deepsort中的动态模型三、预测值及测量值的含义deepsort在pytorch中的运行deepsort流程 DeepSORT是一种常用的目标跟踪算法,它结合了深度学习和传统的目标跟踪方法。DeepSORT的…...

Python 基础教程【3】:字符串、列表、元组

本文已收录于专栏🌻《Python 基础》文章目录🌕1、字符串🥝1.1 字符串基本操作🍊1.1.1 字符串创建🍊1.1.2 字符串元素读取🍊1.1.3 字符串分片🍊1.1.4 连接和重复🍊1.1.5 关系运算&…...

(数据结构)八大排序算法

目录一、常见排序算法二、实现1. 直接插入排序2.🌟希尔排序3. 选择排序4.🌟堆排序5. 冒泡排序7. 🌟快速排序7.1 其他版本的快排7.2 优化7.3 ⭐非递归7. 🌟归并排序7.1 ⭐非递归8. 计数排序三、总结1. 分析排序 (Sorting) 是计算机…...

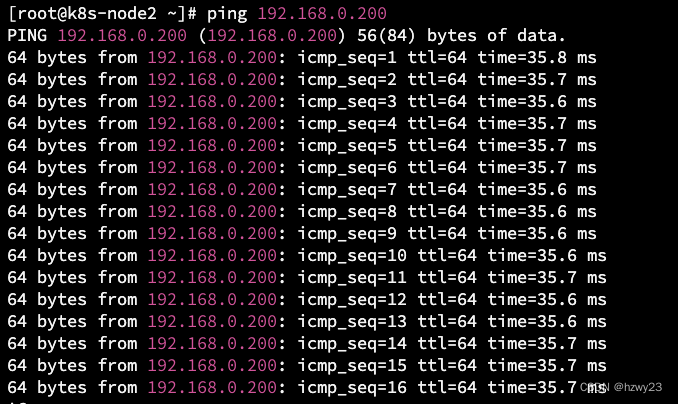

构建GRE隧道打通不同云商的云主机内网

文章目录1. 环境介绍2 GRE隧道搭建2.1 华为云 GRE 隧道安装2.2 阿里云 GRE 隧道安装3. 设置安全组4. 验证GRE隧道4.1 在华为云上 ping 阿里云云主机内网IP4.2 在阿里云上 ping 华为云云主机内网IP5. 总结1. 环境介绍 华为云上有三台云主机,内网 CIDR 是 192.168.0.0…...

48天C++笔试强训 001

作者:小萌新 专栏:笔试强训 作者简介:大二学生 希望能和大家一起进步! 本篇博客简介:讲解48天笔试强训第一天的题目 笔试强训 day1选择题12345678910编程题12选择题 1 以下for循环的执行次数是(ÿ…...

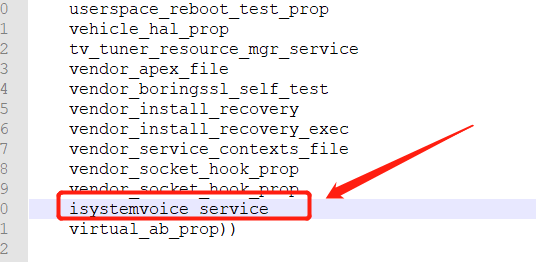

Android 11新增系统服务

1.编写.aidl文件存放位置:frameworks/base/core/java/android/ospackage android.os;interface ISystemVoiceServer {void setHeightVoice(int flag);void setBassVoice(int flag);void setReverbVoice(int flag);}2.将.aidl文件添加到frameworks/base/Android.bp f…...

“你要多弄弄算法”

开始瞎掰 ▽ 2月的第一天,猎头Luna给我推荐了字节的机会,菜鸡我呀,还是有自知之明的,赶忙婉拒:能力有限,抱歉抱歉。 根据我为数不多的和猎头交流的经验,一般猎头都会稍微客套一下:…...

【数据结构】千字深入浅出讲解队列(附原码 | 超详解)

🚀write in front🚀 📝个人主页:认真写博客的夏目浅石. 🎁欢迎各位→点赞👍 收藏⭐️ 留言📝 📣系列专栏:C语言实现数据结构 💬总结:希望你看完…...

)

vue面试题(day04)

vue面试题vue插槽?vue3中如何获取refs,dom对象的方式?vue3中生命周期的和vue2中的区别?说说vue中的diff算法?说说 Vue 中 CSS scoped 的原理?vue3中怎么设置全局变量?Vue中给对象添加新属性时&a…...

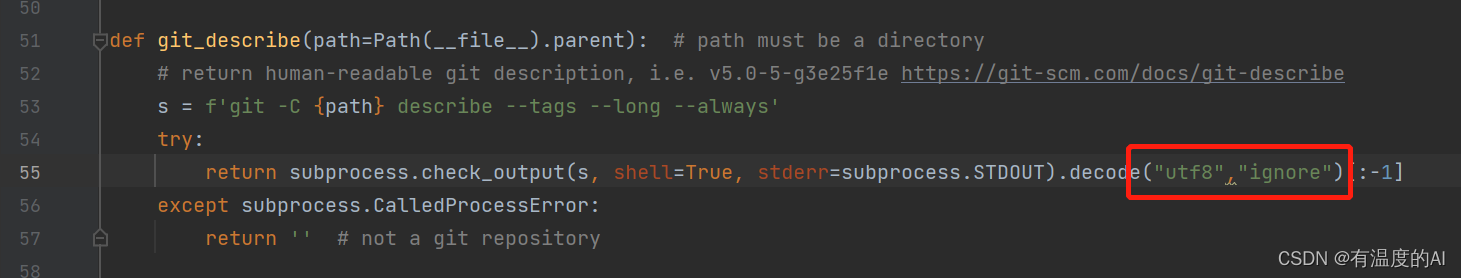

自动标注工具 Autolabelimg

原理简介~~ 对于数据量较大的数据集,先对其中一部分图片打标签,Autolabelimg利用已标注好的图片进行训练,并利用训练得到的权重对其余数据进行自动标注,然后保存为xml文件。 一、下载yolov5v6.1 https://github.com/ultralytic…...

2023-03-20干活

transformer复现 from torch.utils.data import Dataset,DataLoader import numpy as np import torch import torch.nn as nn import os import time import math from tqdm import tqdmdef get_data(path,numNone):all_text []all_label []with open(path,"r",e…...

)

Java 注解(详细学习笔记)

注解 注解英文为Annotation Annotation是JDK5引入的新的技术 Annotation的作用: 不是程序本身,可以对程序做出解释可以被其他程序(比如编译器)读取。 Annotation的格式: 注解是以注解名在代码中存在的,还…...

LeetCode:35. 搜索插入位置

🍎道阻且长,行则将至。🍓 🌻算法,不如说它是一种思考方式🍀算法专栏: 👉🏻123 一、🌱35. 搜索插入位置 题目描述:给定一个排序数组和一个目标值&…...

菜鸟刷题Day2

菜鸟刷题Day2 一.判定是否为字符重排:字符重排 描述 给定两个由小写字母组成的字符串 s1 和 s2,请编写一个程序,确定其中一个字符串的字符重新排列后,能否变成另一个字符串。 解题思路: 这题思路与昨天最后两道类似&…...

Selenium基础篇之不打开浏览器运行

文章目录前言一、场景二、设计1.引入库2.引入浏览器配置3.设置无头模式4.启动浏览器实例,添加配置信息5.访问质量分地址6.隐式等待5秒7.定位到输入框8.输入博文地址9.定位到查询按钮10.点击查询按钮11.定位到查询结果模块div12.打印结果13.结束webdriver进程三、结果…...

Windows音频路由终极指南:如何免费实现应用程序级音频设备管理

Windows音频路由终极指南:如何免费实现应用程序级音频设备管理 【免费下载链接】audio-router Routes audio from programs to different audio devices. 项目地址: https://gitcode.com/gh_mirrors/au/audio-router 你是否曾遇到过这样的困扰:在…...

在 Rancher v2.10+ 中会自动清理)

98. 未使用的机器配置(rke-machine-config.cattle.io)在 Rancher v2.10+ 中会自动清理

Environment 环境 SUSE Rancher Prime v2.10.x till v2.11.x SUSE Rancher Prime v2.10.x 到 v2.11.xRKE2VMware vSphereAWS EC2 Situation 地理位置After upgrading to Rancher v2.10, VmwarevsphereConfigs created via Terraform (rancher2_machine_config_v2) are automa…...

Univer全栈框架实战指南:3步构建企业级AI原生表格应用

Univer全栈框架实战指南:3步构建企业级AI原生表格应用 【免费下载链接】univer Build AI-native spreadsheets. Univer is a full-stack framework for creating and editing spreadsheets on both web and server. With Univer Platform, Univer Spreadsheets is d…...

串口通信与Modbus协议:工业自动化中的黄金搭档

1. 工业自动化的通信基石:串口与Modbus为何成为黄金组合 在工厂车间的控制柜里,PLC正以每秒数十次的频率采集着温度传感器的数据;在自动化生产线上,机械臂的每个动作都精准同步着传送带的节奏。这些看似神奇的工业魔法,…...

从理论到实践:基于EKF与1RC模型的锂离子电池SOC在线估计与Simulink仿真

1. 锂离子电池SOC估计为什么这么重要? 如果你用过电动车或者手机,肯定遇到过电量显示不准的情况。明明显示还有30%电量,结果突然关机;或者充到80%就再也充不进去了。这些问题的核心,都跟电池的荷电状态(SO…...

Llama-3.2V-11B-cot开源大模型案例:科研论文插图数据真实性初筛

Llama-3.2V-11B-cot开源大模型案例:科研论文插图数据真实性初筛 1. 项目背景与价值 科研论文插图的真实性核查是学术出版领域的重要环节。传统人工检查方式存在效率低、主观性强等问题。Llama-3.2V-11B-cot多模态大模型为解决这一问题提供了创新方案。 这款基于M…...

Pixel Script Temple 企业知识库图解:将文档内容自动转化为像素示意图

Pixel Script Temple 企业知识库图解:将文档内容自动转化为像素示意图 1. 企业知识管理的痛点与机遇 技术文档和操作手册是企业知识管理的重要组成部分,但传统文档形式存在明显的可读性问题。密密麻麻的文字说明、复杂的流程图和晦涩的专业术语&#x…...

MGeo地址实体对齐镜像快速上手:5分钟部署,支持自定义阈值

MGeo地址实体对齐镜像快速上手:5分钟部署,支持自定义阈值 1. 引言:地址数据混乱,是时候换个思路了 你有没有被这样的问题困扰过? 公司CRM系统里,同一个客户因为地址写法不同,被重复记录了十几…...

Keepass2Android密码库完整性验证终极指南:如何确保你的密码安全无虞

Keepass2Android密码库完整性验证终极指南:如何确保你的密码安全无虞 【免费下载链接】keepass2android Password manager app for Android 项目地址: https://gitcode.com/gh_mirrors/ke/keepass2android 在当今数字化时代,密码管理器已成为保护…...

)

Netty实战:从零搭建一个高性能聊天室(附完整源码)

Netty实战:从零构建高性能聊天室的架构设计与实现 引言:为什么选择Netty构建实时通讯系统? 当我们需要开发一个支持高并发的实时聊天应用时,传统IO模型往往会遇到性能瓶颈。我曾参与过一个在线教育平台的即时通讯模块开发…...