IP 地址在 SQL 注入攻击中的作用及防范策略

数据库在各个领域的逐步应用,其安全性也备受关注。SQL 注入攻击作为一种常见的数据库攻击手段,给网络安全带来了巨大威胁。今天我们来聊一聊SQL 注入攻击的基本知识。

SQL 注入攻击的基本原理

SQL 注入是通过将恶意的 SQL 代码插入到输入参数中,欺骗应用程序执行这些恶意代码,从而实现对数据库的非法操作。例如,在一个登录表单中,如果输入的用户名被直接拼接到 SQL 查询语句中,而没有进行适当的过滤和验证,攻击者就可以输入特定的字符串来改变查询的逻辑,从而绕过登录验证或者获取敏感信息。

如何使用IP 地址进行SQL 注入攻击

·定位目标

攻击者通过获取目标网站或应用的服务器 IP 地址,可以更准确地确定攻击的目标,集中攻击资源。

·绕过安全机制

某些安全防护设备或策略可能会根据 IP 地址来设置访问规则或信任级别。攻击者获取 IP 地址后,可能会尝试伪装成可信的 IP 地址,以绕过部分安全防护。

·实施分布式攻击

利用多个不同的 IP 地址同时发起 SQL 注入攻击,增加攻击的强度和复杂度,使防御更加困难。

·追踪和反侦察

攻击者可以利用获取的 IP 地址信息来了解目标数据库所在的网络环境,同时避免被追踪和反侦察。

攻击方式

·信息收集

攻击者首先通过各种手段获取目标网站的 IP 地址,以及可能存在的 SQL 注入漏洞点。

·构造恶意请求

根据收集到的信息,构造包含恶意 SQL 代码的请求数据包,并将其发送到目标服务器。

·执行恶意代码

如果目标应用存在漏洞,服务器会将恶意的 SQL 代码作为正常的查询执行,从而导致数据库中的数据被窃取、篡改或删除。

·隐藏踪迹

攻击者在完成攻击后,会尝试清除攻击痕迹,避免被追踪和检测。

攻击后果

SQL 注入攻击会导致数据泄露,即敏感信息如用户账号、密码、信用卡信息等可能被窃取,导致用户隐私泄露和财产损失。或者数据被篡改,数据库中的数据被恶意修改,导致业务数据的准确性和完整性受到破坏。服务中断,严重的攻击可能导致数据库服务器崩溃,使相关业务服务中断,造成巨大的经济损失等问题产生

防范措施

输入验证和过滤-对用户输入的数据进行严格的验证和过滤,防止恶意代码的注入;参数化查询-使用参数化的 SQL 查询,避免将用户输入直接拼接到 SQL 语句中;网络访问控制-基于 IP 地址设置合理的访问控制策略,限制可疑 IP 的访问;数据库安全配置-定期更新数据库软件,设置强密码,限制数据库用户的权限等;安全监测和预警-实时监测数据库的活动,及时发现并预警异常的访问和操作。员工培训-提高开发和运维人员的安全意识,避免因人为疏忽引入安全漏洞。

相关文章:

IP 地址在 SQL 注入攻击中的作用及防范策略

数据库在各个领域的逐步应用,其安全性也备受关注。SQL 注入攻击作为一种常见的数据库攻击手段,给网络安全带来了巨大威胁。今天我们来聊一聊SQL 注入攻击的基本知识。 SQL 注入攻击的基本原理 SQL 注入是通过将恶意的 SQL 代码插入到输入参数中…...

Unity VR黑屏

picosdk里面的,有修改 using System.Collections; using System.Collections.Generic; using UnityEngine;public class ScreenFade : MonoBehaviour {[Tooltip("颜色")]public Color fadeColor new Color(0.0f, 0.0f, 0.0f, 1.0f);private int renderQ…...

Vue.js 中使用 Watcher 的强大场景和案例

目录 表单验证 示例代码: HTML: 获取 API 数据 示例代码: HTML: 深度监听对象变化 示例代码: HTML: 观察多个数据源 示例代码: HTML: Vue.js 是一个流行的前端框架,以其直观的数据绑定和组件驱动的开发模式而闻名。其中,watch 功能是其响应式编程模型…...

《实现 DevOps 平台(2) · GitLab CI/CD 交互》

📢 大家好,我是 【战神刘玉栋】,有10多年的研发经验,致力于前后端技术栈的知识沉淀和传播。 💗 🌻 CSDN入驻不久,希望大家多多支持,后续会继续提升文章质量,绝不滥竽充数…...

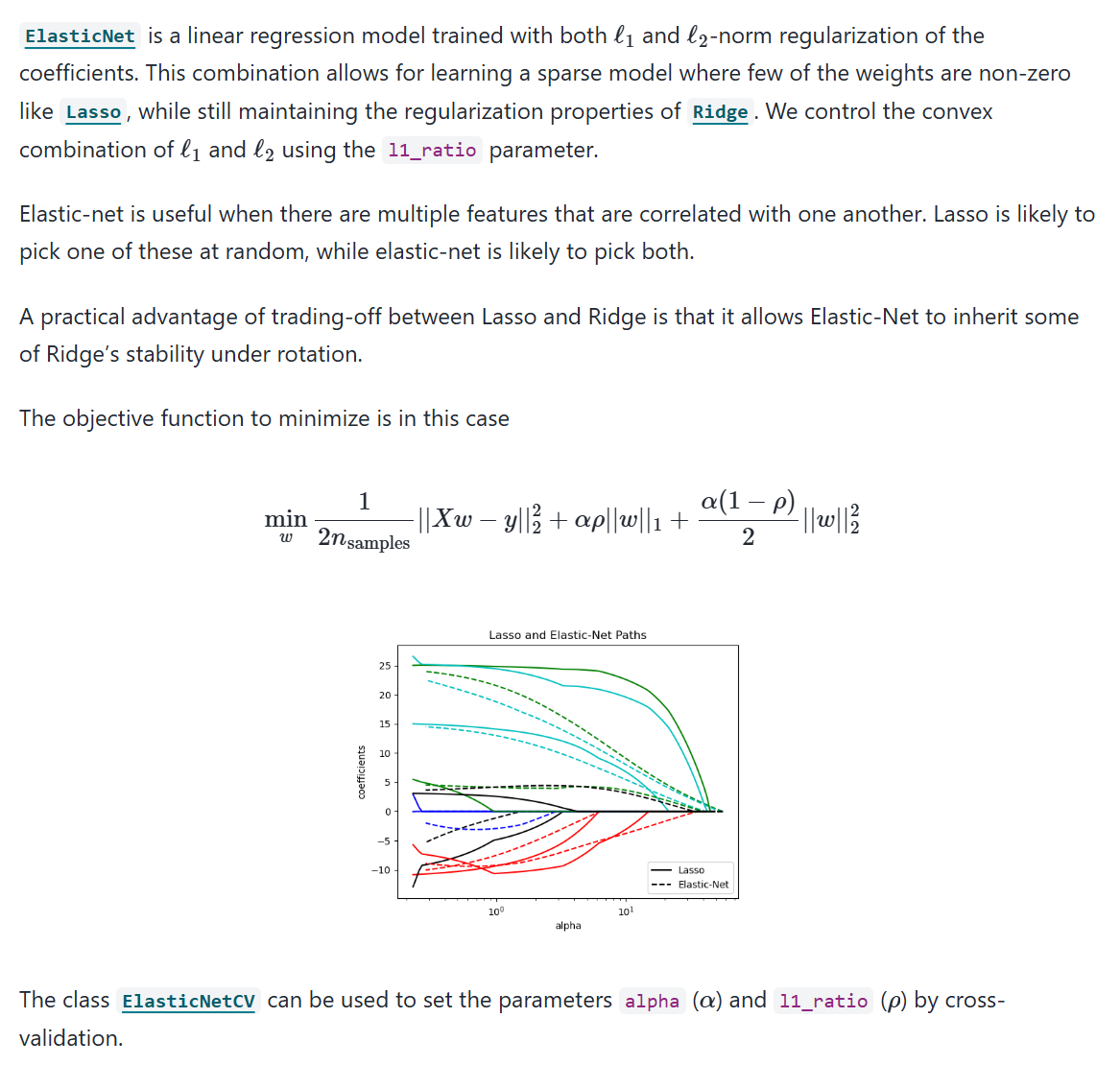

【机器学习sklearn实战】岭回归、Lasso回归和弹性网络

一 sklean中模型详解 1.1 Ride regression 1.2 Lasso regression 1.3 ElasticNet 二 算法实战 2.1 导入包 import numpy as np import pandas as pd from sklearn import datasets from sklearn.model_selection import train_test_split, GridSearchCV from sklearn.linear…...

Python 爬虫项目实战六:抓取猫眼电影排行榜的数据

在这篇博客中,我们将通过一个实际的Python爬虫项目,详细讲解如何抓取网页数据。本次选择的实战项目是抓取猫眼电影排行榜的数据,通过这个项目,你将学会如何使用Python编写爬虫,从网页中提取有用的电影信息。 一、项目…...

YOLO系列:从yolov1至yolov8的进阶之路 持续更新中

一、基本概念 1.YOLO简介 YOLO(You Only Look Once):是一种基于深度神经网络的对象识别和定位算法,其最大的特点是运行速度很快,可以用于实时系统。 2.目标检测算法 RCNN:该系列算法实现主要为两个步骤&…...

欧拉系统离线安装界面ukui

1、官网下载安装镜像iso后,默认没有gui openEuler | 开源社区 | openEuler社区官网openEuler是一个开源、免费的 Linux 发行版平台,将通过开放的社区形式与全球的开发者共同构建一个开放、多元和架构包容的软件生态体系。同时,openEuler 也是…...

Milvus向量数据库的简介以及用途

Milvus 是一个开源的向量数据库,专门用于处理和存储高维向量数据。它可以高效地支持各种数据科学和机器学习应用,特别是在涉及到大规模相似度搜索和推荐系统等领域。 以下是 Milvus 的简介以及它的主要用途。 1. Milvus 简介 Milvus 是由 Zilliz 开发的开源分布式向量数据库…...

恒创科技:IPv4 和 IPv6 之间的主要区别

IPv4 和 IPv6 是互联网协议 (IP) 系统中使用的两种版本的 IP 地址格式。虽然它们的主要目的是准确识别、发送和接收互联网上的数据,但 IPv4 和 IPv6 之间存在许多关键差异。 地址格式 IPv4 采用 32 位格式,由 4 个数值(称为八位字节)表示,以点…...

TinyWebserver的复现与改进(1):服务器环境的搭建与测试

计划开一个新坑, 主要是复现qinguoyi/TinyWebServer项目,并且使用其它模块提升性能。 本文开发服务器配置:腾讯云轻量级服务器,CPU - 2核 内存 - 2GB,操作系统 Ubuntu Server 18.04.1 LTS 64bit 打开端口 需要打开服务器3306、80…...

【Python】练习题附带答案

1、使用for循环实现输出9*9乘法表 代码: 2、写代码实现累乘计算器。 示例:用户输入:5*9*87输出答案:3915 代码: 3、写代码实现,循环提示用户输入的内容(Q/q终止循环),…...

Springboot集成Proguard生成混淆jar包

背景 当我们需要将 JAR 包交付给第三方时,常常担心代码可能会被反编译。因此,对 JAR 包进行混淆处理显得尤为重要。 市面上有许多 JAR 包源码混淆工具,但真正能稳定投入使用的并不多。例如,ClassFinal (ClassFinal: Java字节码加…...

什么是NLP分词(Tokenization)

在自然语言处理和机器学习的领域里,咱们得聊聊一个超基础的技巧——就是“分词”啦。这个技巧啊,就是把一长串的文字切分成小块,让机器能更容易地“消化”。这些小块,不管大小,单个的字符也好,整个的单词也…...

基于深度学习的图像伪造检测

基于深度学习的图像伪造检测主要利用深度学习技术来识别和检测伪造的图像内容,尤其是在生成对抗网络(GAN)等技术发展的背景下,伪造图像的逼真程度大大提升。图像伪造检测在信息安全、隐私保护、司法鉴定等领域具有重要意义。以下是…...

Windows11 WSL2 Ubuntu编译安装perf工具

在Windows 11上通过WSL2安装并编译perf工具(Linux性能分析工具)可以按以下步骤进行。perf工具通常与Linux内核一起发布,因此你需要确保你的内核版本和perf版本匹配。以下是安装和编译perf的步骤: 1. 更新并升级系统 首先&#x…...

探索算法系列 - 前缀和算法

目录 一维前缀和(原题链接) 二维前缀和(原题链接) 寻找数组的中心下标(原题链接) 除自身以外数组的乘积(原题链接) 和为 K 的子数组(原题链接) 和可被 …...

Stable Diffusion绘画 | 提示词基础原理

提示词之间使用英文逗号“,”分割 例如:1girl,black long hair, sitting in office 提示词之间允许换行 但换行时,记得在结尾添加英文逗号“,”来进行区分 权重默认为1,越靠前权重越高 每个提示词自身的权重默认值为1,但越靠…...

利用python写一个可视化的界面

要利用Python编写一个可视化界面,你可以使用一些图形库来实现,例如Tkinter、PyQt、wxPython等。以下是一个使用Tkinter的示例代码: import tkinter as tk# 创建一个窗口对象 window tk.Tk()# 定义一个按钮点击事件的处理函数 def buttonCli…...

第13节课:Web Workers与通信——构建高效且实时的Web应用

目录 Web Workers简介Web Workers的基本概念创建和使用Web WorkersWeb Workers的应用场景 WebSocket通信WebSocket的基本概念创建和使用WebSocketWebSocket的应用场景 实践:使用Web Workers和WebSocket示例:使用Web Workers进行大数据集处理示例…...

windows系统安装gitblit经验分享

1、下载gitblithttp://www.gitblit.com/下载解压后如下图所示:2、安装与配置(1)修改data/defaults.properties#git仓库地址git.repositoriesFolder E:/GitRepo/git# 配置http访问端口server.httpPort 8090# 配置http访问git时的IP地址serve…...

千问3.5-2B图文对话入门:一张图+一句话提问,实现图像理解、颜色判断、主体定位

千问3.5-2B图文对话入门:一张图一句话提问,实现图像理解、颜色判断、主体定位 1. 认识千问3.5-2B视觉语言模型 千问3.5-2B是Qwen系列中的小型视觉语言模型,它能够同时理解图片内容和自然语言问题。想象一下,你给朋友看一张照片&…...

mysql如何管理大规模mysql实例的权限_使用统一的鉴权系统

MySQL大实例权限管理不能靠手工GRANT,因人工同步易导致漏配、错配、主从不一致等问题;必须通过ProxySQL等代理层实现统一鉴权,将权限策略与MySQL执行分离。MySQL 大实例权限管理为什么不能靠手工 GRANT单个 MySQL 实例用 GRANT 配权限没问题&…...

AI辅助开发:描述需求即可自动生成流程图,比手动visio下载更智能

最近在做一个用户系统的设计,需要画登录注册的流程图。以前用Visio这类工具时,经常要手动拖拽各种图形、调整连线,特别费时间。这次尝试了用AI辅助生成,发现效率提升太多了! 需求解析环节 我把需求描述成一段自然语言&…...

终极硬件指纹伪装指南:如何用EASY-HWID-SPOOFER保护你的数字隐私

终极硬件指纹伪装指南:如何用EASY-HWID-SPOOFER保护你的数字隐私 【免费下载链接】EASY-HWID-SPOOFER 基于内核模式的硬件信息欺骗工具 项目地址: https://gitcode.com/gh_mirrors/ea/EASY-HWID-SPOOFER 在数字时代,你的电脑硬件指纹就像数字世界…...

我用 Codex 一段时间后,才发现提示词真正该怎么写

(LetAiCode - AI 编程助手) 大家好呀,我是 Lazy熊。 最近这段时间,我越来越明显地感受到一件事。 很多人在聊 AI 编程的时候,关注点其实都差不多。看模型、看价格、看速度、看功能,或者看哪个工具最近更火。 这些当…...

动力系统进行建模与设计MATLAB 代码,含发动机、电机、电池组等组件)

【车辆】插电式混合动力汽车(PHEV)动力系统进行建模与设计MATLAB 代码,含发动机、电机、电池组等组件

✅作者简介:热爱科研的Matlab仿真开发者,擅长毕业设计辅导、数学建模、数据处理、建模仿真、程序设计、完整代码获取、论文复现及科研仿真。👇 关注我领取海量matlab电子书和数学建模资料🍊个人信条:格物致知,完整Matl…...

探索永磁同步电机自适应滑模观测器:新型趋近率与锁相环的融合

永磁同步电机自适应滑模观测器。 新型趋近率锁相环(pll)在永磁同步电机(PMSM)的控制领域,自适应滑模观测器一直是研究的热点,它能有效实现对电机状态的精确估计。今天咱就来唠唠在这个观测器里,新型趋近率和锁相环&…...

QQ音乐加密格式解密完全指南:从原理到实践的全方位解决方案

QQ音乐加密格式解密完全指南:从原理到实践的全方位解决方案 【免费下载链接】qmcdump 一个简单的QQ音乐解码(qmcflac/qmc0/qmc3 转 flac/mp3),仅为个人学习参考用。 项目地址: https://gitcode.com/gh_mirrors/qm/qmcdump …...

从零到精通:Logisim-evolution数字电路设计完全指南

从零到精通:Logisim-evolution数字电路设计完全指南 【免费下载链接】logisim-evolution Digital logic design tool and simulator 项目地址: https://gitcode.com/gh_mirrors/lo/logisim-evolution 想要掌握数字电路设计的精髓,却苦于找不到合适…...