如何使用 Fail2ban 防止对 Linux 的暴力攻击?

在当今数字化世界中,网络安全成为了一个极其重要的话题。Linux 作为一种广泛使用的操作系统,也面临着各种网络攻击的风险,包括暴力攻击、密码破解和恶意登录等。为了保护 Linux 系统的安全,我们可以使用 Fail2ban 这样的工具来防止恶意用户的暴力攻击。

本文将详细介绍 Fail2ban 的概念、工作原理以及如何配置和使用它来保护 Linux 系统。

什么是 Fail2ban?

Fail2ban 是一个用于防御暴力攻击的开源工具。它通过监控系统日志文件,检测恶意行为并自动采取措施来保护 Linux 服务器免受攻击。Fail2ban 可以分析登录失败的日志记录,并根据预定义的规则和策略来禁止攻击者的 IP 地址。

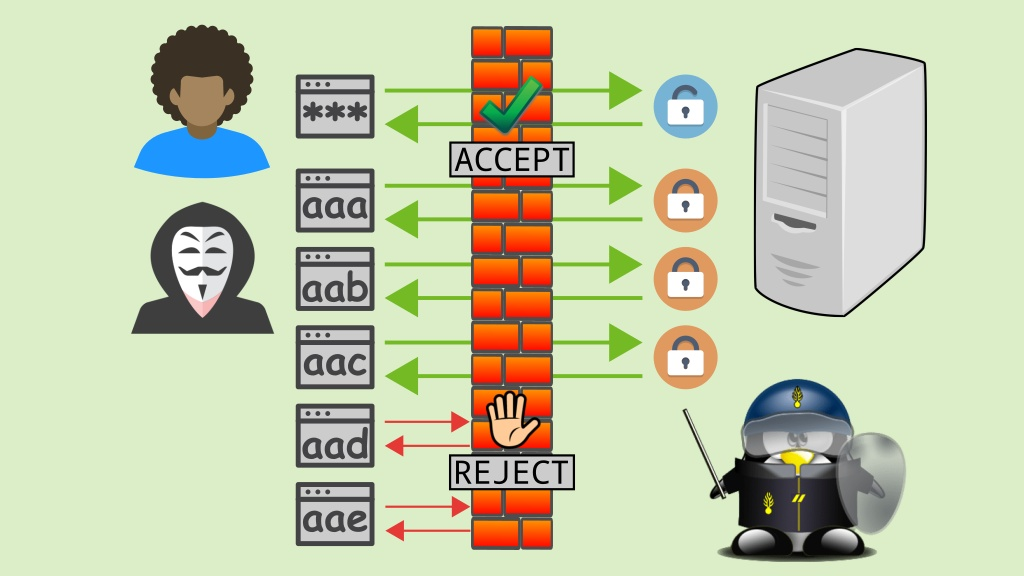

Fail2ban 的工作原理

Fail2ban 的工作原理可以简单概括为以下几个步骤:

-

监控系统日志:Fail2ban 定期监控系统日志文件,例如

/var/log/auth.log,查找登录失败的记录和其他异常行为。 -

过滤日志:Fail2ban 使用正则表达式和预定义的过滤规则来识别与暴力攻击相关的日志条目。这些规则可以根据您的需求进行自定义和调整。

-

记录匹配:一旦 Fail2ban 找到匹配规则的日志条目,它会记录相关的 IP 地址和时间戳。

-

执行动作:根据配置的策略,Fail2ban 将执行相应的动作来应对攻击。最常见的动作是将攻击者的 IP 地址添加到防火墙规则中禁止其访问。

-

解禁策略:Fail2ban 还提供了解禁策略,以避免误封禁合法用户。根据配置的规则,Fail2ban 会自动解除禁止或在一段时间后自动解禁被封禁的 IP 地址。

如何配置和使用 Fail2ban

以下是配置和使用 Fail2ban 的一般步骤:

步骤 1:安装 Fail2ban

首先,您需要在 Linux 系统上安装 Fail2ban。具体的安装方法可能因发行版而异。在大多数发行版中,您可以使用包管理器来安装 Fail2ban。

步骤 2:配置 Fail2ban

一旦安装完成,您需要对 Fail2ban 进行配置。主要的配置文件位于 /etc/fail2ban/jail.conf。您可以编辑此文件来定义监视的日志文件、过滤规则、禁止动作和解禁策略等。

步骤 3:定义监视的日志文件和过滤规则

在配置文件中,您可以指定要监视的日志文件和过滤规则。通常,Fail2ban 预定义了一些规则,用于防止常见的暴力攻击,例如 SSH 登录失败和 HTTP 访问失败。您可以根据实际需求添加自定义规则。

步骤 4:配置禁止动作

Fail2ban 提供了多种禁止动作,包括使用防火墙规则禁止 IP、发送通知电子邮件、执行自定义脚本等。您可以根据需求选择适合您的禁止动作,并在配置文件中进行相应的设置。

步骤 5:启动 Fail2ban 服务

配置完成后,您需要启动 Fail2ban 服务以开始监视和保护系统。在大多数发行版中,您可以使用以下命令启动 Fail2ban 服务:

sudo systemctl start fail2ban

步骤 6:监控和管理 Fail2ban

一旦 Fail2ban 服务启动,它将开始监视系统日志并采取相应的措施来防止暴力攻击。您可以使用以下命令来检查 Fail2ban 的状态:

sudo fail2ban-client status

该命令将显示当前禁止的 IP 地址和相关统计信息。

步骤 7:定期审查和更新配置

定期审查 Fail2ban 的配置是保持系统安全的重要步骤。您可以根据实际需要调整过滤规则、禁止动作和解禁策略。确保配置文件的准确性,并检查日志文件以了解任何潜在的攻击活动。

总结

Fail2ban 是一个强大的工具,可用于防止针对 Linux 系统的暴力攻击。通过监视系统日志、过滤恶意行为并自动禁止攻击者的 IP 地址,Fail2ban 提供了一种可靠的安全防御机制。通过正确配置和使用 Fail2ban,您可以增加 Linux 系统的安全性,减少潜在的风险和威胁。

在实施 Fail2ban 时,请确保对配置文件进行正确的设置,并定期审查和更新配置以适应新的安全威胁。

相关文章:

如何使用 Fail2ban 防止对 Linux 的暴力攻击?

在当今数字化世界中,网络安全成为了一个极其重要的话题。Linux 作为一种广泛使用的操作系统,也面临着各种网络攻击的风险,包括暴力攻击、密码破解和恶意登录等。为了保护 Linux 系统的安全,我们可以使用 Fail2ban 这样的工具来防止…...

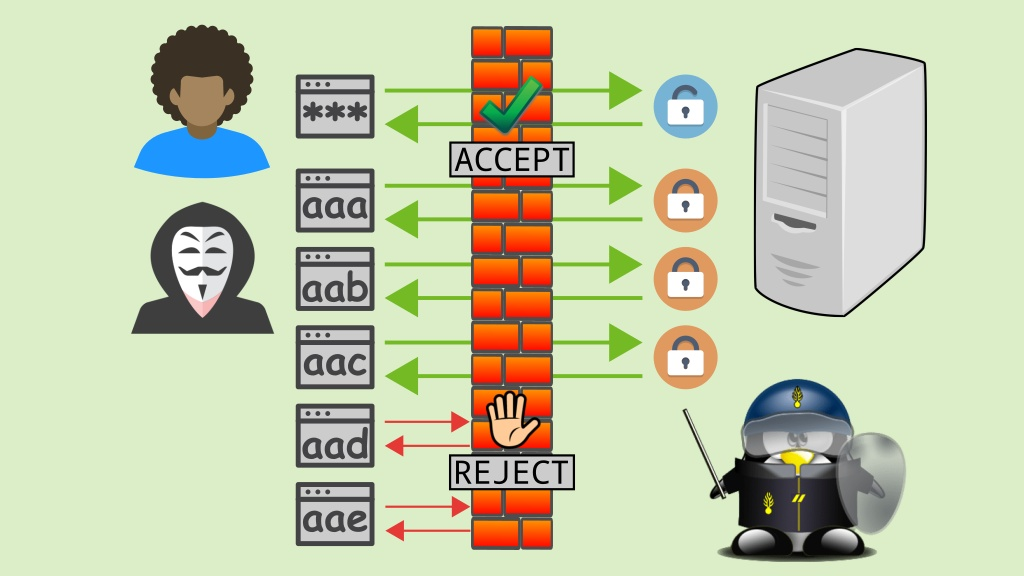

2023年,真的别裸辞....

作为IT行业的大热岗位——软件测试,只要你付出了,就会有回报。说它作为IT热门岗位之一是完全不虚的。可能很多人回说软件测试是吃青春饭的,但放眼望去,哪个工作不是这样的呢?会有哪家公司愿意养一些闲人呢?…...

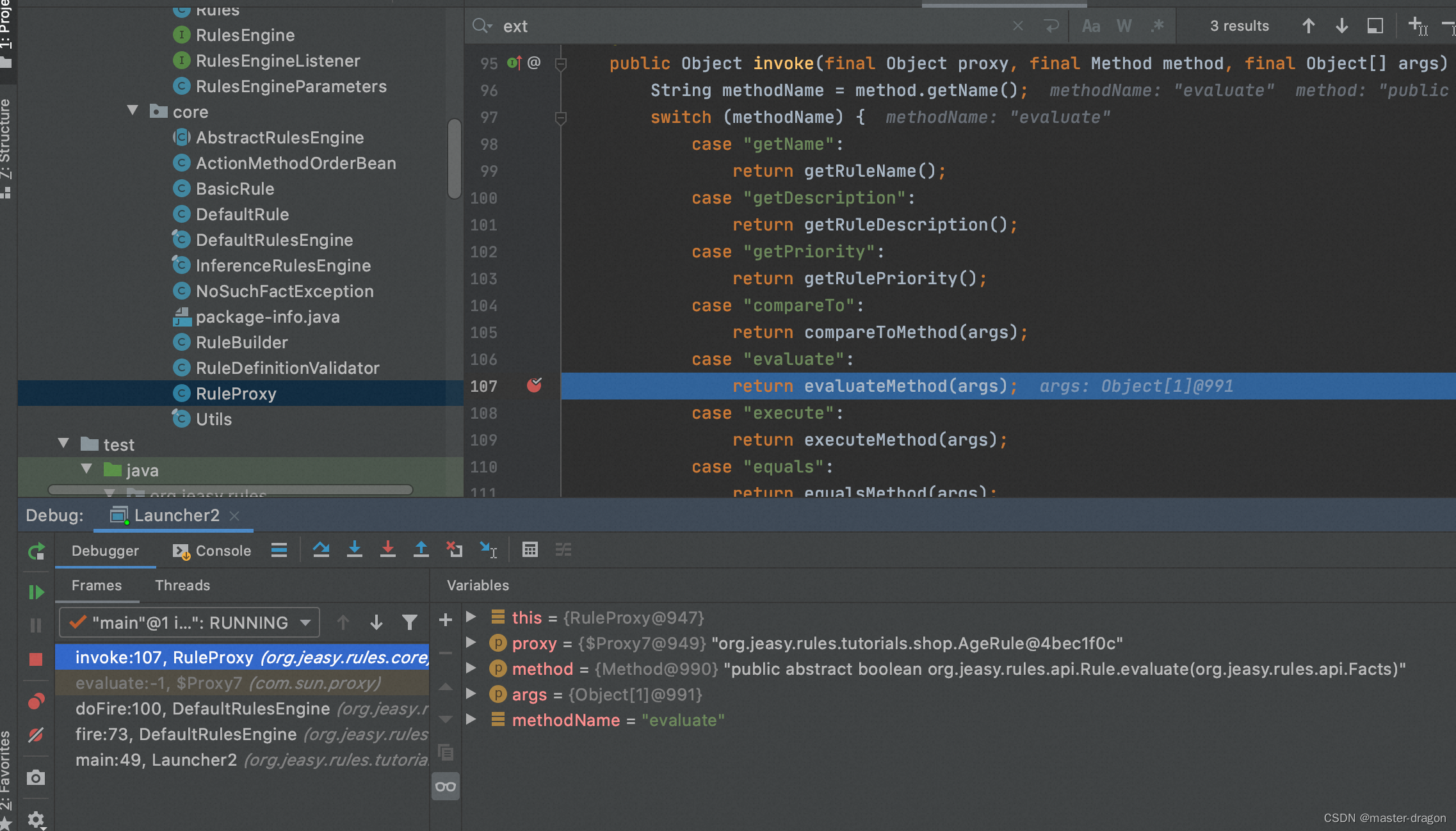

规则引擎架构-基于easy-rules

目录 概念理解实例和编码抽象出2条规则简单的规则引擎事实1的处理事实2的处理 easy-rules 规则的抽象和执行事实描述规则的抽象默认的规则 动态代理执行规则和动作规则的执行:org.jeasy.rules.core.DefaultRulesEngine#doFirepublic class RuleProxy implements Inv…...

【数据结构】第七周

目录 稀疏矩阵快速转置 三元组的矩阵加法 九宫格数独游戏 数组主元素 螺旋数字矩阵 蛇形矩阵 数组循环右移K位 稀疏矩阵快速转置 【问题描述】 稀疏矩阵的存储不宜用二维数组存储每个元素,那样的话会浪费很多的存储空间。所以可以使用一个一维数组存…...

人体三维重构论文集合:awesome 3d human reconstruction

A curated list of related resources for 3d human reconstruction. Your contributions are welcome! Contents papers AIGCnerf or pifugeo fusionphoto3D human whole body3D human...

揭秘Redis持久化原理,探索fork与Copy-on-Write的魔法!

大家好,我是小米,今天我将和大家一起探索Redis持久化原理中的两个关键概念:fork和Copy-on-Write。这两个概念对于理解Redis的数据持久化机制至关重要。让我们一起来揭开这些技术的神秘面纱吧! Redis持久化简介 在开始之前&#…...

应届生如何提高职场竞争能力

摘要: 应届生面对竞争激烈的职场,需要不断提高自身的职业素养和竞争能力,才能在激烈的竞争中脱颖而出。本文从积极心态的培养、专业知识的优化、职业规划的制定、团队协作的加强和自我拓展的开展五个方面,提出了提高应届生职场竞争…...

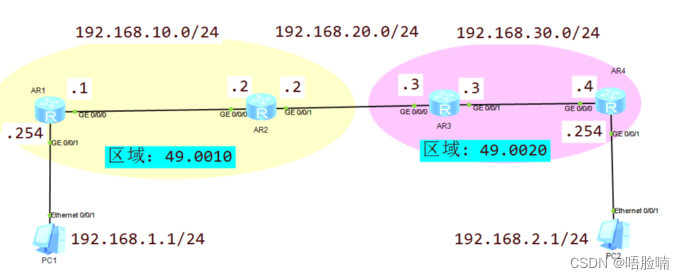

ISIS 实验

(1)拓扑图 2)需求: -实现PC1和PC2的通信 3)配置步骤: -配置接口IP地址 -开启ISIS---类似于在OSPF中创建进程 -配置NET地址---类似于在OSPF中创建区域,指定Router-id -在接口上启用ISIS--类似于在OSPFv2中用ne…...

国产系统:麒麟之人大金仓数据库部署

一、基本信息和资源 1.1 查看服务器信息 [root7PGxjKPL4 ~]# cat /etc/*release Kylin Linux Advanced Server release V10 (Sword) DISTRIB_IDKylin DISTRIB_RELEASEV10 DISTRIB_CODENAMEjuniper DISTRIB_DESCRIPTION"Kylin V10" DISTRIB_KYLIN_RELEASEV10 DISTRI…...

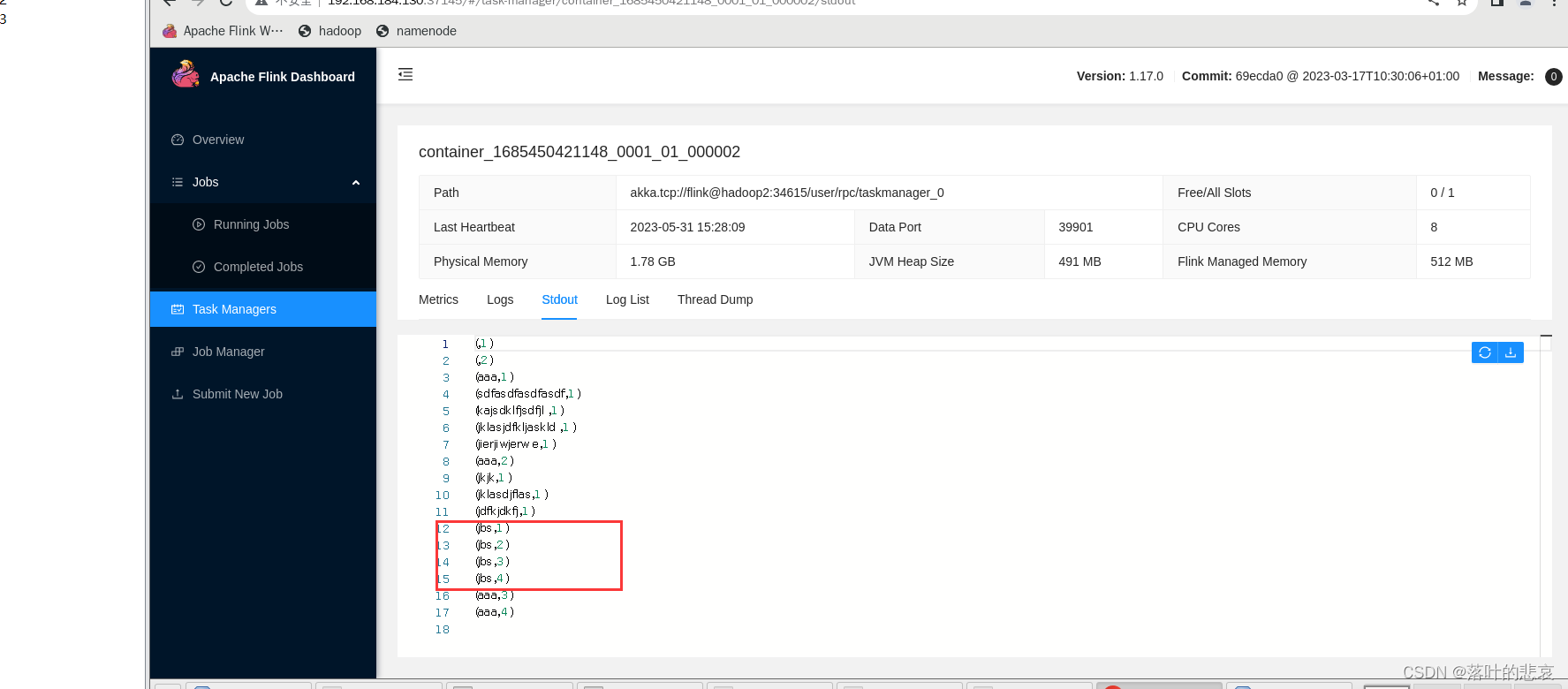

flink1.17.0 集成kafka,并且计算

前言 flink是实时计算的重要集成组件,这里演示如何集成,并且使用一个小例子。例子是kafka输入消息,用逗号隔开,统计每个相同单词出现的次数,这么一个功能。 一、kafka环境准备 1.1 启动kafka 这里我使用的kafka版本…...

【华为OD机试】数组组成的最小数字【2023 B卷|100分】

【华为OD机试】-真题 !!点这里!! 【华为OD机试】真题考点分类 !!点这里 !! 题目描述: 给定一个整型数组,请从该数组中选择3个元素组成最小数字并输出 (如果数组长度小于3,则选择数组中所有元素来组成最小数字)。 输入描述: 一行用半角逗号分割的字符串记录的整型数…...

Exponential Loss 中的关于indicator 函数的一个恒等式

− x y 2 I ( x ≠ y ) − 1 -xy2\mathbf{ I}(x \ne y)-1 −xy2I(xy)−1 其中 I \mathbf{ I} I 是 indicator 函数, 定义域 为True ,函数值为 1 反之为 0 x,y 都 可以取值 {-1,1} 证明过程见下表: xy左式右式-1-1-1-111-1-1-11111-111...

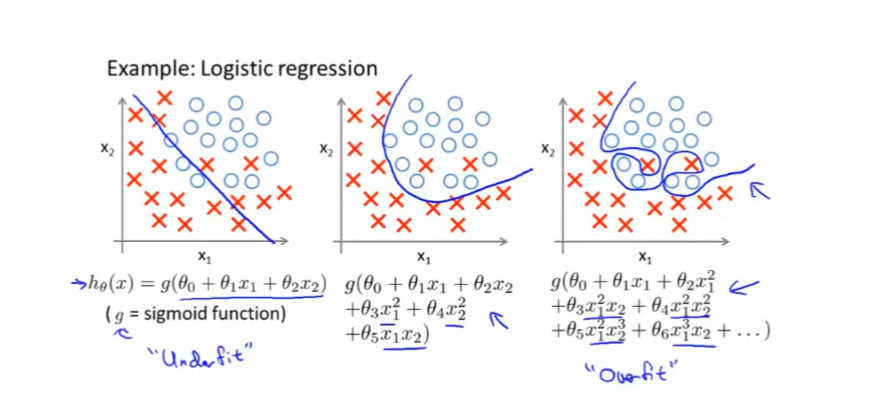

【机器学习】浅析过拟合

过度拟合 我们来想象如下一个场景:我们准备了10000张西瓜的照片让算法训练识别西瓜图像,但是这 10000张西瓜的图片都是有瓜梗的,算法在拟合西瓜的特征的时候,将西瓜带瓜梗当作了一个一般性的特征。此时出现一张没有瓜梗的西瓜照片…...

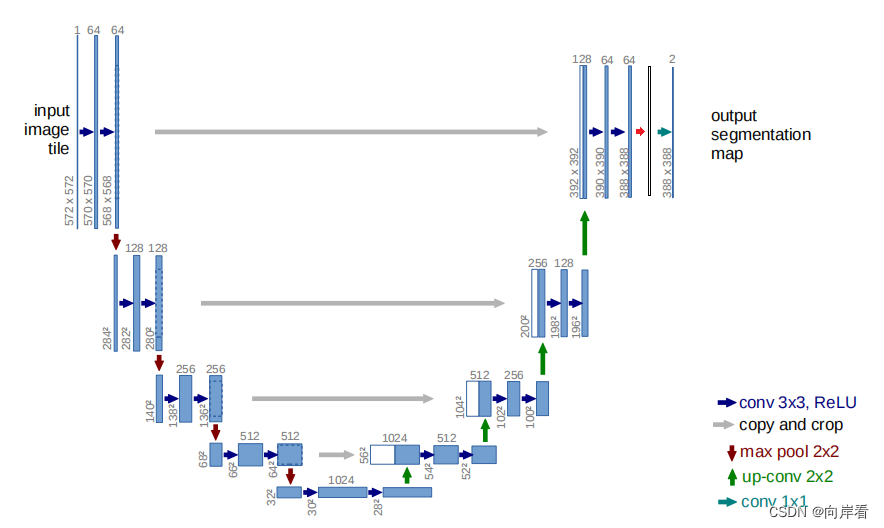

尝试在UNet的不同位置添加SE模块

目录 (1)se-unet01(在卷积后,下采样前,添加SE模块) (2)se-unet02(在卷积后,上采样前,添加SE模块) (3)se-un…...

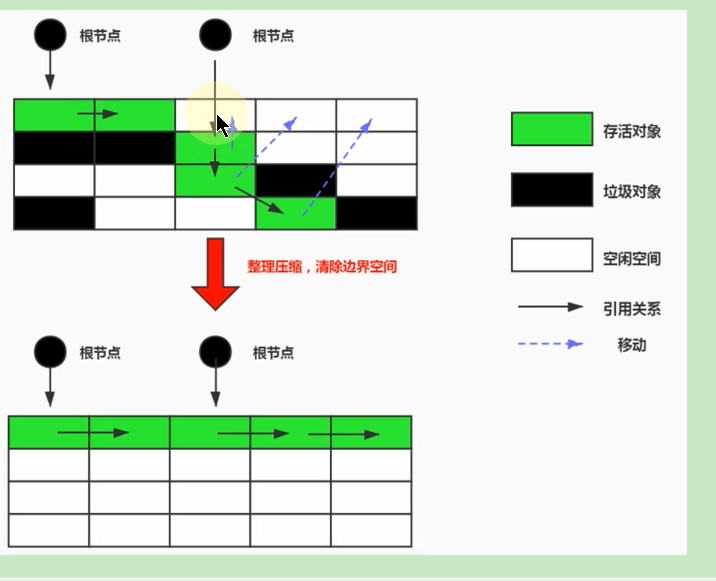

JVM垃圾回收篇之相关概念和算法

垃圾回收相关概念 什么是垃圾 垃圾就是指在运行程序中没有任何指针指向的对象,这个对象就是需要被回收掉的垃圾,如果不及时进行清理,越积越多就会导致内存溢出. 为什么需要GC 不进行回收,早晚会导致内存溢出,Java自动管理垃圾回收,不需要开发人员手动干预,这就有可能导致开…...

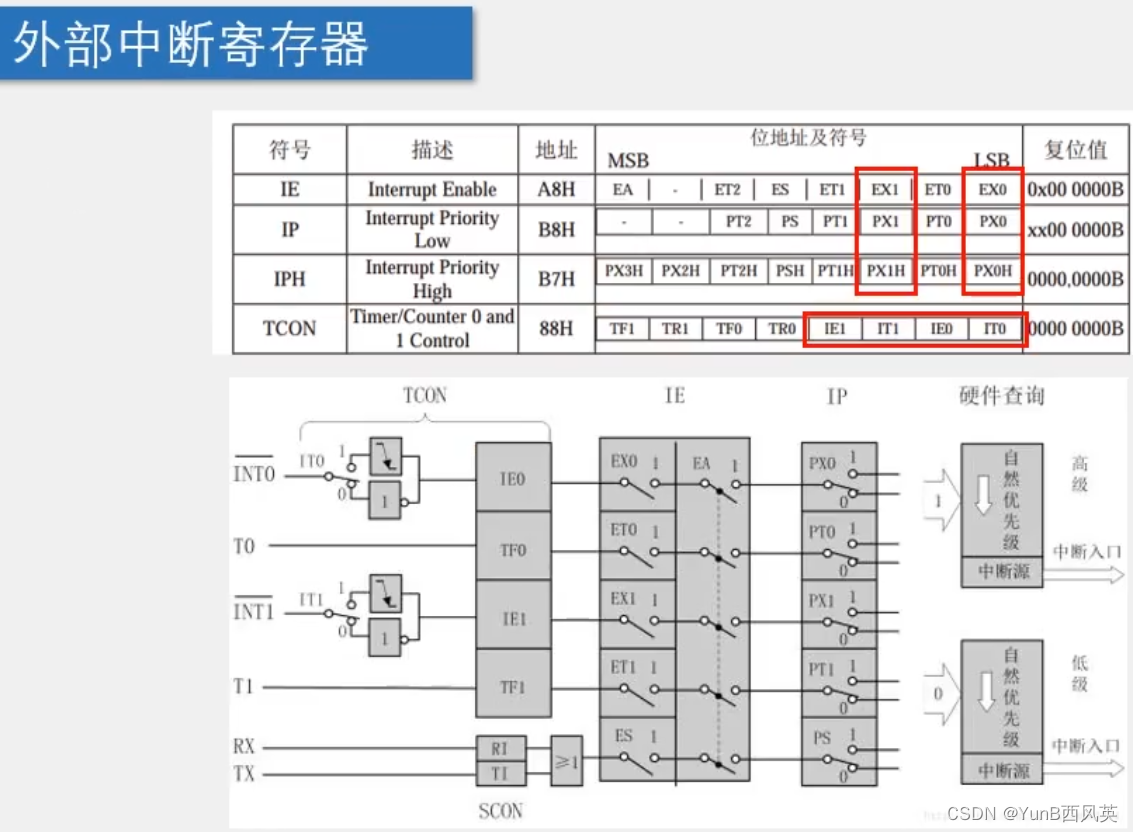

(学习日记)2023.04.27

写在前面: 由于时间的不足与学习的碎片化,写博客变得有些奢侈。 但是对于记录学习(忘了以后能快速复习)的渴望一天天变得强烈。 既然如此 不如以天为单位,以时间为顺序,仅仅将博客当做一个知识学习的目录&a…...

亚马逊CPC广告每日该怎么调整?

01 CPC广告需要每日调整吗? 其实,亚马逊广告是不建议每天都做过多调整的。 为什么呢?调整太频繁了,看不到每天调整的结果是不是? 什么时候需要调整呢? 就是广告指标,比如说曝光、点击、转化率情…...

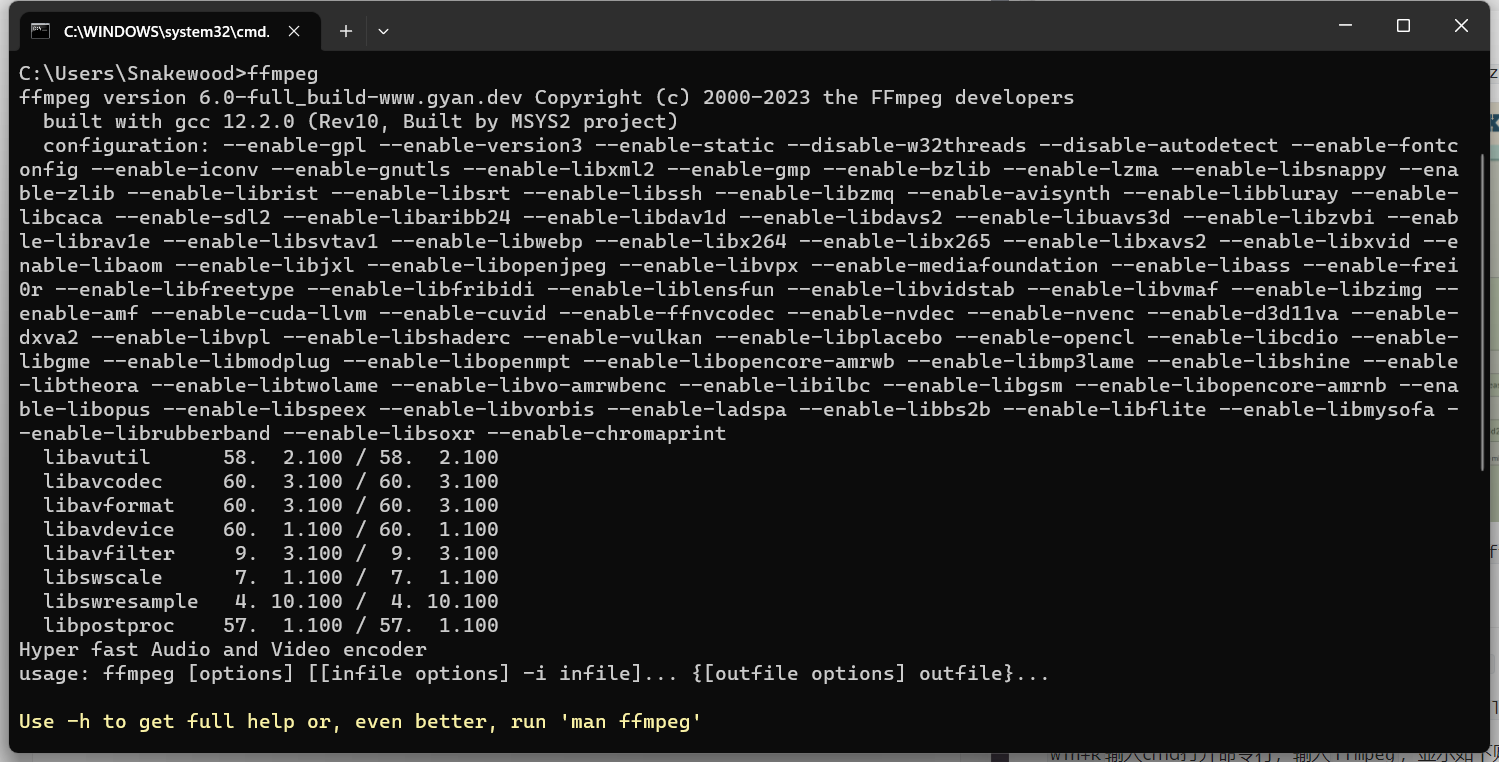

ffmpeg下载及ffmpy3安装使用

ffmpeg下载及ffmpy3安装使用 1.下载ffmpeg 进入网址:https://www.gyan.dev/ffmpeg/builds/ 在release builds中下载ffmpeg-release-full.7z 下载好后解压到自己想存放的目录,例如:D:\Tool\ffmpeg-6.0-full_build 2.配置环境变量 右键此电…...

设计模式之~原型模式

定义:用原型实例指导创建对象的种类,并且通过拷贝这些原型创建新的对象。原型模式其实就是从一个对象再创建另外一个可定制的对象,而且不需知道任何创建的细节。 优点: 一般在初始化的信息不发生变化的情况下,克隆是最…...

多传感器融合SLAM --- 8.LIO-SAM基础知识解读

目录 1 惯性测量单元简介及预积分 1.1 IMU 器件介绍及选型建议 1.2 IMU状态传递方程...

在微服务架构中集成Taotoken实现智能客服路由与成本控制

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在微服务架构中集成Taotoken实现智能客服路由与成本控制 1. 场景与挑战 在电商这类业务场景中,智能客服能力通常被拆分…...

终极CompreFace人脸识别模型实战指南:5大场景选型与部署方案

终极CompreFace人脸识别模型实战指南:5大场景选型与部署方案 【免费下载链接】CompreFace Leading free and open-source face recognition system 项目地址: https://gitcode.com/gh_mirrors/co/CompreFace CompreFace作为领先的免费开源人脸识别系统&#…...

3步终极解决方案:如何专业卸载Windows 10/11的Microsoft Edge浏览器

3步终极解决方案:如何专业卸载Windows 10/11的Microsoft Edge浏览器 【免费下载链接】EdgeRemover A PowerShell script that correctly uninstalls or reinstalls Microsoft Edge on Windows 10 & 11. 项目地址: https://gitcode.com/gh_mirrors/ed/EdgeRemo…...

华为员工职业发展手册

导读:这份华为员工职业发展手册,围绕员工入职、成长、晋升与激励构建了完整的职业发展体系,核心是明确企业、管理者与员工三方责任,搭建多元发展通道,助力员工与企业共成长。关注公众号:【互联互通社区】&a…...

Cortex-M55内存属性与缓存机制深度解析

1. Cortex-M55内存属性与缓存机制解析 在嵌入式系统开发中,正确配置内存属性对于系统性能和功能正确性至关重要。Cortex-M55作为Armv8-M架构的处理器,通过内存保护单元(MPU)和内存属性间接寄存器(MAIR_ATTR)提供了灵活的内存属性配置能力。本文将深入剖析…...

终极指南:如何用WeChatExporter永久备份微信聊天记录,打造你的数字记忆宝库

终极指南:如何用WeChatExporter永久备份微信聊天记录,打造你的数字记忆宝库 【免费下载链接】WeChatExporter 一个可以快速导出、查看你的微信聊天记录的工具 项目地址: https://gitcode.com/gh_mirrors/wec/WeChatExporter 你是否曾有过这样的经…...

Mirth Connect终极指南:掌握医疗集成的瑞士军刀 [特殊字符]

Mirth Connect终极指南:掌握医疗集成的瑞士军刀 🚀 【免费下载链接】connect The swiss army knife of healthcare integration. 项目地址: https://gitcode.com/gh_mirrors/conn/connect Mirth Connect被誉为医疗集成领域的瑞士军刀,…...

从零到一:打造属于你的智能语音助手完整方案

从零到一:打造属于你的智能语音助手完整方案 【免费下载链接】xiaozhi-esp32-server 本项目为xiaozhi-esp32提供后端服务,帮助您快速搭建ESP32设备控制服务器。Backend service for xiaozhi-esp32, helps you quickly build an ESP32 device control ser…...

VideoDownloadHelper:打破网页视频下载壁垒的智能解决方案

VideoDownloadHelper:打破网页视频下载壁垒的智能解决方案 【免费下载链接】VideoDownloadHelper Chrome Extension to Help Download Video for Some Video Sites. 项目地址: https://gitcode.com/gh_mirrors/vi/VideoDownloadHelper 你是否曾遇到过这样的困…...

精密峰值检测电路:双运放架构原理、设计与工程实践

1. 项目概述:从“是什么”到“为什么用它”在电子设计和信号处理领域,我们常常需要知道一个信号在特定时间段内的“最高点”或“最低点”。比如,你想知道麦克风采集到的声音信号最大有多响,或者一个振动传感器感受到的冲击力峰值是…...