企业网络带宽使用情况检查技巧

想要提高网络性能的企业通常会考虑限制对占用带宽的应用程序(如社交媒体和视频流应用程序)的访问,但对于那些真正需要获得高效网络的人来说,这还不够,您需要定期跟踪带宽使用情况。

虽然有许多工具可以帮助您检查网络上的带宽使用情况,但有时查找特定于您组织的 KPI 可能会很费力,下面汇总了一组提示,可以帮助您对企业网络进行带宽使用情况监控,而无需日常监控策略。

- 执行应用程序级分析

- 计算带宽需求

- 监控设备流量

- 扫描异常流量峰值

- 对元素进行分组

- 定义阈值

执行应用程序级分析

在应用程序级别分析网络流量有助于确定带宽的分配位置。某些应用程序可能是特定于企业的,这可能与通常的端口协议组合不同,然后是 IANA。另一方面,某些应用程序使用动态端口来处理流量访问应用程序。要了解您的企业流量是否被合法地用于商业目的,您需要始终如一地检查排名靠前的通信者,然后确定这些应用程序是否应该访问网络。

计算带宽需求

无论您的业务性质如何,您需要评估的一个重要方面是您购买的带宽是否满足用户的需求。虽然您可以向现有容量添加更多带宽,但最好避免频繁的重大升级。为此,您可以从监控每个应用程序或 IP 地址在网络中每秒生成的流量字节数开始。

监控设备流量

确定网络性能的最重要步骤是测量连接到网络的流量和设备类型。特别是在成长型企业中,接入点等无线网络设备会占用大部分带宽。由于同时使用带宽的用户数量众多,接入点尤其值得关注,这可能会带来大量有害流量。这些指标可以帮助找出哪些设备占用了大部分带宽,以及如何分配带宽以获得更好的用户体验。

扫描异常流量峰值

在典型的工作日,企业的网络可能会面临偶尔的流量高峰。但是,代表大量业务请求的不合时宜的流量峰值可能是 DoS/DDoS 攻击。看似正常的流量高峰可能会导致您的所有业务运营停止并攻击组织网络的安全面。

因此,有必要监视达到其最大利用率的每个接口并检测其行为。这将帮助您确定哪些用户正在访问这些接口,以及他们以何种方式使用您的网络。尽管防火墙等工具在这些情况下可能是有益的,但零日威胁等高级攻击并不符合预定义的安全规则。您需要一个网络行为分析和检测工具来检测这些可疑流量。

对元素进行分组

对于任何大中型企业,其网络可以由成百上千个设备和接口组成。对于如此庞大的网络,要检查每个接口或设备的网络带宽使用情况,同时确保这些元素不超过带宽限制,将太困难了。

最好始终根据其部门或分支机构对 IP 地址、应用程序或接入点等元素进行分组,然后交叉检查它们传输和接收的网络流量。您可以稍后向下钻取以检查每个 IP 地址或应用程序如何使用您的带宽。通过对元素进行分段,您将能够根据需要分配带宽,并在发生攻击时隔离任何特定组。

定义阈值

通常,组织的目标是使其网络保持最佳功能,而依靠警报功能是保持正轨的好方法。为了使公司的 Intranet 保持在基线行为,您可以选择带宽监视工具。网络带宽使用检查器允许您设置企业网络正常带宽使用阈值。因此,您将了解性能和运行状况,同时仍然能够专注于检查网络上的带宽使用情况并解决重要问题。

企业网络带宽监控

在企业中,保持稳定的网络性能可能具有挑战性,因为采用数字化的网络可扩展性和敏捷性应与组织的发展同步。随着基础设施的不断扩展、新应用和新技术的引入,网络的带宽容量也在增加。

这种情况需要一个企业带宽监控工具,该工具可以提供对分布式网络及其带宽利用率的可见性,以控制其性能和网络问题。这将帮助您在不中断正常业务运营的情况下简化企业带宽管理,并更快地解决问题。

- 通过分布式网络流量监控进行扩展

- 发现所有元素

- 按 IP 地址或应用程序监控带宽

- 诊断构成安全威胁的未知流量

- 当带宽使用偏离正常行为时发出警报

- 生成升级容量规划报告

通过分布式网络流量监控进行扩展

鉴于不断变化的业务和数字化需求,您的组织需要一个能够根据其需求进行扩展的企业带宽监控工具,NetFlow Analyzer通过其企业版支持分布式网络流量监控,该版本具有更多的监控和报告功能。

- 从集中式 UI 控制台监控分布在全球的所有分支机构的带宽使用情况。

- 使用分布式网络流量监控,您可以收集有关分支机构最高通信者的见解,并有效地管理带宽。

- 通过可自定义的性能和带宽使用趋势报告,资源分配变得更加简单和有效。

发现所有元素

- 理想的企业网络带宽监控软件(如NetFlow Analyzer)将使您能够查看所有网络元素(包括交换机、路由器和服务器)的流量详细信息。

- 网络节点流量的概述可帮助您找到问题的根源,而无需搜索每个元素。

- 根据应用程序、QoS、WAN、WLC、攻击等深入了解网络吞吐量和网络的主要通信者。

按 IP 地址或应用程序监控带宽

当网络中持续存在拥塞问题时,可能是由多种原因引起的,例如员工使用占用带宽的应用程序、来自 IP 地址的高流量或带宽不足。要找到解决方案,必须对每个接口、设备和应用程序有足够的可见性。

- 为接口、设备、会话、应用程序或协议提供深入的流量详细信息。

- 您可以将自定义应用程序与相应的协议一起映射,并监控其实时带宽利用率。

- 利用思科 NBAR 技术深入了解第 7 层应用,并确定具有动态端口的应用如何消耗带宽。

诊断构成安全威胁的未知流量

某些企业网络流量可能来自可疑行为者或链接,这些行为者或链接可能会对网络造成损害,并且防火墙或入侵检测系统可能无法检测到。以下是NetFlow Analyzer在这些情况下的帮助:

- 凭借其先进的安全分析模块,可帮助您持续监控网络的异常流量行为,并生成网络取证报告,以深入了解问题。

- 它提供对攻击者、目标 IP 地址和字段详细信息的详细分析,以帮助您区分高端业务请求或恶意软件攻击。

- 使用网络行为异常检测工具,您可以保护网络免受零日入侵等未知威胁。

当带宽使用偏离正常行为时发出警报

在企业中,网络中的异常流量行为是不可避免的。要确保避免网络中的这些违规行为,需要主动监控,以便用户不受影响。

- 通过实时和汇总的警报帮助您识别与正常行为的偏差。

- 您可以设置平均流量速度、流量和利用率的阈值,并为每个阈值分配一个严重性;对接口、接口组、IP 组和接入点组等特定源使用通知模板。

- 虽然实时警报配置为在满足单个条件时向您发出警报,但可以将聚合警报配置为在一段时间内违反特定条件时发出警报。

生成升级容量规划报告

在不进行计划外网络升级的情况下,必须满足不断增长的用户需求和预算,为您的企业提供最佳解决方案。

- 提供容量规划和预测报告,帮助您使用原始历史数据确定组织所需的资源。

- 容量规划报告可帮助您选择源、定义条件,并指定要为将来的带宽需求生成报告的时间。

- 您可以监控 IN 和 OUT 流量以及迄今为止已使用的顶级应用程序,了解这些指标将有助于您规划满足组织未来需求的网络升级。

NetFlow Analyzer 是一款免费的带宽监控工具,其功能包括流量整形、IP SLA报告、QoS报告、Medianet报告、WAAS报告等,可帮助您有效地监控网络上的带宽使用情况。

相关文章:

企业网络带宽使用情况检查技巧

想要提高网络性能的企业通常会考虑限制对占用带宽的应用程序(如社交媒体和视频流应用程序)的访问,但对于那些真正需要获得高效网络的人来说,这还不够,您需要定期跟踪带宽使用情况。 虽然有许多工具可以帮助您检查网络…...

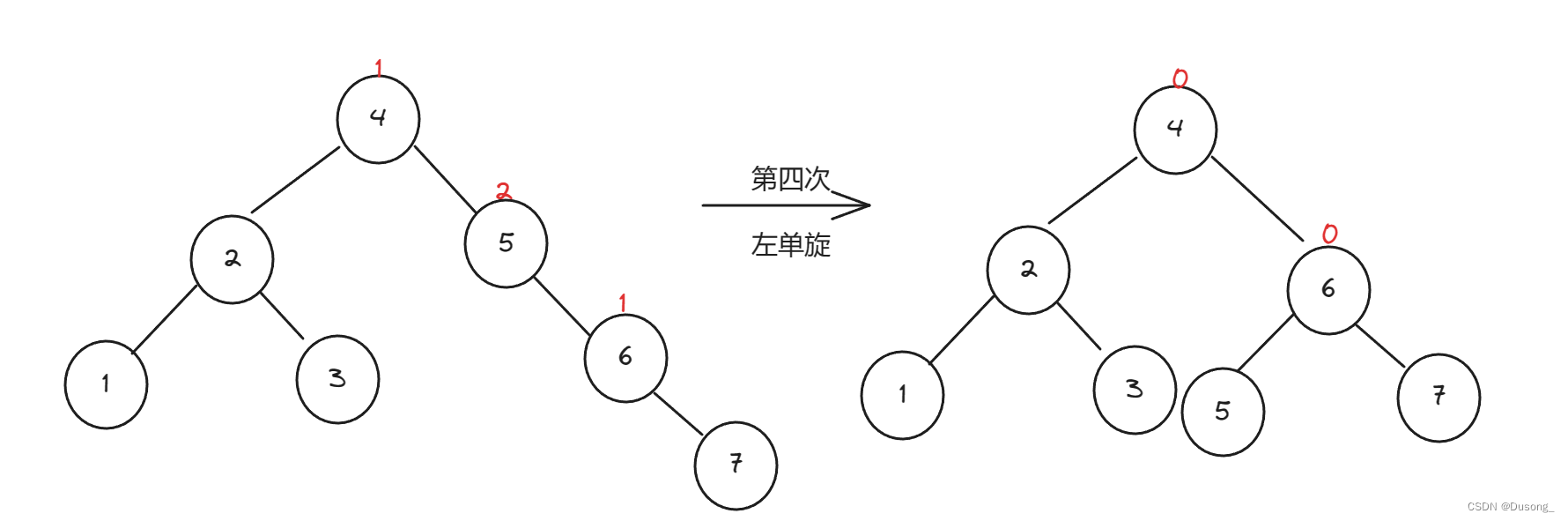

C/C++笔试易错与高频题型图解知识点(三)——数据结构部分(持续更新中)

目录 1. 排序 1.1 冒泡排序的改进 2. 二叉树 2.1 二叉树的性质 3. 栈 & 队列 3.1 循环队列 3.2 链式队列 4. 平衡二叉搜索树——AVL树、红黑树 5 优先级队列(堆) 1. 排序 1.1 冒泡排序的改进 下面的排序方法中,关键字比较次数与记录的初…...

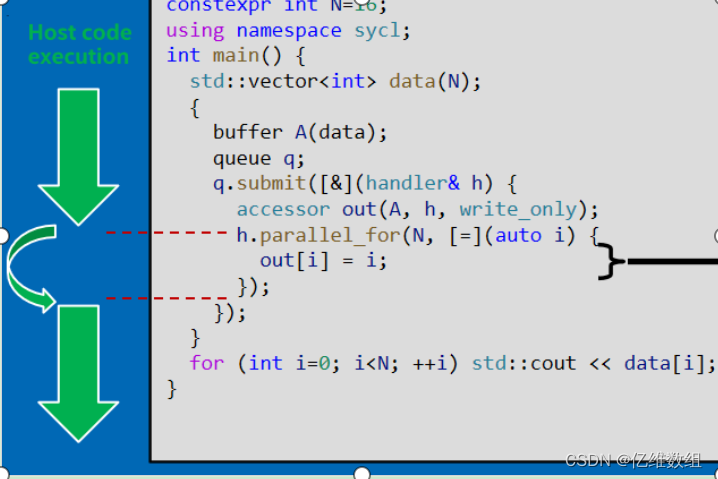

Intel oneAPI笔记--oneAPI简介、SYCL编程简介

oneAPI简介 Intel oneAPI是Intel提供的统一编程模型和软件开发框架。 它旨在简化可充分利用英特尔各种硬件架构(包括 CPU、GPU 和 FPGA)的应用程序的开发 oneAPI一个重要的特性是开放性,支持多种类型的架构和不同的硬件供应商,是…...

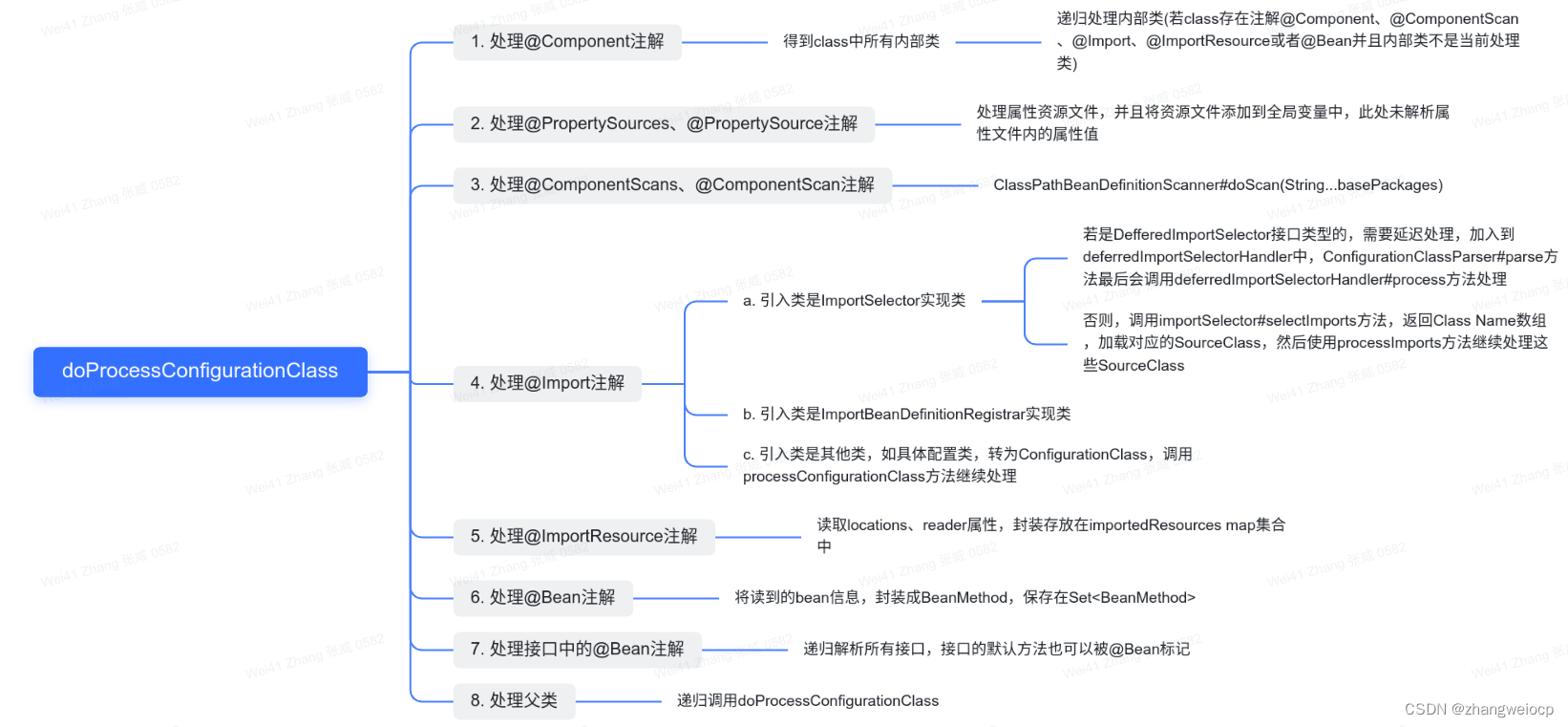

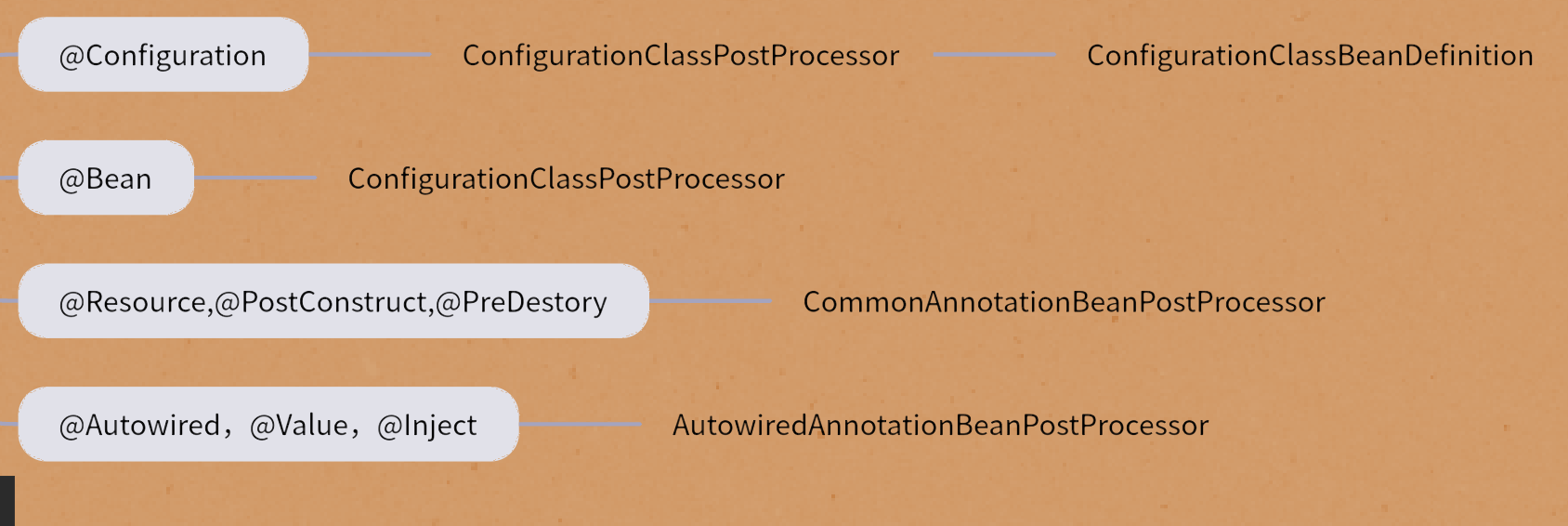

Spring IOC - ConfigurationClassPostProcessor源码解析

上文提到Spring在Bean扫描过程中,会手动将5个Processor类注册到beanDefinitionMap中,其中ConfigurationClassPostProcessor就是本文将要讲解的内容,该类会在refresh()方法中通过调用invokeBeanFactoryPosstProcessors(beanFactory)被调用。 5…...

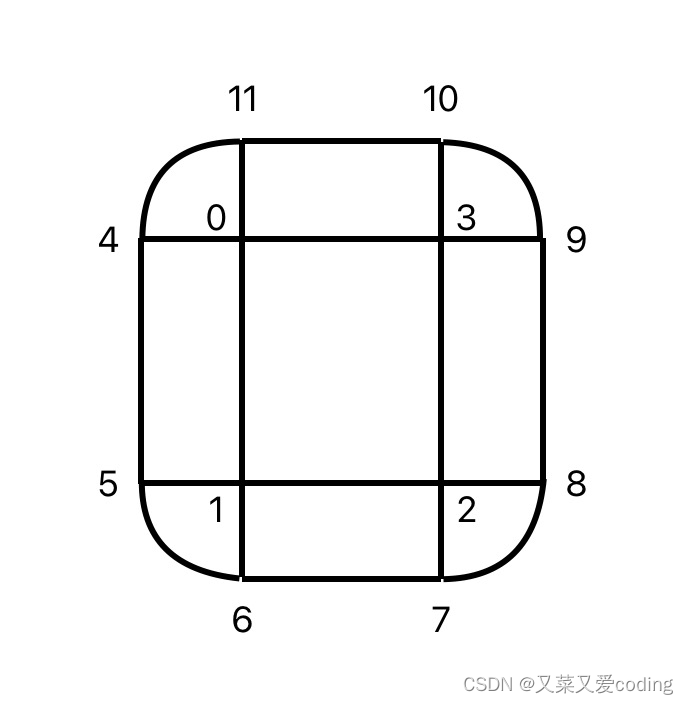

Android OpenGL ES 2.0入门实践

本文既然是入门实践,就先从简单的2D图形开始,首先,参考两篇官方文档搭建个框架,便于写OpenGL ES相关的代码:构建 OpenGL ES 环境、OpenGL ES 2.0 及更高版本中的投影和相机视图。 先上代码,代码效果如下图…...

sql语句性能进阶必须了解的知识点——索引失效分析

在前面的文章中讲解了sql语句的优化策略 sql语句性能进阶必须了解的知识点——sql语句的优化方案-CSDN博客 sql语句的优化重点还有一处,那就是—— 索引!好多sql语句慢的本质原因就是设置的索引失效或者根本没有建立索引!今天我们就来总结一…...

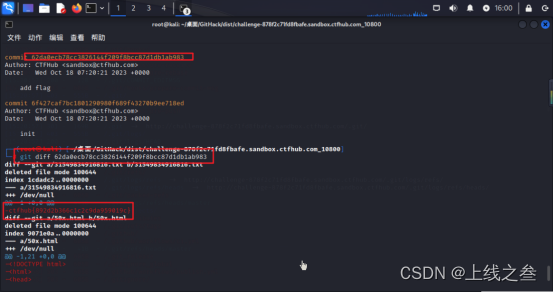

ctfhub技能树web题目全解

Rce 文件包含 靶场环境 重点是这个代码,strpos,格式是这样的strpoc(1,2,3) 1是要搜索的字符串,必须有;2是要查询的字符串,必须有;3是在何处开始查询&#…...

AMD、CMD、UMD是什么?

AMD(Asynchronous Module Definition)、CMD(Common Module Definition)和UMD(Universal Module Definition)是JavaScript模块化规范,用于管理和组织JavaScript代码的模块化加载和依赖管理。 1:AMD(异步模块定义): AMD是由RequireJS提出的模块化规范。它支持异步加载…...

AM@微分方程相关概念@线性微分方程@一阶线性微分方程的通解

文章目录 abstract引言 一般的微分方程常微分方程微分方程的解隐式解通解和特解初始条件初值问题微分方程的积分曲线 线性微分方程一阶线性微分方程一阶齐次和非齐次线性微分方程一阶齐次线性微分方程的解一阶非齐次线性微分方程的解 abstract AM微分方程相关概念线性微分方程…...

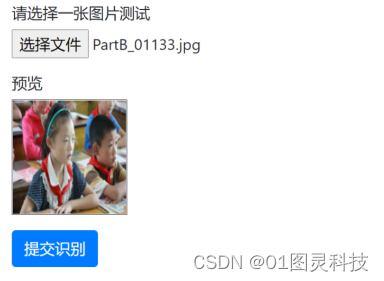

基于深度学习的安全帽识别检测系统(python OpenCV yolov5)

收藏和点赞,您的关注是我创作的动力 文章目录 概要 一、研究的内容与方法二、基于深度学习的安全帽识别算法2.1 深度学习2.2 算法流程2.3 目标检测算法2.3.1 Faster R-CNN2.3.2 SSD2.3.3 YOLO v3 三 实验与结果分析3.1 实验数据集3.1.1 实验数据集的构建3.1.2 数据…...

Spring源码分析篇一 @Autowired 是怎样完成注入的?究竟是byType还是byName亦两者皆有

1. 五种不同场景下 Autowired 的使用 第一种情况 上下文中只有一个同类型的bean 配置类 package org.example.bean;import org.springframework.context.annotation.Bean; import org.springframework.context.annotation.Configuration;Configuration public class FruitCo…...

Goby 漏洞发布|F5 BIG-IP AJP 身份认证绕过漏洞(CVE-2023-46747)

漏洞名称:F5 BIG-IP AJP 身份认证绕过漏洞(CVE-2023-46747) English Name:F5 BIG-IP AJP authentication bypass vulnerability (CVE-2023-46747) CVSS core: 10 影响资产数: 307282 漏洞描述: Cisco …...

Vue中watch侦听器用法

watch 需要侦听特定的数据源,并在单独的回调函数中执行副作用 watch第一个参数监听源 watch第二个参数回调函数cb(newVal,oldVal) watch第三个参数一个options配置项是一个对象{ immediate:true //是否立即调用一次 deep:true //是否开启…...

[算法前沿]--054-大语言模型的学习材料

大语言模型的学习材料 Other Papers If you’re interested in the field of LLM, you may find the above list of milestone papers helpful to explore its history and state-of-the-art. However, each direction of LLM offers a unique set of insights and contribut…...

DWA算法,仿真转为C用于无人机避障

DWA算法,仿真转为C用于无人机避障 链接: 机器人局部避障的动态窗口法(dynamic window approach) 链接: 机器人局部避障的动态窗口法DWA (dynamic window approach)仿真源码详细注释版 链接: 常见路径规划算法代码-Matlab (纯代码篇) …...

现阶段的主流数据库分别是哪几种?

关系型数据库 1. MySQL数据库 MySQL是最受欢迎的开源SQL数据库管理系统,它由 MySQL AB开发、发布和支持。MySQL AB是一家基于MySQL开发人员的商业公司,它是一家使用了一种成功的商业模式来结合开源价值和方法论的第二代开源公司。MySQL是MySQL AB的注册商…...

“原生感”暴涨311%,这届年轻人不再爱浓妆?丨小红书数据分析

近年来,越来越多美妆博主在社交媒体平台安利“原生感妆容”,即我们所熟知的“伪素颜妆”、“裸妆”、“白开水妆”,显然,追求“原生感”成为当代妆容主流。通过小红书数据分析工具,查看#原生感妆容 话题,近…...

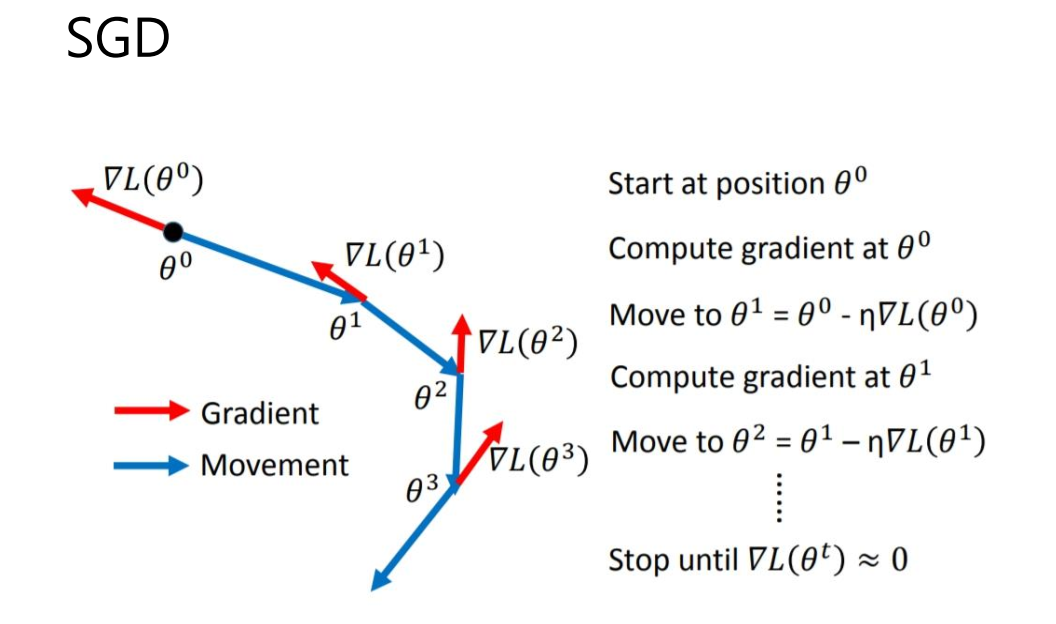

基于深度学习的植物识别算法 - cnn opencv python 计算机竞赛

文章目录 0 前言1 课题背景2 具体实现3 数据收集和处理3 MobileNetV2网络4 损失函数softmax 交叉熵4.1 softmax函数4.2 交叉熵损失函数 5 优化器SGD6 最后 0 前言 🔥 优质竞赛项目系列,今天要分享的是 🚩 **基于深度学习的植物识别算法 ** …...

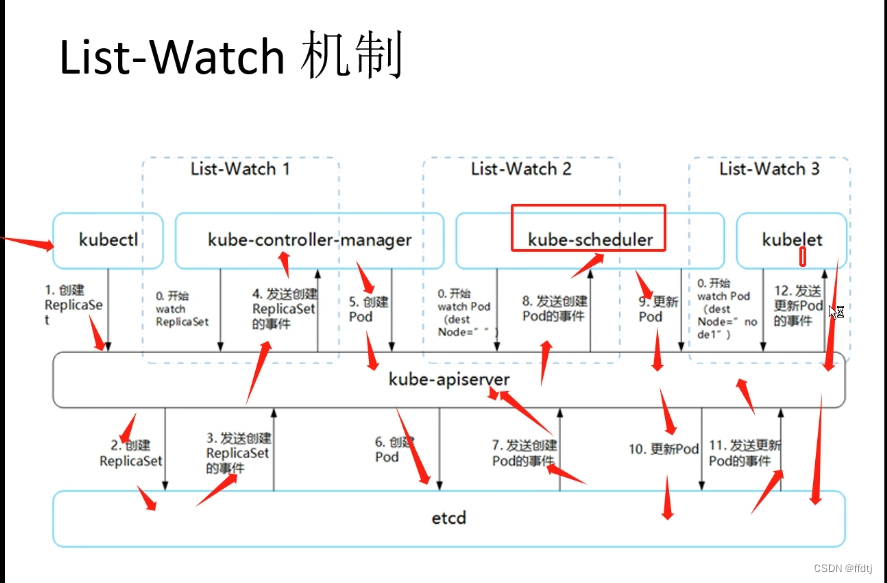

k8s调度约束

List-Watch Kubernetes 是通过 List-Watch的机制进行每个组件的协作,保持数据同步的,每个组件之间的设计实现了解耦。 List-Watch机制 工作机制:用户通过 kubectl请求给 APIServer 来建立一个 Pod。APIServer会将Pod相关元信息存入 etcd 中…...

面经(面试经验)第一步,从自我介绍开始说起

看到一位同学讲自己的面试步骤和过程,我心有所感,故此想整理下面试的准备工作。以便大家能顺利应对面试,通过面试... 求职应聘找工作,面试是必然的关卡,如今竞争激烈呀,想要得到自己喜欢的工作,…...

2026这6款神级降AIGC平台大公开,一键让AIGC率直逼绝对安全线!

步入 2026 年,学术圈的风向早已不是从前的模样。曾经大家还在为查重率发愁,如今却陷入了更棘手的困境——如何在不破坏论文专业性的前提下,彻底消除 AI 痕迹?随着 AIGC 检测技术不断进化,高校对论文的审核标准也愈发严…...

告别手动预约:i茅台自动预约系统5分钟部署指南

告别手动预约:i茅台自动预约系统5分钟部署指南 【免费下载链接】campus-imaotai i茅台app自动预约,每日自动预约,支持docker一键部署(本项目不提供成品,使用的是已淘汰的算法) 项目地址: https://gitcode…...

观察不同模型在统一 API 下的响应速度与输出风格差异

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 观察不同模型在统一 API 下的响应速度与输出风格差异 在为大语言模型应用选择模型时,开发者通常会关注两个核心维度&am…...

如何用Untrunc拯救损坏视频?2025年终极MP4修复工具完全指南

如何用Untrunc拯救损坏视频?2025年终极MP4修复工具完全指南 【免费下载链接】untrunc Restore a damaged (truncated) mp4, m4v, mov, 3gp video. Provided you have a similar not broken video. 项目地址: https://gitcode.com/gh_mirrors/unt/untrunc 当你…...

运营管理与服务保障平台建设方案)

低空旅游观光与低空通勤(eVTOL)运营管理与服务保障平台建设方案

本方案旨在为eVTOL载具构建集运营管理、空中交通管制、安全保障与乘客服务于一体的数字化平台。通过微服务架构、5G-A融合感知、空域网格化与零信任安全等核心技术,解决高密度飞行中的资源调度与安全冲突问题。目标实现毫秒级冲突解算与15分钟内快速周转,…...

DeTikZify:基于AI的TikZ图形程序自动生成技术深度解析

DeTikZify:基于AI的TikZ图形程序自动生成技术深度解析 【免费下载链接】DeTikZify Synthesizing Graphics Programs for Scientific Figures and Sketches with TikZ. 项目地址: https://gitcode.com/gh_mirrors/de/DeTikZify DeTikZify是一款革命性的多模态…...

)

为什么你的DeepSeek总漏检重构后代码?4步反混淆预处理法(附LLM辅助去装饰器Python脚本)

更多请点击: https://codechina.net 第一章:DeepSeek代码重复检测 DeepSeek-R1 模型在训练过程中引入了严格的代码去重机制,其核心目标是消除训练语料中语义等价或高度相似的代码片段,从而提升模型对真实编程模式的学习能力与泛化…...

第5章 薪资重构——AI时代的程序员价值重估

第5章 薪资重构——AI时代的程序员价值重估 核心问题:AI时代,程序员的薪资会发生怎样的变化?哪些人在涨薪?哪些人在降薪? 5.1 问题定义:薪资分化的真相是什么? 5.1.1 一个令人震惊的数据 2026年第一季度,一个对比让整个技术圈哗然: 同一家公司内部: - 一个AI方向…...

如何快速解锁加密音乐文件:3个简单步骤让音乐自由播放

如何快速解锁加密音乐文件:3个简单步骤让音乐自由播放 【免费下载链接】unlock-music 在浏览器中解锁加密的音乐文件。原仓库: 1. https://github.com/unlock-music/unlock-music ;2. https://git.unlock-music.dev/um/web 项目地址: https…...

AhMyth混淆技术:Android RAT的APK反编译保护与代码混淆全指南

AhMyth混淆技术:Android RAT的APK反编译保护与代码混淆全指南 【免费下载链接】AhMyth Cross-Platform Android Remote Administration Tool | The only maintained version of AhMyth on github | A revival of the original repository at https://GitHub.com/AhM…...