安全跟我学|网络安全五大误区,你了解吗?

网络安全

尽管安全问题老生常谈,但一些普遍存在的误区仍然可能让企业随时陷入危险境地。为了有效应对当前层出不穷且不断变换的网络威胁,最大程度规避潜在风险,深入了解网络安全的发展趋势必不可少。即使部署了最新且最先进的硬件和解决方案并严格遵守行业标准,也不足以100%确保网络安全,而且暂时没有受到攻击也并不代表安全措施就固若金汤。

误区一:大公司才是勒索软件攻击的目标

事实上,小型企业也难逃攻击者的“魔爪”。有报告指出,82%的勒索软件攻击以小型企业为目标,雇员少于一千人的企业面临的风险最大。主要原因是,攻击大企业容易引起执法部门和媒体的关注,使犯罪分子付出更大的代价,因此他们逐渐将目标转向那些有能力支付赎金却又不会引起瞩目的小型企业。

误区二:安全、性能和敏捷性无法兼顾

没有企业愿意为了网络安全牺牲性能和敏捷性。尤其是现在,它们需要支持远程办公的员工,并日益依赖物联网,灵活性变得比以往任何时候都更加重要。

安全服务访问边界(SASE)是一种新型安全架构,可以提供现代企业所需的敏捷性。SASE的优势之一是能够整合和简化安全管理流程,将全部网络和安全功能汇总到一起,让网络安全变得更加简单和轻松,帮助实现业务敏捷性而非造成妨碍。

除此以外,SASE还能通过最大程度减少延迟来优化性能,从而改善用户体验。它还能避免传统的回传流量问题,提升了效率;并且具有弹性扩展性能,使适应流量波动变得更加简单和轻松。通过这些改进,企业的网络可以自由发挥出最大性能。

误区三:网络威胁主要来自外部

多数安全团队基本都能做好外围安全保护和松散终端加固,但却有可能疏漏用户本身。因此,企业面临的最大安全威胁往往不是来自外部,而是内部。

从网络钓鱼到恶意软件和社交工程,攻击者欺骗用户的手段繁多。无论重设多少次密码,用户都可能陷入各种各样的花式骗局。这与日益增强的外围安全形成鲜明对比,也难怪攻击者会对用户虎视眈眈。

数据泄露来自于安全功能允许的连接,因此安全部门不能假设内部用户的安全性,而是要默认恶意内容和用户可能会进入获得授权的连接,持续对所有用户进行验证和展开威胁检查,在损失产生前抓住攻击者。这是“零信任”策略的第一步,该策略通过消除隐含信任和持续验证数字互动中的每个阶段来保护企业的网络安全。

误区四:防火墙和基于防火墙的

安全功能无法在云端提供保护

提到“防火墙”,有人依然会联想到在企业本地网络中部署和管理复杂的实体或虚拟设备,但这其实是一种误解。“防火墙”指的是基于策略的网络工具的功能或输出,决定了对流量是允许还是拒绝,这是任何安全堆栈的基础。

事实上,“防火墙”无处不在。它存在于云端、本地、应用,甚至设备中。只是多数时候我们并不称它们为“防火墙”,而是“访问控制列表”“安全组”“可用区域”或“基于策略的转发”。我们的重点应该从防火墙的形式(如实体或虚拟设备)转向如何通过“防火墙”功能有效达到预期结果,同时提高敏捷性并降低复杂性。

无论是哪种称呼,防火墙的功能都是放行想要的流量并阻止不想要的流量。我们可以在本地、云中、云端、设备等任何地方使用这项功能,在企业网络、数据中心、私有云、公有云以及其他任何应用和数据所在的地方扩展一套连贯的策略。因此,防火墙对于混合环境的安全极其重要,它使企业重获可见性和控制力,在提高安全性的同时适应不断变化的业务终端用户的需求。

误区五:所有零信任网络****访问

解决方案都是相同的

零信任网络访问(ZTNA)是将零信任原则应用于网络访问。然而,通常实施的ZTNA 1.0只解决了直接从应用端访问时遇到的一些问题。例如在ZTNA 1.0中,一旦授权,信任代理程序就会消失,用户就能自由行动。但这实际上只是在某个时间点对用户进行了一次检查。一旦访问获得授权,用户将被永远信任。持续验证的缺席会导致企业无法判断应用是否暴露于危险之中。

换言之,这种方法无法阻止发生在允许连接上的攻击,但其实所有攻击都发生在这里。另外,标准的ZTNA违反了最小权限原则——它既不提供安全检查,亦无法保护全部应用和数据。

所幸ZTNA 2.0克服了这些缺陷,大大提升了安全性。ZTNA 2.0不是一次性授权,而是根据应用和用户行为以及设备状态的变化,不断重新评估信任。即使一个用户遭遇入侵,也能在造成损害前迅速删除其访问和权限。ZTNA 2.0还增加了真正的最小权限访问、持续安全检查、保护全部数据和应用。

这些误区反映了传统的网络安全工具和思维方法已经无法跟上时代变化,只有不断创新工作和思考方式,才能应对日益严峻的网络安全形势。

今天,在任何时间、地点和设备上工作已经成为现实,员工和其设备不再被拘束在办公室里,但这也意味着想要保持任何形式的实际控制变得困难重重,需要通过优化的工具和策略加以应对。作为专为保护这种环境而设计的ZTNA 2.0已经成为网络安全策略取得成功的关键部分。

SASE也是一项为不断变化的安全环境而设计的现代化策略。它不仅通过简化架构来提高敏捷性,而且还提供保持安全所需的零信任功能。随着越来越多的企业上云,SASE在各种混合云环境中的一致性变得至关重要,而云端交付SASE使其能够在整个企业中保持一致。

人工智能(AI)和机器学习(ML)正在成为现代网络安全的主流,在防御层出不穷的复杂和高度自动化威胁方面,可以发挥巨大作用。攻击者使用的工具之丰富能够让他们的行动速度超越安全团队的手动防御速度。而且攻击只要成功一次就能造成破坏,而安全团队则必须时刻保持警惕,防范每一次威胁,这会导致他们不堪重负。AI和ML在经过训练和调整后能够搜索威胁,使安全团队能够实时操作并在第一个受害人出现之前抓住攻击者,化被动为主动。

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以点击下方链接领取或者V扫描下方二维码联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

② 简历模板

相关文章:

安全跟我学|网络安全五大误区,你了解吗?

网络安全 尽管安全问题老生常谈,但一些普遍存在的误区仍然可能让企业随时陷入危险境地。为了有效应对当前层出不穷且不断变换的网络威胁,最大程度规避潜在风险,深入了解网络安全的发展趋势必不可少。即使部署了最新且最先进的硬件和解决方案…...

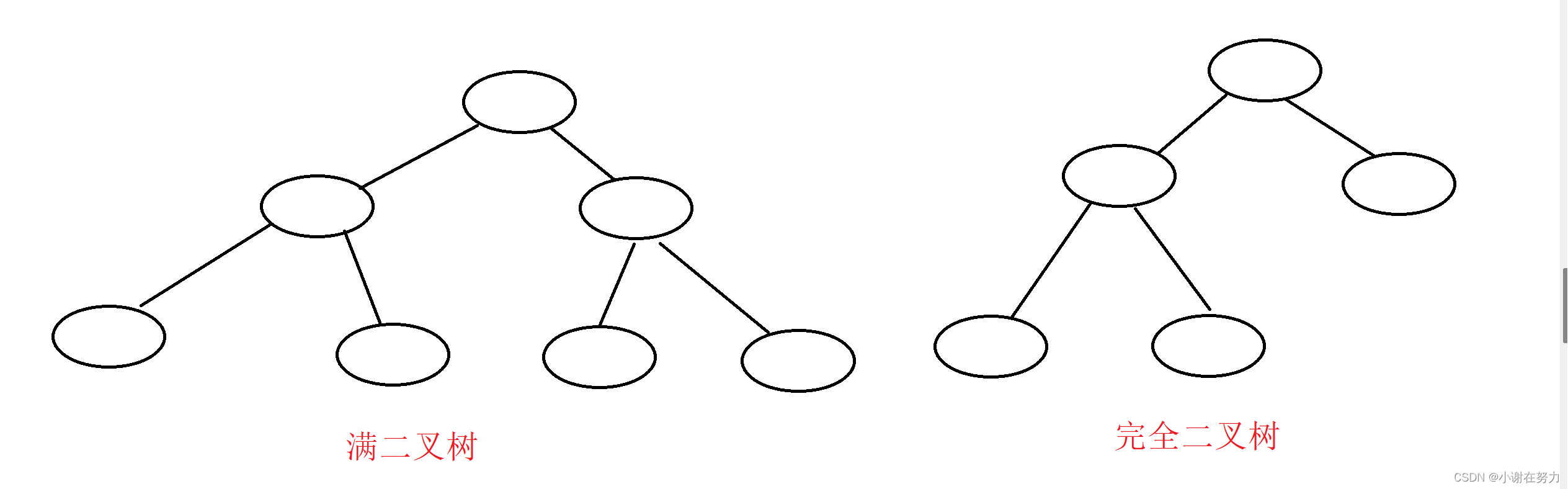

数据结构奇妙旅程之二叉树初阶

꒰˃͈꒵˂͈꒱ write in front ꒰˃͈꒵˂͈꒱ ʕ̯•͡˔•̯᷅ʔ大家好,我是xiaoxie.希望你看完之后,有不足之处请多多谅解,让我们一起共同进步૮₍❀ᴗ͈ . ᴗ͈ აxiaoxieʕ̯•͡˔•̯᷅ʔ—CSDN博客 本文由xiaoxieʕ̯•͡˔•̯᷅ʔ 原创 CSDN …...

WebGL中开发VR(虚拟现实)应用

WebGL(Web Graphics Library)是一种用于在浏览器中渲染交互式3D和2D图形的JavaScript API。要在WebGL中开发VR(虚拟现实)应用程序,您可以遵循以下一般步骤,希望对大家有所帮助。北京木奇移动技术有限公司&a…...

elemeentui el-table封装

elemeentui el-table封装 <template><div style"height: 100%;"><el-table ref"sneTable" element-loading-text"加载中" element-loading-spinner"el-icon-loading"element-loading-background"rgba(45,47,79…...

openssl3.2 - 官方demo学习 - guide - quic-client-block.c

文章目录 openssl3.2 - 官方demo学习 - guide - quic-client-block.c概述笔记END openssl3.2 - 官方demo学习 - guide - quic-client-block.c 概述 在程序运行时, 要指定环境变量 SSL_CERT_FILErootcert.pem, 同时将rootcert.pem拷贝到工程目录下, 否则不好使 吐槽啊, 为啥不…...

滑动窗口经典入门题-——长度最小子数组

文章目录 算法原理题目解析暴力枚举法的代码优化第一步初始化第二步right右移第三步left右移 滑动窗口法的代码 算法原理 滑动窗口是一种在序列(例如数组或链表)上解决问题的算法模式。它通常用于解决子数组或子字符串的问题,其中滑动窗口表示…...

AcGeMatrix2d::alignCoordSys一种实现方式

问题描述 此处为了简化问题,在2维空间中处理,按以下方式调用,AcGeMatrix2d::alignCoordSys是如何求出一个矩阵的呢,这里提供一个实现思路(但效率不保证好) AcGeMatrix2d matTrans AcGeMatrix2d::alignCo…...

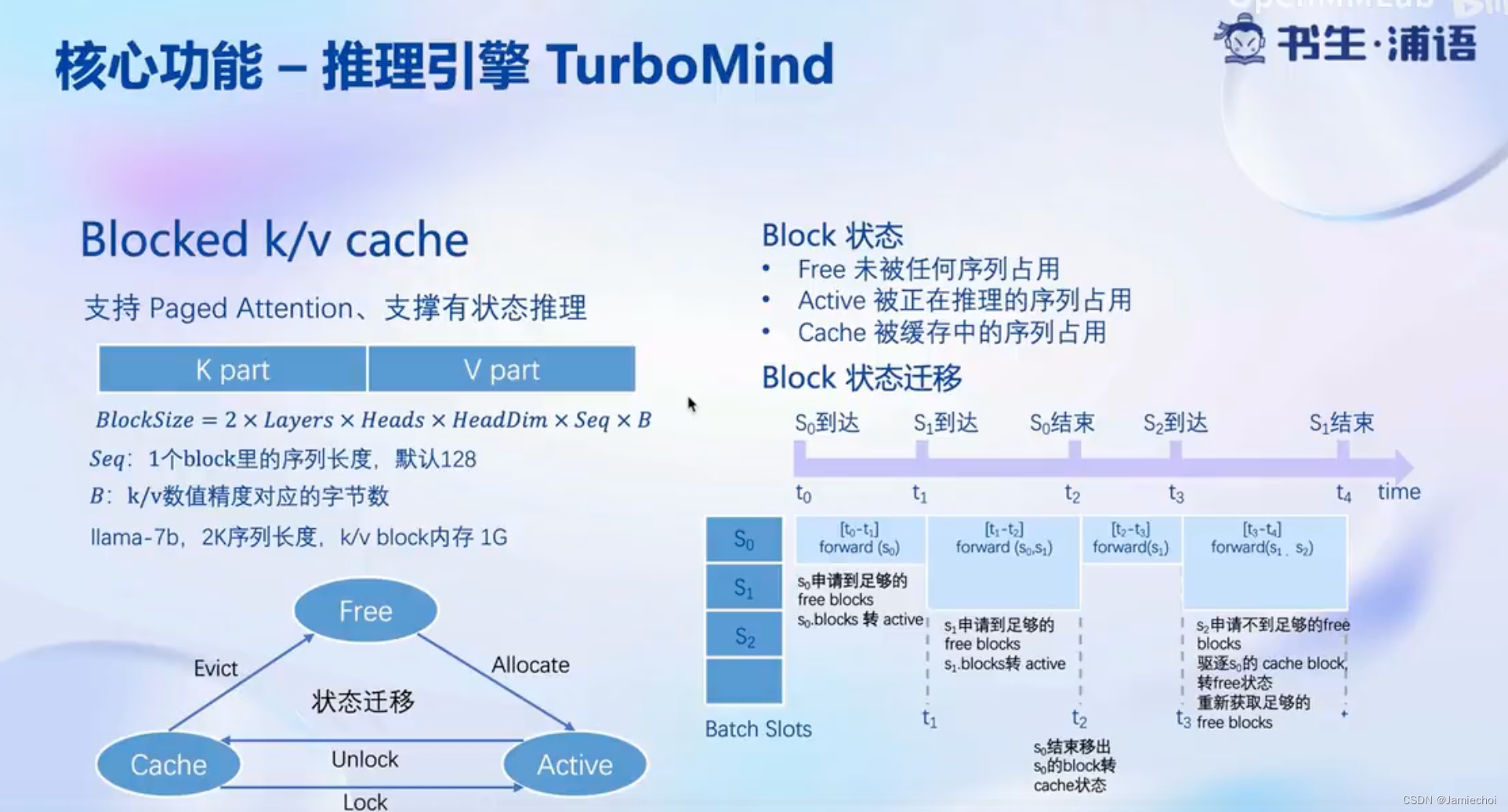

InternLM第5次课笔记

LMDeploy 大模型量化部署实践 1 大模型部署背景 2 LMDeploy简介 3 动手实践环节 https://github.com/InternLM/tutorial/blob/main/lmdeploy/lmdeploy.md 3...

2018年认证杯SPSSPRO杯数学建模D题(第一阶段)投篮的最佳出手点全过程文档及程序

2018年认证杯SPSSPRO杯数学建模 对于投篮最佳出手点的探究 D题 投篮的最佳出手点 原题再现: 影响投篮命中率的因素不仅仅有出手角度、球感、出手速度,还有出手点的选择。规范的投篮动作包含两膝微屈、重心落在两脚掌上、下肢蹬地发力、身体随之向前上…...

使用pdfbox 为 PDF 增加水印

使用pdfbox 为 PDF增加水印https://www.jylt.cc/#/detail?activityIndex2&idbd410851b0a72dad3105f9d50787f914 引入依赖 <dependency><groupId>org.apache.pdfbox</groupId><artifactId>pdfbox</artifactId><version>3.0.1</ve…...

6.【CPP】Date类的实现

Date.h #pragma once using namespace std; #include<iostream>class Date {friend ostream& operator<<(ostream& out, const Date& d);friend istream& operator>>(istream& in, Date& d); public://构造函数会被频繁调用,放在类…...

三角形任意一外角大于不相邻的任意一内角

一.代数证明 ∵ 对与△ A C B 中 ∠ c 外接三角形是 ∠ B C D ∵对与△ACB中∠c外接三角形是∠BCD ∵对与△ACB中∠c外接三角形是∠BCD ∴ ∠ B C D π − ∠ C ∴∠BCD\pi-∠C ∴∠BCDπ−∠C ∵ ∠ A ∠ B ∠ C π ∵∠A∠B∠C\pi ∵∠A∠B∠Cπ ∴ ∠ B C D ∠ A ∠…...

【Spring Boot 3】【Redis】集成Lettuce

【Spring Boot 3】【Redis】集成Lettuce 背景介绍开发环境开发步骤及源码工程目录结构总结背景 软件开发是一门实践性科学,对大多数人来说,学习一种新技术不是一开始就去深究其原理,而是先从做出一个可工作的DEMO入手。但在我个人学习和工作经历中,每次学习新技术总是要花…...

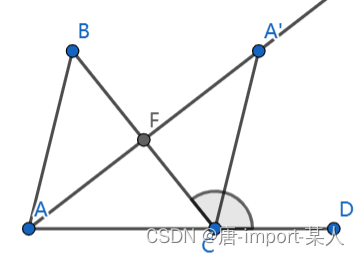

【SQL注入】SQLMAP v1.7.11.1 汉化版

下载链接 【SQL注入】SQLMAP v1.7.11.1 汉化版 简介 SQLMAP是一款开源的自动化SQL注入工具,用于扫描和利用Web应用程序中的SQL注入漏洞。它在安全测试领域被广泛应用,可用于检测和利用SQL注入漏洞,以验证应用程序的安全性。 SQL注入是一种…...

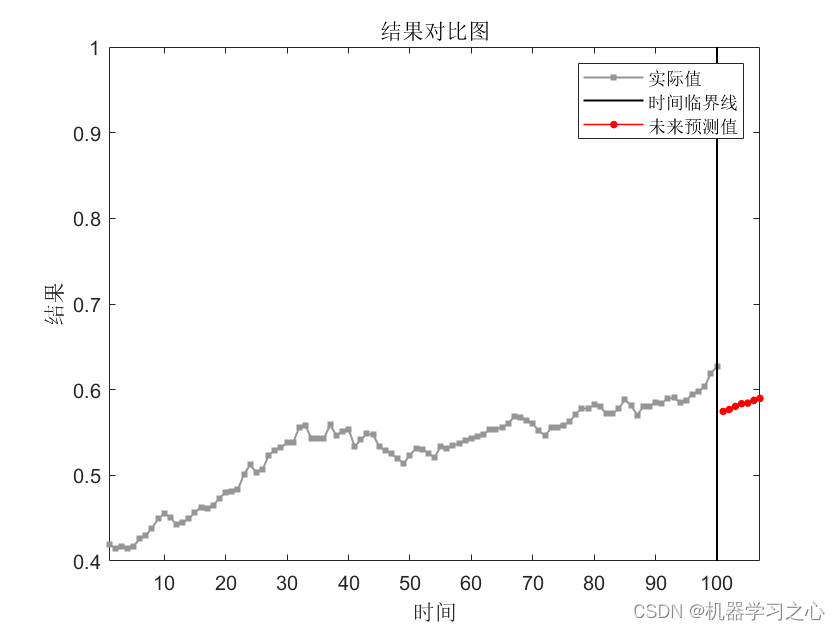

时序预测 | MATLAB实现GRNN广义回归神经网络时间序列未来多步预测(程序含详细预测步骤)

时序预测 | MATLAB实现GRNN广义回归神经网络时间序列未来多步预测(程序含详细预测步骤) 目录 时序预测 | MATLAB实现GRNN广义回归神经网络时间序列未来多步预测(程序含详细预测步骤)预测效果基本介绍程序设计参考资料预测效果 基本介绍 MATLAB实现GRNN广义回归神经网络时间序列…...

长期戴耳机的危害有哪些?戴哪种耳机不伤耳朵听力?

长期佩戴耳机可能会出现听力下降、耳道感染等危害。 听力下降:长时间戴耳机可能会导致耳道内的声音过大,容易对耳膜造成一定的刺激,容易出现听力下降的情况。 耳道感染:长时间戴耳机,耳道长期处于封闭潮湿的情况下&a…...

C++中的预处理

一.预定义符号 1.__FILE__进行编译的源文件 2.__LINE__文件当前的行号 3.__DATE__文件被编译的日期 4.__TIME文件被编译的时间 5.__STDC__如果编译器遵循ANSIC,其值为1,否则未定义 二.#define 基本语法:#define 名字 内容 eg.define M 1 经#define定义的常量时不经过…...

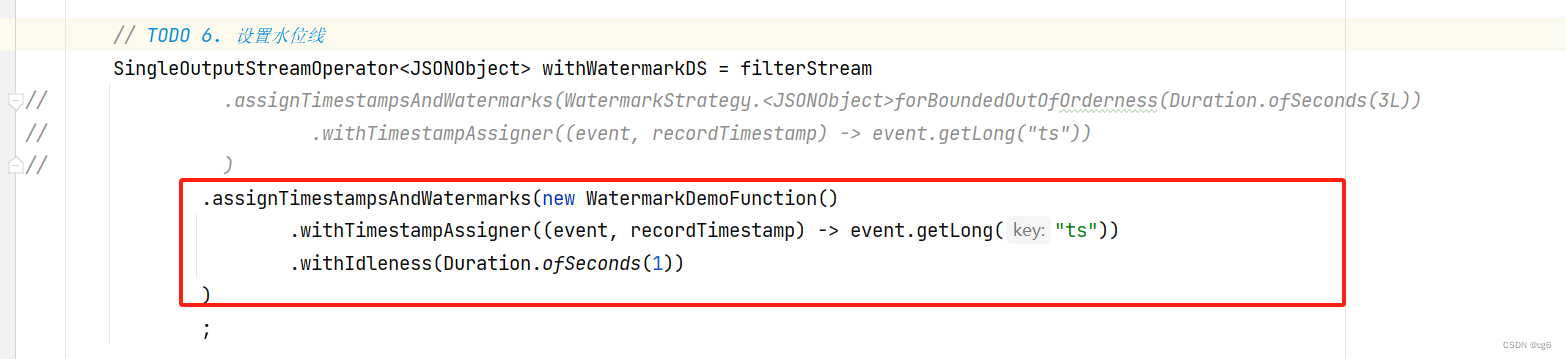

flink 最后一个窗口一直没有新数据,窗口不关闭问题

flink 最后一个窗口一直没有新数据,窗口不关闭问题 自定义实现 WatermarkStrategy接口 自定义实现 WatermarkStrategy接口 窗口类型:滚动窗口 代码: public static class WatermarkDemoFunction implements WatermarkStrategy<JSONObject…...

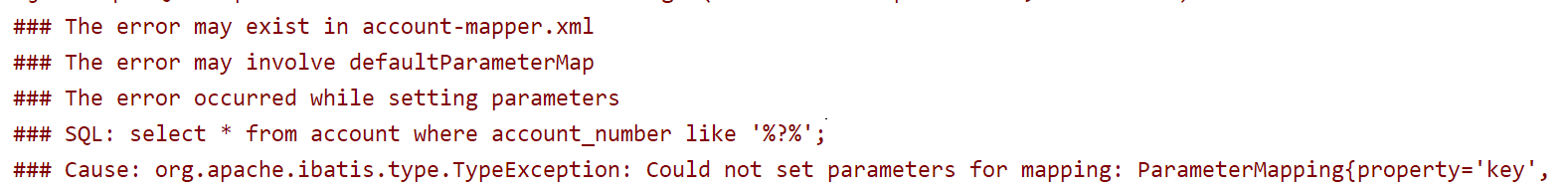

mybatis----小细节

1、起别名 在MyBatis中,<typeAliases>元素用于定义类型别名,它可以将Java类名映射为一个更简短的别名,这样在映射文件中可以直接使用别名而不需要完整的类名。 下面是一个示例: 在mybatis核心配置文件中配置typeAliases标…...

解密Oracle数据库引擎:揭开数据存储的神秘面纱

目录 1、介绍Oracle数据库引擎 1.1 什么是Oracle数据库引擎 1.2 Oracle数据库引擎的作用和功能 1.3 Oracle数据库引擎的历史和发展 2、Oracle数据库引擎的体系结构 2.1 Oracle数据库实例的组成部分 2.2 Oracle数据库引擎的层次结构 2.3 Oracle数据库引擎的关键组件 3、…...

)

Linux mkdir、rmdir 命令详解——目录的创建与删除(新手零踩坑)

前言在Linux操作中,目录是文件的“容器”,想要管理文件,首先要学会创建和删除目录。mkdir(创建目录)和rmdir(删除目录)是最基础的目录操作命令,用法简单但有细节,尤其是r…...

Windows CE嵌入式开发:实时USB设备插拔监控与信息持久化实战

1. 项目概述与核心思路 在嵌入式开发,尤其是涉及数据采集、文件交换或外设管理的项目中,实时感知USB设备的插拔状态是一个高频且关键的需求。想象一下,你正在开发一个工业数据记录仪,需要自动将U盘中的数据导入系统,或…...

3分钟上手XXMI启动器:一站式二次元游戏模组管理平台

3分钟上手XXMI启动器:一站式二次元游戏模组管理平台 【免费下载链接】XXMI-Launcher Modding platform for GI, HSR, WW and ZZZ 项目地址: https://gitcode.com/gh_mirrors/xx/XXMI-Launcher 你是否曾为管理不同游戏的模组而感到头疼?每个游戏都…...

DownKyi终极教程:3步掌握B站视频下载,免费打造个人媒体库

DownKyi终极教程:3步掌握B站视频下载,免费打造个人媒体库 【免费下载链接】downkyi 哔哩下载姬downkyi,哔哩哔哩网站视频下载工具,支持批量下载,支持8K、HDR、杜比视界,提供工具箱(音视频提取、…...

为什么mob成为远程团队编程的首选工具?深度解析

为什么mob成为远程团队编程的首选工具?深度解析 【免费下载链接】mob Tool for smooth git handover. 项目地址: https://gitcode.com/gh_mirrors/mo/mob 在当今远程协作成为常态的时代,高效的团队编程工具变得至关重要。mob作为一款专为平滑Git交…...

Gofile下载神器:5分钟快速上手的高效命令行工具

Gofile下载神器:5分钟快速上手的高效命令行工具 【免费下载链接】gofile-downloader Download files from https://gofile.io 项目地址: https://gitcode.com/gh_mirrors/go/gofile-downloader 你是否经常需要从Gofile.io下载大量文件,却厌倦了手…...

做了二十一年程序员,我终于活成了“搞钱不丢人”的大叔

昨晚十二点半,我关掉了 IntelliJ IDEA。窗外的小区已经安静得只剩下路灯了,我起身活动了一下僵硬的颈椎,发出一声轻微的脆响。二十一年前,我还是个刚毕业、只会用 C 语言打印九九乘法表的小伙子;二十一年后,…...

Downkyi完全指南:三步掌握B站视频下载的10个高效技巧

Downkyi完全指南:三步掌握B站视频下载的10个高效技巧 【免费下载链接】downkyi 哔哩下载姬downkyi,哔哩哔哩网站视频下载工具,支持批量下载,支持8K、HDR、杜比视界,提供工具箱(音视频提取、去水印等&#x…...

Windows右键菜单性能优化终极指南:5个步骤彻底解决右键菜单卡顿问题

Windows右键菜单性能优化终极指南:5个步骤彻底解决右键菜单卡顿问题 【免费下载链接】ContextMenuManager 🖱️ 纯粹的Windows右键菜单管理程序 项目地址: https://gitcode.com/gh_mirrors/co/ContextMenuManager 你是否曾经在Windows系统中遇到这…...

BarTender如何在线刷新许可证

1、在BarTender服务端打开Administration Console注意:此操作需要服务端连接外网,登录本地管理员账户2、点击许可并等待右侧弹出许可证界面选中需要操作的许可证并点击右侧刷新按钮3、许可证刷新成功4、刷新完成后观察刷新后的许可证前方是否有感叹号如果…...