shell和go实现:防火墙放行所有端口,唯独拦截80端口

shell

1.防火墙放行所有端口,唯独拦截80端口

1.1拦截

mkdir -p /data/shellscat > /data/shells/02nginx_close.sh <<-'EOF'

#!/bin/bash# 检查Linux系统版本

linux_version=$(cat /etc/redhat-release)# 根据Linux系统版本选择相应的防火墙开启命令和保存规则命令

if [[ $linux_version == *"7"* || $linux_version == *"8"* ]]; thenfirewall_cmd="systemctl status firewalld"save_rules_cmd="firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" port port="80" protocol="tcp" reject' && firewall-cmd --reload"

elif [[ $linux_version == *"6"* || $linux_version == *"5"* ]]; thenfirewall_cmd="service iptables status"save_rules_cmd="service iptables save"

elseecho "Unsupported Linux version."exit 1

fi# 执行防火墙命令并检查状态

firewall_status=$($firewall_cmd)if [[ $firewall_status == *"is stopped"* || $firewall_status == *"not running"* || $firewall_status == *"inactive"* ]]; then# 如果防火墙处于关闭状态,则启动防火墙if [[ $linux_version == *"7"* || $linux_version == *"8"* ]]; thensystemctl start firewalldelif [[ $linux_version == *"6"* || $linux_version == *"5"* ]]; thenservice iptables startfi

fi# 开启防火墙放行所有端口,拦截部分端口

iptables -A INPUT -p tcp --dport 80 -j DROP

iptables -A INPUT -j ACCEPT# 保存iptables规则

eval $save_rules_cmdEOFchmod +x /data/shells/*sheval 是一个 Bash 内置命令,用于执行由字符串表示的命令。在这种情况下,$save_rules_cmd 是一个包含保存规则命令的字符串变量。

使用 eval $save_rules_cmd 的目的是将保存规则的命令作为字符串解析并执行。通过这种方式,可以根据不同的 Linux 系统版本动态地执行正确的保存规则命令,而无需硬编码特定的命令。

简而言之,eval $save_rules_cmd 将字符串变量 $save_rules_cmd 中的命令作为实际的命令执行。

1.2 删除拦截

cat > /data/shells/03nginx_kaiqi.sh <<-'EOF'

#!/bin/bash# 检查Linux系统版本

linux_version=$(cat /etc/redhat-release)# 根据Linux系统版本选择相应的防火墙开启命令和保存规则命令

if [[ $linux_version == *"7"* || $linux_version == *"8"* ]]; thenfirewall_cmd="systemctl status firewalld"save_rules_cmd="firewall-cmd --zone=public --remove-rich-rule='rule family="ipv4" port port="80" protocol="tcp" reject' && firewall-cmd --reload"

elif [[ $linux_version == *"6"* || $linux_version == *"5"* ]]; thenfirewall_cmd="service iptables status"save_rules_cmd="service iptables save"

elseecho "Unsupported Linux version."exit 1

fi# 执行防火墙命令并检查状态

firewall_status=$($firewall_cmd)if [[ $firewall_status == *"is stopped"* || $firewall_status == *"not running"* || $firewall_status == *"inactive"* ]]; then# 如果防火墙处于关闭状态,则启动防火墙if [[ $linux_version == *"7"* || $linux_version == *"8"* ]]; thensystemctl start firewalldelif [[ $linux_version == *"6"* || $linux_version == *"5"* ]]; thenservice iptables startfi

fi# 删除防火墙放行所有端口,拦截部分端口

iptables -D INPUT -p tcp --dport 80 -j DROP

iptables -D INPUT -j ACCEPT# 保存iptables规则

eval $save_rules_cmdEOFchmod +x /data/shells/*shGO语言

开始拦截

package mainimport ("bytes""fmt""log""os/exec""strings"

)func main() {// 查看系统版本linuxVersion, err := executeCommand("cat /etc/redhat-release")if err != nil {log.Fatalf("Error executing command: %v", err)}fmt.Println("系统版本:", linuxVersion)// 查看防火墙状态并启动防火墙if strings.Contains(linuxVersion, "release 7") {isFirewallDisabled(linuxVersion)addFirewallRule(linuxVersion)} else if strings.Contains(linuxVersion, "release 6") {isFirewallDisabled(linuxVersion)addFirewallRule(linuxVersion)} else {fmt.Println("未知的系统版本,无法查看防火墙状态")return}}func executeCommand(command string) (string, error) {cmd := exec.Command("bash", "-c", command)var out bytes.Buffercmd.Stdout = &outerr := cmd.Run()if err != nil {return "", err}return out.String(), nil

}func isFirewallDisabled(linuxVersion string) {if strings.Contains(linuxVersion, "release 7") {cmd := exec.Command("sudo", "systemctl", "status", "firewalld")out, err := cmd.Output()if err != nil {fmt.Printf("systemctl status firewalld error: %v\n", err)}output := string(out)if strings.Contains(output, "Active: inactive") {startFirewalld()}} else if strings.Contains(linuxVersion, "release 6") {cmd := exec.Command("sudo", "service", "iptables", "status")out, err := cmd.Output()if err != nil {fmt.Printf("service iptables status error: %v\n", err)}output := string(out)if strings.Contains(output, "not running") {startIptables()}}

}func startFirewalld() {cmd := exec.Command("sudo", "systemctl", "start", "firewalld")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}fmt.Println("7防火墙已启动")

}func startIptables() {cmd := exec.Command("sudo", "service", "iptables", "start")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}fmt.Println("6防火墙已启动")

}func addFirewallRule(linuxVersion string) {if strings.Contains(linuxVersion, "release 7") {cmd := exec.Command("sudo", "firewall-cmd", "--permanent", "--zone=public", "--add-rich-rule=rule family=\"ipv4\" port port=\"80\" protocol=\"tcp\" reject")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}cmd = exec.Command("sudo", "firewall-cmd", "--reload")err = cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}} else if strings.Contains(linuxVersion, "release 6") {cmd := exec.Command("sudo", "iptables", "-A", "INPUT", "-p", "tcp", "--dport", "80", "-j", "DROP")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}cmd = exec.Command("sudo", "iptables", "-A", "INPUT", "-j", "ACCEPT")err = cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}}

}删除拦截端口,关闭防火墙

package mainimport ("bytes""fmt""log""os/exec""strings"

)func main() {// 查看系统版本linuxVersion, err := executeCommand("cat /etc/redhat-release")if err != nil {log.Fatalf("Error executing command: %v", err)}fmt.Println("系统版本:", linuxVersion)// 查看防火墙状态并启动防火墙if strings.Contains(linuxVersion, "release 7") {isFirewallDisabled(linuxVersion)addFirewallRule(linuxVersion)} else if strings.Contains(linuxVersion, "release 6") {isFirewallDisabled(linuxVersion)addFirewallRule(linuxVersion)} else {fmt.Println("未知的系统版本,无法查看防火墙状态")return}}func executeCommand(command string) (string, error) {cmd := exec.Command("bash", "-c", command)var out bytes.Buffercmd.Stdout = &outerr := cmd.Run()if err != nil {return "", err}return out.String(), nil

}func isFirewallDisabled(linuxVersion string) {if strings.Contains(linuxVersion, "release 7") {cmd := exec.Command("sudo", "systemctl", "status", "firewalld")out, err := cmd.Output()if err != nil {fmt.Printf("systemctl status firewalld error: %v\n", err)}output := string(out)if strings.Contains(output, "Active: inactive") {startFirewalld()}} else if strings.Contains(linuxVersion, "release 6") {cmd := exec.Command("sudo", "service", "iptables", "status")out, err := cmd.Output()if err != nil {fmt.Printf("service iptables status error: %v\n", err)}output := string(out)if strings.Contains(output, "not running") {startIptables()}}

}func startFirewalld() {cmd := exec.Command("sudo", "systemctl", "start", "firewalld")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}fmt.Println("7防火墙已启动")

}func startIptables() {cmd := exec.Command("sudo", "service", "iptables", "start")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}fmt.Println("6防火墙已启动")

}func addFirewallRule(linuxVersion string) {if strings.Contains(linuxVersion, "release 7") {cmd := exec.Command("sudo", "firewall-cmd", "--permanent", "--zone=public", "--remove-rich-rule=rule family=\"ipv4\" port port=\"80\" protocol=\"tcp\" reject")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}cmd = exec.Command("sudo", "firewall-cmd", "--reload")err = cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}cmd = exec.Command("sudo", "systemctl", "stop", "firewalld")err = cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}} else if strings.Contains(linuxVersion, "release 6") {cmd := exec.Command("sudo", "iptables", "-D", "INPUT", "-p", "tcp", "--dport", "80", "-j", "DROP")err := cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}cmd = exec.Command("sudo", "iptables", "-D", "INPUT", "-j", "ACCEPT")err = cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}cmd = exec.Command("sudo", "service", "iptables", "stop")err = cmd.Run()if err != nil {fmt.Printf("Command execution failed with error: %v\n", err)}}

}Windows编译Linux可执行文件

如果我想在Windows下编译一个Linux下可执行文件,那需要怎么做呢?只需要在编译时指定目标操作系统的平台和处理器架构即可。

注意:无论你在Windows电脑上使用VsCode编辑器还是Goland编辑器,都要注意你使用的终端类型,因为不同的终端下命令不一样!!!目前的Windows通常默认使用的是PowerShell终端。

如果你的Windows使用的是cmd,那么按如下方式指定环境变量。

1,go 打包windows exe运行文件如果设置过其他系统环境 就要重新设置设置系统环境$env:GOOS = "windows"$env:GOARCH = "amd64"go build hello.go2.go打包 linux运行文件如果设置过其他系统环境 就要重新设置设置系统环境$env:GOOS = "linux"$env:GOARCH = "amd64"go build hello.go#查看变量

go env#修改环境变量

go env -w GOOS="windows"相关文章:

shell和go实现:防火墙放行所有端口,唯独拦截80端口

shell 1.防火墙放行所有端口,唯独拦截80端口 1.1拦截 mkdir -p /data/shellscat > /data/shells/02nginx_close.sh <<-EOF #!/bin/bash# 检查Linux系统版本 linux_version$(cat /etc/redhat-release)# 根据Linux系统版本选择相应的防火墙开启命令和保存…...

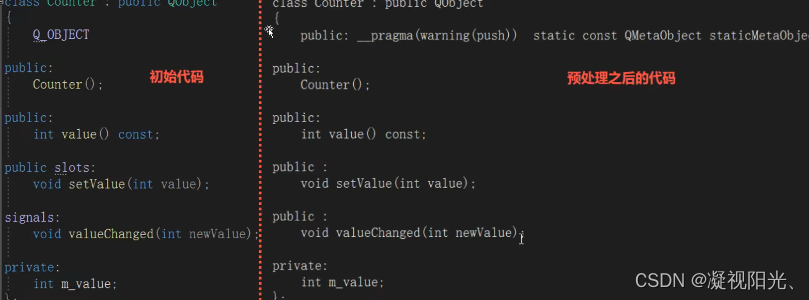

QT信号槽实现分析

1.宏定义 qt中引入了MOC来反射,编译阶段变成 MOC–>预处理–>编译–>汇编–>链接 1-1、Q_OBJECT 这个宏定义了一系列代码,包括元对象和处理的函数 #define Q_OBJECT \public: \QT_WARNING_PUSH \Q_OBJECT_NO_OVERRIDE_WARNING \static c…...

和tensor.data的区别)

【pytorch】tensor.detach()和tensor.data的区别

文章目录 序言相同点不同点测试实例应用 序言 .detach()和.data都可以用来分离tensor数据,下面进行比较pytorch0.4及之后的版本,.data仍保留,但建议使用.detach() 相同点 x.detach()和x.data返回和x相同数据的tensor,这个新的t…...

教师资格证相关

文章目录: 一:考试时间 二:考试科目 三:相关网站 四:相关 一:考试时间 教资 笔试 面试笔试报名笔试考试笔试公布面试报名面试时间面试公布上半年1月14日3月12日4月15日4月…...

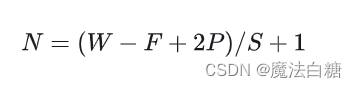

卷积神经网络介绍

卷积神经网络(Convolutional Neural Networks,CNN) 网络的组件:卷积层,池化层,激活层和全连接层。 CNN主要由以下层构造而成: 卷积层:Convolutional layer(CONV)池化层:…...

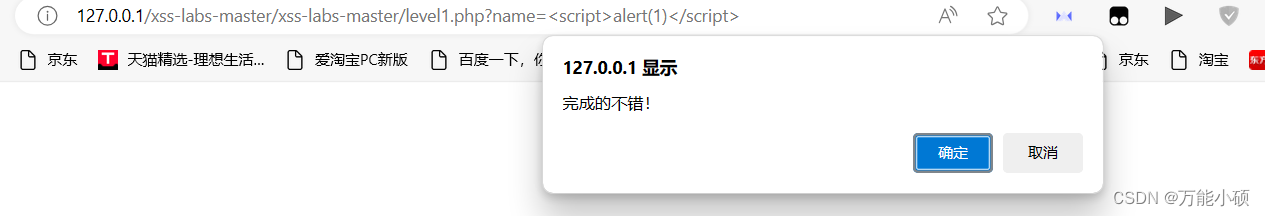

XSS简介

XSS被称为跨站脚本攻击(Cross-site scripting),由于和CSS(CascadingStyle Sheets)重名,所以改为XSS。 XSS主要速于javascript语言完成恶意的攻击行为,因为javascript可非常灵活的操作html、css和浏览器 XSS就是指通过利用网页开发时留下的漏…...

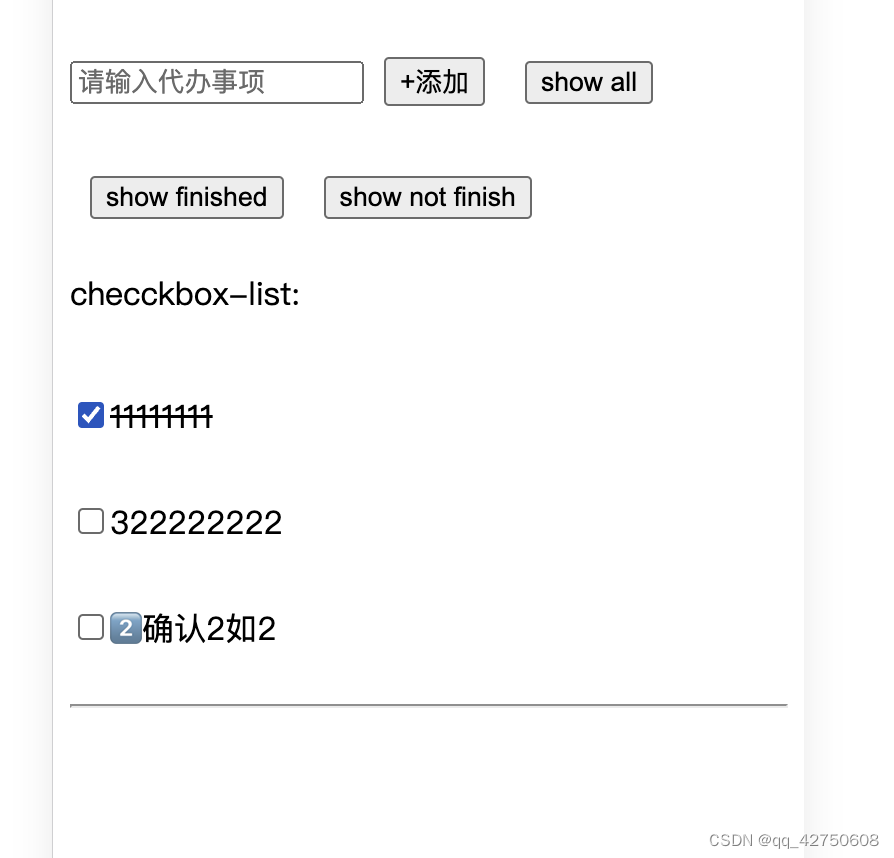

手写redux和applyMiddleware中间件react示例

目录 一 核心代码 1.reducer 2.store.js 二 关于context API的使用 1. MyContext 2. createContext 3. ContextProvider 4. connect 三 组件验证效果 1. Todo 2. TodoList 3.TodoItem 4.TodoInput 5. App组件引入Todo组件 一 核心代码 1.reducer // 新增列表数…...

MATLAB R2024a 主要更新内容

系列文章目录 前言 一、主要更新 计算机视觉工具箱 —— 为二维和三维视觉任务设计算法、标注数据并生成代码。深度学习工具箱 —— 支持变换器等架构;导入并共同模拟 PyTorch 和 TensorFlow 模型。仪器控制工具箱 —— 使用仪器资源管理器应用程序管理带有 IVI 和…...

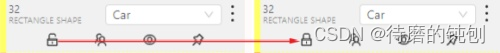

4.1.CVAT——目标检测的标注详细步骤

文章目录 1. 进入任务1. 创建任务2. 已创建的task3. 进入标注界面 2. 选择标注类型2.1 选择标注类型2.2 进行标注2.3 遮挡 2.快捷键3.导出标注结果 1. 进入任务 登录后会看到如下图界面,CVAT的标注最小单位是Task,每个Task为一个标注任务。点击Task按钮…...

图论-算法题

797. 所有可能的路径 题目: 给你一个有 n 个节点的 有向无环图(DAG),请你找出所有从节点 0 到节点 n-1 的路径并输出(不要求按特定顺序) graph[i] 是一个从节点 i 可以访问的所有节点的列表(即从节点 i …...

onnx 1.16 doc学习笔记七:python API一览

onnx作为一个通用格式,很少有中文教程,因此开一篇文章对onnx 1.16文档进行翻译与进一步解释, onnx 1.16官方文档:https://onnx.ai/onnx/intro/index.html](https://onnx.ai/onnx/intro/index.html), 如果觉得有收获&am…...

LACP——链路聚合控制协议

LACP——链路聚合控制协议 什么是LACP? LACP(Link Aggregation Control Protocol,链路聚合控制协议)是一种基于IEEE802.3ad标准的实现链路动态聚合与解聚合的协议,它是链路聚合中常用的一种协议。 链路聚合组中启用了…...

终端启动jupyter notebook更换端口

一、问题描述 如果尝试在端口 8889 上启动 Jupyter Notebook 但最终启动在了 8890 端口,这通常意味着 8889 端口已经被占用。要解决这个问题,可以尝试以下几种方法来关闭占用 8889 端口的进程。 1. 查找并终止占用端口的进程 首先,需要找出…...

IT发布管理,轻松部署软件

我们带来了一项令人振奋的好消息,可有效缓解构建的质量相对劣质和发布的速度相对缓慢。 ManageEngine卓豪推出了ServiceDesk Plus MSP中的IT发布管理,配备了可视化的工作流程,这是PSA-ITSM解决方案的一部分。有了这个新功能,您可以…...

2024国际生物发酵展览会独家解读-力诺天晟科技

参展企业介绍 北京力诺天晟科技有限公司,专业致力于智能仪器仪表制造,工业自动控制系统用传感器、变送器的研发、设计、销售和服务。 公司坐落于首都北京行政副中心-通州区,下设生产子公司位于河北香河经济开发区,厂房面积 300…...

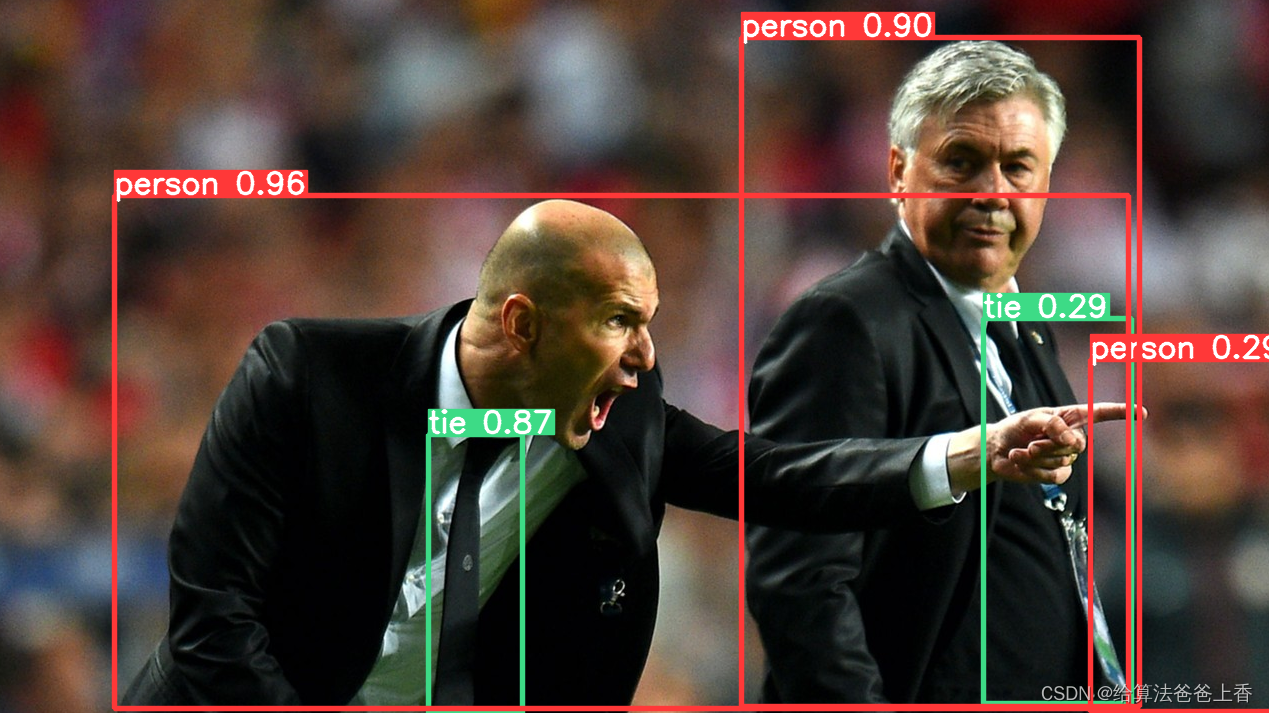

YOLOv9尝鲜测试五分钟极简配置

pip安装python包: pip install yolov9pip在https://github.com/WongKinYiu/yolov9/tree/main中下载好权重文件yolov9-c.pt。 运行下面代码: import yolov9model yolov9.load("yolov9-c.pt", device"cpu") # load pretrained or c…...

消息中间件篇之Kafka-消息不丢失

一、 正常工作流程 生产者发送消息到kafka集群,然后由集群发送到消费者。 但是可能中途会出现消息的丢失。下面是解决方案。 二、 生产者发送消息到Brocker丢失 1. 设置异步发送 //同步发送RecordMetadata recordMetadata kafkaProducer.send(record).get();//异…...

Rust使用calamine读取excel文件,Rust使用rust_xlsxwriter写入excel文件

Rust使用calamine读取已存在的test.xlsx文件全部数据,还读取指定单元格数据;Rust使用rust_xlsxwriter创建新的output.xlsx文件,并写入数据到指定单元格,然后再保存工作簿。 Cargo.toml main.rs /*rust读取excel文件*/ use cala…...

)

中文文本分类(pytorch 实现)

import torch import torch.nn as nn import torchvision from torchvision import transforms, datasets import os, PIL, pathlib, warningswarnings.filterwarnings("ignore") # 忽略警告信息# win10系统 device torch.device("cuda" if torch.cuda.i…...

【每日前端面经】2023-02-27

题目来源: 牛客 CSS盒模型 CSS中的盒子包括margin|border|padding|content四个部分,对于标准盒子模型(content-box)的widthcontent,但是对于IE盒子模型(border-box)的widthcontentborder2padding2 CSS选…...

OpenClaw如何集成?2026年华为云1分钟云端新手保姆级搭建及百炼Coding Plan步骤

OpenClaw如何集成?2026年华为云1分钟云端新手保姆级搭建及百炼Coding Plan步骤。OpenClaw(前身为Clawdbot/Moltbot)作为开源、本地优先的AI助理框架,凭借724小时在线响应、多任务自动化执行、跨平台协同等核心能力,成为…...

Qwen2.5-VL-7B-Instruct惊艳效果:复杂流程图→文字描述→执行建议全链路

Qwen2.5-VL-7B-Instruct惊艳效果:复杂流程图→文字描述→执行建议全链路 1. 模型能力概览 Qwen2.5-VL-7B-Instruct是一款突破性的多模态视觉-语言模型,能够理解图像内容并生成专业级的文字描述和执行建议。这个模型特别擅长处理技术文档中的复杂流程图…...

Python的__getattribute__中间件

Python的__getattribute__中间件:深入探索属性访问的魔法 在Python中,对象的属性访问看似简单,实则隐藏着强大的控制机制。__getattribute__作为属性访问的核心钩子,允许开发者拦截所有属性调用,甚至实现动态计算、权…...

SAE J1708/J1587协议详解:从协议栈到真实卡车诊断案例解析

SAE J1708/J1587协议深度解析:从数据帧到发动机诊断实战 重型商用车电子系统的神经脉络里,流淌着SAE J1708/J1587协议的数据血液。当一辆40吨的卡车在洲际公路上疾驰时,这套诞生于1980年代的通信标准仍在忠实地传递着发动机转速、燃油压力和故…...

暗黑2自动化脚本引擎架构设计与像素级识别技术解析

暗黑2自动化脚本引擎架构设计与像素级识别技术解析 【免费下载链接】botty D2R Pixel Bot 项目地址: https://gitcode.com/gh_mirrors/bo/botty 你是否曾因重复刷怪而厌倦,却又渴望高效获取稀有装备?传统手动操作不仅耗时耗力,还容易错…...

保姆级教程:在Qt6中用子线程处理多个QSerialPort,实现多设备同时通信

工业级多线程串口通信框架设计:Qt6高效管理多设备通信实战 在工业自动化、物联网网关等场景中,经常需要同时与多个串口设备(如传感器、PLC、模块等)进行稳定通信。传统单线程串口处理方式在面对多设备时往往力不从心,容…...

PyTorch和NumPy里squeeze/unsqueeze的5个实战场景:从数据预处理到模型输入

PyTorch和NumPy里squeeze/unsqueeze的5个实战场景:从数据预处理到模型输入 在深度学习实践中,数据维度的调整是每个开发者都会频繁遇到的基础操作。无论是处理图像、文本还是其他类型的数据,维度的正确匹配往往是模型能否正常运行的第一步。想…...

)

从MVDR到LCMV再到GSC:一文讲透自适应波束形成的演进与选择(MATLAB对比)

从MVDR到LCMV再到GSC:自适应波束形成算法深度解析与MATLAB实战 自适应波束形成技术就像给麦克风阵列装上智能耳朵,能在嘈杂环境中精准捕捉目标声音。想象一下会议室里此起彼伏的交谈声,或是演唱会现场混杂着各种乐器的歌声——这些场景正是MV…...

从‘悬空’到‘明确电平’:深入理解PNP/NPN传感器输出特性对PLC编程的影响

从‘悬空’到‘明确电平’:深入理解PNP/NPN传感器输出特性对PLC编程的影响 在自动化产线的调试现场,最令人头疼的往往不是复杂的运动控制算法,而是那些看似简单的传感器信号问题。记得去年参与某汽车零部件产线升级时,团队花了整整…...

)

为什么92%的Dify集成项目卡在身份认证?OAuth2.1+JWT双向透传实操详解(含Postman调试包)

第一章:为什么92%的Dify集成项目卡在身份认证?Dify 提供了强大的低代码 LLM 应用编排能力,但生产环境中近九成集成失败案例均源于身份认证环节——并非功能缺失,而是开发者对 Dify 的多层认证模型理解存在系统性偏差。Dify 同时支…...