利用面向AWS的Thales Sovereign解决方案保护AI之旅

亚马逊网络服务(AWS)是全球最大的云服务提供商。众所周知,他们致力于提供工具、解决方案和最佳实践,使其客户能够安全地利用AWS上的生成式人工智能 (GenAI) 工作负载。组织正在迅速使用GenAI为企业带来更高的生产力和创造力。在GenAI的几乎所有用途中,AI模型都需要访问数据,并且这些数据可以是非公共的,也可以是组织的私有数据。私有和非公开数据可以包括商业秘密、个人身份信息和合规数据。

Thales和AWS建立了牢固的合作伙伴关系,共同为AWS客户提供主权解决方案。2022年,Thales和AWS联合亮相外部密钥管理作为AWS中的保留您自己的密钥 (HYOK) 策略。AWS和Thales继续联合设计和开发增强的数据保护功能,专注于高级加密解决方案和安全密钥管理,以支持致力于保护其混合型企业的组织。

GenAI面临的安全挑战是什么?

GenAI现在正在通过各种不同的用例在许多垂直领域中快速部署。许多行业的大大小小的组织都希望从GenAI中获益。已确定的部分好处列表包括:

l 改善客户体验(聊天机器人和虚拟助手)

l 提高员工生产力(员工助理)

l 增强创造力和内容创作(营销)

l 加速流程优化(文档处理)

l 将行业从响应式转变为主动式(医疗保健)

大多数GenAI选项由大型语言模型(LLM)提供支持,这些模型使用源输入数据进行预训练,以执行所需的任务,例如内容生成和代码生成。

AI生命周期通常包括三个阶段:

l 采购(数据和模型)

l 训练

l 推理

AI生命周期的每个阶段都是威胁行为者进行网络攻击的潜在暴露点。对于在GenAI中培训LLM的组织来说,限制数据暴露和降低网络攻击风险的两种方法包括:

l 限制将用于训练AI模型的源数据。在处理非公开(组织机密)数据集时,需要密切监控。

l 确保仅以授权方式和根据需要使用数据。

在组织将非公开数据暴露给AI模型之前,他们应该验证GenAI可以访问的数据的敏感性是否得到验证。泰雷兹数据发现和分类等工具确保只有正确分类和识别的数据才能提供给AI模型,并且是确保敏感数据不暴露给AI模型或被AI模型查询不可或缺的一部分。

每年,泰雷兹都会共同撰写《全球数据威胁报告》,全球3,000多名安全专业人员和高管分享他们的安全问题。在2023年的研究中,一个突出的主要问题是有关人工智能创建代码、监管合规性、数据隐私和缺乏控制的数据泄露。报告发现,68%的受访者表示担心人工智能的快速变化正在挑战现有的组织计划。

下图总结了组织对数据泄露、隐私问题以及对AI快速实施缺乏控制的其他担忧。

AWS如何保护GenAI?

Amazon Q、Bedrock和SageMaker是一些主要的AWS产品,它们允许AWS客户快速开发GenAI解决方案,包括AWS AI驱动的助手。Amazon Q主要旨在支持业务使用案例,并提供解决方案,使组织有机会集成和利用其内部数据。无论这些数据包括商业知识产权、商业秘密、供应商还是客户非公开数据,组织都必须了解如何限制Amazon Q可见的敏感数据。必须采取预防措施,以确保未经授权的应用程序、进程或个人(如机器人或威胁参与者)无法访问非公开数据。

AWS使用Nitro Systems和Nitro Enclaves作为他们的计算主力,具有无与伦比的安全性和性能。AWS宣布扩展对Nitro Systems的支持,该系统将针对GenAI和AI工作负载进行优化,尤其是GPU密集型流程。AWS Nitro Enclaves提供与AWS Key Management System (KMS)的集成解决方案,使AWS客户能够使用组织拥有和控制的加密密钥管理和加密敏感数据。密钥的所有权使用Thales CipherTrust Manager进行管理,该管理器提供企业密钥管理并使数字主权对于AWS客户。在最近的一篇博客中,AWS概述了他们的保护用于生成式AI的数据的方法.

AWS Nitro Enclaves如何与密钥管理集成?

AWS开发了Nitro Systems,以实现安全AI基础设施的原则。第一个原则是将您的AI数据与AWS运营商隔离开来,确保其安全性。第二个原则允许您删除管理访问权限,从而增强对AI数据的控制。借助Nitro Enclaves和AWS KMS,您可以使用密钥加密敏感的AI数据,安全地存储这些数据,并将其传输到隔离的计算环境进行推理。在整个过程中,您的数据将保持加密状态,并与用户、软件和AWS运营商隔离。

Thales如何在AWS上保护Generative AI工作负载?

AWS KMS外部密钥存储(XKS)与Thales CipherTrust云密钥管理(CCKM)解决方案,以便组织可以将其加密密钥保存在AWS KMS之外。此方法也称为“保留自己的密钥(HYOK)”,它提供主权控制。在部署GenAI解决方案时,AWS客户可以使用AWS XKS和Thales CCKM管理其非公开数据的加密。

Thales和AWS之间的XKS合作促成了服务的发展,这些服务可帮助组织保持对其加密密钥的控制并安全地管理对敏感数据的访问。这些技术使组织能够应对与云迁移、数字主权以及跨各种云平台安全处理敏感信息相关的挑战。了解何时以及如何在Thales 中使用AWS外部密钥管理是组织开发内部AI功能并在不同监管环境中维护数据安全性和合规性的关键使用案例。

Thales和AWS如何确保主权控制?

AWS XKS自成立以来一直与Thales一起开发,与CCKM相结合,为希望在AI中使用关键工作负载的组织提供了一种维护方式对敏感数据的主权控制在他们的AI之旅中。Thales支持外部密钥管理,并且是利用AWS XKS增强数据安全性的组织数字主权战略不可或缺的一部分。

如何利用外部密钥管理

通过将Thales外部密钥管理器与AWS XKS结合使用来安全地管理加密密钥,组织可以完全相信数据加密密钥得到安全处理和存储,可以在云提供商外部进行备份和管理,并且使用策略可以防止对加密数据进行未经授权的访问。通过管理云提供商KMS外部的密钥,组织可以根据组织策略和企业密钥生命周期管理有选择地应用加密。此组织企业外部密钥管理允许组织隔离数据保护,包括存储云提供商外部加密密钥的选项。这种隔离是一种关键的风险缓解策略。在AWS支持的平台中使用Thales进行外部密钥管理,可能担心数据丢失或泄漏的组织可以禁用对加密密钥的访问,从而提供额外的安全性和保证层。由于受保护密钥无法访问,组织可以确保加密数据保持加密状态,即使其他在线防御措施受到威胁。

如何遵守审计和监控要求

泰雷兹外部密钥管理器实现了强大的审计和监控功能。监控对于检测未经授权的访问或数据使用中的异常情况至关重要,这通常是安全漏洞或异常行为检测的早期或第一个指标。Thales CipherTrust Manager提供审计日志记录,使组织能够跟踪数据的访问方式和时间以及访问对象。

作为网络安全解决方案,泰雷兹加强了对组织数据的保护,而组织数据是人工智能研究和模型的重要基础构建块。Thales和AWS携手合作,提供一个强大的框架,用于保护AI系统使用的敏感数据,确保遵守数据保护法规,并维护数据的完整性和机密性。

如何保护混合工作负载

对于希望保护其机密数据的组织,无论是在本地、云提供商还是在混合企业中,泰雷兹都能提供CipherTrust透明加密(CTE)。CTE通过将非公开数据保持在加密状态,直到授权服务或实体使用为止,为组织提供自带加密(BYOE)的便利。泰雷兹透明数据加密解决方案在数据被读取和写入存储时自动加密和解密数据,对应用程序和业务流程进行无形操作。泰雷兹CTE使组织能够在不改变现有工作流程的情况下保护其数据。

网络安全最佳实践要求组织采用企业密钥生命周期管理,包括发布、轮换和备份用于保护非公开数据的加密密钥。Thales CTE解决方案和CipherTrust Manager允许组织拥有、实例化和使用其密钥,这些密钥由他们独立管理和存储,这对于在BYOE场景中保持控制至关重要。泰雷兹透明加密提供精细的访问控制,通过确保数据在没有适当权限的情况下无法解密来增强安全性。泰雷兹BYOE解决方案提供全面的审计功能,通过监控加密数据访问和密钥使用情况来支持合规性。通过支持各种环境(包括云、混合和本地),泰雷兹CTE确保组织可以在所有受支持的平台和位置一致地应用BYOE。

如何审计AI服务访问非公开数据的授权

管理GenAI如何访问非公开数据至关重要。组织需要确保只有经过授权的进程才能访问和监视正在访问或试图访问非公开数据的进程。最佳做法和风险缓解方法是使用动态凭据轮换来确保无法获取和不当使用人或机器凭据。使用动态凭证轮换的组织的优势包括:

l 增强的安全性:通过频繁更改凭据,动态轮换可以最大程度地减少攻击者设法窃取凭据时的损害,从而降低被盗凭据对攻击者的价值。

l 减少攻击面:动态凭据限制了漏洞的窗口。由于它们仅在很短的时间内有效,因此它们因泄漏或配置错误而暴露的可能性较小。

l 自动化管理:动态凭证轮换可以自动化,无需人工干预并降低人为错误的风险。

l 改进的审计和合规性:由于动态凭据是按需生成的,因此可以轻松跟踪访问者,有助于进行审核,还可以帮助组织满足合规性要求。

l 可扩展性:与手动系统相比,动态凭证管理系统使用复杂的规则集管理大量凭证。这使它们成为具有复杂 IT 环境的组织的可行选择。

Thales CipherTrust密钥管理提供支持自动化动态凭据管理的解决方案。采用实时或动态凭据轮换可以显著改善组织的安全状况,并通过使攻击者更难利用被盗凭据来提高AI计划的整体安全性。它还改进了审计结果,以确保只有授权服务才能访问非公开数据。

不要让安全问题阻止您的AI转型

我们明白GenAI对我们的客户很重要。在安全性和合规性方面,Thales泰雷兹和AWS随时为您服务。泰雷兹拥有50多项与企业AI相关的计划,我们遵循安全的AI开发方法,以确保我们在不损害数据完整性或隐私的情况下从AI中受益。

泰雷兹加密和密钥管理解决方案用于保护组织数据,因为组织开始进行内部人工智能开发工作。泰雷兹提供广泛的安全解决方案。泰雷兹安全解决方案范围广泛,包括Imperva提供的解决方案,使企业能够在任何地方大规模保护其应用程序和API。

泰雷兹数据安全解决方案可为应用程序和凭据提供精细保护,保护人类和机器身份,以及静态、使用中和动态数据。

关于Thales泰雷兹

你依靠来保护你的隐私的人依靠Thales来保护他们的数据。在涉及到数据安全方面,组织面临着越来越多的决定性时刻。无论现在是建立一个加密策略,转移到云计算,还是满足合规要求,您都可以依赖Thales来确保您的数字转型。

决定决定性时刻的决定性技术。

关于Safeploy安策

SafePloy安策从事信息安全业务超过20年,是泰雷兹Thales (原lmperva,Gemalto,Vormetric,SafeNet,Aladdin,Rainbow) 等公司在中国区的战略合作伙伴,为云、应用、数据、身份等提供安全保护的能力和技术支持能力,为在中国地区经营和出海开拓业务的企业,提供本地化的可信、可控、又合规的数据安全策略。

相关文章:

利用面向AWS的Thales Sovereign解决方案保护AI之旅

亚马逊网络服务(AWS)是全球最大的云服务提供商。众所周知,他们致力于提供工具、解决方案和最佳实践,使其客户能够安全地利用AWS上的生成式人工智能 (GenAI) 工作负载。组织正在迅速使用GenAI为企业带来更高的生产力和创造力。在GenAI的几乎所有用途中&am…...

学习笔记——交通安全分析13

目录 前言 当天学习笔记整理 5城市主干道交通安全分析 结束语 前言 #随着上一轮SPSS学习完成之后,本人又开始了新教材《交通安全分析》的学习 #整理过程不易,喜欢UP就点个免费的关注趴 #本期内容接上一期12笔记 当天学习笔记整理 5城市主干道交…...

PHP-实例-文件上传

1 需求 2 basename 在 PHP 中,basename() 函数用于返回路径中的文件名部分。如果路径中包含了文件扩展名,则该函数也会返回它。如果路径的结尾有斜杠(/)或反斜杠(\),则 basename() 函数会返回空…...

LeetCode刷题之HOT100之完全平方数

2024 7/7 转眼间就到周日啦!昨天下午开组会,开了三个半小时。如坐针毡,会后跑了个步、洗了个澡、洗了衣服、躺床上看了会《罪与罚》,睡着了。早上起来,去拿我昨晚充电的车,当我看到车没有停在昨天的位置&am…...

【SpringCloud应用框架】Nacos集群架构说明

第六章 Spring Cloud Alibaba Nacos之集群架构说明 文章目录 前言一、Nacos支持三种部署模式二、集群部署说明三、预备环境 前言 到目前为止,已经完成了对Nacos的一些基本使用和配置,接下来还需要了解一个非常重要的点,就是Nacos的集群相关的…...

JS进阶-作用域

学习目标: 掌握作用域 学习内容: 作用域局部作用域全局作用域作用域链JS垃圾回收机制拓展-JS垃圾回收机制-算法说明闭包变量提升 作用域: 作用域规定了变量能够被访问的"范围",离开了这个"范围"变量便不能被…...

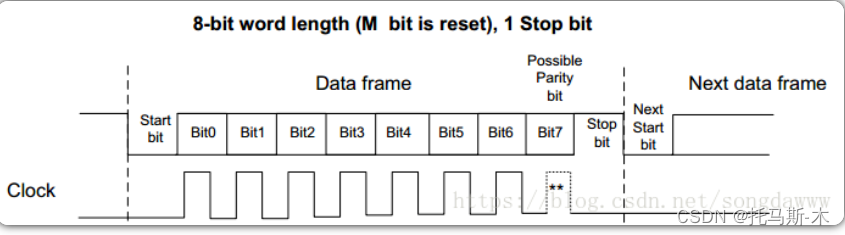

stm32 使用GPIO模拟串口发送

在STM32微控制器上实现模拟串口输出(也称为软件串口或比特邦定(Bit-Banging)串口),主要是因为硬件上的UART资源有限或者为了特定需求而需要更多的串口通信接口。模拟串口意味着使用GPIO引脚模拟UART的TX(发…...

数据的统计探针:SKlearn中的统计分析方法

数据的统计探针:SKlearn中的统计分析方法 在数据科学领域,统计分析是理解和解释数据的关键工具。Scikit-learn(简称sklearn),作为Python中一个功能强大的机器学习库,提供了多种方法来进行数据的统计分析。…...

实例演示Kafka-Stream消息流式处理流程及原理

以下结合案例:统计消息中单词出现次数,来测试并说明kafka消息流式处理的执行流程 Maven依赖 <dependencies><dependency><groupId>org.apache.kafka</groupId><artifactId>kafka-streams</artifactId><exclusio…...

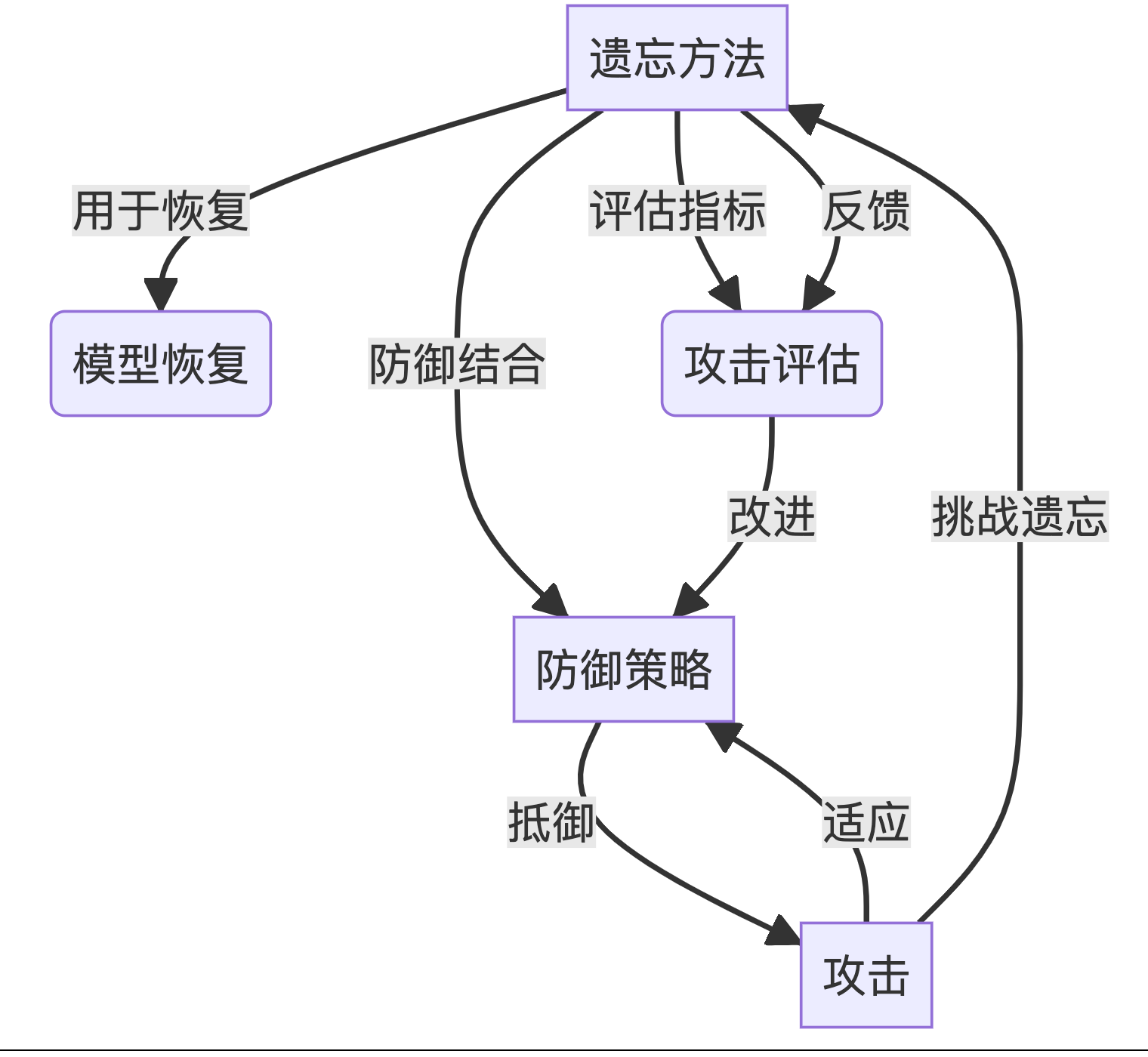

【博士每天一篇文献-综述】Threats, Attacks, and Defenses in Machine Unlearning A Survey

1 介绍 年份:2024 作者:刘子耀,陈晨,南洋理工大学 期刊: 未发表 引用量:6 Liu Z, Ye H, Chen C, et al. Threats, attacks, and defenses in machine unlearning: A survey[J]. arXiv preprint arXiv:2403…...

Python数据分析实战,运输车辆驾驶行为分析,案例教程编程实例课程详解

引言 运输车辆的安全驾驶行为分析是确保道路安全、提高运输效率的重要环节。随着数据采集技术的发展和数据分析工具的普及,利用Python进行数据分析已成为这一领域的重要工具。本文将详细介绍如何使用Python进行运输车辆驾驶行为分析,涵盖数据采集、数据预处理、数据分析及结果…...

网络安全法对等级保护中的权利和义务有何规范?

在数字时代的交响乐章中,网络安全法与等级保护共同编织了一曲关于权利与义务的和谐旋律。《中华人民共和国网络安全法》作为我国网络安全领域的基本法,对等级保护提出了明确的规范,旨在构建一个安全、有序的网络空间。本文将深入解析网络安全…...

苹果清理软件:让你的设备焕然一新

随着时间的推移,无论是Mac电脑还是iOS设备,都可能会因为积累的垃圾文件、缓存、未使用的应用和其他冗余数据而开始表现出性能下降。这不仅会占用宝贵的存储空间,还可能影响设备的响应速度和电池寿命。幸运的是,有多种苹果清理软件…...

vue前端通过sessionStorage缓存字典

正常来说,一个vue项目前端需要用到的一些翻译字典对象保存方式一般有多重, 新建js文件方式保存通过vuex方式保存通过sessionStorage保存通过localStorage保存 正常以上几点的保存方式是够用了。 但是,当有字典不能以文件方式保存并且字典量…...

React Redux使用@reduxjs/toolkit的hooks

关于redux的学习过程需要几个官网,有redux官网,React Redux官网和Redux Toolkit的官网。 其中后者的中文没有找到,不过其中的使用在React Redux官网的快速入门中有介绍。 现在一般不使用connect借接口了。 对于借助Redux Toolkit的React Redu…...

Rejetto HFS 服务器存在严重漏洞受到攻击

AhnLab 报告称 ,黑客正在针对旧版本的 Rejetto HTTP 文件服务器 (HFS) 注入恶意软件和加密货币挖矿程序。 然而,由于存在错误, Rejetto 警告用户不要使用 2.3 至 2.4 版本。 2.3m 版本在个人、小型团队、教育机构和测试网络文件共享的开发…...

Electron开发 - 如何在主进程Main中让node-fetch使用系统代理

背景 开发过程中,用户设置的系统代理是不同的,比如公司内的服务器,所以就要动态地使用系统代理来访问,但是主进程默认为控制台级别的请求,不走系统代理,除非你指定系统代理配置,这个就就有了这…...

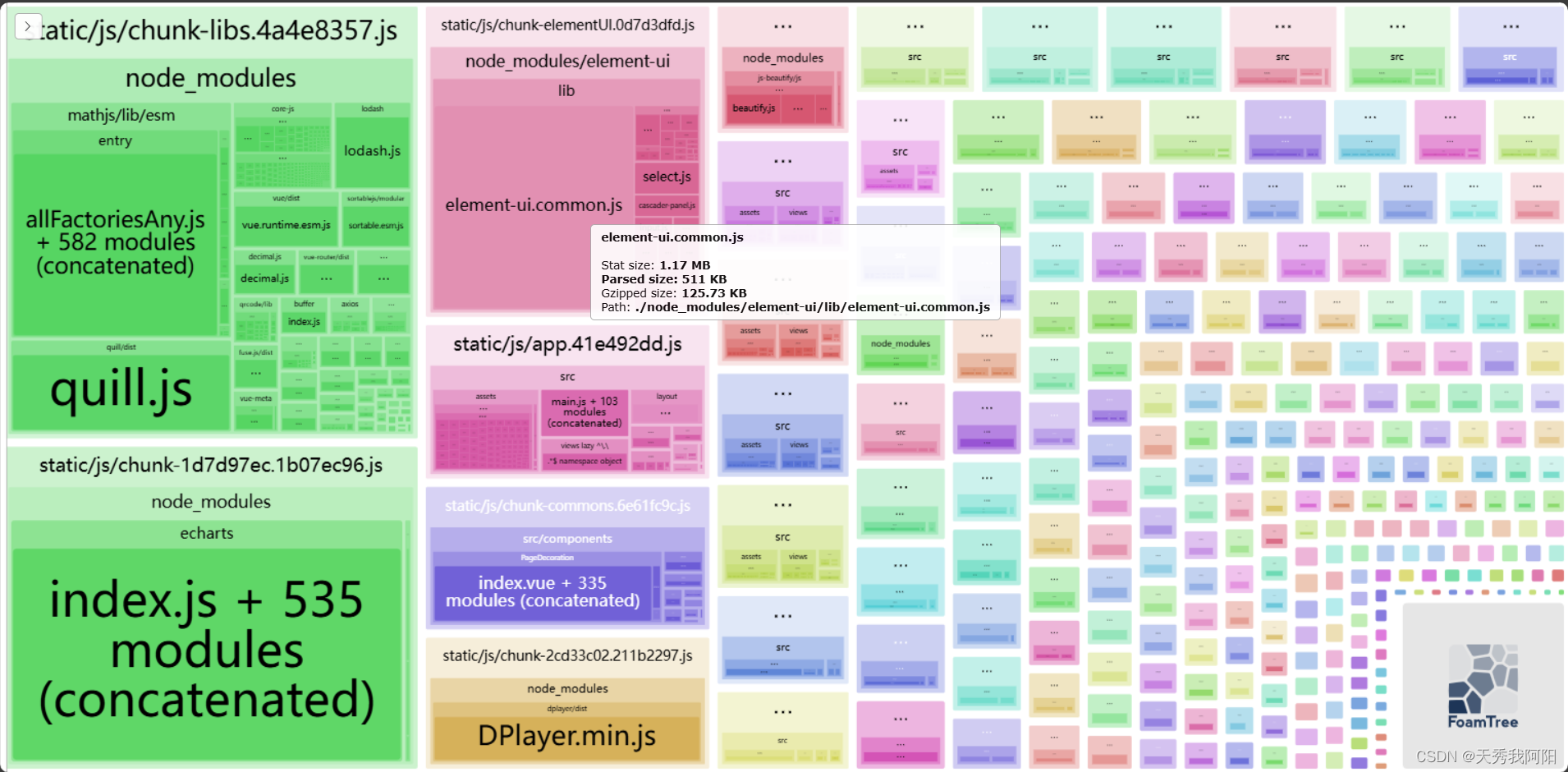

vue2 webpack使用optimization.splitChunks分包,实现按需引入,进行首屏加载优化

optimization.splitChunks的具体功能和配置信息可以去网上自行查阅。 这边简单讲一下他的使用场景、作用、如何使用: 1、没用使用splitChunks进行分包之前,所有模块都揉在一个文件里,那么当这个文件足够大、网速又一般的时候,首…...

深入理解 Docker 容器技术

一、引言 在当今的云计算和软件开发领域,Docker 容器技术已经成为了一项不可或缺的工具。它极大地改变了应用程序的部署和运行方式,为开发者和运维人员带来了诸多便利。 二、Docker 容器是什么? Docker 容器是一种轻量级、可移植、自包含的…...

redis并发、穿透、雪崩

Redis如何实现高并发 首先是单线程模型:redis采用单线程可以避免多线程下切换和竞争的开销,提高cpu的利用率,如果是多核cpu,可以部署多个redis实例。基于内存的数据存储:redis将数据存储在内存中,相比于硬…...

—东方仙盟)

酒店门锁V10SDK接口说明-幽冥大陆(一百23)—东方仙盟

相关文件系统环境C# :NET.20,NET3.5,NET4,NET4.5,NET 5.0C:VS2005,VS2012,VS2015操作系统:未来之窗VOSWEB:CHROME43核心代码完整代码using System; using System.Collections.Generic; using System.Text; using System.Collections.Specialized;using System.Windo…...

AI大模型应用开发全攻略:从入门到精通,掌握LLM、RAG、Agent核心技能!“

本文全面介绍了AI大模型应用开发的核心技术和实践。从大模型API交互基础,到关键参数Messages和Tools的作用,深入解析了RAG、ReAct、Agent等应用范式。文章还探讨了Fine-tuning微调和Prompt提示词工程的重要性,强调工程实践与业务需求相结合。…...

)

别再手动点菜单了!用这招让Cadence Virtuoso Schematic效率翻倍(附Net高亮快捷键配置)

电路设计效率革命:Cadence Virtuoso Schematic高阶快捷键配置指南 在集成电路设计的浩瀚宇宙中,Cadence Virtuoso如同设计师手中的光刻机,每一次精准操作都直接影响最终芯片的性能与可靠性。然而,当面对数百个晶体管组成的复杂模…...

高性能Windows流媒体服务器部署:5大核心技术与3种实战架构深度解析

高性能Windows流媒体服务器部署:5大核心技术与3种实战架构深度解析 【免费下载链接】srs-windows 项目地址: https://gitcode.com/gh_mirrors/sr/srs-windows 在Windows平台上构建专业级流媒体服务系统,需要综合考虑协议兼容性、性能优化和部署架…...

如何高效批量下载音乐歌词:智能歌词管理完整指南

如何高效批量下载音乐歌词:智能歌词管理完整指南 【免费下载链接】ZonyLrcToolsX ZonyLrcToolsX 是一个能够方便地下载歌词的小软件。 项目地址: https://gitcode.com/gh_mirrors/zo/ZonyLrcToolsX ZonyLrcToolsX 是一款专业的跨平台歌词下载工具,…...

【紧急预警】Lindy衰减临界点已提前至第8.3个月!2024最新《营销自动化寿命健康度白皮书》限时开放前500份

更多请点击: https://kaifayun.com 第一章:Lindy衰减临界点的理论重构与实证突破 Lindy效应传统上描述“越老越长寿”的非线性生存规律,但其在现代软件系统、开源生态与协议层技术栈中的适用边界正遭遇结构性挑战。本文首次将Lindy模型从静…...

3大实战秘籍:揭秘raylib如何让游戏开发像搭积木一样简单

3大实战秘籍:揭秘raylib如何让游戏开发像搭积木一样简单 【免费下载链接】raylib A simple and easy-to-use library to enjoy videogames programming 项目地址: https://gitcode.com/GitHub_Trending/ra/raylib 你是否曾经被复杂的游戏引擎配置搞得焦头烂额…...

2026论文顶级降AI率工具大曝光:一键把AIGC率降至安全线!

步入2026年,学术圈的规则已经彻底变了味。过去那种只盯着查重率的“降重焦虑”早就被更可怕的“降AI焦虑”取代了。AI检测算法越来越聪明,高校审核标准也越来越严苛,光是把重复率压下去已经完全不够用了。现在摆在学生和科研人员面前的难题是…...

基于LSTM自编码器的家用电器功耗异常检测系统构建指南

1. 项目概述:从能耗洞察到智能干预我们每天都在和各种家用电器打交道,从清晨唤醒你的咖啡机,到深夜还在默默工作的路由器。你有没有想过,这些看似微不足道的设备,其背后隐藏的能耗模式,其实大有文章&#x…...

Xia Sql插件:可调试的SQL注入决策引擎

1. 这不是又一个“自动扫SQL”的插件,而是把渗透工程师的判断逻辑塞进了Burp里你有没有过这种经历:在Burp Proxy里看着一堆GET参数、POST JSON、Cookie字段,心里清楚“这里大概率能注入”,但手动拼payload试了七八轮,还…...