深度解析 Docker Registry:构建安全高效的私有镜像仓库

文章目录

- 什么是Docker Registry?

- Docker Hub vs. 私有Registry

- Docker Hub:

- 私有Registry:

- 如何构建私有Docker Registry?

- 步骤一:安装Docker Registry

- 步骤二:配置TLS(可选)

- 步骤三:使用私有Registry

- 步骤四:从私有Registry拉取镜像

- 操作和最佳实践

- 1. 保护Registry

- 2. 备份和恢复

- 3. 监控和日志

- 4. 使用缓存

- 5. 版本控制

- 安全性考虑与Docker Registry

- 应用场景

- Docker Registry的未来发展趋势

- 总结

🎈个人主页:程序员 小侯

🎐CSDN新晋作者

🎉欢迎 👍点赞✍评论⭐收藏

✨收录专栏:大数据系列

✨文章内容:Docker Registry

🤝希望作者的文章能对你有所帮助,有不足的地方请在评论区留言指正,大家一起学习交流!🤗

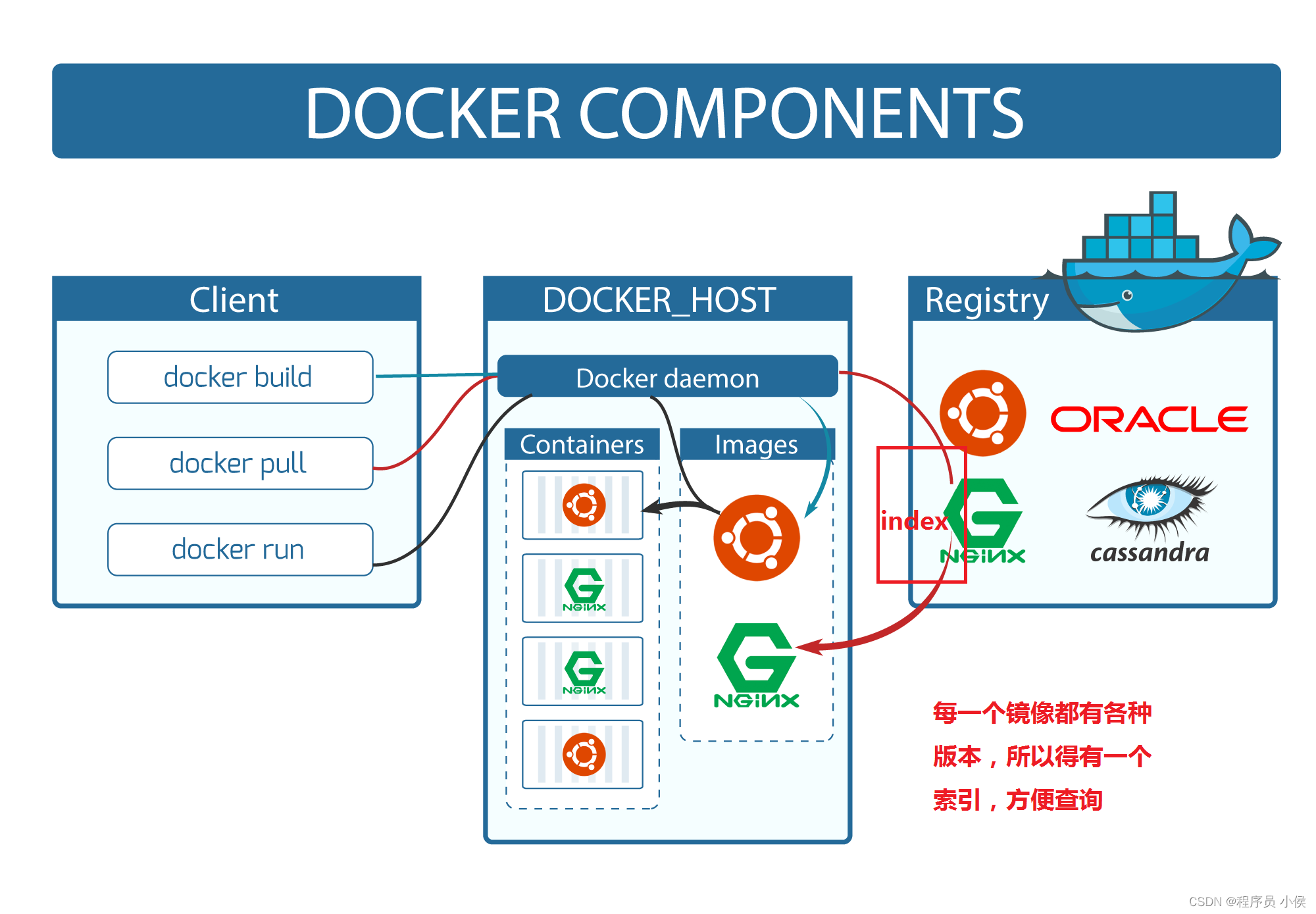

Docker Registry是Docker生态系统中关键的组件,负责存储和分发Docker镜像。在实际应用中,为了更好地掌控镜像的安全性、可用性,以及提高镜像的获取速度,构建私有Docker Registry是一项重要的任务。本文将深入研究Docker Registry的概念、构建私有Registry的详细步骤,以及在实际应用中的操作和最佳实践。

什么是Docker Registry?

Docker Registry是一个服务,用于存储、管理和分发Docker镜像。它可以是公共的,比如Docker Hub,也可以是私有的,用于组织内部或特定用户群体。Docker镜像通过Registry进行版本控制、存储和共享。

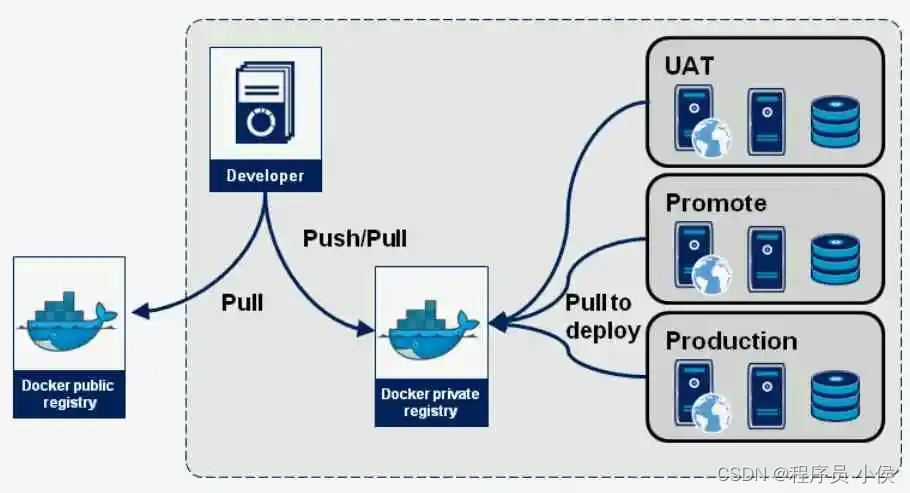

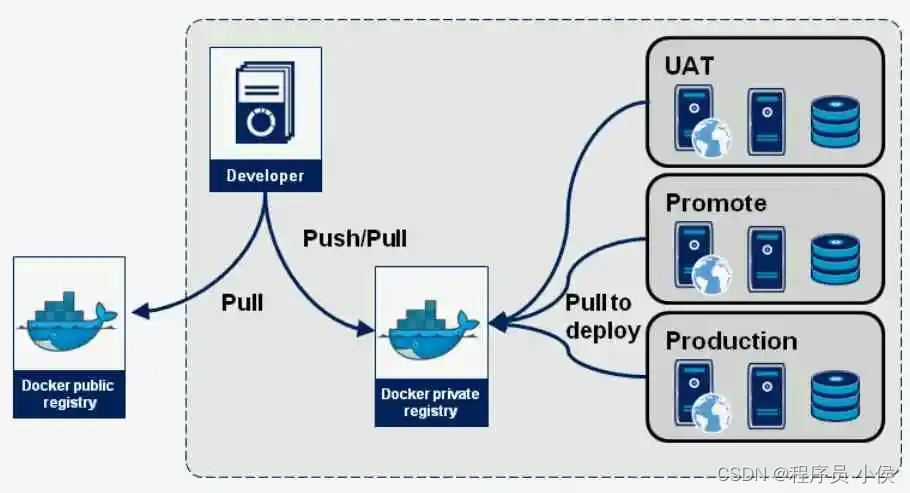

Docker Hub vs. 私有Registry

Docker Hub:

Docker Hub是一个公共的Docker Registry,包含了数量庞大的公共镜像供全球用户使用。尽管Docker Hub方便,但在一些场景下,比如对于企业内部开发、安全性需求高的项目,构建私有Registry是更可行的选择。

私有Registry:

构建私有Registry意味着你完全掌控镜像的存储和分发。这对于一些特殊要求的场景,如内部开发、知识产权保护、合规性要求高的项目非常重要。

如何构建私有Docker Registry?

步骤一:安装Docker Registry

首先,你需要在服务器上安装Docker Registry。运行以下命令:

docker run -d -p 5000:5000 --restart=always --name registry registry:2

这将在本地运行一个Registry容器,监听5000端口。

步骤二:配置TLS(可选)

为了提高安全性,你可以配置TLS,使Registry通过HTTPS进行访问。这包括生成SSL证书和配置Registry。

步骤三:使用私有Registry

一旦Registry运行,你可以通过以下步骤将镜像推送到私有Registry:

-

登录Registry:

docker login <registry_host>:5000 -

给镜像打标签:

docker tag my_image:latest <registry_host>:5000/my_image:latest -

推送镜像:

docker push <registry_host>:5000/my_image:latest

步骤四:从私有Registry拉取镜像

其他开发者或服务器可以通过以下方式从私有Registry拉取镜像:

docker pull <registry_host>:5000/my_image:latest

操作和最佳实践

1. 保护Registry

设置访问控制、认证和授权,确保只有授权用户能够推送和拉取镜像。

2. 备份和恢复

定期备份Registry数据,以防止数据丢失。使用命令行工具或Docker Compose进行备份和恢复。

3. 监控和日志

设置监控,追踪Registry的性能和使用情况。同时,查看Registry的日志,及时发现并解决问题。

4. 使用缓存

配置镜像缓存,以提高镜像的拉取速度。可以使用缓存代理或者镜像加速器。

5. 版本控制

使用标签和版本管理,确保能够追踪和回滚镜像的变化。

安全性考虑与Docker Registry

在构建私有Registry时,需要特别关注安全性:

- SSL/TLS配置: 使用TLS保护数据传输,配置SSL证书

以确保通信的加密性。

-

访问控制: 设置良好的访问控制策略,限制用户的访问权限,确保只有授权用户能够进行操作。

-

认证和授权: 使用用户名和密码进行用户认证,同时设置适当的授权规则,限制用户的操作范围。

-

监控和漏洞修复: 定期监控Registry的安全状况,及时修复发现的漏洞,保持系统的稳健性。

应用场景

私有Docker Registry适用于多种场景:

-

内部开发: 在内部开发中,构建私有Registry有助于更好地管理和控制内部使用的镜像。

-

知识产权保护: 对于一些包含敏感信息或专有算法的项目,私有Registry是确保知识产权安全的有效手段。

-

合规性要求高的项目: 对于一些有着合规性要求的项目,搭建私有Registry有助于更好地满足合规性要求。

Docker Registry的未来发展趋势

随着容器技术的不断发展,Docker Registry作为关键组件之一也在不断演进。未来的发展趋势可能包括:

-

更强大的安全性特性: 针对不断涌现的安全威胁,未来的Registry可能会提供更强大、细粒度的安全性特性。

-

更灵活的存储支持: 随着容器使用场景的多样化,未来的Registry可能提供更灵活、可扩展的存储支持,以满足不同需求。

-

更友好的用户界面: 为了提高用户体验,未来的Registry可能会提供更友好、直观的用户界面,方便用户进行操作和监控。

总结

Docker Registry是支持Docker生态系统的重要组件之一,构建私有Registry对于一些特殊需求的项目至关重要。通过深入了解Docker Registry的概念、详细构建步骤,以及在实际应用中的操作和最佳实践,我们能够更好地应对容器镜像的管理和分发,提高整个容器化应用开发和部署的效率和安全性。

后记 👉👉💕💕美好的一天,到此结束,下次继续努力!欲知后续,请看下回分解,写作不易,感谢大家的支持!! 🌹🌹🌹

相关文章:

深度解析 Docker Registry:构建安全高效的私有镜像仓库

文章目录 什么是Docker Registry?Docker Hub vs. 私有RegistryDocker Hub:私有Registry: 如何构建私有Docker Registry?步骤一:安装Docker Registry步骤二:配置TLS(可选)步骤三&…...

leetcode 不同的二叉搜索树

给你一个整数 n ,求恰由 n 个节点组成且节点值从 1 到 n 互不相同的 二叉搜索树 有多少种?返回满足题意的二叉搜索树的种数。 示例 1: 输入:n 3 输出:5 示例 2: 输入:n 1 输出:…...

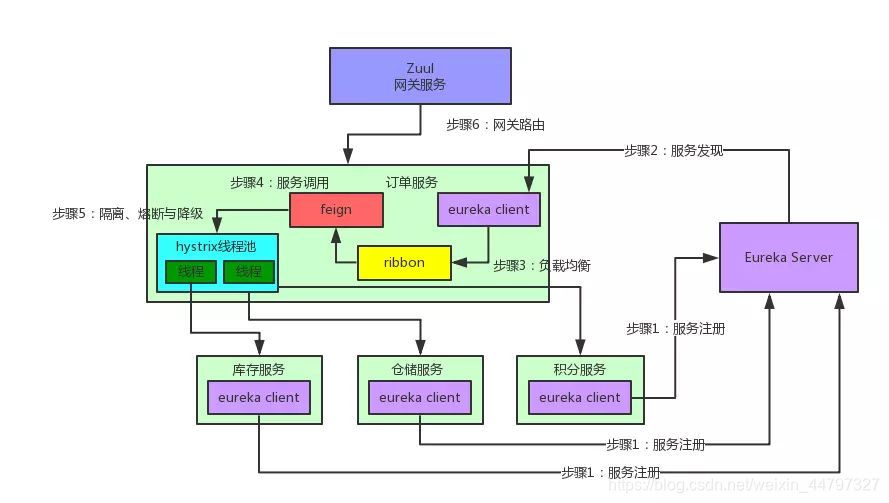

通俗易懂的spring Cloud;业务场景介绍 二、Spring Cloud核心组件:Eureka 、Feign、Ribbon、Hystrix、zuul

文章目录 通俗易懂的spring Cloud一、业务场景介绍二、Spring Cloud核心组件:Eureka三、Spring Cloud核心组件:Feign四、Spring Cloud核心组件:Ribbon五、Spring Cloud核心组件:Hystrix六、Spring Cloud核心组件:Zuul七…...

大数据预处理技术

文章目录 前言 大数据技术成为前沿专业 也是现在甚至未来的朝阳产业,大数据有分别是 数据预处理 数据存储 大数据处理和分析 数据可视化 部分组成 ,大数据行业有数据则称王,大数据的核心是数据本身 怎么获取有价值的数据呢?本章讲…...

跳表的学习记录

跳表(Skip List)是一种数据结构,它通过在多个层次上添加额外的前向指针来提高有序数据的搜索效率。跳表与其他常见的有序数据结构(如二叉搜索树、平衡树如AVL树和红黑树、B树等)相比,具有其独特的优缺点&am…...

电子学会C/C++编程等级考试2022年09月(二级)真题解析

C/C++等级考试(1~8级)全部真题・点这里 第1题:统计误差范围内的数 统计一个整数序列中与指定数字m误差范围小于等于X的数的个数。 时间限制:5000 内存限制:65536输入 输入包含三行: 第一行为N,表示整数序列的长度(N <= 100); 第二行为N个整数,整数之间以一个空格分…...

如何使用nginx部署静态资源

Nginx可以作为静态web服务器来部署静态资源,这个静态资源是指在服务端真实存在,并且能够直接展示的一些文件数据,比如常见的静态资源有html页面、css文件、js文件、图片、视频、音频等资源相对于Tomcat服务器来说,Nginx处理静态资…...

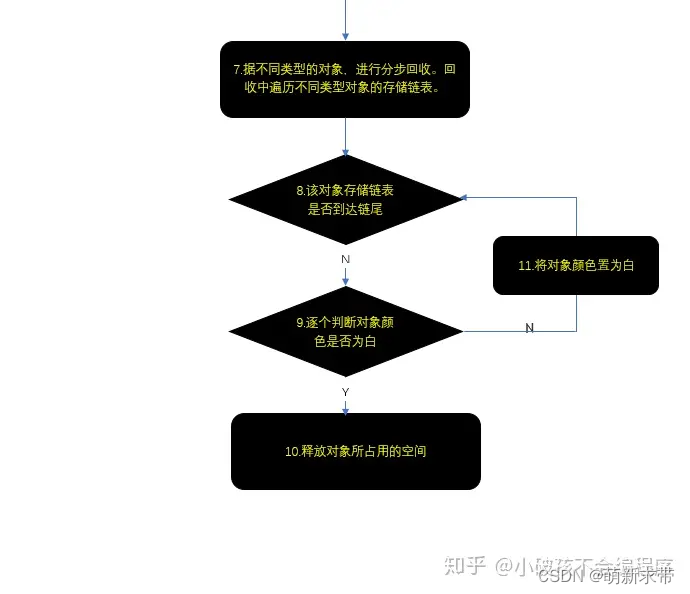

lua的gc原理

lua垃圾回收(Garbage Collect)是lua中一个比较重要的部分。由于lua源码版本变迁,目前大多数有关这个方面的文章都还是基于lua5.1版本,有一定的滞后性。因此本文通过参考当前的5.3.4版本的Lua源码,希望对Lua的GC算法有一个较为详尽的探讨。 L…...

redis作为缓存详解

目录 前言: 为什么说关系型数据库性能不高 如何提高MySQL并发量 缓存更新策略 定期更新 实时更新 内存淘汰策略 Redis内置的淘汰策略 缓存常见问题 缓存预热 缓存穿透 缓存雪崩 缓存击穿 前言: 对于缓存的理解,缓存目的就是为了…...

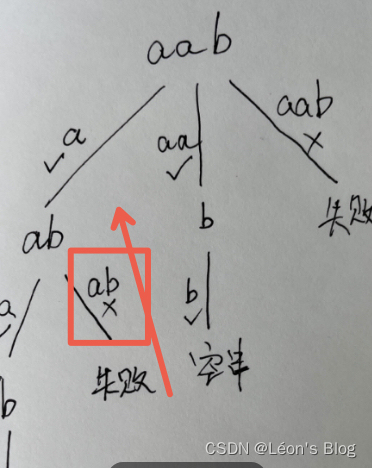

231127 刷题日报

这周值班。。多少写道题吧,保持每天的手感。老婆给买了lubuladong纸质书,加油卷。 1. 131. 分割回文串 写个这个吧,钉在耻辱柱上的题。 为啥没写出来: 1. 递归树没画对 把树枝只看做是1个字母,而且不清楚树枝和节点…...

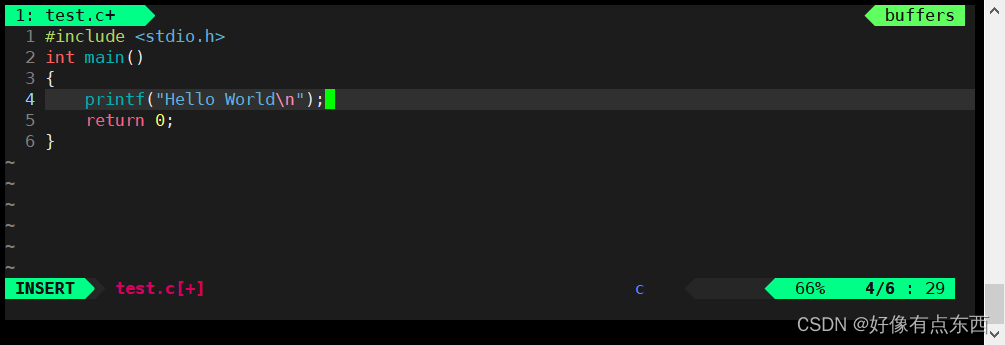

【Linux】vim-多模式的文本编辑器

本篇文章内容和干货较多,希望对大家有所帮助👍 目录 一、vim的介绍 1.1 vi 与 vim的概念1.2 Vim 和 Vi 的一些对比 二、vim 模式之间的切换 2.1 进入vim2.2 [正常模式]切换到[插入模式]2.3 [插入模式]切换至[正常模式]2.4 [正常模式]切换至[底行模式…...

Ubuntu 启用 root 用户

在启用 root 用户之前,我们先来了解一下, ubuntu 命令的组成。 打开 ubuntu 的终端,现在的命令行是由 topeetubuntu:~$ 这几个字母组成,那么这几个字母都代表 什么意思呢? topeet …...

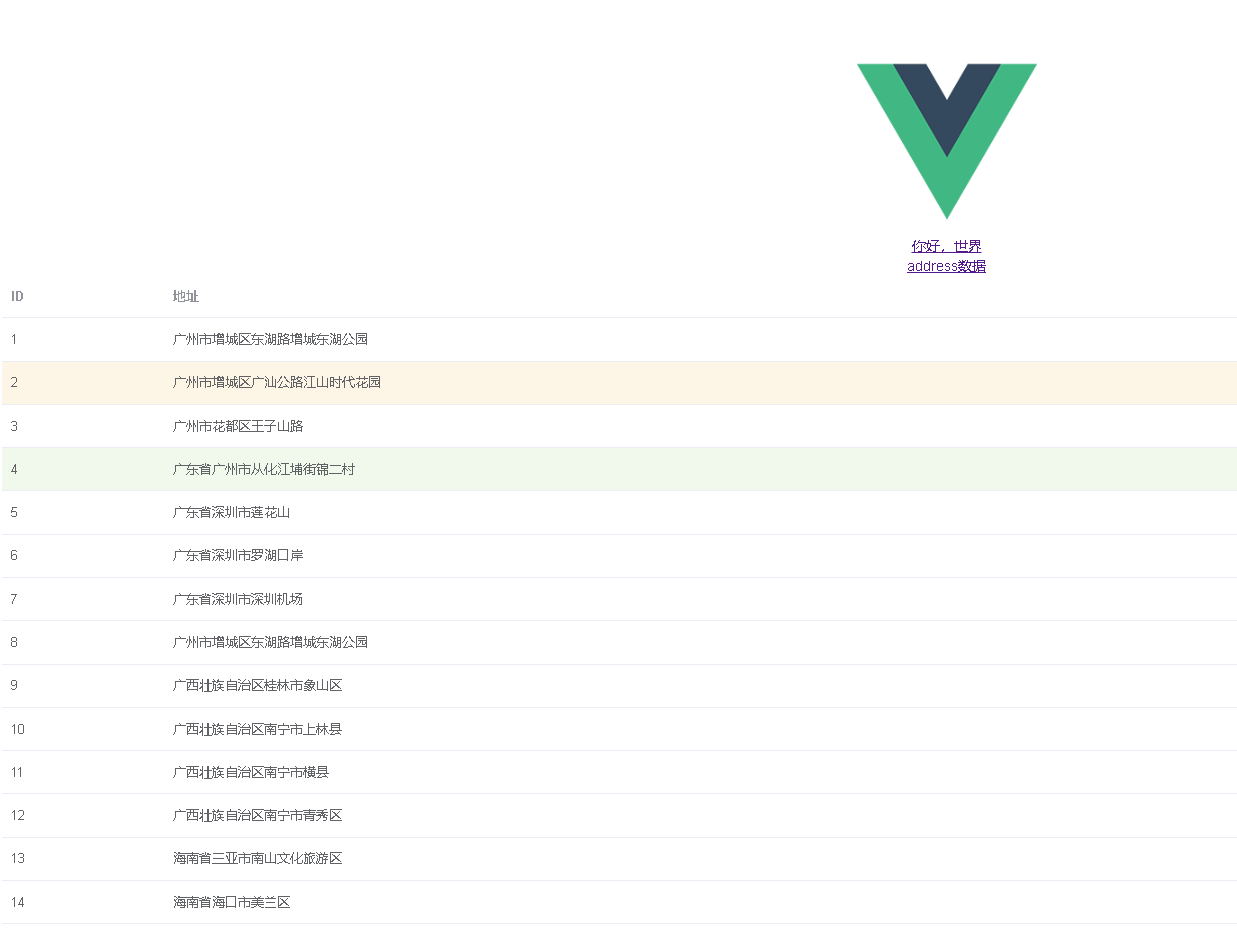

手摸手Element-ui路由VueRoute

后端WebAPI准备 https://router.vuejs.org/zh/guide/ https://v3.router.vuejs.org/zh/installation.html <template><el-table:data"tableData"style"width: 100%":row-class-name"tableRowClassName"><!-- <el-table-colum…...

探究Kafka原理-5.Kafka设计原理和生产者原理解析

👏作者简介:大家好,我是爱吃芝士的土豆倪,24届校招生Java选手,很高兴认识大家📕系列专栏:Spring源码、JUC源码、Kafka原理🔥如果感觉博主的文章还不错的话,请ὄ…...

浅谈C#在unity应用中的工厂模式

文章目录 前言简单工厂模式工厂方法模式抽象工厂模式Unity实战 前言 工厂模式是一种创建型设计模式,它提供了一种将对象的实例化过程封装起来的方法,使得客户端代码不必直接依赖于具体类。这有助于降低代码的耦合度,提高代码的可维护性和可扩…...

卷积神经网络(Inception-ResNet-v2)交通标志识别

文章目录 一、前言二、前期工作1. 设置GPU(如果使用的是CPU可以忽略这步)2. 导入数据3. 查看数据 二、构建一个tf.data.Dataset1.加载数据2. 配置数据集 三、构建Inception-ResNet-v2网络1.自己搭建2.官方模型 五、设置动态学习率六、训练模型七、模型评…...

网易云音频数据如何爬取?

在当今数字化时代,音频数据的获取和处理变得越来越重要。本文将详细介绍如何使用Objective-C语言构建音频爬虫程序,以爬取网易云音乐为案例。我们将从Objective-C的基础知识开始,逐步深入到爬取思路分析、构建爬虫框架、完整爬取代码等方面&a…...

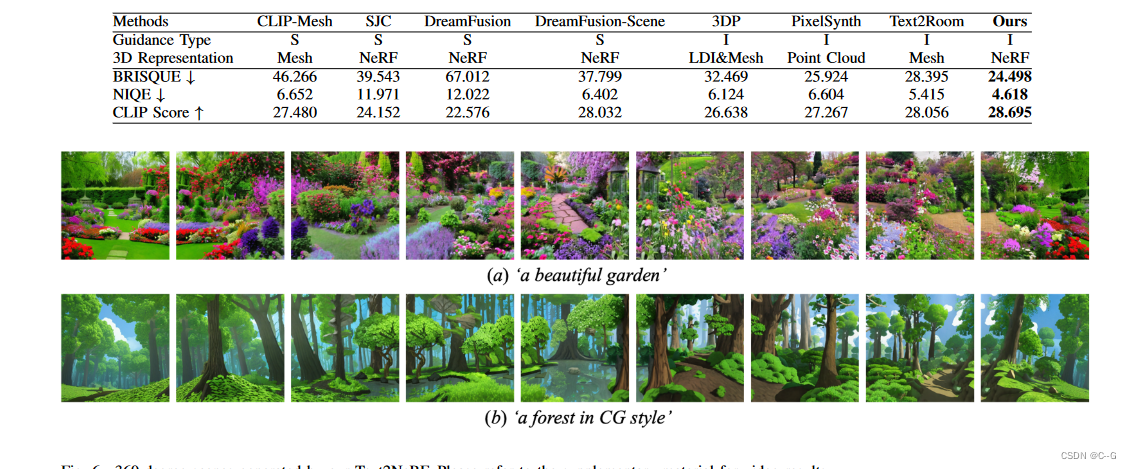

97、Text2NeRF: Text-Driven 3D Scene Generation with Neural Radiance Fields

简介 论文地址 使用扩散模型来推断文本相关图像作为内容先验,并使用单目深度估计方法来提供几何先验,并引入了一种渐进的场景绘制和更新策略,保证不同视图之间纹理和几何的一致性 实现流程 简单而言: 文本-图片扩散模型生成一…...

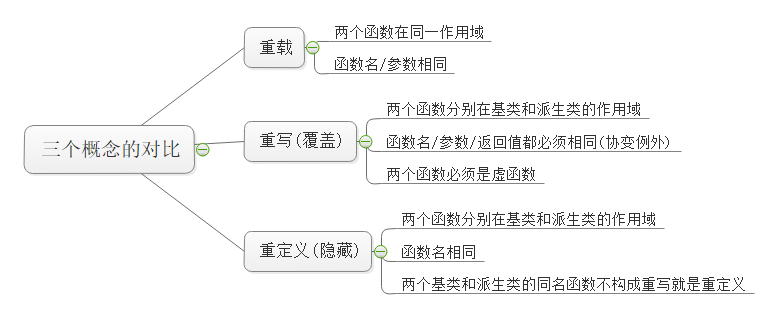

【C++】多态(上) 多态 | 虚函数 | 重写 | final、override | 接口继承与实现继承 | 抽象类

一、多态 概念 多态,就是多种状态,即不同的对象去完成同一个行为时会产生出不同的状态。比如:买票时,成人要原价买,学生和老人就可以享受优惠价便宜一点儿。同样是买票这个行为,不同的对象来做就有不同的…...

国内怎么投资黄金,炒黄金有哪些好方法?

随着我国综合实力的不断强大,投资市场的发展也日臻完善,现已成为了国际黄金市场的重要组成部分,人们想要精准判断金市走向,就离不开对我国经济等信息的仔细分析。而想要有效提升盈利概率,人们还需要掌握国内黄金投资的…...

Win11Debloat终极指南:一键清理Windows 11的完整解决方案

Win11Debloat终极指南:一键清理Windows 11的完整解决方案 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declutter and…...

)

告别Pyscenedetect误判!用TransNet V2精准切割视频转场(附Python实战代码)

告别Pyscenedetect误判!用TransNet V2精准切割视频转场(附Python实战代码) 视频内容创作者和开发者们,是否曾为传统视频切割工具的误判而头疼?高速运动的赛车镜头被误认为转场,长达数秒的渐变过渡被完全忽…...

Win11Debloat极速优化指南:让Windows系统重获新生的深度净化方案

Win11Debloat极速优化指南:让Windows系统重获新生的深度净化方案 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declut…...

Windows Btrfs驱动:在Windows系统上使用Btrfs文件系统的完整专业指南

Windows Btrfs驱动:在Windows系统上使用Btrfs文件系统的完整专业指南 【免费下载链接】btrfs WinBtrfs - an open-source btrfs driver for Windows 项目地址: https://gitcode.com/gh_mirrors/bt/btrfs WinBtrfs是一个开源项目,旨在为Windows系统…...

避坑指南:ArcGIS核密度分析做POI研究,这3个参数设置错了等于白做

避坑指南:ArcGIS核密度分析做POI研究,这3个参数设置错了等于白做 在商业选址、城市规划或学术研究中,POI(兴趣点)数据的空间分布分析往往直接影响决策质量。核密度分析作为ArcGIS中最常用的空间统计工具之一࿰…...

如何在Windows 11 LTSC系统上高效恢复微软商店功能

如何在Windows 11 LTSC系统上高效恢复微软商店功能 【免费下载链接】LTSC-Add-MicrosoftStore Add Windows Store to Windows 11 24H2 LTSC 项目地址: https://gitcode.com/gh_mirrors/ltscad/LTSC-Add-MicrosoftStore Windows 11 LTSC(长期服务频道…...

AI辅助开发:让快马平台智能生成期刊官网架构与核心业务代码

AI辅助开发:让快马平台智能生成期刊官网架构与核心业务代码 最近在做一个学术期刊官网的项目,发现从头开始搭建整个系统的工作量巨大。幸运的是,我发现了InsCode(快马)平台的AI辅助开发功能,它帮我智能生成了整个项目的骨架代码和…...

新手程序员必看:7类常见错误与高效解决方案

1. 新手程序员常犯的7类错误及解决方案作为一名带过5届应届生的技术导师,我发现每一批新人都会重复踩同样的坑。最近带的这位应届生让我想起了自己刚入行时的样子——充满热情但缺乏方法。下面这些经验教训,都是我亲自踩过坑后总结出来的实战心得。提示&…...

SVPWM——过调制区的谐波抑制策略)

电机控制-PMSM无感FOC控制(五)SVPWM——过调制区的谐波抑制策略

1. 过调制区的谐波问题从哪来? 第一次调试PMSM过调制区时,我被电机发出的尖锐噪音吓了一跳。示波器上原本光滑的正弦电流波形突然出现了明显的毛刺,THD(总谐波失真)直接从5%飙到15%。这种现象的本质,是传统…...

OpenClaw学习助手:Qwen3-4B自动整理课程视频字幕与重点

OpenClaw学习助手:Qwen3-4B自动整理课程视频字幕与重点 1. 为什么需要AI学习助手 作为一个经常通过在线课程充电的技术从业者,我长期被一个问题困扰:看完几个小时的教学视频后,很难系统性地回顾重点内容。传统做法是边看边记笔记…...