C# 实现 XOR 密码

XOR密码(异或密码)是一种简单的加密算法,它使用异或(XOR)操作来对明文和密钥进行加密和解密。

异或操作是一种位运算,它对两个二进制数的对应位进行比较,如果两个位相同(都为0或都为1),则结果位为0,否则为1。以下是两个二进制数进行异或操作的真值表:

0 XOR 0 = 0

0 XOR 1 = 1

1 XOR 0 = 1

1 XOR 1 = 0

在XOR密码中,我们将明文的每个字节(8个位)与密钥的对应字节进行异或操作,生成密文。解密过程与加密过程相同,将密文的每个字节与密钥的对应字节进行异或操作,得到原始明文。

XOR密码的特点包括:

1、异或操作具有反转性质,即 `A XOR B XOR B = A`。所以,如果我们知道明文或密文和密钥中的一个,可以轻松获取另一个。

2、由于异或操作是一种可逆运算,所以加密和解密使用相同的算法。

3、异或密码相对较简单,安全性较低。因此,它通常用于辅助加密或在加密算法中的一个步骤。

为了提高安全性,通常会使用较长的密钥,并且使用随机生成的密钥。在实际应用中,XOR密码常常与其他加密算法结合使用,以增加安全性。

值得注意的是,XOR密码的安全性依赖于密钥的保密性。如果密钥被泄露,攻击者可以轻松解密消息。因此,在实际使用中,需要采取措施确保密钥的安全性,例如使用安全的密钥交换协议或使用公钥密码学。

下面是一个使用C#编写的XOR密码的完整示例:

using System;

using System.Text;

public class XORCipher

{

private static string EncryptDecrypt(string input, string key)

{

StringBuilder sb = new StringBuilder();

for (int i = 0; i < input.Length; i++)

{

// Perform XOR operation between the current character in the input and key

char c = (char)(input[i] ^ key[i % key.Length]);

sb.Append(c);

}

return sb.ToString();

}

public static void Main()

{

Console.WriteLine("Enter the text to encrypt:");

string input = Console.ReadLine();

Console.WriteLine("Enter the encryption key:");

string key = Console.ReadLine();

// Encrypt the input

string encrypted = EncryptDecrypt(input, key);

Console.WriteLine("Encrypted text: " + encrypted);

// Decrypt the encrypted text

string decrypted = EncryptDecrypt(encrypted, key);

Console.WriteLine("Decrypted text: " + decrypted);

}

}

在这个示例中,我们定义了一个`XORCipher`类,其中包含一个用于加密和解密的`EncryptDecrypt`方法。该方法接受明文和密钥作为输入,在每个字符上执行异或操作,并返回加密或解密后的结果。

在`Main`方法中,我们首先提示用户输入要加密的文本和密钥。然后,我们调用`EncryptDecrypt`方法对输入进行加密,并打印加密后的结果。接下来,我们使用相同的密钥对加密后的文本进行解密,并打印解密后的结果。

你可以根据需要修改该示例,例如添加错误检查或扩展密钥长度。请记住,密钥的保密性非常重要,且必须与解密者共享。

相关文章:

C# 实现 XOR 密码

XOR密码(异或密码)是一种简单的加密算法,它使用异或(XOR)操作来对明文和密钥进行加密和解密。 异或操作是一种位运算,它对两个二进制数的对应位进行比较,如果两个位相同(都为0或都为…...

【Web前端开发基础】CSS3之空间转换和动画

CSS3之空间转换和动画 目录 CSS3之空间转换和动画一、空间转换1.1 概述1.2 3D转换常用的属性1.3 3D转换:translate3d(位移)1.4 3D转换:perspective(视角)1.5 3D转换:rotate3d(旋转&a…...

)

Go实现一个简单的烟花秀效果(附带源码)

在 Go 语言中,要实现烟花秀效果可以使用 github.com/fogleman/gg 包进行绘图。以下是一个简单的例子: 首先,确保你已经安装了(有时候需要梯子才可以安装) github.com/fogleman/gg 包: go get -u github.c…...

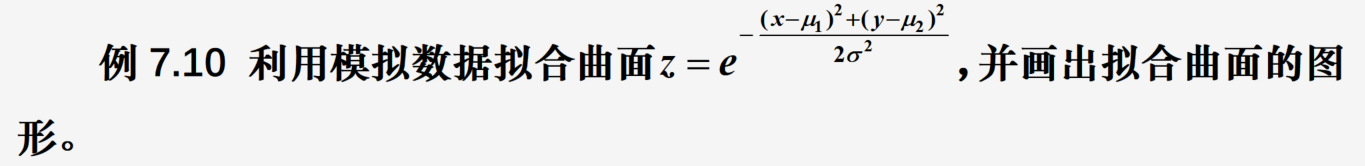

【数学建模】插值与拟合

文章目录 插值插值方法用Python解决插值问题 拟合最小二乘拟合数据拟合的Python实现 适用情况 处理由试验、测量得到的大量数据或一些过于复杂而不便于计算的函数表达式时,构造一个简单函数作为要考察数据或复杂函数的近似 定义 给定一组数据,需要确定满…...

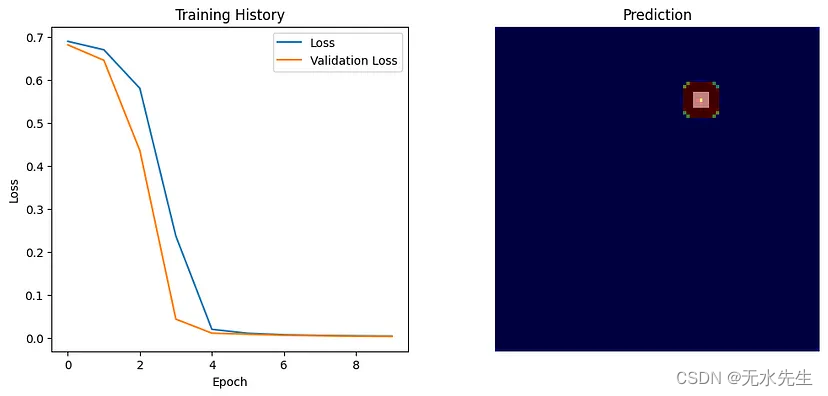

全卷积网络:革新图像分析

一、介绍 全卷积网络(FCN)的出现标志着计算机视觉领域的一个重要里程碑,特别是在涉及图像分析的任务中。本文深入探讨了 FCN 的概念、它们的架构、它们与传统卷积神经网络 (CNN) 的区别以及它们在各个领域的应用。 就像…...

ubuntu20.04 格式化 硬盘 扩展硬盘GParted

如何在 Ubuntu 22.04 LTS 上安装分区编辑器 GParted?_gparted安装-CSDN博客 sudo apt install gparted 步骤5:启动GParted 安装完成后,您可以在应用程序菜单中找到GParted。点击它以启动分区编辑器。 通过以上步骤,您可以在Ubun…...

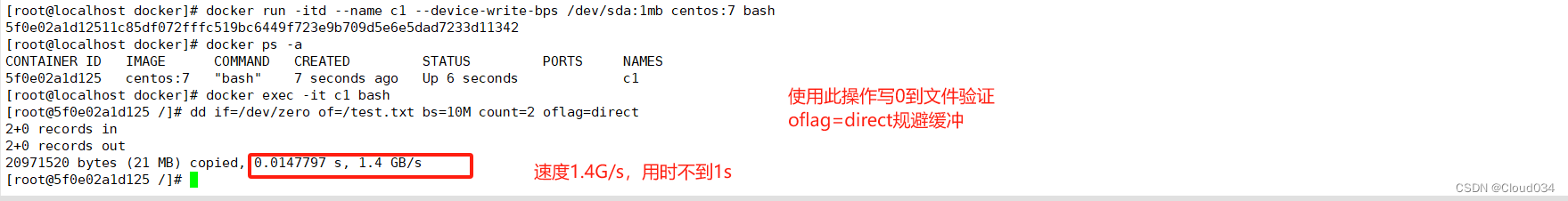

docker的资源限制(cgroup)

前瞻 Docker 通过 Cgroup 来控制容器使用的资源配额,包括 CPU、内存、磁盘三大方面, 基本覆盖了常见的资源配额和使用量控制。 Cgroup 是 ControlGroups 的缩写,是 Linux 内核提供的一种可以限制、记录、隔离进程组所使用的物理资源(如 CPU、…...

ChatGPT与文心一言:应用示例与体验比较

ChatGPT 和文心一言哪个更好用? 为了更好地感受ChatGPT和文心一言这两款AI助手如何在实际运用中竞相辉映,我将提供一些典型的应用示例。这些示例都取自真实的用户体验,以帮助解释这两种工具如何让日常生活或工作变得更加轻松。 ChatGPT Ch…...

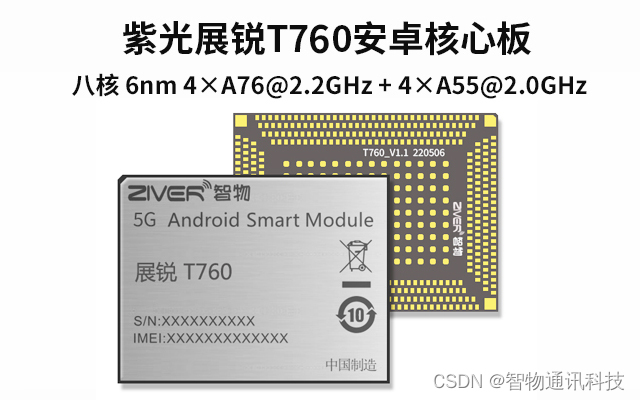

紫光展锐T760_芯片性能介绍_展锐T760安卓核心板定制

展锐T760核心板是一款基于国产5G芯片的智能模块,采用紫光展锐T760制程工艺为台积电6nm工艺,支持工艺具有出色的能效表现。其采用主流的44架构的八核设计,包括4颗2.2GHz A76核心和4颗A55核心设计,内存单元板载可达8GB Ram256GB ROM…...

从动力系统研究看当今数学界

6.3... Milnor’s definition of “attractors” which has been criticized above by us). The work of [KSS2] of asserting the existence of “nice open set” of Ω(p.148) would be likely not verified, for example we think the first sentence “… since f is nont…...

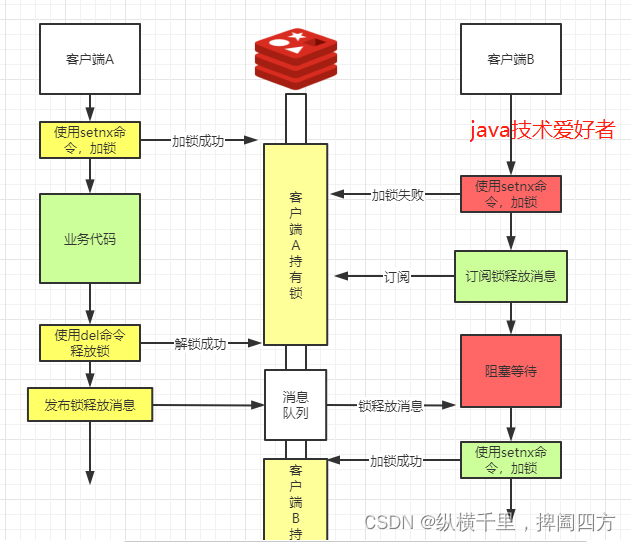

【征服redis15】分布式锁的功能与整体设计方案

目录 1. 分布式锁的概念 2.基于数据库做分布式锁 2.1 基于表主键唯一做分布式锁 2.2 基于表字段版本号做分布式锁 2.3 基于数据库排他锁做分布式锁 3.使用Redis做分布式锁 3.1 redis实现分布式锁的基本原理 3.2 问题一:增加超时机制,防止长期持有…...

MATLAB中实现机械臂逆运动学求解的方法之一是使用阻尼最小二乘法

MATLAB中实现机械臂逆运动学求解的方法之一是使用阻尼最小二乘法。阻尼最小二乘法通常用于处理数值求解问题中的不稳定性和噪声。以下是一个简单的MATLAB代码示例,演示了机械臂逆运动学的阻尼最小二乘法求解: % 机械臂参数 L1 1; % 机械臂长度 L2 1;…...

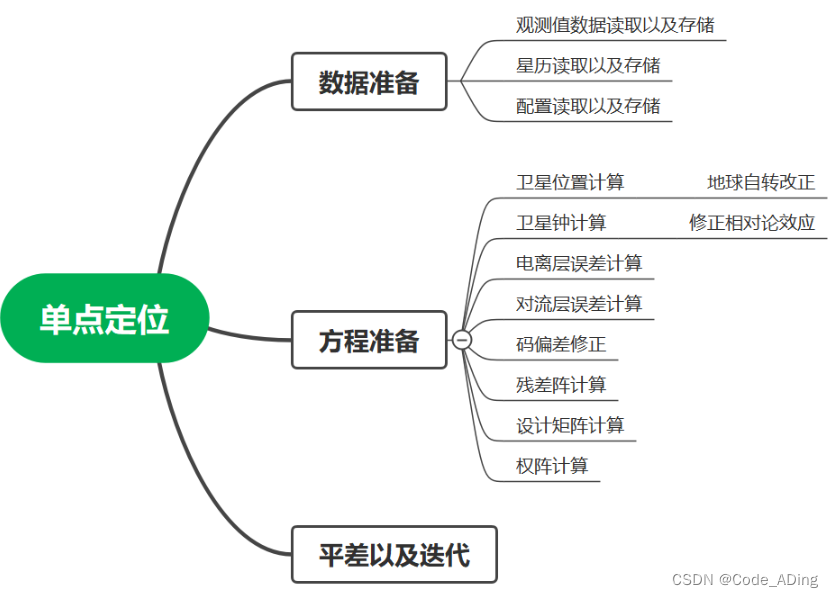

2024.1.24 GNSS 学习笔记

1.伪距观测值公式 2.载波相位观测值公式 3.单点定位技术(Single Point Positionin, SPP) 仅使用伪距观测值,不使用其他的辅助信息获得ECEF框架下绝对定位技术。 使用广播星历的轨钟进行定位,考虑到轨钟的米级精度,所以对于<1米的误差&…...

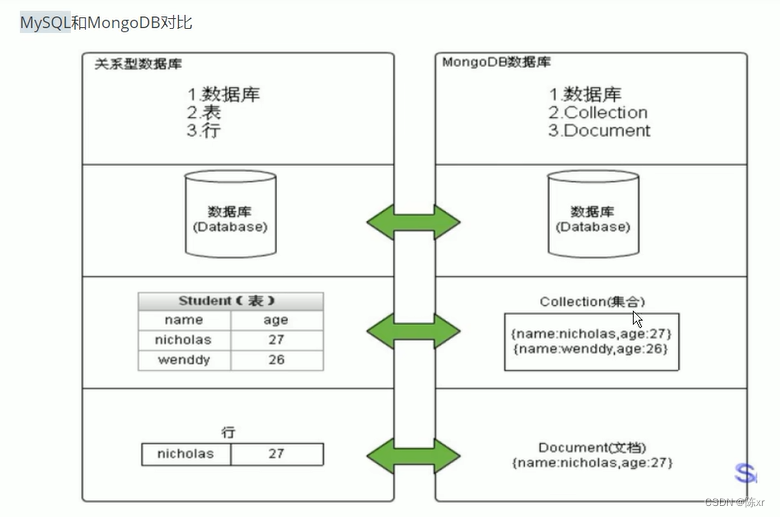

2024-01-22(MongoDB)

1.Mongodb使用的业务场景: 传统的关系型数据库/mysql在“三高”需求以及应对web2.0的网站需求面前,有点力不从心,什么是“三高”需求: a. 对数据库高并发的读写需求 b. 对海量数据的高效率存储和访问需求 c. 对数据库的高可扩…...

无人机航迹规划(六):七种元启发算法(DBO、LO、SWO、COA、LSO、KOA、GRO)求解无人机路径规划(提供MATLAB代码)

一、七种算法(DBO、LO、SWO、COA、LSO、KOA、GRO)简介 1、蜣螂优化算法DBO 蜣螂优化算法(Dung beetle optimizer,DBO)由Jiankai Xue和Bo Shen于2022年提出,该算法主要受蜣螂的滚球、跳舞、觅食、偷窃和繁…...

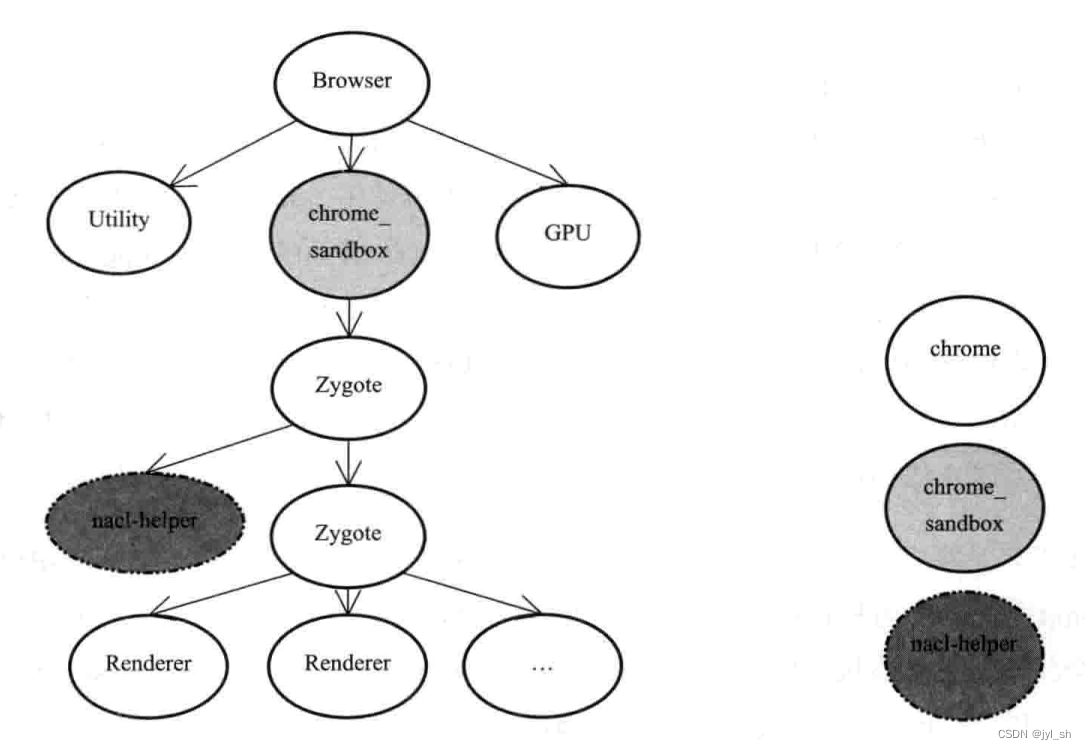

《WebKit 技术内幕》学习之十二(2):安全机制

2 沙箱模型 2.1 原理 一般而言,对于网络上的网页中的JavaScript代码和插件是不受信的(除非是经过认证的网站),特别是一些故意设计侵入浏览器运行的主机代码更是非常危险,通过一些手段或者浏览器中的漏洞,…...

算法优化:LeetCode第122场双周赛解题策略与技巧

接下来会以刷常规题为主 ,周赛的难题想要独立做出来还是有一定难度的,需要消耗大量时间 比赛地址 3011. 判断一个数组是否可以变为有序 public class Solution {public int minimumCost(int[] nums) {if (nums.length < 3) {// 数组长度小于3时&a…...

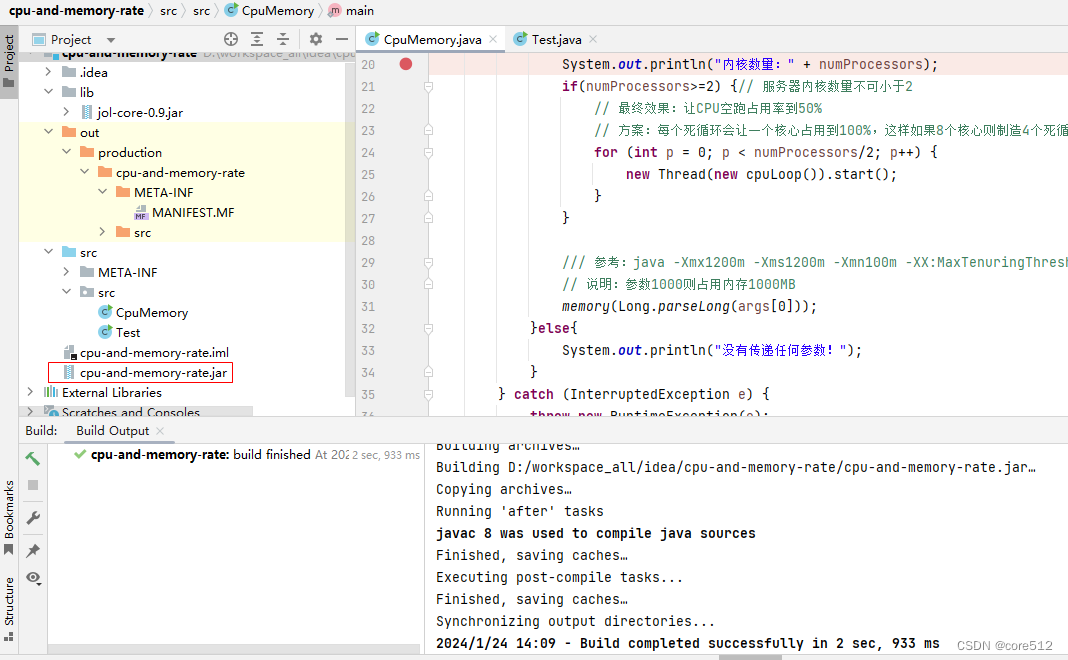

IDEA导出jar

1、选择导出方式 2、选择Main Class 3、构建jar...

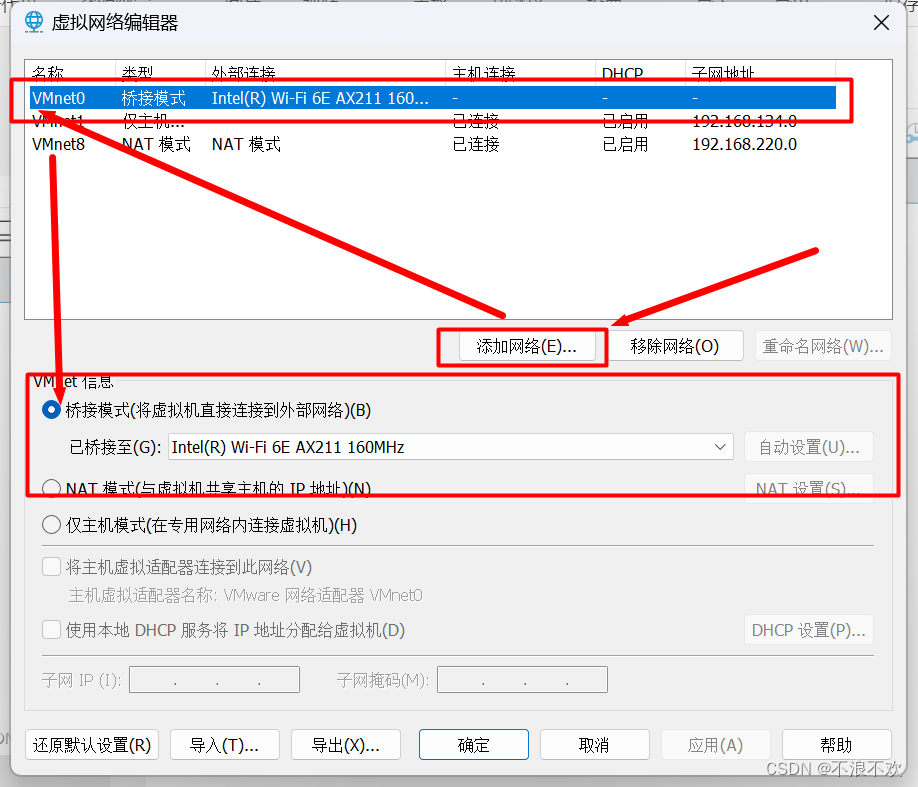

Win10/11中VMware Workstation设置网络桥接模式

文章目录 一、添加VMware Bridge Protocol服务二、配置桥接参数1.启用系统Device Install Service服务2.配置VMware 需要确认物理网卡是否有添加VMware Bridge Protocol服务 添加VMware Bridge Protocol服务 提示:以下是本篇文章正文内容,下面案例可供参…...

html Canvas粒子文字特效

代码有点长,下面是代码: <!DOCTYPE html> <html><head><meta charset"UTF-8"><title>HTML5 Canvas粒子效果文字动画特效DEMO演示</title><link rel"stylesheet" href"css/normalize.c…...

产品经理必备:Gemini3.1Pro高效撰写需求文档指南

做产品经理的人,大多都写过需求文档,但真正让人头疼的,往往不是“写”,而是“写得清楚”。 需求背景要交代,目标要明确,流程要完整,边界条件要说明,异常情况还不能漏,最后…...

从数学定义到代码实现:深度解析卷积与互相关的本质差异

1. 卷积与互相关的数学定义 很多人第一次接触卷积和互相关时,都会觉得它们长得太像了。确实,从表面上看,它们都是用一个滑动窗口在输入数据上移动,然后进行加权求和。但如果你仔细研究它们的数学定义,就会发现本质上的…...

vLLM Semantic Router:基于信号驱动的LLM智能路由架构与生产实践

1. 项目概述:为什么我们需要一个“智能”的LLM路由器?在当前的LLM应用开发中,我们正面临一个甜蜜的烦恼:模型太多了。从闭源的GPT-4、Claude,到开源的Llama、Qwen、DeepSeek,再到各种针对特定任务微调的小模…...

ChatLLM-Web:快速构建LLM Web应用的轻量级框架解析

1. 项目概述:一个面向开发者的轻量级LLM Web应用框架 最近在折腾大语言模型本地部署和Web应用开发的朋友,可能都遇到过类似的困境:模型推理的后端代码写好了,但想做个界面给非技术同事或者自己用,就得从头搭一套前端&a…...

从机械奇观到数字逻辑:FPGA设计中的状态机与系统思维

1. 项目概述:当鲁布戈德堡机械遇见数字逻辑的灵魂我的一位老朋友杰伊道林最近给我分享了两段视频,看完之后,我的第一反应是“袜子都要被震飞了”——这让我认真考虑,是不是该换双带松紧带的袜子。这两段视频,一段是森林…...

GPU流水线设计:提升深度学习计算效率的关键技术

1. GPU流水线设计基础概念现代GPU架构为深度学习工作负载提供了强大的并行计算能力,但传统的批量同步并行(BSP)执行模型存在资源利用率低下的问题。GPU流水线技术通过将计算图分解为多个阶段并在其间插入队列节点,实现了计算与通信的重叠执行。1.1 传统B…...

Standard计划突然限速?揭秘MJ v6.1后台配额算法变更,3步绕过队列延迟,今日生效

更多请点击: https://intelliparadigm.com 第一章:Standard计划限速事件的全貌还原 2024年Q2,Standard计划在多个云原生生产环境中突发性触发API速率限制(Rate Limiting),导致下游服务批量超时与重试风暴。…...

Flexpilot AI:开源可定制的VS Code AI编程助手配置与实战指南

1. 项目概述与核心价值作为一名在开发工具领域摸爬滚打了十多年的老码农,我见证过无数个“下一代编辑器”和“智能助手”的兴衰。当GitHub Copilot横空出世,确实改变了游戏规则,但随之而来的,是开发者们被锁定在单一服务商、高昂的…...

macOS Unlocker V3.0:在Windows/Linux电脑上运行macOS虚拟机的终极指南

macOS Unlocker V3.0:在Windows/Linux电脑上运行macOS虚拟机的终极指南 【免费下载链接】unlocker VMware Workstation macOS 项目地址: https://gitcode.com/gh_mirrors/unlo/unlocker macOS Unlocker V3.0是一款革命性的开源工具,专为VMware W…...

EDA工具选型实战:从价格到价值的深度迁移指南

1. 从价格战到价值战:一次EDA工具市场策略的深度复盘十年前,当Altium宣布将其旗舰PCB设计软件Altium Designer的价格下调约75%时,整个电子设计自动化(EDA)圈子都炸开了锅。这无异于在由Cadence、Mentor Graphics&#…...