安全架构设计理论与实践

一、考点分布

- 安全架构概述(※※)

- 安全模型(※※※)

- 信息安全整体架构设计

- 网络安全体系架构设计

- 区块链技术(※※)

二、安全架构概述

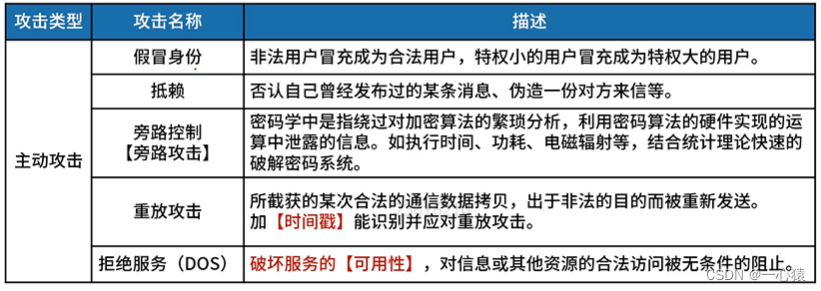

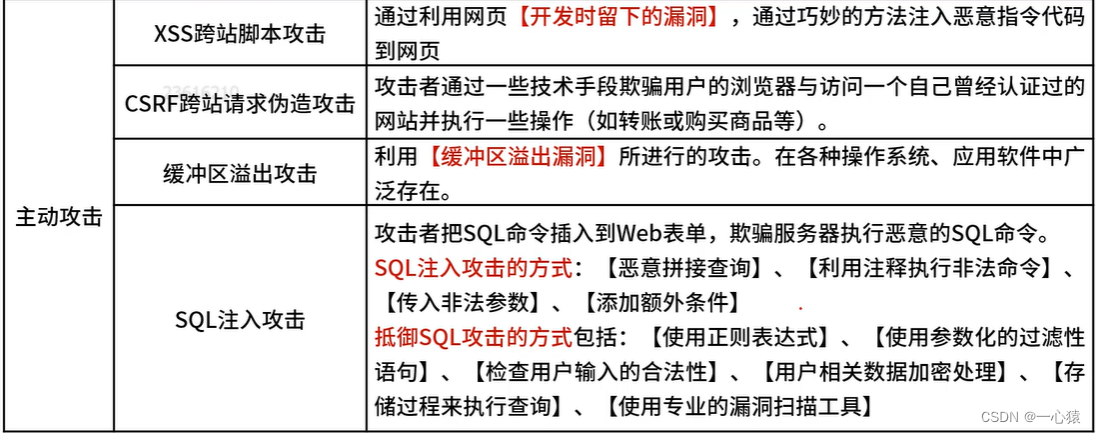

被动攻击:收集信息为主,破坏保密性

主动攻击:主动攻击的类别主要有:中断(破坏可用性)、篡改(破坏完整性),伪造(破坏真实性)

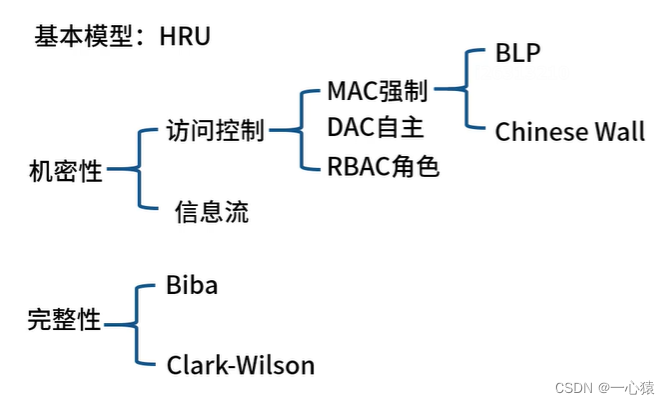

三、安全模型

BLP模型(属于机密性模型)

Bell-LaPadula模型是符合军事安全策略的计算机安全模型,简称BLP模型。

BLP模型的安全规则:

简单安全规则:安全级别低的主体不能读安全级别高的客体

星属性安全规则:安全级别高的主体不能往低级别的客体写

强星属性安全规则:不允许对另一级别进行读写

自主安全规则:使用访问控制矩阵来定义说明自由存取控制

Biba模型(属于完整性)

Biba模型主要用于防止非授权修改系统信息,以保护系统的信息完整性。该模型同BLP模型类似,采用主体、客体、完整性级别描述安全策略要求。Biba模型能够防止数据从低完整性级别流向高完整性级别,其安全规则如下:

- 星完整性规则:表示完整性级别低的主体不能对完整性级别高的客体写数据;

- 简单完整性规则:表示完整性级别高的主体不能从完整性级别低的客体读取数据

- 调用属性规则:表示一个完整性级别低的主体不能从级别高的客体调用程序或服务。

Chinese Wall模型

Chinese Wall模型的安全策略的基础是客户访问的信息不会与当前他们可支配的信息产生冲突。

其访问客体控制的安全规则如下:

- 与主体曾经访问过的信息属于同一公司数据集合的信息,即墙内信息可以访问;

- 属于一个完全不同的利益冲突组的可以访问

- 主体能够对一个客体进行写的前提是主体未对任何属于其他公司数据集进行过访问。

定理1:一个主体一旦访问过一个客体,则该主体只能访问位于同一公司数据集的客体或在不同利益组的客体。

定理2:在一个利益冲突组中,一个主体最多之访问一个公司数据集

四、信息安全整体架构设计

WPDRRC模型

六个环节:预警、保护、检测、响应、恢复和反击。模型蕴涵的网络安全能力主要是预警能力、保护能力、检测能力、响应能力、恢复能力和反击能力。

三大要素包括:人员、策略和技术

相关文章:

安全架构设计理论与实践

一、考点分布 安全架构概述(※※)安全模型(※※※)信息安全整体架构设计网络安全体系架构设计区块链技术(※※) 二、安全架构概述 被动攻击:收集信息为主,破坏保密性 主动攻击&#…...

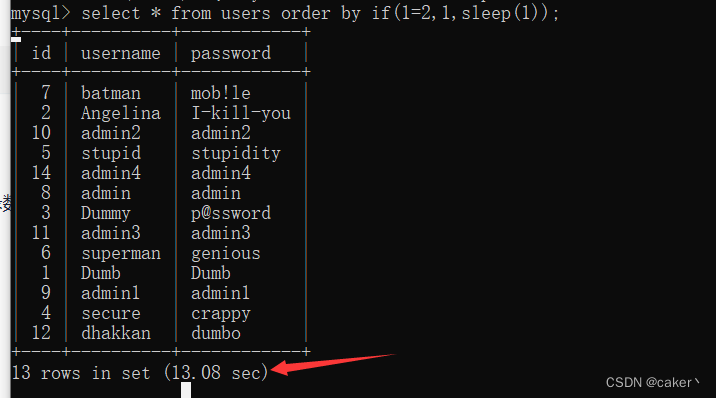

SQL注入漏洞解析--less-46

我们先看一下46关 他说让我们先输入一个数字作为sort,那我们就先输入数字看一下 当我们分别输入1,2,3可以看到按照字母顺序进行了排序,所以它便是一个使用了order by语句进行排序的查询的一种查询输出方式 当输入时出现报错提示,说…...

【算法与数据结构】回溯算法、贪心算法、动态规划、图论(笔记三)

文章目录 七、回溯算法八、贪心算法九、动态规划9.1 背包问题9.2 01背包9.3 完全背包9.4 多重背包 十、图论10.1 深度优先搜索10.2 广度优先搜索10.3 并查集 最近博主学习了算法与数据结构的一些视频,在这个文章做一些笔记和心得,本篇文章就写了一些基础…...

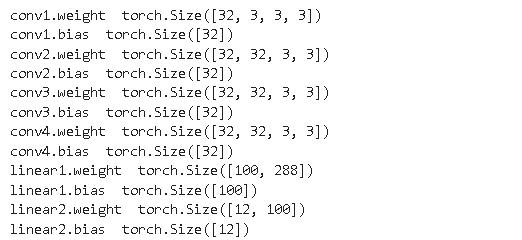

【pytorch】常用代码

文章目录 条件与概率torch.tensor()torch.rand()torch.randn()torch.randint()torch.multinominal() 逻辑运算torch.argmax()torch.max()torch.sum()torch.tanh()torch.pow() 功能性操作 torch.nn.functionalF.normalize()F.elu()F.relu()F.softmax() 张量计算torch.zeros()tor…...

GB28181 —— Ubuntu20.04下使用ZLMediaKit+WVP搭建GB28181流媒体监控平台(连接带云台摄像机)

最终效果 简介 GB28181协议是视频监控领域的国家标准。该标准规定了公共安全视频监控联网系统的互联结构, 传输、交换、控制的基本要求和安全性要求, 以及控制、传输流程和协议接口等技术要求,是视频监控领域的国家标准。GB28181协议信令层面使用的是SIP(Session Initiatio…...

图片录入设备、方式与质量对图片转Excel的影响

随着数字化时代的到来,图片已经成为人们日常生活中不可或缺的一部分。在各行各业中,图片的应用越发广泛,从而促使了图片处理技术的快速发展。然而,图片的质量对于后续数据处理和分析的准确性和可靠性有着至关重要的影响。本文将从…...

Linux:ACL权限,特殊位和隐藏属性

目录 一.什么是ACL 二.操作步骤 ① 添加测试目录、用户、组,并将用户添加到组 ② 修改目录的所有者和所属组 ③ 设定权限 ④ 为临时用户分配权限 ⑤ 验证acl权限 ⑥ 控制组的acl权限 三. 删除ACL权限 一.什么是ACL 访问控制列表 (Access Control List):ACL 通…...

FL Studio21中文版本价格多少?值不值得购买?

FL Studio,也被称为Fruity Loops,是一款非常受欢迎的数字音频工作站(DAW),适合广泛的音乐制作人群使用。以下是适合使用FL Studio的人群: 初学者:FL Studio拥有直观且用户友好的界面,…...

【论文阅读】ICCV 2023 计算和数据高效后门攻击

文章目录 一.论文信息二.论文内容1.摘要2.引言3.主要图表4.结论 一.论文信息 论文题目: Computation and Data Efficient Backdoor Attacks(计算和数据高效后门攻击) 论文来源: 2023-ICCV(CCF-A) 论文团…...

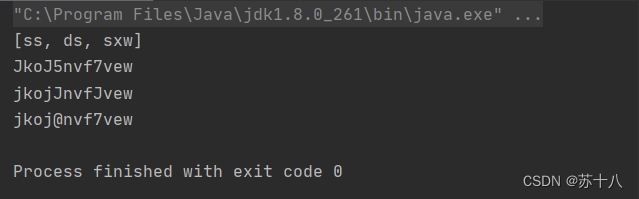

JavaAPI常用类03

目录 java.lang.Math Math类 代码 运行 Random类 代码 运行 Date类/Calendar类/ SimpleDateFormat类 Date类 代码 运行 Calendar类 代码 运行 SimpleDateFormat类 代码一 运行 常用的转换符 代码二 运行 java.math BigInteger 代码 运行 BigDecimal …...

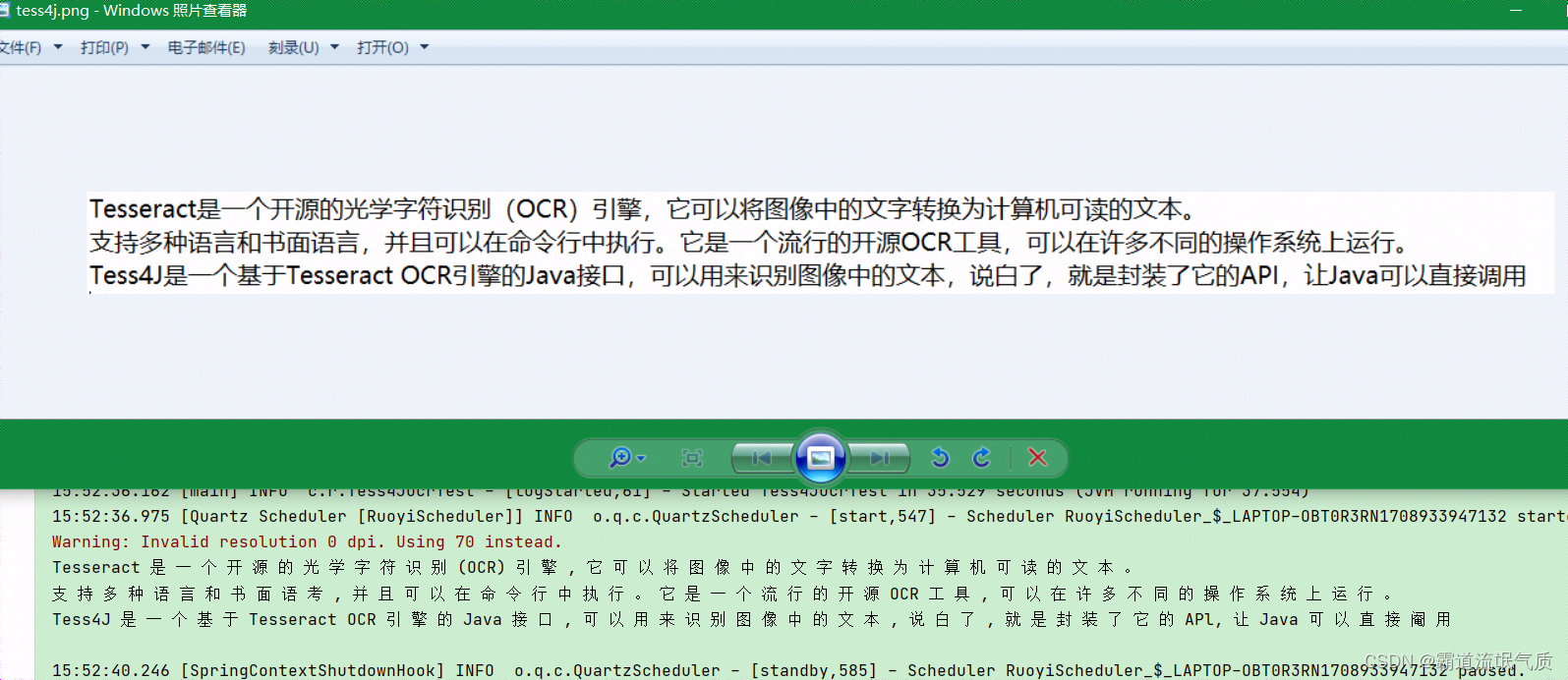

SpringBoot/Java中OCR实现,集成Tess4J实现图片文字识别

场景 Tesseract Tesseract是一个开源的光学字符识别(OCR)引擎,它可以将图像中的文字转换为计算机可读的文本。 支持多种语言和书面语言,并且可以在命令行中执行。它是一个流行的开源OCR工具,可以在许多不同的操作系…...

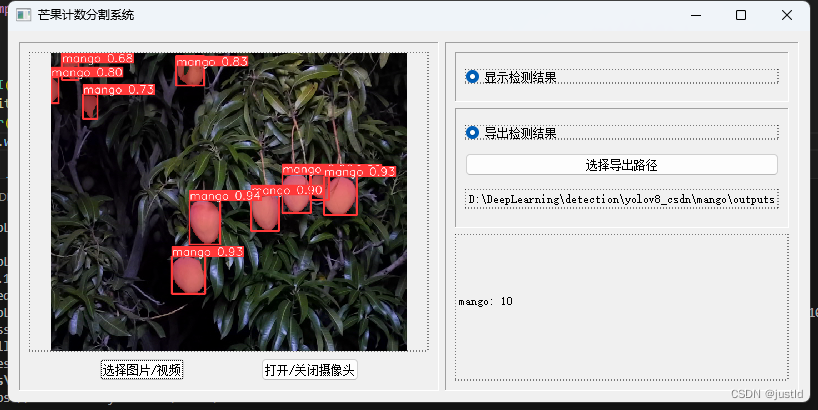

【深度学习目标检测】十九、基于深度学习的芒果计数分割系统-含数据集、GUI和源码(python,yolov8)

使用深度学习算法检测芒果具有显著的优势和应用价值。以下是几个主要原因: 特征学习的能力:深度学习,特别是卷积神经网络(CNN),能够从大量的芒果图像中自动学习和提取特征。这些特征可能是传统方法难以手动…...

-多人联机模式开发环境搭建)

骑砍战团MOD开发(48)-多人联机模式开发环境搭建

一.多人联机模式网络拓扑图 <1.局域网网络拓扑图 <2.互联网网络拓扑图 二.多人联机模式配置 MOD目录下module.ini修改配置项 has_multiplayer 1 has_single_player 1 三.服务端创建 引擎内置presentation页面: prsnt_game_multiplayer_admin_panel start_multi…...

Java+SpringBoot+Vue+MySQL:美食推荐系统的技术革新

✍✍计算机编程指导师 ⭐⭐个人介绍:自己非常喜欢研究技术问题!专业做Java、Python、微信小程序、安卓、大数据、爬虫、Golang、大屏等实战项目。 ⛽⛽实战项目:有源码或者技术上的问题欢迎在评论区一起讨论交流! ⚡⚡ Java实战 |…...

【服务发现--ingress】

1、ingress介绍 Ingress 提供从集群外部到集群内服务的 HTTP 和 HTTPS 路由。 流量路由由 Ingress 资源所定义的规则来控制。 Ingress 是对集群中服务的外部访问进行管理的 API 对象,典型的访问方式是 HTTP。 Ingress 可以提供负载均衡、SSL 终结和基于名称的虚拟…...

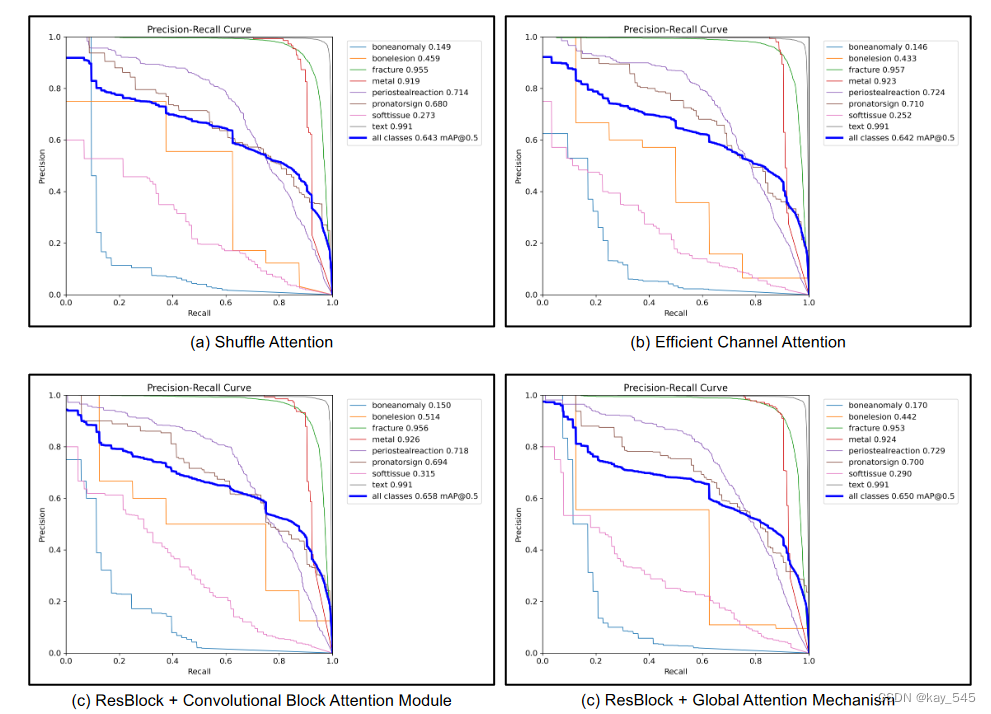

Yolov8有效涨点:YOLOv8-AM,添加多种注意力模块提高检测精度,含代码,超详细

前言 2023 年,Ultralytics 推出了最新版本的 YOLO 模型。注意力机制是提高模型性能最热门的方法之一。 本次介绍的是YOLOv8-AM,它将注意力机制融入到原始的YOLOv8架构中。具体来说,我们分别采用四个注意力模块:卷积块注意力模块…...

苹果分拣检测YOLOV8NANO

苹果分拣,可以检测成熟、切片、损坏、不成熟四种类型,YOLOV8NANO,训练得到PT模型,然后转换成ONNX,OPENCV的DNN调用,支持C,PYTHON 苹果分拣检测YOLOV8NANO,检测四种类型苹果...

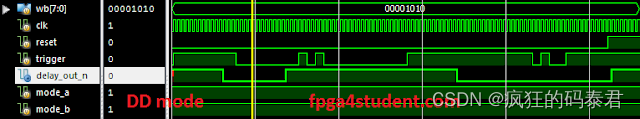

使用 Verilog 做一个可编程数字延迟定时器 LS7211-7212

今天的项目是在 Verilog HDL 中实现可编程数字延迟定时器。完整呈现了延迟定时器的 Verilog 代码。 所实现的数字延迟定时器是 CMOS IC LS7212,用于生成可编程延迟。延迟定时器的规格可以在这里轻松找到。基本上,延迟定时器有 4 种操作模式:…...

戏说c语言文章汇总

c语言的起源GNU C和标准C第一篇: hello c!第二篇: 为什么需要编译第三篇: 当你运行./a.out时,发生了什么?第四篇: 简单的加法器第五篇: 两个正数相加竟然变成了负数!第六篇: 西西弗斯推石头(循环)第七篇: 九九乘法表(双循环)第八篇: 如果上天…...

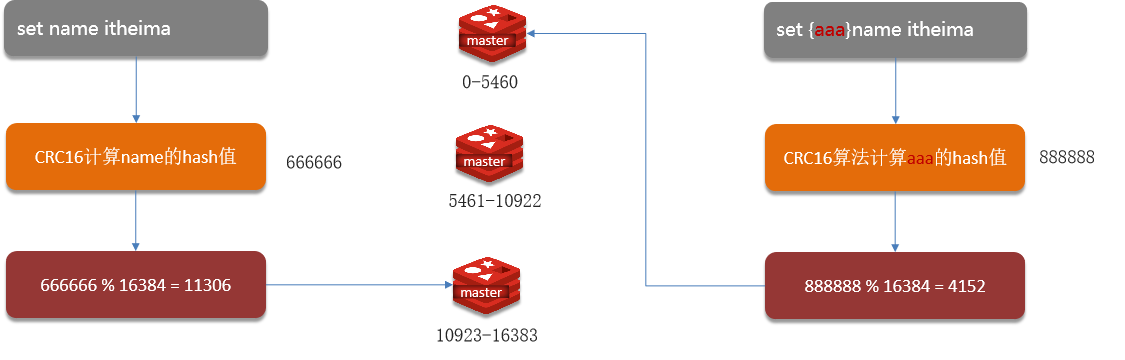

面试redis篇-12Redis集群方案-分片集群

原理 主从和哨兵可以解决高可用、高并发读的问题。但是依然有两个问题没有解决: 海量数据存储问题高并发写的问题 使用分片集群可以解决上述问题,分片集群特征: 集群中有多个master,每个master保存不同数据每个master都可以有…...

)

GD32E230C8T6开发板保姆级开箱指南:从Type-C烧录到Keil工程搭建(附模板下载)

GD32E230C8T6开发板零基础实战指南:从拆箱到完整工程部署 刚拿到GD32E230C8T6开发板时,面对一堆配件和资料,新手常会感到无从下手。本文将带你一步步完成从硬件连接到软件配置的全过程,避开那些容易踩的坑。不同于简单的步骤罗列&…...

3个步骤从零开始获取全国高铁数据:探索Parse12306的自动化数据采集之旅

3个步骤从零开始获取全国高铁数据:探索Parse12306的自动化数据采集之旅 【免费下载链接】Parse12306 分析12306 获取全国列车数据 项目地址: https://gitcode.com/gh_mirrors/pa/Parse12306 你是否曾经好奇,那些铁路查询App是如何获取全国高铁时刻…...

)

【仅限SRE/平台工程师】:Docker集群内核级调试——从dmesg异常到cgroup OOM killer触发链的完整溯源路径(含perf trace实操录屏要点)

第一章:Docker集群内核级调试——从dmesg异常到cgroup OOM killer触发链的完整溯源路径(含perf trace实操录屏要点)当Docker集群中突发容器静默退出且无应用层日志时,需立即切入内核视角定位根本原因。典型线索始于 dmesg -T | gr…...

OpenVINO™ AI音频插件架构揭秘:本地化AI音频处理的性能突破

OpenVINO™ AI音频插件架构揭秘:本地化AI音频处理的性能突破 【免费下载链接】openvino-plugins-ai-audacity A set of AI-enabled effects, generators, and analyzers for Audacity. 项目地址: https://gitcode.com/gh_mirrors/op/openvino-plugins-ai-audacity…...

告别Flash资源提取困境:3分钟学会用JPEXS Free Flash Decompiler完整教程

告别Flash资源提取困境:3分钟学会用JPEXS Free Flash Decompiler完整教程 【免费下载链接】jpexs-decompiler JPEXS Free Flash Decompiler 项目地址: https://gitcode.com/gh_mirrors/jp/jpexs-decompiler 你是否曾经面对一个珍贵的SWF文件,想要…...

Bilibili评论爬虫:零基础获取B站完整评论数据的终极指南

Bilibili评论爬虫:零基础获取B站完整评论数据的终极指南 【免费下载链接】BilibiliCommentScraper B站视频评论爬虫 Bilibili完整爬取评论数据,包括一级评论、二级评论、昵称、用户ID、发布时间、点赞数 项目地址: https://gitcode.com/gh_mirrors/bi/…...

NCJ29D5芯片——从射频前端到基带处理的UWB系统架构剖析

1. NCJ29D5芯片的核心定位与应用场景 NCJ29D5是NXP专为汽车电子领域设计的全集成UWB芯片,它的出现让厘米级精度的无线测距变得像使用蓝牙一样简单。我第一次接触这款芯片是在一个汽车数字钥匙项目中,当时客户要求实现"手机靠近车门自动解锁"的…...

别再只记API了!深入理解FreeRTOS队列xQueue的工作机制:从创建到收发背后的内存与调度

别再只记API了!深入理解FreeRTOS队列xQueue的工作机制:从创建到收发背后的内存与调度 在嵌入式系统开发中,任务间通信如同城市中的交通网络,而FreeRTOS队列则是其中最核心的"立交桥"。许多开发者能够熟练调用xQueueCrea…...

)

告别内核打印!用devmem2在嵌入式Linux上直接读写寄存器(附交叉编译踩坑实录)

嵌入式Linux寄存器调试利器:devmem2实战指南与交叉编译全解析 调试嵌入式系统时,最令人头疼的莫过于反复修改内核驱动、重新编译、烧录镜像的漫长循环。想象一下这样的场景:你正在调试一块全新的ARM开发板,GPIO死活不工作&#x…...

免费获取3000+材料折射率数据:光学设计者的终极资源库

免费获取3000材料折射率数据:光学设计者的终极资源库 【免费下载链接】refractiveindex.info-database Database of optical constants 项目地址: https://gitcode.com/gh_mirrors/re/refractiveindex.info-database 你是否在为寻找准确的光学材料数据而烦恼…...