理解神经网络

神经网络是一种模拟人类大脑工作方式的计算模型,是深度学习和机器学习领域的基础。

基本原理

神经网络的基本原理是模拟人脑神经系统的功能,通过多个节点(也叫神经元)的连接和计算,实现非线性模型的组合和输出。每个节点接收来自前一层节点的输入,进行加权和,加上偏置,然后通过激活函数处理,输出到下一层。神经网络采用非线性函数,从而可以模拟现实世界的复杂系统。同时,神经网络采用参数权重,这些权重可以用来衡量每一个神经元之间的相互作用,并且随着训练的不断进行而不断调整,从而实现自动学习和模式识别。

基本组成

神经网络的基本组成主要包括节点(神经元)、层次、权重、偏置和激活函数。

-

节点(神经元)神经网络的基本单元,模拟生物神经元的功能。每个节点接收来自前一层节点的输入,进行加权和,加上偏置,然后通过激活函数处理,输出到下一层。

-

层次:神经网络通常由输入层、隐藏层和输出层组成。输入层负责接收输入数据;隐藏层位于输入层和输出层之间,进行数据的加工和转换;输出层输出最终的计算结果,如分类或回归的预测值。

-

权重:连接不同神经元的参数,代表一个神经元输出对另一个神经元输出的影响力。在训练过程中,神经网络通过调整权重来学习数据中的模式。

-

偏置:加到加权和上的一个常数,可以看作是每个神经元的一个额外输入。偏置允许神经元即使在所有输入都为零时也有非零的输出。

-

激活函数:决定神经元是否应该被激活(即输出信号)的函数。激活函数增加了网络的非线性能力,使得神经网络能够学习和模拟复杂的非线性关系。

通俗易懂地理解就是:

神经网络就像是一个由很多“小脑袋”(节点)组成的“大脑”。这些“小脑袋”分层排列,第一层接收信息(输入层),中间的层处理信息(隐藏层),最后一层给出答案(输出层)。

每个“小脑袋”都会看其他“小脑袋”传来的信息重不重要(权重),还会自己加点想法(偏置),然后决定要不要“发言”(通过激活函数输出)。

整个“大脑”通过不断学习和调整这些“小脑袋”的想法(权重和偏置),变得越来越聪明,能够处理更复杂的问题。

这样,神经网络就能学会从输入的信息中找出规律,然后给出我们想要的答案。

训练过程

神经网络的训练过程通常包括前向传播和反向传播两个阶段。

-

前向传播:神经网络从输入层接收数据,经过隐含层的计算,最后输出预测结果。

-

反向传播:神经网络根据预测结果和真实标签计算误差,然后从输出层到输入层逐层反向传播误差,依次更新权重和偏置,使得网络的预测能力逐渐提高。反向传播算法通常使用梯度下降法或者其变种来优化网络的参数。

类型与应用

神经网络有许多不同的类型,每种类型都适用于特定的任务或数据类型。以下是一些常见的神经网络类型及其特点和应用领域:

-

前馈神经网络(Feedforward Neural Network):最基本的神经网络类型,信息从输入层向输出层单向传播。适用于分类、回归等任务。

-

卷积神经网络(Convolutional Neural Network, CNN):专门用于处理图像数据的神经网络。通过卷积层和池化层提取图像特征,适用于图像识别、图像分类等任务。

-

循环神经网络(Recurrent Neural Network, RNN):能够处理序列数据的神经网络。通过循环连接捕捉序列中的时间依赖性,适用于语音识别、自然语言处理等任务。

-

生成对抗网络(Generative Adversarial Network, GAN):由生成器和判别器两个神经网络组成,能够生成逼真的合成数据。适用于图像生成、视频合成等任务。

神经网络已被广泛应用于多个领域,并在许多场景中取得了显著成果。例如,在人脸识别领域,神经网络可以通过分析人脸的特征,实现高效的身份认证和识别;在自动驾驶系统中,神经网络发挥着关键作用,包括车辆定位、道路识别、障碍物检测与跟踪等功能。

这四种类型的复杂度对比,也是上述的排列,其中,前馈神经网络的复杂度最低,是神经网络中最基础的一种,生成对抗网络的复杂度最高。

进一步展开,更通俗地理解就是:

-

前馈神经网络就像是一个流水线,数据从输入层进入,经过一系列的加工(隐藏层中的神经元处理),最后从输出层出来。每个神经元都会接收来自上一层的数据,进行加权求和,再加上一个偏置值,然后通过激活函数决定是否输出。这个过程是单向的,没有反馈。

-

卷积神经网络是专门用来处理图像数据的。它像是一个图像识别专家,通过卷积层来提取图像中的特征(比如边缘、纹理等),然后通过池化层来减少数据的维度,最后通过全连接层来输出分类结果。卷积层中的卷积核就像是一个个的小刷子,在图像上滑动来提取特征。

-

循环神经网络擅长处理序列数据,比如文本、语音等。它像是一个有记忆的人,能够记住之前的信息,并根据之前的信息来预测接下来的内容。循环神经网络中的神经元不仅接收当前时间步的输入,还接收上一个时间步的输出作为输入,这样就能够捕捉序列中的时间依赖性。

-

生成对抗网络由两个网络组成:生成器和判别器。生成器像是一个造假者,它接收一个随机噪声作为输入,然后生成一个逼真的数据(比如图像)。判别器像是一个鉴定师,它接收真实数据和生成器生成的数据,然后判断这些数据是真实的还是生成的。这两个网络相互对抗,生成器努力生成逼真的数据来欺骗判别器,而判别器则努力提高自己的鉴别能力。通过不断的训练,生成器最终能够生成非常逼真的数据。

优缺点

神经网络的优点包括:

-

具有自学习功能,能够通过训练自动提取数据中的特征。

-

具有联想存储功能,能够存储和回忆过去的经验。

-

具有高速寻找优化解的能力,能够解决复杂的优化问题。

然而,神经网络也存在一些缺点:

-

无法解释推理过程和推理依据,缺乏可解释性。

-

当数据不充分时,神经网络可能无法进行有效的工作。

-

对非线性数据处理能力有限,且理论和学习算法仍有待完善。

神经网络作为人工智能的核心技术之一,具有强大的学习能力和广泛的适用性。然而,也需要认识到其存在的缺点和局限性,并在实际应用中结合其他技术和方法进行综合考虑和优化。

相关文章:

理解神经网络

神经网络是一种模拟人类大脑工作方式的计算模型,是深度学习和机器学习领域的基础。 基本原理 神经网络的基本原理是模拟人脑神经系统的功能,通过多个节点(也叫神经元)的连接和计算,实现非线性模型的组合和输出。每个…...

Android 之 List 简述

一、简单创建方式 Android 开发中,列表有很多种类,如ArrayList、LinkedList、List、MutableList等,创建列表的方式如下所示: fun listDemo() {// 使用 listOf 创建不可变的空列表val list listOf<Int>()val list1 listOf…...

设计模式の中介者发布订阅备忘录模式

文章目录 前言一、中介者模式二、发布订阅模式三、备忘录模式 前言 本篇是关于设计模式中介者模式、观察者(发布-订阅)模式、以及备忘录模式的学习笔记。 一、中介者模式 中介者模式是一种行为型设计模式,其核心目的是为了减少对象之间的复杂…...

云手机群控能用来做什么?

随着云手机的发展,云手机群控技术逐渐从小众的游戏多开工具,发展为涵盖多个领域的智能操作平台。不论是手游搬砖、短视频运营,还是账号养成等场景,云手机群控都展现出了强大的应用潜力。本文将为大家详细解析云手机群控的应用场景…...

fpgafor循环语句使用

genvar i;//循环变量名称 generate for(i0;i<4;ii1)begin:tx//自己定义名称 //循环内容 end endgenerate12位的16进制乘以4就是48位位宽的2进制 因为 222*2(2^4)16...

【FastAPI】BaseHTTPMiddleware类

一、概述 在FastAPI中,BaseHTTPMiddleware 类是Starlette框架提供的一个抽象基类,它允许开发者基于HTTP请求/响应接口编写ASGI中间件。 这个类对于希望实现自定义中间件逻辑的开发者来说是非常重要的工具。 通过继承 BaseHTTPMiddleware 并实现特定的方…...

Solon v3.0.5 发布!(Spring 可以退休了吗?)

Solon 框架! 新一代,面向全场景的 Java 应用开发框架。从零开始构建(非 java-ee 架构),有灵活的接口规范与开放生态。 追求: 更快、更小、更简单提倡: 克制、高效、开放、生态 有什么特点&am…...

网络安全攻防演练中的常见计策

大家觉得有意义记得关注和点赞!!! 引言 在网络安全攻防演练里面,用于分析攻击者动机和行为的,国外的有基于攻击链分析的模型(如Cyber Kill Chain和ATT&CK)和基于威胁行为的模型(…...

SD卡模块布局布线设计

1、SD/TF/SIM卡的定义 2、SD/TF/SIM卡模块引脚定义以及图示 3、SD/TF/SIM卡接口布局和布线 4、小结 1、BGA两线交叉时,可以在源头将两线互相短路连接,然后再输出口删除一小节线,然后CHRLX/V,这样就可以换两条线的网络,…...

Flask-----SQLAlchemy教程

存session session[username] username # 存储数据到 session 取session username session.get(username) render_template return render_template(index.html, usernameAlice),渲染一个包含 username 变量的模板。 redirect return redirect(url_for(profil…...

STM32 高级 物联网通信之CAN通讯

目录 CAN通讯介绍 物理层 协议层 CAN的帧(报文)种类 1 数据帧(发送单元->接受单元) 2 远程帧(接受单元->发送单元) 3 错误帧(发送方发送数据错误会发送的状态帧) 4 过载帧(接收方放不下会发送到的状态帧) 5 帧间隔(状态) 数据帧介绍 远程帧介绍 C…...

“乡村探索者”:村旅游网站的移动应用开发

3.1 可行性分析 从三个不同的角度来分析,确保开发成功的前提是有可行性分析,只有进行提前分析,符合程序开发流程才不至于开发过程的中断。 3.1.1 技术可行性 在技术实现层次,分析了好几种技术实现方法,并且都有对应的成…...

前端案例---自定义鼠标右键菜单

之前右击出现默认的选项菜单,使用evt.preventDefault()把默认的去掉,然后自定义右击的样式 <!DOCTYPE html> <html lang"en"> <head><meta charset"UTF-8"><meta http-equiv"X-UA-Compatible"…...

浅谈归一化

在深度学习中,对网络层进行归一化(Normalization,简称Norm)是一个重要的技巧。常见的归一化方法包括批归一化(Batch Normalization)、层归一化(Layer Normalization)、实例归一化&am…...

lodash常用函数

文章目录 一、数组1、chunk分组2、difference、differenceBy、differenceWith3、findIndex4、intersection、intersectionBy、intersectionWith5、union、unionBy、unionWith 二、对象1、pick、omit 2、get、set三、数学1、sum、sumBy2、range 四、工具函数1、isEqual、isEmpty…...

触控算法总结

一、触控湿手指算法的具体实现原理涉及多个方面的技术和方法,主要包括以下几个关键点 1.电容变化检测 电容式触摸屏通过检测电容变化来确定触摸位置。当手指接触屏幕时,会引起电容的变化。然而,当手指湿润时,水分会影响电容值,导致触摸屏误判成无法正确识别触控点 2.噪声过滤: …...

齐次矩阵包含平移和旋转

第一个矩阵旋转矩阵 A [ R 1 0 0 1 ] A\left[\begin{matrix}R_{1} & 0\\0 & 1\end{matrix}\right] A[R1001] 第一个平移矩阵 B [ 1 T 1 0 1 ] B\left[\begin{matrix}1 & T_{1}\\0 & 1\end{matrix}\right] B[10T11] C [ R 2 0 0 1 ] C\left[\be…...

Move AI技术浅析(四):运动跟踪与估计

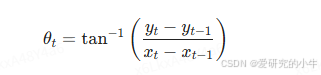

一、运动跟踪与估计模块概述 运动跟踪与估计 是 Move AI 的核心模块之一,其主要任务是从提取到的关键点特征中,分析和理解运动的动态特性,包括运动轨迹、速度、加速度、方向等。该模块通常包括 时间序列分析 和 运动估计 两个子模块。 时间…...

NCR+可变电荷块3——NCB/cell绘图1

文献method参考: 蛋白质序列数据从uniprot中获取 https://www.uniprot.org/uniprotkb/P46013/entry https://www.uniprot.org/uniprotkb/P06748/entry、 1,电荷分布计算: Charge distribution was calculated as the sum of the charges …...

数据仓库是什么?数据仓库简介

数据仓库(Data Warehouse)是一个面向主题的、集成的、相对稳定的、反映历史变化的数据集合,用于支持企业的管理决策。以下是对数据仓库的详细解释: 一、定义与特性 定义:数据仓库是构建在组织的现有数据基础上&#x…...

XPay项目结构深度解析:Maven多模块架构与支付系统最佳实践

XPay项目结构深度解析:Maven多模块架构与支付系统最佳实践 【免费下载链接】xpay XPay个人免签收款支付系统 完全免费 资金直接到达本人账号 支持 支付宝 微信 QQ 云闪付 无需备案 无需签约 无需挂机监控APP 无需插件 无需第三方支付SDK 无需营业执照身份证 只需收款…...

S2-Pro模型安全与合规应用指南:内容过滤与偏见缓解策略

S2-Pro模型安全与合规应用指南:内容过滤与偏见缓解策略 1. 企业级AI部署的安全挑战 当企业考虑部署S2-Pro这类大语言模型时,安全与合规问题往往成为首要考量。不同于个人使用场景,企业应用需要面对更严格的监管要求、更复杂的用户群体以及更…...

QTQK-FJYJNDL-V137 远动及光伏群调群控装置技术介绍

一、产品概述QTQK-FJYJNDL-V137 群调群控装置由福建亿捷能电力科技公司自主研发,主要应用于光伏电站、风电场、储能电站、配电站等各类分布式电源场景,是一款专用的边缘计算与调控设备。该装置可实现现场测控装置、保护装置、逆变器、储能变流器等设备的…...

从零开始:用EmbeddingGemma-300M搭建学术论文溯源系统

从零开始:用EmbeddingGemma-300M搭建学术论文溯源系统 1. 学术论文溯源系统的核心价值 在科研工作中,我们经常遇到这样的困境:阅读一篇论文时,发现某个重要结论似曾相识,却怎么也想不起具体出处;或是想验…...

短视频 seo 自动推广工具有哪些_短视频 seo 自动推广的效果评估指标有哪些

短视频 seo 自动推广工具有哪些 在当今数字时代,短视频平台已经成为了人们获取信息、娱乐和学习的重要途径。无论是年轻人还是中年人,短视频都有着广泛的用户基础。因此,如何通过短视频 seo 自动推广工具来提升自己的内容曝光度成为了众多内…...

Claude在得物App数仓的深度集成与效能演进

在技术领域,我们常常被那些闪耀的、可见的成果所吸引。今天,这个焦点无疑是大语言模型技术。它们的流畅对话、惊人的创造力,让我们得以一窥未来的轮廓。然而,作为在企业一线构建、部署和维护复杂系统的实践者,我们深知…...

Qwen2.5-7B-Instruct作品分享:法律条款比对、合同风险点识别结果

Qwen2.5-7B-Instruct作品分享:法律条款比对、合同风险点识别结果 1. 项目背景与模型能力 Qwen2.5-7B-Instruct是阿里通义千问推出的旗舰版大模型,相比轻量级的1.5B/3B版本,7B参数规模带来了质的飞跃。在专业文本处理领域,特别是…...

OpenClaw知识管理:千问3.5-9B构建个人知识图谱

OpenClaw知识管理:千问3.5-9B构建个人知识图谱 1. 为什么需要AI驱动的知识管理 作为一个长期与信息过载搏斗的技术从业者,我书架上有37本未拆封的技术书籍,浏览器收藏夹里堆积着600个"稍后阅读"的网页,笔记软件中散落…...

模糊聚类实战:用传递闭包法给教师教学质量打分,附Python完整代码

模糊聚类实战:用传递闭包法给教师教学质量打分 教育评价从来不是非黑即白的判断题。当我们试图对教师的教学质量进行分类时,传统的硬性划分方法往往掩盖了教师能力之间的渐变与过渡。四位教师在师德师表、教学过程等五项指标上的评分差异,可能…...

Claued code多用户部署

winserver多用户使用Claude code CCSwitch 公司服务器是内网隔离的,使用模型需要配置代理服务器,目前又有内网的ai开发需求,需通过服务器配置claudeclaude配置代理api key的方式使用ai。 使用CCswitch claude code能更方便切换ai模型&#…...