探索网络攻防技术:自学之道

在当今数字化时代,网络攻防技术的重要性日益凸显。无论是个人用户还是企业组织,都需要具备一定的网络安全意识和基本技能来应对日益复杂的网络威胁。自学网络攻防技术成为许多人的选择,今天我们将探讨如何高效、有序地自学网络攻防技术。

如果你只是想要简单的学习一些网络攻防技术,可按照以下步骤执行

第一步:建立基础知识

网络攻防技术是一个庞大而复杂的领域,首先要确保自己掌握必要的基础知识。学习计算机网络、操作系统、编程语言等相关课程是必不可少的。有关网络安全的书籍、在线教程和视频课程也是建立基础知识的好资源。学习这些基础知识将帮助你理解网络攻防技术的原理和概念。

第二步:选择适合的学习路径

网络攻防技术包含多个领域,如网络扫描、漏洞评估、入侵检测、安全意识培训等。根据自己的兴趣和目标,选择适合自己的学习路径。可以从基础的网络安全知识开始,逐步深入学习各个领域的技术和工具。掌握一门或多门编程语言(如Python、C++)也是非常有帮助的。

第三步:实践与实验

理论知识只有在实践中才能得到巩固和应用。通过合法的渗透测试环境(如虚拟机)或者参与CTF比赛,你可以亲自尝试不同的攻击和防御技术。这样的实践经验将帮助你深入理解攻防技术,并提高解决实际问题的能力。

第四步:参与社区与交流

网络安全是一个协作性极强的领域,加入网络安全社区可以与其他热衷于网络攻防技术的人进行交流与学习。参与在线论坛、开源项目、技术讨论会等活动,与他人分享经验、获取反馈和建议,提升自己的技术水平。

第五步:持续学习与跟进

网络攻防技术在不断演进,新的威胁和安全措施不断出现。因此,持续学习和跟进是至关重要的。订阅安全博客、参加安全研讨会、阅读最新的安全报告等方式,可以帮助你保持对新技术和趋势的了解。

如果你想要学习更加深层的网络攻防技术的话,以下是一个更详细和深入的网络攻防技术自学路径。

-

建立基础知识:

-

学习计算机网络:了解TCP/IP协议栈、网络拓扑结构、网络设备等基本概念。

-

学习操作系统:理解主流操作系统(如Windows、Linux)的基本原理和安全机制。

-

学习编程语言:掌握至少一门编程语言(如Python、C/C++、Java),用于开发自动化工具和脚本。

-

-

网络攻防技术领域:

-

网络扫描与漏洞评估:学习使用扫描工具(如Nmap)进行网络扫描,了解常见漏洞的利用和评估方法。

-

入侵检测与防御:研究入侵检测系统(IDS)和入侵防御系统(IPS)的原理和配置,学习如何分析和响应安全事件。

-

渗透测试与漏洞利用:掌握渗透测试方法和常见漏洞的利用技术,了解如何模拟攻击者的行为进行安全评估。

-

加密与密钥管理:学习对称加密和非对称加密算法,了解密钥管理的原理和实践。

-

安全监控与日志分析:研究安全事件日志的收集、存储和分析技术,了解如何发现和应对安全威胁。

-

-

实践与项目:

-

搭建实验环境:使用虚拟机或云平台搭建合法的渗透测试实验环境,进行攻击与防御的实践。

-

参与CTF比赛:参加网络安全竞赛(如Capture The Flag),解决真实场景下的网络安全问题,锻炼技能。

-

基于开源工具的项目:尝试开源工具(如Metasploit、Wireshark、Snort)进行安全测试和分析,了解其使用方法和原理。

-

-

社区和交流:

-

加入网络安全社区:参与在线论坛、社交媒体群组以及本地的网络安全活动,与其他从业人员交流经验和获取指导。

-

参与开源项目:贡献自己的代码或参与开源安全工具的开发,与其他开发者合作,提高技术水平。

-

参加安全会议和研讨会:参加和网络安全相关的会议、研讨会和培训课程,学习最新的安全技术和趋势。

-

-

持续学习与跟进:

-

定期阅读安全博客和论文:关注网络安全领域的权威博客和学术论文,了解最新的安全漏洞和攻击技术。

-

参加在线课程和培训:接受在线网络安全课程、培训和认证,获得专业资质和更新知识。

-

实践与挑战自己:尝试解决实际的网络安全问题,参加复杂的渗透测试项目,持续挑战自己并不断提高技能。

-

自学网络攻防技术需要耐心、恒心和持续的努力。建立基础知识、选择适合的学习路径、实践与实验、参与社区交流以及持续学习与跟进是构建自学网络攻防技术的有效方法。掌握网络攻防技术,不仅能够保护个人和组织的网络安全,还能为自己在网络安全领域的职业发展打下坚实的基础。

(注意:本文旨在介绍网络攻防技术的自学方法,并无意鼓励任何非法活动。在学习和应用网络攻防技术时,请始终遵守相关法律法规和道德准则。白客速成指南:白客速成指南-CSDN博客)

相关文章:

探索网络攻防技术:自学之道

在当今数字化时代,网络攻防技术的重要性日益凸显。无论是个人用户还是企业组织,都需要具备一定的网络安全意识和基本技能来应对日益复杂的网络威胁。自学网络攻防技术成为许多人的选择,今天我们将探讨如何高效、有序地自学网络攻防技术。 如果…...

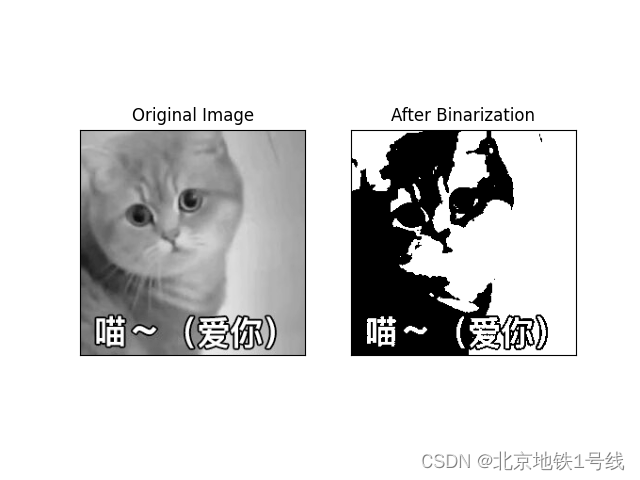

图像二值化阈值调整——cv2.threshold方法

二值化阈值调整:调整是指在进行图像二值化处理时,调整阈值的过程。阈值决定了将图像中的像素分为黑色和白色的界限,大于阈值的像素被设置为白色,小于等于阈值的像素被设置为黑色。 方法一: 取阈值为 127,…...

【C++代码】背包问题,完全背包,多重背包,打家劫舍,动态规划--代码随想录

爬楼梯(plus) 一步一个台阶,两个台阶,三个台阶,…,直到 m个台阶。问有多少种不同的方法可以爬到楼顶呢? 1阶,2阶,… m阶就是物品,楼顶就是背包。每一阶可以重复使用,例如…...

阿里云创始人王坚:云计算和GPT的关系,就是电和电机的关系

10月31日,在2023云栖大会,中国工程院院士、阿里云创始人王坚以《云计算的第三次浪潮》为主题发表演讲,他认为人工智能和云计算的结合,带来云计算的第三次浪潮,它不会在一年、两年完成,它可能会给我们十年、…...

python爬取豆瓣电影Top250数据

本次爬虫案例使用Python语言编写,使用了requests库进行网页请求,使用了BeautifulSoup库进行网页解析,使用了openpyxl库进行数据的保存。 案例中的爬虫目标是豆瓣电影Top250,通过循环访问不同页面进行数据的爬取。在每个页面上&am…...

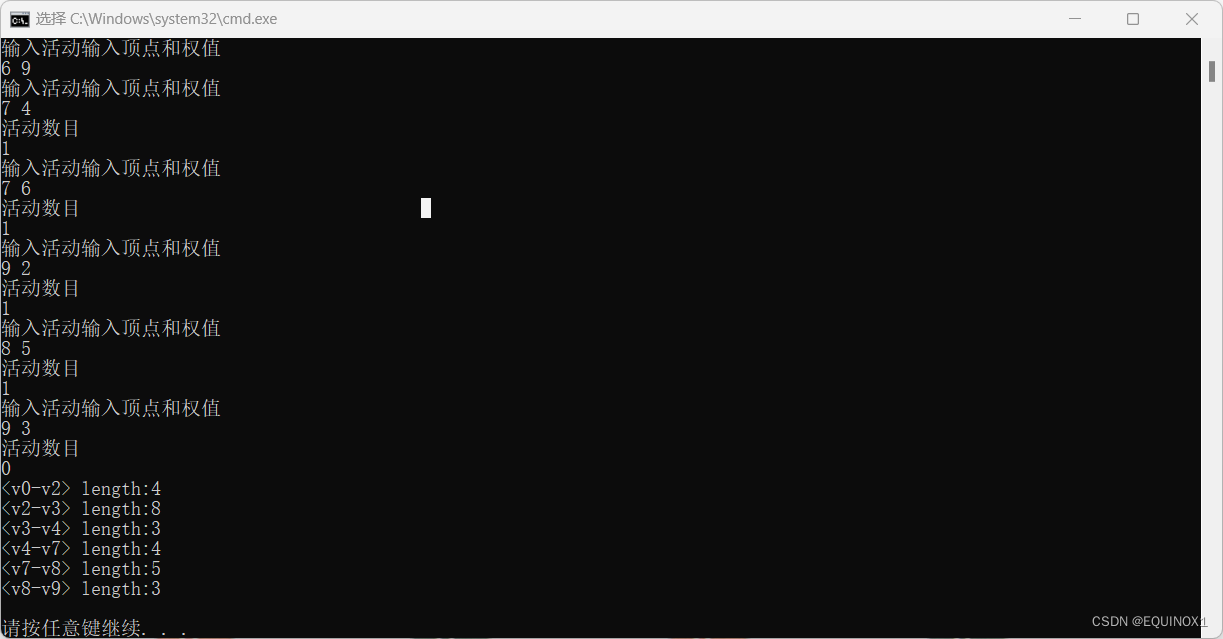

关键路径及关键路径算法[C/C++]

文章目录 关键路径引例AOE网关键路径与关键活动关键路径算法引例与原理关键路径算法的实现边的存储结构代码实现运行示例 关键路径 关于拓扑排序的内容见拓扑排序详解 引例 通过拓扑排序我们可以解决一个工程是否可以顺序进行的问题,拓扑排序把一个工程分成了若干…...

nginx http 跳转到https

改 Nginx 配置文件 在您安装了 SSL 证书之后,您需要修改 Nginx 的配置文件以启用 HTTPS 和 HTTP 自动跳转 HTTPS。 打开 Nginx 配置文件(通常位于 /etc/nginx/nginx.conf),找到您的网站配置块。在该配置块中添加以下内容&#x…...

可靠的互联网兼职平台,平常可以做副业充实生活

在互联网时代,越来越多的人开始通过网络来寻找兼职副业的机会,能够更灵活地安排自己的时间,实现自己的收入增值。那么找到一个正规可靠的线上兼职平台就是一个比较重要的事情,这里分享几个正规靠谱的线上兼职副业平台,…...

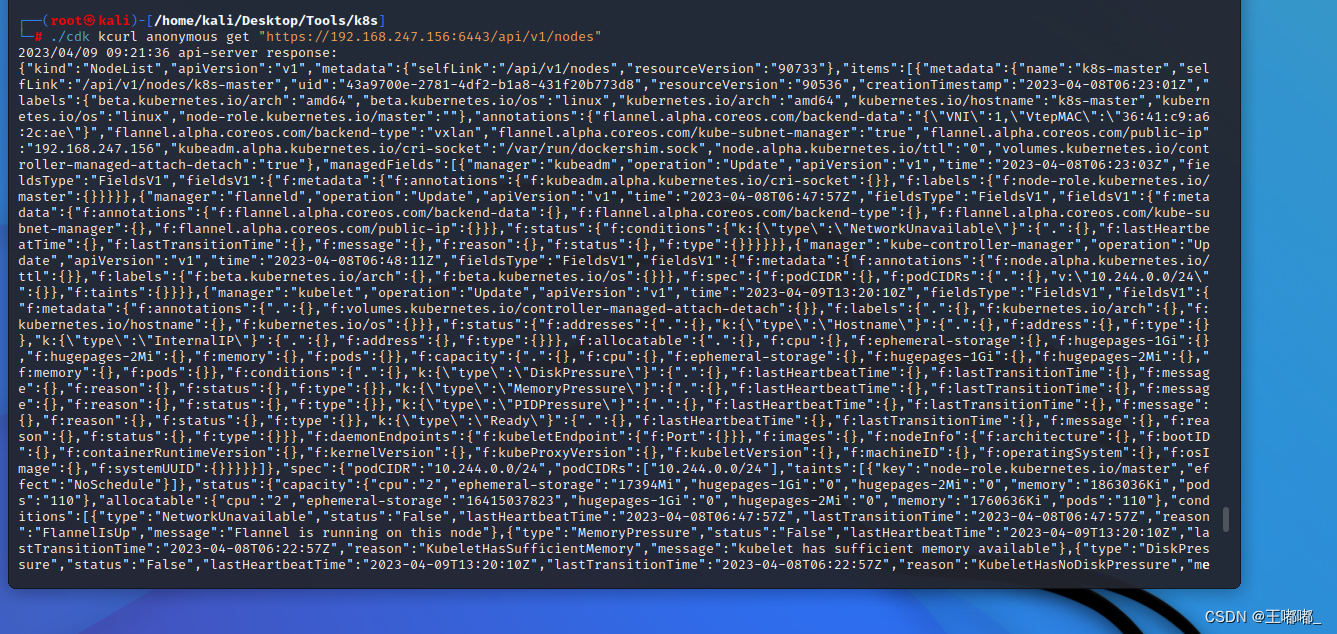

云安全—K8s APi Server 6443 攻击面

0x00 前言 在未授权的一文中,详细描述了k8s api中的8080端口未授权的问题,那么本篇主要来说6443端口的利用。 0x01 API连接攻击面 1.匿名用户访问 匿名开放方式:kubectl create clusterrolebinding cluster-system-anonymous --clusterro…...

【案例实战】NodeJS+Vue3+MySQL实现列表查询功能

这篇文章,给大家带来一个列表查询的功能,从前端到后端的一个综合案例实战。 采用vue3作为前端开发,nodejs作为后端开发。 首先我们先来看一下完成的页面效果。点击分页,可以切换到上一页、下一页。搜索框可以进行模糊查询。 后端…...

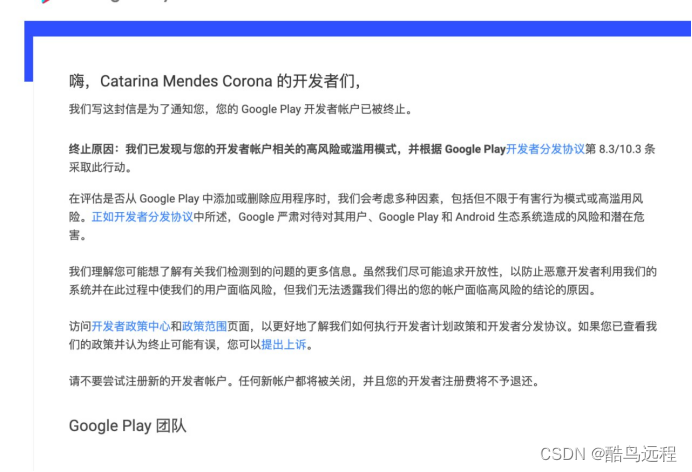

Google play开发者账号被封的几种常见原因及相关解决思路

在Google paly上,每天都有大量的应用被成功发布,同时也有很多开发者账号被封禁。特别是在今年的十月份之前,谷歌的"封号潮"给很多开发者带来了沉重的打击。不过,令人欣慰的是,自十月份之后,情况逐…...

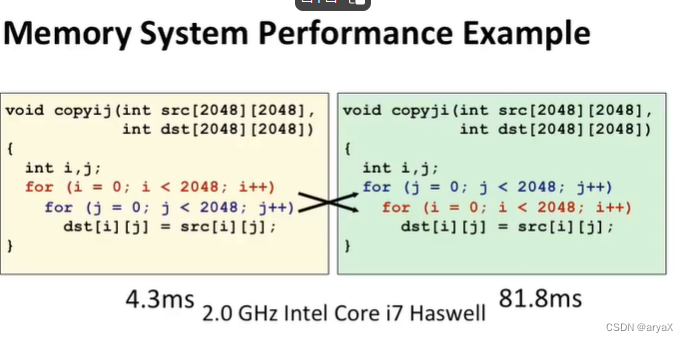

深入理解计算机系统CS213学习笔记

Lecture 01 1. 计算机表示数字 int 整数运算可能会出现错误,超过32位时会出现溢出。 float 浮点数不适用结合律,因为浮点数表示的精度有限。 根其原因,是用有限的位数表示无限的数字空间。 2.利用分层的存储系统,使程序运行更…...

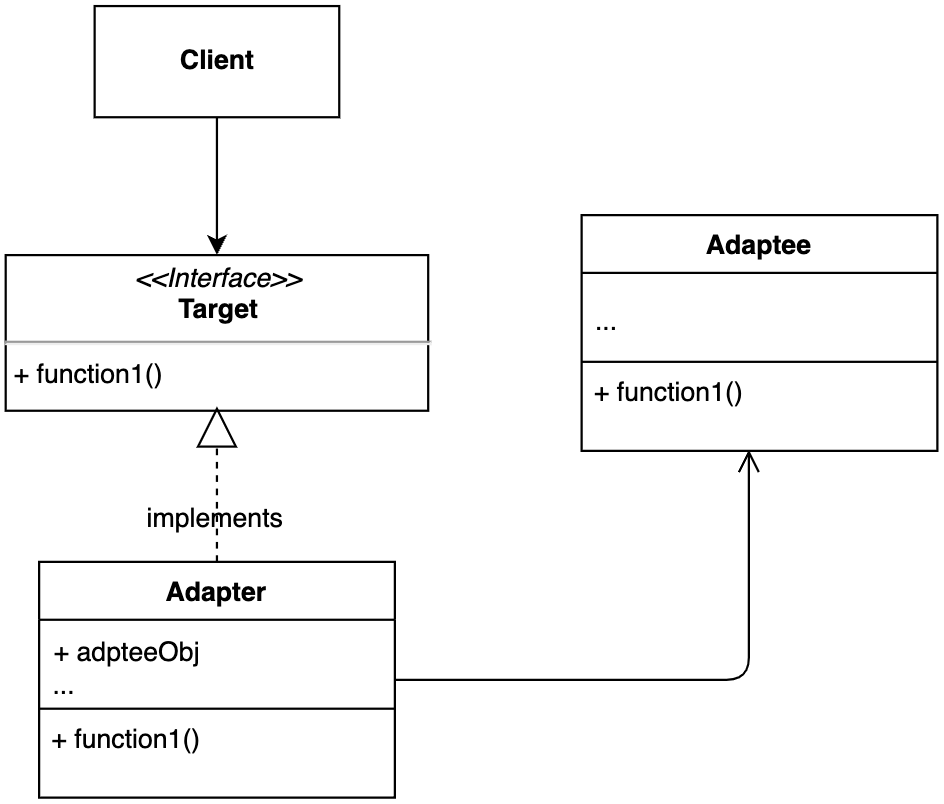

【设计模式】第8节:结构型模式之“适配器模式”

一、简介 适配器模式是用来做适配的,它将不兼容的接口转换为可兼容的接口,让原本由于接口不兼容而不能一起工作的类可以一起工作。 适配器模式角色: 请求者client:调用服务的角色目标Target:定义了Client要使用的功…...

Stable Diffusion WebUI扩展openpose-editor如何使用

先上地址: GitHub - fkunn1326/openpose-editor: Openpose Editor for AUTOMATIC1111s stable-diffusion-webuiOpenpose Editor for AUTOMATIC1111s stable-diffusion-webui - GitHub - fkunn1326/openpose-editor: Openpose Editor for AUTOMATIC1111s stable-diffusion-webu…...

企业网络带宽使用情况检查技巧

想要提高网络性能的企业通常会考虑限制对占用带宽的应用程序(如社交媒体和视频流应用程序)的访问,但对于那些真正需要获得高效网络的人来说,这还不够,您需要定期跟踪带宽使用情况。 虽然有许多工具可以帮助您检查网络…...

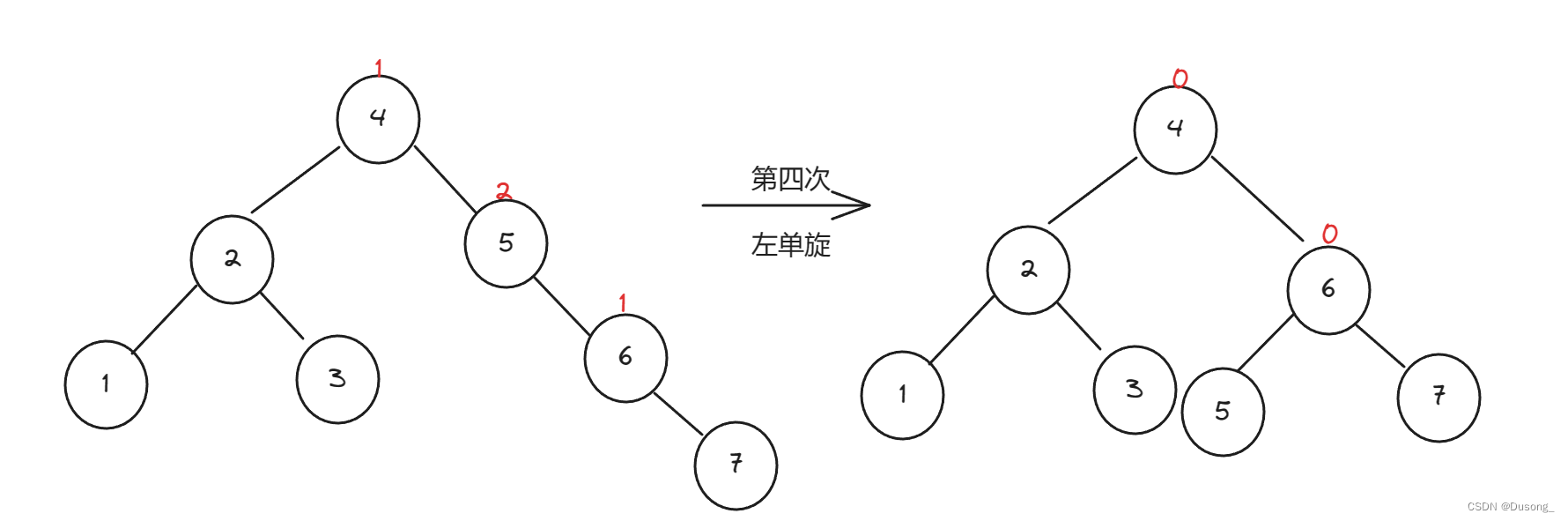

C/C++笔试易错与高频题型图解知识点(三)——数据结构部分(持续更新中)

目录 1. 排序 1.1 冒泡排序的改进 2. 二叉树 2.1 二叉树的性质 3. 栈 & 队列 3.1 循环队列 3.2 链式队列 4. 平衡二叉搜索树——AVL树、红黑树 5 优先级队列(堆) 1. 排序 1.1 冒泡排序的改进 下面的排序方法中,关键字比较次数与记录的初…...

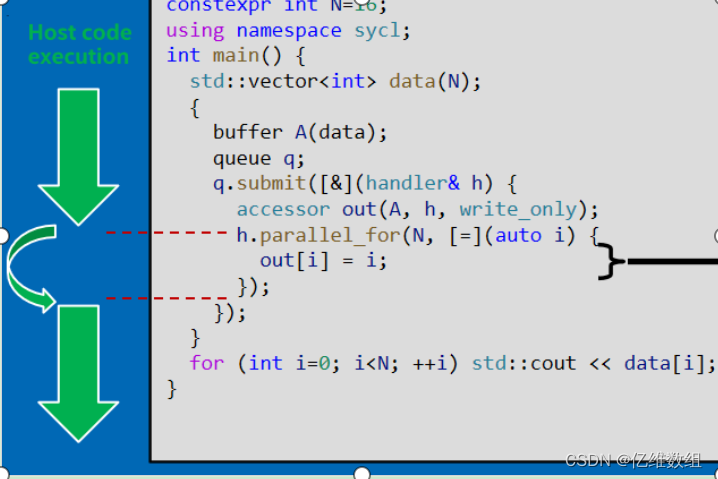

Intel oneAPI笔记--oneAPI简介、SYCL编程简介

oneAPI简介 Intel oneAPI是Intel提供的统一编程模型和软件开发框架。 它旨在简化可充分利用英特尔各种硬件架构(包括 CPU、GPU 和 FPGA)的应用程序的开发 oneAPI一个重要的特性是开放性,支持多种类型的架构和不同的硬件供应商,是…...

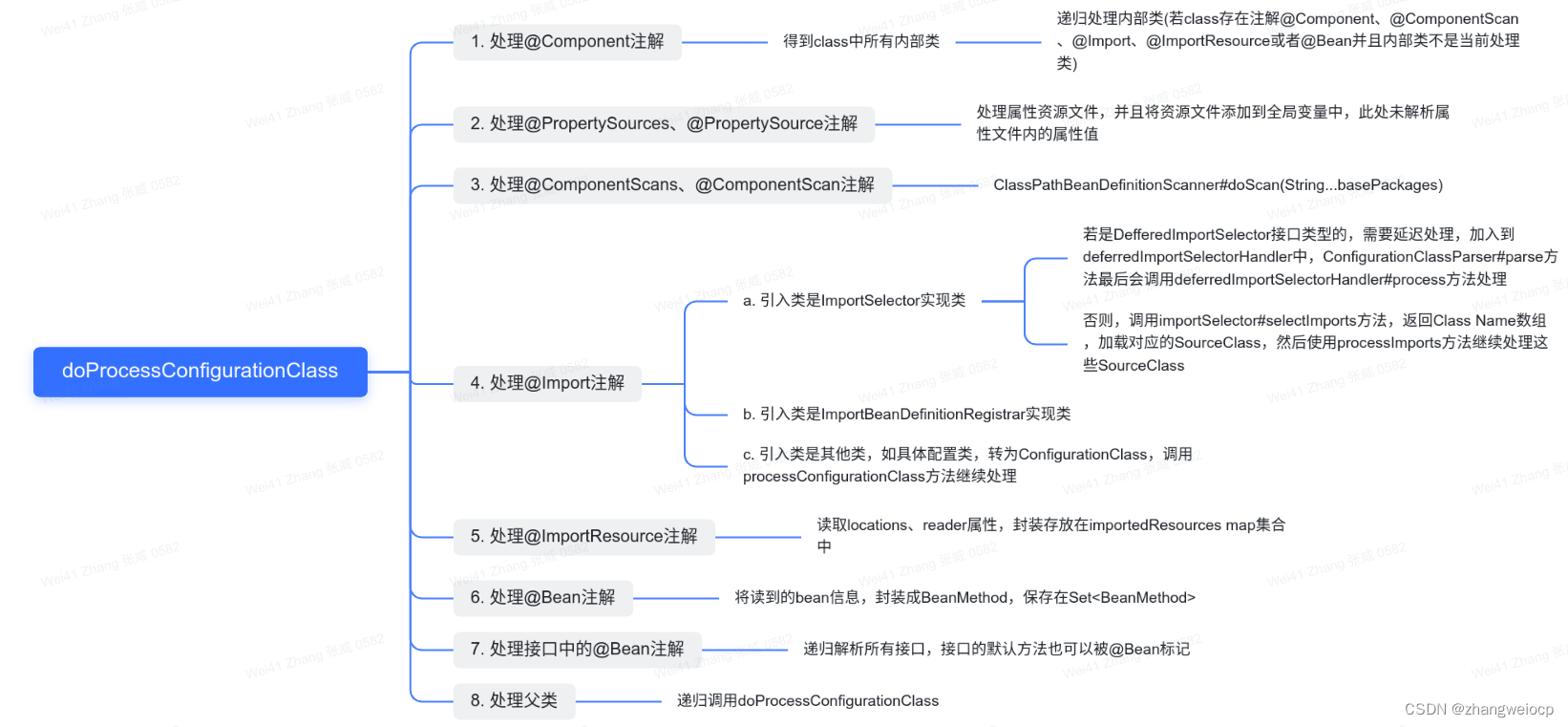

Spring IOC - ConfigurationClassPostProcessor源码解析

上文提到Spring在Bean扫描过程中,会手动将5个Processor类注册到beanDefinitionMap中,其中ConfigurationClassPostProcessor就是本文将要讲解的内容,该类会在refresh()方法中通过调用invokeBeanFactoryPosstProcessors(beanFactory)被调用。 5…...

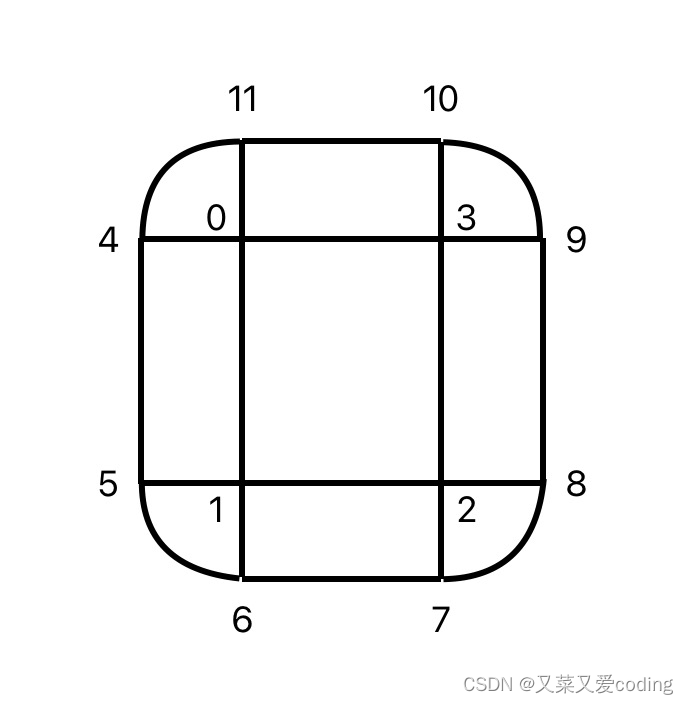

Android OpenGL ES 2.0入门实践

本文既然是入门实践,就先从简单的2D图形开始,首先,参考两篇官方文档搭建个框架,便于写OpenGL ES相关的代码:构建 OpenGL ES 环境、OpenGL ES 2.0 及更高版本中的投影和相机视图。 先上代码,代码效果如下图…...

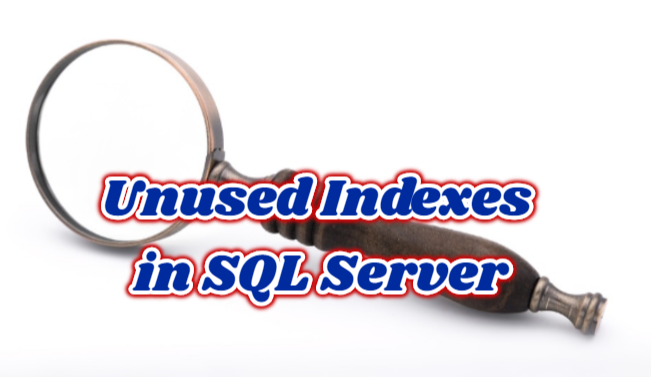

sql语句性能进阶必须了解的知识点——索引失效分析

在前面的文章中讲解了sql语句的优化策略 sql语句性能进阶必须了解的知识点——sql语句的优化方案-CSDN博客 sql语句的优化重点还有一处,那就是—— 索引!好多sql语句慢的本质原因就是设置的索引失效或者根本没有建立索引!今天我们就来总结一…...

ZMJS,把 JavaScript 解释器放进 SAP ABAP 应用服务器之后,很多扩展思路会变得不一样

我今天看这个 oisee/zmjs 仓库时,最吸引人的不是它把 JavaScript 语法做进了 ABAP,而是它选择了一条非常 SAP 的路线,纯 ABAP、无外部依赖、无 Kernel Module、以类和接口的形式运行在 SAP 应用服务器内部。仓库自己的定位很直接,ZMJS 是一个面向 SAP ABAP 的 Mini JavaScr…...

Redis 客户端连接详解

Redis 客户端连接详解 引言 Redis 是一款高性能的内存数据结构存储系统,常用于缓存、会话管理、实时排行榜等功能。客户端连接是 Redis 生态系统中的重要组成部分,本文将详细介绍 Redis 客户端连接的相关知识,包括连接方式、连接配置、连接管理等方面。 Redis 客户端连接…...

)

【独家首发】Sora 2 AVI支持并非“开箱即用”:3层封装校验机制详解(RIFF→AVI→OpenCV Mat内存映射链路图解)

更多请点击: https://codechina.net 第一章:Sora 2 AVI支持并非“开箱即用”:核心矛盾与技术定位 Sora 2 的官方文档与发布说明中明确将 AVI 视为“实验性容器支持”,而非默认启用的输入格式。其底层解码栈基于 FFmpeg 5.1 构建&…...

)

Midjourney辉光效果失效诊断手册(含12个隐性触发条件与4类GPU显存陷阱)

更多请点击: https://codechina.net 第一章:Midjourney辉光效果失效诊断手册(含12个隐性触发条件与4类GPU显存陷阱) 辉光效果(Glow Effect)在 Midjourney v6 的 --style raw 模式下常被用于强化主体边缘光…...

Taotoken的APIKey管理与访问控制功能保障了企业级安全

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken的APIKey管理与访问控制功能保障了企业级安全 当团队开始规模化使用大语言模型时,一个核心挑战随之而来&#…...

Wand-Enhancer:完全免费解锁WeMod专业版功能的终极指南

Wand-Enhancer:完全免费解锁WeMod专业版功能的终极指南 【免费下载链接】Wand-Enhancer Advanced UX and interoperability extension for Wand (WeMod) app 项目地址: https://gitcode.com/gh_mirrors/we/Wand-Enhancer 还在为WeMod专业版的高昂订阅费用而烦…...

视频转PPT终极指南:3分钟自动化提取教学视频中的幻灯片内容

视频转PPT终极指南:3分钟自动化提取教学视频中的幻灯片内容 【免费下载链接】extract-video-ppt extract the ppt in the video 项目地址: https://gitcode.com/gh_mirrors/ex/extract-video-ppt 还在为从海量教学视频中手动截取PPT页面而苦恼吗?…...

CNN 卷积神经网络面试全集|卷积、池化、感受野

前言 计算机视觉算法岗必考核心就是 CNN,从基础卷积运算、池化操作,到经典网络结构、感受野、参数量计算全是高频考题。本文整理最全 CNN 面试精简答案,条理清晰直接背诵,视觉方向面试稳稳通关。 一、CNN 整体三大核心结构 卷积层:提取局部纹理、边缘、形状等空间特征 池…...

扫地机器人行业 企业篇-石头科技

石头科技成立于2014年,2016年为小米代工推出首款米家扫地机器人,凭借自研LDS激光雷达导航技术快速打开市场。2020年登陆科创板,此后逐步减少对小米的依赖,专注自有品牌Roborock,定位高端市场。公司性质为A股科创板上市公司,总部位于北京。截至2025年6月底,研发人员规模达…...

3分钟掌握ncmdump:专业级网易云音乐NCM格式解密方案

3分钟掌握ncmdump:专业级网易云音乐NCM格式解密方案 【免费下载链接】ncmdump 项目地址: https://gitcode.com/gh_mirrors/ncmd/ncmdump 还在为网易云音乐下载的NCM格式文件无法在第三方播放器播放而困扰吗?ncmdump正是解决这一痛点的专业工具。…...